মাইক্রোসফ্ট সিকিউরিটি রেসপন্স সেন্টার (MSRC) এবং Orca সিকিউরিটির গবেষকরা এই সপ্তাহে Microsoft Azure Cosmos DB-এর একটি জটিল দুর্বলতার উপর কভারগুলি ফিরিয়ে এনেছেন যা এর Cosmos DB জুপিটার নোটবুক বৈশিষ্ট্যকে প্রভাবিত করে। রিমোট কোড এক্সিকিউশন (RCE) বাগ ক্লাউড-নেটিভ এবং মেশিন লার্নিং-বান্ধব পরিবেশের প্রমাণীকরণ আর্কিটেকচারের দুর্বলতাগুলি আক্রমণকারীদের দ্বারা কীভাবে ব্যবহার করা যেতে পারে তার একটি প্রতিকৃতি প্রদান করে।

Orca-এর গবেষণা দল দ্বারা CosMiss ডাব করা, অনুমোদনের শিরোনামগুলি কীভাবে পরিচালনা করা হয় তার একটি ভুল কনফিগারেশনের জন্য দুর্বলতা ফুটে ওঠে, যা অপ্রমাণিত ব্যবহারকারীদের Azure Cosmos DB নোটবুক পড়তে এবং লেখার অ্যাক্সেস পেতে দেয় এবং কোড ইনজেকশন এবং ওভাররাইট করতে দেয়।

“সংক্ষেপে, একজন আক্রমণকারীর যদি নোটবুকের 'ফরোয়ার্ডিংআইডি' সম্পর্কে জ্ঞান থাকত, যা নোটবুকের ওয়ার্কস্পেসের UUID, তাদের কাছে নোটবুকের সম্পূর্ণ অনুমতি থাকত, যার মধ্যে পড়ার এবং লেখার অ্যাক্সেস এবং ফাইল সিস্টেম পরিবর্তন করার ক্ষমতা ছিল। কন্টেইনারটি নোটবুক চালাচ্ছে,” লিখেছেন লিডোর বেন শিট্রিট এবং অরকার রোই সাগি প্রযুক্তিগত রান-ডাউন দুর্বলতা "কন্টেইনার ফাইল সিস্টেম সংশোধন করে — অস্থায়ী নোটবুক হোস্টিংয়ের জন্য ডেডিকেটেড ওয়ার্কস্পেস — আমরা নোটবুক কন্টেইনারে RCE পেতে সক্ষম হয়েছি।"

একটি বিতরণ করা NoSQL ডাটাবেস, Azure Cosmos DB উচ্চ প্রাপ্যতা এবং কম লেটেন্সি সহ স্কেলযোগ্য, উচ্চ-পারফরম্যান্স অ্যাপগুলিকে সমর্থন করার জন্য ডিজাইন করা হয়েছে। এর ব্যবহারের মধ্যে রয়েছে IoT ডিভাইস টেলিমেট্রি এবং বিশ্লেষণের জন্য; পণ্য ক্যাটালগ এবং AI-চালিত ব্যক্তিগতকৃত সুপারিশের মতো জিনিসগুলি চালানোর জন্য রিয়েল-টাইম খুচরা পরিষেবা; এবং বিশ্বব্যাপী বিতরণ করা অ্যাপ্লিকেশন যেমন স্ট্রিমিং পরিষেবা, পিক-আপ এবং ডেলিভারি পরিষেবা এবং এর মতো৷

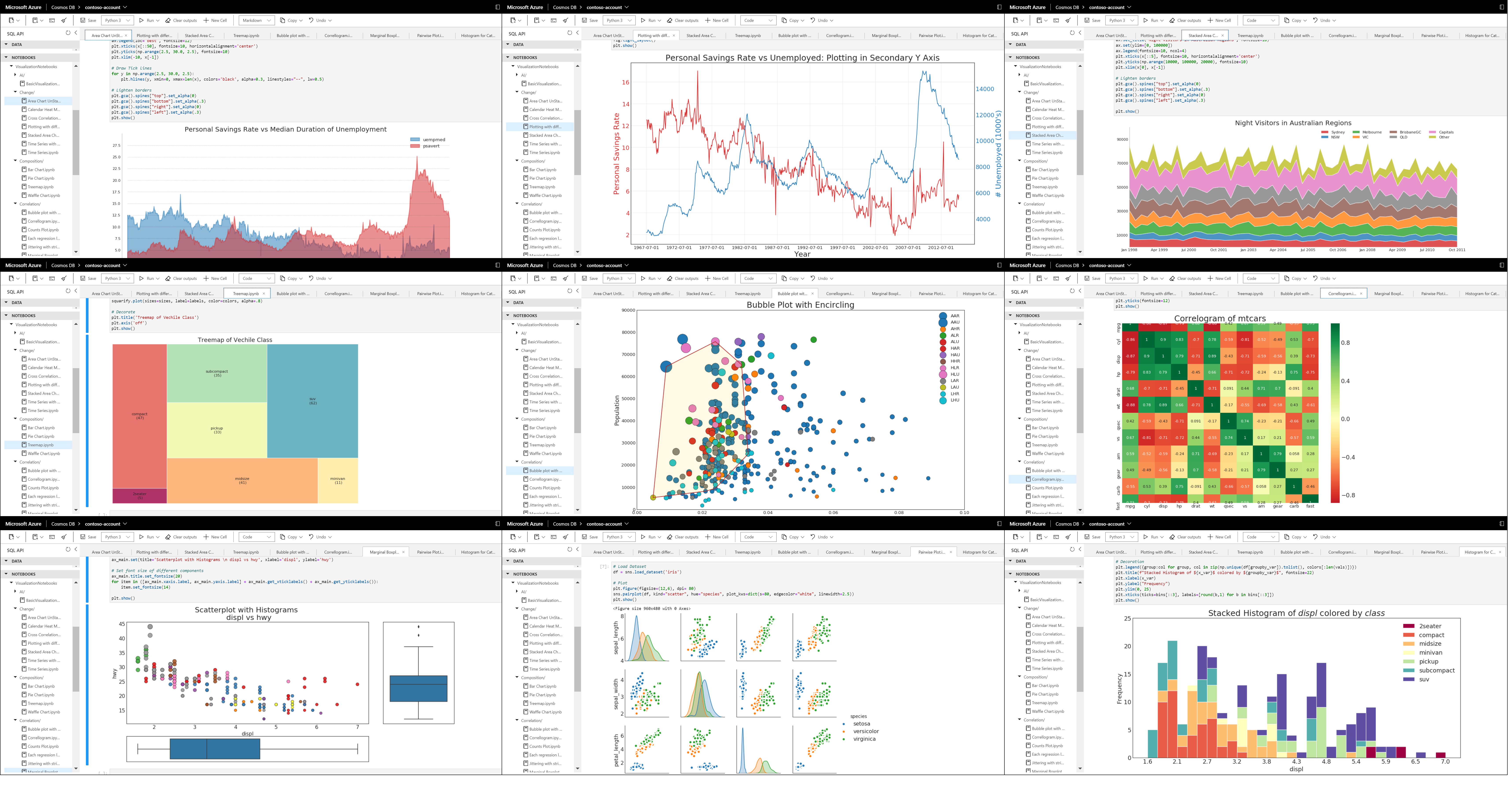

ইতিমধ্যে, Jupyter Notebooks হল একটি ওপেন সোর্স ইন্টারেক্টিভ ডেভেলপার এনভায়রনমেন্ট (IDE) যা ডেভেলপার, ডেটা সায়েন্টিস্ট, ইঞ্জিনিয়ার এবং ব্যবসায়িক বিশ্লেষকরা ডেটা এক্সপ্লোরেশন এবং ডেটা ক্লিনিং থেকে শুরু করে পরিসংখ্যানগত মডেলিং, ডেটা ভিজ্যুয়ালাইজেশন এবং মেশিন লার্নিং সব কিছু করতে ব্যবহার করেন। এটি একটি শক্তিশালী পরিবেশ যা লাইভ কোড, সমীকরণ, ভিজ্যুয়ালাইজেশন এবং বর্ণনামূলক পাঠ্য সহ নথি তৈরি, সম্পাদন এবং ভাগ করে নেওয়ার জন্য তৈরি করা হয়েছে।

Orca গবেষকরা বলছেন যে এই কার্যকারিতা Cosmos DB নোটবুকের মধ্যে প্রমাণীকরণে একটি ত্রুটি তৈরি করে বিশেষ করে ঝুঁকিপূর্ণ, কারণ এগুলি "ডেভেলপাররা কোড তৈরি করতে ব্যবহার করে এবং প্রায়শই কোডে এম্বেড করা গোপনীয়তা এবং ব্যক্তিগত কীগুলির মতো অত্যন্ত সংবেদনশীল তথ্য থাকে।"

ত্রুটিটি গ্রীষ্মের শেষের দিকে প্রবর্তিত হয়েছিল, অক্টোবরের শুরুতে Orca দ্বারা মাইক্রোসফ্টের কাছে পাওয়া এবং প্রকাশ করা হয়েছিল এবং দুই দিনের মধ্যে সংশোধন করা হয়েছিল। Cosmos DB-এর বিতরণ করা আর্কিটেকচারের কারণে প্যাচটি রোল আউট করার জন্য গ্রাহকদের কাছ থেকে কোনও পদক্ষেপের প্রয়োজন নেই।

কসমস-এ পাওয়া প্রথম দুর্বলতা নয়

Azure Cosmos DB-তে জুপিটার নোটবুকগুলির অন্তর্নির্মিত ইন্টিগ্রেশন এখনও পূর্বরূপ মোডে একটি বৈশিষ্ট্য, তবে এটি অবশ্যই এটির মধ্যে পাওয়া প্রথম প্রচারিত ত্রুটি নয়। Wiz.io এর সাথে গত বছরের গবেষকরা আবিষ্কৃত বৈশিষ্ট্যের ত্রুটিগুলির একটি শৃঙ্খল যা কোনো Azure ব্যবহারকারীকে অনুমোদন ছাড়াই অন্য গ্রাহকদের Cosmos DB দৃষ্টান্তগুলিতে সম্পূর্ণ অ্যাডমিন অ্যাক্সেস দেয়। সেই সময়ে, গবেষকরা রিপোর্ট করেছেন যে কোকা-কোলা, কোহলার, রোলস-রয়েস, সিমেন্স এবং সিম্যানটেকের মতো বড় ব্র্যান্ডের ডাটাবেস কীগুলি উন্মুক্ত ছিল৷

মঙ্গলবার প্রকাশিত একটি ব্লগে MSRC-এর বেশ কয়েকটি কারণের কারণে এই সর্বশেষ ত্রুটির ঝুঁকি এবং প্রভাবগুলি আগেরটির তুলনায় সুযোগে আরও সীমিত যুক্তিযুক্ত।

MSRC ব্লগের মতে, এই গ্রীষ্মে একটি ব্যাকএন্ড API-এ একটি আপডেটের পর প্রায় দুই মাস ধরে শোষণযোগ্য বাগটি উন্মোচিত হয়েছিল যার ফলে অনুরোধগুলি সঠিকভাবে প্রমাণীকৃত হয়নি। সুসংবাদটি হল, নিরাপত্তা দলটি কার্যকলাপের একটি পুঙ্খানুপুঙ্খ তদন্ত পরিচালনা করেছে এবং আক্রমণকারীদের সেই সময়ে ত্রুটিটি ব্যবহার করার কোনো লক্ষণ খুঁজে পায়নি।

"মাইক্রোসফ্ট 12ই আগস্ট থেকে 6ই অক্টোবর পর্যন্ত লগ ডেটার একটি তদন্ত পরিচালনা করেছে এবং দূষিত কার্যকলাপের ইঙ্গিত দিতে পারে এমন কোনো নৃশংস বলপ্রয়োগ সনাক্ত করেনি," একটি MSRC মুখপাত্র লিখেছেন, যিনি আরও উল্লেখ করেছেন যে Azure Cosmos DB গ্রাহকদের 99.8% এখনও জুপিটার নোটবুক ব্যবহার করেন না।

আরও ঝুঁকি কমানোর বিষয়টি হল যে Orca প্রুফ-অফ-কনসেপ্টে ব্যবহৃত ফরওয়ার্ডিংআইডির আয়ুষ্কাল খুবই কম। নোটবুকগুলি একটি অস্থায়ী নোটবুক ওয়ার্কস্পেসে চালিত হয় যার সর্বোচ্চ জীবনকাল এক ঘন্টা থাকে, যার পরে সেই ওয়ার্কস্পেসের সমস্ত ডেটা মুছে ফেলা হয়।

মাইক্রোসফ্ট ব্যাখ্যা করেছে, "সম্ভাব্য প্রভাব সীমিত যে সময় তাদের অস্থায়ী নোটবুক ওয়ার্কস্পেস সক্রিয় থাকার সময় ভিকটিমদের নোটবুক পড়তে/লিখতে অ্যাক্সেস করতে পারে৷ "দুর্বলতা, এমনকি ফরোয়ার্ডিংআইডির জ্ঞান থাকা সত্ত্বেও, নোটবুকগুলি চালানোর ক্ষমতা দেয়নি, স্বয়ংক্রিয়ভাবে শিকারের (ঐচ্ছিক) সংযুক্ত GitHub সংগ্রহস্থলে নোটবুকগুলি সংরক্ষণ করতে পারে, বা Azure Cosmos DB অ্যাকাউন্টে ডেটা অ্যাক্সেস করতে পারেনি।"