যদিও র্যানসমওয়্যার আক্রমণের প্রকাশিত প্রবণতাগুলি পরস্পর বিরোধী হয়েছে — কিছু ফার্ম বেশি ঘটনা এবং অন্যান্য কম ট্র্যাক করে — ব্যবসায়িক ইমেল আপস (BEC) আক্রমণগুলি সংস্থাগুলির বিরুদ্ধে প্রমাণিত সাফল্য অব্যাহত রেখেছে৷

BEC কেস, সমস্ত ঘটনা-প্রতিক্রিয়া মামলার ভাগ হিসাবে, বছরের দ্বিতীয় ত্রৈমাসিকে দ্বিগুণেরও বেশি, 34 সালের প্রথম ত্রৈমাসিকে 17% থেকে 2022% হয়েছে। এটি আর্কটিক উলফের "অনুসারে"1H 2022 ঘটনার প্রতিক্রিয়া অন্তর্দৃষ্টি29 সেপ্টেম্বর প্রকাশিত প্রতিবেদনে দেখা গেছে যে নির্দিষ্ট শিল্প - আর্থিক, বীমা, ব্যবসায়িক পরিষেবা এবং আইন সংস্থাগুলির পাশাপাশি সরকারী সংস্থাগুলি - তাদের আগের সংখ্যার দ্বিগুণেরও বেশি অভিজ্ঞতা পেয়েছে, সংস্থাটি বলেছে।

সামগ্রিকভাবে, 84 সালের প্রথমার্ধে প্রতি ইমেল বক্সে BEC আক্রমণের সংখ্যা 2022% বৃদ্ধি পেয়েছে, সাইবার সিকিউরিটি ফার্ম অস্বাভাবিক নিরাপত্তা থেকে তথ্য অনুযায়ী.

এদিকে, এই বছর এখন পর্যন্ত, সংস্থাগুলি দ্বারা প্রকাশিত হুমকি প্রতিবেদনে র্যানসমওয়্যারের বিপরীত প্রবণতা প্রকাশ করা হয়েছে। আর্কটিক উলফ এবং আইডেন্টিটি থেফট রিসোর্স সেন্টার (ITRC) দেখেছে সফল র্যানসমওয়্যার আক্রমণের সংখ্যা কমে গেছে, যখন ব্যবসার গ্রাহকরা কম ঘন ঘন ransomware সম্মুখীন হচ্ছে বলে মনে হচ্ছে, নিরাপত্তা সংস্থা Trellix অনুযায়ী. একই সময়ে, নেটওয়ার্ক সিকিউরিটি ফার্ম ওয়াচগার্ড একটি বিপরীত সিদ্ধান্ত নিয়েছে, উল্লেখ করেছে যে এটি র্যানসমওয়্যার আক্রমণ সনাক্ত করেছে 80 সালের প্রথম ত্রৈমাসিকে 2022% আকাশচুম্বী, গত বছরের সব তুলনায়.

দ্য গ্লিম অফ বিইসি র্যানসমওয়্যারকে ছাড়িয়ে যায়

আর্কটিক উলফ ল্যাবসের ভাইস প্রেসিডেন্ট ড্যানিয়েল থানোস বলেছেন, BEC ল্যান্ডস্কেপের ক্রমবর্ধমান অবস্থা আশ্চর্যজনক, কারণ BEC আক্রমণগুলি র্যানসমওয়্যারের তুলনায় সাইবার অপরাধীদের সুবিধা দেয়৷ বিশেষ করে, BEC লাভ ক্রিপ্টোকারেন্সির মূল্যের উপর নির্ভর করে না, এবং আক্রমণগুলি প্রায়শই অগ্রগতির সময় নোটিশ এড়িয়ে যাওয়ার ক্ষেত্রে বেশি সফল হয়।

"আমাদের গবেষণা দেখায় যে হুমকি অভিনেতারা দুর্ভাগ্যবশত খুব সুবিধাবাদী," তিনি বলেছেন।

সেই কারণে, BEC - যা ব্যবসা থেকে তহবিল চুরি করার জন্য সামাজিক প্রকৌশল এবং অভ্যন্তরীণ সিস্টেম ব্যবহার করে - সাইবার অপরাধীদের জন্য রাজস্বের একটি শক্তিশালী উত্স হয়ে চলেছে৷ 2021 সালে, BEC আক্রমণগুলি সম্ভাব্য ক্ষতির $35 বিলিয়নের মধ্যে 2.4% বা $6.9 বিলিয়ন ছিল FBI এর ইন্টারনেট ক্রাইম কমপ্লেইন্ট সেন্টার (IC3) দ্বারা ট্র্যাক করা হয়েছে, যখন র্যানসমওয়্যার মোটের একটি ছোট ভগ্নাংশ (0.7%) ছিল।

ব্যবসার উপর ব্যক্তিগত আক্রমণ থেকে আয়ের পরিপ্রেক্ষিতে, আর্কটিক উলফ বিশ্লেষণে উল্লেখ করা হয়েছে যে প্রথম ত্রৈমাসিকের জন্য মধ্য মুক্তিপণ ছিল প্রায় $450,000, কিন্তু গবেষণা দল BEC আক্রমণের শিকারদের জন্য গড় ক্ষতি প্রদান করেনি।

আর্থিকভাবে অনুপ্রাণিত সাইবার কৌশল পরিবর্তন করা

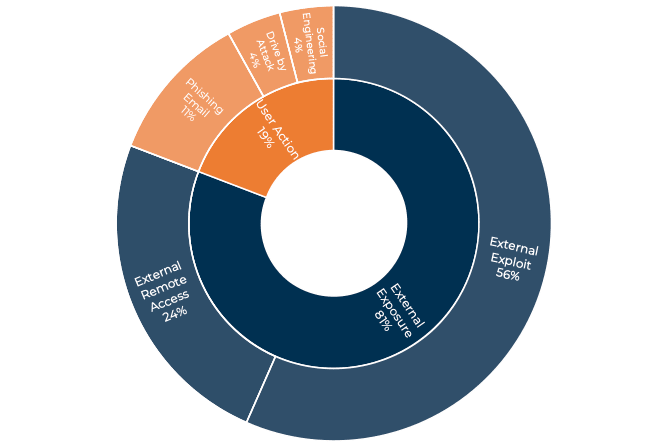

অস্বাভাবিক নিরাপত্তা পাওয়া গেছে তার হুমকি প্রতিবেদনে এই বছরের শুরুর দিকে যে সমস্ত সাইবার অপরাধের ঘটনাগুলির (81%) সিংহভাগ বাহ্যিক দুর্বলতাগুলিকে কয়েকটি উচ্চ লক্ষ্যবস্তু পণ্যে জড়িত করে — যথা, মাইক্রোসফ্টের এক্সচেঞ্জ সার্ভার এবং ভিএমওয়্যারের হরাইজন ভার্চুয়াল-ডেস্কটপ সফ্টওয়্যার — সেইসাথে দুর্বলভাবে কনফিগার করা দূরবর্তী পরিষেবাগুলি, যেমন মাইক্রোসফ্টের রিমোট ডেস্কটপ প্রোটোকল (RDP)।

মাইক্রোসফ্ট এক্সচেঞ্জের আনপ্যাচড সংস্করণগুলি বিশেষত প্রক্সিশেল শোষণের জন্য ঝুঁকিপূর্ণ (এবং এখন ProxyNotShell বাগ), যা আক্রমণকারীদের একটি এক্সচেঞ্জ সিস্টেমে প্রশাসনিক অ্যাক্সেস দিতে তিনটি দুর্বলতা ব্যবহার করে। মাইক্রোসফ্ট এক বছরেরও বেশি আগে সমস্যাগুলি প্যাচ করলেও, কোম্পানিটি কয়েক মাস পরে দুর্বলতাগুলি প্রকাশ করেনি।

VMware Horizon হল একটি জনপ্রিয় ভার্চুয়াল ডেস্কটপ এবং অ্যাপ পণ্য Log4Shell আক্রমণের জন্য ঝুঁকিপূর্ণ যেটি কুখ্যাত Log4j 2.0 দুর্বলতাকে কাজে লাগিয়েছে।

উভয় উপায় BEC প্রচারণায় ইন্ধন যোগাচ্ছে বিশেষ করে, গবেষকরা উল্লেখ করেছেন।

এছাড়াও, অনেক সাইবার গ্যাং র্যানসমওয়্যার আক্রমণের সময় ব্যবসা থেকে চুরি করা ডেটা বা শংসাপত্র ব্যবহার করছে জ্বালানী BEC প্রচারাভিযান.

"সংগঠন এবং কর্মচারীরা একটি কৌশল সম্পর্কে আরও সচেতন হয়ে উঠলে, হুমকি অভিনেতারা ইমেল নিরাপত্তা প্ল্যাটফর্ম এবং নিরাপত্তা সচেতনতা প্রশিক্ষণ থেকে এক ধাপ এগিয়ে থাকার প্রচেষ্টায় তাদের কৌশলগুলি সামঞ্জস্য করবে," অস্বাভাবিক নিরাপত্তা মো এই বছরের শুরুতে. "এই গবেষণায় উল্লিখিত পরিবর্তনগুলি কেবলমাত্র কিছু সূচক যা সেই পরিবর্তনগুলি ইতিমধ্যেই ঘটছে, এবং সংস্থাগুলি ভবিষ্যতে আরও দেখার আশা করা উচিত।"

সোশ্যাল ইঞ্জিনিয়ারিং জনপ্রিয়, বরাবরের মতো। যদিও দুর্বলতা এবং ভুল কনফিগারেশনের উপর বাহ্যিক আক্রমণ হল সবচেয়ে প্রচলিত উপায় যে আক্রমণকারীরা সিস্টেমগুলিতে অ্যাক্সেস লাভ করে, মানব ব্যবহারকারী এবং তাদের শংসাপত্রগুলি বিইসি আক্রমণে একটি জনপ্রিয় লক্ষ্য হিসাবে অব্যাহত থাকে, আর্কটিক উলফের থানোস বলেছেন।

"BEC কেসগুলি প্রায়শই সোশ্যাল ইঞ্জিনিয়ারিংয়ের ফলাফল, ransomware কেসের তুলনায়, যা প্রায়শই প্যাচ না করা দুর্বলতা বা দূরবর্তী অ্যাক্সেস সরঞ্জামগুলির শোষণের কারণে হয়," তিনি বলেছেন। “আমাদের অভিজ্ঞতায়, হুমকি অভিনেতারা একজন মানুষকে প্রতারণা করার চেয়ে দূরবর্তী শোষণের মাধ্যমে একটি কোম্পানিকে আক্রমণ করার সম্ভাবনা বেশি।

কীভাবে বিইসি আপস এড়ানো যায়

শিকার হওয়া এড়াতে, মৌলিক নিরাপত্তা ব্যবস্থাগুলি অনেক দূর যেতে পারে, আর্কটিক ওল্ফ খুঁজে পেয়েছেন। প্রকৃতপক্ষে, BEC আক্রমণের শিকার হওয়া অনেক কোম্পানির নিরাপত্তা নিয়ন্ত্রণ ছিল না যা সম্ভাব্য ক্ষতি প্রতিরোধ করতে পারে, কোম্পানিটি তার বিশ্লেষণে বলেছে।

উদাহরণ স্বরূপ, গবেষণায় দেখা গেছে যে BEC এর ঘটনায় ভুগছেন এমন 80% কোম্পানির কোনো মাল্টিফ্যাক্টর প্রমাণীকরণ নেই। উপরন্তু, অন্যান্য নিয়ন্ত্রণ, যেমন নেটওয়ার্ক বিভাজন এবং নিরাপত্তা সচেতনতা প্রশিক্ষণ, BEC আক্রমণগুলিকে ব্যয়বহুল হওয়া থেকে প্রতিরোধ করতে সাহায্য করতে পারে, এমনকি আক্রমণকারী সফলভাবে একটি বাহ্যিক সিস্টেমের সাথে আপস করার পরেও।

"কোম্পানিদের উচিত নিরাপত্তা প্রশিক্ষণের মাধ্যমে তাদের কর্মচারীদের প্রতিরক্ষা জোরদার করা," থানোস বলেছেন, "তবে তাদের সেই দুর্বলতাগুলিকেও মোকাবেলা করতে হবে যা হুমকি অভিনেতারা ফোকাস করে।"