পড়ার সময়: 6 মিনিটকমোডো সাইবার সিকিউরিটি দল এই ক্রমাগত হুমকির সর্বশেষ স্ট্রেনের অভ্যন্তরীণ কাজগুলি প্রকাশ করে

কমোডো সাইবার সিকিউরিটি টিম আমাদের ব্যবহারকারীদের আরও ভালভাবে সুরক্ষিত রাখতে এবং বৃহত্তর নেটসেক এবং অ্যান্টিভাইরাস সম্প্রদায়ের সাথে আমাদের ফলাফলগুলি ভাগ করে নেওয়ার জন্য ক্রমাগত সর্বশেষ র্যানসমওয়্যার নিয়ে গবেষণা করে। আজ আমরা আপনাকে এর একটি নতুন সংস্করণ সম্পর্কে বলতে চাই৷ ransomware নামক ধর্ম সংস্করণ 2.0।

ম্যালওয়্যারটি প্রথম CrySIS নামে 2016 সালে উপস্থিত হয়েছিল। এটি উইন্ডোজ সিস্টেমকে টার্গেট করে এবং বিটকয়েনে মুক্তিপণ দাবি করার আগে শক্তিশালী AES-256 এবং RSA-1024 অ্যালগরিদম দিয়ে ভিকটিমদের ফাইল এনক্রিপ্ট করে। র্যানসমওয়্যারের কার্যত সমস্ত স্ট্রেইনের মতো, ফাইলগুলি ডিক্রিপশন কী ছাড়াই সম্পূর্ণরূপে পুনরুদ্ধার করা যায় না এবং চাবি পেতে শিকারকে মুক্তিপণ দিতে হবে।

RDP কানেকশনে দুর্বল পাসওয়ার্ড দিয়ে, অথবা ক্ষতিগ্রস্থ ব্যক্তিকে একটি দূষিত ইমেল সংযুক্তি খুলতে বাধ্য করার মাধ্যমে ধর্ম ট্রোজান বিতরণ করা হয়। প্রথম পদ্ধতিতে RDP প্রোটোকল ব্যবহার করে এমন সংযোগগুলির জন্য আক্রমণকারী স্ক্যানিং পোর্ট 3389 জড়িত। একবার একটি লক্ষ্য পাওয়া গেলে, আক্রমণকারী পরিচিত পাসওয়ার্ডের একটি বিশাল লাইব্রেরি থেকে স্বয়ংক্রিয়ভাবে বিভিন্ন পাসওয়ার্ড চেষ্টা করে সংযোগে লগইন করার চেষ্টা করে, যতক্ষণ না তাদের মধ্যে একটি কাজ করে। সেখান থেকে, আক্রমণকারী লক্ষ্য মেশিনের উপর সম্পূর্ণ নিয়ন্ত্রণ রাখে এবং চালায় ধর্ম র্যানসমওয়্যার ম্যানুয়ালি ব্যবহারকারীর ফাইলগুলিতে।

পরবর্তী পদ্ধতিটি একটি ক্লাসিক ইমেল আক্রমণ। শিকার এমন একটি ইমেল পায় যা দেখে মনে হয় এটি তাদের বাস্তব জীবনের অ্যান্টিভাইরাস প্রদানকারীর কাছ থেকে এসেছে। এটি তাদের মেশিনে ম্যালওয়্যার সম্পর্কে একটি সতর্কতা ধারণ করে এবং হুমকি মুছে ফেলার জন্য সংযুক্ত অ্যান্টিভাইরাস ফাইলটি ইনস্টল করার নির্দেশ দেয়৷ অবশ্যই, সংযুক্তি একটি অ্যান্টিভাইরাস প্রোগ্রাম নয়, এটি Dharma 2.0, যা পরে ব্যবহারকারীর ফাইলগুলিকে এনক্রিপ্ট করতে এবং তাদের আনলক করার জন্য মুক্তিপণ দাবি করে৷

ফেব্রুয়ারী 2020, এ কমোডো সাইবার নিরাপত্তা দল এর সর্বশেষ বিবর্তন আবিষ্কার করেছে ম্যালওয়্যার, ধর্ম 2.0। এই সংস্করণে পূর্ববর্তী সংস্করণগুলির মূল এনক্রিপ্ট-পরে-র্যানসম কার্যকারিতা রয়েছে, তবে এতে একটি অতিরিক্ত ব্যাকডোরও রয়েছে যা দূরবর্তী প্রশাসক ক্ষমতা প্রদান করে। আসুন কমোডো সাইবার সিকিউরিটি টিমের সাহায্যে ধর্ম 2.0 এর বিশদটি ঘনিষ্ঠভাবে দেখে নেওয়া যাক।

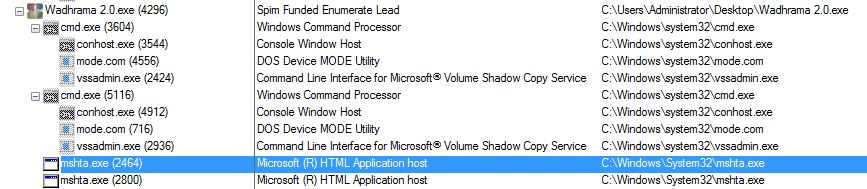

ধর্মের প্রসেস এক্সিকিউশন হায়ারার্কি 2.0

তালিকার মাথায় 'Wadhrama 2.0.exe' সহ নীচের স্ক্রিনশটে ম্যালওয়্যারের কার্যকরী গাছটি দেখানো হয়েছে:

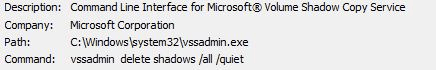

ম্যালওয়্যারটি ডস ডিভাইস মোড ইউটিলিটি ব্যবহার করে শিকারের কীবোর্ড সম্পর্কে কিছু তথ্য সংগ্রহ করে এবং তাদের ফাইলের ছায়া কপি মুছে দেয়। 'vssadmin delete shadows /all/quiet' কমান্ডটি সাধারণত বিদ্যমান উইন্ডোজ পুনরুদ্ধার পয়েন্টগুলি মুছে ফেলার জন্য র্যানসমওয়্যারে ব্যবহার করা হয়, ব্যবহারকারীকে তাদের ফাইলগুলির একটি ব্যাকআপ ছিনতাই করে:

শ্যাডো কপি চলে যাওয়ায়, ব্যবহারকারীরা তাদের ফাইলগুলি পুনরুদ্ধার করতে পারবেন না যদি না তাদের কাছে একটি বাহ্যিক, তৃতীয় পক্ষের ব্যাকআপ থাকে৷ অনেক ব্যবসার জায়গায় এই ধরনের ব্যাকআপ আছে, কিন্তু একটি উদ্বেগজনক সংখ্যা নেই।

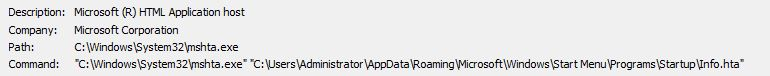

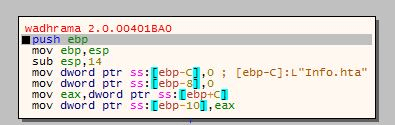

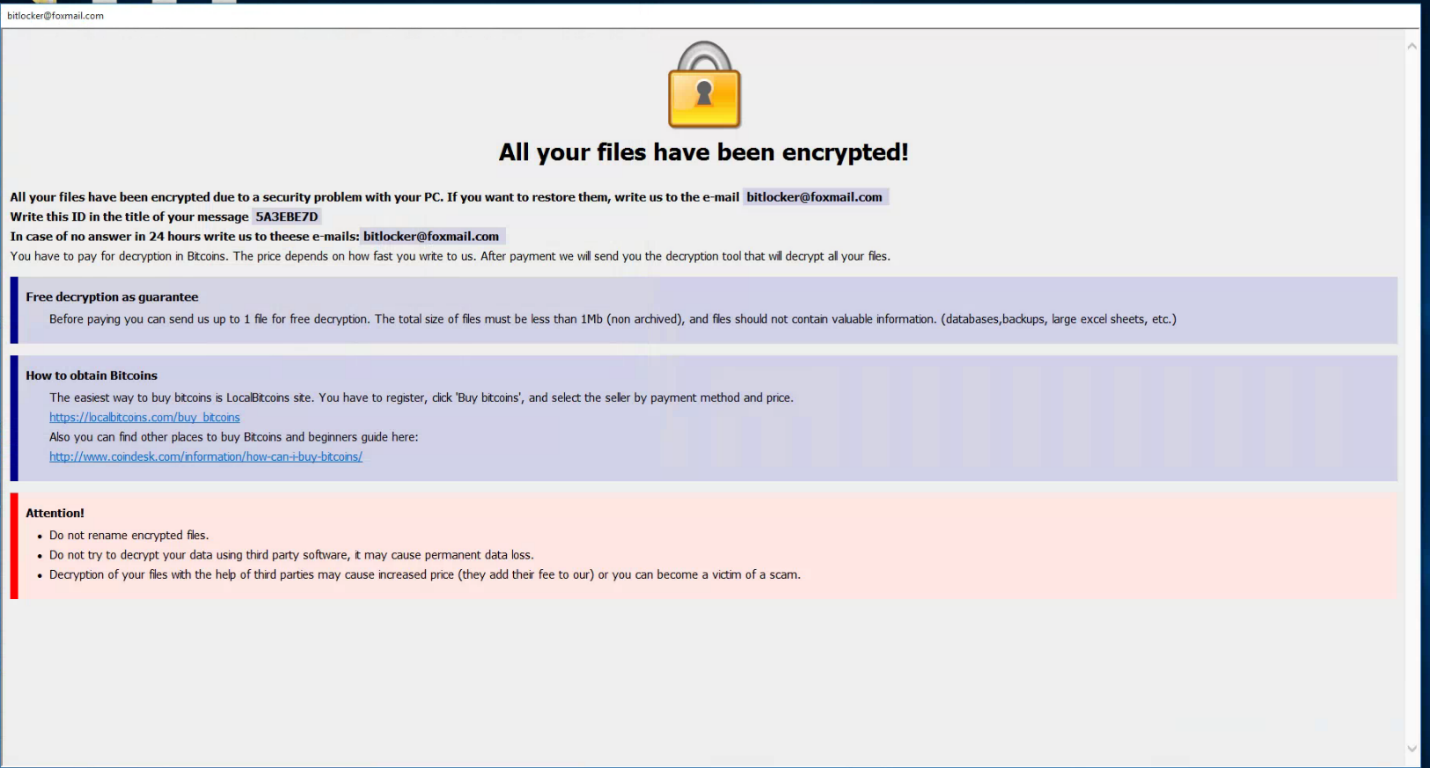

কম্পিউটারে সমস্ত ফাইল এনক্রিপ্ট করার পরে, আক্রমণকারীর এখন শিকারের কাছে তাদের নির্দেশাবলী যোগাযোগ করার একটি উপায় প্রয়োজন। এটি 'mshta.exe' ব্যবহার করে 'Info.hta' কমান্ডের সাথে স্বয়ংক্রিয়-রান হিসাবে খুলতে এটি করে

'C:UsersAdministratorAppDataRoamingMicrosoftWindowsStartMenuProgramsStartupInfo.hta'।

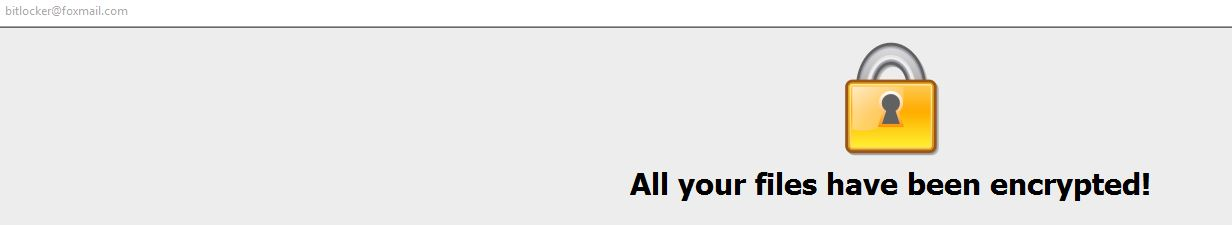

'Info.hta' হল সেই ফাইল যাতে মুক্তিপণ নোট রয়েছে:

"আপনার সমস্ত ফাইল এনক্রিপ্ট করা হয়েছে!"

ধর্ম 2.0 এর গতিশীল বিশ্লেষণ

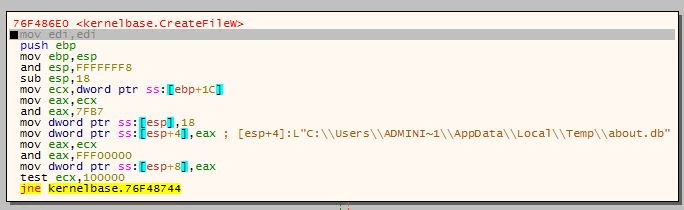

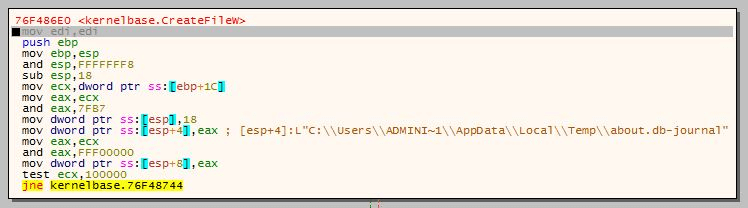

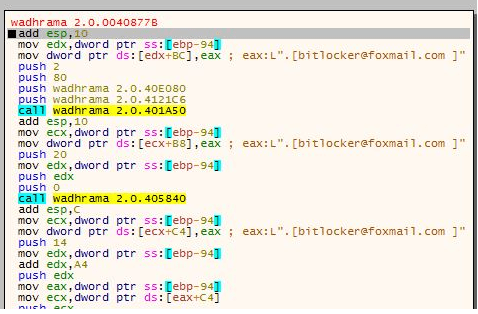

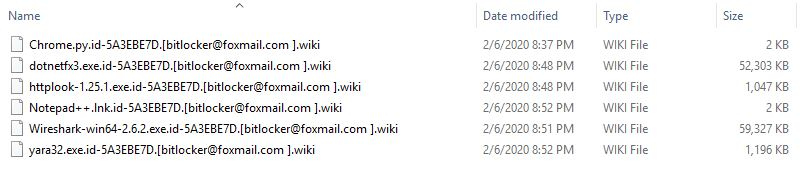

Wadhrama 2.0.exe দুটি sql ফাইল তৈরি করে, 'about.db' এবং 'about.db-journal' <%usersadministratorappdatalocaltemp%>-এ। এটি <%system32%> , <%startup%>-এ নিজের একটি অনুলিপি তৈরি করে এবং সমস্ত এনক্রিপ্ট করা ফাইলের শেষে '[bitlocker@foxmail.com ].wiki' এক্সটেনশন যোগ করে:

c:usersadministratorappdatalocaltempabout.db

c:usersadministratorappdatalocaltempabout.db-জার্নাল

c:windowssystem32Wadhrama 2.0.exe

c:usersadministratorappdataroamingmicrosoftwindowsstart menuprogramsstartupWadhrama 2.0.exe

c:programdatamicrosoftwindowsstart menuprogramsstartupWadhrama 2.0.exe

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500desktop.ini.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:bootbootstat.dat.id-5A3EBE7D।[bitlocker@foxmail.com].wiki

c:bootsect.bak.id-5A3EBE7D।[bitlocker@foxmail.com].wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-coffice64ww.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:config.sys.id-5A3EBE7D।[bitlocker@foxmail.com].wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-csetup.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:autoexec.bat.id-5A3EBE7D।[bitlocker@foxmail.com].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$r1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$i1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

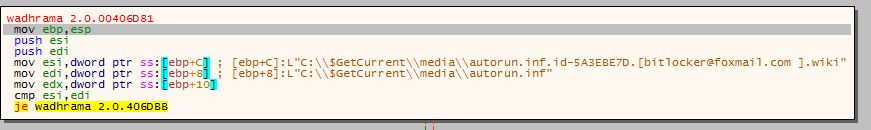

ধর্মের স্ট্যাটিক বিশ্লেষণ 2.0

সাইবারসিকিউরিটি দল নিম্নলিখিত বিষয়বস্তু সহ তিনটি অভিন্ন, 2.0 লাইনের পাঠ্য ফাইল তৈরি করে ধর্ম 5-এর এনক্রিপশন জটিলতা পরীক্ষা করেছে:

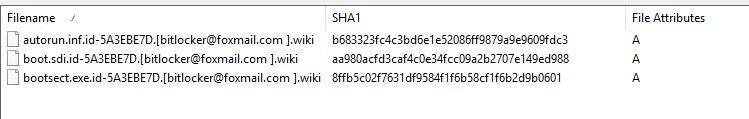

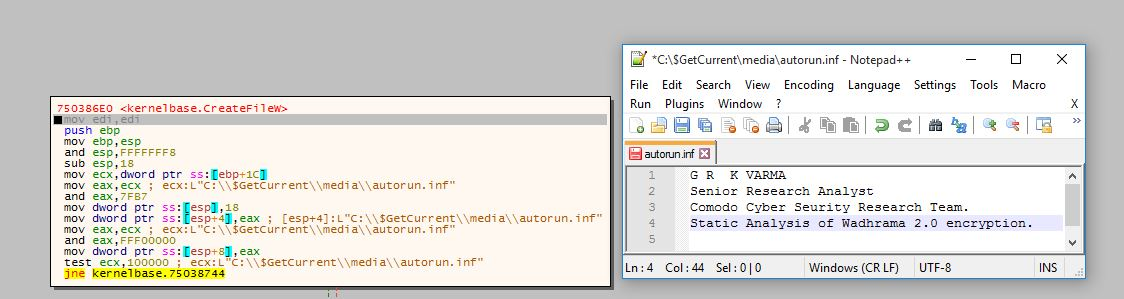

আমরা তিনটি ফাইলের নাম দিয়েছি 'autorun.inf', 'boot.sdi' এবং 'bootsect.exe' এবং প্রতিটিকে আলাদা জায়গায় সরিয়ে নিয়েছি। যেহেতু ফাইলগুলি একই ধরণের, আকার এবং একই বিষয়বস্তু রয়েছে, সেগুলি একই SHA1 স্বাক্ষর - 9ea0e7343beea0d319bc03e27feb6029dde0bd96 শেয়ার করে৷

এটি ধর্ম দ্বারা এনক্রিপশনের আগে ফাইলগুলির একটি স্ক্রিনশট:

এনক্রিপশনের পরে, প্রতিটির আলাদা ফাইলের আকার এবং স্বাক্ষর রয়েছে:

ধর্ম 2.0 পেলোড

- ধর্ম 2.0 '<%AppData%>\local\temp'-এ 'about.db' এবং 'about.db-journal' নামে দুটি ডাটাবেস ফাইল তৈরি করে। ফাইলগুলি SQLite ফাইল এবং নিম্নলিখিতগুলি ধারণ করে

টেবিল - 'সেটিং' এবং 'কীম্যাপ'। ডাটাবেস রিমোট অ্যাডমিন কমান্ড যেমন /eject/eject অনুমতি দেয় , /runas/runas , /syserr/syserr , /url/url ,

/runscreensaver/runscreensaverd, /shutdisplay/shutdisplayd, /edithost/edithostsd,

/পুনঃসূচনা/পুনরায় চালু করুন, /শাটডাউন/শাটডাউন/লগঅফ/লগঅফ, /লক/লকড,/ছাড়/ছাড়,/কনফিগ/কনফিগড

/প্রায়/প্রায়

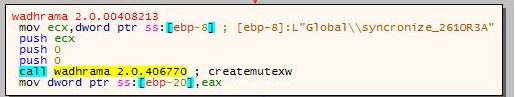

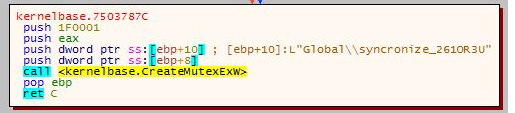

• ধর্ম 2.0 'Global\syncronize_261OR3A' এবং 'Global\syncronize_261OR3U' নামে দুটি মিউটেক্স বস্তু তৈরি করে। Mutex অবজেক্টগুলি এমন একটি প্রসেসের পরিমাণকে সীমিত করে যা একটি নির্দিষ্ট ডেটা অ্যাক্সেস করতে পারে। এটি কার্যকরভাবে অন্যান্য প্রক্রিয়া থেকে ডেটা লক করে যাতে এনক্রিপশন নিরবচ্ছিন্নভাবে এগিয়ে যেতে পারে।

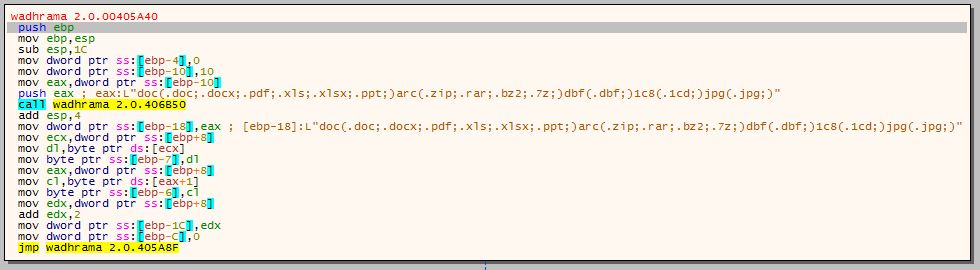

• Dharma 2.0 নিম্নলিখিত ফাইল এক্সটেনশনগুলি এনক্রিপ্ট করার জন্য অনুসন্ধান করে:

◦ ব্যক্তিগত নথি ফাইল ফরম্যাট: 'doc(.doc;.docx,.pdf;.xls;.xlss;.ppt;)'

◦ আর্কাইভ ফাইল ফরম্যাট: 'আর্ক(.zip;.rar;.bz2;.7z;)'

◦ ডাটাবেস ফাইল ফরম্যাট: 'dbf(.dbf;)'

◦ SafeDis এনক্রিপশন ফাইল ফরম্যাট: '1c8(.1cd;)'

◦ ছবি ফাইল ফরম্যাট: 'jpg(.jpg;)'

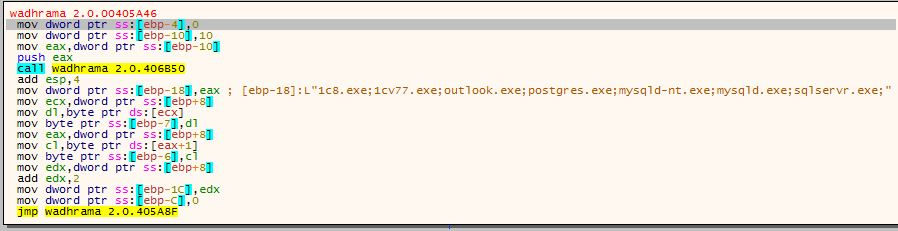

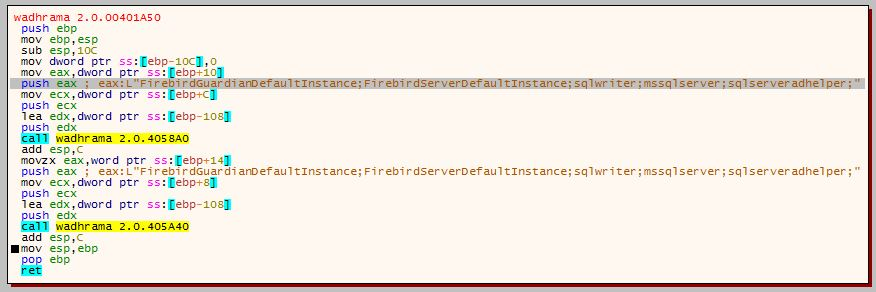

• এটি সুপরিচিত ডাটাবেস, মেল এবং সার্ভার সফ্টওয়্যারও অনুসন্ধান করে:

◦'1c8.exe;1cv77.exe;outlook.exe;postgres.exe;mysqld-nt.exe;mysqld.exe;sqlservr.exe;'

◦'FirebirdGuardianDefaultInstance;FirebirdServerDefaultInstance;sqlwriter;mssqlserver;Sqlserveradhelper;'

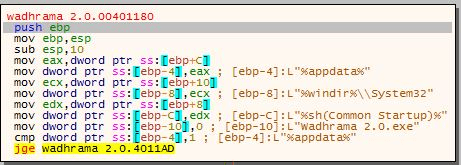

• ধামা 2.0 নিজেকে তিনটি ভিন্ন স্থানে কপি করে

◦ '% appdata%'

◦ '% windir%\ system32'

◦ '%sh(স্টার্টআপ)%'

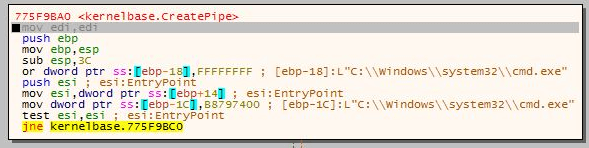

• এটি 'C:\windows\system32\cmd.exe' কমান্ড সহ '%comspec%' একটি পাইপ তৈরি করে:

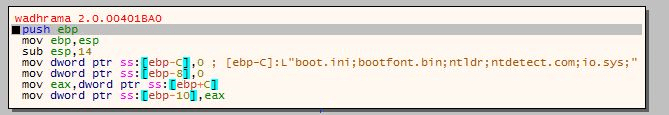

• এটি বুট ফাইলের বিবরণ যেমন 'boot.ini', 'bootfont.bin' এবং অন্যান্য সংগ্রহ করে:

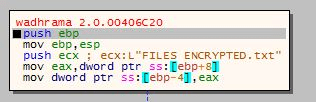

• মুক্তিপণ নোটের পাঠ্য 'FILES ENCRYPTED.txt' নামে একটি ফাইলে সংরক্ষিত হয়:

• 'Info.hta' ভিকটিমকে মুক্তিপণ বার্তা প্রদর্শন করতে:

• এনক্রিপশন এক্সটেনশনটি বাফার থেকে আঁকা হয়েছে '[bitlocker@foxmail.com]'

• ধর্ম তারপর নতুন এক্সটেনশন সহ মূল ফাইলের একটি এনক্রিপ্ট করা সংস্করণ তৈরি করে:

• এটি পরবর্তীতে মূল ফাইলটি মুছে দেয় এবং প্রতিটি ড্রাইভ এবং ফাইল এনক্রিপ্ট না হওয়া পর্যন্ত লুপ পুনরাবৃত্তি করে। চূড়ান্ত, এনক্রিপ্ট করা, ফাইলগুলি দেখতে নিম্নরূপ:

• এটি হল মুক্তিপণ বার্তা যা শিকারকে দেখানো হয় যখন তারা পরবর্তীতে তাদের কম্পিউটার বুট করে:

সম্পর্কিত রিসোর্স

পোস্টটি Dharma 2.0 ransomware নতুন ভেরিয়েন্টের সাথে ধ্বংসযজ্ঞ চালিয়ে যাচ্ছে প্রথম দেখা কমোডো সংবাদ এবং ইন্টারনেট নিরাপত্তা তথ্য.

- "

- 2016

- 2020

- 70

- a

- সম্পর্কে

- প্রবেশ

- অতিরিক্ত

- অ্যাডমিন

- এগিয়ে

- আলগোরিদিম

- সব

- পরিমাণ

- বিশ্লেষণ

- অ্যান্টিভাইরাস

- সংরক্ষাণাগার

- স্বয়ংক্রিয়ভাবে

- পিছনের দরজা

- ব্যাকআপ

- ব্যাক-আপ

- ব্যাট

- কারণ

- আগে

- নিচে

- বাধা

- ব্যবসা

- ক্ষমতা

- সর্বোত্তম

- যোগাযোগ

- সম্প্রদায়গুলি

- সম্পূর্ণ

- সম্পূর্ণরূপে

- কম্পিউটার

- সংযোগ

- সংযোগ

- প্রতিনিয়ত

- ধারণ

- বিষয়বস্তু

- চলতে

- নিয়ন্ত্রণ

- মূল

- সৃষ্টি

- তৈরি করা হচ্ছে

- সাইবার

- সাইবার নিরাপত্তা

- সাইবার নিরাপত্তা

- উপাত্ত

- ডেটাবেস

- ডাটাবেস

- নিষ্কৃত

- চাহিদা

- বিস্তারিত

- যন্ত্র

- নিরঁজন

- বিভিন্ন

- আবিষ্কৃত

- প্রদর্শন

- প্রদর্শন

- ড্রাইভ

- প্রতি

- কার্যকরীভাবে

- ইমেইল

- এনক্রিপশন

- বিবর্তন

- ফাঁসি

- বিদ্যমান

- এক্সটেনশন

- ফেব্রুয়ারি 2020

- প্রথম

- অনুসরণ

- অনুসরণ

- বিন্যাস

- পাওয়া

- থেকে

- কার্যকারিতা

- পেয়ে

- অনুদান

- মাথা

- সাহায্য

- যাজকতন্ত্র

- HTTPS দ্বারা

- প্রচুর

- ভাবমূর্তি

- তথ্য

- ইনস্টল

- Internet

- ইন্টারনেট নিরাপত্তা

- IT

- নিজেই

- চাবি

- পরিচিত

- সর্বশেষ

- লাইব্রেরি

- LIMIT টি

- লাইন

- তালিকা

- অবস্থান

- লক্স

- দেখুন

- মেশিন

- ম্যালওয়্যার

- ম্যানুয়ালি

- চাহিদা

- সংবাদ

- পরবর্তী

- সংখ্যা

- খোলা

- অন্যান্য

- চেহারা

- পার্টি

- পাসওয়ার্ড

- বেতন

- পিডিএফ

- ব্যক্তিগত

- টুকরা

- নল

- পয়েন্ট

- আগে

- আয়

- প্রসেস

- কার্যক্রম

- রক্ষা করা

- রক্ষা

- প্রোটোকল

- প্রদানকারী

- মুক্তিপণ

- ransomware

- দূরবর্তী

- প্রকাশিত

- নিরাপত্তা

- একই

- স্ক্যানিং

- নিরাপত্তা

- ছায়া

- শেয়ার

- প্রদর্শিত

- আয়তন

- So

- সফটওয়্যার

- কিছু

- নির্দিষ্ট

- প্রারম্ভকালে

- প্রজাতির

- শক্তিশালী

- পরবর্তীকালে

- সিস্টেম

- লক্ষ্য

- লক্ষ্যবস্তু

- টীম

- সার্জারির

- তিন

- সময়

- আজ

- সাহসী যোদ্ধা

- অধীনে

- আনলক

- ব্যবহার

- ব্যবহারকারী

- উপযোগ

- সংস্করণ

- ওয়েবসাইট

- ব্যাপকতর

- জানালা

- ছাড়া

- কাজ

- এক্সএমএল

- আপনার