গবেষকরা Hugging Face AI প্ল্যাটফর্মে 100 টিরও বেশি ক্ষতিকারক মেশিন লার্নিং (ML) মডেল আবিষ্কার করেছেন যা আক্রমণকারীদের ব্যবহারকারীর মেশিনে দূষিত কোড ইনজেক্ট করতে সক্ষম করতে পারে।

যদিও হাগিং ফেস নিরাপত্তা ব্যবস্থা প্রয়োগ করে, ফলাফলগুলি প্রকাশ্যে উপলব্ধ মডেলগুলির "অস্ত্রীকরণ" এর ক্রমবর্ধমান ঝুঁকিকে তুলে ধরে কারণ তারা আক্রমণকারীদের জন্য একটি পিছনের দরজা তৈরি করতে পারে।

হ্যাকাররা কীভাবে ব্যবহারকারীদের আক্রমণ করতে ML ব্যবহার করতে পারে তা বিশ্লেষণ করার জন্য JFrog সিকিউরিটি রিসার্চের ফলাফলগুলি একটি চলমান গবেষণার অংশ।

ক্ষতিকারক বিষয়বস্তু

দ্বারা একটি নিবন্ধ অনুযায়ী কম্পিউটিং, গবেষকরা PyTorch এবং Tensorflow Keras এর মতো Hugging Face AI প্ল্যাটফর্মে হোস্ট করা মডেলগুলি যাচাই করার জন্য একটি উন্নত স্ক্যানিং সিস্টেম তৈরি করেছেন৷

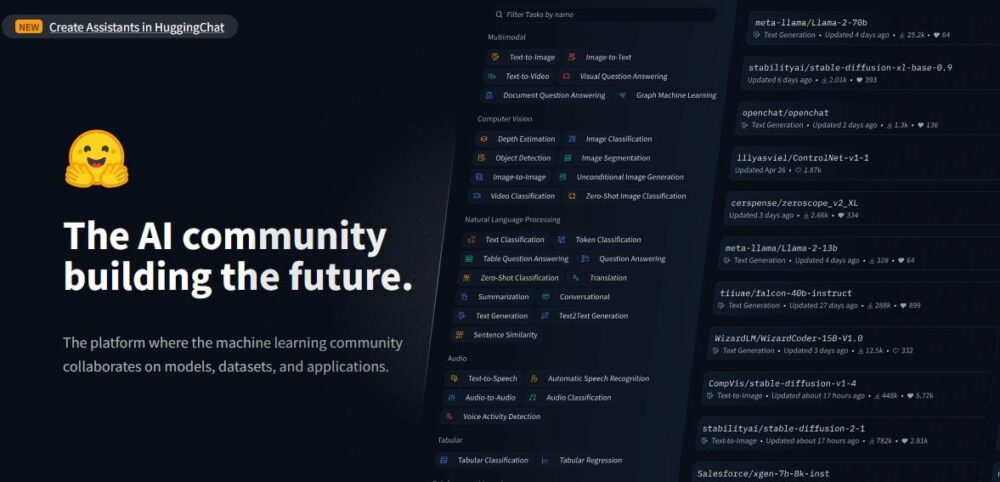

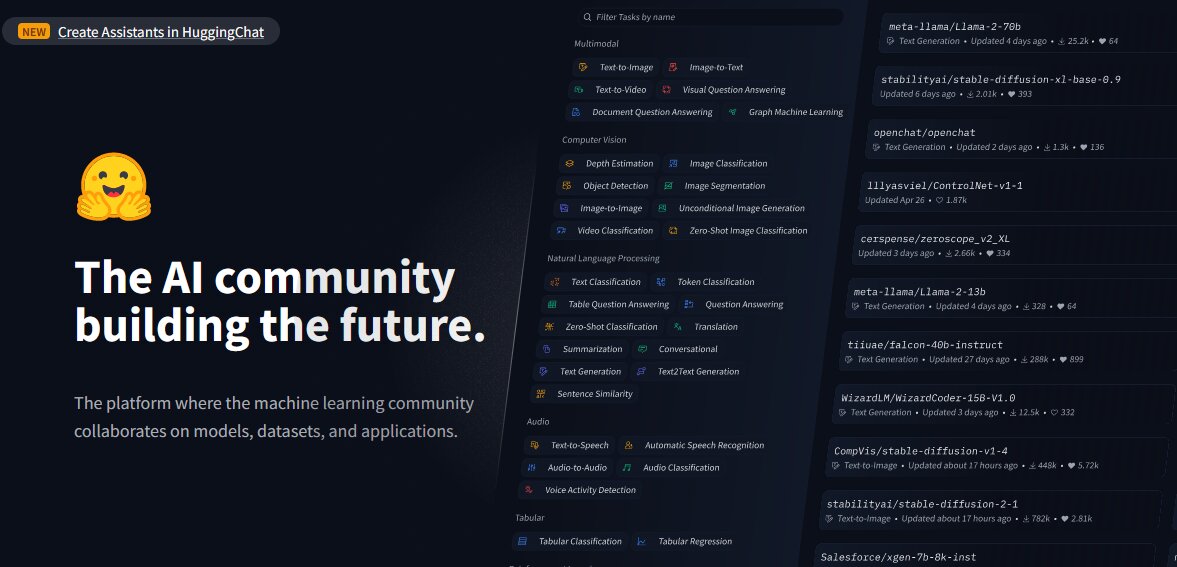

হাগিং ফেস হল একটি প্ল্যাটফর্ম যা এআই মডেল, ডেটাসেট এবং অ্যাপ্লিকেশন শেয়ার করার জন্য তৈরি করা হয়েছে। মডেলগুলি বিশ্লেষণ করার পরে, গবেষকরা "আপাতদৃষ্টিতে নিরীহ মডেলগুলির মধ্যে" ক্ষতিকারক পেলোডগুলি আবিষ্কার করেছিলেন।

আলিঙ্গন মুখ ম্যালওয়্যার এবং আচার স্ক্যানিংয়ের মতো সুরক্ষা ব্যবস্থাগুলি বহন করে তা সত্ত্বেও এটি। যাইহোক, প্ল্যাটফর্মটি সম্ভাব্য ক্ষতিকারক হতে পারে এমন মডেলগুলির ডাউনলোড সীমাবদ্ধ করে না এবং সর্বজনীনভাবে উপলব্ধ সক্ষম করে এআই মডেল ব্যবহারকারীদের দ্বারা অপব্যবহার এবং অস্ত্র ব্যবহার করা।

প্ল্যাটফর্ম এবং বিদ্যমান মডেলগুলি পরীক্ষা করে, JFrog-এর নিরাপত্তা গবেষকরা ক্ষতিকারক কার্যকারিতা সহ প্রায় 100 AI মডেল আবিষ্কার করেছেন, তাদের মতে রিপোর্ট.

এই মডেলগুলির মধ্যে কিছু, রিপোর্টটি ইঙ্গিত করে, ব্যবহারকারীদের মেশিনে কোড কার্যকর করতে সক্ষম, "যার ফলে আক্রমণকারীদের জন্য একটি স্থায়ী ব্যাকডোর তৈরি হয়।"

গবেষকরা ইঙ্গিত দিয়েছেন যে এই ধরনের ফলাফলগুলি মিথ্যা ইতিবাচক বাদ দেয়। এগুলি, তারা বলে, প্ল্যাটফর্মে দূষিত মডেলগুলির প্রসারের একটি সঠিক উপস্থাপনা৷

এছাড়াও পড়ুন: Apple গাড়ি টিমকে AI পোস্ট-EV মার্কেট স্লোডাউনে পুনঃনির্দেশ করে৷

উদাহরণ

JFrog-এর রিপোর্ট অনুসারে, "আশঙ্কাজনক" ক্ষেত্রে একটি জড়িত পাইটর্চ মডেল. মডেলটিকে "baller423" হিসাবে চিহ্নিত একজন ব্যবহারকারী দ্বারা আপলোড করা হয়েছিল, যা পরবর্তীতে Hugging Face প্ল্যাটফর্ম থেকে মুছে ফেলা হয়েছিল।

মডেলটিকে আরও যাচাই করার সময়, গবেষকরা লক্ষ্য করেছেন যে এতে একটি দূষিত পেলোড রয়েছে, এটি একটি নির্দিষ্ট হোস্টে (210.117.212.93) একটি বিপরীত শেল স্থাপন করতে সক্ষম করে।

JFrog সিনিয়র নিরাপত্তা গবেষক ডেভিড কোহেন বলেছেন: "(এটি) উল্লেখযোগ্যভাবে বেশি অনুপ্রবেশকারী এবং সম্ভাব্য দূষিত, যেহেতু এটি একটি বহিরাগত সার্ভারের সাথে একটি সরাসরি সংযোগ স্থাপন করে, যা শুধুমাত্র দুর্বলতার প্রদর্শনের পরিবর্তে একটি সম্ভাব্য নিরাপত্তা হুমকি নির্দেশ করে, "তিনি লিখেছেন।

এটি "পাইথনের পিকেল মডিউলের '_রিডুস_' পদ্ধতি ব্যবহার করে মডেল ফাইলটি লোড করার সময় নির্বিচারে কোড চালানোর জন্য, কার্যকরভাবে প্রচলিত সনাক্তকরণ পদ্ধতিগুলিকে বাইপাস করে।"

গবেষকরা আরও স্বীকার করেছেন যে একই পেলোড বিভিন্ন আইপি ঠিকানার সাথে সংযোগ তৈরি করছে, "অপারেটররা দূষিত হ্যাকারের পরিবর্তে গবেষক হতে পারে।"

একটা ঘুম ভাঙ্গানোর ফোন

JFrog টিম উল্লেখ করেছে যে ফলাফলগুলি হল আলিঙ্গন মুখের জন্য একটি জেগে ওঠার আহ্বান, যা দেখায় যে এর প্ল্যাটফর্মটি ম্যানিপুলেশন এবং সম্ভাব্য হুমকির প্রবণ।

"এই ঘটনাগুলি হাগিং ফেস রিপোজিটরি এবং কাগলের মতো অন্যান্য জনপ্রিয় ভাণ্ডারগুলির মুখোমুখি চলমান হুমকিগুলির মর্মান্তিক অনুস্মারক হিসাবে কাজ করে, যা এআই/এমএল ইঞ্জিনিয়ারদের জন্য চ্যালেঞ্জ তৈরি করার পাশাপাশি এই সংস্থানগুলি ব্যবহার করে সংস্থাগুলির গোপনীয়তা এবং সুরক্ষার সাথে সম্ভাব্য আপস করতে পারে," বলেছেন গবেষকরা.

এই হিসাবে আসে সাইবার নিরাপত্তা হুমকি সারা বিশ্বে AI সরঞ্জামের প্রসারের দ্বারা উদ্দীপিত, খারাপ অভিনেতারা দূষিত উদ্দেশ্যের জন্য তাদের অপব্যবহার করে। হ্যাকাররা ফিশিং আক্রমণকে এগিয়ে নিতে এবং লোকেদের প্রতারণার জন্য AI ব্যবহার করছে।

যাইহোক, JFrog দল অন্যান্য আবিষ্কার করেছে।

গবেষকদের জন্য একটি খেলার মাঠ

গবেষকরা তাও উল্লেখ করেছেন আলিঙ্গন মুখ গবেষকদের জন্য একটি খেলার মাঠে বিকশিত হয়েছে "যারা উদীয়মান হুমকির বিরুদ্ধে লড়াই করতে চায়, যেমন তার নিরাপত্তা ব্যবস্থাকে বাইপাস করার জন্য বিভিন্ন কৌশলের দ্বারা প্রদর্শিত হয়েছে।"

উদাহরণস্বরূপ, "baller423" দ্বারা আপলোড করা পেলোডটি Kreonet (কোরিয়া রিসার্চ এনভায়রনমেন্ট ওপেন নেটওয়ার্ক) এর অন্তর্গত একটি IP ঠিকানা পরিসরে একটি বিপরীত শেল সংযোগ শুরু করেছে।

অনুসারে অন্ধকার পড়া, Kreonet দক্ষিণ কোরিয়ার একটি উচ্চ-গতির নেটওয়ার্ক যা উন্নত গবেষণা এবং শিক্ষামূলক কার্যক্রমকে সমর্থন করে; "অতএব, এটা সম্ভব যে এআই গবেষক বা অনুশীলনকারীরা মডেলটির পিছনে থাকতে পারে।"

"আমরা দেখতে পাচ্ছি যে বেশিরভাগ 'দূষিত' পেলোড আসলে আপাতদৃষ্টিতে বৈধ উদ্দেশ্যে কোড এক্সিকিউশন পেতে গবেষকদের এবং/অথবা বাগ বাউন্টির প্রচেষ্টা," কোহেন বলেছেন।

বৈধ উদ্দেশ্য থাকা সত্ত্বেও, JFrog দল সতর্ক করেছে যে গবেষকদের দ্বারা নিযুক্ত কৌশলগুলি স্পষ্টভাবে দেখায় যে Hugging Face-এর মতো প্ল্যাটফর্মগুলি সরবরাহ-চেইন আক্রমণের জন্য উন্মুক্ত। এগুলি, দলের মতে, এআই বা এমএল ইঞ্জিনিয়ারদের মতো নির্দিষ্ট জনসংখ্যার উপর ফোকাস করার জন্য কাস্টমাইজ করা যেতে পারে।

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://metanews.com/over-100-malicious-code-execution-models-on-hugging-face-backdoors-users-devices/

- : আছে

- : হয়

- :না

- 100

- 210

- 212

- 7

- 9

- a

- সম্পর্কে

- অনুযায়ী

- সঠিক

- ক্রিয়াকলাপ

- অভিনেতা

- প্রকৃতপক্ষে

- যোগ

- ঠিকানা

- ঠিকানাগুলি

- আগাম

- অগ্রসর

- AI

- এআই মডেল

- এআই প্ল্যাটফর্ম

- এআই / এমএল

- এছাড়াও

- an

- বিশ্লেষণ করা

- বিশ্লেষণ

- এবং

- অ্যাপ্লিকেশন

- অবাধ

- রয়েছি

- বিন্যাস

- প্রবন্ধ

- AS

- আক্রমণ

- আক্রমন

- প্রচেষ্টা

- সহজলভ্য

- পিছনের দরজা

- খারাপ

- BE

- হয়েছে

- পিছনে

- জন্যে

- খয়রাত

- নম

- বাগ দানব

- by

- পার্শ্বপথ

- কল

- CAN

- সক্ষম

- গাড়ী

- মামলা

- চ্যালেঞ্জ

- পরিষ্কারভাবে

- CO

- কোড

- কোহেন

- যুদ্ধ

- আসে

- আপস

- কম্পিউটিং

- সংযোগ

- সংযোগ

- অন্তর্ভুক্ত

- প্রচলিত

- পারা

- সৃষ্টি

- তৈরি করা হচ্ছে

- কাস্টমাইজড

- ডেটাসেট

- ডেভিড

- জনসংখ্যার উপাত্ত

- প্রদর্শন

- প্রদর্শিত

- সত্ত্বেও

- সনাক্তকরণ

- উন্নত

- বিভিন্ন

- সরাসরি

- আবিষ্কৃত

- বিচিত্র

- না

- ডাউনলোড

- শিক্ষাবিষয়ক

- কার্যকরীভাবে

- শিরীষের গুঁড়ো

- নিযুক্ত

- সক্ষম করা

- সম্ভব

- সক্রিয়

- প্রকৌশলী

- পরিবেশ

- স্থাপন করা

- প্রতিষ্ঠা করে

- বিবর্তিত

- অনুসন্ধানী

- এক্সিকিউট

- নির্বাহ

- ফাঁসি

- বিদ্যমান

- বহিরাগত

- মুখ

- সম্মুখ

- সত্য

- মিথ্যা

- ফাইল

- তথ্যও

- কেন্দ্রবিন্দু

- জন্য

- ফর্ম

- থেকে

- প্রসার

- কার্যকারিতা

- অধিকতর

- পাওয়া

- ক্রমবর্ধমান

- হ্যাকার

- ক্ষতিকর

- আছে

- he

- উচ্চ

- লক্ষণীয় করা

- নিমন্ত্রণকর্তা

- হোস্ট

- কিভাবে

- যাহোক

- HTTPS দ্বারা

- চিহ্নিত

- সরঁজাম

- in

- বৃদ্ধি

- জ্ঞাপিত

- ইঙ্গিত

- ইঙ্গিত

- প্রবর্তিত

- উদ্বুদ্ধ করা

- উদাহরণ

- উদ্দেশ্য

- মধ্যে

- intrusively

- জড়িত

- IP

- আইপি ঠিকানা

- আইপি ঠিকানা

- IT

- এর

- JPG

- keras

- কোরিয়া

- শিক্ষা

- বৈধ

- ওঠানামায়

- মত

- বোঝাই

- মেশিন

- মেশিন লার্নিং

- মেশিন

- প্রণীত

- বিদ্বেষপরায়ণ

- ম্যালওয়্যার

- দক্ষতা সহকারে হস্তচালন

- বাজার

- সর্বোচ্চ প্রস্থ

- মে..

- পরিমাপ

- নিছক

- পদ্ধতি

- পদ্ধতি

- ML

- মডেল

- মডেল

- অধিক

- সেতু

- নেটওয়ার্ক

- লক্ষণীয়ভাবে

- সুপরিচিত

- of

- on

- ONE

- নিরন্তর

- সম্মুখের দিকে

- খোলা

- খোলা নেটওয়ার্ক

- অপারেটরদের

- or

- সংগঠন

- অন্যান্য

- বাইরে

- শেষ

- অংশ

- সম্প্রদায়

- ফিশিং

- ফিশিং আক্রমণ

- মাচা

- প্ল্যাটফর্ম

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- খেলার মাঠ

- জনপ্রিয়

- সম্ভব

- সম্ভাব্য

- সম্ভাব্য

- প্রাদুর্ভাব

- গোপনীয়তা

- গোপনীয়তা এবং নিরাপত্তা

- প্রকাশ্যে

- উদ্দেশ্য

- পাইটার্চ

- পরিসর

- বরং

- পড়া

- স্বীকৃত

- রিপোর্ট

- জানা

- প্রতিনিধিত্ব

- গবেষণা

- গবেষক

- গবেষকরা

- Resources

- সীমাবদ্ধ করা

- বিপরীত

- ঝুঁকি

- বলেছেন

- একই

- স্ক্যানিং

- নিরাপত্তা

- সুরক্ষা ব্যবস্থা

- দেখ

- আপাতদৃষ্টিতে

- জ্যেষ্ঠ

- পরিবেশন করা

- সার্ভার

- শেয়ারিং

- খোল

- দেখাচ্ছে

- দক্ষিণ

- দক্ষিণ কোরিয়া

- নির্দিষ্ট

- নিদিষ্ট

- কৌশল

- অধ্যয়ন

- পরবর্তীকালে

- এমন

- সমর্থক

- পদ্ধতি

- কার্যপদ্ধতি

- টীম

- tensorflow

- চেয়ে

- যে

- সার্জারির

- তাদের

- তাহাদিগকে

- এইগুলো

- তারা

- হুমকি

- হুমকি

- থেকে

- সরঞ্জাম

- কৌতুক

- আপলোড করা

- উপরে

- ব্যবহার

- ব্যবহারকারী

- ব্যবহারকারী

- ব্যবহার

- ব্যবহার

- দুর্বলতা

- সতর্ক

- ছিল

- যে

- কামনা

- সঙ্গে

- বিশ্ব

- লিখেছেন

- zephyrnet