এখন পর্যন্ত, আমরা পার্ট 1 এবং 2 এ দেখিয়েছি, কিভাবে লেজার রিকভার আপনার বীজ ভাগে ভাগ করে এবং নিরাপদে যারা শেয়ার পাঠায় থেকে বন্ধুদের বিশ্বস্ত ব্যাকআপ প্রদানকারী। পার্ট 3 এ, আমরা দেখিয়েছি কিভাবে এটা আপনার বীজের শেয়ার নিরাপদে সংরক্ষণ করুন (এবং পুনরুদ্ধার করুন), হার্ডওয়্যার এনক্রিপশন দ্বারা সুরক্ষিত, আপনার পরিচয়ের সাথে আবদ্ধ এবং বৈচিত্র্যময়। পার্ট 4-এ, আমরা লেজার রিকভার কীভাবে পরিচালনা করে তা অন্বেষণ করেছি আপনি এবং শুধুমাত্র আপনি আপনার ব্যাকআপ অ্যাক্সেস দিন.

অপারেশনাল লেভেলে আমরা কীভাবে সর্বোচ্চ নিরাপত্তা নিশ্চিত করতে পারি তা এখন ঘনিষ্ঠভাবে দেখার সময় এসেছে। এক নজরে, অপারেশনাল নিরাপত্তা অর্জন করা হয়:

- লেজার পুনরুদ্ধারের উপর ভিত্তি করে অবকাঠামো শক্ত করা,

- লেজার রিকভারের বিভিন্ন অপারেটরদের দায়িত্ব পৃথকীকরণ প্রয়োগ করা,

- গুরুত্বপূর্ণ উপাদান এবং অপারেশন নিরীক্ষণ,

- একটি পুনরুদ্ধার-নির্দিষ্ট ঘটনার প্রতিক্রিয়া বাস্তবায়ন করা।

আসুন সেই আইটেমগুলির প্রত্যেকটির অর্থ কী তার বিশদ বিবরণে ডুব দেওয়া যাক।

পরিকাঠামো শক্ত করা

অবকাঠামো শক্ত করা অনেক আকারে আসে। এটি একটি 360° ব্যায়াম যা নিরাপত্তা ঝুঁকির পুঙ্খানুপুঙ্খ বিশ্লেষণের মাধ্যমে চালিত বিস্তৃত ক্রিয়াকলাপকে জড়িত করে। এটি সাধারণত আক্রমণের পরিস্থিতিগুলির একটি ক্যাটালগ বজায় রাখার মাধ্যমে শুরু হয় যা নিরাপত্তা সমস্যাগুলির দিকে নিয়ে যেতে পারে (যেমন ডেটা ফাঁস, ক্লায়েন্টদের ছদ্মবেশীকরণ যা শেয়ারের অননুমোদিত পুনরুদ্ধার, অ-প্রতিক্রিয়াশীল সিস্টেম এবং পরিষেবা ব্যাহত)। অপারেশনাল স্তরে এই সমস্যাগুলির প্রতিরোধ সংস্থান বিচ্ছিন্নতা, সিস্টেম অ্যাক্সেস রেগুলেশন, নেটওয়ার্ক ট্র্যাফিক নিয়ন্ত্রণ, দুর্বলতা ব্যবস্থাপনা এবং আরও অনেক কিছুর মতো ক্রিয়াকলাপগুলির চারপাশে সংগঠিত হয়।

লেজার পুনরুদ্ধারের পরিকাঠামোকে শক্ত করার জন্য আমাদের মূল পদক্ষেপগুলির একটি সংক্ষিপ্ত বিবরণ এখানে রয়েছে:

পরিষেবা উপলব্ধতা

পরিকাঠামো এমনভাবে তৈরি করা হয়েছে যাতে আছে ব্যর্থতার একক পয়েন্ট (এনএসপিওএফ), যার অর্থ সিস্টেমটি কোনো উপাদানের ব্যর্থতার জন্য স্থিতিস্থাপক। আসুন নিম্নলিখিত উদাহরণটি নেওয়া যাক: আমাদের ডেটা সেন্টারগুলি বিল্ডিংয়ের দুটি বিপরীত প্রান্তে দুটি স্বাধীন ইন্টারনেট পরিষেবা প্রদানকারী (ISPs) দ্বারা পরিবেশিত হয়। বিল্ডিংয়ের এক অংশে চলমান নির্মাণ কাজের কারণে ফাইবার ক্ষতিগ্রস্ত হলে, ডেটা কেবল অন্য আইএসপির মাধ্যমে রুট করা হবে। ব্যাঘাত-মুক্ত রক্ষণাবেক্ষণ হল আরেকটি সুবিধা যা প্রাপ্যতা বাড়ায়। লেজার পুনরুদ্ধারের সমস্ত সফ্টওয়্যার উপাদানগুলির কমপক্ষে দুটি উদাহরণ রয়েছে, আমরা ইন্সট্যান্স বি প্রতিস্থাপন/আপগ্রেডিং/ফিক্সিং করার সময় শুধুমাত্র ইনস্ট্যান্স A ব্যবহার করার জন্য সিস্টেমটিকে পুনরায় কনফিগার করতে পারি।

লেজার পুনরুদ্ধার অ্যাপ্লিকেশনগুলিতে সীমিত অ্যাডমিন অ্যাক্সেস

শুধুমাত্র একটি ব্যবহারকারীদের কম সেট অ্যাডমিন অ্যাক্সেস দেওয়া হয় লেজার পুনরুদ্ধারের জন্য উত্সর্গীকৃত সংস্থানগুলিতে৷ ব্যবহারকারীদের তালিকা যত ছোট হবে, আমরা অ্যাডমিন অ্যাক্সেস পাওয়ার অভ্যন্তরীণ হুমকির ঝুঁকি তত কমাতে পারি।

নিরাপদ শারীরিক তথ্য কেন্দ্র

ব্যাকআপ প্রদানকারীদের এইচএসএমগুলি হোস্ট করা হয় ভৌগলিকভাবে অপ্রয়োজনীয় শারীরিক ডেটা সেন্টার, ব্যবহার করে শারীরিক এবং ভার্চুয়াল হুমকি থেকে সুরক্ষিত শিল্প-গ্রেড নিরাপত্তা কৌশল এবং পদ্ধতি. শারীরিক সুরক্ষার স্তর নিশ্চিত করে যে কোনও অননুমোদিত ব্যক্তি আকস্মিকভাবে HSM নিয়ে চলে যেতে পারে না। একাধিক সাইট জুড়ে ডেটা সেন্টারের উপর নির্ভর করার অর্থ হল যে যদি একটি অবস্থানে কোনও সমস্যা হয় তবে অন্য অবস্থানটি দখল করতে পারে, প্রদান করে নিরবচ্ছিন্ন পরিষেবা প্রাপ্যতা. শেষ কিন্তু অন্তত নয়, আমাদের নিজস্ব HSMs পরিচালনা আমাদের দেয় কার অ্যাক্সেস আছে তার উপর নিয়ন্ত্রণ তাদেরকে এবং কি কোড স্থাপন করা হয় তাদের উপর

লেজার পুনরুদ্ধার সংস্থানগুলির বিচ্ছিন্নতা

সমস্ত লেজার পুনরুদ্ধার সংস্থানগুলি Coincover এবং লেজার সহ লেজার পুনরুদ্ধারের পরিষেবা প্রদানকারীদের মধ্যে থাকা অন্য কোনও সংস্থান থেকে বিচ্ছিন্ন। এই বিচ্ছিন্নতা নিশ্চিত করার জন্য প্রয়োজন যে আমরা একটি নেটওয়ার্ক স্লাইস থেকে সম্ভাব্য আক্রমণগুলিকে ধারণ করতে পারি যার লক্ষ্য অন্য নেটওয়ার্ক স্লাইসের সংস্থানগুলিকে কাজে লাগাতে পারে৷

একাধিক স্তম্ভের মাধ্যমে কোড-স্তরের নিরাপত্তা নিশ্চিত করা হয়েছে

- আমরা ব্যাবহার করি কোড স্ক্যানার আমাদেরকে প্রাথমিকভাবে দুর্বলতা সনাক্ত করতে এবং মোকাবেলা করতে সাহায্য করতে, তাদের উৎপাদনে তাদের পথ তৈরি করা থেকে বাধা দেয়।

- কোড is পর্যালোচনা এবং অনুমোদিত by একটি দল স্বাধীন এক উন্নয়নশীল লেজার পুনরুদ্ধার. এই বিচ্ছেদ হল যৌক্তিক ত্রুটিগুলি ধরার মাধ্যমে সামগ্রিক কোডের গুণমান উন্নত করতে সাহায্য করার জন্য আরেকটি পরিমাপ যা নিরাপত্তা উদ্বেগের কারণ হতে পারে।

- এর কোড সমালোচনামূলক মডিউল লেজার পুনরুদ্ধার হয় একটি ক্রিপ্টোগ্রাফিক স্বাক্ষর ব্যবহার করে স্বাক্ষরিত. স্বাক্ষরটি আংশিকভাবে কোডের বিষয়বস্তুর উপর ভিত্তি করে তৈরি করা হয়, স্বাক্ষরটিকে তার প্রত্যাশিত মানের সাথে তুলনা করে ট্যাম্পারড কোডের স্থাপনা প্রতিরোধ করে। কোডটি কার্যকর করার আগে এই নিরাপত্তা পরীক্ষা করা হয়।

নেটওয়ার্ক ট্রাফিক নিয়ন্ত্রণ

3টি ব্যাকআপ প্রদানকারীর জন্য ট্র্যাফিক প্রবাহের নিয়ম সংজ্ঞায়িত করে এমন নীতিগুলির মাধ্যমে নেটওয়ার্ক ট্র্যাফিক কঠোরভাবে নিয়ন্ত্রিত হয়৷ দ্বারা অনুমোদিত এবং অস্বীকৃত ট্রাফিকের জন্য নিয়ম সংজ্ঞায়িত করা, আমরা আক্রমণের পৃষ্ঠকে সীমিত করি এবং অননুমোদিত অ্যাক্সেসের ঝুঁকি হ্রাস করি। এছাড়াও, পৃথক পরিষেবার মধ্যে যোগাযোগ সীমাবদ্ধ করা নিশ্চিত করে যে আক্রমণকারীর পার্শ্বীয় আন্দোলন সীমিত, এমনকি যদি একটি উপাদান আপস করা হয়. উপরন্তু, আমরা ম্যান-ইন-দ্য-মিডল (MiM) আক্রমণ প্রতিরোধ করতে পারস্পরিক TLS (mTLS) প্রমাণীকরণ প্রয়োগ করি। সার্টিফিকেট সহ উভয় পক্ষের পরিচয় যাচাই করে, পারস্পরিক TLS তা নিশ্চিত করে শুধুমাত্র বিশ্বস্ত সংস্থা একটি নিরাপদ সংযোগ স্থাপন করতে পারে.

কী ঘূর্ণন

এনক্রিপশন কী (উদাহরণস্বরূপ, ডেটা বা যোগাযোগ এনক্রিপ্ট করতে ব্যবহৃত হয়) নিয়মিত পরিবর্তন ক্রিপ্টোগ্রাফি সেরা অনুশীলনের সাথে সঙ্গতিপূর্ণ। এর সুবিধা হল একটি কী আপস করা হলে, ক্ষতি সীমিত ঘূর্ণন এবং পুরানো কী দিয়ে এনক্রিপ্ট করা ডেটার মধ্যে সময় পর্যন্ত।

আউটবাউন্ড ট্রাফিক নিরাপত্তা

আউটবাউন্ড ট্রাফিক শুধুমাত্র পরিচিত ডোমেন এবং আইপি ঠিকানার মধ্যে সীমাবদ্ধ (ব্যাকআপ প্রদানকারী, পরিষেবা প্রদানকারী)। আউটবাউন্ড ট্র্যাফিক সীমিত করা এবং পর্যবেক্ষণ করা একটি উপায় সম্ভাব্য ডেটা ফাঁস সম্পর্কে সতর্ক থাকুন. যদি আউটবাউন্ড ডেটা প্রবাহের পরিমাণ প্রত্যাশিত থেকে বেশি হয়, তাহলে একজন দূষিত অভিনেতা একটি উল্লেখযোগ্য স্কেলে লেজার রিকভার সিস্টেম থেকে সংবেদনশীল ডেটা বের করতে পারে।

অন্তর্মুখী ট্রাফিক নিরাপত্তা

ইনকামিং ট্র্যাফিক অ্যান্টি-ডিডিওএস, ওয়েব অ্যাপ্লিকেশন ফিল্টারিং (ডব্লিউএএফ) এবং আইপি ফিল্টারিং কৌশলগুলির সংমিশ্রণ দ্বারা সুরক্ষিত। ডিস্ট্রিবিউটেড ডিনায়েল-অফ-সার্ভিস (DDoS) আক্রমণগুলি তাদের টার্গেট সিস্টেমকে অনুরোধের সাথে উপচে পড়ে ক্ষতি করে। আগত অনুরোধের সংখ্যা সীমিত করা এই ধরনের হামলার বিরুদ্ধে একটি সুপরিচিত ব্যবস্থা। এখন, সমস্ত আক্রমণ পরিমাণ সম্পর্কে নয়, তাদের মধ্যে কিছু গুণমান সম্পর্কে। এখানেই WAF খেলায় আসে। WAF ইনকামিং অনুরোধ দেখে এবং তাদের উদ্দেশ্যমূলক আচরণ পরিদর্শন করে: যদি অনুরোধের উদ্দেশ্য হয় অননুমোদিত অ্যাক্সেস লাভ করা বা ডেটা ম্যানিপুলেট করা, ফিল্টার অনুরোধটিকে ব্লক করে। অবশেষে, আইপি ফিল্টারিং এর দ্বিগুণ কৌশল নিযুক্ত করে) হোয়াইটলিস্টিং, যে, অনুমতি শুধুমাত্র নির্দিষ্ট আইপি ঠিকানা থেকে ট্রাফিক বা রেঞ্জ, এবং খ) কালোতালিকাভুক্ত, অর্থাৎ ব্লক করা পরিচিত আক্রমণকারী আইপি থেকে ট্রাফিক.

দুর্বলতা ব্যবস্থাপনা

লেজার পুনরুদ্ধার পরিকাঠামোর উপাদানগুলি ক্রমাগত এবং পদ্ধতিগতভাবে স্ক্যান করা পরিচিত দুর্বলতা এবং ভুল কনফিগারেশনের জন্য, এবং প্যাচ/আপডেট নিয়মিতভাবে প্রয়োগ করা হয়। এটি নতুন ধরনের হুমকির আবির্ভাব হওয়ার সাথে সাথে প্রতিক্রিয়া জানাতে সাহায্য করে এবং নিরাপত্তা ব্যবস্থাগুলিকে আপ টু ডেট এবং বিশ্বমানের রাখে।

কর্তব্য পৃথকীকরণ

দায়িত্ব পৃথকীকরণ লেজার পুনরুদ্ধারের নিরাপত্তা কৌশলের মূল বিষয়।

বিভিন্ন মধ্যে কর্তব্য পৃথকীকরণ ব্যাকআপ প্রদানকারী (পার্ট 3) এবং IDV প্রদানকারীs (পার্ট 4) পূর্ববর্তী পোস্টে বর্ণনা করা হয়েছে. আপনি মনে করতে পারেন যে আছে:

- 3টি স্বাধীন ব্যাকআপ প্রদানকারী দ্বারা পরিচালিত গোপন পুনরুদ্ধারের বাক্যাংশের 3টি শেয়ার (সাথীতা রোধ করতে শীর্ষে ডাটাবেস বৈচিত্র্য সহ)

- 2 স্বাধীন পরিচয় যাচাইকারী (IDV প্রদানকারী)

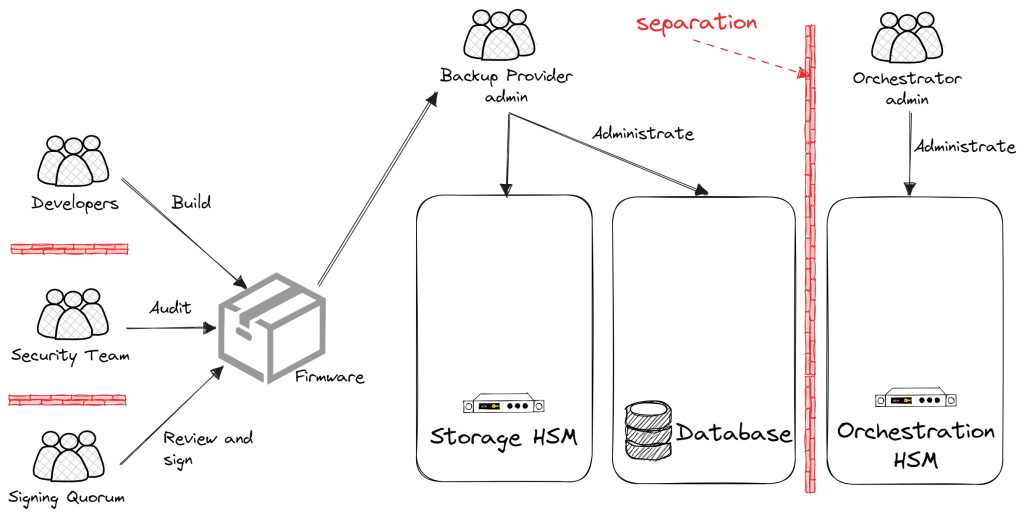

অবকাঠামো পর্যায়ে, কর্তব্য পৃথকীকরণ প্রয়োগ করা হয় লেজার পুনরুদ্ধারের বিকাশ এবং পরিচালনার সাথে জড়িত বিভিন্ন ভূমিকার মধ্যে.

উপরন্তু, আমরা সঙ্গে কর্তব্য বিচ্ছেদ একত্রিত "ন্যূনতম বিশেষাধিকার" নীতি. "সর্বনিম্ন বিশেষাধিকার" হল সিস্টেম অপারেটর এবং প্রশাসকদের ক্ষেত্রে প্রযোজ্য নীতি: তারা যা করতে হবে তা করার অধিকার তাদের দেওয়া হয়েছে, তাদের দায়িত্ব পালনের জন্য প্রয়োজনীয় সর্বনিম্ন স্তরের অনুমতি দেওয়া হয়েছে তা নিশ্চিত করা।

তো কখন "ন্যূনতম বিশেষাধিকার" "কর্তব্য পৃথকীকরণ" এর সাথে মিলিত হয়, বিভিন্ন প্রশাসক ভূমিকা বিভিন্ন ব্যক্তির জন্য বরাদ্দ করা হয় যাতে কোনো একক ব্যক্তি কোনো সিস্টেম উপাদানের গোপনীয়তা বা অখণ্ডতাকে ক্ষতিগ্রস্ত/আপস করতে না পারে। উদাহরণস্বরূপ, লেজার পুনরুদ্ধার কোডের বিকাশকারীদের তাদের লেখা কোডটি চালানোর সিস্টেমে অ্যাক্সেস নেই।

শাসন: কোরাম

ব্লকচেইনের ঐকমত্য পদ্ধতির মতো যা একাধিক অভিনেতা ব্লক যাচাই করে অখণ্ডতা এবং নিরাপত্তার নিশ্চয়তা দেয়, আমরা আমাদের অপারেশনাল নিরাপত্তা বাড়ানোর জন্য লেজার রিকভার সিস্টেমের মধ্যে একটি কোরাম গ্রহণ করেছি।

আমাদের কর্মীদের জন্য আমাদের শক্তিশালী ব্যাকগ্রাউন্ড চেক সত্ত্বেও, সত্যটি রয়ে গেছে যে মানুষ যে কোনও সিস্টেমে একটি দুর্বল লিঙ্ক হতে পারে এবং ক্রিপ্টোস্ফিয়ারও এর ব্যতিক্রম নয়। হাই-প্রোফাইল নিরাপত্তা ঘটনা, যেমন 2014 এর মাউন্ট গক্স হ্যাক, প্রদর্শন করুন কিভাবে ব্যক্তিদের শোষণ করা যেতে পারে বা নিরাপত্তার ত্রুটি হতে পারে। লোকেদের বিভিন্ন অনুপ্রেরণার মাধ্যমে প্রভাবিত বা বাধ্য করা যেতে পারে - অর্থ, আদর্শ, জবরদস্তি, অহংকার (ওরফে, MICE(S))- এমনকি সবচেয়ে কঠোর ব্যাকগ্রাউন্ড চেকগুলি সম্পূর্ণরূপে নির্বোধ নয়।

এই ধরনের ঝুঁকি কমানোর জন্য, আমরা কোরামের ধারণার উপর ভিত্তি করে একটি সিস্টেম ব্যবহার করি। কোনো গুরুত্বপূর্ণ সিদ্ধান্ত বা সমালোচনামূলক পদক্ষেপ নেওয়ার আগে এই কাঠামোর জন্য ব্যাকআপ প্রদানকারীদের মধ্যে বিভিন্ন দল বা বিভাগ থেকে কমপক্ষে তিনজন অনুমোদিত ব্যক্তির ঐকমত্য প্রয়োজন।

আমাদের বিভিন্ন কোরামের সাথে জড়িত ব্যক্তিদের সঠিক সংখ্যা নিরাপত্তার কারণে অপ্রকাশিত রয়ে গেছে। তবুও, এর নিছক অস্তিত্ব উল্লেখযোগ্যভাবে কোনো একক আপসহীন ব্যক্তির সম্ভাব্য প্রভাবকে হ্রাস করে আমাদের অপারেশনাল নিরাপত্তাকে উল্লেখযোগ্যভাবে বৃদ্ধি করে।

এখানে কিছু ক্রিয়াকলাপ রয়েছে যেখানে আমরা কোরাম ব্যবহার করি:

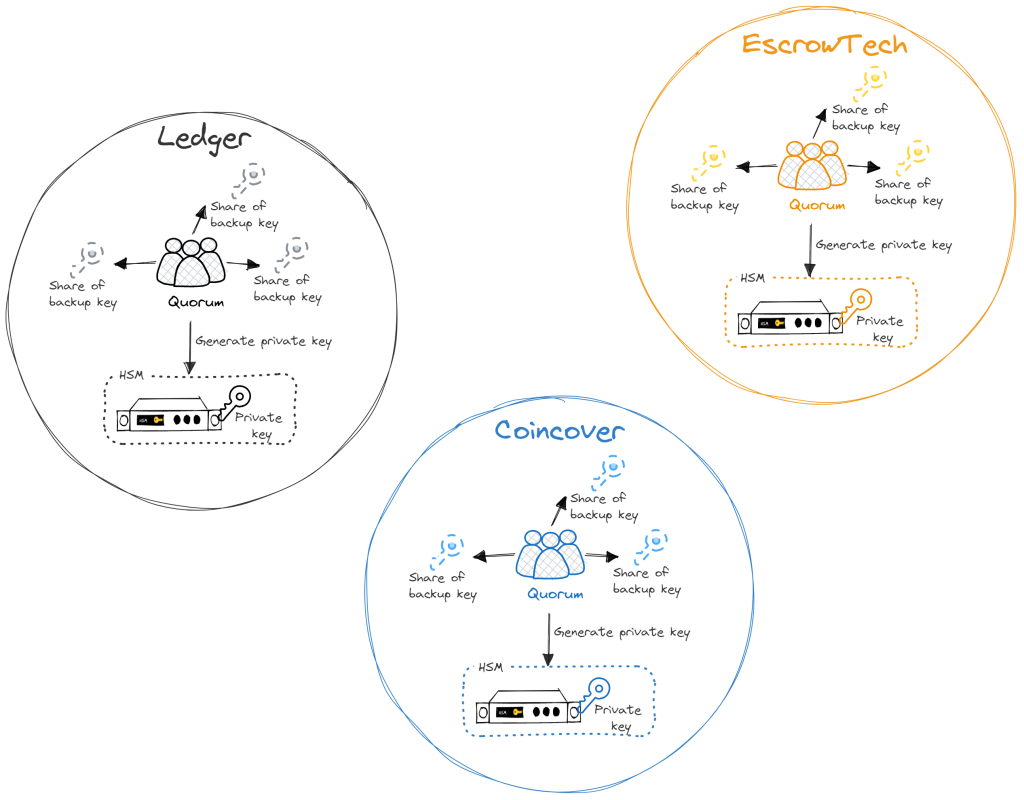

1. লেজার রিকভার এইচএসএম-এর জন্য ব্যক্তিগত কী তৈরি করা হচ্ছে: এই জটিল অপারেশনটি প্রতিটি সত্তার মধ্যে স্বাধীন কোরাম দ্বারা সুরক্ষিত হয় - Coincover, EscrowTech, এবং Ledger৷ এই স্বতন্ত্র কোরামের প্রতিটি সদস্যকে তাদের নিজ নিজ এইচএসএম-এ ব্যক্তিগত কী তৈরি করতে উপস্থিত থাকতে হবে। প্রতিটি কোরাম সদস্যের একটি ব্যাকআপ কী অ্যাক্সেস রয়েছে, যা প্রয়োজন হলে তাদের এইচএসএম গোপনীয়তা পুনরুদ্ধার এবং পুনরুত্পাদনের জন্য অত্যন্ত গুরুত্বপূর্ণ। এই কাঠামোটি শুধুমাত্র তিনটি ব্যাকআপ প্রদানকারী এইচএসএম-এর একটির উপর অযাচিত প্রভাব রাখার ঝুঁকি থেকে রক্ষা করে না বরং প্রতিটি কোরাম স্বাধীনভাবে কাজ করে এবং একে অপরের সুনির্দিষ্ট বিষয়ে অবগত না থাকায় সামগ্রিক সিস্টেমের অখণ্ডতাও বৃদ্ধি করে।

অধিকন্তু, এইচএসএম-এর প্রাইভেট কী বের করা, যা বিদ্যমান শেয়ারের পাঠোদ্ধার করার জন্য প্রয়োজন, কোরামের ব্যাকআপ কী দিয়ে করা যাবে না। ব্যাকআপ প্রদানকারীর কোরাম সদস্যরা শুধুমাত্র একটি নতুন HSM পুনরুদ্ধার এবং পুনরায় তৈরি করতে সক্ষম হবে।

2. একটি গ্রাহকের শেয়ার একটি ব্যতিক্রমী রিলিজ সিদ্ধান্ত: নির্দিষ্ট, যদিও বিরল, পরিস্থিতিতে একটি গ্রাহকের শেয়ার একটি ব্যতিক্রমী রিলিজ প্রয়োজন হতে পারে. এগুলি আইডেন্টিটি ভেরিফিকেশন ব্যর্থতার কারণে হতে পারে (নাম পরিবর্তন, শারীরিক বিকৃতি, ইত্যাদি), অথবা যদি আমাদের অপ্রকাশিত নিরাপত্তা ব্যবস্থা ভুলভাবে একটি ডিভাইস ব্লক করে ফেলে। যখন এমন পরিস্থিতি দেখা দেয়, তখন ব্যাকআপ প্রদানকারীর একাধিক ব্যক্তির সমন্বয়ে একটি কোরাম একত্রিত হয়। এই পদ্ধতিটি, বিস্তৃত ঐক্যমত্যের প্রয়োজন, নিশ্চিত করে যে সিদ্ধান্তগুলি তাড়াহুড়োয় বা একতরফাভাবে নেওয়া হয় না, এইভাবে গ্রাহকের নিরাপত্তা বাড়ায়। কোরামের প্রতিটি সদস্য তাদের লেজার ন্যানো ডিভাইস ব্যবহার করে (তাদের নিজস্ব পিন সহ) রিলিজ অনুমোদন করতে, সম্ভাব্য যোগসাজশ বা ব্যক্তিগত ত্রুটির বিরুদ্ধে নিরাপত্তার আরেকটি স্তর যোগ করে।

3. HSM ফার্মওয়্যার কোড আপডেট স্বাক্ষর করা হচ্ছে: HSM-এ একটি নতুন ফার্মওয়্যার আপডেট স্থাপন করার আগে, আমাদের পণ্য নিরাপত্তা দল, লেজার ডনজন, একটি ব্যাপক পর্যালোচনা প্রক্রিয়া পরিচালনা করে। ফার্মওয়্যার কোরামের অংশ হওয়ার কারণে, লেজার ডনজন নিশ্চিত করে যে কোনও দূষিত অভ্যন্তরীণ ব্যক্তি বা সাপ্লাই চেইন আক্রমণের মাধ্যমে কোনও আপোসকৃত উন্নয়ন পাইপলাইনের দ্বারা কোনও ব্যাকডোর বা ক্ষতিকারক কোড চালু করা হয়নি। এইভাবে, তারা ফার্মওয়্যার আপডেটের অখণ্ডতা এবং নিরাপত্তা বজায় রাখে।

4. সাইনিং লেজার ডিভাইস (ন্যানো এবং স্ট্যাক্স) ফার্মওয়্যার কোড আপডেট: অনেকটা HSM-এর জন্য ফার্মওয়্যারের মতো, আমাদের লেজার ডিভাইসের ফার্মওয়্যারের আপডেটগুলি একটি কঠোর পর্যালোচনা প্রক্রিয়ার মধ্য দিয়ে যায় এবং লেজার লাইভের মাধ্যমে আমাদের ব্যবহারকারীদের কাছে প্রস্তাব করার আগে কোরাম অনুমোদনের প্রয়োজন হয়।

মোড়ানো, কোরাম হল লেজার রিকভারের নিরাপত্তা আর্কিটেকচারের একটি অবিচ্ছেদ্য অংশ। তারা গুরুত্বপূর্ণ অপারেশন চলাকালীন অভ্যন্তরীণ দুর্বৃত্ত হুমকি এবং যোগসাজশের বিরুদ্ধে প্রতিরক্ষাকে শক্তিশালী করতে গুরুত্বপূর্ণ ভূমিকা পালন করে। লেজার ডিভাইস এবং পরিষেবাগুলির শীর্ষ-উন্নত নিরাপত্তা লাভ করে, কোরাম বিশ্বাস নিশ্চিত করতে এবং ক্ষতিকারক অভ্যন্তরীণ ব্যক্তিদের বিরুদ্ধে ব্যবহারকারীদের ডিজিটাল সম্পদ রক্ষা করতে সহায়তা করে।

গুরুত্বপূর্ণ উপাদান এবং অপারেশন পর্যবেক্ষণ

আমরা এই অধ্যায়টি গভীরভাবে বিবেচনা করার সাথে সাথে, এটি লক্ষ্য করা গুরুত্বপূর্ণ যে, নিরাপত্তার কারণে, আমরা শুধুমাত্র লেজার পুনরুদ্ধার পরিষেবার জন্য বিস্তৃত পর্যবেক্ষণ কার্যক্রমের একটি উপসেট প্রকাশ করছি। যদিও আমরা স্বচ্ছতার প্রতি আমাদের প্রতিশ্রুতিতে অটল থাকি, আমরা অভ্যন্তরীণ নিয়ন্ত্রণের বিবরণের চারপাশে বিচক্ষণতা বজায় রাখার এবং অপারেশনাল নিরাপত্তার জন্য পর্যবেক্ষণের গুরুত্ব স্বীকার করি।

লেজারে, নিরাপত্তা আমাদের অগ্রাধিকার। এটি আমাদের সমাধানগুলির মূলে রয়েছে, যেগুলি শক্তিশালী ক্রিপ্টোগ্রাফিক প্রোটোকলের উপর তৈরি করা হয়েছে যেমন আমাদের লেজার পুনরুদ্ধার সাদা কাগজ. কিন্তু আমাদের কাজ নিরাপদ সিস্টেম তৈরির বাইরেও চলতে থাকে। আমরা ক্রমাগত নিরীক্ষণ এবং আমাদের অপারেশন মূল্যায়ন, কোন সন্দেহজনক কার্যকলাপ খুঁজছেন. এই ক্রমাগত সতর্কতা আমাদের নিরাপত্তা অবস্থানকে শক্তিশালী করে, নিশ্চিত করে যে আমরা সর্বদা প্রতিক্রিয়া জানাতে প্রস্তুত।

আসুন আমাদের বহু-স্তরযুক্ত পদ্ধতির কিছু উদাহরণ অন্বেষণ করি:

প্রশাসকের কার্যক্রম মনিটরিং: আমরা আমাদের প্রশাসকদের জন্য কঠোর অ্যাক্সেস নিয়ন্ত্রণ প্রয়োগ করি। আমাদের পরিকাঠামোর সমস্ত প্রশাসনিক সংযোগের জন্য আমাদের শুধুমাত্র 2FA (টু-ফ্যাক্টর প্রমাণীকরণ) প্রয়োজন হয় না, আমরা সিস্টেমের গুরুত্বপূর্ণ অংশগুলিতে প্রশাসক অবকাঠামো অ্যাক্সেসের জন্য একাধিক-ব্যক্তির বৈধতাও বাধ্যতামূলক করি। উপরন্তু, আমাদের সিস্টেম সতর্কতার সাথে প্রতিটি প্রশাসনিক কার্যকলাপ লগ এবং ট্র্যাক. এই লগগুলি আমাদের অভ্যন্তরীণ টিকিট সিস্টেমের সাথে স্বয়ংক্রিয়ভাবে ক্রস-রেফারেন্স করা হয় যাতে কোনও অপরিকল্পিত ক্রিয়া সনাক্ত করা যায়। এই সতর্ক পারস্পরিক সম্পর্ক আমাদের নিরাপত্তা দলগুলিকে যেকোনো অস্বাভাবিক বা সন্দেহজনক আচরণ সম্পর্কে অবিলম্বে সতর্ক করতে সক্ষম করে, আমাদের অপারেশনাল নিরাপত্তাকে শক্তিশালী করে।

ব্যাকআপ প্রদানকারীদের মধ্যে ক্রস নিয়ন্ত্রণ: স্বচ্ছতা এবং জবাবদিহিতা ব্যাকআপ প্রদানকারী, লেজার, এসক্রোটেক এবং কয়েনকভারের মধ্যে সম্পর্কের ভিত্তি তৈরি করে। আমরা সিস্টেম পর্যবেক্ষণ এবং নিরাপত্তার জন্য ব্যবহৃত লগগুলির একটি বাস্তব-সময় বিনিময় স্থাপন করেছি৷ এটি কার্যকলাপের ক্রস-ভেরিফিকেশন সক্ষম করে। কোনো অসঙ্গতি সনাক্ত করা হলে, ব্যবহারকারীদের সম্পদ রক্ষা করার জন্য পরিষেবাটি অবিলম্বে লক করা হয়।

ব্যতিক্রমী রিলিজ কার্যকলাপ তত্ত্বাবধান: ম্যানুয়াল শেয়ার রিলিজের বিরল দৃষ্টান্তগুলি একটি মাল্টি-কোরাম প্রক্রিয়ার মাধ্যমে সতর্কতার সাথে নিয়ন্ত্রণ করা হয় যেমনটি আমরা পূর্ববর্তী বিভাগে ব্যাখ্যা করেছি। ব্যতিক্রমী রিলিজ অ্যাক্টিভিটি সম্পাদনের পরে, লেজার পুনরুদ্ধার সিস্টেমগুলি বিশদ লগিং এবং জড়িত পক্ষগুলির বিশ্লেষণ, অপারেশনের সময় এবং অন্যান্য প্রাসঙ্গিক বিবরণ সহ ব্যাপক পর্যবেক্ষণের সাথে এগিয়ে যায়। এই প্রক্রিয়া, মাল্টি-কোরাম এক্সিকিউশন এবং পোস্ট-অ্যাকশন পর্যবেক্ষণ উভয়ের সাথে জড়িত, নিশ্চিত করে যে শেয়ারের ব্যতিক্রমী প্রকাশ সিদ্ধান্ত গ্রহণের প্রক্রিয়ার সমস্ত পর্যায়ে কঠোরভাবে নিয়ন্ত্রণ করা হয়।

লিভারেজিং সিকিউরিটি ইনফরমেশন অ্যান্ড ইভেন্ট ম্যানেজমেন্ট (SIEM): SIEM সমাধান লেজার পুনরুদ্ধার পর্যবেক্ষণ কৌশলের একটি গুরুত্বপূর্ণ অংশ গঠন করে। এই নিবেদিত SIEM রিয়েল-টাইমে সম্ভাব্য নিরাপত্তা সমস্যাগুলি সনাক্ত এবং প্রতিক্রিয়া করার ক্ষমতা বাড়ায়। ক্লাস্টার এবং লেজার পুনরুদ্ধার অ্যাপ্লিকেশন লগগুলির উপর ভিত্তি করে বিভিন্ন ধরণের সমঝোতার সূচক (IoCs) সনাক্ত করার জন্য এটি সূক্ষ্মভাবে তৈরি করা হয়েছে, বিশেষভাবে লেজার পুনরুদ্ধার পরিষেবার জন্য তৈরি করা নির্দিষ্ট সনাক্তকরণ নিয়মগুলির জন্য ধন্যবাদ। যদি একটি কাস্টম IoC সনাক্ত করা হয়, একটি প্রতিক্রিয়া স্বয়ংক্রিয় এবং অবিলম্বে হয় - একটি পুঙ্খানুপুঙ্খ বিশ্লেষণ পরিচালিত না হওয়া পর্যন্ত পুরো ক্লাস্টারটি লক করা হয়। লেজার পুনরুদ্ধার পরিষেবাতে, ব্যবহারকারীদের সম্পদের সর্বোচ্চ সুরক্ষা নিশ্চিত করতে পরিষেবার প্রাপ্যতার চেয়ে গোপনীয়তাকে অগ্রাধিকার দেওয়া হয়।

সাইবার নিরাপত্তার গতিশীল ল্যান্ডস্কেপে, আমরা বিভিন্ন পরিস্থিতির জন্য কৌশলগত এবং প্রস্তুত করেছি। আমাদের হুমকি মডেল অসম্ভাব্য পরিস্থিতির জন্য দায়ী যেখানে বিভিন্ন ব্যাকআপ প্রদানকারীর একাধিক অবকাঠামো প্রশাসক আপস করতে পারে। কঠোর সুরক্ষা এবং স্বয়ংক্রিয় প্রতিক্রিয়াগুলির সাথে, লেজার পুনরুদ্ধার পরিষেবাটি এমন অসাধারণ পরিস্থিতিতেও ব্যবহারকারীদের সম্পদের অব্যাহত নিরাপত্তা নিশ্চিত করার লক্ষ্য রাখে। নিম্নলিখিত বিভাগে, আমরা এই ধরনের অনুমানমূলক পরিস্থিতি মোকাবেলা করার জন্য তৈরি ব্যাপক প্রতিক্রিয়া ব্যবস্থার রূপরেখা দেব।

লেজার পুনরুদ্ধার-নির্দিষ্ট ঘটনার প্রতিক্রিয়া

লেজার রিকভার সার্ভিসের সাথে, একটি ইনসিডেন্ট রেসপন্স কৌশল তৈরি করা হয়েছে, তিনটি ব্যাকআপ প্রদানকারীর সাথে যৌথভাবে ডিজাইন করা হয়েছে। এই কৌশলের একটি কেন্দ্রীয় অংশ হল স্বয়ংক্রিয় সুরক্ষা যা পরিকাঠামোর যে কোনও অংশে সন্দেহজনক কার্যকলাপ সনাক্ত করার সাথে সাথেই পুরো সিস্টেমটিকে লক করে দেয়।

মোটকথা, লেজার রিকভার সার্ভিসে একটি "সর্বদা সুরক্ষিত, কখনো দুঃখিত নয়" প্রোটোকল তৈরি করা হয়েছে। নিরাপত্তা হল এক নম্বর অগ্রাধিকার, এবং এটি এমন একটি প্রতিশ্রুতি যার সাথে কখনই আপস করা হবে না।

যদিও আমরা Web100-তে পরবর্তী 3 মিলিয়ন লোককে অনবোর্ড করার জন্য একটি নিরবচ্ছিন্ন ব্যবহারকারীর অভিজ্ঞতা প্রদানের জন্য ক্রমাগত চেষ্টা করি, আমরা এই সুরক্ষাগুলি সক্রিয় করতে কখনই দ্বিধা করব না, একটি সম্ভাব্য হুমকি দেখা দিলে কার্যকরভাবে সমগ্র লেজার পুনরুদ্ধার পরিষেবাটি লক ডাউন করা. আমাদের সুরক্ষার লক্ষ্যে, একটি সম্ভাব্য আপসহীন পরিষেবা চালানো এবং চূড়ান্ত নিরাপত্তা নিশ্চিত করার মধ্যে পছন্দটি পরিষ্কার - আমরা নিরাপত্তা বেছে নিই।

উপসংহার

এখানে আমরা এই সিরিজের অপারেশনাল সিকিউরিটি অংশের শেষে এসেছি। এই অংশে, আমরা লেজার রিকভার সিস্টেমের নিরাপত্তা ব্যবস্থার দুর্ভেদ্যতা কীভাবে নিশ্চিত করা হয় সে সম্পর্কে আপনার যে কোনো উদ্বেগের উত্তর দেওয়ার চেষ্টা করেছি। আমরা অবকাঠামো, দায়িত্ব পৃথকীকরণ, শাসন ও পর্যবেক্ষণ এবং অবশেষে ঘটনা প্রতিক্রিয়া কৌশল সম্পর্কে কথা বলেছি।

এই বিন্দু পর্যন্ত সব উপায় পড়ার জন্য আপনাকে আবার ধন্যবাদ! আপনার এখন লেজার রিকভারের অপারেশনাল সিকিউরিটি সম্পর্কে বিস্তৃত ধারণা থাকা উচিত। এই ব্লগ পোস্ট সিরিজের শেষ অংশটি হবে আমাদের শেষ নিরাপত্তা উদ্বেগ সম্পর্কে, এবং আরও সুনির্দিষ্টভাবে: আমাদের ব্যবহারকারীদের সর্বোচ্চ স্তরের নিরাপত্তা নিশ্চিত করার জন্য আমরা কীভাবে আমাদের অভ্যন্তরীণ এবং বাহ্যিক নিরাপত্তা অডিটগুলি পরিচালনা করেছি? সাথে থাকুন!

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://www.ledger.com/blog/part-5-genesis-of-ledger-recover-operational-security

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 1

- 100

- 17

- 2FA

- 7

- a

- ক্ষমতা

- সক্ষম

- সম্পর্কে

- প্রবেশ

- দায়িত্ব

- অ্যাকাউন্টস

- অর্জন

- দিয়ে

- স্টক

- ক্রিয়াকলাপ

- কার্যকলাপ

- অভিনেতা

- যোগ

- যোগ

- ঠিকানা

- ঠিকানাগুলি

- অ্যাডমিন

- প্রশাসনিক

- অ্যাডমিনিস্ট্রেটররা

- গৃহীত

- সুবিধা

- পর

- আবার

- বিরুদ্ধে

- উপলক্ষিত

- লক্ষ্য

- ওরফে

- সতর্ক

- সব

- বরাদ্দ

- অনুমতি

- অনুমতি

- এছাড়াও

- সর্বদা

- মধ্যে

- an

- বিশ্লেষণ

- এবং

- অন্য

- উত্তর

- কোন

- আবেদন

- ফলিত

- প্রয়োগ করা

- অভিগমন

- অনুমোদন

- অনুমোদন করা

- অনুমোদিত

- স্থাপত্য

- রয়েছি

- কাছাকাছি

- AS

- পরিমাপ করা

- সম্পদ

- At

- আক্রমণ

- আক্রমন

- অডিট

- প্রমাণীকরণ

- অনুমোদিত

- স্বয়ংক্রিয়

- স্বয়ংক্রিয়ভাবে

- উপস্থিতি

- দূরে

- পিছনে

- পটভূমি

- ব্যাকআপ

- ভিত্তি

- ভিত্তি

- BE

- হয়েছে

- আগে

- আচরণ

- হচ্ছে

- সুবিধা

- সর্বোত্তম

- সেরা অভ্যাস

- মধ্যে

- তার পরেও

- রোধক

- ব্লক

- ব্লগ

- উভয়

- উভয় পক্ষের

- প্রশস্ত

- ভবন

- নির্মিত

- কিন্তু

- by

- CAN

- না পারেন

- তালিকা

- সাবধান

- সেন্টার

- মধ্য

- সার্টিফিকেট

- চেন

- পরিবর্তন

- অধ্যায়

- চেক

- চেক

- পছন্দ

- বেছে নিন

- পরিস্থিতি

- পরিষ্কার

- ক্লায়েন্ট

- কাছাকাছি

- গুচ্ছ

- কোড

- মুদ্রা

- সমাহার

- মেশা

- মিলিত

- আসে

- প্রতিশ্রুতি

- যোগাযোগ

- তুলনা

- উপাদান

- উপাদান

- ব্যাপক

- আপস

- সংকটাপন্ন

- ধারণা

- উদ্বেগ

- উদ্বেগ

- পরিচালিত

- কর্মের যেসব প্রবণতা

- গোপনীয়তা

- সংযোগ

- ঐক্য

- Sensকমত্য প্রক্রিয়া

- গঠিত

- প্রতিনিয়ত

- নির্মাণ

- ধারণ করা

- বিষয়বস্তু

- অব্যাহত

- চলতে

- একটানা

- একটানা

- নিয়ন্ত্রণ

- নিয়ন্ত্রিত

- নিয়ন্ত্রণগুলি

- মূল

- অনুবন্ধ

- পারা

- সৃষ্টি

- সংকটপূর্ণ

- কঠোর

- ক্রিপ্টোগ্রাফিক

- ক্রিপ্টোগ্রাফি

- ক্রিপ্টোস্ফিয়ার

- প্রথা

- ক্রেতা

- সাইবার নিরাপত্তা

- উপাত্ত

- তথ্য কেন্দ্র

- ডেটাবেস

- তারিখ

- DDoS

- পাঠোদ্ধার করা

- সিদ্ধান্ত মেকিং

- সিদ্ধান্ত

- নিবেদিত

- নির্ধারণ করা

- উপত্যকা

- প্রদর্শন

- অস্বীকৃত

- বিভাগের

- মোতায়েন

- বিস্তৃতি

- বর্ণিত

- পরিকল্পিত

- বিশদ

- বিস্তারিত

- সনাক্ত

- সনাক্ত

- সনাক্তকরণ

- উন্নত

- ডেভেলপারদের

- উন্নয়নশীল

- উন্নয়ন

- যন্ত্র

- ডিভাইস

- DID

- বিভিন্ন

- ডিজিটাল

- ডিজিটাল সম্পদ

- প্রকাশ করছে

- বিচক্ষণতা

- ভাঙ্গন

- স্বতন্ত্র

- বণ্টিত

- ডুব

- বৈচিত্রতা

- বিচিত্র

- do

- না

- ডোমেইনের

- সম্পন্ন

- ডবল

- নিচে

- চালিত

- কারণে

- সময়

- প্রগতিশীল

- প্রতি

- গোড়ার দিকে

- উত্থান করা

- কর্মচারী

- নিয়োগ

- সম্ভব

- এনক্রিপ্ট করা

- এনক্রিপশন

- শেষ

- প্রান্ত

- জোরদার করা

- উন্নত করা

- বাড়ায়

- বর্ধনশীল

- নিশ্চিত করা

- নিশ্চিত

- নিশ্চিত

- নিশ্চিত

- সমগ্র

- সম্পূর্ণরূপে

- সত্ত্বা

- সত্তা

- ত্রুটি

- সারমর্ম

- স্থাপন করা

- প্রতিষ্ঠিত

- ইত্যাদি

- এমন কি

- ঘটনা

- প্রতি

- উদাহরণ

- উদাহরণ

- ব্যতিক্রম

- ব্যতিক্রমী

- বিনিময়

- নিষ্পন্ন

- ফাঁসি

- ব্যায়াম

- অস্তিত্ব

- বিদ্যমান

- প্রত্যাশিত

- অভিজ্ঞতা

- অভিজ্ঞতা

- ব্যাখ্যা

- শোষিত

- পরশ্রমজীবী

- অন্বেষণ করুণ

- অন্বেষণ করা

- ব্যাপক

- বহিরাগত

- অসাধারণ

- সত্য

- ব্যর্থতা

- এ পর্যন্ত

- ছাঁকনি

- ফিল্টারিং

- চূড়ান্ত

- পরিশেষে

- সংক্রান্ত ত্রুটিগুলি

- প্রবাহ

- অনুসরণ

- জন্য

- ফর্ম

- ফর্ম

- ফ্রেমওয়ার্ক

- থেকে

- সম্পূর্ণরূপে

- তদ্ব্যতীত

- হত্তন

- উত্পাদন করা

- উত্পন্ন

- জনন

- পেয়ে

- প্রদত্ত

- দেয়

- এক পলক দেখা

- Go

- শাসন

- গক্স

- মঞ্জুর

- জামিন

- টাট্টু ঘোড়া

- ছিল

- হ্যান্ডলগুলি

- হার্ডওয়্যারের

- ক্ষতি

- আছে

- জমিদারি

- সাহায্য

- সাহায্য

- হাই-প্রোফাইল

- ঊর্ধ্বতন

- হোস্ট

- কিভাবে

- HTTPS দ্বারা

- মানুষেরা

- সনাক্ত করা

- পরিচয়

- পরিচয় যাচাইকরণ

- চিন্তাধারা

- আইডিভি

- if

- আশু

- অবিলম্বে

- গুরুত্ব

- গুরুত্বপূর্ণ

- অসম্ভব

- উন্নত করা

- in

- ঘটনা

- ঘটনার প্রতিক্রিয়া

- সুদ্ধ

- ইনকামিং

- ভুল

- স্বাধীন

- স্বাধীনভাবে

- সূচক

- স্বতন্ত্র

- ব্যক্তি

- প্রভাব

- প্রভাবিত

- তথ্য

- পরিকাঠামো

- ভেতরের

- উদাহরণ

- অখণ্ড

- অখণ্ডতা

- অভিপ্রেত

- অভ্যন্তরীণ

- Internet

- মধ্যে

- উপস্থাপিত

- জড়িত

- ঘটিত

- IP

- আইপি ঠিকানা

- ভিন্ন

- বিচ্ছিন্নতা

- আইএসপি

- সমস্যা

- সমস্যা

- IT

- আইটেম

- এর

- রাখা

- চাবি

- কী

- পরিচিত

- ভূদৃশ্য

- গত

- স্তর

- নেতৃত্ব

- নেতৃত্ব

- লিকস

- অন্তত

- খতিয়ান

- লেজার লাইভ

- লেজার ন্যানো

- উচ্চতা

- উপজীব্য

- মত

- LIMIT টি

- সীমিত

- সীমিত

- লাইন

- LINK

- তালিকা

- জীবিত

- অবস্থান

- লক

- লগ ইন করুন

- লগিং

- যৌক্তিক

- দেখুন

- খুঁজছি

- সৌন্দর্য

- অধম

- সর্বনিম্ন স্তর

- প্রণীত

- বজায় রাখা

- নিয়ন্ত্রণের

- রক্ষণাবেক্ষণ

- মেকিং

- পরিচালনা করা

- পরিচালিত

- ব্যবস্থাপনা

- পরিচালনা করে

- পরিচালক

- হুকুম

- হেরফের

- ম্যানুয়াল

- অনেক

- সর্বোচ্চ প্রস্থ

- সর্বাধিক

- মে..

- অর্থ

- মানে

- মাপ

- পরিমাপ

- মেকানিজম

- সদস্য

- সদস্য

- নিছক

- সাবধানে

- হতে পারে

- মিলিয়ন

- এমআইএম

- মন

- মিশন

- প্রশমিত করা

- মডেল

- টাকা

- মনিটর

- পর্যবেক্ষণ

- অধিক

- সেতু

- প্রেরণার

- আন্দোলন

- অনেক

- বহু স্তরযুক্ত

- বহু

- অবশ্যই

- পারস্পরিক

- নাম

- ন্যানো

- প্রয়োজনীয়

- প্রয়োজন

- প্রয়োজন

- নেটওয়ার্ক

- নেটওয়ার্ক ট্রাফিক

- না

- নতুন

- পরবর্তী

- না।

- এখন

- সংখ্যা

- of

- পুরাতন

- on

- অনবোর্ড

- একদা

- ONE

- নিরন্তর

- কেবল

- পরিচালনা

- অপারেশন

- কর্মক্ষম

- অপারেশনস

- অপারেটরদের

- বিপরীত

- or

- ক্রম

- সংগঠিত

- অন্যান্য

- আমাদের

- রূপরেখা

- শেষ

- সামগ্রিক

- নিজের

- অংশ

- দলগুলোর

- যন্ত্রাংশ

- সম্প্রদায়

- সম্পাদন করা

- অনুমতি

- ব্যক্তি

- ব্যক্তি

- শারীরিক

- পাইপলাইন

- জায়গা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- খেলা

- বিন্দু

- নীতি

- সম্ভব

- পোস্ট

- পোস্ট

- সম্ভাব্য

- সম্ভাব্য

- চর্চা

- অবিকল

- প্রস্তুত

- বর্তমান

- প্রতিরোধ

- নিরোধক

- প্রতিরোধ

- আগে

- নীতি

- অগ্রাধিকারের

- অগ্রাধিকার

- ব্যক্তিগত

- ব্যক্তিগত কী

- ব্যক্তিগত কী

- কার্যপ্রণালী

- এগিয়ে

- প্রক্রিয়া

- পণ্য

- উত্পাদনের

- প্রস্তাবিত

- রক্ষা করা

- রক্ষিত

- রক্ষা

- প্রোটোকল

- প্রোটোকল

- প্রদান

- প্রদানকারী

- প্রদানকারীর

- প্রদানের

- করা

- গুণ

- পরিমাণ

- পরিসর

- বিরল

- পড়া

- প্রস্তুত

- প্রকৃত সময়

- কারণে

- চেনা

- উদ্ধার করুন

- আরোগ্য

- হ্রাস করা

- সংক্রান্ত

- নিয়মিতভাবে

- প্রবিধান

- সম্পর্ক

- মুক্তি

- রিলিজ

- প্রাসঙ্গিক

- নির্ভর

- দেহাবশেষ

- মনে রাখা

- অনুবাদ

- অনুরোধ

- অনুরোধ

- প্রয়োজন

- প্রয়োজনীয়

- প্রয়োজন

- স্থিতিস্থাপক

- সংস্থান

- Resources

- নিজ নিজ

- প্রতিক্রিয়া

- প্রতিক্রিয়া

- প্রতিক্রিয়া

- পুন: প্রতিষ্ঠা

- প্রত্যর্পণ করা

- পুনরূদ্ধার

- সীমাবদ্ধ

- এখানে ক্লিক করুন

- অধিকার

- কঠোর

- ঝুঁকি

- ঝুঁকি

- শক্তসমর্থ

- ভূমিকা

- ভূমিকা

- নিয়ম

- দৌড়

- s

- সুরক্ষিত

- সুরক্ষা

- নিরাপদে

- স্কেল

- পরিস্থিতিতে

- নির্বিঘ্ন

- গোপন

- অন্ধিসন্ধি

- অধ্যায়

- নিরাপদ

- নিরাপত্তা

- সুরক্ষা নিরীক্ষা

- সুরক্ষা ব্যবস্থা

- নিরাপত্তা ঝুঁকি

- বীজ

- সংবেদনশীল

- ক্রম

- সেবা

- সেবা প্রদানকারী

- সেবা

- সেট

- আকার

- শেয়ার

- শেয়ারগুলি

- উচিত

- প্রদর্শিত

- গুরুত্বপূর্ণ

- উল্লেখযোগ্যভাবে

- কেবল

- একক

- সাইট

- অবস্থা

- পরিস্থিতিতে

- ফালি

- So

- সফটওয়্যার

- সফ্টওয়্যার উপাদান

- সমাধান

- সলিউশন

- কিছু

- নির্দিষ্ট

- বিশেষভাবে

- সুনির্দিষ্ট

- ইন্টার্নশিপ

- থাকা

- শুরু

- স্ট্যাক্স

- থাকা

- এখনো

- কৌশল

- শক্তিশালী

- যথাযথ

- সংগ্রাম করা

- গঠন

- এমন

- সরবরাহ

- সরবরাহ শৃঙ্খল

- পৃষ্ঠতল

- সন্দেহজনক

- পদ্ধতি

- সিস্টেম

- সাজসরঁজাম

- গ্রহণ করা

- ধরা

- লক্ষ্য

- টীম

- দল

- প্রযুক্তি

- চেয়ে

- ধন্যবাদ

- যে

- সার্জারির

- তাদের

- তাহাদিগকে

- সেখানে।

- এইগুলো

- তারা

- এই

- সেগুলো

- হুমকি

- হুমকি

- তিন

- দ্বারা

- এইভাবে

- টিকিটের

- বাঁধা

- আঁটসাঁটভাবে

- সময়

- থেকে

- একসঙ্গে

- শীর্ষ

- পথ

- ট্রাফিক

- স্বচ্ছতা

- চেষ্টা

- আস্থা

- বিশ্বস্ত

- দুই

- ধরনের

- চূড়ান্ত

- অনধিকার

- আন্ডারপিনিং

- বোধশক্তি

- অসম্ভাব্য

- পর্যন্ত

- আপডেট

- আপডেট

- উপরে

- us

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারকারীর অভিজ্ঞতা

- ব্যবহারকারী

- ব্যবহারসমূহ

- ব্যবহার

- সাধারণত

- বৈধতা

- ভ্যালিডেটর

- মূল্য

- বৈচিত্র্য

- বিভিন্ন

- প্রতিপাদন

- যাচাই

- যাচাই

- মাধ্যমে

- সতর্ক প্রহরা

- ভার্চুয়াল

- অত্যাবশ্যক

- আয়তন

- দুর্বলতা

- দুর্বলতা

- পদব্রজে ভ্রমণ

- উপায়..

- we

- ওয়েব

- ওয়েব অ্যাপ্লিকেশন

- Web3

- সুপরিচিত

- কি

- কখন

- যে

- যখন

- হু

- ব্যাপক

- প্রশস্ত পরিসর

- ইচ্ছা

- সঙ্গে

- মধ্যে

- ছাড়া

- হয়া যাই ?

- বিশ্বমানের

- লিখেছেন

- এখনো

- আপনি

- আপনার

- zephyrnet