আরেকটি সপ্তাহ, আরেকটি BWAIN!

আপনি গত সপ্তাহের শুনেছেন কিনা তা জানতে পারবেন পডকাস্ট (ইঙ্গিত, ইঙ্গিত!), BWAIN এর জন্য সংক্ষিপ্ত একটি চিত্তাকর্ষক নামের সঙ্গে বাগ:

এটি একটি ডাকনাম যা আমরা প্রয়োগ করি যখন একটি নতুন সাইবারসিকিউরিটি আক্রমণের সন্ধানকারীরা তাদের আবিষ্কার সম্পর্কে এত উত্তেজিত হয় যে তারা এটিকে একটি PR-বান্ধব মনিকার দেয়, এটির জন্য একটি ভ্যানিটি ডোমেন নাম নিবন্ধন করে, এটি একটি কাস্টম ওয়েবসাইট তৈরি করে এবং এটি একটি বিশেষ লোগো ডিজাইন করে৷

এবার নাম সংঘর্ষ + শক্তি একটি বিরক্তিকর বিরামচিহ্ন অক্ষর অন্তর্ভুক্ত করে, যা বাগ নামকরণে একটি প্লাস, কিন্তু একটি ইন্টারনেট ডোমেন নিবন্ধন করার সময় একটি বিয়োগ। (বিদ্রূপাত্মকভাবে, ডোমেন নাম ব্যবহার করার অনুমতি দেওয়া হয় -, কিন্তু না +).

সুতরাং, ডোমেইন নামটিকে সংক্ষেপে সংক্ষেপে বলা হয়েছিল https://collidepower.com, কিন্তু ওয়েবসাইট আপনাকে যেভাবেই হোক সমস্যার একটি ওভারভিউ দেবে, এমনকি যোগ চিহ্ন বিয়োগ করেও।

ক্যাশে করা ডেটা সংঘর্ষ করুন এবং প্রয়োজনীয় শক্তি পরিমাপ করুন

এর পেছনে গবেষকরা নতুন ড কাগজ আন্দ্রেয়াস কোগলার, জোনাস জাফিঙ্গার, লুকাস জিনার, মার্টিন শোয়ার্জল, অস্ট্রিয়ার গ্রাজ ইউনিভার্সিটি থেকে ড্যানিয়েল গ্রাস এবং স্টেফান মানগার্ড এবং জার্মানির সিআইএসপিএ হেলমহোল্টজ সেন্টার ফর ইনফরমেশন সিকিউরিটির লুকাস গারলাচ এবং মাইকেল শোয়ার্জ।

আমরা কোন দৈর্ঘ্যে এই আক্রমণের বিভিন্ন রূপ ব্যাখ্যা করার চেষ্টা করতে যাচ্ছি না, কারণ কীভাবে পরিমাপ করা যায় তার প্রযুক্তিগত বিবরণ এবং সেই পরিমাপগুলি থেকে অনুমান করতে ব্যবহৃত গাণিতিক মডেলিংগুলি জটিল।

কিন্তু সমস্যার মূল, যদি আপনি আংশিক শ্লেষকে ক্ষমা করে দেন, তা হল আধুনিক প্রসেসর চিপগুলির মধ্যে চাপা পড়ে থাকা ক্যাশে মেমরি, যা একটি অদৃশ্য এবং স্বয়ংক্রিয় কর্মক্ষমতা বুস্ট প্রদানের উদ্দেশ্যে...

…সবসময় আপনি যতটা মনে করেন ততটা অদৃশ্য হয় না, এবং কখনও কখনও এর কিছু বা সমস্ত বিষয়বস্তু ফাঁস করতে পারে, এমনকি এমন প্রক্রিয়াগুলিতেও যা এটি দেখতে সক্ষম হয় না।

নাম অনুসারে, ক্যাশে মেমরি (এটি উচ্চারিত হয় নগদ, ডলার এবং সেন্ট হিসাবে, না স্ট্যাম্প, সম্মান এবং প্রতিপত্তির মতো, যদি আপনি কখনও ভেবে থাকেন), সিপিইউ চিপের ভিতরে লুকানো অবস্থানে প্রচলিত RAM থেকে ডেটা মানগুলির বিশেষ কপি রাখে।

যদি CPU আপনার সম্প্রতি ব্যবহার করা RAM ঠিকানাগুলি (মেমরির অবস্থানগুলি) ট্র্যাক রাখে এবং আপনি কোনটি শীঘ্রই আবার ব্যবহার করতে পারেন তা যথেষ্ট ভালভাবে অনুমান করতে পারে, তাহলে এটি তাদের ক্যাশে মেমরিতে সাময়িকভাবে রাখতে পারে এবং এইভাবে গতি বাড়াতে পারে। সেই মানগুলিতে আপনার দ্বিতীয় অ্যাক্সেস, এবং তৃতীয় অ্যাক্সেস, চতুর্থ, ইত্যাদি।

উদাহরণস্বরূপ, আপনি যদি একটি সারণীতে ডেটা মানগুলির একটি সিরিজ খুঁজছেন যাতে একটি রঙের বিন্যাস থেকে চিত্র পিক্সেলকে অন্য রঙে রূপান্তর করা হয়, আপনি দেখতে পাবেন যে বেশিরভাগ সময় লুকআপ টেবিল আপনাকে RAM ঠিকানা 0x06ABCC00 (যা হতে পারে) দেখতে বলে যেখানে "ব্ল্যাক পিক্সেল" এর জন্য বিশেষ কোড সংরক্ষণ করা হয়) বা ঠিকানা 0x3E00A040 (যা "স্বচ্ছ পিক্সেল" কোডের অবস্থান হতে পারে)।

স্বয়ংক্রিয়ভাবে এই দুটি সাধারণ-প্রয়োজনীয় মেমরি ঠিকানা থেকে মানগুলিকে তার ক্যাশে রেখে, CPU শর্ট-সার্কিট করতে পারে (আলঙ্কারিকভাবে, আক্ষরিক অর্থে নয়!) সেই ঠিকানাগুলি অ্যাক্সেস করার জন্য ভবিষ্যতের প্রচেষ্টা, যাতে প্রসেসরের বাইরে বৈদ্যুতিক সংকেত পাঠাতে হবে না, মাদারবোর্ড জুড়ে, এবং সেখানে সংরক্ষিত ডেটার মাস্টার কপি পড়ার জন্য প্রকৃত RAM চিপগুলিতে।

সুতরাং, ক্যাশে করা ডেটা সাধারণত মাদারবোর্ড র্যামের ডেটার চেয়ে অনেক দ্রুত অ্যাক্সেস করা যায়।

সাধারণভাবে বলতে গেলে, কোন ক্যাশে রেজিস্টারগুলি কোন RAM ঠিকানাগুলি সংরক্ষণ করতে ব্যবহৃত হবে তা আপনি চয়ন করতে পারবেন না এবং যখন CPU আপনার "স্বচ্ছ পিক্সেল কোড" মানকে ক্যাশ করা বন্ধ করে অন্য প্রোগ্রামের ক্যাশে করা শুরু করার সিদ্ধান্ত নেয় তখন আপনি চয়ন করতে পারবেন না। পরিবর্তে "সুপার-সিক্রেট ক্রিপ্টোগ্রাফিক কী"।

প্রকৃতপক্ষে, ক্যাশে মানগুলির একটি উদার মিশ্রণ থাকতে পারে, RAM ঠিকানাগুলির একটি উদার মিশ্রণ থেকে, বিভিন্ন ব্যবহারকারীর অ্যাকাউন্ট এবং বিশেষাধিকার স্তরগুলির একটি উদার মিশ্রণের অন্তর্গত, সব একই সময়ে।

এই কারণে, দক্ষতা এবং কর্মক্ষমতার কারণগুলির সাথে, এমনকি প্রশাসক-স্তরের প্রোগ্রামগুলি বাহ্যিক স্নুপিংয়ের বিরুদ্ধে ক্যাশে করা ডেটা রক্ষা করতে বর্তমানে ক্যাশে করা ঠিকানাগুলির তালিকায় সরাসরি উঁকি দিতে পারে না বা তাদের মানগুলি পেতে পারে না।

একজন প্রোগ্রামার হিসাবে, আপনি এখনও মেশিন কোড নির্দেশনা ব্যবহার করেন "ঠিকানা 0x3E00A040 থেকে স্বচ্ছ পিক্সেল কোড পড়ুন" এবং অপারেটিং সিস্টেম এখনও সিদ্ধান্ত নেয় যে আপনি সংখ্যাসূচক ঠিকানা 0x3E00A040 এর উপর ভিত্তি করে সেই ডেটাতে অ্যাক্সেস পাবেন কিনা, এমনকি যদি প্রকৃত RAM ঠিকানা 0x3E00A040 থেকে ডেটা শেষ পর্যন্ত সরাসরি ক্যাশে থেকে আসে।

বিট-ফ্লিপ এর দাম

কোলাইড+পাওয়ার গবেষকরা যা আবিষ্কার করেছেন, খুব সরলীকৃত, তা হল যদিও আপনি ক্যাশে স্টোরেজের অস্থায়ী ডেটাতে সরাসরি উঁকি দিতে পারবেন না, এবং সেইজন্য আপনি যদি এর অফিসিয়াল RAM ঠিকানার মাধ্যমে যান তবে মেমরি সুরক্ষা যেটি প্রয়োগ করা হবে তা এড়িয়ে যেতে পারবেন না। …

…আপনি অনুমান করতে পারেন যখন নির্দিষ্ট ডেটা মানগুলি নির্দিষ্ট ক্যাশে স্টোরেজ রেজিস্টারে লেখা হবে।

এবং যখন একটি ইতিমধ্যে-ক্যাশ করা নম্বর অন্য দ্বারা প্রতিস্থাপিত হচ্ছে, আপনি CPU কত শক্তি ব্যবহার করে তা পরিমাপ করে উভয় মান সম্পর্কে অনুমান করতে পারেন প্রক্রিয়া.

(আধুনিক প্রসেসরগুলিতে সাধারণত বিশেষ অভ্যন্তরীণ রেজিস্টার অন্তর্ভুক্ত থাকে যা আপনার জন্য পাওয়ার ব্যবহারের রিডিং সরবরাহ করে, তাই আপনাকে কম্পিউটার কেসটি ক্র্যাক করতে হবে না এবং মাদারবোর্ডে কোথাও একটি ফিজিক্যাল প্রোব তার সংযুক্ত করতে হবে না।)

আশ্চর্যজনকভাবে, CPU-এর পাওয়ার খরচ, যখন এটি একটি ক্যাশে মানকে একটি নতুন দিয়ে ওভাররাইট করে, সংখ্যার মধ্যে কতগুলি বিট পরিবর্তিত হয়েছে তার উপর নির্ভর করে।

যদি আমরা পৃথক বাইটের বিষয়গুলিকে সরলীকরণ করি, তাহলে বাইনারি মান ওভাররাইট করা হবে 0b00000000 সঙ্গে 0b11111111 (decimal 0 থেকে decimal 255 এ পরিবর্তন করা) বাইটের সমস্ত বিট ফ্লিপ করতে হবে, যা সবচেয়ে বেশি শক্তি খরচ করবে।

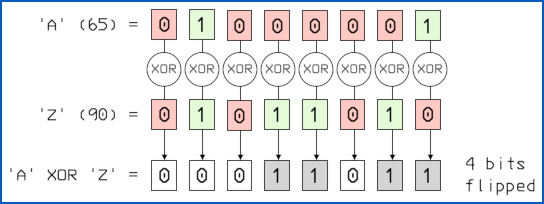

ASCII অক্ষর ওভাররাইট করা হচ্ছে A (65 দশমিকে) সঙ্গে Z (দশমিক 90) মানে পরিবর্তন করা 0b01000001 মধ্যে 0b01011010, যেখানে চারটি বিট-পজিশন উল্টে যায়, এইভাবে একটি মাঝারি পরিমাণ শক্তি ব্যবহার করে

এবং যদি সংখ্যাগুলি একই হয় তবে কোনও বিট ফ্লিপ করার দরকার নেই, যা সর্বনিম্ন শক্তি খরচ করবে।

সাধারণভাবে, আপনি যদি দুটি সংখ্যা একসাথে XOR করেন এবং উত্তরে 1-বিটের সংখ্যা গণনা করেন, তাহলে আপনি ফ্লিপের সংখ্যা খুঁজে পাবেন, কারণ 0 XOR 0 = 0 এবং 1 XOR 1 = 0 (তাই শূন্য কোন উল্টানো বোঝায়), যখন 0 XOR 1 = 1 এবং 1 XOR 0 = 1 (একটি ফ্লিপ নির্দেশ করে)।

অন্য কথায়, আপনি যদি এমনভাবে আপনার নিজের নির্বাচিত ঠিকানাগুলির একটি গুচ্ছ অ্যাক্সেস করতে পারেন যা CPU-এর ভিতরে ক্যাশে রেজিস্টারগুলির একটি নির্দিষ্ট সেটকে প্রাইম করে এবং তারপরে যখন অন্য কারও কোড সেই ক্যাশে তার ডেটা বরাদ্দ করে তখন যথেষ্ট পরিমাণে বিদ্যুৎ খরচ নিরীক্ষণ করে। পরিবর্তে অবস্থান…

…তারপর আপনি কত বিট উল্টানো সম্পর্কে অনুমান করতে পারেন পুরানো ক্যাশে বিষয়বস্তু এবং নতুন মধ্যে.

অবশ্যই, আপনি যে ঠিকানাগুলির সাথে ক্যাশে রেজিস্টারগুলি প্রাইম করেছেন সেই ঠিকানাগুলিতে সংরক্ষিত মানগুলি বেছে নিতে পারেন, তাই আপনি কেবল জানেন না কতগুলি বিট সম্ভবত ফ্লিপ হয়েছে, তবে আপনি এটিও জানেন যে ফ্লিপগুলি নেওয়ার আগে সেই বিটগুলির শুরুর মানগুলি কী ছিল স্থান

এটি আপনাকে আরও পরিসংখ্যানগত ডেটা দেয় যার সাহায্যে ক্যাশে সম্ভাব্য নতুন মানগুলির পূর্বাভাস দেওয়া যায়, আপনি জানেন যে আগে সেখানে কী ছিল এবং বিটগুলির সম্ভাব্য সংখ্যা যা এখন আলাদা।

আপনার শিকারের প্রক্রিয়াটি কী ডেটা ব্যবহার করছে তা আপনি ঠিক বুঝতে পারবেন না, তবে আপনি কিছু বিট প্যাটার্ন মুছে ফেলতে পারলেও, আপনি এমন কিছু শিখেছেন যা আপনার জানার কথা নয়।

এবং যদি সেই ডেটাটি হয়, বলুন, কোনও ধরণের একটি এনক্রিপশন কী, আপনি একটি অসম্ভাব্য পাশবিক আক্রমণকে একটি আক্রমণে রূপান্তর করতে সক্ষম হতে পারেন যেখানে আপনি সফল হতে পারেন।

উদাহরণস্বরূপ, যদি আপনি একটি 70-বিট এনক্রিপশন কীতে 128 বিটের পূর্বাভাস দিতে পারেন, তাহলে 128 বিটের সমস্ত সমন্বয় চেষ্টা করার পরিবর্তে, যা একটি অসম্ভব কাজ হবে, আপনাকে 2টি চেষ্টা করতে হবে58 পরিবর্তে বিভিন্ন কী (128 - 70 = 58), যা খুব ভালভাবে সম্ভব হতে পারে।

আতঙ্কিত হওয়ার দরকার নেই

ভাগ্যক্রমে, এই "দুর্বলতা" (এখন ডাব করা হয়েছে জন্য CVE-2023-20583) শীঘ্রই আপনার বিরুদ্ধে ব্যবহার করার সম্ভাবনা নেই৷

এটি একটি তাত্ত্বিক বিষয় যা চিপ নির্মাতাদের বিবেচনায় নেওয়া দরকার, এই সত্যতার ভিত্তিতে যে সাইবার নিরাপত্তা আক্রমণ "শুধুমাত্র ভাল এবং দ্রুততর হয়", একটি শোষণযোগ্য গর্তের চেয়ে যা আজ ব্যবহার করা যেতে পারে।

প্রকৃতপক্ষে, গবেষকরা প্রায় নির্লজ্জভাবে স্বীকার করেন যে "আপনি চিন্তা করার দরকার নেই. "

তারা সত্যিই লিখেছিল আপনি তির্যক মধ্যে, এবং imprecation চিন্তার কিছু নেই মোটা অক্ষরে:

গবেষণাপত্রের উপসংহারে, গবেষকরা দুঃখের সাথে লক্ষ্য করেছেন যে এই আক্রমণের সাথে তাদের কিছু সেরা বাস্তব-বিশ্বের ফলাফল, আদর্শ ল্যাব অবস্থার অধীনে, প্রতি ঘন্টায় মাত্র 5 বিট ফাঁস হয়েছে।

তাদের একটি আক্রমণের পরিস্থিতির জন্য, প্রকৃতপক্ষে, তারা স্বীকার করেছে যে তারা "ব্যবহারিক সীমাবদ্ধতার সম্মুখীন হয়েছে যার ফলে প্রতি বিট প্রতি [এক] বছরের বেশি ফুটো হওয়ার হার"।

হ্যাঁ, আপনি এটি সঠিকভাবে পড়েছেন – আমরা এটি কল্পনা করছি না তা নিশ্চিত করার জন্য আমরা কাগজে বেশ কয়েকবার এটি পরীক্ষা করেছি।

এবং এটি, অবশ্যই, প্রশ্ন উত্থাপন করে, "আপনি এত কম ট্রান্সমিশন হারকে নির্ভরযোগ্যভাবে পরিমাপ করার আগে আপনাকে কতক্ষণ ডেটা স্থানান্তর পরীক্ষার একটি সংগ্রহ চালিয়ে যেতে হবে?"

আমাদের গণনা অনুসারে, প্রতি বছর এক বিট আপনাকে সহস্রাব্দে প্রায় 125 বাইট দেয়। সেই হারে ডাউনলোড হচ্ছে সম্প্রতি মুক্তি পাওয়া তিন ঘণ্টার ব্লকবাস্টার মুভি ওপেনহাইমার IMAX গুণমানে, যা দৃশ্যত প্রায় অর্ধ টেরাবাইট নেয়, প্রায় 4 বিলিয়ন বছর লাগবে। সেই উদ্ভট ফ্যাক্টয়েডকে পরিপ্রেক্ষিতে রাখার জন্য, পৃথিবী নিজেই প্রায় 4.54 বিলিয়ন বছর বয়সী, কয়েকশ মিলিয়ন মাস দিন বা নিন।

কি করো?

এই মুহূর্তে CVE-2023-20538 মোকাবেলা করার সবচেয়ে সহজ উপায় হল কিছুই না করা, কারণ গবেষকরা নিজেরাই আপনাকে চিন্তা না করার পরামর্শ দিয়েছেন।

আপনি যদি কিছু করার প্রয়োজন অনুভব করেন, তাহলে ইন্টেল এবং এএমডি উভয় প্রসেসরের কাছে পাওয়ার রিডিংগুলিতে এলোমেলো শব্দ যোগ করে, উদ্দেশ্যমূলকভাবে তাদের পাওয়ার পরিমাপ সরঞ্জামগুলির যথার্থতা হ্রাস করার উপায় রয়েছে।

এটি আপনার গড় সঠিক রেখে দেয় তবে এটি ইতিমধ্যেই সম্ভব নয় এমন আক্রমণ বন্ধ করা আরও কঠিন করার জন্য পৃথক রিডিংগুলিকে যথেষ্ট পরিমাণে পরিবর্তিত করে।

ইন্টেলের শক্তি পরিমাপ প্রশমন নামে পরিচিত চলমান গড় শক্তি সীমা (RAPL) ফিল্টারিং; AMD এর হিসাবে উল্লেখ করা হয় কর্মক্ষমতা নির্ধারণ মোড.

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। মোটরগাড়ি / ইভি, কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- ব্লকঅফসেট। পরিবেশগত অফসেট মালিকানার আধুনিকীকরণ। এখানে প্রবেশ করুন.

- উত্স: https://nakedsecurity.sophos.com/2023/08/03/performance-and-security-clash-yet-again-in-collidepower-attack/

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 1

- 15%

- 25

- 70

- 700

- a

- সক্ষম

- সম্পর্কে

- পরম

- প্রবেশ

- হিসাব

- অ্যাকাউন্টস

- সঠিকতা

- সঠিক

- দিয়ে

- আসল

- যোগ

- যোগ

- ঠিকানা

- ঠিকানাগুলি

- সত্য বলিয়া স্বীকার করা

- ভর্তি

- আবার

- বিরুদ্ধে

- সব

- অনুমতি

- বরাবর

- ইতিমধ্যে

- এছাড়াও

- যদিও

- সর্বদা

- এএমডি

- পরিমাণ

- an

- এবং

- অন্য

- উত্তর

- কোন

- ফলিত

- প্রয়োগ করা

- আন্দাজ

- রয়েছি

- AS

- নির্ধারিত

- At

- সংযুক্ত

- আক্রমণ

- আক্রমন

- প্রচেষ্টা

- অস্ট্রিয়া

- লেখক

- গাড়ী

- স্বয়ংক্রিয়

- স্বয়ংক্রিয়ভাবে

- গড়

- পটভূমি চিত্র

- ভিত্তি

- ভিত্তি

- BE

- কারণ

- আগে

- পিছনে

- হচ্ছে

- সর্বোত্তম

- উত্তম

- মধ্যে

- বিলিয়ন

- বিট

- ব্লকবাস্টার

- সাহসী

- সীমান্ত

- উভয়

- পাদ

- পাশবিক বল

- নম

- নির্মাণ করা

- গুচ্ছ

- কিন্তু

- by

- আচ্ছাদন

- গণনার

- CAN

- কেস

- কেন্দ্র

- পরিবর্তিত

- পরিবর্তন

- চরিত্র

- চেক করা হয়েছে

- চিপ

- চিপস

- বেছে নিন

- মনোনীত

- সংঘর্ষ

- কোড

- সংগ্রহ

- রঙ

- এর COM

- সমন্বয়

- আসে

- জটিল

- কম্পিউটার

- উপসংহার

- পরিবেশ

- গ্রাস করা

- খরচ

- ধারণ করা

- বিষয়বস্তু

- সুখী

- প্রচলিত

- রূপান্তর

- মূল

- ঠিক

- পারা

- পথ

- আবরণ

- ফাটল

- এখন

- প্রথা

- সাইবার নিরাপত্তা

- ড্যানিয়েল

- উপাত্ত

- লেনদেন

- বোঝায়

- নির্ভর করে

- নকশা

- বিস্তারিত

- DID

- বিভিন্ন

- সরাসরি

- আবিষ্কৃত

- আবিষ্কার

- প্রদর্শন

- do

- ডলার

- ডোমেইন

- ডোমেন নাম

- DOMAIN নাম

- Dont

- ডাব

- পৃথিবী

- দক্ষতা

- পারেন

- বাছা

- অন্যদের

- এনক্রিপশন

- যথেষ্ট

- এমন কি

- কখনো

- ঠিক

- উদাহরণ

- উত্তেজিত

- ব্যাখ্যা করা

- বহিরাগত

- সত্য

- দ্রুত

- সাধ্য

- মনে

- কয়েক

- ব্যক্তিত্ব

- আবিষ্কার

- টুসকি

- ফ্লিপ

- জন্য

- বল

- বিন্যাস

- ফর্ম

- চার

- চতুর্থ

- থেকে

- ভবিষ্যৎ

- সাধারণ

- জার্মানি

- পাওয়া

- দাও

- প্রদত্ত

- দেয়

- চালু

- অতিশয়

- ছিল

- অর্ধেক

- ঘটা

- কঠিনতর

- আছে

- উচ্চতা

- গোপন

- গর্ত

- ঘন্টা

- বাতাসে ভাসিতে থাকা

- কিভাবে

- কিভাবে

- যাহোক

- এইচটিএমএল

- HTTPS দ্বারা

- শত

- আদর্শ

- if

- ভাবমূর্তি

- অসম্ভব

- চিত্তাকর্ষক

- in

- অন্তর্ভুক্ত করা

- অন্তর্ভুক্ত

- স্বতন্ত্র

- তথ্য

- তথ্য নিরাপত্তা

- ভিতরে

- পরিবর্তে

- ইন্টেল

- অভিপ্রেত

- অভ্যন্তরীণ

- Internet

- মধ্যে

- হাস্যকরভাবে

- IT

- এর

- নিজেই

- মাত্র

- রাখা

- পালন

- চাবি

- কী

- জানা

- পরিচিত

- গবেষণাগার

- গত

- নেতৃত্ব

- ফুটো

- জ্ঞানী

- অন্তত

- ত্যাগ

- বাম

- লম্বা

- মাত্রা

- সম্ভবত

- LIMIT টি

- সীমাবদ্ধতা

- তালিকা

- অবস্থান

- অবস্থানগুলি

- লোগো

- দীর্ঘ

- খুঁজছি

- খুঁজে দেখো

- কম

- মেশিন

- করা

- নির্মাতারা

- অনেক

- মার্জিন

- মার্টিন

- মালিক

- গাণিতিক

- ব্যাপার

- ম্যাটার্স

- সর্বোচ্চ প্রস্থ

- মে..

- মানে

- মাপ

- মাপা

- পরিমাপ

- পরিমাপ

- স্মৃতি

- মাইকেল

- হতে পারে

- সহস্র বত্সর

- মিলিয়ন

- প্রশমন

- মিশ্রিত করা

- মিশ্রণ

- মূর্তিনির্মাণ

- আধুনিক

- মনিটর

- মাসের

- অধিক

- সেতু

- চলচ্চিত্র

- অনেক

- নাম

- নাম

- নামকরণ

- প্রয়োজন

- নতুন

- না।

- গোলমাল

- না

- সাধারণ

- কিছু না

- এখন

- সংখ্যা

- সংখ্যার

- of

- বন্ধ

- কর্মকর্তা

- পুরাতন

- on

- ONE

- ওগুলো

- কেবল

- খোলা

- অপারেটিং

- অপারেটিং সিস্টেম

- or

- অন্যান্য

- আমাদের

- বাইরে

- বাহিরে

- ওভারভিউ

- নিজের

- কাগজ

- নিদর্শন

- পল

- পিডিএফ

- প্রতি

- কর্মক্ষমতা

- পরিপ্রেক্ষিত

- শারীরিক

- পিক্সেল

- জায়গা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- যোগ

- অবস্থান

- পোস্ট

- ক্ষমতা

- ভবিষ্যদ্বাণী করা

- প্রতিপত্তি

- মূল্য

- সুবিধা

- সম্ভবত

- প্রোবের

- সমস্যা

- প্রক্রিয়া

- প্রসেস

- প্রসেসর

- প্রসেসর

- প্রোগ্রামার

- প্রোগ্রাম

- উচ্চারিত

- রক্ষা করা

- রক্ষা

- প্রদান

- উদ্দেশ্য

- করা

- গুণ

- প্রশ্ন

- উত্থাপন

- র্যাম

- এলোমেলো

- হার

- হার

- পড়া

- বাস্তব জগতে

- সত্যিই

- কারণ

- কারণে

- সম্প্রতি

- হ্রাস করা

- উল্লেখ করা

- খাতা

- নিবন্ধনের

- খাতাপত্র

- উপর

- মুক্ত

- প্রতিস্থাপিত

- প্রয়োজন

- গবেষকরা

- সম্মান

- ফলাফল

- অধিকার

- দৌড়

- একই

- বলা

- পরিস্থিতিতে

- Schwarzer

- দ্বিতীয়

- নিরাপত্তা

- দেখ

- পাঠান

- ক্রম

- সেট

- বিভিন্ন

- সংক্ষিপ্ত

- চিহ্ন

- সংকেত

- সরলীকৃত

- সহজতর করা

- সাইট

- snooping

- So

- কঠিন

- কিছু

- কেউ

- কিছু

- কোথাও

- শীঘ্রই

- ভাষী

- প্রশিক্ষণ

- নির্দিষ্ট

- স্পীড

- শুরু

- শুরু হচ্ছে

- পরিসংখ্যানসংক্রান্ত

- এখনো

- থামুন

- স্টোরেজ

- দোকান

- সঞ্চিত

- সফল

- প্রস্তাব

- অনুমিত

- নিশ্চিত

- করা SVG

- পদ্ধতি

- টেবিল

- গ্রহণ করা

- লাগে

- কার্য

- কারিগরী

- বলে

- অস্থায়ী

- পরীক্ষা

- চেয়ে

- যে

- সার্জারির

- তাদের

- তাহাদিগকে

- নিজেদের

- তারপর

- তত্ত্বীয়

- সেখানে।

- অতএব

- তারা

- মনে

- তৃতীয়

- এই

- সেগুলো

- এইভাবে

- সময়

- থেকে

- আজ

- একসঙ্গে

- গ্রহণ

- সরঞ্জাম

- শীর্ষ

- পথ

- হস্তান্তর

- রূপান্তর

- স্বচ্ছ

- সত্য

- চেষ্টা

- দুই

- পরিণামে

- অধীনে

- বিশ্ববিদ্যালয়

- অসম্ভাব্য

- URL টি

- ব্যবহার

- ব্যবহার

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহার

- সাধারণত

- মূল্য

- মানগুলি

- ভ্যানিটি

- বিভিন্ন

- খুব

- মাধ্যমে

- দেখুন

- ছিল

- উপায়..

- উপায়

- we

- ওয়েবসাইট

- সপ্তাহান্তিক কাল

- আমরা একটি

- গিয়েছিলাম

- ছিল

- কি

- কখন

- কিনা

- যে

- যখন

- প্রস্থ

- ইচ্ছা

- টেলিগ্রাম

- সঙ্গে

- শব্দ

- চিন্তা

- would

- লেখা

- লিখিত

- বছর

- বছর

- এখনো

- আপনি

- আপনার

- zephyrnet

- শূন্য

![S3 Ep116: LastPass-এর জন্য শেষ খড়? ক্রিপ্টো কি সর্বনাশ? [অডিও + পাঠ্য] S3 Ep116: LastPass-এর জন্য শেষ খড়? ক্রিপ্টো কি সর্বনাশ? [অডিও + পাঠ্য]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep116-last-straw-for-lastpass-is-crypto-doomed-audio-text-360x220.jpg)

![S3 Ep111: একটি অলস "নগ্নতা আনফিল্টার" [অডিও + পাঠ্য] এর ব্যবসার ঝুঁকি S3 Ep111: "নগ্নতা আনফিল্টার" [অডিও + টেক্সট] প্লাটোব্লকচেন ডেটা ইন্টেলিজেন্সের ব্যবসার ঝুঁকি৷ উল্লম্ব অনুসন্ধান. আ.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)

![S3 Ep90: Chrome 0-দিন আবার, True Cybercrime, এবং একটি 2FA বাইপাস [পডকাস্ট + ট্রান্সক্রিপ্ট] S3 Ep90: Chrome 0-দিন আবার, True Cybercrime, এবং একটি 2FA বাইপাস [Podcast + Transcript] PlatoBlockchain Data Intelligence. উল্লম্ব অনুসন্ধান. আ.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-1200-logo-podcast-300x157.png)