By জে লিউ 18 অক্টোবর 2022 পোস্ট করা হয়েছে

এটা ব্যাপকভাবে বিশ্বাস করা হয় যে কোয়ান্টাম কম্পিউটার অন্তত 15 বছরের জন্য আমাদের নিরাপত্তা সিস্টেমে কোনো গুরুতর ক্ষতি করতে সক্ষম হবে না। তখনই পূর্ণ মাত্রায়, ফল্ট-সহনশীল কোয়ান্টাম কম্পিউটারগুলি উপলব্ধ হবে বলে আশা করা হয় এবং যুক্তিসঙ্গত সময়ের মধ্যে RSA ক্র্যাক করার জন্য Shor-এর অ্যালগরিদম চালাতে সক্ষম। ঠিক আছে, বাস্তবতা অনেক ম্লান: প্রকৃত কোয়ান্টাম নিরাপত্তা হুমকি অনেক বেশি তাৎক্ষণিক, সম্ভবত পাঁচ বছরের মধ্যে।

আপনি হয়তো জিজ্ঞাসা করছেন, "সত্যি? কেমন করে?"

এই কাছাকাছি-মেয়াদী নিরাপত্তা হুমকিগুলি হবে হিউরিস্টিক অ্যালগরিদমগুলি থেকে যা আমরা ইতিমধ্যেই NISQ যুগের ত্রুটি-প্রবণ কোয়ান্টাম ডিভাইসগুলিতে চলমান।

Shor এর অ্যালগরিদম ব্যবহার করে, একটি 2048-বিট RSA নম্বর ফ্যাক্টর করার জন্য 100,000 ফল্ট-সহনশীল কিউবিট 10 দিনের জন্য বা 20 ঘন্টার জন্য 8M NISQ qubits প্রয়োজন। যেহেতু আমাদের কাছে অন্তত এক দশকের জন্য এত বড় আকারের কোয়ান্টাম কম্পিউটার থাকবে না, তাই আমরা অনুভব করতে পারি যে প্রস্তুত হওয়ার জন্য আমাদের হাতে অনেক সময় আছে।

কিন্তু আজকের NISQ ডিভাইসগুলি ব্যবহার করে, Zapata Computing-এ আমরা একটি হিউরিস্টিক অ্যালগরিদম নিয়ে এসেছি ভেরিয়েশনাল কোয়ান্টাম ফ্যাক্টরিং (VQF, পেটেন্ট), যা আমরা অনুমান করি এক ঘন্টার মধ্যে মোটামুটি 2048 NISQ কিউবিট সহ একটি 6,000-বিট RSA নম্বর ফ্যাক্টর করতে পারে। নেতৃস্থানীয় কোয়ান্টাম কম্পিউটার কোম্পানি থেকে প্রকাশিত পণ্য রোডম্যাপের উপর ভিত্তি করে, এই স্কেলে NISQ কোয়ান্টাম কম্পিউটারগুলি পাঁচ বছরের মধ্যে উপলব্ধ হবে বলে আশা করা হচ্ছে।

চিন্তা করুন. কোয়ান্টাম সিকিউরিটি হুমকি অনেক বেশি তাৎক্ষণিক যা বেশির ভাগ উপলব্ধি করে।

আচ্ছা, আপনি হয়তো ভাবছেন, "একটি হিউরিস্টিক অ্যালগরিদম কী, এবং কেন এই ক্ষেত্রে, এটি একটি RSA নম্বর ভাঙার ক্ষেত্রে শোর অ্যালগরিদমের চেয়ে অনেক বেশি শক্তিশালী?"

কম্পিউটিং জটিলতার অগ্রগামী এবং টুরিং পুরস্কার বিজয়ী স্টিফেন কুক এটিকে ভালোভাবে সংজ্ঞায়িত করেছেন:

"একজন হিউরিস্টিক অ্যালগরিদম এটি এমন একটি যা প্রথাগত পদ্ধতির চেয়ে দ্রুত এবং আরও দক্ষ উপায়ে সমস্যার সমাধান করার জন্য সর্বোত্তমতা, নির্ভুলতা, নির্ভুলতা বা গতির জন্য সম্পূর্ণতাকে উৎসর্গ করার জন্য ডিজাইন করা হয়েছে।"

অন্য কথায়, একটি হিউরিস্টিক অ্যালগরিদম গাণিতিকভাবে সম্পূর্ণ বা তত্ত্বে প্রমাণিত নয়, তবে এটি অনুশীলনে কাজ করে। হিউরিস্টিক অ্যালগরিদমের একটি সুপরিচিত উদাহরণ হল নিউরাল নেটওয়ার্ক, যেটি কাজ করা উচিত এমন কোন গাণিতিক প্রমাণ না থাকা সত্ত্বেও মুখের স্বীকৃতির মতো অ্যাপ্লিকেশনগুলিতে অত্যন্ত কার্যকর বলে প্রমাণিত হয়েছে। তদুপরি, এটি আরও নির্ভুল এবং আরও শক্তিশালী হয়ে উঠছে কারণ আরও ভাল কনভোলিউশনাল নিউরাল নেটওয়ার্ক ডিজাইন করা হয়েছে।

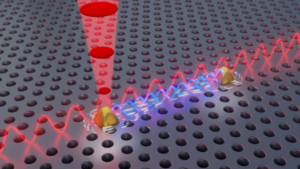

আমাদের VQF অ্যালগরিদম আরেকটি উদাহরণ। শোর অ্যালগরিদমের বিপরীতে, এটি কোয়ান্টাম কম্পিউটার এবং ক্লাসিক্যাল কম্পিউটার উভয়ই ব্যবহার করে একটি হাইব্রিড অ্যালগরিদম। বিশেষত, এটি ফ্যাক্টরিং সমস্যাকে একটি সমন্বয়মূলক অপ্টিমাইজেশান সমস্যায় ম্যাপ করে, প্রাক-প্রক্রিয়াকরণের জন্য ক্লাসিক্যাল কম্পিউটার ব্যবহার করে এবং সুপরিচিত কোয়ান্টাম আনুমানিক অপ্টিমাইজেশান অ্যালগরিদম (QAOA) নিযুক্ত করে। এই পদ্ধতিটি উল্লেখযোগ্যভাবে একটি বড় সংখ্যাকে ফ্যাক্টর করার জন্য প্রয়োজনীয় qubits সংখ্যা হ্রাস করেছে।

NISQ হুমকি PQC হুমকির চেয়ে অনেক কাছাকাছি মেয়াদী

যদিও একাডেমিয়া, স্ট্যান্ডার্ড সংস্থা এবং নিরাপত্তা সংস্থাগুলি জুড়ে বেশিরভাগ প্রচেষ্টা পোস্ট-কোয়ান্টাম ক্রিপ্টোগ্রাফি (পিকিউসি) যুগ থেকে এক দশক বা তারও বেশি সময় ধরে পুরো স্কেলে চলমান শোর অ্যালগরিদম থেকে প্রত্যাশিত হুমকির সাথে, ত্রুটি-সহনশীল কোয়ান্টাম থেকে নিরাপত্তা হুমকি প্রশমিত করার উপর দৃষ্টি নিবদ্ধ করে। কম্পিউটার, VQF অ্যালগরিদম আজকে আমরা ইতিমধ্যেই NISQ যুগে কোয়ান্টাম কম্পিউটারে চলমান হিউরিস্টিক অ্যালগরিদম থেকে নিকট-মেয়াদী নিরাপত্তা হুমকির সম্ভাব্যতা প্রকাশ করেছে।

আমরা এই সমস্যাটি ঘনিষ্ঠভাবে দেখছি এবং বড় উদ্যোগ, সরকার এবং সংস্থার সাথে কথা বলেছি। এই ধরনের কোয়ান্টাম সাইবার সিকিউরিটি হুমকি যেটা নিয়ে তারা সবচেয়ে বেশি চিন্তিত।

আমাদের কোয়ান্টাম বিজ্ঞানীদের গভীর বেঞ্চের সাথে এবং আমাদের Orquestra® সফ্টওয়্যার প্ল্যাটফর্ম কোয়ান্টাম কম্পিউটারে চলমান, আমরা গবেষণা, মূল্যায়ন, পরীক্ষা, রেটিং এবং যাচাইকরণ সহ NISQ যুগ থেকে এবং তার পরেও নিরাপত্তা হুমকির জন্য আপনাকে আরও ভালভাবে প্রস্তুত হতে সাহায্য করার জন্য সরঞ্জাম এবং পরিষেবাগুলির একটি সেট তৈরি করেছি।

চলুন আজ শুরু করা যাক.

জে লিউ, জাপাটা কম্পিউটিং-এর প্রোডাক্টের ভিপি