পড়ার সময়: 6 মিনিট

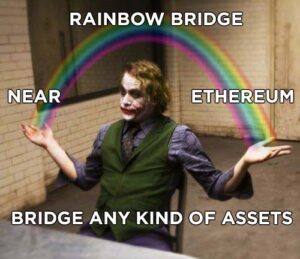

যেহেতু নতুন ব্লকচেইনগুলি চালু হচ্ছে, ক্রস-চেইন ব্রিজগুলি ব্লকচেইন ইকোসিস্টেমের মধ্যে আন্তঃব্যবহারযোগ্যতা বাড়ানোর জন্য আগের চেয়ে আরও বেশি অপরিহার্য হয়ে উঠছে।

এই বলে যে, নতুন উদ্ভাবনটি প্রচুর সংখ্যক আক্রমণকারী ভেক্টরের জন্য পৃষ্ঠকেও রাখে। চেইন্যালাইসিস অনুসারে, ক্রস-চেইন ব্রিজ হ্যাকস 69 সালে চুরি হওয়া তহবিলের 2022% পর্যন্ত একাই তৈরি করে।

হয়েছে 13টি ক্রস-চেইন ব্রিজ

” data-gt-translate-attributes=”[{“attribute”:”data-cmtooltip”, “format”:”html”}]”>ক্রস-চেইন ব্রিজ বার বার আক্রমণ করে, যেখানে 2022 হল সবচেয়ে বেশি বছর। সংখ্যাগরিষ্ঠ

এই নিবন্ধটি 2022 এর সমস্ত ক্রস-চেইন হ্যাক ইভেন্টের সংক্ষিপ্ত বিবরণ দেয় ক্রস-চেইন সেতুর নিরাপত্তা আজকের সময়ে।

ক্রস-চেইন ব্রিজগুলি কীভাবে ক্রিপ্টো সম্পদের আন্তঃব্যবহারযোগ্যতা প্রদান করে?

চলুন A এর অপারেশন বুঝতে পারি ক্রস-চেইন ব্রিজ

” data-gt-translate-attributes=”[{“attribute”:”data-cmtooltip”, “format”:”html”}]">একটি উদাহরণের মাধ্যমে ক্রস-চেইন ব্রিজ।

একজন ব্যবহারকারীর Ethereum নেটওয়ার্কে সম্পদ আছে কিন্তু সেগুলোকে বহুভুজে ব্যবহার করতে হবে। তিনি অবিলম্বে Coinbase বা Binance এর মত একটি কেন্দ্রীভূত বিনিময় খোঁজেন এবং বহুভুজে ব্যবহার করার জন্য তার ETH হোল্ডিংগুলিকে MATIC-এ রূপান্তরিত করেন।

এখন, তিনি চান যে অবশিষ্ট MATIC টোকেন আবার ETH-এ রূপান্তরিত হোক। সুতরাং, তাকে আবার একই প্রক্রিয়ার মধ্য দিয়ে যেতে হবে।

মজার বিষয় হল, ক্রস-চেইন ব্রিজগুলি প্রক্রিয়াটিকে সোজা করে এবং বিভিন্ন ব্লকচেইন নেটওয়ার্কগুলির মধ্যে পিছনে পিছনে সম্পদ স্থানান্তর করার একটি সহজ উপায় প্রদান করে।

কীভাবে তা করে?

বেশিরভাগ ক্রস-চেইন সেতুগুলি আন্তঃকার্যযোগ্যতা অর্জনের জন্য লক-এন্ড-মিন্ট মডেলে কাজ করে।

একই দৃশ্য যেখানে ব্যবহারকারী বহুভুজ নেটওয়ার্কে ETH টোকেন ব্যবহার করতে চায়। আসুন দেখে নেওয়া যাক কিভাবে তিনি এটি করতে পারেন একটি মাধ্যমে ক্রস-চেইন ব্রিজ

” data-gt-translate-attributes=”[{“attribute”:”data-cmtooltip”, “format”:”html”}]">ক্রস-চেইন ব্রিজ।

- ব্যবহারকারী ইথেরিয়াম চেইনের একটি নির্দিষ্ট ঠিকানায় ETH টোকেন পাঠাতে পারেন এবং লেনদেনের ফি দিতে পারেন।

- ETH টোকেনগুলি যাচাইকারীর দ্বারা একটি স্মার্ট চুক্তিতে লক করা হয় বা একটি হেফাজতকারী পরিষেবা দ্বারা ধারণ করা হয়।

- এখন লক করা ETH টোকেনের সমান মানের MATIC টোকেনগুলি বহুভুজ চেইনে (অর্থাৎ গন্তব্য চেইনে) মিন্ট করা হয়েছে

- ব্যবহারকারী তার ওয়ালেটে MATIC টোকেন পান এবং তিনি লেনদেন করতে এটি ব্যবহার করতে পারেন

ব্যবহারকারী যদি তার ETH টোকেন ফেরত পেতে চায়?

এখানেই 'টোকেন পোড়ানো' ছবির মধ্যে আসে।

- ব্যবহারকারী তাদের অবশিষ্ট MATIC টোকেন মানিব্যাগে পাঠাতে পারে বহুভুজ চেইনের একটি নির্দিষ্ট ঠিকানায়।

- এই MATIC টোকেনগুলি এমনভাবে পুড়িয়ে দেওয়া হয় যে তহবিলগুলি পুনরায় ব্যবহার করা যায় না

- স্মার্ট চুক্তি বা কাস্টোডিয়াল পরিষেবা ETH টোকেন প্রকাশ করে এবং সেগুলি ব্যবহারকারীর ওয়ালেটে জমা করে।

বাস্তবে, ক্রস-চেইন ব্রিজগুলি এক ব্লকচেইন থেকে অন্য ব্লকে ব্যবহার করার জন্য টোকেন মোড়ানোর মাধ্যমে কাজ করে।

যদি একজন ব্যবহারকারী ইথেরিয়াম নেটওয়ার্কে বিটকয়েন ব্যবহার করতে চান, ক্রস-চেইন ব্রিজগুলি বিটকয়েন ব্লকচেইনের বিটিসিকে ইথেরিয়াম ব্লকচেইনে মোড়ানো বিটকয়েনে (wBTC) রূপান্তর করে।

এটি দেখে, আমরা সহজেই বলতে পারি উত্স হিসাবে যথেষ্ট জটিলতা রয়েছে এবং গন্তব্য ব্লকচেইন দুটি ভিন্ন স্মার্ট চুক্তি ব্যবহার করে। এবং সেইজন্য, উভয় পক্ষের সমস্যা ব্যবহারকারীর তহবিলকে ঝুঁকির মধ্যে ফেলে।

সেতু দুটি প্রকারের হতে পারে: বিশ্বস্ত এবং বিশ্বাসহীন

বিস্তৃতভাবে, সেতুর ধরন নির্ধারণ করে কে তহবিলের উপর ক্ষমতা রাখে।

বিশ্বস্ত সেতু সেতুগুলির মাধ্যমে স্থানান্তরিত তহবিলের হেফাজতকারী কেন্দ্রীয় সংস্থাগুলি দ্বারা পরিচালিত হয়৷

বিশ্বাসহীন সেতু স্মার্ট চুক্তি এবং অ্যালগরিদমগুলিতে কাজ করে এবং স্মার্ট চুক্তি নিজেই প্রতিটি কাজ শুরু করে। তাই এইভাবে, ব্যবহারকারীদের তাদের সম্পদের উপর নিয়ন্ত্রণ আছে।

ক্রস-চেইন ব্রিজ লঙ্ঘনের দিকে পরিচালিত বাধাগুলি

2021-22 সালের হ্যাকগুলির সাম্প্রতিক রেকর্ডগুলি স্পষ্টভাবে চিত্রিত করে যে DeFi ব্রিজগুলি আক্রমণকারীদের দ্বারা সর্বাধিক চাওয়া-পাওয়া লক্ষ্য।

ক্রস-চেইন ব্রিজগুলির ভিত্তির পর থেকে যে হ্যাকগুলি ঘটেছে সেগুলির সন্ধান করা৷

আগেই বলা হয়েছে, 2022 বেশিরভাগ হ্যাকগুলিতে অবদান রাখে এবং আসুন এই সমস্ত হ্যাকগুলিতে কী ভুল হয়েছে তা দেখি।

বিএসসি (অনিরীক্ষিত)

"BSC টোকেন হাব থেকে $2M মূল্যের 586M BNB টোকেন চুরি হয়েছে।"

বিএসসি টোকেন হাব পুরানো Binance বীকন চেইন এবং BNB চেইন সংযোগকারী একটি Binance সেতু। বিনান্স বিকন চেইনে জমার মিথ্যা প্রমাণ দেখিয়ে হামলাকারী, বিএনবি ব্রিজ থেকে 2M বিএনবি মিন্ট করেছে।

হ্যাকার Binance ব্রিজের ত্রুটিকে কাজে লাগিয়েছে যা প্রমাণ যাচাই করেছে এবং দুটি লেনদেন থেকে 1M BNB ধার করেছে।

আক্রমণকারী তারপর BSC ঋণদান প্ল্যাটফর্ম ভেনাস প্রোটোকলে জামানত হিসাবে ধার করা তহবিল ব্যবহার করেছিল এবং তারল্যটি তাত্ক্ষণিকভাবে অন্যান্য ব্লকচেইন নেটওয়ার্কগুলিতে স্থানান্তরিত হয়েছিল।

যাযাবর আক্রমণ

"যাযাবর সেতু একটি বর্বর আক্রমণের জন্য পড়ে গেছে $190M তারল্য হারিয়েছে"

যাযাবর একটি অনুমতিহীন হ্যাক হতে দেখা গেছে যে কেউ যোগ দিতে এবং শোষণ করতে পারে. রুটিন কন্ট্রাক্ট আপগ্রেডের পর, রেপ্লিকা কন্ট্রাক্ট একটি বাগ দিয়ে শুরু করা হয়েছিল।

process() ফাংশন ক্রস-চেইন মেসেজ এক্সিকিউশনের জন্য দায়ী এবং মেসেজ প্রসেস করার জন্য মারকেল রুট যাচাই করার জন্য একটি অভ্যন্তরীণ প্রয়োজনীয়তা রয়েছে।

কোডিং বাগের সুবিধা নিয়ে, শোষক তাদের বৈধতা 'প্রমাণ' না করেই প্রসেস() ফাংশনটিকে সরাসরি কল করতে সক্ষম হয়েছিল।

কোডের বাগটি 'প্রমাণিত' হিসাবে 0 এর 'মেসেজ' মানকে বৈধ করেছে (অবৈধ, লিগ্যাসি লজিক অনুসারে)। সুতরাং, এর অর্থ হল যে কোনও প্রক্রিয়া() কল বৈধ হিসাবে অনুমোদিত হয়েছে, যার ফলে সেতু থেকে তহবিল শোষণ করা হয়েছে।

অনেক হ্যাকার ইথারস্ক্যানের মাধ্যমে একই প্রক্রিয়া() ফাংশন কলের একটি সাধারণ কপি/পেস্টের মাধ্যমে বিপুল অর্থ লুট করার সুযোগ নিয়েছিল।

সম্প্রীতি সেতু

"একটি প্রাইভেট কী সমঝোতার জন্য 100M ডলারের বেশি হারানো কঠিন পথে হারমনি"

হারমনি ব্রিজটি 2টির মধ্যে 5টি মাল্টিসিগ দ্বারা সুরক্ষিত ছিল, যেখানে আক্রমণ ভেক্টর দুটি ঠিকানায় অ্যাক্সেস পেতে সক্ষম হয়েছিল।

হ্যাকার যে কোনো লেনদেন পাস করার জন্য প্রয়োজনীয় আপোসকৃত ঠিকানা ব্যবহার করে এবং অবশেষে ব্রিজ থেকে তাদের হাতে $100M নিয়েছিল।

খুব কমই সন্দেহ করে যে ব্যক্তিগত কী সমঝোতার কারণে হ্যাকার এই গরম ওয়ালেটগুলি চালানোর সার্ভারগুলিতে অ্যাক্সেস লাভ করে।

রনিন নেটওয়ার্ক (অনিরীক্ষিত)

"ক্রিপ্টো হ্যাকগুলির মধ্যে সবচেয়ে বড় - রনিন ~$624M এর জন্য শোষণ করে"

রনিন ছিলেন একটি ইথেরিয়াম সাইড-চেইন যেটি লেনদেন অনুমোদনের জন্য নয়টি বৈধতার সাথে প্রুফ অফ অথরিটি মডেলে কাজ করেছিল।

আমানত এবং প্রত্যাহার লেনদেন অনুমোদন করতে নয়টির মধ্যে পাঁচটির বৈধতার অনুমোদন প্রয়োজন। এর মধ্যে, চারটি যাচাইকারী অভ্যন্তরীণ দলের সদস্য, এবং লেনদেন অনুমোদন করার জন্য কেবলমাত্র আরও একজন স্বাক্ষর প্রয়োজন।

চারটি অভ্যন্তরীণ ভ্যালিডেটর নোডের সাথে আপস করার পাশাপাশি, হ্যাকার এই পঞ্চম স্বাক্ষরে অ্যাক্সেসও পেয়েছে, রনিন সেতু চুক্তি থেকে তহবিল নিষ্কাশন করেছে।

আফসোস, প্রায় এক সপ্তাহ পার হওয়ার পর হামলার পরিচয় পাওয়া গেছে।

Meter.io (অনিরীক্ষিত)

"ব্রিজের আক্রমণের কারণে Meter.io থেকে $4.4M নেওয়া হয়েছে"

Meter.io, চেইনসেফের চেইনব্রিজের একটি কাঁটা, ERC20 হ্যান্ডলার দ্বারা জমা পদ্ধতিতে পরিবর্তনের সাথে চালু হয়েছে।

ডিপোজিট পদ্ধতির অসঙ্গতিগুলি হ্যাকার দ্বারা লাভ করা হয়েছিল, যারা একটি নির্বিচারে অর্থ প্রেরণ করে তহবিল লুট করে। কলডাটা.

ওয়ার্মহোল

"হ্যাকারের সাথে ওয়ার্মহোলের ঘটনা প্রক্রিয়ায় $326M জাল"

ওয়ার্মহোল, একটি সোলানা ব্রিজ, ইথেরিয়ামে 120k ETH জমা ছিল বলে বিশ্বাস করার জন্য ম্যানিপুলেট করা হয়েছিল, যা হ্যাকারকে সোলানাতে সমতুল্য মোড়ানো সম্পত্তি মিন্ট করতে দেয়।

হ্যাকাররা 'Solana_program::sysvar::instructions' এবং 'Solana_program'-এর ত্রুটির সুযোগ নিয়েছিল যা ঠিকানা সঠিকভাবে যাচাই করেনি। এটি ব্যবহার করে, আক্রমণকারী মাত্র 0.1 ETH সম্বলিত ঠিকানা প্রদান করে এবং একটি জাল 'সিগনেচার সেট' তৈরি করে জালভাবে 120k মোড়ানো ETH সোলানাতে।

কিউব্রিজ (অনিরীক্ষিত)

"$80M শোষণের জন্য লেন্সের নিচে Qbridge"

Qubit Ethereum এবং BSC-এর মধ্যে সম্পদের ক্রস-চেইন সমান্তরালকরণের অনুমতি দেয়।

বাগটির যুক্তিগত ত্রুটিটি ইথেরিয়ামে একটি ETH ডিপোজিট ছাড়াই XETH BSC-তে উপলব্ধ করেছে৷ এর ফলে হ্যাকাররা Ethereum চুক্তিতে কোনো আমানত লক না থাকা সত্ত্বেও Qubit-এ জামানত লোন অর্জন করে।

ক্রস-চেইন সেতু নিরাপত্তার উপর কিছু আলো

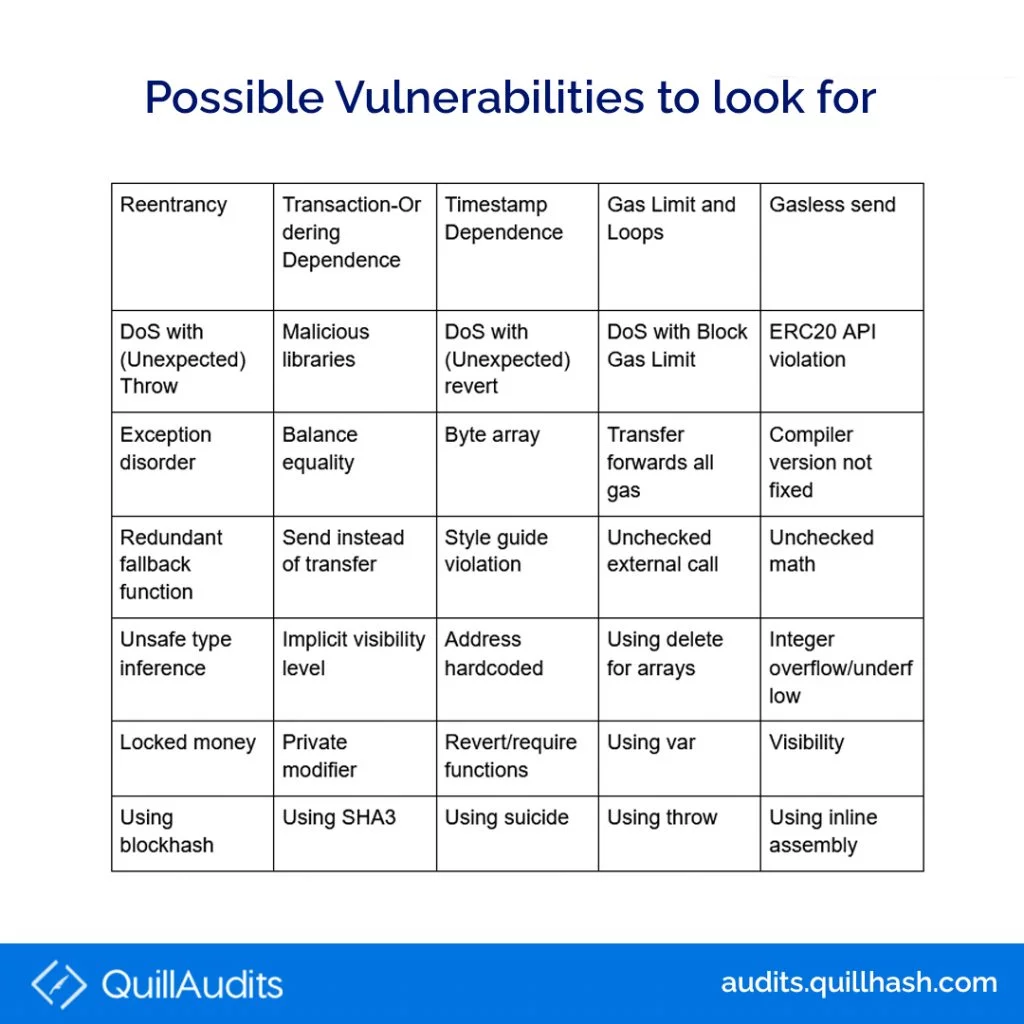

প্রোটোকল ডিজাইনের সাথে অন্তর্নির্মিত নিরাপত্তা ব্যবস্থা ছাড়াও, পুঙ্খানুপুঙ্খ এবং নিয়মিত অডিট চেক-আপগুলি আক্রমণের ঝুঁকি কমিয়ে দেয়। একটি হিসাবে QuillAudits অগ্রগামী টায়ার-১ অডিটিং ফার্ম প্রকল্পগুলি সুরক্ষিত করার জন্য একটি ভাল বৈশ্বিক খ্যাতি সহ।

10 মতামত

- Bitcoin

- blockchain

- ব্লকচেইন সম্মতি

- ব্লকচেইন সম্মেলন

- কয়েনবেস

- coingenius

- ঐক্য

- ক্রিপ্টো সম্মেলন

- ক্রিপ্টো খনির

- cryptocurrency

- বিকেন্দ্রীভূত

- Defi

- ডিজিটাল সম্পদ

- ethereum

- মেশিন লার্নিং

- অ ছত্রাকযুক্ত টোকেন

- Plato

- প্লেটো এআই

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটো ব্লকচেইন

- প্লেটোডাটা

- প্লেটোগেমিং

- বহুভুজ

- ঝুঁকি প্রমাণ

- কুইল্যাশ

- trending

- W3

- zephyrnet