- একটি সিবিল আক্রমণ হল একটি দূষিত আক্রমণ যা পুরো ক্রিপ্টো নেটওয়ার্ককে লক্ষ্য করে এবং প্রকৃত ব্যবহারকারী হিসাবে জাহির করার জন্য ডুপ্লিকেট অ্যাকাউন্ট তৈরি করে।

- একটি সরাসরি আক্রমণ প্রায়শই সোজা হয় এবং ক্রিপ্টো নেটওয়ার্ক স্পুফিং বা অন্যান্য নোডের নকলের মধ্যে একটি একক নোট দিয়ে শুরু হয়।

- দুটি সমালোচনামূলক দিক সুবিল আক্রমণকে কষ্টকর করে তোলে। প্রথমটি হল একটি ক্রিপ্টো হ্যাকার এটি ক্রিপ্টো নেটওয়ার্কের ভিতরে বা বাইরে থেকে চালু করতে পারে।

ডিজিটাল যুগে সবকিছুরই একটি নকল আছে, একটি ডুপ্লিকেট যা কিছুটা সস্তা বা আসলটির পর্যাপ্ত মানের অভাব রয়েছে। নকল বা অনুকরণ প্রায়ই চাহিদা বৃদ্ধির প্রতিক্রিয়া। ক্রিপ্টোকারেন্সিতে, ডুপ্লিকেশন সাধারণ কারণ ডিজিটাল সম্পদ একটি থেকে সামান্য আলাদা। এটি ব্র্যান্ড, মেকানিজম বা এমনকি একটি শিরোনামের ক্ষেত্রেও হতে পারে। দুর্ভাগ্যবশত, ক্রিপ্টো হ্যাকার এবং স্ক্যামাররা নকলের শিল্প গ্রহণ করেছে এবং ব্লকচেইন নিরাপত্তায় সেট নিরাপত্তা মানগুলিকে বাইপাস করতে এটি ব্যবহার করেছে। আফ্রিকার ক্রিপ্টো ইকোসিস্টেমের সাম্প্রতিক অভ্যুত্থানের সাথে, ক্রিপ্ট হ্যাকারদের নজর রয়েছে ব্যবহারকারীদের বৃদ্ধি বন্ধ করার উপর। সিবিল আক্রমণ হল একটি জটিল নকল আক্রমণ যা প্রায়শই ঘটে এবং অন্যান্য ব্লকচেইন নিরাপত্তা দুর্বলতাকে সমর্থন করে।

একটি সিবিল আক্রমণ কি

ব্লকচেইন প্রযুক্তি এবং ক্রিপ্টো নেটওয়ার্ক প্রযুক্তিগত বিশ্বকে বদলে দিয়েছে। আমরা যখন নতুন যুগে প্রবেশ করি, কেউ কেউ প্রত্যাশিত প্রক্রিয়ার মধ্য দিয়ে না গিয়ে ডিজিটাল সম্পদ থেকে লাভ করতে চায়। এর প্রথম বিজ্ঞাপনের প্রাথমিক ধারণার পর থেকে, ব্লকচেইন নিরাপত্তার প্রাথমিক কার্যকারিতা ডেটার যেকোনো পরিবর্তন রোধ করা। যাইহোক, ক্রিপ্টো স্ক্যামাররা তাদের চিন্তাভাবনা পরিবর্তন করেছে এবং নতুন ক্রিপ্টো আক্রমণ তৈরি করতে সৃজনশীলতা ব্যবহার করেছে। সিবিলের আক্রমণ এমন বুদ্ধিমত্তার ফসল।

এছাড়াও, পড়ুন শার্ডিং ব্যবহার করে ব্লকচেইন ট্রিলেমা কীভাবে সমাধান করবেন

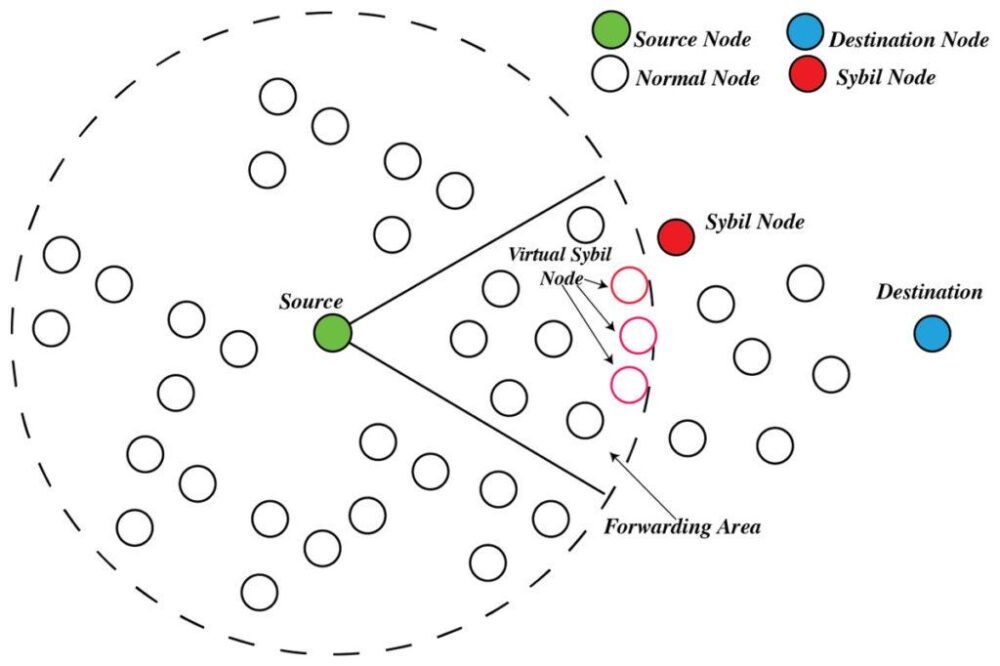

একটি সিবিল আক্রমণ হল একটি দূষিত আক্রমণ যা পুরো ক্রিপ্টো নেটওয়ার্ককে লক্ষ্য করে এবং প্রকৃত ব্যবহারকারী হিসাবে জাহির করার জন্য ডুপ্লিকেট অ্যাকাউন্ট তৈরি করে। এটি সাধারণত বিভিন্ন সমস্যা নিয়ে আসে, বিশেষ করে যখন বৈধকরণ প্রক্রিয়া সম্পূর্ণ করার জন্য ঐকমত্য প্রক্রিয়ার প্রয়োজন হয়।

একটি সিবিল আক্রমণ জাল নোডের মাধ্যমে ধীরে ধীরে ওয়েব এবং ডিজিটাল সম্পদ দখল করে ব্লকচেইন নিরাপত্তা এবং ক্রিপ্টো নেটওয়ার্কের সাথে আপস করে।[Photo/DCXLearn]

সিবিল শব্দটি এসেছে একজন সুপরিচিত লেখক ফ্লোরা রেটা শ্রেইবারের বই "সিবিল" থেকে। এই বইয়ের প্রধান চরিত্র হলেন সিবিল ডরসেট, একজন তরুণী যিনি ডিসোসিয়েটিভ আইডেন্টিটি ডিসঅর্ডারে (ডিআইডি) ভুগছেন। ডিআইডি একটি মনস্তাত্ত্বিক ব্যাধি এবং ঘটনা যা ব্যক্তিদের আলাদা আলাদা পরিচয় থাকতে দেয়।

এটি একটি সুনির্দিষ্ট প্রক্রিয়া যা একজন সাইবার হ্যাকার ব্যবহার করে। একটি সাইবার হ্যাকার একাধিক পরিচয় তৈরি করে একটি সম্পূর্ণ ব্লকচেইন নেটওয়ার্ক দখল করতে পারে এবং ক্রিপ্টো নেটওয়ার্কের পিছনে থাকা মেকানিজমগুলি মনে করবে যে 30টি নোড রয়েছে। বাস্তবে, এটি এক বা দুটি নোড হতে পারে।

এই আক্রমণের প্রাথমিক শেষ লক্ষ্য হল ব্লকচেইন নিরাপত্তা বাইপাস করা। বৈধ ব্যবহারকারীদের ছদ্মবেশী করে এবং ডিজিটাল সম্পদের জন্য তাদের অ্যাকাউন্টের শংসাপত্র ব্যবহার করে তাদের সুবিধা নেওয়া।

একটি সিবিল আক্রমণ একজন হ্যাকারকে একটি উচ্চ খ্যাতি স্কোর সহ একটি অ্যাকাউন্ট তৈরি করতে দেয়। এটি দেখায় যে ব্যক্তি ক্রিপ্টো নেটওয়ার্কের মধ্যে বেশ কয়েকটি ব্লক যাচাই করেছে। যদি ব্লকচেইন সিস্টেম এটি নোট করে, তাহলে এটি ব্যবহারকারীকে যাচাই করার জন্য একটি নতুন অংশীদারিত্ব বরাদ্দ করবে এবং চক্রটি নিজেই পুনরাবৃত্তি করবে।

সিবিল কিভাবে কাজ করে

একটি প্রকল্প পরিকল্পনা বা একটি কৌশল প্রণয়নের অনুরূপ, ক্রিপ্টো হ্যাকাররা সিবিল আক্রমণ চালানোর জন্য একটি ধাপে ধাপে পরিকল্পনা অনুসরণ করে। সিবিল সাধারণত একাধিক ব্যক্তিত্ব তৈরি করে। এর মানে হল যে প্রতিটি অ্যাকাউন্টকে বৈধ দেখাতে হবে, তাই একজন বৈধ ব্যবহারকারীর ছদ্মবেশের প্রয়োজন হবে। এটি সম্পন্ন করার জন্য, হ্যাকাররা ইমেল ঠিকানা এবং পাসওয়ার্ডের মতো শংসাপত্রগুলি অর্জন করার উপায় খুঁজে বের করে এবং প্রধানত অজ্ঞাত নাগরিকদের লক্ষ্য করে যারা নির্দোষভাবে এই ধরনের গুরুত্বপূর্ণ তথ্য ত্যাগ করে।

সিবিল আক্রমণের পরবর্তী ধাপ হল অর্জিত অ্যাকাউন্টের নকল করা। এই পদক্ষেপটি সাধারণত ফিশিং নামে পরিচিত, এবং এর ভয়ঙ্কর পরিণতি রয়েছে৷ যেটা লক্ষ করা জরুরী সেটা হল কোনটা সিবি করে; নির্মম আক্রমণ হল অতিরিক্ত আক্রমণের সংযোজন। এর প্রক্রিয়ায়, এটির প্রক্রিয়া প্রয়োজন ডুপ্লিকেট ব্যবহারকারীদের ফিশিং আক্রমণ চুরি করা শংসাপত্রের মাধ্যমে।

বেশিরভাগ ক্ষেত্রে, তৈরি করা ডুপ্লিকেট বাস্তব অ্যাকাউন্টের সাথে প্রায় অভিন্ন। একবার তহবিল সব সেট এবং কার্যকরী হয়ে গেলে, ক্রিপ্টো হ্যাকার একটি টার্গেট ক্রিপ্টো নেটওয়ার্ক খুঁজে পায় যেটির ব্লকচেইন নিরাপত্তার মধ্যে বিভিন্ন ত্রুটি থাকতে পারে এবং জাল ব্যবহারকারীদের এম্বেড করতে পারে।

নিরাপত্তা বিশেষজ্ঞদের মতে, সিবিল হামলা চালানো অবাস্তব নয়। একবার ডুপ্লিকেট ব্যবহারকারীরা ব্লকচেইন নিরাপত্তা ব্যবস্থার অলক্ষ্যে চলে গেলে, ক্রিপ্টো হ্যাকার সাধারণত তাদের খুশি মত কাজ করতে পারে।

কেন Sybil এর আক্রমণ ভয়ঙ্কর

দুটি সমালোচনামূলক দিক সুবিল আক্রমণকে কষ্টকর করে তোলে। প্রথমটি হল একটি ক্রিপ্টো হ্যাকার এটি ক্রিপ্টো নেটওয়ার্কের ভিতরে বা বাইরে থেকে চালু করতে পারে। প্রত্যক্ষ বা পরোক্ষ আক্রমণ হিসাবে বেশি পরিচিত।

একটি সরাসরি আক্রমণ প্রায়শই সোজা হয় এবং ক্রিপ্টো নেটওয়ার্ক স্পুফিং বা অন্যান্য নোডের নকলের মধ্যে একটি একক নোট দিয়ে শুরু হয়। এখানে সাইবার হ্যাকার নিশ্চিত করে যে প্রকৃত নোড অন্য সব নোডের সাথে ইন্টারঅ্যাক্ট করে। একবার ব্লকচেইন নিরাপত্তা ব্যবস্থাগুলি লক্ষ্য করতে ব্যর্থ হলে, বিদ্যমান নোডগুলি সিবিল নোডগুলির (ডুপ্লিকেট নোড) সাথে যোগাযোগ করে, সরাসরি প্রভাবিত করে এবং তাদের সত্যতা বৃদ্ধি করে।

পরোক্ষ আক্রমণের সাথে ক্রিপ্টো নেটওয়ার্কের মধ্যে একটি প্রকৃত নোড দ্বারা শুরু করা সিবিল আক্রমণ জড়িত। ক্রিপ্টো হ্যাকার একজন বৈধ ব্যবহারকারীকে অ্যাক্সেস করে এবং তার পক্ষে ডুপ্লিকেশনের প্রক্রিয়া শুরু করে।

দ্বিতীয় দিকটি যা সিবিলের আক্রমণগুলিকে কষ্টকর করে তোলে তা হল অন্যান্য আক্রমণগুলিকে অন্তর্ভুক্ত করার ক্ষমতা। এটির খুব প্রক্রিয়ায় একটি ফিশিং আক্রমণের প্রক্রিয়া অন্তর্ভুক্ত করা জড়িত। প্রকৃত নোডের সংখ্যাকে ছাড়িয়ে ক্রিপ্টো নেটওয়ার্কের মধ্যে নকল নোডের সংখ্যা ছাড়াও, আক্রমণকারী 51% আক্রমণ চালাতে পারে। এইভাবে একজন ক্রিপ্টো হ্যাকারের এক বা দুটি নোড ব্যবহার করে ব্লকচেইন নেটওয়ার্কের সম্পূর্ণ নিয়ন্ত্রণ থাকবে।

আক্রমণ প্রতিরোধ করা

সবকিছুই বৃথা নয়, কারণ ব্লকচেইন নিরাপত্তা বছরের পর বছর ধরে উল্লেখযোগ্যভাবে উন্নত হয়েছে। এটি ডেটা লঙ্ঘনের নতুন এবং আরও পরিশীলিত ফর্মগুলির সম্ভাবনা বিবেচনা করে। একটি সফল সিবিল আক্রমণ ভীতিজনক, বিশেষ করে যেহেতু এর অর্থ সাধারণত একটি ক্রিপ্টো নেটওয়ার্ক দখল করা এবং বেশিরভাগ ডিজিটাল সম্পদ অ্যাক্সেস করা। এটি এড়ানো আশ্চর্যজনকভাবে সহজ।

এছাড়াও, পড়ুন NFT নিরাপত্তা দুর্বলতা NFT মার্কেটপ্লেসকে জর্জরিত করছে.

এখানে কয়েকটি গাইডলাইন রয়েছে:

- ঐক্যমত্য প্রক্রিয়া - এই পরিস্থিতিতে, যে কোনো ক্রিপ্টোকারেন্সি নেটওয়ার্কে অংশগ্রহণ করার আগে ব্যবহৃত ঐকমত্য পদ্ধতি নির্ধারণ করা অত্যন্ত গুরুত্বপূর্ণ। প্রুফ-অফ-স্টেক টুল ইচ্ছাকৃতভাবে বিভিন্ন আক্রমণকে সম্পন্ন করার জন্য অবাস্তব করে তোলে। একইভাবে, একটি সিবিল আক্রমণের জন্য প্রথমে একটি বৈধতার স্থিতি অর্জনের আগে ক্রিপ্টো কয়েন খরচ করতে হবে। এ ধরনের হামলা চালাতে মোটা অঙ্কের অর্থের প্রয়োজন হবে।

- দ্বি-ফ্যাক্টর প্রমাণীকরণ ব্যবহার করে: একাধিক সংস্থা দ্বি-ফ্যাক্টর প্রমাণীকরণ অফার করে। এটি প্রাথমিকভাবে সিবিল আক্রমণের দ্বিতীয় পর্বকে শংসাপত্র অর্জন থেকে বাধা দেয়। একটি 2 MFA ক্রিপ্টো হ্যাকারের পক্ষে অ্যাক্সেস লাভ করা কঠিন করে তোলে যেহেতু পাসওয়ার্ডটি আপস করা হলেও, এটির জন্য একটি অতিরিক্ত কোডের প্রয়োজন হবে, হয় পাঠ্য বা ইমেলের মাধ্যমে পাঠানো হয়।

- ঠান্ডা মানিব্যাগ - আপনার কাছে একটি হার্ডওয়্যার/কোল্ড ওয়ালেট আছে তা নিশ্চিত করা আপনার ডিজিটাল সম্পদের নিরাপত্তা নিশ্চিত করে যাতে ইন্টারনেটে অ্যাক্সেস না হয়। যদি কোনো আক্রমণকারী আপনার অ্যাকাউন্টে অ্যাক্সেস পায়, তাহলে তারা আপনার ডিজিটাল সম্পদ অ্যাক্সেস করতে পারবে না।

- পরিচয় যাচাইকরণ - একজন ব্যবহারকারী কিনা তা সনাক্ত করা যে তারা জাল ব্যবহারকারীদের প্রকৃত প্রকৃতি প্রকাশ করে উল্লেখযোগ্যভাবে সিবিল আক্রমণ প্রতিরোধ করার দাবি করে। দুর্ভাগ্যবশত, এই পদ্ধতিতে ব্যক্তিদের পরিচয় শাসন করার জন্য একটি কেন্দ্রীয় ব্যবস্থা অন্তর্ভুক্ত করা প্রয়োজন। এই পদ্ধতিটি সবচেয়ে মূল্যবান এবং বিতর্কিত কারণ এটি স্পষ্টভাবে ব্লকচেইন এবং ক্রিপ্টো কিসের বিরুদ্ধে যায়; বিকেন্দ্রীকরণ

উপসংহার

প্রুফ-অফ-স্টেক মেকানিজমের একীকরণের কারণে সিবিল আক্রমণ শেষ পর্যন্ত অপ্রচলিত হয়ে যাবে, কারণ অনেক ক্রিপ্টো এক্সচেঞ্জ প্ল্যাটফর্ম হয় স্থানান্তরিত হচ্ছে বা PoS-এ স্থানান্তরিত হচ্ছে। যদিও বিদ্যমান ব্লকচেইন নিরাপত্তা ব্যবস্থা রয়েছে যা সিব্লিন আক্রমণ প্রতিরোধ করে, তবুও এই ধরনের আক্রমণ সম্ভব। কীভাবে এটি এড়ানো যায় সে সম্পর্কে অবগত থাকা এটি প্রতিরোধে গুরুত্বপূর্ণ।

- Bitcoin

- blockchain

- ব্লকচেইন এবং ওয়েব3

- ব্লকচেইন আক্রমণ

- ব্লকচেইন সম্মতি

- ব্লকচেইন সম্মেলন

- ব্লকচেইন সুরক্ষা

- কয়েনবেস

- coingenius

- ঐক্য

- ক্রিপ্টো

- আফ্রিকায় ক্রিপ্টো গ্রহণ

- ক্রিপ্টো সম্মেলন

- ক্রিপ্টো খনির

- cryptocurrency

- বিকেন্দ্রীভূত

- Defi

- ডিজিটাল সম্পদ

- ethereum

- মেশিন লার্নিং

- সংবাদ

- অ ছত্রাকযুক্ত টোকেন

- Plato

- প্লেটো এআই

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- প্লেটোগেমিং

- বহুভুজ

- ঝুঁকি প্রমাণ

- সিবিল আক্রমণ

- W3

- ওয়েব 3 আফ্রিকা

- zephyrnet