11 ডিসেম্বর, 2021-এ, Kronos, একটি কর্মশক্তি ব্যবস্থাপনা সংস্থা যা 40 টিরও বেশি দেশে 100 মিলিয়নেরও বেশি লোককে পরিষেবা দেয়, একটি অভদ্র জাগরণ প্রাপ্ত যখন এটি বুঝতে পেরেছিল যে এটির ক্রোনোস প্রাইভেট ক্লাউড একটি র্যানসমওয়্যার আক্রমণ দ্বারা আপোস করা হয়েছে। এটি অনুসরণ করার জন্য ইভেন্টের একটি সিরিজের শুরু মাত্র। এখনও অবধি, লক্ষ লক্ষ কর্মচারীর শত শত বা এমনকি হাজার হাজার ডলার কম কারণ ক্রোনস সফ্টওয়্যার আক্রমণের পরে পুনর্মিলন করতে ব্যর্থ হয়েছে।

কিন্তু এই র্যানসমওয়্যার আক্রমণের প্রভাব এবং এর পিছনের পদ্ধতিগুলি বোঝার মাধ্যমে, কোম্পানিগুলি ভবিষ্যতে এই ধরনের আক্রমণের প্রভাবগুলি প্রতিরোধ বা কমানোর জন্য তাদের সাইবার নিরাপত্তা সুরক্ষা প্রচেষ্টাকে আরও ভালভাবে পরিকল্পনা করতে এবং কঠোর করতে পারে।

কিভাবে Kronos Ransomware আক্রমণ ঘটেছে

সাম্প্রতিক বছরগুলিতে র্যানসমওয়্যার আক্রমণের শিকার হয়েছে এমন অন্যান্য অনেক সংস্থার মতো, ক্রোনোস বিশদ বিবরণে বিরল ছিল। এর প্রেস রিলিজটি সহজভাবে বলে যে এটি "ক্রোনোস প্রাইভেট ক্লাউড ব্যবহার করে ইউকেজি সমাধানগুলিকে প্রভাবিত করে এমন অস্বাভাবিক কার্যকলাপ" সম্পর্কে সচেতন হয়েছে এবং "তাত্ক্ষণিক ব্যবস্থা নিয়েছে" এবং নির্ধারণ করেছে এটি একটি র্যানসমওয়্যার আক্রমণ।

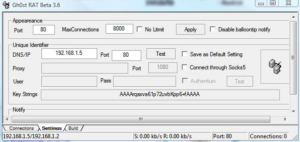

Ransomware আক্রমণে, কম্পিউটার সিস্টেম দূষিত সফ্টওয়্যার দ্বারা সংক্রমিত হয় যা মুক্তিপণ প্রদান না করা পর্যন্ত ফাইল বা ডেটা অ্যাক্সেস লক বা এনক্রিপ্ট করে। তবে এই মুক্তিপণগুলি বেশ খাড়া হতে পারে এবং অ্যাক্সেস ফেরত দেওয়া হবে এমন কোনও গ্যারান্টি নেই। Kronos-এর ক্ষেত্রে, এমন রিপোর্ট রয়েছে যে মুক্তিপণ দেওয়া হয়েছিল, তবুও সিস্টেমটি সম্পূর্ণরূপে পুনরুদ্ধার করার আগে এটি এক মাসেরও বেশি সময় নিয়েছিল এবং গ্রাহকদের পরবর্তীতে তাদের ডেটা পুনর্মিলন করার চেষ্টা করতে আরও বেশি সময় লেগেছিল।

র্যানসমওয়্যার বিভিন্ন উপায়ে ছড়িয়ে পড়তে পারে, যার মধ্যে ফিশিং ইমেল বা সংক্রামিত ওয়েবসাইট পরিদর্শন করা সহ। এবং হুমকির ল্যান্ডস্কেপ ক্রমাগত বিকশিত হওয়ার সাথে সাথে, সংক্রমণের নতুন পদ্ধতি উদ্ভূত হচ্ছে, যেমন ওয়েব সার্ভার শোষণ। সাধারণভাবে, খারাপ অভিনেতাদের কৌশল হল দুর্বলতম লিঙ্ককে টার্গেট করা। এবং প্রায়শই সেই দুর্বল লিঙ্কটি হ'ল মানব - অর্থাৎ, এটি অর্থের জেসি যিনি স্প্যামের দ্বারা বোকা হয়ে ভুল লিঙ্কে ক্লিক করেছিলেন৷

ক্রোনোসের ক্ষেত্রে, কীভাবে লঙ্ঘন ঘটেছে তা আমরা সঠিকভাবে জানি না, তবে প্রভাবটি অনেক দূর পর্যন্ত অনুভূত হয়েছিল। এটি শুধুমাত্র ক্রোনোসের আর্থিক এবং খ্যাতির ক্ষতি করেনি, তবে এটি সমস্ত ব্যবসা এবং সংস্থাগুলির উল্লেখযোগ্য ক্ষতি করেছে যেগুলি তৃতীয় পক্ষের বিক্রেতা হিসাবে ক্রোনসের উপর নির্ভর করে।

বিপযর্য়

ক্রোনোস কাজের সময় ট্র্যাকিং এবং বেতন চেক প্রদানের জন্য একাধিক সেক্টর জুড়ে কয়েক হাজার বিভিন্ন কোম্পানি এবং সংস্থা ব্যবহার করে। প্রশ্নবিদ্ধ আক্রমণটি সেই ব্যবসাগুলির মধ্যে 2,000টিকে প্রভাবিত করেছিল এবং এটি বছরের সবচেয়ে বিশৃঙ্খল সময়ে ঘটেছিল — ডিসেম্বরে, যখন বোনাসগুলি বকেয়া থাকে এবং যখন কর্মচারীরা তাদের বেতন চেক নির্ভরযোগ্য হওয়ার উপর নির্ভর করে।

মাত্র কতটা জগাখিচুড়ি কল্পনা আপনার ব্যবসা হবে যদি সমস্ত কর্মচারী বেতনের ডেটা সপ্তাহের জন্য হারিয়ে যায়। কোম্পানিগুলিকে অস্থায়ী ম্যানুয়াল ওয়ার্কআউন্ড তৈরি করার চেষ্টা করতে হয়েছিল, এবং অনেক কর্মচারী ছুটির দিনে বেতন চেক মিস করেছিল। তারপর একবার সিস্টেমটি অনলাইনে ফিরে আসার পরে, সেই ম্যানুয়াল ডেটা প্রবেশ করানো এবং রেকর্ডগুলি পুনর্মিলন করার কাজ ছিল। এটি আর্থিক দিক থেকে ব্যয়বহুল ছিল সেইসাথে সময় এবং মনোবলের দিক থেকে।

কিভাবে নোট করুন এই আক্রমণের প্রভাব শুধু ক্রোনোসকে আঘাত করেনি, কিন্তু Kronos সফ্টওয়্যার উপর নির্ভর করে যে অনেক ব্যবসা, সেই ব্যবসার কর্মীদের উল্লেখ না.

এটি তৃতীয় পক্ষের ঝুঁকির একটি প্রধান উদাহরণ।

আপনার কোম্পানীর যতটা সাইবার সিকিউরিটি হাঁস একটি সারিতে থাকতে পারে, আপনার কোম্পানী এখনও ঝুঁকির মধ্যে রয়েছে যদি আপনি এমন একটি বিক্রেতার উপর নির্ভর করেন যার নিরাপত্তা ফাঁক রয়েছে। ক্রোনোসের মতো একটি র্যানসমওয়্যার আক্রমণ থেকে আপনার সংস্থাকে রক্ষা করার অর্থ হল ম্যালওয়্যার থেকে আপনার সংস্থাকে রক্ষা করার বাইরে যাওয়া। আপনাকে নিশ্চিত করতে হবে যে আপনি যে সমস্ত বিক্রেতাদের উপর নির্ভর করেন তাদের নিরাপত্তা ঝুঁকির জন্যও সঠিকভাবে মূল্যায়ন করা হয়েছে।

তৃতীয় পক্ষের ঝুঁকি ব্যবস্থাপনা

তৃতীয়-পক্ষের ঝুঁকিগুলি অপসারণ করতে এবং আপনাকে ক্রনোসের অনুরূপ র্যানসমওয়্যার আক্রমণের সম্মুখীন হওয়া থেকে বিরত রাখতে, আপনার তৃতীয়-পক্ষের ঝুঁকিগুলি বোঝা এবং পরিচালনা করার জন্য এখানে মূল পদক্ষেপগুলি রয়েছে:

ধাপ 1: আপনার বিক্রেতাদের সনাক্ত করুন: আপনি ঝুঁকি বিশ্লেষণ করার আগে আপনার সমস্ত বিক্রেতা কে তা জানতে হবে। কিছু সংস্থার জন্য, তালিকাটি ছোট হতে পারে। অন্যদের জন্য, সমস্ত বিক্রেতাদের ট্র্যাক করতে এবং ক্যাটালগ করতে কিছু সময় লাগতে পারে।

ধাপ 2: প্রতিটি বিক্রেতার জন্য ঝুঁকি বিশ্লেষণ করুন: প্রতিটি বিক্রেতার নিরাপত্তা ভঙ্গি মূল্যায়ন করুন এবং তারা আপনার গুরুত্বপূর্ণ অপারেশন এবং অবকাঠামোর জন্য আপেক্ষিক ঝুঁকি নির্ধারণ করুন।

ধাপ 3: ঝুঁকির ভিত্তিতে বিক্রেতাদের অগ্রাধিকার দিন: একবার আপনি প্রতিটি বিক্রেতার সাথে সম্পর্কিত ঝুঁকি বুঝতে পারলে, আপনি বিক্রেতাদের আপনার ব্যবসার সামগ্রিক গুরুত্বের উপর ভিত্তি করে শ্রেণীবদ্ধ করতে পারেন এবং তারা যে কোনো সম্ভাব্য হুমকির সম্মুখীন হতে পারেন। এটি আপনাকে প্রথমে সবচেয়ে জটিল সমস্যাগুলি সমাধান করতে বা বিক্রেতাদের অগ্রাধিকারের পরিবর্তন কোথায় বেশি উপকারী হবে তা নির্ধারণ করতে সহায়তা করবে।

ধাপ 4: ক্রমাগত মনিটর করুন: প্রতিটি বিক্রেতার সাথে একবার চেক ইন করা যথেষ্ট নয়। আজকাল সমস্ত ব্যবসার সাথে, প্রযুক্তি এবং কনফিগারেশন ক্রমাগত বিকশিত হচ্ছে, যেমন হুমকির ল্যান্ডস্কেপ। তৃতীয় পক্ষের ঝুঁকির ক্রমাগত পর্যবেক্ষণ আপনাকে সতর্ক করবে যদি কিছু পরিবর্তন হয় এবং আপনাকে সেই অনুযায়ী কাজ করতে সক্ষম করে।

সাইবার সিকিউরিটি হুমকি সবসময় মাথায় থাকবে কারণ হুমকির ল্যান্ডস্কেপ বিকশিত হচ্ছে এবং সাইবার অপরাধীরা নতুন আক্রমণ ভেক্টর ব্যবহার করছে। যাইহোক, সঠিক তৃতীয় পক্ষের ঝুঁকি ব্যবস্থাপনা, বিক্রেতার নিরাপত্তা মূল্যায়ন এবং সনাক্তকরণের মাধ্যমে এই হুমকিগুলির থেকে এগিয়ে থাকা নিরাপত্তা ভঙ্গি আপনার নিজের ব্যবসা আপনাকে র্যানসমওয়্যার আক্রমণের শিকারের পরবর্তী শিরোনাম হওয়া থেকে বিরত রাখতে সহায়তা করবে।