Læsetid: 6 minutter

Fortjeneste er det ultimative mål bag ethvert arbejde, som en person udfører. I forhold til det, betyder MEV, som står for Maximal Extractable Value, det overskud, en validator opnår fra en smart kontraktaktiveret blockchain for at inkludere, ekskludere eller genbestille transaktioner i blokkene.

Kort sagt repræsenterer MEV det mål for overskud, som en minearbejder/validator kunne udvinde for at gennemgå transaktioner på blockchain-netværket. Mere detaljeret om MEV-de gode og dårlige, indsigt i at beskytte midlerne fra MEV-tricks vil være højdepunkterne på denne blog.

Hvad er MEV? Hvordan virker det?

I proof-of-work konsensus var minearbejderne ansvarlige for at tilføje transaktioner, tidligere kaldet Miner extractable value. Men med Ethereums skift til Proof-of-stake er validatorer dem, der vurderer de transaktioner, den fik ændret til Maximal Extractable Value (MEV).

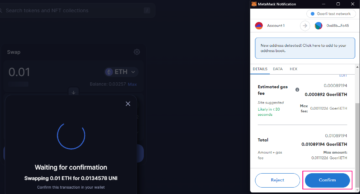

Generelt betaler brugeren et gebyr i blockchain for at flytte rundt på transaktioner i en blok. Dette gebyrbeløb er et ekstra gebyr, som brugeren foretrækker at betale for, at minearbejdere vælger deres transaktion på prioritet.

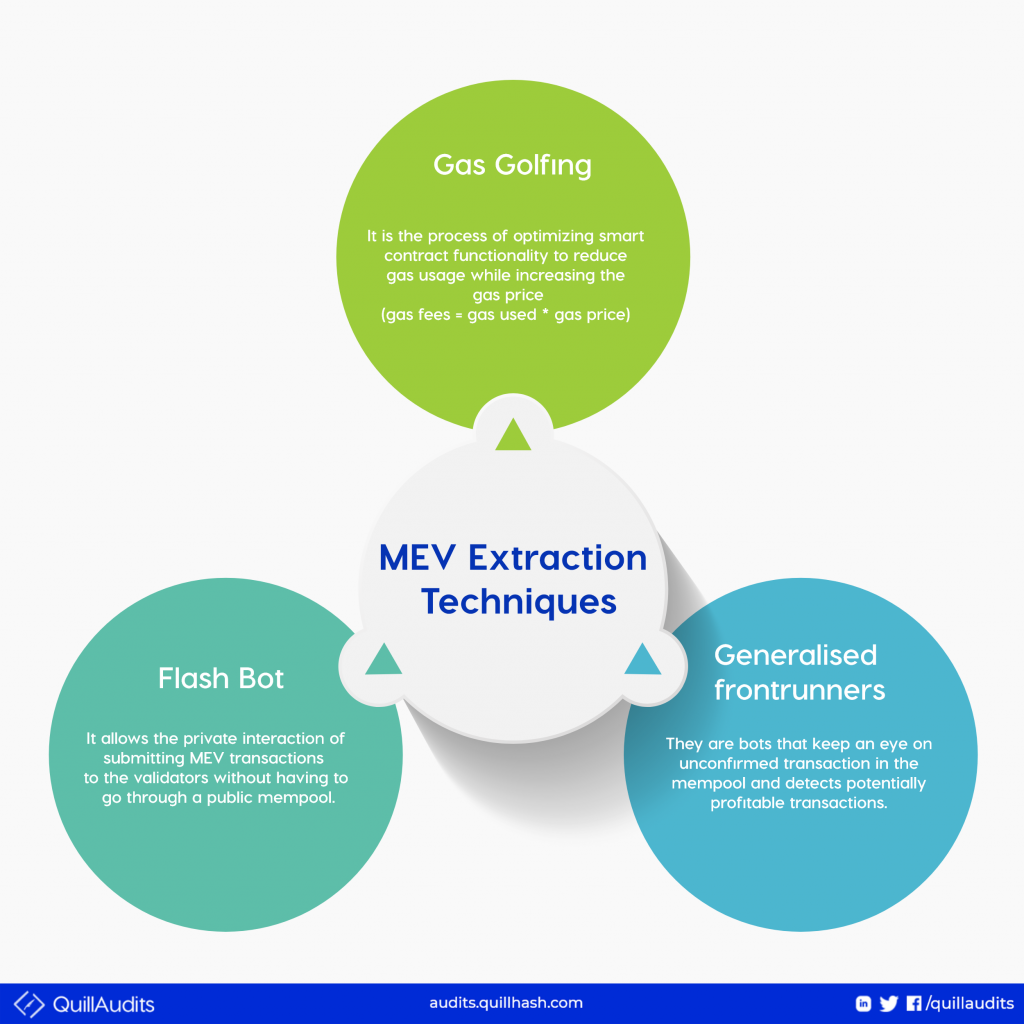

Dette MEV-beløb, som ikke er andet end gasgebyret betalt af brugeren, filtreres i rækkefølgen af det højeste beløb af validatorerne for at gøre det mere rentabelt for dem. Bots bruges til at automatisere processen med at indsende rentable transaktioner med høje gasgebyrer, der tilskynder validatorer.

På trods af denne praksis med at prioritere transaktioner baseret på det betalte gasgebyr, introducerer MEV også flere andre effekter på blockchain. Vi skal se, hvordan MEV'er manipuleres for at drage fordele i den kommende passage.

Hvordan bruges MEV'er taktisk?

Validatorer og hackere, der forsøger at finde muligheder ved at udnytte MEV, sætter brugere i økonomisk nød. Men hvad er disse måder MEV'er bruges til hackerens fordel?

Lad os grave i detaljerne nu!

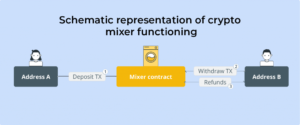

Forudgående: Alle de transaktioner, der skal valideres, sidder i mempoolen, hvor validatorer eller generaliserede frontløbere(bots) løber igennem dem og går med de rentable handler. Da koden er åben på blockchain, registrerer bots brugerens transaktion med høje gasgebyrer, replikerer dem og hjælper validatorer med at finde de rentable.

På denne måde kommunikeres transaktionsordrerne, så de fortrinsvis føjes til blokke.

Sandwichangreb: Her kommer den ondsindede form for front-running, hvor brugerens transaktion studeres for at manipulere priserne på kryptovalutaer og udføre handel til hackerens fordel på bekostning af brugerne.

For at forenkle det, lad os antage en prisforskel på en specifik kryptomønt mellem DEX'erne, Uniswap og Sushiswap. Brugeren finder dette og forsøger at tjene penge ved at købe aktivet fra Uniswap til en lavere pris og sælge det på Sushiswap til en højere pris.

På denne måde opretholdes likviditeten af kryptovalutaer på tværs af forskellige decentraliserede børser. Men her er problemet. Når brugeren starter transaktionen for købs- og salgsordrer, forbliver de i mempoolen for at blive valideret.

I mellemtiden identificerer bots denne potentielle mulighed for at opnå overskud og replikerer den samme transaktion med et højt gasgebyr.

Som et resultat udføres botens købsordre før brugeren, og pumper tokenprisen.

Brugerens købsordre behandles efter, og brugeren køber tokenet til en høj pris.

Bot'en initierer derefter salgsordren af aktivet til den forhøjede pris, og opnår en sund fortjeneste efter brugerens viden, som ender med at blive frataget de penge, de havde til hensigt at tjene.

Prisen, som MEV-offeret betaler på grund af manipulation, er mængden af "Slipage", de har indtastet under transaktionen.

PS Skridning er prisforskellen mellem tidspunktet for handelsstart og udførelse.

En bruger kan købe tokens til en lavere pris fra én DEX og sælge dem på en højpris DEX i en enkelt transaktion ved at bytte tokens.

DEX arbitrage: DEX-arbitrage er en af de mest kendte MEV-muligheder, hvorved brugere kan udvinde overskud fra prisforskellene mellem to DEX'er.

Likvidationer: Låneprotokollikvidationer giver MEV mulighed for at tjene penge på likvidationsgebyret. DeFi-udlånsprotokoller giver brugerne mulighed for at deponere nogle kryptoer som sikkerhed og til gengæld låne de krypto-tokens, de har brug for.

Hvis brugeren ikke kan tilbagebetale de lånte midler, giver protokollen enhver mulighed for at likvidere den sikkerhed, låntageren har stillet, for hvilket der opkræves et stort likvidationsgebyr. Dette likvidationsgebyr tilfalder kurator.

Det bruges af MEV-søgere, der jager låntagere, hvis aktiver kan likvideres og tjener overskud fra likvidationsgebyret.

Lys side og mørk side af MEV

Den lyse side af MEV argumenterer for dens rolle i at udjævne likvidationsprocessen på tværs af forskellige decentraliserede børser, hvilket udelukker økonomisk ineffektivitet.

Desuden leverer organisationer som Flashbots produkter til at tilbyde front-running som en service for at skabe et tilladelsesløst og gennemsigtigt MEV-økosystem.

På den negative side forårsager front-running og sandwich-angreb dyrere indtægtstab og mistede arbitragemuligheder for brugerne. MEV-bots gør det svært for nytilkomne handlende at deltage i DeFi-protokoller, hvilket skader sikkerhedsaspektet.

Derudover skaber generaliserede frontløber-bots, der replikerer transaktioner med høje gasgebyrer, netværksoverbelastning og øger transaktionsgebyret, hvilket påvirker brugeren.

Tegning af det seneste MEV Bot Hack-scenarie

Angrebsplot: MEV-bot OxBAD tjente ~$150k fra $11 ved at køre en transaktion foran. Kort efter token-bytningen for at tjene penge, blev MEV-bot'ens dårlige kode udnyttet i den følgende transaktion https://t.co/FxXSY8AyhX, dræning 1,101 ETH.

Ind i detaljerne ved hack...

MEV-bot gjorde et succesfuldt forsøg på at køre en handel på $1.8 millioner fra cUSDC til nogle andre stablecoins. Dette resulterede i brugerens aktiver til en værdi af kun $500 til gengæld.

Kort efter blev MEV-boten ved navn Oxbad dog narret af en udnytter til at miste den opnåede fortjeneste.

Da han så på hacket, udnyttede udnytteren botens callback-rutine til at godkende vilkårlige udgifter, der førte til et tab på 1,101 ETH.

Høj på hacks

Andre bedrifter i rækken omkring samme tid i september'22 var

- En fejl opdaget i Profanity-værktøjet, en Ethereum-forfængelighedsadressegenerator, resulterede i, at 3.3 millioner dollars blev drænet i midler fra forskellige tegnebøger.

- En uge senere blev en forfængelig tegnebogsadresse hacket, med et tab anslået til at være omkring $1 million værd af ETH.

Kom til Security Practice

iser at følge

Private mempools: Generelt forbliver transaktioner i mempoolen, hvor de udsendes offentligt, så minearbejdere/validatorer kan vælge og tilføje dem til blokke. I private mempools er transaktioner kun synlige for puljen og vises ikke til andre noder, hvilket reducerer chancerne for MEV-omkostninger.

Eksempel: Taichi Network, BloXroute.

Flash bots: Flashbots er en forskningsorganisation, der arbejder på at løse konflikterne i MEV ved at demokratisere MEV-udvinding gennem MEV-Geth. MEV-Geth leverer en privat blokrumsauktionsmekanisme, hvor bots og minearbejdere kan kommunikere om transaktionsordrepræferencen.

Dette reducerer de samlede gasomkostninger for brugere og mislykkede transaktioner, der svulmer op i blockchainen.

skridning: Brugere kan indtaste minimumsglidningsværdi, mens de fortsætter med transaktionerne. Så hvis prisforskellen overstiger for meget, annulleres transaktionen automatisk. På denne måde kan brugerne reddes fra store tab.

QuillAudits i Web3 Security

Der er vedvarende trusler lige fra kodeniveauet, der smuldrer Web3-sikkerheden. QuillAudits laver omfattende forskning i angrebsvektorerne på Web3 og fejlfinder fejl, der giver beskyttelse til projekter og brugeres midler.

Lær de mangfoldige sikkerhedstjenester, der leveres af QuillAudits og få dig selv afskærmet fra Web3-besværet.

6 Views

- Bitcoin

- blockchain

- overholdelse af blockchain

- blockchain konference

- coinbase

- coingenius

- Konsensus

- kryptokonference

- krypto minedrift

- cryptocurrency

- decentral

- Defi

- Digitale aktiver

- ethereum

- machine learning

- ikke fungibelt symbol

- plato

- platon ai

- Platon Data Intelligence

- Platonblockchain

- PlatoData

- platogaming

- Polygon

- bevis for indsatsen

- Quillhash

- Smart kontrakt sikkerhed

- trend

- W3

- zephyrnet