Det er forskere ved den koreanske anti-malware-virksomhed AhnLab advarsel om et gammeldags angreb, som de siger, de ser meget af i disse dage, hvor cyberkriminelle gætter sig ind på Linux shell-servere og bruger dem som udgangspunkt for yderligere angreb, ofte mod uskyldige tredjeparter.

Den nyttelast, som denne besætning af ellers usofistikerede skurke har sluppet løs, kan ikke kun koste dig penge gennem uventede elregninger, men også plette dit omdømme ved at efterlade efterforskningsfingre fra downstream-ofre, der peger på dig og dit netværk...

…på samme måde, som hvis din bil bliver stjålet og derefter brugt til at begå en lovovertrædelse, kan du forvente et besøg fra politiet for at invitere dig til at forklare din tilsyneladende forbindelse med forbrydelsen.

(Nogle jurisdiktioner har faktisk vejlove, der gør det ulovligt at efterlade parkerede biler ulåst, som en måde at afskrække bilister fra at gøre tingene for nemme for TWOCere, joyridere og andre bilcentrerede kriminelle.)

Kun sikker i navnet

Disse angribere bruger det ikke-meget-hemmelige og slet ikke-komplicerede trick til at finde Linux-shell-servere, der accepterer SSH (Secure Shell) forbindelser over internettet, og så bare gætte på almindelige brugernavn/adgangskodekombinationer i håb om, at mindst én bruger har en dårligt sikret konto.

Velsikrede SSH-servere vil naturligvis ikke tillade brugere at logge ind med adgangskoder alene, typisk ved at insistere på en form for alternativ eller yderligere logonsikkerhed baseret på kryptografiske nøglepar eller 2FA-koder.

Men servere, der er sat op i en fart, eller lanceret i prækonfigurerede "klar-til-brug"-containere eller aktiveret som en del af et større, mere komplekst opsætningsscript til et back-end-værktøj, der selv kræver SSH, kan starte SSH-tjenester, der arbejde usikkert som standard, under den gennemgribende antagelse, at du vil huske at stramme op, når du går fra testtilstand til live-på-internet-tilstand.

Faktisk bemærkede Ahns forskere, at selv blot adgangskodeordbogslister stadig ser ud til at levere brugbare resultater for disse angribere, der viser farligt forudsigelige eksempler, der inkluderer:

root/abcdefghi root/123@abc weblogic/123 rpcuser/rpcuser test/p@ssw0rd nologin/nologin Hadoop/p@ssw0rd

Kombinationen nologin/nologin er en påmindelse (som enhver konto med adgangskoden changeme) at de bedste intentioner ofte ender i glemte handlinger eller forkerte resultater.

En konto ringede jo nologin er beregnet til at være selvdokumenterende og henlede opmærksomheden på, at det ikke er tilgængeligt for interaktive logins...

…men det nytter ikke noget (og kan endda føre til en falsk følelse af sikkerhed), hvis det kun er sikkert i navnet.

Hvad er faldet næste gang?

De overvågede angribere i disse tilfælde synes at favorisere en eller flere af tre forskellige eftervirkninger, nemlig:

- Installer et DDoS-angrebsværktøj kendt som Tsunami. DDoS står for distribueret denial-of-service-angreb, som refererer til et angreb på cyberkriminalitet, hvor skurke med kontrol over tusinder eller hundredetusinder af kompromitterede computere (og nogle gange mere end det) beordrer dem til at begynde at samle sig på et offers onlinetjeneste. Tidsspildende anmodninger er sammensat, så de ser uskyldige ud, når de betragtes individuelt, men som bevidst æder server- og netværksressourcer, så legitime brugere simpelthen ikke kan komme igennem.

- Installer et kryptomineringsværktøj kaldet XMRig. Selvom slyngel mining af kryptovaluta typisk ikke tjener cyberkriminelle mange penge, er der typisk tre udfald. For det første ender dine servere med reduceret behandlingskapacitet for lovligt arbejde, såsom håndtering af SSH-loginanmodninger; for det andet kommer ethvert yderligere elforbrug, f.eks. på grund af ekstra behandlings- og airconditionbelastning, for din regning; for det tredje åbner kryptominerende skurke ofte deres egne bagdøre, så de nemmere kan komme ind næste gang for at holde styr på deres aktiviteter.

- Installer et zombieprogram kaldet PerlBot eller ShellBot. Såkaldte bot or Zombie malware er en enkel måde for nutidens ubudne gæster at udstede yderligere kommandoer til dine kompromitterede servere, når de vil, inklusive installation af yderligere malware, ofte på vegne af andre skurke, der betaler et "adgangsgebyr" for at køre uautoriseret kode efter eget valg på dine computere.

Som nævnt ovenfor justerer angribere, der er i stand til at implantere nye filer efter eget valg via kompromitterede SSH-login, ofte også din eksisterende SSH-konfiguration for at skabe et helt nyt "sikkert" login, som de kan bruge som bagdør i fremtiden.

Ved at ændre den såkaldte autoriserede offentlige nøgler i .ssh mappe for en eksisterende (eller nyligt tilføjet) konto, kan kriminelle hemmeligt invitere dem ind igen senere.

Ironisk nok anses offentlig-nøgle-baseret SSH-login generelt for at være meget mere sikker end gammeldags adgangskode-baseret login.

I nøglebaserede logins gemmer serveren din offentlige nøgle (som er sikker at dele), og udfordrer dig derefter til at underskrive en engangs tilfældig udfordring med den tilsvarende private nøgle, hver gang du vil logge ind.

Der udveksles aldrig adgangskoder mellem klienten og serveren, så der er intet i hukommelsen (eller sendt på tværs af netværket), som kunne lække adgangskodeoplysninger, som ville være nyttige næste gang.

Det betyder selvfølgelig, at serveren skal være forsigtig med de offentlige nøgler, den accepterer som online-id'er, fordi snigende implantering af en falsk offentlig nøgle er en lusket måde at give dig selv adgang på i fremtiden.

Hvad skal jeg gøre?

- Tillad ikke kun adgangskode SSH-login. Du kan skifte til offentlig-privat nøglegodkendelse i stedet for adgangskoder (godt til automatiske logon, fordi der ikke er behov for en fast adgangskode), eller såvel som almindelige adgangskoder til samme hver gang (en simpel, men effektiv form for 2FA).

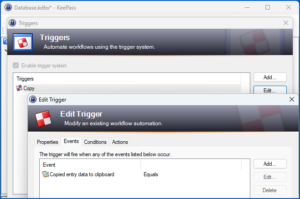

- Gennemgå ofte de offentlige nøgler, som din SSH-server er afhængig af til automatiske logins. Gennemgå også din SSH-serverkonfiguration, hvis tidligere angribere snigende har svækket din sikkerhed ved at ændre sikre standardindstillinger til svagere alternativer. Almindelige tricks inkluderer at aktivere root-login direkte til din server, lytte på yderligere TCP-porte eller aktivere logins, der kun er adgangskode, som du normalt ikke ville tillade.

- Brug XDR-værktøjer til at holde øje med aktivitet, du ikke ville forvente. Selvom du ikke direkte opdager implanterede malware-filer såsom Tsunami eller XMRig, er den typiske adfærd for disse cybertrusler ofte let at få øje på, hvis du ved, hvad du skal kigge efter. Uventet høje udbrud af netværkstrafik til destinationer, som du normalt ikke ville se, kunne f.eks. indikere dataeksfiltrering (informationstyveri) eller et bevidst forsøg på at udføre et DDoS-angreb. Konsekvent høj CPU-belastning kan indikere useriøs kryptominering eller cryptocracking-indsats, der sænker din CPU-kraft og dermed æder din elektricitet.

Bemærk. Sophos-produkter registrerer ovennævnte malware og er opført som IoC'er (indikatorer for kompromis) af AhnLab-forskerne, som Linux/Tsunami-A, Mal/PerlBot-Aog Linux/Miner-EQ, hvis du vil tjekke dine logfiler.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- EVM Finans. Unified Interface for Decentralized Finance. Adgang her.

- Quantum Media Group. IR/PR forstærket. Adgang her.

- PlatoAiStream. Web3 Data Intelligence. Viden forstærket. Adgang her.

- Kilde: https://nakedsecurity.sophos.com/2023/06/21/beware-bad-passwords-as-attackers-co-opt-linux-servers-into-cybercrime/

- :har

- :er

- :ikke

- :hvor

- $OP

- 1

- 15 %

- 25

- 2FA

- a

- I stand

- Om

- over

- absolutte

- acceptere

- accepterer

- adgang

- Konto

- tværs

- aktioner

- aktivering

- aktiviteter

- aktivitet

- faktisk

- Yderligere

- mod

- Alle

- tillade

- alene

- også

- alternativ

- alternativer

- an

- ,

- enhver

- tilsyneladende

- ER

- AS

- antagelse

- At

- angribe

- Angreb

- opmærksomhed

- Godkendelse

- forfatter

- auto

- Automatiseret

- til rådighed

- tilbage

- Back-end

- bagdør

- Bagdøre

- background-billede

- Bad

- baseret

- BE

- fordi

- vegne

- BEDSTE

- mellem

- Pas

- større

- Sedler

- grænse

- Bund

- brand

- Brand New

- virksomhed

- men

- by

- kaldet

- CAN

- Kan få

- Kapacitet

- bil

- biler

- tilfælde

- tilfælde

- forsigtig

- center

- udfordre

- udfordringer

- skiftende

- kontrollere

- valg

- kunde

- kode

- koder

- farve

- kombination

- kombinationer

- kommer

- begå

- Fælles

- komplekse

- Kompromitteret

- computere

- Konfiguration

- tilslutning

- Tilslutninger

- betragtes

- forbrug

- Beholdere

- kontrol

- Tilsvarende

- Koste

- kunne

- Kursus

- dæksel

- skabe

- Kriminalitet

- Kriminelle

- cryptocurrency

- Cryptocurrency Mining

- kryptografisk

- cyberkriminalitet

- cyberkriminelle

- cybertrusler

- data

- Dage

- DDoS

- DDoS-angreb

- Standard

- defaults

- levere

- destinationer

- forskellige

- direkte

- Skærm

- do

- Er ikke

- Dont

- tegning

- drivere

- droppet

- grund

- tidligere

- nemt

- let

- spiser

- Effektiv

- indsats

- elektricitet

- muliggør

- ende

- Endog

- NOGENSINDE

- Hver

- eksempel

- eksempler

- udveksles

- eksfiltration

- eksisterende

- forvente

- Forklar

- ekstra

- øje

- Faktisk

- falsk

- Filer

- finde

- fast

- Til

- formular

- fra

- yderligere

- fremtiden

- generelt

- få

- godt

- tildeling

- Håndtering

- Have

- højde

- Høj

- håber

- hover

- HTTPS

- Hundreder

- identifikatorer

- if

- Ulovlig

- in

- omfatter

- Herunder

- angiver

- Individuelt

- oplysninger

- installation

- i stedet

- intentioner

- interaktiv

- Internet

- ind

- undersøgende

- invitere

- spørgsmål

- IT

- selv

- jpg

- jurisdiktioner

- Holde

- Nøgle

- nøgler

- Kend

- kendt

- koreansk

- senere

- lanceret

- Love

- føre

- lække

- mindst

- Forlade

- forlader

- til venstre

- legitim

- ligesom

- linux

- Børsnoterede

- Lytte

- notering

- Lister

- belastning

- Logge på

- Se

- Lot

- lave

- Making

- malware

- Margin

- max-bredde

- Kan..

- midler

- betød

- Hukommelse

- nævnte

- Mining

- tilstand

- penge

- overvåges

- mere

- bevæge sig

- meget

- navn

- nemlig

- Behov

- behov

- netværk

- netværkstrafik

- Ny

- næste

- ingen

- normal

- Normalt

- bemærkede

- intet

- of

- tit

- on

- ONE

- online

- kun

- åbent

- or

- Andet

- Ellers

- ud

- udfald

- i løbet af

- egen

- del

- parter

- Adgangskode

- Nulstilling/ændring af adgangskoder

- paul

- Betal

- Udfør

- plato

- Platon Data Intelligence

- PlatoData

- punkter

- position

- Indlæg

- magt

- Forudsigelig

- private

- private nøgle

- forarbejdning

- Produkter

- Program

- offentlige

- offentlig nøgle

- offentlige nøgler

- tilfældig

- Reduceret

- refererer

- fast

- relative

- huske

- omdømme

- anmodninger

- Kræver

- forskere

- Ressourcer

- Resultater

- gennemgå

- højre

- vej

- rod

- Kør

- sikker

- samme

- siger

- sikker

- sikkerhed

- se

- se

- synes

- forstand

- sendt

- Servere

- tjeneste

- Tjenester

- sæt

- setup

- Del

- Shell

- underskrive

- Simpelt

- ganske enkelt

- Luskede

- So

- solid

- nogle

- Spot

- står

- starte

- Stadig

- stjålet

- forhandler

- sådan

- SVG

- Kontakt

- Test

- end

- at

- deres

- Them

- derefter

- Der.

- Disse

- de

- ting

- Tredje

- tredje partier

- denne

- tusinder

- tre

- Gennem

- tid

- til

- nutidens

- også

- værktøj

- toolkit

- værktøjer

- top

- spor

- Trafik

- overgang

- gennemsigtig

- Tsunami

- typisk

- typisk

- under

- Uventet

- unleashed

- URL

- brugbar

- brug

- anvendte

- Bruger

- brugere

- ved brug af

- via

- ofre

- Besøg

- ønsker

- Vej..

- GODT

- Hvad

- hvornår

- når

- som

- WHO

- bredde

- vilje

- med

- Arbejde

- ville

- XDR

- Du

- Din

- dig selv

- zephyrnet

![S3 Ep92: Log4Shell4Ever, rejsetips og svindel [Lyd + tekst] S3 Ep92: Log4Shell4Ever, rejsetips og fidus [Lyd + tekst] PlatoBlockchain Data Intelligence. Lodret søgning. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-s3-ep92-1200-300x156.jpg)

![S3 Ep95: Slap lækage, Github-angreb og post-kvantekrypto [lyd + tekst] S3 Ep95: Slap læk, Github-angreb og post-kvantekrypto [Audio + Tekst] PlatoBlockchain Data Intelligence. Lodret søgning. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/schroe-1200-300x157.png)