Mange web3-projekter omfavner tilladelsesfri afstemning ved hjælp af en ombyttelig og omsættelig native token. Tilladelsesløs afstemning kan give mange fordele, lige fra at sænke barrierer for adgang til øget konkurrence. Tokenindehavere kan bruge deres tokens til at stemme om en række spørgsmål – fra simple parameterjusteringer til eftersyn af selve styringsprocessen. (For en gennemgang af DAO-styring, se "Lyshastighedsdemokrati. ") Men tilladelsesløs afstemning er sårbar overfor regeringsangreb, hvor en angriber opnår stemmemagt gennem legitime midler (f.eks. ved at købe tokens på det åbne marked), men bruger denne stemmekraft til at manipulere protokollen til angriberens egen fordel. Disse angreb er udelukkende "in-protokol", hvilket betyder, at de ikke kan løses gennem kryptografi. I stedet, forebyggelse dem kræver gennemtænkt mekanismedesign. Til det formål har vi udviklet en ramme til at hjælpe DAO'er med at vurdere truslen og potentielt imødegå sådanne angreb.

Governance-angreb i praksis

Problemet med regeringsangreb er ikke kun teoretisk. De ikke kun kan ske i den virkelige verden, men det har de allerede og vil fortsætte med.

In et fremtrædende eksempel, Steemit, en startup, der bygger et decentraliseret socialt netværk på deres blockchain, Steem, havde et on-chain styringssystem kontrolleret af 20 vidner. Vælgerne brugte deres STEEM-tokens (platformens oprindelige valuta) til at vælge vidnerne. Mens Steemit og Steem vandt frem, havde Justin Sun udviklet planer om at fusionere Steem til Tron, en blockchain-protokol, han havde grundlagt i 2018. For at erhverve stemmemagten til at gøre det, henvendte Sun sig til en af grundlæggerne af Steem og købte tokens svarende til 30 procent af det samlede udbud. Da de daværende Steem-vidner opdagede hans køb, frøs de Suns tokens. Det, der fulgte, var en offentlig frem og tilbage mellem Sun og Steem for at kontrollere nok tokens til at installere deres foretrukne liste over top 20 vidner. Efter at have involveret store børser og brugt hundredtusindvis af dollars på tokens, vandt Sun til sidst og havde reelt frit styre over netværket.

In et andet tilfælde, Beanstalk, en stablecoin-protokol, fandt sig modtagelig for regeringsangreb via flashloan. En angriber tog et lån for at erhverve nok af Beanstalks governance-token til øjeblikkeligt at vedtage et ondsindet forslag, der tillod dem at beslaglægge 182 millioner dollars af Beanstalks reserver. I modsætning til Steem-angrebet skete dette inden for en enkelt blok, hvilket betød, at det var forbi, før nogen nåede at reagere.

Mens disse to angreb skete i det åbne og under offentlighedens øjne, kan regeringsangreb også udføres i det skjulte over en lang periode. En angriber kan oprette adskillige anonyme konti og langsomt akkumulere governance-tokens, mens han opfører sig ligesom enhver anden indehaver for at undgå mistanke. I betragtning af hvor lav vælgerdeltagelsen har tendens til at være i mange DAO'er, kan disse konti faktisk ligge i dvale i en længere periode uden at vække mistanke. Fra DAO's perspektiv kunne angriberens anonyme konti bidrage til fremkomsten af et sundt niveau af decentraliseret stemmestyrke. Men i sidste ende kunne angriberen nå en tærskel, hvor disse sybil-punge har magten til ensidigt at kontrollere regeringsførelse, uden at samfundet er i stand til at reagere. På samme måde kan ondsindede aktører opnå nok stemmestyrke til at kontrollere regeringsførelse, når valgdeltagelsen er tilstrækkelig lav, og derefter forsøge at vedtage ondsindede forslag, når mange andre token-indehavere er inaktive.

Og selvom vi måske tror, at alle styringshandlinger kun er resultatet af markedskræfter, der arbejder, kan styring i praksis nogle gange give ineffektive resultater som et resultat af incitamentsfejl eller andre sårbarheder i en protokols design. Ligesom regeringens politiske beslutningstagning kan blive fanget af interessegrupper eller endda simpel inerti, kan DAO-styring føre til ringere resultater, hvis det ikke er struktureret korrekt.

Så hvordan kan vi adressere sådanne angreb gennem mekanismedesign?

Den grundlæggende udfordring: Uden skelnelighed

Markedsmekanismer for tokenallokering kan ikke skelne mellem brugere, der ønsker at lave værdifuld bidrag til et projekt og angribere, der lægger stor vægt på at forstyrre eller på anden måde kontrollere det. I en verden, hvor tokens kan købes eller sælges på en offentlig markedsplads, er begge disse grupper, set fra markedsperspektivet, adfærdsmæssigt ude af skel: begge er villige til at købe store mængder tokens til stadig højere priser.

Dette problem med at kunne skelnes betyder, at decentraliseret styring ikke kommer gratis. I stedet står protokoldesignere over for grundlæggende afvejninger mellem åbent decentralisering af styring og sikring af deres systemer mod angribere, der søger at udnytte styringsmekanismer. Jo mere fællesskabsmedlemmer er frie til at få styringsmagt og påvirke protokollen, jo lettere er det for angribere at bruge den samme mekanisme til at foretage ondsindede ændringer.

Dette problem, der ikke kan skelnes, er kendt fra designet af Proof of Stake blockchain-netværk. Også der, en meget likvidt marked i tokenet gør det nemmere for angribere at erhverve tilstrækkelig andel til at kompromittere netværkets sikkerhedsgarantier. Ikke desto mindre gør en blanding af symbolske incitamenter og likviditetsdesign Proof of Stake-netværk muligt. Lignende strategier kan hjælpe med at sikre DAO-protokoller.

En ramme for vurdering og håndtering af sårbarhed

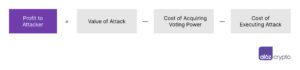

For at analysere den sårbarhed, som forskellige projekter står over for, bruger vi en ramme, der er fanget af følgende ligning:

For at en protokol kan anses for at være sikker mod styringsangreb, skal en angribers profit være negativ. Når man designer styringsreglerne for et projekt, kan denne ligning bruges som en guidepost til at evaluere virkningen af forskellige designvalg. For at reducere incitamenterne til at udnytte protokollen indebærer ligningen tre klare valg: reducere værdien af angreb, øge omkostningerne ved at erhverve stemmeretog øge omkostningerne ved at udføre angreb.

Reducerer værdien af angreb

Det kan være svært at begrænse værdien af et angreb, fordi jo mere vellykket et projekt bliver, jo mere værdifuldt kan et vellykket angreb blive. Det er klart, at et projekt ikke med vilje skal sabotere sin egen succes bare for at mindske værdien af et angreb.

Ikke desto mindre kan designere begrænse værdien af angreb ved at begrænse omfanget af, hvad styring kan gøre. Hvis styring kun omfatter beføjelsen til at ændre visse parametre i et projekt (f.eks. renter på en udlånsprotokol), så er omfanget af potentielle angreb meget snævrere, end når styring tillader fuldstændig generel kontrol af den styrende smarte kontrakt.

Styringsomfang kan være en funktion af et projekts fase. Tidligt i dets liv kan et projekt have mere ekspansiv styring, efterhånden som det finder sit fodfæste, men i praksis kan styring være stramt kontrolleret af det stiftende team og samfundet. Efterhånden som projektet modnes og decentraliserer kontrollen, kan det give mening at indføre en vis grad af friktion i styringen – som minimum kræver det store kvorummer for de vigtigste beslutninger.

Forøgelse af omkostningerne ved at erhverve stemmeret

Et projekt kan også tage skridt til at gøre det sværere at opnå den stemmestyrke, der er nødvendig for et angreb. Jo mere likvid tokenet er, jo lettere er det at kræve den stemmestyrke – så næsten paradoksalt nok vil projekter måske reducere likviditeten for at beskytte regeringsførelsen. Man kunne forsøge at reducere den kortsigtede omsættelighed af tokens direkte, men det kan være teknisk umuligt.

For at reducere likviditeten indirekte kan projekter give incitamenter, der gør individuelle token-indehavere mindre villige til at sælge. Dette kan gøres ved at tilskynde til indsatser eller ved at give tokens selvstændig værdi ud over ren styring. Jo mere værdi der tilfalder token-indehavere, jo mere tilpasset bliver de til projektets succes.

Uafhængige token-fordele kan omfatte adgang til personlige begivenheder eller sociale oplevelser. Det er afgørende, at fordele som disse er af høj værdi for personer, der er på linje med projektet, men er ubrugelige for en angriber. Tilvejebringelse af denne slags fordele hæver den effektive pris, en angriber står over for, når de erhverver tokens: nuværende indehavere vil være mindre villige til at sælge på grund af de selvstændige fordele, som burde øge markedsprisen; men selvom angriberen skal betale den højere pris, øger tilstedeværelsen af de selvstændige funktioner ikke angriberens værdi ved at erhverve tokenet.

Forøgelse af omkostningerne ved at udføre angreb

Ud over at hæve prisen på stemmemagt, er det muligt at indføre gnidninger, der gør det sværere for en angriber at udøve stemmemagt, selv når de har erhvervet tokens. For eksempel kan designere kræve en form for brugergodkendelse for at deltage i afstemninger, såsom en KYC (kend din kunde) kontrol eller omdømmetærskel. Man kunne endda begrænse en uautoriseret aktørs evne til at erhverve stemmebrikker i første omgang, måske kræve et sæt eksisterende validatorer for at attestere legitimiteten af nye partier.

I en vis forstand er det præcis den måde, hvorpå mange projekter distribuerer deres oprindelige tokens, hvilket sikrer, at betroede parter kontrollerer en betydelig del af stemmestyrken. (Mange Proof of Stake-løsninger bruger lignende teknikker til at forsvare deres sikkerhed – kontrollerer nøje, hvem der har adgang til tidlig indsats, og decentraliserer derefter gradvist derfra.)

Alternativt kan projekter gøre det sådan, at selvom en angriber kontrollerer en betydelig mængde stemmestyrke, har de stadig vanskeligheder med at sende ondsindede forslag. For eksempel har nogle projekter tidslåse, så en mønt ikke kan bruges til at stemme i et stykke tid efter, at den er blevet ombyttet. En angriber, der søger at købe eller låne en stor mængde tokens, vil således stå over for yderligere omkostninger ved at vente, før de rent faktisk kan stemme – såvel som risikoen for, at stemmeberettigede medlemmer vil bemærke og forpurre deres potentielle angreb i mellemtiden. Delegation kan også være nyttigt her. Ved at give aktive, men ikke-ondsindede deltagere ret til at stemme på deres vegne, kan personer, der ikke ønsker at spille en særlig aktiv rolle i regeringsførelse, stadig bidrage med deres stemmestyrke til at beskytte systemet.

Nogle projekter bruger vetoret, der tillader en afstemning at blive forsinket i en vis periode for at advare inaktive vælgere om et potentielt farligt forslag. Under en sådan ordning, selv hvis en angriber fremsætter et ondsindet forslag, har vælgerne mulighed for at reagere og lukke det ned. Ideen bag disse og lignende designs er at forhindre en angriber i at snige et ondsindet forslag igennem og give et projekts fællesskab tid til at formulere et svar. Ideelt set vil forslag, der klart stemmer overens med protokollens gode, ikke skulle stå over for disse vejspærringer.

At Navneord DAOf.eks. besiddes vetoret af Substantivfonden indtil DAO selv er klar til at implementere et alternativt skema. Som de skrev på deres hjemmeside, "The Nouns Foundation vil nedlægge veto mod forslag, der introducerer ikke-trivielle juridiske eller eksistentielle risici for Substantiv DAO eller Nouns Foundation."

* * *

Projekter skal finde en balance for at tillade en vis grad af åbenhed over for samfundsændringer (som til tider kan være upopulære), mens de ikke tillader ondsindede forslag at glide igennem sprækkerne. Det kræver ofte kun et ondsindet forslag at nedlægge en protokol, så det er afgørende at have en klar forståelse af risikoen ved at acceptere kontra at afvise forslag. Og selvfølgelig er der en afvejning på højt niveau mellem at sikre governance-sikkerhed og gøre governance mulig - enhver mekanisme, der introducerer friktion for at blokere en potentiel angriber, gør naturligvis også governance-processen mere udfordrende at bruge.

De løsninger, vi har skitseret her, falder på et spektrum mellem fuldt decentraliseret styring og delvist at ofre nogle idealer om decentralisering for protokollens generelle sundhed. Vores rammer fremhæver forskellige veje, projekter kan vælge, da de søger at sikre, at styringsangreb ikke vil være rentable. Vi håber, at fællesskabet vil bruge rammerne til at videreudvikle disse mekanismer gennem deres egne eksperimenter for at gøre DAO'er endnu mere sikre i fremtiden.

***

Pranav Garimidi er en stigende junior ved Columbia University og en Summer Research Intern hos a16z krypto.

Scott Duke Kominer er professor i virksomhedsadministration ved Harvard Business School, fakultets tilknyttet Harvard Department of Economics og forskningspartner ved a16z krypto.

Tim Roughgarden er professor i datalogi og medlem af Data Science Institute ved Columbia University og forskningschef ved a16z krypto.

***

Tak: Vi sætter pris på nyttige kommentarer og forslag fra Andy Hall. Også en særlig tak til vores redaktør, Tim Sullivan.

***

Oplysninger: Kominer har en række krypto-tokens og er en del af mange NFT-fællesskaber; han rådgiver forskellige markedspladsvirksomheder, startups og kryptoprojekter; og han fungerer også som ekspert i NFT-relaterede spørgsmål.

De synspunkter, der er udtrykt her, er dem fra det enkelte AH Capital Management, LLC ("a16z") personale, der er citeret, og er ikke synspunkter fra a16z eller dets tilknyttede selskaber. Visse oplysninger indeholdt heri er indhentet fra tredjepartskilder, herunder fra porteføljeselskaber af fonde forvaltet af a16z. Selvom det er taget fra kilder, der menes at være pålidelige, har a16z ikke uafhængigt verificeret sådanne oplysninger og fremsætter ingen erklæringer om informationernes vedvarende nøjagtighed eller deres passende for en given situation. Derudover kan dette indhold omfatte tredjepartsreklamer; a16z har ikke gennemgået sådanne annoncer og støtter ikke noget reklameindhold indeholdt deri.

Dette indhold er kun givet til informationsformål og bør ikke påberåbes som juridisk, forretningsmæssig, investerings- eller skatterådgivning. Du bør rådføre dig med dine egne rådgivere om disse spørgsmål. Henvisninger til værdipapirer eller digitale aktiver er kun til illustrationsformål og udgør ikke en investeringsanbefaling eller tilbud om at levere investeringsrådgivningstjenester. Ydermere er dette indhold ikke rettet mod eller beregnet til brug af nogen investorer eller potentielle investorer og kan under ingen omstændigheder stoles på, når der træffes en beslutning om at investere i en fond, der administreres af a16z. (Et tilbud om at investere i en a16z-fond vil kun blive givet af private placement-memorandummet, tegningsaftalen og anden relevant dokumentation for en sådan fond og bør læses i deres helhed.) Eventuelle investeringer eller porteføljeselskaber nævnt, refereret til eller beskrevne er ikke repræsentative for alle investeringer i køretøjer, der administreres af a16z, og der kan ikke gives sikkerhed for, at investeringerne vil være rentable, eller at andre investeringer foretaget i fremtiden vil have lignende karakteristika eller resultater. En liste over investeringer foretaget af fonde forvaltet af Andreessen Horowitz (undtagen investeringer, hvortil udstederen ikke har givet tilladelse til, at a16z offentliggør såvel som uanmeldte investeringer i offentligt handlede digitale aktiver) er tilgængelig på https://a16z.com/investments /.

Diagrammer og grafer, der er angivet i, er udelukkende til informationsformål og bør ikke stoles på, når der træffes nogen investeringsbeslutning. Tidligere resultater er ikke vejledende for fremtidige resultater. Indholdet taler kun fra den angivne dato. Alle fremskrivninger, estimater, prognoser, mål, udsigter og/eller meninger udtrykt i disse materialer kan ændres uden varsel og kan afvige fra eller være i modstrid med andres meninger. Se venligst https://a16z.com/disclosures for yderligere vigtige oplysninger.

- a16z krypto

- Andreessen Horowitz

- Bitcoin

- blockchain

- overholdelse af blockchain

- blockchain konference

- coinbase

- coingenius

- Konsensus

- Krypto og web3

- kryptokonference

- krypto minedrift

- cryptocurrency

- decentral

- Defi

- Digitale aktiver

- ethereum

- machine learning

- ikke fungibelt symbol

- online samfund

- plato

- platon ai

- Platon Data Intelligence

- Platonblockchain

- PlatoData

- platogaming

- Polygon

- bevis for indsatsen

- W3

- zephyrnet