ESET Research

Lukkede indtrængningsvektorer tvinger cyberkriminelle til at gense gamle angrebsveje, men også til at lede efter nye måder at angribe deres ofre på

12 September 2023

Sextortion-e-mails og andre tekstbaserede trusler har været i en massiv stigning i 1. halvår 2023, og spørgsmålet er stadig hvorfor. Er kriminelle bare dovne? Forsøger de at tjene nemme penge i løbet af deres fridage? Eller er dette en del af noget større, der potentielt involverer generativ AI?

Og det er bare at ridse overfladen af de tendenser, der er observeret i seneste ESET-trusselsrapport, fokus for denne episode. En anden indtrængningsvektor, der har oplevet øget opmærksomhed fra cyberkriminelle, var MS SQL-servere, der skulle modstå en fornyet stigning i brute force-angreb.

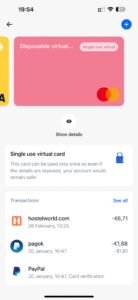

Åh, og lad os ikke glemme den kriminelle praksis med åger, der optræder i form af ondsindede Android-apps. På jagt efter ofre i landene omkring ækvator og på den sydlige halvkugle forsøger cyberkriminelle at presse og true ofre til at betale ublu renter på kortfristede lån – som nogle gange ikke engang yder.

Alligevel var det ikke helt slemt i 1. halvår 2023. En god nyhed var, at det berygtede Emotet-botnet viste ringe aktivitet og kørte kun et par mindre og overraskende ineffektive spamkampagner i marts. Efter de var overstået, blev der stille. Det, der fangede forskernes opmærksomhed, var en ny funktionalitet, der ligner et fejlfindingsoutput. Dette fodrer ind i rygterne om, at Emotet er blevet - i det mindste delvist - solgt til en anden trusselsgruppe, der er usikker på, hvordan tingene fungerer.

En anden positiv historie kom om Redline-tyveren. Denne berygtede malware-as-a-service (MaaS), der bruges af kriminelle til at stjæle ofrets oplysninger og levere anden malware, er blevet forstyrret af ESET-forskere og deres venner hos Flare-systemer. Afbrydelsen fjernede en kæde af GitHub-depoter, der var nødvendige for at køre RedLine-kontrolpaneler for tilknyttede virksomheder. Da der ikke var nogen backup-kanal, bliver operatørerne bag MaaS nødt til at finde en anden rute for at køre deres "tjeneste".

For alle disse emner og mere fra ESET Threat Report, lyt til den seneste episode af ESET Research-podcast, som arrangeres af Aryeh Goretsky. Denne gang rettede han sine spørgsmål til en af forfatterne af rapporten, sikkerhedsbevidsthedsspecialist Ondrej Kubovič.

For den fulde rapport fra H1 2023, inklusive andre emner såsom ændringer i cryptocurrency-trusler, ondsindede OneNote-filer, det første dobbelte forsyningskædeangreb – med tilladelse fra Lazarus group – eller den seneste udvikling inden for ransomware-scenen, Klik her.

Diskuteret:

- Sekstortion og tekstbaserede trusler 1:46

- Brute force angreb på MS SQL-servere 7:10

- Åger på Android-apps 9:20

- Emotet aktivitet 13:25

- RedLine Stealer disruption 16:45

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Automotive/elbiler, Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- ChartPrime. Løft dit handelsspil med ChartPrime. Adgang her.

- BlockOffsets. Modernisering af miljømæssig offset-ejerskab. Adgang her.

- Kilde: https://www.welivesecurity.com/en/podcasts/eset-research-podcast-sextortion-digital-usury-sql-brute-force/

- :har

- :er

- :ikke

- 1

- 13

- 16

- 2023

- 32

- 7

- 77

- 9

- a

- aktivitet

- søsterselskaber

- Efter

- AI

- Alle

- også

- ,

- android

- En anden

- optræder

- apps

- ER

- omkring

- AS

- At

- angribe

- Angreb

- opmærksomhed

- forfattere

- veje

- bevidsthed

- backup

- Bad

- været

- bag

- større

- botnet

- brute force

- men

- by

- kom

- Kampagner

- Boligtype

- fanget

- kæde

- Ændringer

- Kanal

- kontrol

- lande

- Criminal

- Kriminelle

- cryptocurrency

- cyberkriminelle

- Dage

- levere

- udvikling

- forskellige

- digital

- rettet

- forstyrret

- Forstyrrelse

- Dont

- fordoble

- ned

- i løbet af

- tjene

- let

- emails

- episode

- ESET Research

- Endog

- få

- Filer

- Finde

- Fornavn

- flare

- Fokus

- Til

- Tving

- formular

- venner

- fra

- fuld

- Fuld rapport

- funktionalitet

- generative

- Generativ AI

- GitHub

- godt

- gruppe

- havde

- Have

- he

- hans

- hostede

- Hvordan

- HTTPS

- Jagt

- in

- Herunder

- Forøg

- øget

- oplysninger

- interesse

- Renter

- ind

- involverer

- IT

- lige

- seneste

- seneste udvikling

- Lazarus

- Lazarus gruppe

- mindst

- lidt

- Lån

- Se

- malware

- Malware-as-a-Service (MaaS)

- Marts

- massive

- max-bredde

- mindre

- penge

- mere

- MS

- nødvendig

- Ny

- nyheder

- ingen

- berygtet

- of

- off

- Gammel

- on

- ONE

- kun

- Operatører

- or

- Andet

- output

- i løbet af

- paneler

- del

- betale

- stykke

- plato

- Platon Data Intelligence

- PlatoData

- podcast

- positiv

- potentielt

- praksis

- tryk

- give

- spørgsmål

- Spørgsmål

- ransomware

- priser

- om

- resterne

- fornyet

- indberette

- forskning

- forskere

- ligner i

- R

- Rygter

- Kør

- kører

- scene

- sikkerhed

- Sikkerhedsbevidsthed

- set

- Servere

- kort sigt

- viste

- solgt

- noget

- Syd

- spam

- specialist

- Story

- sådan

- overflade

- Systemer

- at

- deres

- Der.

- de

- ting

- denne

- dem

- trussel

- Trusselsrapport

- true

- trusler

- tid

- til

- tog

- Emner

- Tendenser

- prøv

- forsøger

- anvendte

- ofre

- var

- måder

- gik

- var

- Hvad

- som

- hvorfor

- vilje

- Arbejde

- zephyrnet