Hardware tegnebøger kan beskytte din generationsformue. Udnyt dem til at opnå det højeste niveau af sikkerhed og privatliv.

Dette er en meningsredaktion af Josef Tětek, Trezors brandambassadør for SatoshiLabs.

Uanset om du bare overvejer at købe din første hardware Bitcoin-pung eller allerede har haft en i årevis, er det altid en god idé at genopfriske det grundlæggende i disse fantastiske enheder. I modsætning til hvad mange tror, er en hardware-pung ikke et "sæt det og glem det"-værktøj, der vil tage sig af din bitcoin for dig. I stedet kan en hardware-pung hjælpe dig med din løbende bitcoin-sikkerhed.

Hvornår og hvorfor skal jeg købe en hardwarepung?

Da hardware wallets starter omkring $70, er det naturligvis ikke en attraktiv idé at købe en, hvis du bare dypper tæerne i Bitcoin. Der er ikke noget klart afskæringspunkt, hvorefter det er bydende nødvendigt, at du køber dig en hardwarepung, men en god tommelfingerregel er at få en, når du har omkring $1,000 værd af bitcoin at beskytte. Når du stabler regelmæssigt, og bitcoin sætter pris på i mellemtiden, er chancerne for, at du hurtigt vil krydse tærsklen på $1,000, så udskyd det ikke for længe.

Nogle mennesker har den opfattelse, at hardware tegnebøger er overflødige, og en gammel telefon/laptop vil fungere perfekt i deres sted. Problemet med sådanne generelle enheder er, at stort set alt kan køre på sådan hardware, og medmindre du er en avanceret sikkerhedsekspert, vil du ikke vide, om enheden virkelig er sikker, selvom den er afbrudt fra internettet (og ærligt talt, sikkerhed eksperter vil hellere antage, at det ikke er sikkert i første omgang). Hardware wallets er specialenheder med firmware, der udfører et begrænset sæt processer, nemlig generering af nøgler og kryptografisk signering med disse nøgler - alt sammen i et strengt offline miljø.

Nedskrivning og beskyttelse af dit genopretningsfrø

Når du opsætter din hardware-pung, er en af de første ting, tegnebogen gør for dig, at den genererer dine private nøgler. For at sikre, at du vil holde på din bitcoin, selvom den pågældende enhed går tabt eller går i stykker, bliver du bedt om at skrive dit recovery-seed ned: en menneskelig-læselig hemmelighed, der kan bruges til at gendanne dine private nøgler i andre kompatible tegnebøger.

At nedskrive de 12 eller 24 ord, der udgør gendannelsesfrøet, er en af de vigtigste ting, du skal gøre for at beskytte din bitcoin. Hardware tegnebøger viser typisk ikke gendannelsesseedet igen - du skal skrive det ned og opbevare det sikkert under opsætningsprocessen.

Her er nogle grundlæggende tips til at beskytte dine frø:

- Skriv ordene ned med din egen hånd på et stykke papir

- Alternativt kan du bruge en mere robust løsning som f.eks Kryptostål kapsler eller andre metalløsninger

- Tag aldrig et billede eller behold en digital kopi af frøet - hackere leder aktivt efter sådanne data

- Opbevar dine gendannelsesfrø på et sted med kontrolleret adgang væk fra vand, brandfare osv.

- Overvej opsætning af en Shamir Backup — flere genvindingsfrøandele, der øger sikkerheden for dit frø

Tjek dit gendannelsesfrø

Når du har skrevet dit recovery-seed ned, er det tilrådeligt at verificere, at det virkelig virker for at genoprette din tegnebog. Du vil tjekke integriteten af dit frø, før der er nogen bitcoin knyttet til det, ikke efter.

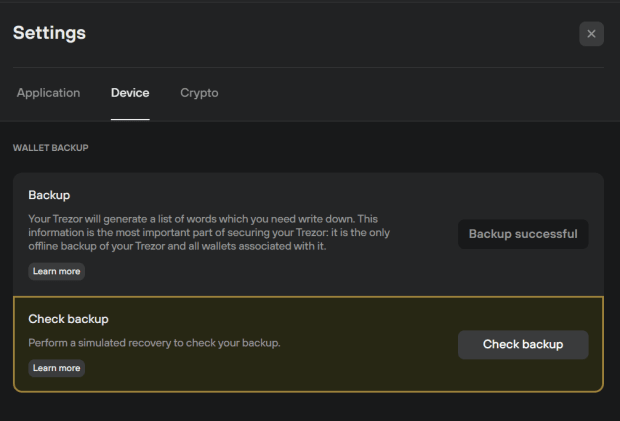

Den bedste praksis er at fabriksindstille din hardwarepung og derefter gendanne din pung fra frøet. Alternativt tilbyder nogle hardware-punge tørløbsgenvinding — denne mulighed vil gøre dig mere komfortabel, hvis du allerede har noget bitcoin gemt på enheden. For at udføre dry-run-gendannelsen i Trezor Suite, for eksempel, skal du navigere til indstillinger, vælge "Check Backup" og følge vejledningen (bemærk, at den tilsluttede Trezor-enhed skal reagere i det tredje trin - indtast aldrig startordene i en computer hvis enheden ikke reagerer!)

Det er en god idé at tjekke din frø backup regelmæssigt. Hvis din sikkerhedsopsætning involverer flere Shamir Backup-shares, skal du inspicere dem mindst hver 12. måned for at sikre dig, at delingen stadig er intakte og klar til at blive brugt, når det er nødvendigt.

Opsætning af PIN-kode og adgangssætning

De fleste hardware-punge kan sikres med en PIN-kode. En god pinkode kan forhindre en hacker i at stjæle dine penge, hvis de opdager din enhed, men bemærk, at en pinkode kun beskytter enheden, ikke gendannelsesfrøet. Så hvis angriberen opdager både din enhed (beskyttet af PIN-koden) og din gendannelsesfrø, kan de stjæle al din bitcoin, da de med et gendannelsesfrø i hånden faktisk ikke har brug for selve enheden.

Heldigvis er der en måde at afbøde truslen om, at en angriber også finder dit gendannelsesfrø. Nogle hardware tegnebøger, såsom Trezor-enheder, giver mulighed for at beskytte dine frø med en løsen. Adgangssætning hjælper dig med at skabe et helt nyt sæt tegnebøger, der er afledt ved at kombinere gendannelsesfrøet og en bestemt adgangssætning. Dette betyder, at selve frøet bliver ubrugeligt for en angriber, da de ikke ville være i stand til at udlede det korrekte sæt tegnebøger med et gendannelsesfrø alene.

Hvis du har svært ved at se forskel på PIN-koden og adgangssætningen, skal du bare huske: PIN-koden beskytter enheden, adgangssætningen beskytter frøet.

Hvis du vælger at bruge adgangssætningen, skal du ikke stole på din hukommelse. Hvis du har glemt adgangssætningen, vil der ikke være nogen måde at få adgang til dine penge. Det er bydende nødvendigt, at du laver en sikkerhedskopi af din adgangssætning, svarende til hvad du har gjort for dit frø. Hold frøet og adgangssætningen adskilt, og du vil gøre det umuligt for angribere at stjæle dine penge, hvis de ved et uheld finder nogen af dem.

Enhedsskærmen er der af en grund: Bekræft altid dine adresser!

Hardware tegnebøger er nyttige ud over simpel HODLing. En af de vigtigste fordele ved disse enheder er evnen til at modtage og sende bitcoin på en meget sikker måde.

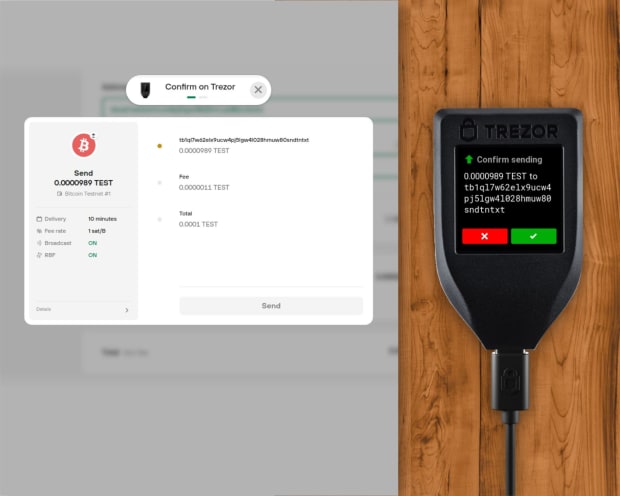

En fælles udklipsholder malware kan ændre den adresse, du kopierer/indsætter på din computer. Hvis din computer er inficeret med en sådan virus, er den eneste forsvarslinje at sammenligne adressen vist på enheden med den afsendende/modtagende modpart (børswebstedet, din vens telefonpung, en signalbesked osv.). Dette er en af grundene til, at alle hardware-punge, der er værd at have deres navne, skal have deres egne skærme, og hvorfor nogle køleopbevaringsløsninger såsom near-field communication (NFC)-kort uden skærme ikke er gode designvalg.

Når du modtager bitcoin, vil enheden vise den fulde adresse på displayet, så du uafhængigt kan verificere, at adressen vist i den ledsagende app er den korrekte (dvs. genereret af enheden). Når du har bekræftet adressen og givet den til din modpart (enten som en scannet QR-kode eller kopieret/indsat streng), skal du bekræfte den igen for at sikre, at den ikke er blevet ændret af udklipsholderens malware.

Når du sender bitcoin, involverer processen flere kontroller: bekræftelse af den adresse, du sender til, det tilhørende gebyr og det samlede beløb, der skal sendes. Sørg for at dobbelttjekke alt!

Skynd dig ikke gennem processen med at verificere alt. Kun enhedsskærmen kan fortælle dig, hvad der virkelig foregår inde i hardware-pungen, så sørg for, at du virkelig sender eller modtager penge, hvor du skal.

Pas på Phishermen!

Der er mange dårlige mennesker derude, som gerne vil stjæle din bitcoin. Nogle vælger at sprede deres fangarme gennem malware som den, der er beskrevet ovenfor, andre forsøger at tage dine mønter gennem social engineering-teknikker - falske websteder, e-mails eller apps, der forsøger at få dig til at skrive dit frø sammen med adgangssætningen, er udbredt.

Den bedste beskyttelse er at huske en simpel regel: Skriv aldrig dit frø på et websted eller en app uden hardware wallet-vejledningen. Når du gendanner din bitcoin med en hardware-pung såsom en Trezor, skriver du enten frøordene på selve enheden (mulig med Trezor Model T), eller enheden fortæller dig, i hvilken rækkefølge du skal skrive ordene (som f.eks. Trezor Model One), for ikke at lække den korrekte rækkefølge til mulige keyloggere eller andre spionageteknikker.

Routing gennem Tor, tilslutning af din fulde node

For at forbedre brugernes privatliv og forhindre IP-adresselækage, er det tilrådeligt at dirigere al bitcoin-relateret trafik gennem Tor-netværket. Tor er bedre end et virtuelt privat netværk (VPN), da VPN'er ofte fører logfiler over kundetrafik, der kan lække eller blive overdraget til myndigheder, hvis det bliver anmodet om det. Med Tor er din IP-adresse virkelig skjult, så dine bitcoin-transaktioner forbliver private (dog husk, at Tor i sig selv ikke beskytter dig, hvis dine bitcoin-adresser er knyttet til dig, fordi du har købt bitcoin på en centraliseret børs, der kender din identitet ). Du kan rute dine Bitcoin-transaktioner, der stammer fra din hardware-pung med Bitcoin Core (se denne vejledning) eller andre kompatible tegnebøger.

For yderligere at styrke dit privatliv og suverænitet, kan du forbinde din hardware wallet til en fuld node. Når du kører din egen fulde node, behøver du ikke at stole på nogen tredjepart for at udsende dine transaktioner og give dig den seneste status for Bitcoin-hovedbogen. Du kan køre en Bitcoin fuld node på din hjemmecomputer, bærbare computer eller en Raspberry Pi-enhed og tilslutte din hardwarepung gennem en Bitcoin Core HWI or Electrum.

Forbered dig på de reelle risici

Den mest almindelige risiko ved håndtering af bitcoin er utilsigtet tab. At smide gendannelsesfrøet ud, sende eller modtage penge til en forkert adresse, falde for et phishing-svindel, glemme en adgangssætning eller undlade at tage selvforsorg og opbevare mønter på en børs, der senere er hacket – det er meget mere sandsynlige risikovektorer end nogen anden regeringens beslaglæggelse. Den ubelejlige sandhed er, at Gitcoiners er deres egne værste fjender.

En god huskeregel er at afprøve alt. Når du har konfigureret din nye hardware-pung, skal du teste, at dit gendannelsesseed virkelig virker, enten ved at tørre enheden af eller udføre tørløbsgendannelsen. Når du sender din første transaktion med en hardwarepung, skal du først sende et par dollars for at få en fornemmelse af, hvordan alt fungerer. Hvis det er noget tid siden, du har tjekket dit frø, så sørg for, at det stadig er der. Hvis du overvejer at bruge en adgangssætning, så prøv at sende et par satser ind i den nye tegnebog og prøv derefter at logge ind og ud med og uden adgangssætningen et par gange. At være bekendt med, hvordan hardware-pungen skal reagere, vil være til din fordel, hvis du nogensinde befinder dig i en stressende situation.

Husk også, at alle de store hardware wallet-producenter bruger en gensidigt kompatibel gendannelsesseed-standard (BIP39 til almindelig frø el SLIP39 for Shamir Backup), så selvom en bestemt producent gik konkurs, vil dine mønter altid være sikre, og du vil være i stand til at gendanne din bitcoin i et væld af open source-punge, hardware eller software.

Dette er et gæsteindlæg af Josef Tětek. Udtalte meninger er helt deres egne og afspejler ikke nødvendigvis dem fra BTC Inc eller Bitcoin Magazine.

- 000

- 12 måneder

- a

- evne

- adgang

- adresse

- adresser

- fremskreden

- Fordel

- Alle

- allerede

- Skønt

- altid

- Ambassadør

- beløb

- app

- apps

- omkring

- forbundet

- backup

- bankerot

- Grundlæggende

- fordi

- før

- være

- fordele

- BEDSTE

- Bedre

- mellem

- Beyond

- Bitcoin

- bitcoin kernen

- bitcoin transaktioner

- Bitcoin Wallet

- bitcoinere

- brand

- pauser

- udsende

- BTC

- BTC Inc

- købe

- Købe

- Kort

- hvilken

- centraliseret

- odds

- lave om

- Kontrol

- valg

- Vælg

- kode

- Mønter

- Kølig opbevaring

- Fælles

- Kommunikation

- kompatibel

- computer

- Tilslut

- tilsluttet

- Tilslutning

- Core

- modpart

- skabe

- Custody

- kunde

- Forsvar

- beskrevet

- Design

- enhed

- Enheder

- forskel

- digital

- opdage

- Skærm

- Er ikke

- dollars

- fordoble

- ned

- i løbet af

- Editorial

- fjender

- Engineering

- Miljø

- etc.

- at alt

- udveksling

- ekspert

- eksperter

- udtrykt

- falsk

- bekendt

- finde

- Brand

- Fornavn

- følger

- fra

- fuld

- Fuld knude

- fonde

- yderligere

- generelle formål

- genereret

- generere

- generationsrigdom

- gå

- godt

- Regering

- Gæst

- gæst Indlæg

- hacket

- hackere

- Håndtering

- Hardware

- Hardware tegnebog

- Hardware lommebøger

- have

- hjælpe

- hjælper

- hold

- Home

- Hvordan

- HTTPS

- læsbar

- idé

- Identity

- billeder

- vigtigt

- umuligt

- Forbedre

- I andre

- Forøg

- uafhængigt

- indgang

- instans

- integritet

- Internet

- IP

- IP-adresse

- IT

- selv

- Holde

- holde

- nøgler

- Kend

- laptop

- seneste

- lække

- Ledger

- Niveau

- Leverage

- Limited

- Line (linje)

- placering

- Lang

- leder

- magasin

- større

- lave

- malware

- måde

- Fabrikant

- Producenter

- midler

- mellemtiden

- Hukommelse

- metal

- måske

- tankerne

- model

- måned

- mere

- mest

- flere

- mangfoldighed

- nemlig

- navne

- Naviger

- nødvendigvis

- netværk

- NFC

- tilbyde

- offline

- igangværende

- Udtalelse

- Udtalelser

- Option

- ordrer

- Andet

- egen

- særlig

- part

- Mennesker

- udfører

- Phishing

- stykke

- Punkt

- Populær

- mulig

- praksis

- Beskyttelse af personlige oplysninger

- private

- Private nøgler

- Problem

- behandle

- Processer

- beskytte

- beskyttet

- beskyttelse

- QR code

- hurtigt

- årsager

- modtage

- Recover

- opsving

- afspejler

- fast

- regelmæssigt

- forblive

- Risiko

- R

- Kør

- kører

- haste

- sikker

- Sikkerhed

- Fup

- Skærm

- sikker

- Sikret

- sikkerhed

- frø

- sæt

- indstilling

- setup

- Aktier

- Vis

- vist

- lignende

- Simpelt

- siden

- Situationen

- So

- Social

- Samfundsteknologi

- Software

- løsninger

- Løsninger

- nogle

- spredes

- stable

- standard

- starte

- Tilstand

- Stadig

- opbevaring

- Styrke

- teknikker

- fortæller

- prøve

- Grundlæggende

- ting

- tærskel

- Gennem

- Kaste

- tid

- gange

- tips

- værktøj

- Tor

- Trafik

- transaktion

- Transaktioner

- Sikker indbetaling

- typisk

- brug

- brugernes privatliv

- verificere

- verificere

- Specifikation

- Virtual

- næsten

- virus

- VPN

- VPN

- tegnebog

- Punge

- Vand

- Rigdom

- Hjemmeside

- websites

- Hvad

- Hvad er

- WHO

- udbredt

- uden

- ord

- Arbejde

- virker

- værd

- ville

- år

- Din