Føderale myndigheder sporede og beslaglagde mere end 94,000 bitcoin, der angiveligt var stjålet fra Bitfinex. Men hvordan fik de fingrene i de pseudonyme midler?

Det amerikanske justitsministerium (DOJ) annoncerede i februar 2022 erklæring at det med held havde beslaglagt størstedelen af den bitcoin, der blev drænet i et hack i 2016 af kryptovalutabørsen Bitifinex efter at have fået kontrol over tegnebogen, der angiveligt indeholdt de stjålne midler.

På trods af den tilsyneladende usandsynlighed for at genvinde for længst forsvundne midler, gjorde et komplekst, men deterministisk spor af beviser det muligt for retshåndhævelsen at fange Ilya Lichtenstein og Heather Morgan, et par, der angiveligt forsøgte at tilsløre den ulovlige oprindelse af den bitcoin, de havde udnyttet til flex skinnende livsstil gennem en kompleks hvidvaskordning.

Men hvad der så ud til at være et omhyggeligt gennemtænkt svindelnummer, viste sig faktisk at være et ganske skrøbeligt svindelnummer fyldt med fejltrin, hvilket lettede arbejdet for specialagent Christopher Janczewski, der er tilknyttet Internal Revenue Service's kriminelle efterforskningsenhed (IRS-CI). Dette arbejde førte i sidste ende til, at Janczewski indgav en klage med dommer Robin Meriweather til at sigte Lichtenstein og Morgan for hvidvaskkonspiration og sammensværgelse for at bedrage USA.

Denne artikel tager et dybt dyk ned i nuancerne af det retshåndhævende arbejde, der afslørede identiteten af de anklagede Bitfinex-hackere, og ind i det sigtede pars trin, idet de stoler på regnskaberne leveret af DOJ og specialagent Janczewski. Men da afgørende aspekter af undersøgelsen ikke er blevet afsløret af officielle dokumenter, vil forfatteren give plausible scenarier og mulige forklaringer på spørgsmål, der forbliver ubesvarede.

Hvordan beslaglagde retshåndhævelsen den stjålne Bitfinex Bitcoin?

Bitcoin-tilhængere praler ofte af det monetære system sæt af principper som muliggør en høj grad af suverænitet og modstand mod censur, hvilket gør Bitcoin-transaktioner umulige at stoppe og bitcoin-beholdninger umulige at beslaglægge. Men hvis det er sandt, hvordan var retshåndhævere så i stand til at tage fat i hvidvaskernes bitcoin i dette tilfælde?

Ifølge klagen indgivet af specialagent Janczewski var retshåndhævere i stand til at komme ind i Litchesteins skylager, hvor han opbevarede meget, hvis ikke alle, følsomme oplysninger relateret til hans operationer, da han forsøgte at rense de beskidte midler - inklusive de private nøgler til Bitcoin tegnebog, der rummer den største del af stjålne BTC.

Censurmodstanden for Bitcoin-transaktioner og bitcoin-midlernes suverænitet afhænger af den korrekte håndtering af de tilknyttede private nøgler, da de er den eneste måde at flytte bitcoin fra en pung til en anden.

Selvom Lichtensteins private nøgler blev opbevaret i skyen, var de ifølge DOJ krypteret med et kodeord så længe, at selv sofistikerede angribere sandsynligvis ikke ville have været i stand til at knække det i deres levetid. DOJ reagerede ikke på en anmodning om kommentar om, hvordan den var i stand til at dekryptere filen og få adgang til de private nøgler.

Der er et par plausible scenarier for, hvordan retshåndhævelse var i stand til at knække Lichtensteins kryptering. Selvom det ikke er usikkert i sig selv, er symmetrisk kryptering, som udnytter en krypteringsadgangskode til både kryptering og dekryptering, kun lige så sikker som dens adgangskode og adgangskodens opbevaring.

Derfor vedrører den første mulighed sikkerheden af adgangskodens opbevaring; retshåndhævende myndigheder kunne have fået adgang til adgangskoden på en eller anden måde og behøvede ikke at trænge sig igennem filerne i skyen. En alternativ metode til at retshåndhævende myndigheder kan dekryptere Lichtensteins filer kunne indebære, at den har så meget mere personlig information om parret og computerkraft end nogen anden sofistikeret angriber i verden, at et skræddersyet angreb til at dekryptere målrettede filer faktisk kunne være levedygtigt, uden at det modsiger DOJ's udtalelser. Vi kender heller ikke den algoritme, der bruges i krypteringsskemaet - nogle er mere robuste end andre, og variationer i den samme algoritme udgør også forskellige sikkerhedsrisici - så den specifikke algoritme, der blev brugt, kunne have været mere modtagelig for cracking, selvom dette ville modsige DOJ hævder angående knækbarhed ovenfor.

Det mest sandsynlige tilfælde af de tre er nok, at retshåndhævelsen ikke behøvede at dekryptere filen i første omgang, hvilket giver mening, især i betragtning af DOJ-kommentarerne ovenfor. Specialagent Janczewski og hans team kunne have fået adgang til adgangskoden på en eller anden måde og ville ikke behøve at trænge sig igennem skylagerets filer. Dette kunne lettes af en tredjepart, som Lichtenstein betroede oprettelsen eller opbevaringen af dekrypteringsadgangskoden, eller gennem en form for fejltrin fra parret, der førte til, at adgangskoden blev kompromitteret.

Hvorfor beholde private nøgler på Cloud Storage?

Grunden til, at Lichtenstein ville opbevare en så følsom fil i en onlinedatabase, er uklar. Nogle spekulationer vedrører dog det underliggende hack - en handling, som parret har ikke blevet sigtet af retshåndhævere - og behovet for at have tegnebogens private nøgler opbevaret i skyen "da dette giver fjernadgang til en tredjepart," ifølge en Twitter tråd af Ergo fra OXT Research.

Samarbejdsantagelsen understøtter også argumentet for symmetrisk kryptering. Mens asymmetrisk kryptering er godt designet til at sende og modtage følsomme data - da dataene er krypteret ved hjælp af modtagerens offentlige nøgle og kun kan dekrypteres ved hjælp af modtagerens private nøgle - er symmetrisk kryptering perfekt til at dele adgang til en stationær fil, da dekrypteringsadgangskoden kan deles mellem de to parter.

En alternativ grund til at holde de private nøgler online ville være simpel mangel på omsorg. Hackeren kunne simpelthen have troet, at deres adgangskode var sikkert nok og faldt for bekvemmeligheden ved at have det på en cloud-tjeneste, der kan tilgås overalt med en internetforbindelse. Men dette scenarie besvarer stadig ikke spørgsmålet om, hvordan parret fik adgang til de private nøgler relateret til hacket.

At holde den private nøgle online for nemheds skyld giver mening, forudsat at hackerne manglede tilstrækkelig teknisk viden til at sikre et stærkt nok symmetrisk krypteringsopsætning eller blot antog, at deres arrangement ikke kunne brydes.

Bitfinex afviste at kommentere nogen detaljer kendt om hackeren, eller om de stadig bliver sporet.

"Vi kan ikke kommentere detaljerne i nogen sag, der er under undersøgelse," fortalte Bitfinex CTO Paolo Ardoino Bitcoin Magazine, og tilføjer, at der "uundgåeligt er en række forskellige parter involveret" i "sådan et stort sikkerhedsbrud."

Hvordan blev Lichtenstein og Morgan fanget?

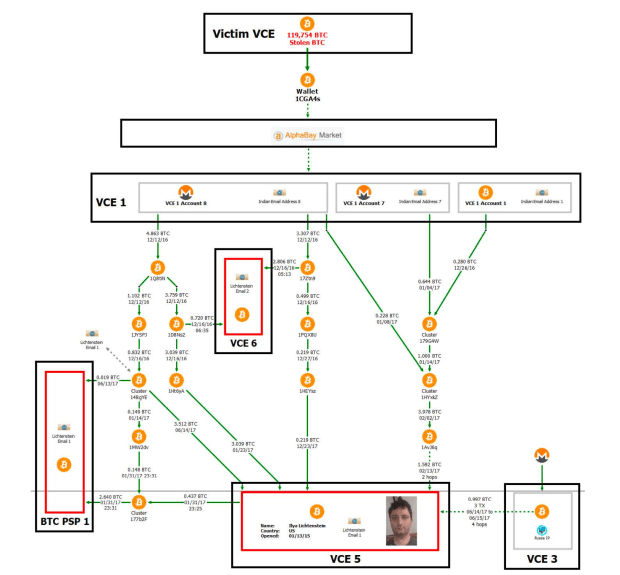

Klagen og DOJ's erklæring hævder, at parret brugte flere teknikker til at forsøge at hvidvaske bitcoin, herunder kædehop og brug af pseudonyme og forretningskonti på flere kryptovalutabørser. Så hvordan blev deres bevægelser opdaget? Det bunder for det meste ned til mønstre og ligheder parret med skødesløshed. Bitfinex "arbejdede også med globale retshåndhævende myndigheder og blockchain-analysefirmaer" for at hjælpe med at inddrive den stjålne bitcoin, sagde Ardoino.

Lichtenstein ville ofte åbne konti på bitcoin-børser med fiktive identiteter. I en specifik sag åbnede han angiveligt otte konti på en enkelt børs (Poloniex, ifølge Ergo), som i første omgang tilsyneladende ikke var relaterede og ikke trivielt forbundne. Men alle disse konti delte flere karakteristika, der ifølge klagen gav parrets identitet væk.

For det første brugte alle Poloniex-konti den samme e-mail-udbyder baseret i Indien og havde e-mail-adresser "på samme måde". For det andet blev de tilgået af den samme IP-adresse - et stort rødt flag, der gør det trivielt at antage, at konti blev kontrolleret af den samme enhed. For det tredje blev konti oprettet omkring samme tid, tæt på Bitfinex-hacket. Derudover blev alle konti opgivet efter børsens anmodninger om yderligere personlige oplysninger.

Klagen hævder også, at Lichtenstein slog flere bitcoin-udbetalinger sammen fra forskellige Poloniex-konti til en enkelt Bitcoin wallet-klynge, hvorefter han indsatte på en konto på en bitcoin-børs (Coinbase, ifølge Ergo), som han tidligere havde givet know-your for. -kundeoplysninger (KYC).

"Kontoen blev verificeret med fotografier af Lichtensteins californiske kørekort og et foto i selfie-stil," ifølge klagen. "Kontoen blev registreret til en e-mailadresse, der indeholdt Lichtensteins fornavn."

Ved at antage, at han allerede havde renset bitcoin, og sendt den til en KYC'd-konto, ophævede Lichtenstein den pseudonymitet, de tidligere konti havde opnået med Indien-baserede e-mail-konti, da han antydede til retshåndhævelsen, at han ejede midlerne fra de oprindelige konti. udbetalinger, der var grupperet sammen. Og klagen hævder, at Lichtenstein også opbevarede et regneark i sit skylager indeholdende detaljerede oplysninger om alle otte Poloniex-konti.

Når det kommer til on-chain data, fortalte Ergo Bitcoin Magazine at det er umuligt for en passiv iagttager at vurdere gyldigheden af mange af klagens påstande, da darknet-markedspladsen AlphaBay tidligt blev brugt som en gennemgang.

"Undersøgelsen er meget ligetil, men den kræver insiderviden om strømme på tværs af frihedsberøvede enheder," fortalte Ergo Bitcoin Magazine. "For eksempel har [den amerikanske regering] og kædeovervågningsfirmaer delt AlphaBay-transaktionshistorikken, som ikke har noget reelt fingeraftryk på kæden, og vi har ikke adgang til disse oplysninger. Det er omtrent der, jeg er nødt til at stoppe enhver analyse som passiv iagttager.”

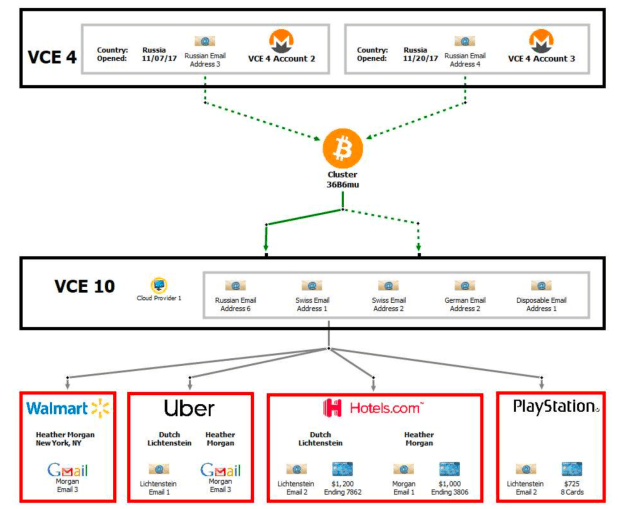

En anden vigtig information er tegnebogsklyngen "36B6mu", som blev dannet af bitcoin-hævninger fra to konti hos Bittrex, ifølge Ergo, som var blevet fuldstændig finansieret af Monero-indskud. Wallet cluster 36B6mu blev derefter brugt til at finansiere forskellige konti på andre bitcoin-børser, som, selvom den ikke indeholdt KYC-oplysninger om parret, ifølge klagen, brugte fem forskellige konti på samme børs den samme IP-adresse, hostet af en sky udbyder i New York. Da udbyderen afleverede sine optegnelser til retshåndhævelsen, blev det identificeret, at denne IP var leaset af en konto i Lichtensteins navn og knyttet til hans personlige e-mailadresse.

Ergo sagde, at OXT-teamet ikke var i stand til at validere nogen påstande om 36B6mu-klyngen.

"Vi søgte efter 36B6mu-adressen, der ville svare til klyngen og fandt en enkelt adresse," sagde Ergo og delte en link til den fundne adresse. “Men adressen er ikke en del af en traditionel tegnebogsklynge. Ydermere ser timingen og mængderne ikke ud til at svare til dem, der er noteret i klagen."

"Måske er det en tastefejl? Så vi var ikke i stand til rigtig at validere noget med 36B6mu-klyngen at gøre,” tilføjede Ergo.

Bitcoin privatliv kræver intention - og opmærksomhed

Bortset fra de sektioner, der ikke uafhængigt kan attesteres af eksterne observatører, efter at have analyseret klagen, bliver det klart, at Lichtenstein og Morgan deponerede forskellige niveauer af tillid til deres opsætning og til flere tjenester, da de angiveligt forsøgte at bruge bitcoin fra hacket.

Først og fremmest vedligeholdt Lichtenstein og Morgan følsomme dokumenter online i en cloud storage-tjeneste, der er modtagelig for beslaglæggelse og stævninger. Denne praksis øger chancerne for, at opsætningen kan blive kompromitteret, da den gør sådanne filer fjerntilgængelige og indsætter tillid til et centraliseret firma - hvilket aldrig er en god idé. For at øge sikkerheden bør vigtige filer og adgangskoder opbevares offline på et sikkert sted og helst spredt ud i forskellige jurisdiktioner.

Tillid kompromitterede de fleste af parrets bestræbelser på at flytte bitcoin-midlerne. Den første tjeneste, de stolede på, var det enorme darknet-marked AlphaBay. Selvom det er uklart, hvordan retshåndhævere var i stand til at få øje på deres AlphaBay-aktivitet - selvom darknet-markedet har lidt mere end et sikkerhedsbrud siden 2016—– parret ser ikke desto mindre ud til at have antaget, at dette aldrig kunne ske. Men måske vigtigst af alt, så vækker darknet-markeder ofte mistanke og er altid et primært fokus for retshåndhævelsesarbejdet.

Antagelser er farlige, fordi de kan få dig til at falde din vagt ned, hvilket ofte udløser fejltrin, som en kyndig observatør eller angriber kan udnytte. I dette tilfælde antog Lichtenstein og Morgan på et tidspunkt, at de havde brugt så mange teknikker til at sløre kilden til midler, at de følte sig trygge ved at indsætte den bitcoin på konti, der besad deres personligt identificerbare oplysninger - en handling, der kan følge en kaskade baglæns. effekt for at deanonymisere de fleste, hvis ikke alle, tidligere transaktioner.

Et andet rødt flag i parrets håndtering af bitcoin vedrører gruppering af midler fra forskellige kilder, hvilket gør det muligt for kædeanalysevirksomheder og retshåndhævelse plausibelt at antage, at den samme person kontrollerede disse midler - endnu en mulighed for baglæns deanonymisering. Der er heller ingen registrering af brug af blandingstjenester fra parret, som ikke kan slette tidligere aktivitet, men kan give et godt fremadrettet privatliv, hvis det gøres korrekt. PayJoin er et andet værktøj, der kan udnyttes til at øge privatlivets fred, når de bruger bitcoin, selvom der ikke er nogen registrering af parret, der bruger det.

Lichtenstein og Morgan forsøgte at lave kædehop som et alternativ til at opnå privatliv, en teknik, der forsøger at bryde fingeraftryk på kæden og dermed heuristiske links. Men de udførte det gennem depottjenester - for det meste bitcoin-udvekslinger - som underminerer praksis og introducerer en unødvendig betroet tredjepart, der kan stævnes. Kædehop udføres korrekt gennem peer-to-peer-opsætninger eller atomswaps.

Lichtenstein og Morgan forsøgte også at bruge pseudonyme eller fiktive identiteter til at åbne konti på bitcoin-børser for at skjule deres rigtige navne. Mønstre i at gøre det førte imidlertid til, at observatører blev mere opmærksomme på sådanne konti, mens en fælles IP-adresse fjernede tvivl og gjorde det muligt for retshåndhævelsen at antage, at den samme enhed kontrollerede alle disse konti.

God driftssikkerhed generelt kræver at hver identitet er fuldstændig isoleret fra andre ved at bruge sin egen e-mail-udbyder og adresse, have sit eget unikke navn og vigtigst af alt ved at bruge en separat enhed. Normalt vil en robust opsætning også kræve, at hver anden identitet bruger en anden VPN-udbyder og konto, der ikke fører logfiler og ikke har nogen bånd til den pågældende brugers identitet i den virkelige verden.

Da Bitcoin er et gennemsigtigt monetært netværk, kan midler nemt spores på tværs af betalinger. Privat brug af Bitcoin kræver derfor viden om netværkets funktion og den største omhu og indsats gennem årene for at sikre den mindste mængde fejltrin som muligt og samtidig overholde klare operationelle retningslinjer. Bitcoin er ikke anonym, men den er heller ikke fejlbehæftet; brug af disse suveræne penge kræver intention - og opmærksomhed.

Hvad vil der ske med den genvundne Bitcoin?

Selvom parret er blevet anklaget for to lovovertrædelser af amerikansk retshåndhævelse, vil der stadig være en dømmende proces i retten for at afgøre, om de er kendt skyldige eller ej. I tilfælde af at parret bliver fundet skyldige, og midlerne sendes tilbage til Bitfinex, har børsen en handlingsplan, fortalte Ardoino Bitcoin Magazine.

"Efter hacket i 2016 skabte Bitfinex BFX-tokens og gav dem til berørte kunder med en kurs på én mønt for hver tabt $1," sagde Ardoino. "Inden for otte måneder efter sikkerhedsbruddet indløste Bitfinex alle BFX-tokens med dollars eller ved at udveksle de digitale tokens, der kan konverteres til én fælles andel af aktiekapitalen i iFinex Inc. Cirka 54.4 millioner BFX-tokens blev konverteret."

Månedlige indløsninger af BFX-tokens startede i september 2016, sagde Ardoino, hvor det sidste BFX-token blev indløst i begyndelsen af april det følgende år. Tokenet var begyndt at handle til omkring $0.20, men steg gradvist i værdi til næsten $1.

"Bitfinex skabte også et omsætteligt RRT-token til visse BFX-indehavere, der konverterede BFX-tokens til aktier i iFinex," forklarede Ardoino. "Når vi har succes med at inddrive midlerne, vil vi give en udlodning til RRT-indehavere på op til én dollar pr. RRT. Der er cirka 30 millioner RRT'er udestående."

RRT-indehavere har et prioriteret krav på enhver genvundet ejendom fra hacket i 2016, ifølge Ardoino, og børsen kan indløse RRT'er i digitale tokens, kontanter eller anden ejendom.

- 000

- 2016

- 2022

- Om

- adgang

- Ifølge

- Konto

- tværs

- Lov

- Handling

- aktivitet

- Yderligere

- adresse

- algoritme

- Alle

- angiveligt

- allerede

- Skønt

- beløb

- analyse

- analytics

- annoncerede

- En anden

- overalt

- april

- omkring

- artikel

- tildelt

- Atomombytter

- bliver

- være

- Bitcoin

- bitcoin transaktioner

- Bitcoin Wallet

- Bitfinex

- bittrex

- blockchain

- brud

- BTC

- virksomhed

- california

- kapital

- hvilken

- Kontanter

- brydning

- fanget

- Censur

- Kædeanalyse

- odds

- afgift

- opladet

- fordringer

- Cloud

- Cloud Storage

- Coin

- coinbase

- kommentarer

- Fælles

- Virksomheder

- selskab

- komplekse

- computing

- computerkraft

- tilslutning

- Conspiracy

- kontrol

- samarbejde

- kunne

- Par

- Ret

- Criminal

- afgørende

- cryptocurrency

- Cryptocurrency Exchange

- Cryptocurrency Udvekslinger

- CTO

- forvaringsydelser

- Kunder

- Darknet

- data

- Database

- justitsministeriet

- enhed

- DID

- forskellige

- digital

- fordeling

- dokumenter

- Er ikke

- DoJ

- Dollar

- dollars

- ned

- Drop

- Tidligt

- nemt

- effekt

- kryptering

- især

- begivenhed

- eksempel

- udveksling

- Udvekslinger

- fingeraftryk

- Fornavn

- flow

- Fokus

- efter

- fremadrettet

- fundet

- fungerer

- fond

- finansierede

- finansiering

- fonde

- Global

- godt

- Regering

- retningslinjer

- hack

- hacker

- hackere

- Håndtering

- have

- hjælpe

- Høj

- historie

- hold

- holdere

- Hvordan

- HTTPS

- kæmpe

- idé

- Identity

- Ulovlig

- billede

- vigtigt

- umuligt

- Inc.

- Herunder

- Forøg

- øget

- Indien

- oplysninger

- Insider

- Internet

- undersøgelse

- IP

- IP-adresse

- IT

- sluttede

- jurisdiktioner

- Retfærdighed

- holde

- Nøgle

- nøgler

- viden

- kendt

- KYC

- Lov

- retshåndhævelse

- føre

- Led

- Leverage

- Udnytter

- Licens

- levetid

- links

- placering

- Lang

- større

- Flertal

- Making

- Marked

- markedsplads

- Markeder

- million

- Monero

- penge

- Hvidvaskning af penge

- måned

- Morgan

- mest

- bevæge sig

- flytning

- navne

- netværk

- New York

- officiel

- online

- åbent

- Produktion

- Opportunity

- Andet

- ejede

- Adgangskode

- Nulstilling/ændring af adgangskoder

- betalinger

- måske

- personale

- stykke

- poloniex

- Muligheden

- mulig

- magt

- primære

- Beskyttelse af personlige oplysninger

- private

- private nøgle

- Private nøgler

- behandle

- ejendom

- give

- offentlige

- offentlig nøgle

- spørgsmål

- rejse

- virkelige verden

- optage

- optegnelser

- Recover

- registreret

- Remote Access

- kræver

- forskning

- indtægter

- risici

- sikker

- Said

- kyndige

- Fup

- Ordningen

- sikker

- sikkerhed

- Gribe

- beslaglagt

- forstand

- tjeneste

- Tjenester

- Del

- delt

- Aktier

- Simpelt

- So

- sofistikeret

- udgifterne

- Spot

- spredes

- påbegyndt

- Statement

- udsagn

- Stater

- bestand

- stjålet

- opbevaring

- stærk

- Succesfuld

- Understøtter

- overvågning

- hold

- Teknisk

- teknikker

- loven

- The Source

- verdenen

- Gennem

- Tied

- tid

- sammen

- token

- Tokens

- Trading

- traditionelle

- transaktion

- Transaktioner

- gennemsigtig

- Stol

- os

- US Department of Justice

- Amerikanske regering

- enestående

- Forenet

- Forenede Stater

- brug

- værdi

- VPN

- tegnebog

- Hvad

- hvorvidt

- WHO

- Arbejde

- world

- år

- år