ESET-forskere har analyseret to kampagner af OilRig APT-gruppen: Outer Space (2021) og Juicy Mix (2022). Begge disse cyberspionagekampagner var udelukkende rettet mod israelske organisationer, hvilket er i tråd med gruppens fokus på Mellemøsten, og brugte den samme spillebog: OilRig kompromitterede først et legitimt websted til brug som en C&C-server og brugte derefter VBS-droppere til at levere en C# /.NET bagdør til sine ofre, samtidig med at de implementerer en række post-kompromisværktøjer, der mest bruges til dataeksfiltrering på målsystemerne.

I deres Outer Space-kampagne brugte OilRig en simpel, tidligere udokumenteret C#/.NET-bagdør, vi kaldte Solar, sammen med en ny downloader, SampleCheck5000 (eller SC5k), der bruger Microsoft Office Exchange Web Services API til C&C-kommunikation. Til Juicy Mix-kampagnen forbedrede trusselsaktørerne Solar for at skabe Mango-bagdøren, som besidder yderligere muligheder og sløringsmetoder. Udover at opdage det ondsindede værktøjssæt, underrettede vi også den israelske CERT om de kompromitterede websteder.

Nøglepunkter i dette blogindlæg:

- ESET observerede to OilRig-kampagner, som fandt sted i hele 2021 (Ydre rum) og 2022 (Juicy Mix).

- Operatørerne målrettede udelukkende israelske organisationer og kompromitterede legitime israelske websteder til brug i deres C&C-kommunikation.

- De brugte en ny, tidligere udokumenteret C#/.NET-bagdør i første trin i hver kampagne: Solar in Outer Space, derefter dens efterfølger Mango i Juicy Mix.

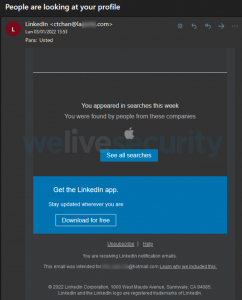

- Begge bagdøre blev indsat af VBS droppere, formentlig spredt via spearphishing-e-mails.

- En række post-kompromisværktøjer blev implementeret i begge kampagner, især SC5k-downloaderen, der bruger Microsoft Office Exchange Web Services API til C&C-kommunikation, og adskillige værktøjer til at stjæle browserdata og legitimationsoplysninger fra Windows Credential Manager.

OilRig, også kendt som APT34, Lyceum eller Siamesekitten, er en cyberspionagegruppe, der har været aktiv siden mindst 2014 og er almindeligt antaget at være baseret i Iran. Gruppen retter sig mod mellemøstlige regeringer og en række forretningsvertikaler, herunder kemi, energi, finans og telekommunikation. OilRig gennemførte DNSpionage-kampagnen i 2018 , 2019, som var rettet mod ofre i Libanon og De Forenede Arabiske Emirater. I 2019 og 2020 fortsatte OilRig angreb med HardPass kampagne, som brugte LinkedIn til at målrette mellemøstlige ofre i energi- og regeringssektoren. I 2021 opdaterede OilRig sin DanBot bagdør og begyndte at implementere Shark, Milano, og Marlin bagdøre, nævnt i T3 2021 udgave af ESETs trusselrapport.

I dette blogindlæg giver vi teknisk analyse af Solar- og Mango-bagdørene, af VBS-dropperen, der bruges til at levere Mango, og af de post-kompromisværktøjer, der er implementeret i hver kampagne.

Attribution

Det første link, der gjorde det muligt for os at forbinde Outer Space-kampagnen til OilRig, er brugen af den samme tilpassede Chrome-datadumper (sporet af ESET-forskere under navnet MKG) som i Ud til havet kampagne. Vi observerede Solar-bagdøren udsende den samme prøve af MKG som i Out to Sea på målets system sammen med to andre varianter.

Udover overlapningen i værktøjer og målretning, så vi også flere ligheder mellem Solar-bagdøren og bagdørene, der bruges i Out to Sea, hovedsagelig relateret til upload og download: både Solar og Shark, en anden OilRig-bagdør, bruger URI'er med enkle upload- og downloadskemaer at kommunikere med C&C-serveren med et "d" for download og et "u" for upload; desuden bruger downloaderen SC5k uploads og downloads undermapper ligesom andre OilRig-bagdøre, nemlig ALMA, Shark, DanBot og Milan. Disse resultater tjener som en yderligere bekræftelse af, at synderen bag det ydre rum faktisk er OilRig.

Hvad angår Juicy Mix-kampagnens bånd til OilRig, er der udover at målrette mod israelske organisationer – hvilket er typisk for denne spionagegruppe – kodeligheder mellem Mango, bagdøren brugt i denne kampagne, og Solar. Desuden blev begge bagdøre indsat af VBS droppere med den samme streng sløringsteknik. Valget af post-kompromisværktøjer anvendt i Juicy Mix afspejler også tidligere OilRig-kampagner.

Outer Space kampagneoversigt

Opkaldt efter brugen af et astronomi-baseret navneskema i dets funktionsnavne og opgaver, er Outer Space en OilRig-kampagne fra 2021. I denne kampagne kompromitterede gruppen et israelsk personalewebsted og brugte det efterfølgende som en C&C-server for dets tidligere udokumenteret C#/.NET bagdør, Solar. Solar er en simpel bagdør med grundlæggende funktionalitet såsom læsning og skrivning fra disk og indsamling af information.

Gennem Solar implementerede gruppen derefter en ny downloader SC5k, som bruger Office Exchange Web Services API til at downloade yderligere værktøjer til udførelse, som vist i REF _Ref142655526 h Figur 1

. For at eksfiltrere browserdata fra ofrets system brugte OilRig en Chrome-datadumper kaldet MKG.

Juicy Mix kampagneoversigt

I 2022 lancerede OilRig endnu en kampagne rettet mod israelske organisationer, denne gang med et opdateret værktøjssæt. Vi navngav kampagnen Juicy Mix for brugen af en ny OilRig bagdør, Mango (baseret på dens interne samlingsnavn og dens filnavn, Mango.exe). I denne kampagne kompromitterede trusselsaktørerne et legitimt israelsk jobportal-websted til brug i C&C-kommunikation. Gruppens ondsindede værktøjer blev derefter indsat mod en sundhedsorganisation, også baseret i Israel.

Mango-bagdøren i første trin er en efterfølger til Solar, også skrevet i C#/.NET, med bemærkelsesværdige ændringer, der inkluderer eksfiltreringsfunktioner, brug af native API'er og tilføjet kode for detekteringsunddragelse.

Sammen med Mango har vi også opdaget to tidligere udokumenterede browserdata-dumpere, der blev brugt til at stjæle cookies, browserhistorik og legitimationsoplysninger fra Chrome- og Edge-browserne, og en Windows Credential Manager-tyver, som vi alt sammen tilskriver OilRig. Disse værktøjer blev alle brugt mod det samme mål som Mango, såvel som hos andre kompromitterede israelske organisationer gennem 2021 og 2022. REF _Ref125475515 h Figur 2

viser en oversigt over, hvordan de forskellige komponenter blev brugt i Juicy Mix-kampagnen.

Teknisk analyse

I dette afsnit giver vi en teknisk analyse af Solar- og Mango-bagdørene og SC5k-downloaderen, samt andre værktøjer, der blev implementeret til de målrettede systemer i disse kampagner.

VBS droppere

For at etablere fodfæste på målets system blev Visual Basic Script (VBS) droppere brugt i begge kampagner, som med stor sandsynlighed blev spredt af spearphishing-e-mails. Vores analyse nedenfor fokuserer på VBS-scriptet, der bruges til at droppe Mango (SHA-1: 3699B67BF4E381847BF98528F8CE2B966231F01A); bemærk, at Solars dropper er meget ens.

Dropperens formål er at levere den indlejrede Mango-bagdør, planlægge en opgave til vedholdenhed og registrere kompromiset med C&C-serveren. Den indlejrede bagdør lagres som en serie af base64-understrenge, som er sammenkædet og base64-afkodet. Som vist i REF _Ref125477632 h Figur 3

, bruger scriptet også en simpel strengdeobfusceringsteknik, hvor strenge samles ved hjælp af aritmetiske operationer og Chr funktion.

Oven i det tilføjer Mangos VBS-dropper en anden type strengobfuskation og kode for at konfigurere persistens og registrere med C&C-serveren. Som vist i REF _Ref125479004 h * SAMLET FORMAT Figur 4

, for at deobfuskere nogle strenge, erstatter scriptet alle tegn i sættet #*+-_)(}{@$%^& med 0, opdeler derefter strengen i trecifrede tal, der derefter konverteres til ASCII-tegn ved hjælp af Chr fungere. For eksempel strengen 116110101109117+99111$68+77{79$68}46-50108109120115}77 oversætter til Msxml2.DOMDocument.

Når bagdøren er indlejret i systemet, går dropperen videre for at oprette en planlagt opgave, der udfører Mango (eller Solar, i den anden version) hvert 14. minut. Endelig sender scriptet et base64-kodet navn på den kompromitterede computer via en POST-anmodning for at registrere bagdøren med dens C&C-server.

Solar bagdør

Solar er bagdøren, der bruges i OilRigs Outer Space-kampagne. Denne bagdør besidder grundlæggende funktionaliteter og kan blandt andet bruges til at downloade og eksekvere filer og automatisk eksfiltrere iscenesatte filer.

Vi valgte navnet Solar baseret på filnavnet brugt af OilRig, Solar.exe. Det er et passende navn, da bagdøren bruger et astronomi-navneskema til dets funktionsnavne og opgaver, der bruges i hele binære (Mercury, Venus, Mars, Jordenog Jupiter).

Solar begynder udførelse ved at udføre trinene vist i REF _Ref98146919 h * SAMLET FORMAT Figur 5

.

Bagdøren skaber to opgaver, Jorden , Venus, der kører i hukommelsen. Der er ingen stopfunktion for nogen af de to opgaver, så de vil køre på ubestemt tid. Jorden er planlagt til at køre hvert 30. sekund og Venus er indstillet til at køre hvert 40. sekund.

Jorden er den primære opgave, ansvarlig for hovedparten af Solars funktioner. Den kommunikerer med C&C-serveren ved hjælp af funktionen MercuryToSun, som sender grundlæggende system- og malwareversionsoplysninger til C&C-serveren og derefter håndterer serverens svar. Jorden sender følgende information til C&C-serveren:

- Snoren (@); hele strengen er krypteret.

- Snoren 1.0.0.0, krypteret (evt. et versionsnummer).

- Snoren 30000, krypteret (muligvis den planlagte kørselstid for Jorden

Kryptering og dekryptering er implementeret i funktioner navngivne Jupiter E , Jupiter D, henholdsvis. Begge kalder en funktion navngivet JupiterX, som implementerer en XOR-løkke som vist i REF _Ref98146962 h Figur 6

.

Nøglen er afledt af en hårdkodet global strengvariabel, 6sEj7*0B7#7Og en nuntius: i dette tilfælde en tilfældig hex-streng på 2-24 tegn. Efter XOR-krypteringen anvendes standard base64-kodning.

En israelsk personalevirksomheds webserver, som OilRig kompromitterede på et tidspunkt før installationen af Solar, blev brugt som C&C-serveren:

http://organization.co[.]il/project/templates/office/template.aspx?rt=d&sun=<encrypted_MachineGuid>&rn=<encryption_nonce>

Inden den føjes til URI'en, krypteres ikke-krypteringen, og værdien af den indledende forespørgselsstreng, rt, er indstillet til d her, sandsynligvis for "download".

Det sidste trin i MercuryToSun Funktionen er at behandle et svar fra C&C-serveren. Det gør den ved at hente en understreng af svaret, som findes mellem tegnene QQ@ , @kk. Dette svar er en række instruktioner adskilt af stjerner (*), der behandles til et array. Jorden udfører derefter bagdørskommandoer, som omfatter download af yderligere nyttelast fra serveren, lister filer på offerets system og kørsel af specifikke eksekverbare filer.

Kommando output komprimeres derefter gzip ved hjælp af funktionen Neptune og krypteret med den samme krypteringsnøgle og en ny nonce. Derefter uploades resultaterne til C&C-serveren, således:

http://<redacted>.co[.]il/project/templates/office/template.aspx?rt=u&sun=<MachineGuid>&rn=<new_nonce>

MachineGuid og den nye nonce er krypteret med Jupiter E funktion, og her værdien af rt er sat til u, sandsynligvis for "upload".

Venus, den anden planlagte opgave, bruges til automatisk dataeksfiltrering. Denne lille opgave kopierer indholdet af filer fra en mappe (også kaldet Venus) til C&C-serveren. Disse filer er sandsynligvis droppet her af et andet, endnu uidentificeret, OilRig-værktøj. Efter upload af en fil sletter opgaven den fra disken.

Mango bagdør

Til sin Juicy Mix-kampagne skiftede OilRig fra Solar-bagdøren til Mango. Det har en lignende arbejdsgang som Solar og overlappende muligheder, men der er ikke desto mindre flere bemærkelsesværdige ændringer:

- Brug af TLS til C&C-kommunikation.

- Brug af native API'er i stedet for .NET API'er til at udføre filer og shell-kommandoer.

- Selvom den ikke blev brugt aktivt, blev detektionskodeks indført.

- Understøttelse af automatiseret eksfiltrering (Venus

- Understøttelse af logtilstand er blevet fjernet, og symbolnavne er blevet sløret.

I modsætning til Solars navneskema med astronomi-tema, slører Mango sine symbolnavne, som det kan ses i REF _Ref142592880 h Figur 7

.

Udover sløring af symbolnavnet bruger Mango også strengstablingsmetoden (som vist i REF _Ref142592892 h Figur 8

REF _Ref141802299 h

) for at sløre strenge, hvilket komplicerer brugen af simple detektionsmetoder.

I lighed med Solar starter Mango-bagdøren med at skabe en hukommelsesopgave, der er planlagt til at køre på ubestemt tid hvert 32. sekund. Denne opgave kommunikerer med C&C-serveren og udfører bagdørskommandoer, svarende til Solars Jorden opgave. Mens Solar også skaber Venus, en opgave til automatiseret eksfiltrering, er denne funktionalitet blevet erstattet i Mango af en ny bagdørskommando.

I hovedopgaven genererer Mango først en offeridentifikator, , der skal bruges i C&C-kommunikation. ID'et beregnes som en MD5-hash af , formateret som en hexadecimal streng.

For at anmode om en bagdørskommando sender Mango derefter strengen d@ @ | til C&C-serveren http://www.darush.co[.]il/ads.asp – en legitim israelsk jobportal, sandsynligvis kompromitteret af OilRig før denne kampagne. Vi underrettede den israelske nationale CERT-organisation om kompromiset.

Anmodningslegemet er opbygget som følger:

- De data, der skal transmitteres, er XOR-krypteret ved hjælp af krypteringsnøglen Q&4g, derefter base64-kodet.

- En pseudorandom streng på 3-14 tegn genereres fra dette alfabet (som det vises i koden): i8p3aEeKQbN4klFMHmcC2dU9f6gORGIhDBLS0jP5Tn7o1AVJ.

- De krypterede data indsættes i en pseudotilfældig position i den genererede streng, indesluttet mellem [@ , @] afgrænsninger.

For at kommunikere med sin C&C-server bruger Mango TLS (Transport Layer Security) protokollen, som bruges til at give et ekstra lag af kryptering.

Tilsvarende er bagdørskommandoen modtaget fra C&C-serveren XOR-krypteret, base64-kodet og derefter indesluttet mellem [@ , @] i HTTP-svarlegemet. Selve kommandoen er enten NCNT (i hvilket tilfælde der ikke foretages nogen handling), eller en streng af flere parametre afgrænset af @, som beskrevet i detaljer REF _Ref125491491 h Bordlampe 1

, som viser Mangos bagdørskommandoer. Noter det er ikke opført i tabellen, men bruges i svaret til C&C-serveren.

Tabel 1. Liste over Mangos bagdørskommandoer

|

arg1 |

arg2 |

arg3 |

Handling taget |

Returværdi |

|

|

1 eller tom streng |

+sp |

N / A |

Udfører den angivne fil/skal-kommando (med de valgfrie argumenter) ved hjælp af den oprindelige Opret proces API importeret via DllImport. Hvis argumenterne indeholder [S], erstattes den af C: WindowsSystem32. |

Kommandoutput. |

|

|

+nu |

N / A |

Returnerer malwareversionsstrengen og C&C URL. |

|; I dette tilfælde: 1.0.0|http://www.darush.co[.]il/ads.asp |

||

|

+fl |

N / A |

Opregner indholdet af den angivne mappe (eller den aktuelle arbejdsmappe). |

Vejviser over For hver undermappe:

For hver fil: FIL Dir(er) Fil(er) |

||

|

+dn |

N / A |

Uploader filindholdet til C&C-serveren via en ny HTTP POST-anmodning formateret: u@ @ | @ @2@. |

En af: · fil[ ] uploades til serveren. · fil ikke fundet! · filsti tom! |

||

|

2 |

Base64-kodede data |

Filnavn |

Dumper de angivne data i en fil i arbejdsmappen. |

fil downloadet til sti[ ] |

|

Hver bagdørskommando håndteres i en ny tråd, og deres returværdier base64-kodes og kombineres med andre metadata. Til sidst sendes denne streng til C&C-serveren ved hjælp af samme protokol og krypteringsmetode som beskrevet ovenfor.

Ubrugt teknik for detektion unddragelse

Interessant nok fandt vi en ubrugt detektion unddragelse teknik i Mango. Funktionen, der er ansvarlig for at udføre filer og kommandoer, der er downloadet fra C&C-serveren, tager en valgfri anden parameter – et proces-id. Hvis indstillet, bruger Mango derefter UpdateProcThreadAttribute API til at indstille PROC_THREAD_ATTRIBUTE_MITIGATION_POLICY (0x20007) attribut for den angivne proces til værdi: PROCESS_CREATION_MITIGATION_POLICY_BLOCK_NON_MICROSOFT_BINARIES_ALWAYS_ON (0x100000000000), som vist i REF _Ref125480118 h Figur 9

.

Denne tekniks mål er at blokere slutpunktsikkerhedsløsninger fra at indlæse deres brugertilstandskodehooks via en DLL i denne proces. Selvom parameteren ikke blev brugt i prøven, vi analyserede, kunne den aktiveres i fremtidige versioner.

Version 1.1.1

Uden at være relateret til Juicy Mix-kampagnen fandt vi i juli 2023 en ny version af Mango-bagdøren (SHA-1: C9D18D01E1EC96BE952A9D7BD78F6BBB4DD2AA2A), uploadet til VirusTotal af flere brugere under navnet Menorah.exe. Den interne version i denne prøve blev ændret fra 1.0.0 til 1.1.1, men den eneste bemærkelsesværdige ændring er brugen af en anden C&C-server, http://tecforsc-001-site1.gtempurl[.]com/ads.asp.

Sammen med denne version opdagede vi også et Microsoft Word-dokument (SHA-1: 3D71D782B95F13EE69E96BCF73EE279A00EAE5DB) med en ondsindet makro, der dropper bagdøren. REF _Ref143162004 h Figur 10

viser den falske advarselsmeddelelse, der lokker brugeren til at aktivere makroer for dokumentet, og lokkeindholdet, der vises bagefter, mens den ondsindede kode kører i baggrunden.

Figur 10. Microsoft Word-dokument med en ondsindet makro, der dropper Mango v1.1.1

Værktøjer efter kompromis

I dette afsnit gennemgår vi et udvalg af post-kompromisværktøjer, der bruges i OilRigs Outer Space og Juicy Mix-kampagner, rettet mod at downloade og udføre yderligere nyttelaster og stjæle data fra de kompromitterede systemer.

SampleCheck5000 (SC5k) downloader

SampleCheck5000 (eller SC5k) er en downloader, der bruges til at downloade og udføre yderligere OilRig-værktøjer, der er kendt for brugen af Microsoft Office Exchange Web Services API til C&C-kommunikation: Angriberne opretter kladdemeddelelser i denne e-mail-konto og skjuler bagdørskommandoerne derinde. Efterfølgende logger downloaderen på den samme konto og analyserer udkastene for at hente kommandoer og nyttelast til at udføre.

SC5k bruger foruddefinerede værdier – Microsoft Exchange URL, e-mailadresse og adgangskode – til at logge på den eksterne Exchange-server, men den understøtter også muligheden for at tilsidesætte disse værdier ved hjælp af en konfigurationsfil i den aktuelle arbejdsmappe med navnet indstilling.tast. Vi valgte navnet SampleCheck5000 baseret på en af de e-mailadresser, som værktøjet brugte i Outer Space-kampagnen.

Når SC5k logger på den eksterne Exchange-server, henter den alle e-mails i Kladder mappe, sorterer dem efter de seneste og beholder kun de kladder, der har vedhæftede filer. Den gentager derefter hvert udkast til meddelelse med en vedhæftet fil og leder efter JSON-vedhæftede filer, der indeholder "data" i kroppen. Det udtrækker værdien fra nøglen data i JSON-filen afkoder og dekrypterer base64 værdien og kalder cmd.exe for at udføre den resulterende kommandolinjestreng. SC5k gemmer derefter output fra cmd.exe eksekvering til en lokal variabel.

Som det næste trin i løkken rapporterer downloaderen resultaterne til OilRig-operatørerne ved at oprette en ny e-mail-meddelelse på Exchange-serveren og gemme den som en kladde (ikke afsende), som vist i REF _Ref98147102

h * SAMLET FORMAT Figur 11

. En lignende teknik bruges til at eksfiltrere filer fra en lokal iscenesættelsesmappe. Som det sidste trin i løkken logger SC5k også kommandooutputtet i et krypteret og komprimeret format på disken.

Browser-data dumpere

Det er karakteristisk for OilRig-operatører at bruge browser-data-dumpere i deres aktiviteter efter kompromis. Vi opdagede to nye browserdatatyvere blandt de post-kompromisværktøjer, der blev implementeret i Juicy Mix-kampagnen sammen med Mango-bagdøren. De dumper de stjålne browserdata i % TEMP% mappe til filer med navn Cupdate , Opdatering (deraf vores navne for dem: CDumper og EDumper).

Begge værktøjer er C#/.NET browserdatatyvere, der indsamler cookies, browserhistorik og legitimationsoplysninger fra Chrome (CDumper) og Edge (EDumper) browsere. Vi fokuserer vores analyse på CDumper, da begge stjælere er praktisk talt identiske, bortset fra nogle konstanter.

Når den udføres, opretter CDumper en liste over brugere med Google Chrome installeret. Ved udførelse forbinder stjæleren til Chrome SQLite Cookies, Historie , Login data databaser under %APPDATA%LocalGoogleChrome-brugerdata, og indsamler browserdata, herunder besøgte URL'er og gemte logins, ved hjælp af SQL-forespørgsler.

Cookieværdierne dekrypteres derefter, og al indsamlet information tilføjes til en logfil med navnet C: Brugere AppDataLocalTempCupdate, i klartekst. Denne funktionalitet er implementeret i CDumper-funktioner med navn CookieGrab (Se REF _Ref126168131 h Figur 12

), History Grab, , Grib adgangskode. Bemærk, at der ikke er nogen eksfiltreringsmekanisme implementeret i CDumper, men Mango kan eksfiltrere udvalgte filer via en bagdørskommando.

I både det ydre rum og det tidligere Ud til havet kampagne brugte OilRig en C/C++ Chrome-datadumper kaldet MKG. Ligesom CDumper og EDumper var MKG også i stand til at stjæle brugernavne og adgangskoder, browserhistorik og cookies fra browseren. Denne Chrome-datadumper er typisk installeret på følgende filplaceringer (hvor den første placering er den mest almindelige):

- %USERS%publicprogramsvmwaredir mkc.exe

- %USERS%PublicM64.exe

Windows Credential Manager stjæler

Udover værktøjer til dumping af browserdata brugte OilRig også en Windows Credential Manager-stealer i Juicy Mix-kampagnen. Dette værktøj stjæler legitimationsoplysninger fra Windows Credential Manager, og i lighed med CDumper og EDumper gemmer dem i % TEMP% mappe – denne gang til en fil med navnet IUpdate (deraf navnet IDumper). I modsætning til CDumper og EDumper er IDumper implementeret som et PowerShell-script.

Som med browser-dumperværktøjerne er det ikke ualmindeligt, at OilRig indsamler legitimationsoplysninger fra Windows Credential Manager. Tidligere blev OilRigs operatører observeret ved hjælp af VALUEVAULT, en offentligt tilgængelige, Go-kompileret legitimations-tyveriværktøj (se 2019 HardPass-kampagne og en 2020 kampagne), til samme formål.

Konklusion

OilRig fortsætter med at innovere og skabe nye implantater med bagdørslignende egenskaber, mens de finder nye måder at udføre kommandoer på fjernsystemer. Gruppen forbedrede sin C#/.NET Solar-bagdør fra Outer Space-kampagnen for at skabe en ny bagdør ved navn Mango til Juicy Mix-kampagnen. Gruppen implementerer et sæt tilpassede post-kompromisværktøjer, der bruges til at indsamle legitimationsoplysninger, cookies og browserhistorik fra større browsere og fra Windows Credential Manager. På trods af disse innovationer fortsætter OilRig også med at stole på etablerede måder at indhente brugerdata på.

For eventuelle forespørgsler om vores forskning offentliggjort på WeLiveSecurity, bedes du kontakte os på threatintel@eset.com.

ESET Research tilbyder private APT-efterretningsrapporter og datafeeds. For eventuelle forespørgsler om denne service, besøg ESET Threat Intelligence .

IoC'er

Filer

|

SHA-1 |

Filnavn |

ESET-detekteringsnavn |

Beskrivelse |

|

3D71D782B95F13EE69E96BCF73EE279A00EAE5DB |

MyCV.doc |

VBA/OilRig.C |

Dokument med ondsindet makro, der dropper Mango. |

|

3699B67BF4E381847BF98528F8CE2B966231F01A |

chrome_log.vbs |

VBS/TrojanDropper.Agent.PCC |

VBS dropper. |

|

1DE4810A10FA2D73CC589CA403A4390B02C6DA5E |

Solar.exe |

MSIL/OilRig.E |

Solar bagdør. |

|

CB26EBDE498ECD2D7CBF1BC498E1BCBB2619A96C |

Mango.exe |

MSIL/OilRig.E |

Mango bagdør (v1.0.0). |

|

C9D18D01E1EC96BE952A9D7BD78F6BBB4DD2AA2A |

Menorah.exe |

MSIL/OilRig.E |

Mango bagdør (v1.1.1). |

|

83419CBA55C898FDBE19DFAFB5B1B207CC443190 |

EdgeUpdater.exe |

MSIL/PSW.Agent.SXJ |

Kantdatadumper. |

|

DB01095AFEF88138C9ED3847B5D8AF954ED7BBBC |

Gr.exe |

MSIL/PSW.Agent.SXJ |

Chrome datadumper. |

|

BE01C95C2B5717F39B550EA20F280D69C0C05894 |

ieupdater.exe |

PowerShell/PSW.Agent.AH |

Windows Credential Manager dumper. |

|

6A1BA65C9FD8CC9DCB0657977DB2B03DACDD8A2A |

mkc.exe |

Win64/PSW.Agent.AW |

MKG – Chrome datadumper. |

|

94C08A619AF2B08FEF08B131A7A59D115C8C2F7B |

mkkc.exe |

Win64/PSW.Agent.AW |

MKG – Chrome datadumper. |

|

CA53B8EB76811C1940D814AAA8FE875003805F51 |

cmk.exe |

Win64/PSW.Agent.AW |

MKG – Chrome datadumper. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

SC5k downloader (32-bit version). |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

SC5k downloader (64-bit version). |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

SC5k downloader (64-bit version). |

Netværk

|

IP |

Domæne |

Hosting udbyder |

Først set |

Detaljer |

|

199.102.48[.]42 |

tecforsc-001-site1.gtempurl[.]com |

MarquisNet |

2022-07-29 |

N / A |

MITRE ATT&CK teknikker

Dette bord er bygget vha udgave 13 af MITER ATT&CK-rammerne.

|

Taktik |

ID |

Navn |

Beskrivelse |

|

Ressourceudvikling |

Kompromis Infrastruktur: Server |

I både Outer Space og Juicy Mix-kampagner har OilRig kompromitteret legitime websteder for at iscenesætte ondsindede værktøjer og for C&C-kommunikation. |

|

|

Udvikle muligheder: Malware |

OilRig har udviklet brugerdefinerede bagdøre (Solar og Mango), en downloader (SC5k) og et sæt legitimations-tyveriværktøjer til brug i dets operationer. |

||

|

Stagefunktioner: Upload Malware |

OilRig har uploadet ondsindede komponenter til sine C&C-servere og gemt forudlagrede filer og kommandoer i Kladder e-mail-bibliotek for en Office 365-konto til SC5k at downloade og udføre. |

||

|

Stagefunktioner: Uploadværktøj |

OilRig har uploadet ondsindede værktøjer til sine C&C-servere og gemt forlagrede filer i Kladder e-mail-bibliotek for en Office 365-konto til SC5k at downloade og udføre. |

||

|

Indledende adgang |

Phishing: Spearphishing-vedhæftet fil |

OilRig distribuerede sandsynligvis sine Outer Space og Juicy Mix-kampagner via phishing-e-mails med deres VBS-dropper vedhæftet. |

|

|

Udførelse |

Planlagt opgave/job: Planlagt opgave |

OilRigs IDumper-, EDumper- og CDumper-værktøjer bruger planlagte opgaver med navn dvs, udg , , cu at udføre sig selv under andre brugeres kontekst. Solar og Mango bruger en C#/.NET-opgave på en timer til iterativt at udføre deres hovedfunktioner. |

|

|

Kommando- og scriptfortolker: PowerShell |

OilRigs IDumper-værktøj bruger PowerShell til udførelse. |

||

|

Kommando- og scriptfortolker: Windows Command Shell |

OilRig's Solar, SC5k, IDumper, EDumper og CDumper brug cmd.exe at udføre opgaver på systemet. |

||

|

Kommando- og scriptfortolker: Visual Basic |

OilRig bruger et ondsindet VBScript til at levere og vedholde sine Solar- og Mango-bagdøre. |

||

|

Native API |

OilRigs Mango-bagdør bruger Opret proces Windows API til udførelse. |

||

|

Vedholdenhed |

Planlagt opgave/job: Planlagt opgave |

OilRigs VBS dropper planlægger en opgave med navnet Påmindelsesopgave at etablere persistens for Mango-bagdøren. |

|

|

Forsvarsunddragelse |

Masquerading: Match legitimt navn eller sted |

OilRig bruger legitime eller ufarlige filnavne til sin malware for at skjule sig fra forsvarere og sikkerhedssoftware. |

|

|

Uklare filer eller oplysninger: Softwarepakning |

OilRig har brugt SAPIEN Script Packager , SmartAssembly obfuscator for at sløre dets IDumper-værktøj. |

||

|

Uklare filer eller oplysninger: Indlejrede nyttelaster |

OilRigs VBS-droppere har ondsindede nyttelaster indlejret i sig som en serie af base64-understrenge. |

||

|

Maskeradering: Maskeradeopgave eller -tjeneste |

For at fremstå legitim, planlægger Mangos VBS dropper en opgave med beskrivelsen Start notesblok på et bestemt tidspunkt. |

||

|

Indikatorfjernelse: Klar persistens |

OilRigs post-kompromisværktøjer sletter deres planlagte opgaver efter en bestemt tidsperiode. |

||

|

Deobfuscate/Decode Files eller Information |

OilRig bruger flere sløringsmetoder til at beskytte sine strenge og indlejrede nyttelaster. |

||

|

Undergrav tillidskontrol |

SC5k bruger Office 365, generelt en betroet tredjepart og ofte overset af forsvarere, som et downloadwebsted. |

||

|

Forringe forsvaret |

OilRigs Mango-bagdør har en (endnu) ubrugt evne til at blokere slutpunktsikkerhedsløsninger fra at indlæse deres brugertilstandskode i specifikke processer. |

||

|

Adgang til legitimationsoplysninger |

Oplysninger fra adgangskodelagre: Oplysninger fra webbrowsere |

OilRigs brugerdefinerede værktøjer MKG, CDumper og EDumper kan hente legitimationsoplysninger, cookies og browserhistorik fra Chrome- og Edge-browsere. |

|

|

Oplysninger fra adgangskodebutikker: Windows Credential Manager |

OilRigs brugerdefinerede legitimationsdumpingværktøj IDumper kan stjæle legitimationsoplysninger fra Windows Credential Manager. |

||

|

Discovery |

Opdagelse af systemoplysninger |

Mango får det kompromitterede computernavn. |

|

|

Opdagelse af filer og mapper |

Mango har en kommando til at opregne indholdet af en specificeret mappe. |

||

|

Systemejer/brugeropdagelse |

Mango får offerets brugernavn. |

||

|

Kontoopdagelse: Lokal konto |

OilRigs EDumper-, CDumper- og IDumper-værktøjer kan opregne alle brugerkonti på den kompromitterede vært. |

||

|

Opdagelse af browserinformation |

MKG dumper Chrome-historik og bogmærker. |

||

|

Kommando og kontrol |

Application Layer Protocol: Webprotokoller |

Mango bruger HTTP i C&C-kommunikation. |

|

|

Overførsel af Ingress Tool |

Mango har mulighed for at downloade yderligere filer fra C&C-serveren til efterfølgende eksekvering. |

||

|

Dataobfuskation |

Solar og SC5k bruger en simpel XOR-krypteringsmetode sammen med gzip-komprimering for at sløre data i hvile og under transport. |

||

|

Webservice: Tovejskommunikation |

SC5k bruger Office 365 til at downloade filer fra og uploade filer til Kladder mappe i en legitim e-mail-konto. |

||

|

Datakodning: Standardkodning |

Solar, Mango og MKG base64 afkoder data, før de sendes til C&C-serveren. |

||

|

Krypteret kanal: Symmetrisk kryptografi |

Mango bruger en XOR-chiffer med nøglen Q&4g at kryptere data i C&C kommunikation. |

||

|

Krypteret kanal: Asymmetrisk kryptografi |

Mango bruger TLS til C&C-kommunikation. |

||

|

Eksfiltrering |

Eksfiltrering over C2-kanal |

Mango, Solar og SC5k bruger deres C&C-kanaler til eksfiltrering. |

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- Kilde: https://www.welivesecurity.com/en/eset-research/oilrigs-outer-space-juicy-mix-same-ol-rig-new-drill-pipes/

- :har

- :er

- :ikke

- :hvor

- $OP

- 1

- 10

- 11

- 12

- 13

- 14

- 15 %

- 195

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 23

- 234

- 30

- 32

- 40

- 49

- 7

- 75

- 8

- 9

- a

- I stand

- Om

- over

- Konto

- Konti

- Handling

- aktiv

- aktivt

- aktiviteter

- aktører

- tilføjet

- Desuden

- Yderligere

- Derudover

- adresse

- adresser

- Tilføjer

- Efter

- bagefter

- mod

- Agent

- Rettet

- Alle

- tilladt

- ALMA

- sammen

- langs med

- Alfabet

- også

- blandt

- an

- analyse

- analyseret

- ,

- En anden

- enhver

- api

- API'er

- vises

- kommer til syne

- anvendt

- APT

- Arab

- Arabiske Emirater

- Arkiv

- ER

- argumenter

- Array

- AS

- samlet

- Assembly

- astronomi

- At

- Angreb

- Automatiseret

- automatisk

- bagdør

- Bagdøre

- baggrund

- baseret

- grundlæggende

- BE

- været

- før

- begyndte

- bag

- være

- jf. nedenstående

- udover

- mellem

- Bloker

- krop

- bogmærker

- både

- browser

- browsere

- Browsing

- bygget

- virksomhed

- men

- by

- ringe

- kaldet

- Opkald

- Kampagne

- Kampagner

- CAN

- kapaciteter

- kapacitet

- gennemføres

- tilfælde

- vis

- lave om

- ændret

- Ændringer

- Kanal

- kanaler

- karakteristisk

- tegn

- kemikalie

- valg

- valgte

- Chrome

- cipher

- klar

- kode

- indsamler

- Indsamling

- KOM

- kombineret

- Fælles

- almindeligt

- kommunikere

- Kommunikation

- Kommunikation

- Selskabs

- komponenter

- kompromis

- Kompromitteret

- computer

- Konfiguration

- bekræftelse

- Tilslut

- forbinder

- kontakt

- indeholder

- indhold

- sammenhæng

- fortsatte

- fortsætter

- konverteret

- cookies

- kunne

- skabe

- skaber

- Oprettelse af

- skabelse

- KREDENTIAL

- Legitimationsoplysninger

- Nuværende

- skik

- data

- databaser

- Dekryptér

- Defenders

- levere

- indsætte

- indsat

- implementering

- udruller

- Afledt

- beskrevet

- beskrivelse

- Trods

- detaljeret

- opdaget

- Detektion

- udviklet

- forskellige

- opdaget

- opdagelse

- vises

- distribueret

- skel

- dokumentet

- gør

- downloade

- downloads

- udkast

- Drop

- droppet

- Dropper

- Drops

- dumpe

- hver

- tidligere

- Øst

- østlige

- Edge

- enten

- emails

- indlejret

- emirates

- selvstændige

- muliggøre

- krypteret

- kryptering

- Endpoint

- Endpoint sikkerhed

- energi

- lokkende

- spionage

- etablere

- etableret

- unddragelse

- Hver

- eksempel

- udveksling

- udelukkende

- udføre

- henrettet

- Udfører

- udførelse

- udførelse

- eksfiltration

- Uddrag

- falsk

- File (Felt)

- Filer

- Endelig

- finansielle

- finde

- fund

- Fornavn

- montering

- flow

- Fokus

- fokuserer

- efter

- følger

- Til

- format

- fundet

- Framework

- fra

- fra 2021

- funktion

- funktionaliteter

- funktionalitet

- funktioner

- yderligere

- fremtiden

- indsamling

- generelt

- genereret

- genererer

- Global

- mål

- Google Chrome

- Regering

- regeringer

- gruppe

- Gruppens

- Håndterer

- hash

- Have

- sundhedspleje

- dermed

- link.

- HEX

- Skjule

- historie

- Kroge

- host

- Hvordan

- HTML

- http

- HTTPS

- menneskelig

- Human Resources

- ID

- identisk

- identifikator

- if

- billede

- implementeret

- redskaber

- forbedret

- in

- omfatter

- Herunder

- faktisk

- info

- oplysninger

- Infrastruktur

- initial

- innovere

- innovationer

- Forespørgsler

- installeret

- i stedet

- anvisninger

- Intelligens

- interne

- ind

- introduceret

- Iran

- israel

- IT

- ITS

- selv

- Job

- json

- juli

- lige

- holde

- Nøgle

- kendt

- Efternavn

- lanceret

- lag

- mindst

- Libanon

- til venstre

- legitim

- ligesom

- Sandsynlig

- Line (linje)

- LINK

- Liste

- Børsnoterede

- notering

- Lister

- lastning

- lokale

- placering

- placeringer

- log

- Lang

- leder

- maskine

- Makro

- makroer

- Main

- større

- malware

- leder

- Marlin

- maskerade

- Match

- MD5

- mekanisme

- Hukommelse

- nævnte

- besked

- beskeder

- Metadata

- metode

- metoder

- microsoft

- Mellemøsten

- Middle East

- MILAN

- millisekunder

- minutter

- blande

- tilstand

- Desuden

- mest

- for det meste

- bevæger sig

- flere

- navn

- Som hedder

- nemlig

- navne

- navngivning

- national

- indfødte

- netto

- Ikke desto mindre

- Ny

- næste

- NIST

- ingen

- bemærkelsesværdig

- især

- nummer

- numre

- opnå

- opnår

- forekom

- of

- Tilbud

- Office

- tit

- on

- ONE

- kun

- Produktion

- Operatører

- Option

- or

- ordrer

- organisation

- organisationer

- Andet

- vores

- ud

- ydre rum

- output

- i løbet af

- overstyring

- oversigt

- side

- parameter

- parametre

- part

- Adgangskode

- Nulstilling/ændring af adgangskoder

- sti

- udfører

- periode

- udholdenhed

- Phishing

- plato

- Platon Data Intelligence

- PlatoData

- Vær venlig

- Punkt

- punkter

- Portal

- position

- eventuelt

- Indlæg

- PowerShell

- praktisk

- forgænger

- tidligere

- tidligere

- primære

- private

- sandsynligvis

- behandle

- Behandlet

- Processer

- Produkt

- beskytte

- protokol

- give

- offentliggjort

- formål

- forespørgsler

- tilfældig

- hellere

- Læsning

- modtaget

- nylige

- register

- relaterede

- stole

- fjern

- fjernelse

- fjernet

- udskiftes

- indberette

- Rapporter

- anmode

- forskning

- forskere

- Ressourcer

- henholdsvis

- svar

- ansvarlige

- REST

- resulterer

- Resultater

- afkast

- gennemgå

- rig

- Kør

- kører

- s

- samme

- Gem

- gemt

- besparelse

- så

- planlægge

- planlagt

- Ordningen

- ordninger

- script

- HAV

- Anden

- sekunder

- Sektion

- Sektorer

- sikkerhed

- se

- set

- valgt

- valg

- afsendelse

- sender

- sendt

- Series

- tjener

- server

- Servere

- tjeneste

- Tjenester

- sæt

- flere

- Haj

- Shell

- vist

- Shows

- lignende

- ligheder

- Simpelt

- siden

- websted

- lille

- So

- Software

- sol

- Løsninger

- nogle

- Space

- specifikke

- specificeret

- spredes

- stabling

- Stage

- iscenesættelse

- standard

- starter

- stjæler

- Trin

- Steps

- stjålet

- Stands

- opbevaret

- forhandler

- String

- efterfølgende

- Efterfølgende

- sådan

- Understøtter

- skiftede

- symbol

- systemet

- Systemer

- bord

- taget

- tager

- mål

- målrettet

- rettet mod

- mål

- Opgaver

- opgaver

- Teknisk

- Teknisk analyse

- telekommunikation

- end

- at

- deres

- Them

- selv

- derefter

- Der.

- Disse

- de

- ting

- Tredje

- denne

- trussel

- trusselsaktører

- Trusselsrapport

- hele

- Dermed

- toften

- Slips

- tid

- Titel

- til

- værktøj

- værktøjer

- top

- transit

- transportere

- Stol

- betroet

- to

- typen

- typisk

- typisk

- Ualmindelig

- under

- Forenet

- De Forenede Arabiske

- Forenede Arabiske Emirater

- I modsætning til

- ubrugt

- opdateret

- uploadet

- Uploading

- på

- URL

- us

- brug

- anvendte

- Bruger

- brugere

- bruger

- ved brug af

- v1

- værdi

- Værdier

- variabel

- række

- forskellige

- udgave

- versionsoplysninger

- versioner

- vertikaler

- meget

- via

- Victim

- ofre

- Besøg

- besøgte

- advarsel

- var

- måder

- we

- web

- Webserver

- webservices

- Hjemmeside

- websites

- GODT

- var

- som

- mens

- Hele

- bredde

- vilje

- vinduer

- med

- inden for

- ord

- workflow

- arbejder

- skrivning

- skriftlig

- Ja

- endnu

- zephyrnet