Den 10. august blev Poly Network udsat for et hack på $611 millioner - det største krypto-relaterede hack til dato. Dette angreb var især interessant sammenlignet med størstedelen af DeFi-hacks, som typisk bruger en form for flashlån og arbitrage til at udnytte smarte kontrakter Hvad er smarte kontrakter? En smart kontrakt er en computerpro... Mere og mindre beløb. I dette tilfælde fandt hackeren en udnyttelse, der gjorde det muligt for ham at omgå de private nøgler og få den smarte kontrakt til at sende midlerne direkte til tegnebøger under deres kontrol. CipherTrace har bekræftet, at næsten alle midler indtil videre er blevet returneret til Poly Network. Poly Network har også bekræftet afkastet på deres Twitter-feed.

Hvad er smarte kontrakter? En smart kontrakt er en computerpro... Mere og mindre beløb. I dette tilfælde fandt hackeren en udnyttelse, der gjorde det muligt for ham at omgå de private nøgler og få den smarte kontrakt til at sende midlerne direkte til tegnebøger under deres kontrol. CipherTrace har bekræftet, at næsten alle midler indtil videre er blevet returneret til Poly Network. Poly Network har også bekræftet afkastet på deres Twitter-feed.

Hvor det typiske DeFi-hack er mod specifikke DeFi-instrumenter, hvilket resulterer i meget mindre tab, var angrebet i dette tilfælde mod Poly Networks infrastruktur, med fokus på selve DeFi-platformen og målrettet kontrol af den decentraliserede udvekslings (DEX) smarte kontrakter. Som et resultat blev hovedkontrakten på tværs af kæder fuldstændig kontrolleret af hackeren, hvilket gav ham mulighed for at låse op for tokens, der skulle være låst inden for kontrakten, sende tokens til adresser under deres kontrol og derefter gentage angrebet på tværs af kæder.

Hvordan Poly Network blev hacket

Poly Network fungerer som en interoperabilitetsbro på tværs af kæder for at lette overførslen af tokens mellem to relativt uafhængige blockchains. Som sådan er en af deres vigtigste Poly Network smarte kontrakter selve broen. For at broer mellem kæder kan agere effektivt (f.eks. for at brugere skal kunne bruge netværket til at overføre tokens på tværs af kæder), skal de opretholde store summer af likviditet. Når en bruger ønsker at "bro" mellem kæder, skal Poly Network effektivt brænde/minde de tilsvarende aktiver på de respektive kæder.

Kontrakten, der udsteder disse token-overførsler på tværs af kæder, bruger "holdere" til at verificere og udføre transaktionerne. Når keeperen har skrevet under på kildekæde og CrossChainManager kontrakt vedr destinationskæde vil tjekke Keeperens signatur for gyldighed og udføre tilsvarende på destinationskæden for at fuldføre "broen".

Da den smarte kontrakt udfører transaktionerne og ikke brugeren selv, var hackeren i stand til at udnytte CrossChainManager smart kontrakt og byt "keeperne" ud med en ondsindet keeper under deres kontrol. Som et resultat blev hovedkontrakten på tværs af kæder på Poly Network fuldstændig kontrolleret af hackeren, hvilket gjorde det muligt for ham at låse op for tokens, der skulle forblive låst inden for brokontrakten, og flytte tokens til adresser under hans kontrol. Hackeren gentog derefter angrebet på tværs af kæder.

Hvem er de virkelige ofre for Poly Network-hacket?

Som et resultat af hackerens handlinger led brugernes midler, der var "låst" i disse kontrakter, det sande tab. Selvom der ikke blev taget nogle individuelle tokens, ville Poly Network ved at fjerne et så stort beløb, der var låst i protokollen, ikke længere have likviditeten til at understøtte en storstilet udvandring, hvis alle brugere ønskede at trække deres midler fra kontrakterne. Men på grund af DeFis decentraliserede karakter betyder manglen på KYC-processer og grænseoverskridende rækkevidde, at det er næsten umuligt at identificere, hvem de virkelige ofre er, og hvor de befinder sig.

Samlet set er det en sofistikeret udnyttelse af en dårligt designet smart kontrakt, hvor "risikoen" og "adfærden" påvirker brugerne af Poly Network. Investorerne er de sande ofre, ikke Poly Network selv. Poly Network deler velsagtens ansvar med hackeren ved ikke at sikre kvaliteten af deres smarte kontrakt og derved udsætte investorer for betydelig risiko.

Der er i øjeblikket ingen indikation af, at Poly Network-koden nogensinde har modtaget en revision. Søger gennem protokollens GitHub repos angav ikke, at der var blevet udført eller rapporteret revisioner.

Poly Network hacker returnerer over halvdelen af stjålne midler

Til stor overraskelse for dem, der overvågede Poly Network-tyveriet, begyndte angriberen den 11. august at returnere nogle af de stjålne midler. Dette fik mange over internettet til at spekulere på - hvorfor?

I al den ombytning, hackeren har foretaget i et forsøg på at sløre deres spor, ser det ud til, at hackeren på et tidspunkt havde genbrugt en pung, der allerede havde tidligere transaktioner med nogle fremtrædende børser, der kunne have identificerende "kend din kunde"-oplysninger (KYC) på Hej M.

Der er påstande om, at hackeren potentielt er en hvid hat, givet tilbageleveringen af midler. Det er dog yderst usandsynligt, at en hvid hat ville have taget de samme skridt for at forsøge at sløre midlernes spor, hvis de altid havde tænkt sig at returnere pengene.

På tidspunktet for denne blog har CipherTrace bekræftet, at næsten alle midler er blevet returneret til Poly Network til de adresser, de havde udviklet specifikt til hackeren for at returnere pengene. Disse adresser er:

- 0x71Fb9dB587F6d47Ac8192Cd76110E05B8fd2142f

- 0xEEBb0c4a5017bEd8079B88F35528eF2c722b31fc

- 0xA4b291Ed1220310d3120f515B5B7AccaecD66F17

Midler frosset 10. august (dag for hacking)

USDT frosset

Midlerne blev returneret den 11. august

Polykontrakt: $85 millioner USDC

BSC-kontrakt: $256.2 millioner i 3 store tokens (for det meste BTCB, Binance pegged ETH, BUSD) og $2.637 millioner i BNB

Ethereum-kontrakt: $3.4 millioner i SHIB, renBTC og Fei

Midlerne blev returneret den 12. august

Ethereum-kontrakt: $96.42 millioner DAI

Konsekvenserne af et så stort DeFi-hack

Lovgivere vil fremskynde implementeringen af DeFi-reglerne, især da antallet af DeFi-hacks spiraler, som indbegrebet af dette seneste Poly Network-hack. I sidste ende vil regulatorer sandsynligvis klassificere decentraliserede børser (DEX'er) som udbydere af virtuelle aktiver (VASP'er) i overensstemmelse med FATF's anbefalinger. FinCEN vil sandsynligvis klassificere DEX'er som Money Service Businesses (MSB'er), hvilket betyder, at DEX'er og andre DeFi-applikationer vil være påkrævet for at opfylde anti-hvidvaskning af penge (AML) og KYC-forpligtelser. Jeg ville også forvente, at CFTC regulerer DeFi-fællesskaber, og SEC regulerer DeFi-værdipapirregler.

Derudover vil intelligente kontraktkvalitetsstandarder blive mere stringente, revisionsstandarder vil dukke op. Yderligere vil DeFi-"forsikringsmarkedet" udvikle sig og modnes, som kan evaluere og under rette DeFi-tekniske risici.

DeFi hacks nærmer sig 2 milliarder dollars for året – hvad er det næste?

Dette hack eksemplificerer vigtigheden af smart kontraktsikkerhed og revisionsstandarder for at sikre kvaliteten og reducere sårbarheder i koden.

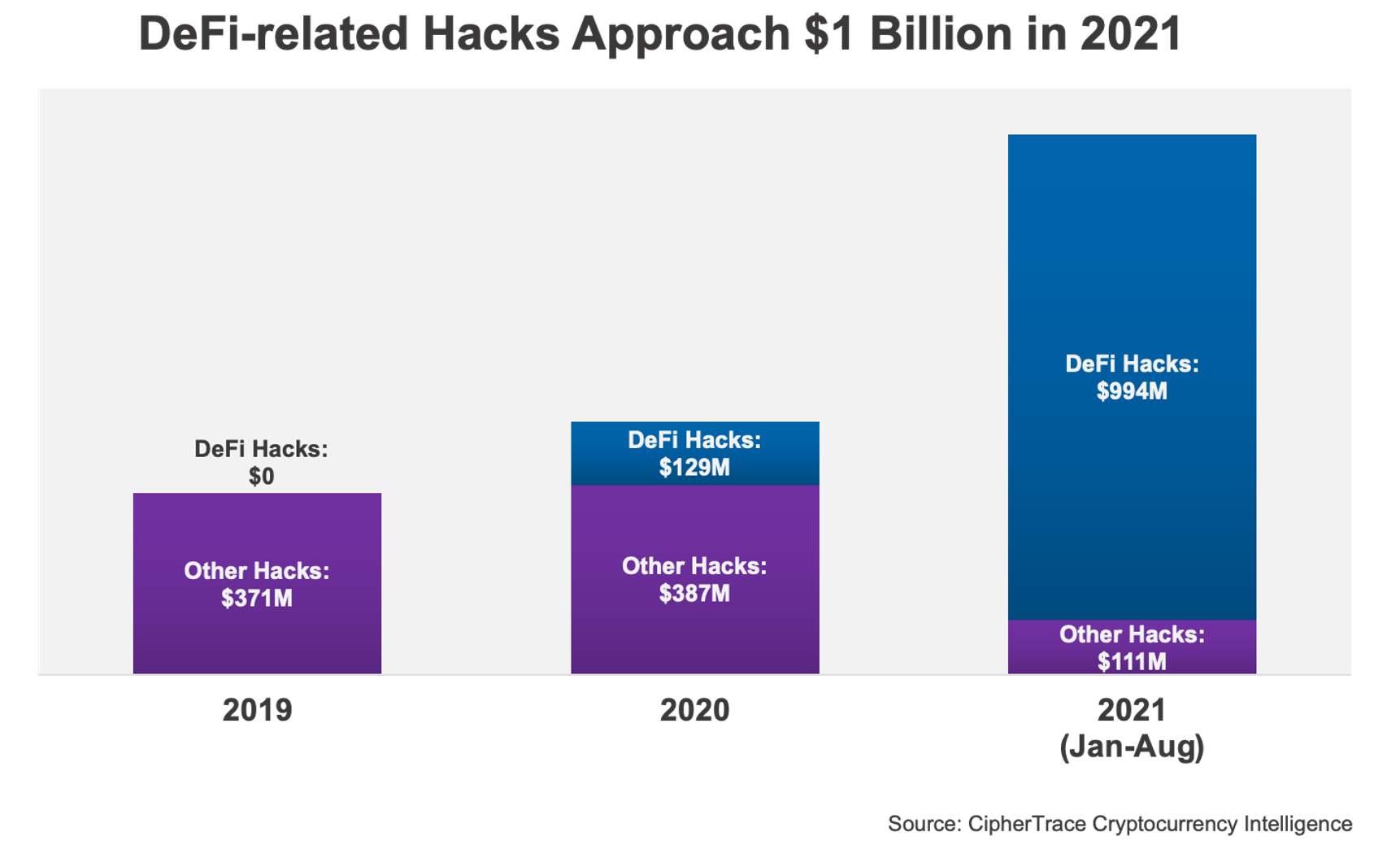

Ifølge vores seneste Rapport om kryptovalutakriminalitet og bekæmpelse af hvidvaskning af penge, ved udgangen af august udgør mængden af DeFi-hack, der blev nettoført af kriminelle i 2021, $361 millioner. I dag er dette tal næsten tredoblet, da DeFi-hacks nu udgør 994 millioner dollars, hvilket udgør 90 % af hele 2021's hackvolumen, som topper lidt over 1.1 milliarder dollars.

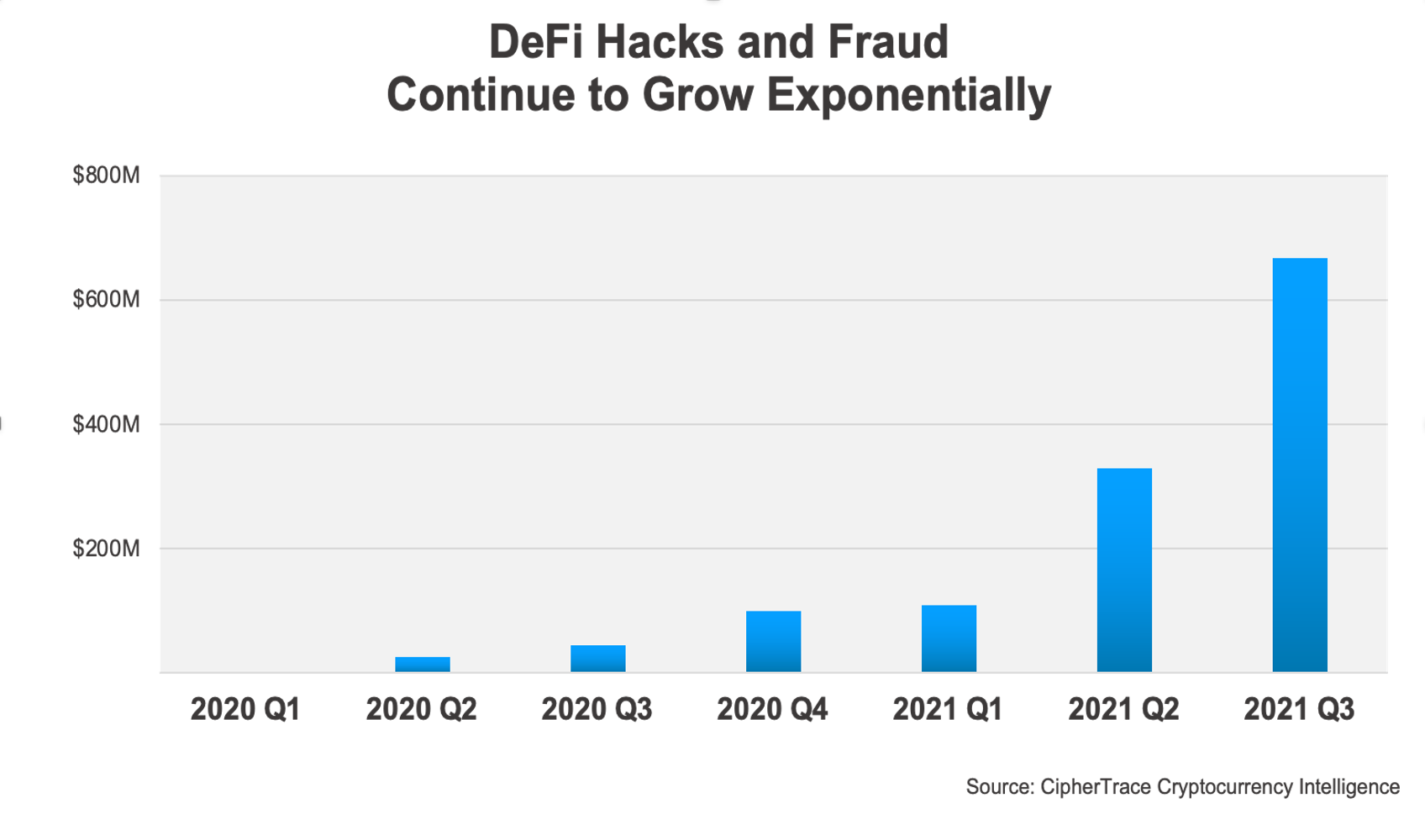

Da DeFi-hacks og svindel fortsætter med at vokse eksponentielt kvartal over kvartal, ser fremtiden for DeFi-kriminalitet ud til at være dyster, hvis tendensen skal fortsætte. Hvis DeFi-forbrydelser fortsætter med at blive mere sofistikerede, som vist af Poly Network-hacket, vil smarte kontrakter sandsynligvis i stigende grad blive målrettet mod større angreb.

Da DeFi-hacks og svindel fortsætter med at vokse eksponentielt kvartal over kvartal, ser fremtiden for DeFi-kriminalitet ud til at være dyster, hvis tendensen skal fortsætte. Hvis DeFi-forbrydelser fortsætter med at blive mere sofistikerede, som vist af Poly Network-hacket, vil smarte kontrakter sandsynligvis i stigende grad blive målrettet mod større angreb.

Tillæg

Den 11. august holdt hackeren en "on-chain" Q&A. Følgende kan ses ved at afkode inputdataene på nogle af hans transaktioner.

Spørgsmål og svar, 1. DEL:

Q: HVORFOR HACKING?

A: FOR SJOV 🙂

Q: HVORFOR POLY NETVÆRK?

A: CROSS CHAIN HACKING ER VARMT

Q: HVORFOR OVERFØRES TOKENS?

A: FOR AT HOLDE DET SIKKERT.

NÅR JEG SPOTTE BUGGEN, HADDE JEG EN BLANDET FØLELSE. SPØRG DIG SELV, HVAD DU SKAL GØRE, HAR DU ANSTÅET SÅ MEGET FORTUNE. SPØRGER DU PROJEKTHOLDET POLITISK, AT DE KAN LØSE DET? NOGEN KAN VÆRE TRAITOREN GIVET EN MILLIARD! JEG KAN STOLE INGEN! DEN ENESTE LØSNING, JEG KAN KOMME TIL MED, GEMMER DET I EN _TRUSTED_ KONTO, MENS MITT BEHOLDER SELV _ANONYMT_ OG _SIKKERT_.

NU LUFTER ALLE EN FØLELSE AF KONSPIRATION. INSIDER? IKKE MIG, MEN HVEM VED? JEG TAR ANSVARET FOR AT AFSLÆGGE SÅRBARHEDEN, FØR NOGEN INSIDERNE GJEMMER OG UDNYTTER DEN!

Spørgsmål: HVORFOR SÅ SOFISTIKET?

A: POLY-NETVÆRKET ER UDSTÆNDIGT SYSTEM. DET ER ET AF DE MEST UDFORDRENDE ANGREP, SOM EN HACKER KAN NYDE. OG JEG SKAL VÆRE HURTIG TIL AT SLÅ ENHVER INSIDER ELLER HACKERE, JEG TAG DET SOM EN BONUS-UDFORDRING 🙂

Q: ER DU UDSÆTTET?

A: NEJ. ALDRIG. JEG FORSTÅDE RISIKOEN FOR AT UDSÆTTE MIG SELV, SELVOM JEG IKKE GØR ONDT. SÅ JEG BRUGEDE MIDLERTIDIG EMAIL, IP ELLER _SÅ KALDET_ FINGERAFSKRIFT, SOM UNDER KAN IKKE SPØRES. JEG FORETÆR AT BLIVE I MØRKET OG REDDE VERDEN.

https://etherscan.io/tx/0x1fb7d1054df46c9734be76ccc14fa871b6729e33b98f9a3429670d27ec692bc0

Q & A, ANDEN DEL:

Q: HVAD SKEDE EGENTLIGT FOR 30 TIMER SIDEN?

A: LANG HISTORIE.

TRO DET ELLER EJ, JEG BLEV _TVUNGET_ TIL AT SPILLE SPILLET.

POLY-NETVÆRKET ER ET AVANCERET SYSTEM, JEG LADDE IKKE AT BYGGE ET LOKALT TESTMILJØ. JEG MÅDE IKKE PRODUCERE EN POC I BEGYNDELSEN. DOG KOM AHA-MOMENTET, LIGE FØR JEG SKULLE GIVE OP. EFTER DEBUGGING HELE NATTEN HAR JEG LAVET EN _ENKEL_ MEDDELELSE TIL ONTOLOGI-NETVÆRKET.

JEG PLANLAGDE AT LANCERE EN SEJ BLITZKRIEG FOR AT OVERTAGE DE FIRE NETVÆRK: ETH, BSC, POLYGON & HECO. MEN HECO-NETVÆRKET GÅR FORKERT! RELÆEREN OPFØRER IKKE SOM DE ANDRE, EN KEEPER SLIPDE BARE MIN UDNYTTELSE DIREKTE, OG NØGLEN BLEV OPDATERET TIL NOGLE FORKERTE PARAMETRE. DET ØDEDE MIN PLAN.

JEG BURDE HAVE STOPLET I DET ØJEBLIKKE, MEN JEG BESLUTTEDE AT LADE SHOWET FORTSÆTTE! HVAD HVIS DE LATTER FEJLEN HEMMELIGT UDEN NOGEN ANMELDELSE?

DOG VILLE JEG IKKE FORÅRSAGE _REGEL_ PANIK I CRYPTO-VERDENEN. SÅ JEG VALGTE AT IGNORERE lortemønter, SÅ FOLK BEHØVDE IKKE BEKYMME OM, AT DE GÅR TIL NUL. JEG TAGE VIGTIGE TOKENS (UNDTAGEN SHIB) OG SÆLGTE IKKE NOGEN AF DEM.

SPØRGSMÅL: HVORFOR SÅ SÆLGES/SKIFTES STADENE?

A: JEG BLEV VIRKELIG AF POLY-TEAMET FOR DERES FØRSTE SVAR.

DE OPFORDREDE ANDRE TIL AT KLÆMME OG HADE MIG, FØR JEG HAVDE NOGEN CHANCE FOR AT SVARE! SELVFØLGELIG VIDSTE JEG, DER ER FAKE DEFI-MØNTER, MEN JEG TAGEDE DET IKKE ALVORLIGT, DA JEG INGEN PLAN HAVDE AT HVASKVASK DEM.

I IMmellemtiden KUNNE AT DEPOSERE staldene VÆRE EN RENTER FOR AT DÆKKE POTENTIELLE OMKOSTNINGER, SÅ JEG HAR MERE TID TIL AT FORHANDLE MED POLY-HOLDET.

https://etherscan.io/tx/0xd4ee4807c07702a3202f45666983855d7fa22eb1c230e4c1e840fc9389e54729

Q & A, DEL TRE:

SPØRGSMÅL: HVORFOR GIVER DRIPS 13.37?

A: JEG FØLTE VARMEN FRA ETHEREUM FÆLLESSKABET.

JEG HAVDE OPTAGET MED AT UNDERSØGE PROBLEMER FRA HECO OG FEJLE MINE SCRIPTER. JEG TRODDE DET VAR NETVÆRKSPROBLEMER, HVORFOR JEG IKKE KUNNE DEPOSERE (JEG STADDE BAG EN SOFISTIKET PROXY). SÅ JEG DELTE MIN GOODWILL GUDEN.

SPØRGSMÅL: HVORFOR SPØRGER TORNADO OG DAO?

A: DER HAR OVERVET SÅ MANGE HACKINGS, VIDSTE JEG, AT DEPOSITIONER I TORNADO ER EN KLIP MEN DESPERT BESLUTNING. DET VAR MOD MIN ORIGINALE HENSIGT. AT VÆRE DEN CROWDSOURCED HACKER VAR BARE MIN DÅRLIGE JOKE EFTER AT MØDE SÅ MANGE tiggere 🙂

Spørgsmål: HVORFOR RETURNERE?

A: DET ER ALTID PLANEN! JEG ER _IKKE_ SÆRLIGT INTERESSERET I PENGE! JEG VED, DET GØR ONDT, NÅR FOLK BLIVE ANgrebet, MEN BØR DE IKKE LÆRE NOGET AF DE HACKS? JEG ANMELDTE AFGØRELSEN FOR TILBAGEKOMMELSE FØR MIDNAT, SÅ FOLK, DER HAVDE TRO PÅ MIG, SKAL HAVE ET GODT HVILE 😉

SPØRGSMÅL: HVORFOR TILBAGE LANGSOMT?

A: JEG BRUGER TID TIL AT TALE MED POLY-TEAMET. UNDSKYLD, DET ER DEN ENESTE MÅDE JEG VED AT BEVISE MIN VÆRDIGHED, MENS DU SKJULER MIG SELV IDENTITET. OG JEG HAR BRUG FOR HVILE.

Q: POLY-HOLDET?

A: JEG BEGYNDTE ALLEREDE AT TALE KORT MED DEM, LOGGENE ER PÅ ETHEREUM. JEG MÅSKE ELLER IKKE UDGIVE DEM. DE SMERTER, DE HAR LIDT, ER MIDLERTIDIGE MEN MINDELIGE.

JEG VIL GERNE GIDE DEM TIPS OM, HVORDAN DE SIKKER DERES NETVÆRK, SÅ DE KAN VÆRE KVALIFICEREDE TIL AT FORVALTE MILLIARDPROJEKTET I FREMTIDEN. POLY-NETVÆRKET ER ET VELDESIGNET SYSTEM, OG DET VIL HÅNDTERE FLERE AKTIVER. DE HAR FÅET MANGE NYE FØLGERE PÅ TWITTER, ikke?

https://etherscan.io/tx/0xe954bed9abc08c20b8e4241c5a9e69ed212759152dd588bb976b47eca353a5bc

Værdi taget fra Poly Network Hack

| Kæde | TX Hash | aktiv | beløb | $ værdi |

| BSC | 0x534966864bda354628d4f1c66db45cbefcdda7433e9576e7664fea01bb05be9a | BNB | 6,613.44 | $2,460,861.21 |

| BSC | 0xd59223a8cd2406cfd0563b16e06482b9a3efecfd896d590a3dba1042697de11a | USDC | 87,603,373.77 | $87,624,502.53 |

| BSC | 0x4e57f59395aca4847c4d001db4a980b92aab7676bc0e2d57ee39e83502527d6c | ETH | 26,629.16 | $85,896,083.66 |

| BSC | 0x50105b6d07b4d738cd11b4b8ae16943bed09c7ce724dc8b171c74155dd496c25 | BTCB | 1,023.88 | $47,427,704.52 |

| BSC | 0xd65025a2dd953f529815bd3c669ada635c6001b3cc50e042f9477c7db077b4c9 | BUSD | 32,107,854.11 | $32,124,918.14 |

| BSC | 0xea37b320843f75a8a849fdf13cd357cb64761a848d48a516c3cac5bbd6caaad5 | USDC | 298.9405633 | $299.04 |

| ETH | 0xad7a2c70c958fcd3effbf374d0acf3774a9257577625ae4c838e24b0de17602a | ETH | 2,857.49 | $8,977,279.13 |

| ETH | 0x5a8b2152ec7d5538030b53347ac82e263c58fe7455695543055a2356f3ad4998 | USDC | 96,389,444.23 | $96,430,660.58 |

| ETH | 0x3f55ff1fa4eb3437afe42f4fea57903e8e663bc3b17cb982f1c8d4c8f03a2083 | WBTC | 1,032.12 | 46,971,609.47 |

| ETH | 0xa7c56561bbe9fbd48e2e26306e5bb10d24786504833103d3f023751bbcc8a3d9 | DAI | 673,227.94 | $673.628.12 |

| ETH | 0xc917838cc3d1edd871c1800363b4e4a8eaf8da2018e417210407cc53f94cd44e | UNI | 43,023.75 | $1,242,040.44 |

| ETH | 0xe05dcda4f1b779989b0aa2bd3fa262d4e6e13343831cb337c2c5beb2266138f5 | SHIB | 259,737,345,149.52 | $1,974,082.34 |

| ETH | 0xb12681d9e91e69b94960611b227c90af25e5352881907f1deee609b8d5e94d7d | renBTC | 14.47265047 | $659,141.75 |

| ETH | 0x06aca16c483c3e61d5cdf39dc34815c29d6672a77313ec36bf66040c256a7db3 | USDT | 33,431,197.73 | $33,391,733.96 |

| ETH | 0xc797aa9d4714e00164fcac4975d8f0a231dae6280458d78382bd2ec46ece08e7 | Weth | 26,109.06 | $82,052,128.62 |

| ETH | 0xd8c1f7424593ddba11a0e072b61082bf3d931583cb75f7843fc2a8685d20033a | FEI | 616,082.59 | $616,082.59 |

| Poly | 0x1d260d040f67eb2f3e474418bf85cc50b70101ca2473109fa1bf1e54525a3e01 | USDC | 85,089,610.91 | $85,061,020.80 |

| Poly | 0xfbe66beaadf82cc51a8739f387415da1f638d0654a28a1532c6333feb2857790 | USDC | 108.694578 | $108.66 |

Poly Network Hacker-adresser

Poly Network identificerede offentligt tre adresser, der angiveligt var kontrolleret af angriberen:

- 0xC8a65Fadf0e0dDAf421F28FEAb69Bf6E2E589963 (ETH)

- 0x0D6e286A7cfD25E0c01fEe9756765D8033B32C71 (BSC)

- 0x5dc3603C9D42Ff184153a8a9094a73d461663214 (POLYGON)

Kilde: https://ciphertrace.com/poly-network-suffers-largest-crypto-hack-ever-recorded/

- &

- 11

- Konto

- Alle

- angiveligt

- tillade

- AML

- annoncerede

- hvidvaskning af penge

- applikationer

- arbitrage

- aktiv

- Aktiver

- revision

- AUGUST

- Billion

- binance

- Blog

- BRIDGE

- Bug

- bygge

- BUSD

- virksomheder

- Årsag

- CFTC

- CipherTrace

- fordringer

- kode

- Mønter

- Fællesskaber

- samfund

- Conspiracy

- fortsæt

- kontrakt

- kontrakter

- Kriminalitet

- forbrydelser

- Kriminelle

- grænseoverskridende

- krypto

- DAO

- data

- dag

- decentral

- Defi

- Dex

- DID

- Miljø

- ETH

- ethereum

- Udvekslinger

- Exodus

- Exploit

- vender

- falsk

- FinCEN

- fingeraftryk

- Fix

- Blink

- formular

- bedrageri

- sjovt

- fonde

- fremtiden

- spil

- GitHub

- godt

- Grow

- hack

- hacker

- hackere

- hacking

- hacks

- Hvordan

- How To

- HTTPS

- Identity

- oplysninger

- Infrastruktur

- Insider

- interesse

- Internet

- Interoperabilitet

- Investorer

- IP

- spørgsmål

- IT

- holde

- Nøgle

- nøgler

- KYC

- stor

- seneste

- lancere

- LÆR

- Likviditet

- Lån

- lokale

- Lang

- større

- Flertal

- Making

- million

- blandet

- penge

- overvågning

- bevæge sig

- netværk

- netværk

- net

- underretning

- Ontologi

- ordrer

- Andet

- Panic

- patch

- Mennesker

- planlægning

- perron

- PoC

- private

- Private nøgler

- om

- projekt

- proxy

- offentliggøre

- Spørgsmål og svar

- kvalitet

- reducere

- regler

- Regulators

- REST

- afkast

- Risiko

- sikker

- besparelse

- Scale

- SEK

- Værdipapirer

- sikkerhed

- sælger

- forstand

- delt

- Aktier

- Skilte

- Smart

- smart kontrakt

- Smarte kontrakter

- So

- standarder

- påbegyndt

- forblive

- stjålet

- support

- overraskelse

- systemet

- taler

- Teknisk

- midlertidig

- Test

- tyveri

- tid

- tips

- token

- Tokens

- Transaktioner

- Stol

- brugere

- vasper

- Virtual

- tjenesteudbydere af virtuelle aktiver

- bind

- Sårbarheder

- sårbarhed

- tegnebog

- Punge

- WHO

- inden for

- world

- nul