Web3-sikkerhedsområdet oplevede et dramatisk skift i 2023, der viste både fremskridt med hensyn til modstandskraft og vedvarende vanskeligheder. Cyberangreb mod Web3-sektoren resulterede i over $ 1.7 mia i erstatning i 2023; 453 hændelser blev dokumenteret. De mange forskellige farer, som disse overgreb viser, fremhæver den kritiske nødvendighed for Web3-fællesskabet for at opretholde konstant bevidsthed. Et team af eksperter på Salus, en web3-sikkerhedsvirksomhed med fokus på forskning, udviklede denne omfattende analyserapport.

Hacks: Et år med forskellige mønstre

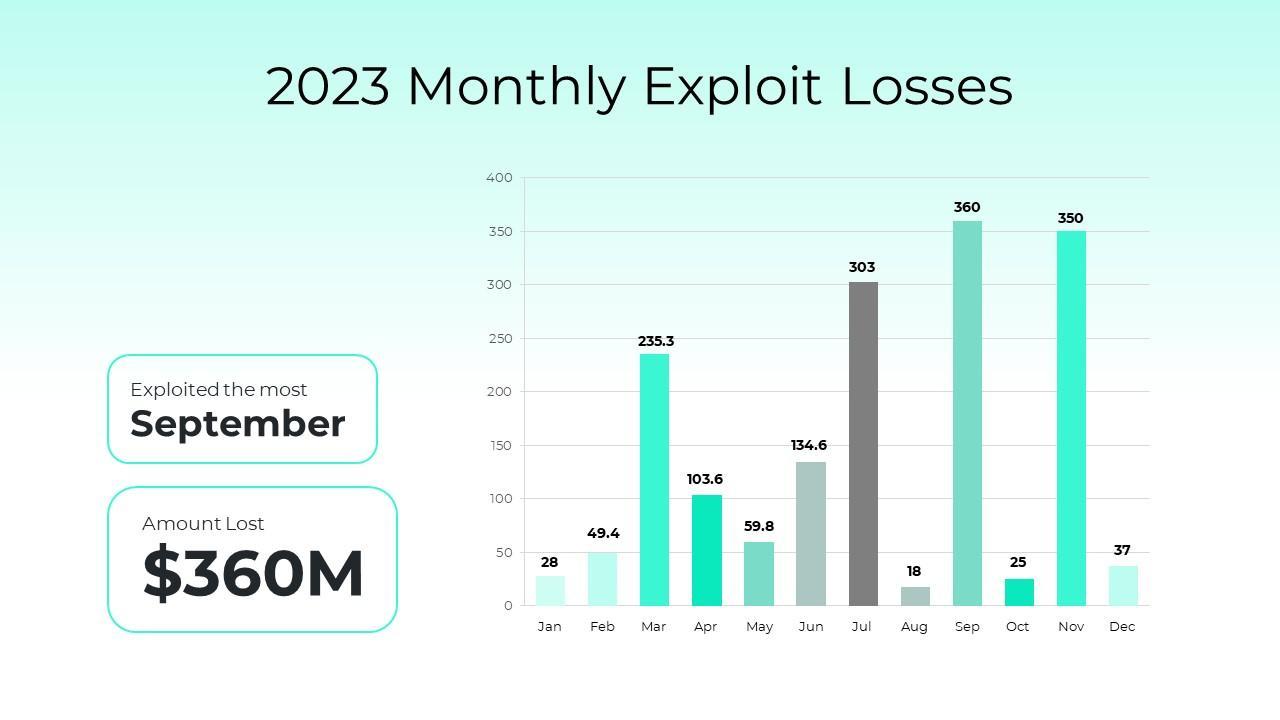

Selvom de samlede tab faldt betydeligt i 2023, fortsatte højprofilerede udnyttelser med at have en betydelig indvirkning. Tabet på $200 millioner, som Mixin Network led i september, sammen med de $197 millioner tab, som Euler Finance led i marts og de $126.36 millioner tab, som Multichain led i juli, fremhæver de vedvarende farer for broer og Defi protokoller.

En mere detaljeret undersøgelse af månedlige tab viser et interessant mønster. Selvom der var store tab i september, november og juli, var der et mærkbart fald i oktober og december, hvilket tyder på, at sikkerhedsbevidsthed og implementering af stærke beskyttelser bliver vigtigere og vigtigere.

Snapshot 2023 af Web3-sikkerhedssårbarheder

Afslut svindel:

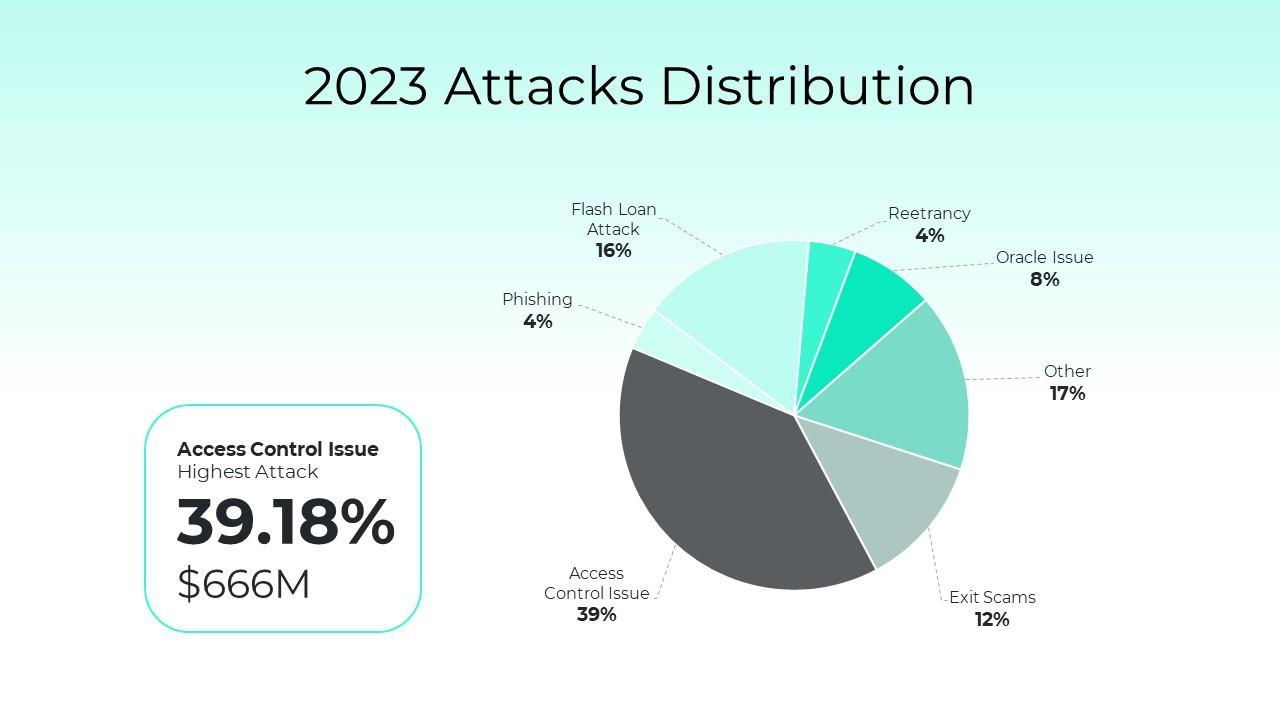

Af alle overfald udgjorde exit-svindel 12.24 %, med 276 hændelser, der resulterede i et tab på 208 millioner dollars. Fremtrædende forekomster af ventures, der lovede betydelige overskud, men brat forsvandt med investorernes penge.

Sikkerhedsforanstaltninger:

1. Undersøgelse af projekter og teams i dybden, sikre, at de har en dokumenteret track record, og rangordne projekter i henhold til gennemsigtige sikkerhedsvurderinger leveret af pålidelige virksomheder.

2. Varier din investeringsportefølje og vær forsigtig, når du overvejer ventures, der giver urimeligt høje afkast.

Problemer med adgangskontrol:

39.18 % af overfaldene havde adgangskontrolproblemer, og 29 af disse hændelser resulterede i et betydeligt tab på $666 millioner. Fremtrædende tilfælde inkluderer modtageligheder, der blev udnyttet i Multichain, Poloniex og Atomic Wallet.

Sikkerhedsforanstaltninger:

Overhold princippet om mindste privilegier, sæt stærke godkendelses- og godkendelsesprocedurer på plads, og opdater adgangstilladelser ofte. Giv desuden personalet regelmæssig sikkerhedstræning, især dem med høje privilegier, og opsæt grundige overvågningssystemer for hurtigt at identificere og adressere enhver mistænkelig aktivitet på tværs af apps og infrastruktur.

Phishing:

Phishing-tilfælde udgjorde 3.98 % af angrebene, og 13 af disse hændelser kostede $67.6 millioner i tab. Angribere brugte en række konstant skiftende phishing-strategier, som vist ved AlphaPo-angrebet fra Lazarus Group.

Sikkerhedsforanstaltninger:

Front-end-angreb er steget i web3-arenaen som følge af initiativer, der undervurderer front-end-sikkerhed. Det er vigtigt at gøre Web3 penetrationstest for at finde systemfejl og sårbarheder, som hackere kunne udnytte. Gør brugeruddannelse til en topprioritet, tilskynd brugen af multi-faktor autentificering (MFA) og hardware wallets, og brug domæneovervågning og e-mailbekræftelse.

Angreb ved hjælp af flashlån:

16.12 % af overfaldene var lynlånsangreb, med 37 hændelser, der resulterede i et tab på $274 millioner. Præcise flashlånsangreb blev lanceret mod Yearn Finance, KyberSwap og Euler Finance.

Sikkerhedsforanstaltninger:

Reducer farerne forbundet med flashlån ved at indføre begrænsninger såsom tidsfrister og minimumslånemængder. Ved at øge udgifterne til angribere kan opkrævning af brug af flashlån virke som et afskrækkende incitament til at bruge fjendtlige angreb.

Genindtræden:

4.35 % af angrebene var forårsaget af sårbarheder ved genindtræden, og 15 af disse hændelser resulterede i et tab på $74 millioner. Implikationerne af en lille fejl, der forårsagede store tab, blev bragt frem af Vyper-spørgsmålet og Exactly Protocol-angrebet.

Sikkerhedsforanstaltninger:

1. Følg nøje kontrol-effekt-interaktionsmodellen: Sørg for, at alle relevante kontroller og valideringer er udført, før du fortsætter. Du bør kun foretage tilstandsændringer og engagere dig med eksterne enheder, når du har gennemført disse tests.

2. Udfør omfattende reentry-beskyttelse i praksis: Brug dette til hver funktion i kontrakten, der involverer følsomme procedurer.

Problemer med Oracle:

7.88 % af overfaldene var forårsaget af Oracle-problemer, og 7 af disse tilfælde resulterede i et tab på $134 millioner. BonqDAO-hacket demonstrerede, hvordan man ændrer tokenpriser ved at bruge orakelsvagheder.

Sikkerhedsforanstaltninger:

1. Prisfremskrivninger bør ikke laves på markeder med ringe likviditet.

2. Bestem, om tokens likviditet er nok til at garantere platformintegration, før du tænker på nogle bestemte pris-orakelplaner.

3. Inkorporer Time-Weighted Average Price (TWAP) for at hæve omkostningerne ved manipulation for angriberen.

Yderligere sårbarheder

16.47 % af overfaldene blev foretaget ved hjælp af andre sårbarheder, og 76 af disse hændelser resulterede i et tab på 280 millioner dollars. En masse web2-sårbarheder og Mixins databasebrud demonstrerede det brede spektrum af sikkerhedsproblemer, man støder på i Web3-domænet.

Top 10 2023 hacks: Synopsis

De ti bedste hacks i 2023, som tegnede sig for omkring 70 % af årets skader (omkring 1.2 milliarder dollars), identificerede en fælles svaghed: adgangskontrolproblemer, især dem, der involverede tyveri af private nøgler. Størstedelen af disse brud skete i anden del af året; tre væsentlige overfald skete i november.

Navnlig var Lazarus-gruppen involveret i mange brud, der resulterede i tab af midler via hot wallet-kompromiser. Mixin Network, Euler Finance, Multichain, Poloniex, BonqDAO, Atomic Wallet, HECO Bridge, Curve, Vyper, AlphaPo og CoinEx var blandt de protokoller, der blev udnyttet.

konklusion:

Ved årets udgang er 2023's samlede tab mindre end i 2022. Men koncentrationen af skader i top 10 angreb understreger, hvor vigtigt det er at have bedre beskyttelse. På grund af en bred vifte af sårbarheder kræver beskyttelse af Web3-rummet en mangefacetteret strategi.

Det er umuligt at overvurdere betydningen af grundige audits og øget viden om Web3-penetrationstestning, især i lyset af nye infiltrationsteknikker som dem, der bruges i Lazarus Group-angreb. Det anbefales stærkt, at brugere og interessenter prioriterer platforme og tjenester, der opfylder både funktionelle krav og de højeste sikkerhedsstandarder for at bane vejen for en sikker Web3-fremtid.

Klik her for at se liverapporten fra ekspertteamet hos Salus.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- Kilde: https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/

- :er

- $OP

- 10

- 12

- 13

- 15 %

- 2022

- 2023

- 26 %

- 29

- 35 %

- 36

- 7

- a

- Om

- brat

- adgang

- Ifølge

- tegnede

- tværs

- aktivitet

- Desuden

- adresse

- fremskridt

- mod

- Alle

- Skønt

- blandt

- an

- analyse

- ,

- og infrastruktur

- enhver

- apps

- ER

- Arena

- omkring

- AS

- overfald

- vurderinger

- forbundet

- At

- atomare

- angribe

- Angreb

- revisioner

- Godkendelse

- tilladelse

- gennemsnit

- bevidsthed

- BE

- fordi

- blive

- før

- Bedre

- Billion

- låntagning

- både

- brud

- brud

- BRIDGE

- broer

- bred

- bragte

- virksomhed

- men

- by

- forårsagede

- forsigtighed

- Ændringer

- skiftende

- opladning

- Kontrol

- Coinex

- Fælles

- samfund

- Virksomheder

- Afsluttet

- omfattende

- koncentration

- Overvejer

- konstant

- konstant

- fortsatte

- kontrakt

- kontrol

- Koste

- kunne

- kritisk

- skøger

- cyberangreb

- skader

- farer

- Database

- december

- Afvis

- er faldet

- krav

- demonstreret

- detail

- Bestem

- udviklet

- forskellige

- vanskeligheder

- do

- domæne

- færdig

- dramatisk

- Uddannelse

- tilskynde

- ende

- varige

- engagere

- nok

- enheder

- især

- væsentlig

- Euler Finans

- Hver

- præcist nok

- Udviser

- Udgang

- ekspert

- eksperter

- Exploit

- Exploited

- exploits

- omfattende

- ekstern

- finansiere

- Finde

- fund

- Blink

- flash lån

- fejl

- fejl

- fokuserede

- følger

- Til

- funktion

- funktionel

- fonde

- fremtiden

- gruppe

- garanti

- hack

- hackere

- hacks

- havde

- skete

- Hardware

- Hardware lommebøger

- Have

- Høj

- høj-profil

- højeste

- Fremhæv

- højdepunkter

- stærkt

- HOT

- Varm tegnebog

- Hvordan

- How To

- HTTPS

- identificeret

- identificere

- if

- KIMOs Succeshistorier

- implementering

- implikationer

- vigtigt

- umuligt

- in

- dybdegående

- omfatter

- indarbejde

- øget

- stigende

- Infrastruktur

- initiativer

- integration

- interessant

- ind

- undersøge

- investering

- investeringsportefølje

- involverede

- involverer

- spørgsmål

- spørgsmål

- IT

- juli

- Nøgle

- nøgler

- viden

- kyberswap

- stor

- lanceret

- Lazarus

- Lazarus gruppe

- mindst

- mindre

- gearede

- lys

- ligesom

- begrænsninger

- grænser

- Likviditet

- lidt

- leve

- lån

- Lån

- off

- tab

- Lot

- lavet

- vedligeholde

- Flertal

- lave

- Making

- Håndtering

- mange

- Marts

- Markeder

- Kan..

- Mød

- MFA

- million

- minimum

- Mixin

- Mixin netværk

- model

- penge

- overvågning

- månedligt

- mere

- multikæde

- mangefacetteret

- nødvendighed

- netværk

- Ny

- november

- oktober

- of

- tilbyde

- tit

- on

- engang

- igangværende

- kun

- oracle

- ordrer

- Andet

- samlet

- del

- særlig

- især

- Mønster

- bane

- trænge ind

- Tilladelser

- Personale

- Phishing

- PHP

- Place

- planer

- perron

- Platforme

- plato

- Platon Data Intelligence

- PlatoData

- poloniex

- portefølje

- praksis

- Precision

- pris

- Priser

- princippet

- Prioriter

- prioritet

- private

- Private nøgler

- privilegium

- privilegier

- problemer

- procedurer

- producerer

- overskud

- fremskrivninger

- projekter

- fremtrædende

- lovede

- beskyttelse

- beskyttelse

- protokol

- protokoller

- gennemprøvet

- give

- forudsat

- sætte

- Sætte

- hurtigt

- rejse

- rækkevidde

- Ranking

- anbefales

- optage

- fast

- relevant

- pålidelig

- indberette

- Rapportér 2023

- Kræver

- forskning

- modstandskraft

- resultere

- resulterer

- afkast

- Revealed

- sikker

- så

- svindel

- Anden

- sektor

- sikkerhed

- Sikkerhedsbevidsthed

- se

- følsom

- september

- tjener

- Tjenester

- sæt

- Del

- skifte

- bør

- vist

- Shows

- betydning

- signifikant

- Space

- Spectrum

- interessenter

- standarder

- Tilstand

- strategier

- Strategi

- stærk

- væsentlig

- Succesfuld

- sådan

- lidt

- sikker

- mistænksom

- SVG

- systemet

- Systemer

- tager

- hold

- hold

- teknikker

- ti

- Test

- tests

- end

- at

- tyveri

- Der.

- Disse

- de

- Tænker

- denne

- dem

- tre

- tid

- til

- sammen

- token

- top

- Top 10

- Top ti

- I alt

- spor

- historik

- Kurser

- gennemsigtig

- Opdatering

- Brug

- brug

- anvendte

- Bruger

- brugere

- ved brug af

- udnytte

- række

- Ventures

- Verifikation

- via

- Specifikation

- Sårbarheder

- Vyper

- tegnebog

- Punge

- var

- Vej..

- Svaghed

- Web2

- Web3

- Web3-fællesskab

- Web3 plads

- var

- hvornår

- som

- mens

- bred

- Bred rækkevidde

- med

- år

- længes

- Du

- Din

- zephyrnet