Dato for rapporten: 2023-12-20

Dato for hændelsen: 2023-12-14

Type af opdaget hændelse: Uautoriseret adgang og ondsindet kode

Resumé

Ledger opdagede en udnyttelse ved hjælp af Ledger Connect Kit torsdag den 14. december 2023. Denne udnyttelse injicerede ondsindet kode i DApps, der brugte Ledger Connect Kit, og narre EVM DApp-brugere til at underskrive transaktioner, der dræner deres tegnebøger. Udnyttelsen blev hurtigt opdaget, og en løsning blev implementeret kort efter. I mellemtiden faldt et lille antal brugere ind i angrebet og underskrev transaktioner, der drænede deres tegnebog.

Timeline

Tidslinjens timer er detaljerede ved hjælp af tidszonen Central European Time (CET):

2023-12-14: Morgen: En tidligere Ledger-medarbejder blev offer for et sofistikeret phishing-angreb, der fik adgang til deres NPMJS-konto ved at omgå 2FA ved at bruge personens sessionstoken.

2023-12-14 – 09:49 / 10:44 / 11:37: Angriberen udgivet på NPMJS (en pakkehåndtering til Javascript-kode, der deles mellem apps), en ondsindet version af Ledger Connect Kit (påvirker version 1.1.5, 1.1.6 og 1.1.7). Den ondsindede kode brugte et useriøst WalletConnect-projekt til at omdirigere aktiver til hackers tegnebøger.

2023-12-14: 1.45: Ledger blev gjort opmærksom på det igangværende angreb takket være den hurtige reaktion fra forskellige aktører i økosystemet, inklusive Blockaid, som nåede ud til Ledger-teamet og delte opdateringer på X.

2023-12-14: 2.18: Ledgers teknologi- og sikkerhedshold blev advaret om angrebet, og en ægte version af Ledger Connect Kit-fix blev implementeret af Ledger-teams inden for 40 minutter efter, at Ledger blev opmærksom på det. På grund af arten af CDN (Content Delivery Network) og cachemekanismer på internettet, forblev den ondsindede fil tilgængelig i lidt længere tid. Fra kompromitteringen af NPMJS til den fuldstændige opløsning er der gået cirka 5 timer. Denne udvidede tilgængelighed af den skadelige kode var et resultat af den tid, det tog for CDN at udbrede og opdatere sine caches globalt med den seneste, ægte version af filen. På trods af filens fem timers tilstedeværelse vurderer vi ud fra vores undersøgelse, at vinduet, hvor brugeraktiver aktivt blev drænet, var begrænset til mindre end to timer i alt.

Ledger koordinerede hurtigt med vores partner WalletConnect, som deaktiverede den falske WalletConnect-instans, der blev brugt til at dræne aktiver fra brugerne.

2023-12-14: 2.55 Efter vores koordinering fastfryste Tether USDT for angriberen(erne) (jf. TX).

Grundårsagsanalyse, fund og forebyggende foranstaltninger

Kontekst

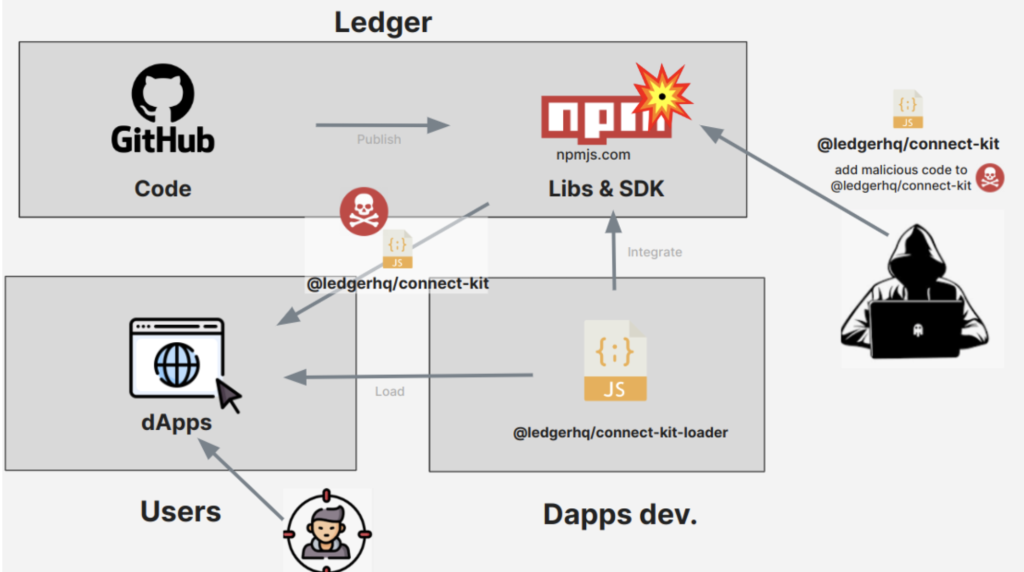

Ledger Connect-Kit er et Java Script open source-bibliotek, der giver udviklere mulighed for at forbinde deres DApps til Ledger-hardware. Det kan integreres ved hjælp af Connect-Kit-loader komponent, der gør det muligt for en DApp at indlæse Connect-Kittet under kørsel fra et CDN. Dette gør det muligt for DApp-udviklere altid at have den nyeste version af Connect-Kit uden behov for manuelt at opdatere pakkeversioner og frigive nye builds. Det CDN, som Ledger bruger til distributionen, er NPMJS. De fleste DApps har integreret Connect-Kit ved hjælp af den nævnte Connect-Kit-loader.

I Ledger Connect Kit-udnyttelsen havde angriberen ikke på noget tidspunkt adgang til nogen Ledger-infrastruktur, Ledger-kodelager eller til DApps selv. Angriberen var i stand til at skubbe en ondsindet kodepakke i CDN'et i stedet for selve Connect-Kittet. Denne ondsindede Connect-Kit-kode blev derefter dynamisk indlæst af DApps, som allerede integrerede Connect-Kit-loaderen.

Ledger Connect Kit-udnyttelsen fremhæver risici, som Ledger og industrien i fællesskab står over for for at beskytte brugerne, og det er også en påmindelse om, at vi i fællesskab er nødt til at fortsætte med at hæve niveauet for sikkerhed omkring DApps, hvor brugere vil deltage i browserbaseret signering. Det var Ledgers tjeneste, der blev udnyttet denne gang, men i fremtiden kunne det ske med en anden tjeneste eller et andet bibliotek.

Hovedårsagen

For at kunne skubbe den ondsindede kodepakke på NPMJS, phishede angriberen en tidligere medarbejder for at udnytte den enkeltes adgang på NPMJS. Den tidligere medarbejders adgang til Ledgers systemer (inklusive Github, SSO-baserede tjenester, alle interne Ledger-værktøjer og eksterne værktøjer) blev korrekt tilbagekaldt, men desværre blev de tidligere medarbejderes adgang til NPMJS ikke tilbagekaldt korrekt.

Vi kan bekræfte, at dette var en uheldig isoleret hændelse. Adgang til Ledger-infrastruktur af Ledger-medarbejdere tilbagekaldes automatisk under medarbejderens offboarding, men på grund af hvordan nuværende teknologitjenester og værktøjer i øjeblikket fungerer globalt, kan vi ikke automatisk tilbagekalde adgang til visse eksterne værktøjer (NPMJS inkluderet), og disse skal håndteres manuelt med en medarbejder offboarding tjekliste for hver enkelt. Ledger har en eksisterende og løbende opdateret offboarding procedure, hvor vi fjerner afgående medarbejdere fra alle eksterne værktøjer. I dette individuelle tilfælde blev adgangen ikke manuelt tilbagekaldt på NPMJS, hvilket vi beklager, og vi kontrollerer med en ekstern tredjepartspartner.

Dette var et sofistikeret angreb udført af angriberen. På trods af at have håndhævet tofaktorautentificering (2FA) på den NPMJS-målrettede konto, hvilket normalt ville afskrække mange forsøg, omgik angriberen denne sikkerhedsforanstaltning ved at udnytte en API-nøgle forbundet med den tidligere medarbejders konto.

Dette specifikke angreb gjorde det muligt for angriberen at uploade en ny ondsindet version af Ledger Connect Kit, som indeholdt det, der omtales som Angel Drainer malware. Angel Drainer er en malware som en tjeneste, der er specielt designet til at lave ondsindede transaktioner, der dræner tegnebøger, når de er underskrevet. Det er en komplet infrastruktur, der er specialiseret i EVM-kæder, der implementerer smarte kontrakter efter behov og laver skræddersyede transaktioner for at maksimere skaden.

Desværre, NPMJS.com tillader ikke multiautorisation eller signaturbekræftelse til automatisk forlagsvirksomhed. Vi arbejder på at tilføje ad hoc-mekanismer, der håndhæver yderligere kontrol på implementeringsstadiet.

Fund

Dette var et velforberedt angreb udført af erfarne angribere. Den implementerede phishing-teknik fokuserede ikke på legitimationsoplysninger, hvilket er det, vi ser i de fleste Front-End-angreb, der påvirker økosystemet, men i stedet arbejdede angriberen direkte på sessionstokenet.

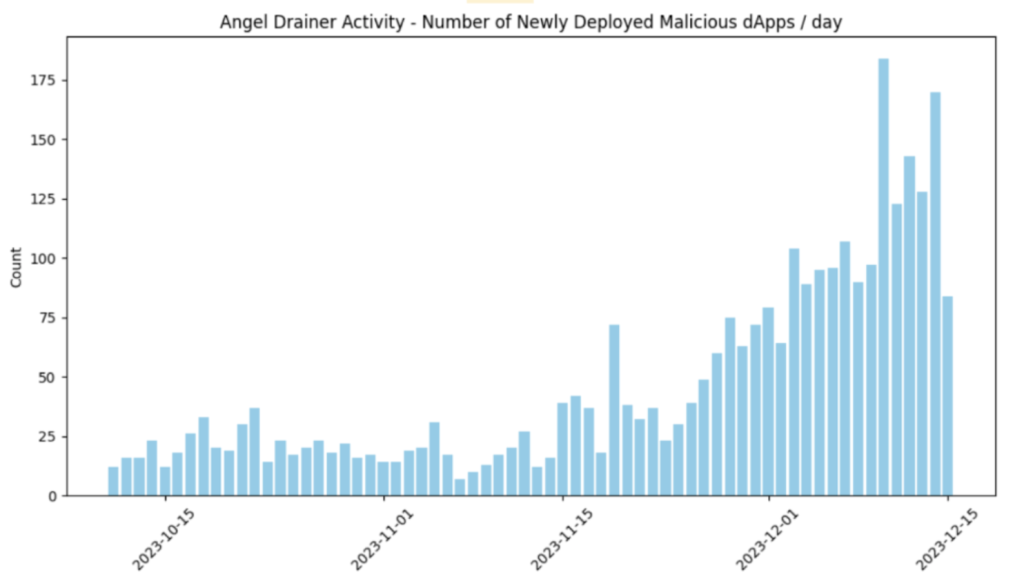

Den anvendte malware var Angel Drainer, og Ledger-sikkerhedsteamet har i de seneste tre måneder set en stigning i kriminelle aktiviteter, der bruger denne malware (se venligst denne offentliggjorte Blokeringsrapport). Vi kan også se på kæden, at de stjålne midler bliver delt: 85 % til udnytteren og 15 % til Angel Drainer, som kunne ses som en malware as a service.

Denne Angel Drainer narre brugere til at underskrive forskellige typer transaktioner afhængigt af den type aktiv, den i øjeblikket er målrettet mod. For ERC20- og NFT-tokens anmoder den brugerne om at underskrive godkendelse , tilladelse Beskeder. For indfødte tokens beder afløberen brugeren om at underskrive enten en falsk "krav"-transaktion, hvor krav metoden fejer simpelthen midlerne, eller simple token-overførsler, der senere kan fejes ved at implementere en smart kontrakt på den tilsvarende adresse.

Det er derfor, vi fortsætter med at opfordre til Clear Signing som en branche, så brugere kan verificere, hvad de ser på en pålidelig skærm på deres Ledger-hardwareenhed.

Afhjælpende handlinger

Ledger-sikkerheds- og teknologiteamene, herunder Ledger-ledelsen, gennemgår og reviderer i øjeblikket alle vores adgangskontroller på Ledger interne og eksterne værktøjer og systemer, som vi bruger.

Ledger vil styrke sine politikker, når det kommer til kodegennemgang, implementering, distribution og adgangskontrol, herunder tilføjelse af alle eksterne værktøjer til vores vedligeholdelses- og off-board-checks. Vi fortsætter med at generalisere kodesignering, når det er relevant. Derudover udfører vi løbende interne revisioner for at sikre, at dette er korrekt implementeret.

Ledger arrangerer allerede sikkerhedstræningssessioner, herunder phishing-træning. Det interne sikkerhedsuddannelsesprogram vil også blive styrket i starten af 2024 for alle medarbejdere i deres respektive afdelinger. Ledger organiserer allerede regelmæssige tredjeparts sikkerhedsvurderinger og vil fortsætte med at prioritere disse vurderinger.

I begyndelsen af 2024 vil der blive gennemført en specifik tredjepartsrevision med fokus på adgangskontrol, kodepromovering og distribution.

Derudover vil vi forstærke vores infrastrukturovervågnings- og alarmsystemer for at være i stand til at detektere og reagere endnu hurtigere på fremtidige hændelser.

Endelig vil vi dobbelte ned på at forhindre blind signering, fjerne det som en mulighed for Ledger-brugere for at sikre den yderste sikkerhedspraksis og uddanne brugerne om den potentielle effekt af at underskrive transaktioner uden hverken en sikker visning eller at forstå, hvad de underskriver ved ikke at bruge Klar signering.

Vi takker igen vores partnere i økosystemet for hurtigt at arbejde med Ledger-teamene om at identificere og løse problemet.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- Kilde: https://www.ledger.com/blog/security-incident-report

- :har

- :er

- :ikke

- :hvor

- 09

- 1

- 10

- 11

- 14.

- 15 %

- 2023

- 2024

- 26 %

- 2FA

- 40

- 51

- 7

- a

- I stand

- adgang

- tilgængelig

- Konto

- aktivt

- aktiviteter

- aktører

- Ad

- tilføje

- Desuden

- Derudover

- adresse

- påvirker

- Efter

- igen

- Alle

- tillade

- tillade

- tillader

- allerede

- også

- altid

- an

- analyse

- ,

- Angel

- En anden

- enhver

- api

- cirka

- apps

- ER

- omkring

- AS

- vurderinger

- aktiv

- Aktiver

- forbundet

- At

- angribe

- Angreb

- Forsøg på

- revision

- revision

- revisioner

- Godkendelse

- automatisk

- tilgængelighed

- opmærksom på

- Bar

- baseret

- BE

- blive

- være

- mellem

- kortvarigt

- bygger

- men

- by

- CAN

- kan ikke

- tilfælde

- Årsag

- central

- vis

- kæder

- Kontrol

- klar

- kode

- Kode anmeldelse

- kollektivt

- kommer

- fuldføre

- komponent

- gennemført

- udførelse

- Bekræfte

- Tilslut

- indeholdt

- indhold

- fortsæt

- kontrakt

- kontrakter

- kontrol

- kontrol

- koordineret

- koordinering

- Tilsvarende

- kunne

- håndværk

- Legitimationsoplysninger

- Criminal

- Nuværende

- For øjeblikket

- skader

- DAI

- DApp udviklere

- DApps

- december

- levering

- Efterspørgsel

- afdelinger

- Afhængigt

- indsat

- implementering

- implementering

- udruller

- konstrueret

- Trods

- detaljeret

- opdage

- opdaget

- udviklere

- enhed

- DID

- forskellige

- direkte

- deaktiveret

- Skærm

- fordeling

- gør

- fordoble

- ned

- dræne

- drænet

- grund

- i løbet af

- dynamisk

- hver

- Tidligt

- økosystem

- uddanne

- enten

- Medarbejder

- medarbejdere

- aktiveret

- tilskynde

- håndhæve

- engagere

- sikre

- ERC20

- skøn

- europæisk

- Endog

- EVM

- henrettet

- udøvende

- eksisterende

- erfarne

- Exploit

- Exploited

- udnytte

- udvidet

- ekstern

- Ansigtet

- falsk

- hurtigere

- File (Felt)

- fund

- fem

- Fix

- Fokus

- fokuserede

- Til

- Tidligere

- fra

- fonde

- stjålne midler

- yderligere

- fremtiden

- vundet

- ægte

- GitHub

- Globalt

- ske

- Hardware

- hardwareenhed

- Have

- have

- højdepunkter

- time

- HOURS

- Hvordan

- Men

- http

- HTTPS

- identificere

- KIMOs Succeshistorier

- implementeret

- in

- hændelse

- medtaget

- Herunder

- Forøg

- individuel

- industrien

- Infrastruktur

- indvendig

- instans

- i stedet

- integrere

- integreret

- interne

- Internet

- ind

- undersøgelse

- isolerede

- IT

- ITS

- selv

- Java

- JavaScript

- Nøgle

- senere

- seneste

- Ledger

- mindre

- Leverage

- Bibliotek

- lidt

- belastning

- længere

- Lav

- lavet

- vedligeholdelse

- lave

- malware

- leder

- manuelt

- mange

- max-bredde

- Maksimer

- mellemtiden

- måle

- mekanismer

- nævnte

- beskeder

- minutter

- overvågning

- måned

- Morgen

- mest

- skal

- indfødte

- Natur

- Behov

- netværk

- Ny

- NFT

- nft tokens

- Normalt

- of

- on

- On-Chain

- igangværende

- åbent

- open source

- betjene

- Option

- or

- ordrer

- organiserer

- vores

- ud

- pakke

- partner

- partnere

- part

- Bestået

- forbi

- Phishing

- phishing-angreb

- Place

- plato

- Platon Data Intelligence

- PlatoData

- Vær venlig

- pm

- politikker

- potentiale

- praksis

- forberedt

- tilstedeværelse

- forebyggelse

- Prioriter

- procedure

- Program

- projekt

- forfremmelse

- korrekt

- beskytte

- offentliggjort

- Skub ud

- hurtigt

- rejse

- nået

- Reagerer

- reaktion

- nylige

- henvise

- benævnt

- fortryde

- fast

- regelmæssigt

- styrke

- frigive

- relevant

- forblevet

- påmindelse

- Fjern

- fjernelse

- indberette

- Repository

- anmodninger

- Løsning

- løse

- dem

- resultere

- gennemgå

- gennemgå

- risici

- runtime

- s

- script

- sikker

- sikkerhed

- se

- set

- tjeneste

- Tjenester

- Session

- sessioner

- delt

- underskrive

- signatur

- underskrevet

- signering

- Simpelt

- ganske enkelt

- Smart

- smart kontrakt

- Smarte kontrakter

- So

- sofistikeret

- Kilde

- specialiserede

- specifikke

- specifikt

- delt

- Stage

- starte

- stjålet

- sikker

- hurtigt

- Systemer

- skræddersyet

- taget

- målrettet

- rettet mod

- hold

- hold

- teknik

- Teknologier

- Tether

- end

- takke

- Tak

- at

- Fremtiden

- deres

- selv

- derefter

- Disse

- de

- Tredje

- denne

- tre

- torsdag

- tid

- til

- token

- Tokens

- værktøjer

- I alt

- Kurser

- transaktion

- Transaktioner

- overførsler

- betroet

- to

- typen

- typer

- forståelse

- uheldig

- desværre

- Opdatering

- opdateringer

- USDT

- brug

- anvendte

- Bruger

- brugere

- ved brug af

- yderste

- Verifikation

- verificere

- udgave

- versioner

- Victim

- bind

- tegnebog

- Punge

- var

- we

- GODT

- var

- Hvad

- Hvad er

- hvornår

- som

- WHO

- hvorfor

- vilje

- vindue

- med

- inden for

- uden

- arbejdede

- arbejder

- ville

- X

- zephyrnet