Anført af Anurag Sen, Sikkerhedsdetektiver cybersikkerhedsteamet identificerede en dataeksponering, der påvirker den amerikanske betalingssoftwareudbyder Transact Campus.

Ifølge virksomhedens hjemmeside integrerer Transact Campus' teknologi adskillige betalingsfunktioner i en enkelt mobil platform for at drive studerendes køb på videregående uddannelsesinstitutioner.Transact Campus' tjenester strømliner betalingsprocesser for både studerende og institutioner.

En Elasticsearch-server, der indeholdt data relateret til Transact Campus, blev efterladt usikret, uden nogen adgangskodebeskyttelse, og har derfor afsløret over 1 million studerendes optegnelser.

Hvem er Transact Campus?

Transact Campus sælger en campusbetalingsteknologi til amerikanske højere uddannelsesinstitutioner, der integrerer mobilbetalinger og brugeridentifikation (med "Campus ID") i en enkelt app til studerende.

Studerende kan foretage kontantløse betalinger på studieafgifter og forskellige andre privilegier på stedet med deres unikke personlige konto ("Campus ID"), inklusive billetter til begivenheder og produkter fra koncessionsstande, salgsautomater og tredjepartsleverandører.

Campus-id'er kan også bruges til at autorisere studerendes adgang til forskellige andre campusfunktioner, såsom printeradgang, døradgang, begivenhedsadgang og overvågning af klassedeltagelse.

Transact Campus har hovedkvarter i Phoenix, Arizona. Siden virksomheden blev grundlagt i 1984, har Transact Campus betjent 12 millioner studerende på 1,300 klientinstitutioner, hvilket har lettet transaktioner til en værdi af $45 milliarder. Transact Campus beskæftiger i øjeblikket omkring 400 mennesker og genererer en anslået årlig omsætning på 100 millioner USD.

Hvad blev udsat?

Den åbne Elasticsearch-server afslørede over 1 million poster, i alt mere end 5 GB data. Serveren blev efterladt tilgængelig, og dens data var ukrypteret.

Elasticsearchs logfiler indeholdt data fra forskellige gymnasier, der bruger Transact Campus' tjenester. Disse data tilhører studerende på disse udsatte institutioner.

Flere former for studerende PII blev afsløret på den åbne server, herunder:

- Fuldstændige navne

- Email adresse

- Telefonnumre

- Loginoplysninger i almindelig tekst, inkl. brugernavne og adgangskoder

- Overførselsdetaljer, inkl. beløb og tidspunkt for køb

- Kreditkortoplysninger (ufuldstændige), inkl. 6 første cifre (BIN*) og sidste 4 cifre af kreditkortnumre, udløbsdatoer og bankoplysninger

- Købte madplaner og madplan balancer

*Bemærk: Et Bank Identification Number (BIN) er de første seks cifre i et betalingskortnummer. Disse numre identificerer kortudstederen.

SafetyDetectives cybersikkerhedsteam fandt den åbne Elasticsearch-server, mens de tjekkede IP-adresser på en bestemt port. Serveren var live og blev opdateret på tidspunktet for opdagelsen.

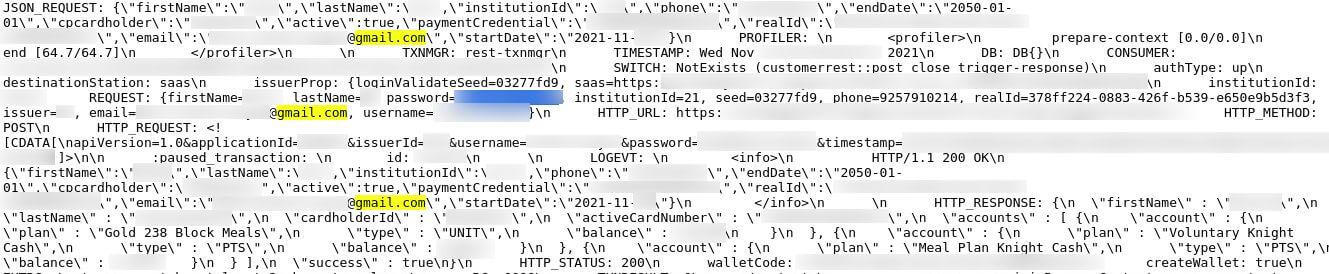

Du kan se beviser for serverlogfiler, der afslørede elevdata i følgende skærmbilleder.

Log ind detaljer, tegnebogssaldi og andre PII i serverens logfiler

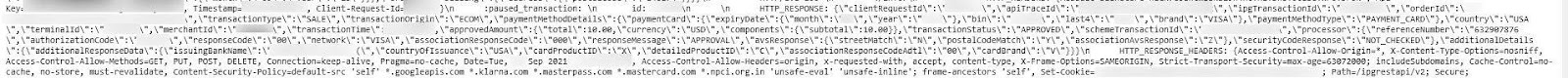

Transaktions- og betalingsoplysninger blev også afsløret på serveren

Dataeksponeringen påvirker studerende, der er Transact Campus-kontoejere. Familier kan også blive ramt. For eksempel kan en forælders betalingsoplysninger blive afsløret, hvis de finansierer en studerendes studieafgifter eller økonomisk støtter en studerende gennem en Transact Campus-konto. Enhver person med en konto og/eller betalingsoplysninger knyttet til en konto på et af de udsatte gymnasier kan blive berørt.

Det er umuligt at vide præcis, hvor mange mennesker der blev udsat i denne hændelse. Mængden af e-mail-adresser og telefonnumre, der er eksponeret på serveren, tyder dog på, at 30,000-40,000 studerende er berørt.

Transact Campus beskæftiger sig med amerikanske højere uddannelsesinstitutioner, og som sådan påvirker den eksponerede Elasticsearch primært amerikanske borgere.

Du kan se en fuldstændig opdeling af denne dataeksponering i tabellen nedenfor.

| Antal afslørede poster | Over 1 millioner |

| Antal berørte brugere | 30,000-40,000 mennesker (groft skøn) |

| Størrelse af eksponering | Omkring 5 GB |

| serverplacering | USA |

| Virksomhedens placering | Phoenix, Arizona, i USA |

Vi opdagede den åbne server den 6. december 2021 og kontaktede efterfølgende Transact Campus den 8. december 2021.

Vi fulgte op på vores første kontakt med Transact Campus den 9. og 14. december 2021, men modtog ikke et svar. Vi sendte en e-mail til US-CERT den 9. januar 2022 og sendte opfølgende beskeder til nogle vigtige kontakter den 13. januar 2022 - Transact Campus svarede samme dag. Den 14. januar 2022 afslørede vi ansvarligt lækagen til Transact Campus, og den 16. januar 2022 blev databruddet sikret.

Transact Campus svarede senere på vores beskeder og fortalte os, at Elasticsearch-serveren ikke var under deres kontrol:

"Tilsyneladende blev dette sat op af en tredjepart til en demo og blev aldrig fjernet. Vi bekræftede, at datasættet var fyldt med et falsk datasæt og ikke brugte nogen produktionsdata."

Bemærk: Vi tjekkede et udsnit af brugere på den åbne Elasticsearch, og disse data så ud til at tilhøre rigtige mennesker.

Udtalelse fra Støberi:

"Denne hændelse påvirkede ikke nogen systemer hos Transact; den var isoleret til en enkelt Foundry gateway-server. Den potentielle eksponering blev opdaget af et tredjepartssikkerhedsfirma, der aktivt scanner for sårbare Elasticsearch-klynger. I stedet for at teste data som tilsigtet hentede Elasticsearch-serveren produktionslogfiler, der indeholdt klartekstbrugernavn og adgangskoder for færre end 700 studerende, der forsøgte at registrere sig for adgang til madplankonto mellem den 10. oktober 2021 og den 14. januar 2022. Kun registreringsforsøg er logget inden for denne tidsramme tager højde for de konti, der blev påvirket."

Erklæring fra Transact:

"Også enhver, der fik adgang til produktionslogfilerne, ville have været ude af stand til at deltage i transaktioner på Transact-platformen alene ved brug af brugernavn og klartekstadgangskode. Transact tvang en adgangskodeændring ud af en overflod af forsigtighed. Transact engagerede sig også i en betydelig omhu efter at have modtaget besked fra SafetyDetectives. Beskyttelse af Transacts klient- og elevdata og de systemer, der indsamler, behandler og vedligeholder disse data, er af afgørende betydning. Derfor omfatter sikkerheden af systemer, applikationer og tjenester kontroller og sikkerhedsforanstaltninger for at modvirke mulige trusler. Transacts informationssikkerhed og privatlivsforanstaltninger er implementeret for at beskytte mod uautoriseret adgang til, ændring, offentliggørelse eller ødelæggelse af data og systemer. Transact er forpligtet til at levere det højeste niveau af sikkerhed for sine kunder og vil fortsætte med at overvåge den aktuelle situation og alle andre potentielle trusler mod sikkerheden af sine systemer."

Indvirkning på dataeksponering

Vi kan og ved ikke, om ondsindede aktører fik adgang til databasen, mens den var usikret. Serverens indhold kan bringe udsatte elever i fare for cyberkriminalitet, hvis dårlige aktører har læst eller downloadet serverens data.

Spam markedsføring, phishing-angreb, , svindel er mulige med kontaktoplysninger, fulde navne og andre følsomme detaljer afsløret for Transact Campus-brugere. Angribere kunne gennemføre spam-marketingkampagner med så mange lækkede e-mailadresser, sende phishing-beskeder, malware og svindel til tusindvis af mennesker.

I et phishing-angreb kan en cyberkriminel udgive sig som en troværdig person (såsom en universitetsansat) for at overbevise eleverne om at angive yderligere former for personlige data, såsom CVV-numre på bagsiden af kreditkort. Phishere kan også overbevise en studerende om at klikke på et ondsindet link. Når der er klikket på dem, kan ondsindede links downloade malware til ofrets enhed, hvilket kan supplere andre former for dataindsamling og cyberkriminalitet.

Udsatte elever kan også blive ramt af svindel, hvis cyberkriminelle fik adgang til serveren. I et fupnummer forsøger en cyberkriminel at narre offeret til at betale dem penge. Ligesom phishing-angreb kan cyberkriminelle bruge andre former for afsløret data til at målrette mod offeret. For eksempel kan en cyberkriminel overbevise en udsat studerende til at betale udestående studieafgifter direkte til angriberen.

Eksponerede kontolegitimationsoplysninger blev gemt i almindelig tekst, og dette udgør yderligere risici for berørte elever. Hvis en hacker fik adgang til serveren, kunne de nemt have læst de ukrypterede brugernavne og adgangskoder. En cyberkriminel kan få adgang til elevernes konti med disse oplysninger, og de kan potentielt ændre detaljer og true med at opkræve betydelige gebyrer, medmindre der betales et gebyr.

Forebyggelse af dataeksponering

Hvad kan vi gøre for at beskytte vores data og minimere risikoen for cyberkriminalitet?

Her er et par tips til at forhindre dataeksponering:

- Giv ikke dine personlige oplysninger til en virksomhed, organisation eller person, medmindre du stoler 100 % på denne enhed.

- Besøg kun websteder, der har et sikkert domænenavn (domæner med et "https" og/eller lukket låsesymbol i begyndelsen).

- Vær ekstra forsigtig, når du angiver dine mest følsomme former for data, såsom dit personnummer.

- Opret bundsolide adgangskoder, der indeholder en blanding af bogstaver, tal og symboler. Opdater dine adgangskoder regelmæssigt.

- Klik ikke på et link online, medmindre du er helt sikker på, at det er fra en legitim kilde. Links kan være i e-mails, beskeder eller på phishing-websteder, der udgiver sig for at være legitime domæner.

- Rediger dine privatlivsindstillinger på sociale medier, så dit indhold og dine oplysninger kun er synlige for venner og betroede brugere.

- Undgå at vise eller indtaste meget følsomme data (såsom kreditkortnumre eller adgangskoder), når du bruger et offentligt eller usikret WiFi-netværk.

- Lær dig selv om risiciene ved cyberkriminalitet, vigtigheden af databeskyttelse og de metoder, der reducerer dine chancer for at blive ofre for phishing-angreb og malware.

Om os

SafetyDetectives.com er verdens største antivirus-anmeldelseswebsted.

SafetyDetectives forskningslaboratorium er en pro bono -service, der har til formål at hjælpe onlinefællesskabet med at forsvare sig mod cybertrusler, samtidig med at de uddanner organisationer i, hvordan de kan beskytte deres brugeres data. Det overordnede formål med vores webkortlægningsprojekt er at hjælpe med at gøre internettet til et mere sikkert sted for alle brugere.

Vores tidligere rapporter har bragt adskillige højprofilerede sårbarheder og datalækager frem i lyset, herunder 2.6 millioner brugere, der er udsat af en Amerikansk social analyseplatform IGBlade, samt et brud på en Brazilian Marketplace Integrator platform Hariexpress.com.br der lækkede mere end 610 GB data.

For en komplet gennemgang af SafetyDetectives cybersikkerhedsrapportering over de seneste 3 år, følg SafetyDetectives Cybersikkerhedsteam.

- "

- 000

- 10

- 2021

- 2022

- a

- Om

- overflod

- adgang

- tilgængelig

- Adgang

- Konto

- Yderligere

- adresser

- påvirke

- påvirker

- Affiliate

- mod

- Alle

- beløb

- analytics

- årligt

- antivirus

- nogen

- app

- applikationer

- arizona

- omkring

- fremmøde

- saldi

- Bank

- Begyndelse

- være

- jf. nedenstående

- mellem

- Billion

- brud

- Fordeling

- Kampagner

- Campus

- Kort

- forsigtig

- Kontantløst

- odds

- lave om

- afgifter

- kontrol

- klasse

- kunder

- lukket

- indsamler

- samling

- Kollegium

- engageret

- samfund

- selskab

- Selskabs

- fuldstændig

- Adfærd

- kontakt

- indhold

- fortsæt

- kontrol

- kontrol

- kunne

- Legitimationsoplysninger

- kredit

- kreditkort

- Kreditkort

- kritisk

- Nuværende

- For øjeblikket

- Cyber

- cyberkriminalitet

- cyberkriminelle

- Cybersecurity

- data

- bruddet

- databeskyttelse

- datasæt

- Database

- Datoer

- dag

- Tilbud

- detaljer

- enhed

- DID

- cifre

- diligence

- direkte

- opdaget

- opdagelse

- domæne

- Domain Name

- Domæner

- ned

- downloade

- nemt

- uddanne

- Uddannelse

- indsats

- beskæftiger

- engagere

- enhed

- skøn

- anslået

- begivenhed

- præcist nok

- eksempel

- udsat

- falsk

- familier

- Gebyrer

- Fornavn

- følger

- efter

- formularer

- fundet

- Grundlagt

- fra

- fuld

- funktioner

- fond

- yderligere

- gateway

- hacker

- hovedsæde

- hjælpe

- højere

- Videregående uddannelse

- stærkt

- holdere

- Hvordan

- How To

- Men

- HTTPS

- Identifikation

- identificere

- implementeret

- betydning

- umuligt

- omfatter

- Herunder

- individuel

- oplysninger

- informationssikkerhed

- institutioner

- Internet

- IP

- IP-adresser

- IT

- selv

- januar

- Nøgle

- Kend

- lab

- største

- lække

- Lækager

- Niveau

- lys

- LINK

- links

- leve

- Maskiner

- vedligeholde

- lave

- malware

- kortlægning

- Marketing

- markedsplads

- maskerade

- foranstaltninger

- Medier

- metoder

- million

- Mobil

- mobile betalinger

- penge

- Overvåg

- overvågning

- mere

- mest

- flere

- navne

- netværk

- nummer

- numre

- offset

- online

- åbent

- organisation

- organisationer

- Andet

- betalt

- særlig

- part

- Adgangskode

- Nulstilling/ændring af adgangskoder

- Betal

- betaling

- Betalingskort

- betalinger

- Mennesker

- person,

- personale

- Personlig data

- Phishing

- phishing-angreb

- phishing-angreb

- phoenix

- perron

- mulig

- potentiale

- magt

- tidligere

- Beskyttelse af personlige oplysninger

- om

- behandle

- Processer

- produktion

- Produkter

- projekt

- beskytte

- beskyttelse

- give

- udbyder

- leverer

- offentlige

- indkøb

- formål

- modtage

- optegnelser

- reducere

- register

- Registrering

- Rapporter

- forskning

- indtægter

- gennemgå

- Risiko

- risici

- sikrere

- samme

- Fup

- svindel

- sikker

- Sikret

- sikkerhed

- tjeneste

- Tjenester

- sæt

- flere

- signifikant

- siden

- enkelt

- SIX

- betydelige

- So

- Social

- sociale medier

- Software

- nogle

- spam

- står

- strømline

- studerende

- Efterfølgende

- support

- Systemer

- mål

- målrettet

- hold

- Teknologier

- prøve

- derfor

- tredjepart

- tusinder

- trusler

- Gennem

- billetter

- tid

- tidsramme

- tips

- handle

- Transaktioner

- Stol

- under

- enestående

- Forenet

- usikrede

- Opdatering

- us

- US millioner $ 100

- brug

- brugere

- forskellige

- leverandører

- synlig

- bind

- Sårbarheder

- Sårbar

- tegnebog

- web

- Hjemmeside

- websites

- hvorvidt

- mens

- WHO

- wifi

- inden for

- uden

- Verdens

- værd

- ville

- år

- Din