Læsetid: 3 minutter

Da du var barn, hvis du antager, at du faktisk er blevet voksen, spillede du nogensinde spillet "Man in the Middle"? Det er her, to spillere spiller et fangstspil med en stor bold, men de skal kaste den over hovedet på en tredje spiller i midten. Spilleren i midten vinder spillet, hvis de kan opsnappe bolden.

Da du var barn, hvis du antager, at du faktisk er blevet voksen, spillede du nogensinde spillet "Man in the Middle"? Det er her, to spillere spiller et fangstspil med en stor bold, men de skal kaste den over hovedet på en tredje spiller i midten. Spilleren i midten vinder spillet, hvis de kan opsnappe bolden.

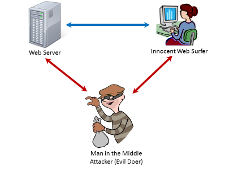

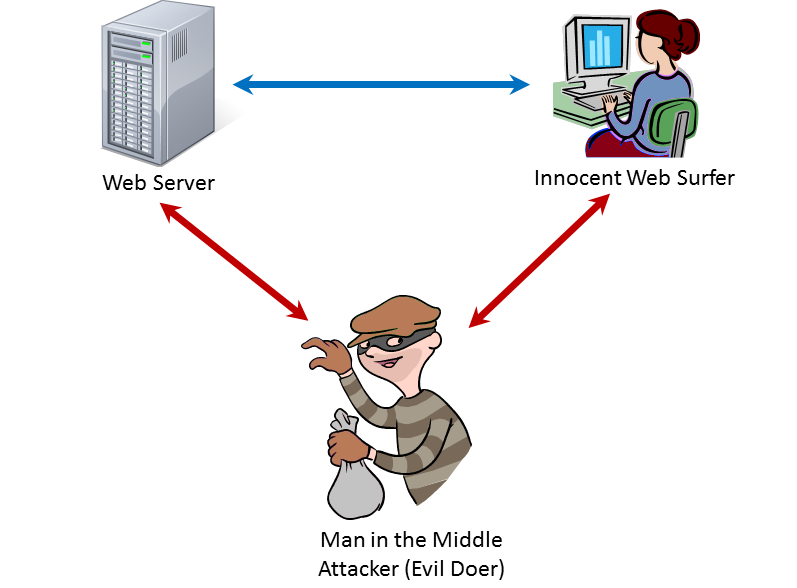

Inden for netværkssikkerhed er en "Mand i midterangrebet” refererer til en hacker, der er i stand til at indsætte sig selv midt i kommunikationen mellem et klientsystem og et serversystem. Han narre klienten til at tro, at han er serveren, og serveren til at tro, at han er klienten. Hvis hackeren har succes, vinder han, og angrebsmålene taber. Afhængigt af hvor slem angriberen er, kan de tabe big time.

Man in the Middle (MIM)-angreb kan bruges til at overvåge netværkstrafik for at stjæle værdifulde data eller sikkerhedsoplysninger såsom ID'er og adgangskoder. Det kan bruges til at generere et lammelsesangreb, der bremser eller standser netværkskommunikation. Det kan bruges til at omdirigere en besøgende på et websted til et falsk websted som en del af en kriminel ordning. Det kan bruges til at opsnappe filer og e-mail. Det kan bruges til at inficere klienten og serveren med en virus.

For eksempel går en bruger ind på deres banks hjemmeside for at udføre nogle netbanker. Men en mand i midterangrebet omdirigerer ham til et falsk websted, der ligner bankens. Hackeren fanger brugerens login- og kontooplysninger. Han kan behandle brugerens transaktioner, så de ikke ved, at der er noget galt, indtil de finder deres konto ransaget senere af hackeren.

Webkommunikation er et særligt problem, fordi hypertekstoverførselsprotokollen (HTTP) bruger ASCII-tekstbeskeder, der overføres asynkront. HTTP etablerer ikke en kontinuerlig forbindelse, der kræves af sikkerhed. Med http er det relativt enkelt for en hacker at opsnappe, læse og ændre beskeder. Før internettet kunne kommercialiseres i 1994, skulle der være en måde at skabe sikre forbindelser med krypterede beskeder.

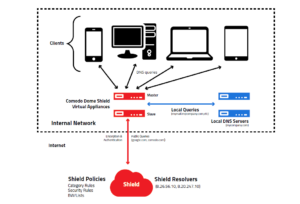

Netscape oprettet på den måde med Secure Socket Layer (SSL)-protokollen, som fungerer sammen med HTTP for at give sikrede, krypterede forbindelser på internettet. Jeg ville aldrig give personlige oplysninger på et websted, medmindre jeg ser https på adresselinjen! Imidlertid er den krypteringsstrategi, der anvendes af SSL kan efterlade en åbning for et MIM-angreb. Browseren sender en besked til webserveren for at starte processen, og serveren svarer med oplysningerne for at skabe den sikrede forbindelse i en fil kaldet et certifikat. Den indeholder en værdi kaldet en "nøgle", som browseren skal bruge for at kryptere sine meddelelser til serveren. Hvis en hacker kan oprette en MIM-proces, kan den erstatte sin egen nøgle med webserverens. Den kan derefter læse og redigere browserens meddelelser. Det kan det samme med serverens beskeder.

Nu, her er den virkelig skræmmende del. Tutorials om, hvordan man opretter en MIM, findes overalt på internettet, inklusive YouTube-videoer. Hvis det ikke er nok, er der tilgængelige værktøjer på nettet, som vil automatisere og forenkle processen med at oprette en MIM. Hvordan kan kræfterne tillade det at ske? Udover en lille ting kaldet First Amendment, er der legitime anvendelser for MIM. Virksomheder har lov til at overvåge medarbejdernes brug af virksomhedens ressourcer. De bruger MIM til at se, hvad medarbejderne laver, og til at læse deres e-mails. Det lyder lidt uhyggeligt, men medarbejdere misbruger ofte deres privilegier, og arbejdsgiverne har ret til at vide det.

Heldigvis var der indbygget en anden funktion SSL at håndtere dette problem. Et SSL-certifikat indeholder et felt til en "signatur". Signaturen er navnet på en part, der har bekræftet, at certifikatet stammer fra det websted, det forsøger at kommunikere med. En MIM-proces kan stadig lykkes, hvis certifikatet er blevet tilbagekaldt eller er "selvunderskrevet". Et selvunderskrevet certifikat er underskrevet af webstedet selv.

Men hvis certifikatet er underskrevet af en tredjepart kaldet en Certificate Authority (CA), har browseren sikkerhed for, at certifikatet faktisk er udstedt til webstedsejeren.

Problem løst? Delvist, men der er en ting mere at overveje.

Der er forskellige niveauer af sikkerhed, der leveres af en CA. Især til vigtige transaktioner finansielle transaktioner, vil du have dit websteds brugere sikret, at du er en lovlig igangværende operation. Til det skal du få en Forbedret validering (EV) SSL det højeste niveau af sikkerhed.

Med EV fra Comodo kan du og alle et websteds besøgende holde øje med "Manden i midten"!.

START GRATIS PRØVNING FÅ DIT ØJEBLIKKE SIKKERHEDSSCORECARD GRATIS

- blockchain

- coingenius

- cryptocurrency tegnebøger

- kryptoverveksling

- cybersikkerhed

- cyberkriminelle

- Cybersecurity

- CyberSecurity Comodo

- afdeling for indenrigssikkerhed

- digitale tegnebøger

- e-handel

- firewall

- Kaspersky

- malware

- Mcafee

- Nexbloc

- plato

- platon ai

- Platon Data Intelligence

- Platon spil

- PlatoData

- platogaming

- VPN

- website sikkerhed

- zephyrnet