En oversigt over nogle af de mest praktiske værktøjer, som sikkerhedsprofessionelle kan bruge til at søge efter og overvåge enheder, der er tilgængelige fra internettet

Internetsikkerhed er en konstant bekymring for fagfolk inden for teknologi og cybersikkerhed. Med det stadigt stigende antal online enheder og tjenester er det vigtigt at have et klart og præcist overblik over online tilstedeværelsen af disse enheder og tjenester for at beskytte dem og data mod onlinetrusler. Nogle søgemaskiner til internetforbundne enheder, såsom Shodan, Censys, Zoomeye, Fofa og BinaryEdge, spiller en afgørende rolle i denne opgave.

De giver cybersikkerhed og andre teknologiprofessionelle mulighed for at få et komplet og præcist overblik over online tilstedeværelsen af deres enheder og tjenester. Hver tilbyder detaljerede oplysninger om hver enhed og tjeneste, herunder deres IP-adresse, operativsystem, software og åbne porte. Derudover tilbyder de unikke funktioner, der adskiller dem fra andre internetsøgemaskiner.

Ved at overvåge disse enheder og tjenester kan cybersikkerhedsprofessionelle tage skridt til at beskytte dem mod onlinetrusler, herunder automatisk portscanning, spredning af malware og sårbarhedsscanning. Derudover kan disse søgemaskiner også være nyttige for andre teknologiprofessionelle, der ønsker at overvåge deres brands online tilstedeværelse og beskytte deres online omdømme.

I dette blogindlæg vil vi se på fem sådanne værktøjer, nemlig Shodan, Censys, Zoomeye, Fofa og BinaryEdge, og diskutere deres unikke funktioner, deres applikationer og deres betydning for digital sikkerhed.

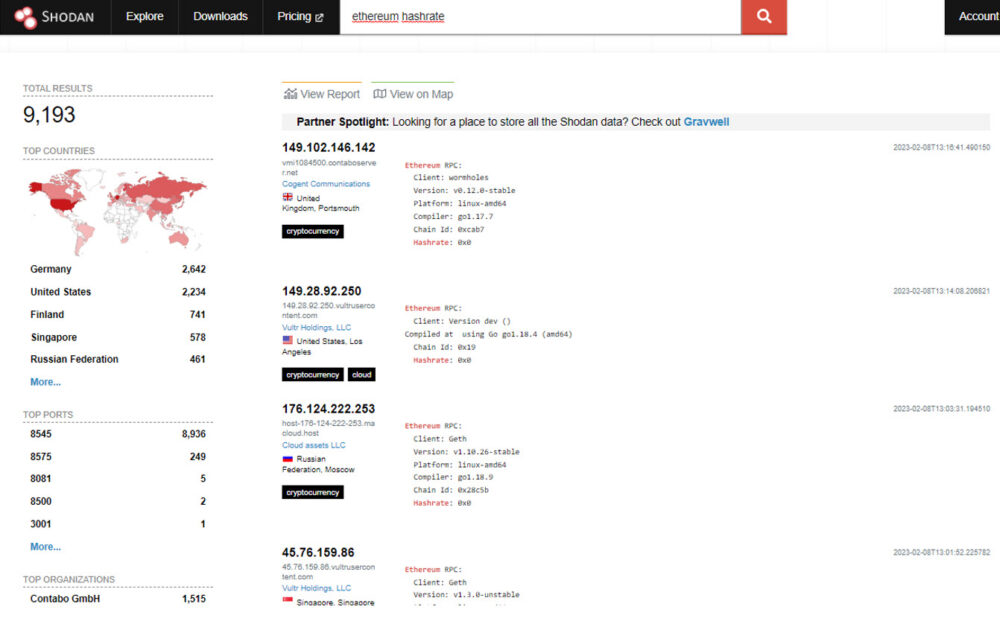

Shodan

Shodan giver dig mulighed for at finde internetforbundne enheder, inklusive webservere, IP-kameraer, routere og mere. Shodan er unik ved, at den fokuserer på at søge efter disse enheder og giver detaljerede oplysninger om hver enhed, herunder IP-adresse, operativsystem, software og åbne porte. Det er et værdifuldt værktøj for cybersikkerhedsprofessionelle, der ønsker at identificere enheder og tjenester, der kan være udsat for potentielle sikkerhedssårbarheder.

Censys

Censys er en anden søgemaskine, der fokuserer på at søge efter enheder forbundet til internettet. Ligesom Shodan giver Censys detaljerede oplysninger om hver enhed, herunder IP-adresse, operativsystem, software og åbne porte. Men i modsætning til Shodan fokuserer Censys også på enhedssikkerhed og giver information om kendte sårbarheder og SSL-certifikater. Disse oplysninger er værdifulde til overvågning og sikring af enheder og onlinetjenester.

Zoomeye

Zoomeye er en anden populær søgeplatform for internetforbundne enheder og tjenester. Det giver dig mulighed for at søge efter og overvåge online-enheder og -tjenester og modtage realtidsadvarsler om ændringer i deres søgeresultater. Zoomeye fokuserer på at identificere online enheder og tjenester og giver detaljerede oplysninger om hver enhed.

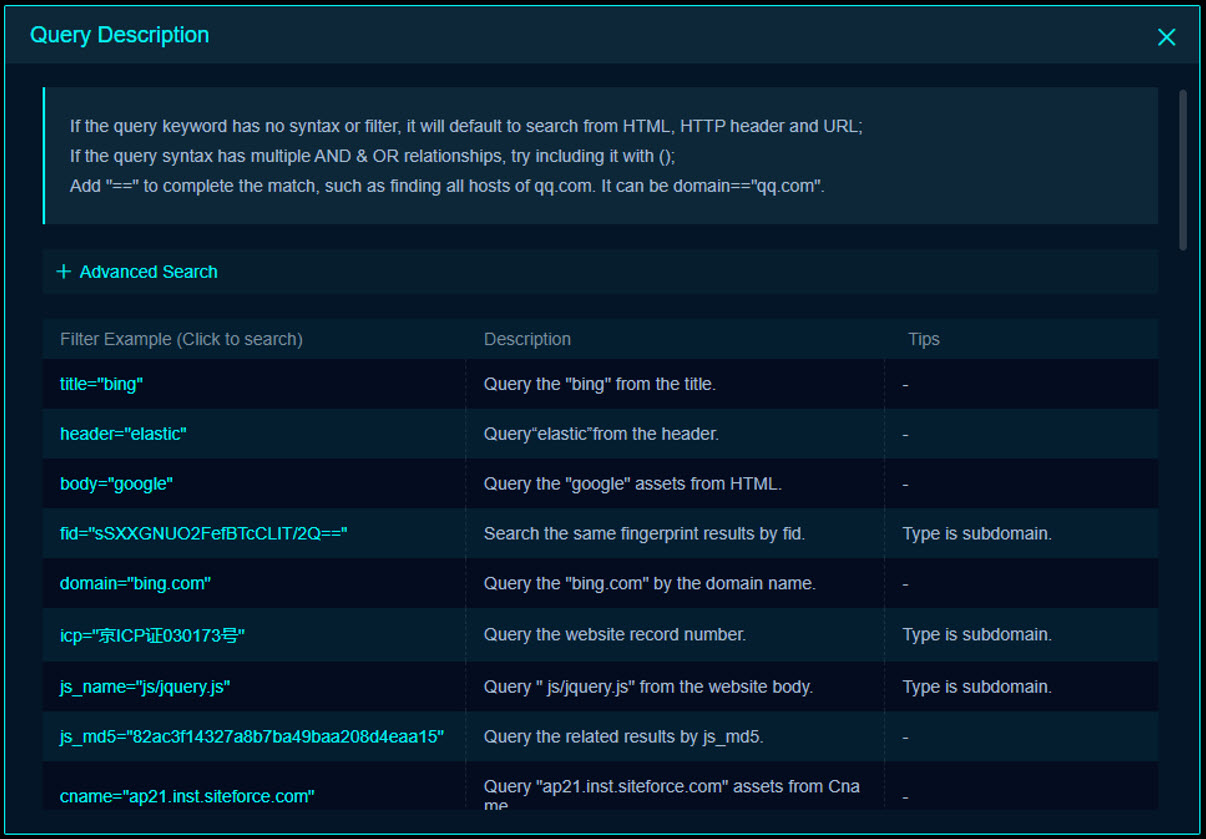

slap

slap giver detaljerede oplysninger om hver enhed og tjeneste, samtidig med at den fremhæver oplysninger om mærket. En interessant funktion er muligheden for at bruge en søgesyntaks med forskellige filtre, som gør det muligt at bruge dine egne scripts og køre mere specifikke søgninger.

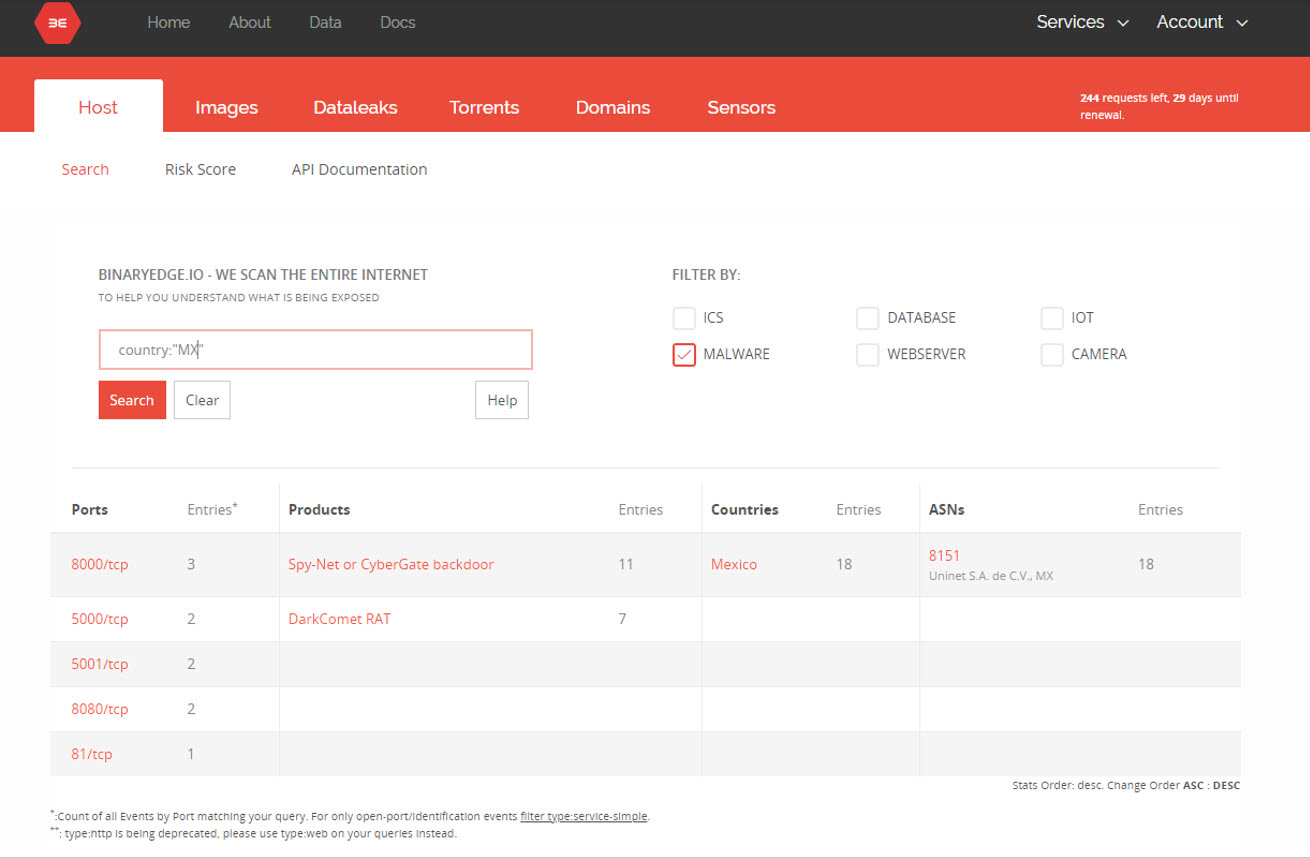

BinaryEdge

Endelig BinaryEdge er en sikkerhedssøgemaskine, der giver brugerne mulighed for at modtage realtidsadvarsler om ændringer i deres søgeresultater. På samme måde som Shodan eller Censys inkluderer de oplysninger, der indsamles af BinaryEdge, åbne porte og tjenester med tilhørende potentielle sårbarheder, samt data om tilgængelige fjernskriveborde, ugyldige SSL-certifikater og netværksshares med konfigurationer, der kan føre til sikkerhedsbrud. Det er også muligt at verificere, om en e-mail-konto er involveret i et datalæk.

Bonus: GreyNoise

Grå støj er et cybersikkerhedsværktøj, der giver brugerne mulighed for at overvåge og analysere uønsket internettrafik. GreyNoise bruger maskinlæringsalgoritmer til at identificere og klassificere netværksaktivitet, der betragtes som støj eller kan betragtes som skadelig. GreyNoise-platformen opdateres konstant for at afspejle de seneste trusler og trends inden for cybersikkerhed.

I modsætning til de andre søgemaskiner nævnt ovenfor, fokuserer GreyNoise på at identificere og klassificere netværksaktiviteter, der betragtes som støj, såsom automatiseret portscanning, spredning af malware og sårbarhedsscanning. GreyNoise tilbyder også en API, der gør det muligt for cybersikkerhedsprofessionelle at integrere de oplysninger, der leveres af GreyNoise, i deres eksisterende værktøjer og systemer.

Konklusion

Disse søgemaskiner tilbyder unikke og værdifulde funktioner til cybersikkerhed og andre teknologiprofessionelle, der ønsker at overvåge og beskytte deres online enheder og tjenester; især for de virksomheder, der har behov for at øge deres trusselsefterretningsindsats. Når du overvejer, hvilken af disse scannere der passer til dine behov, er det vigtigt at overveje de specifikke funktioner og muligheder for hver enkelt, og hvordan de kan bruges til at opfylde dine specifikke behov.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoAiStream. Web3 Data Intelligence. Viden forstærket. Adgang her.

- Udmøntning af fremtiden med Adryenn Ashley. Adgang her.

- Køb og sælg aktier i PRE-IPO-virksomheder med PREIPO®. Adgang her.

- Kilde: https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :er

- 8

- a

- Om

- over

- tilgængelig

- Konto

- præcis

- aktiviteter

- aktivitet

- Desuden

- adresse

- mod

- Advarsler

- algoritmer

- tillade

- tillader

- også

- an

- analysere

- ,

- En anden

- enhver

- fra hinanden

- api

- applikationer

- ER

- AS

- forbundet

- At

- Automatiseret

- BE

- brand

- brud

- by

- kameraer

- CAN

- kapaciteter

- certifikater

- Ændringer

- Klassificere

- klar

- Virksomheder

- fuldføre

- Bekymring

- tilsluttet

- Overvej

- betragtes

- Overvejer

- konstant

- konstant

- kunne

- afgørende

- Cybersecurity

- data

- datalækage

- detaljeret

- enhed

- Enheder

- forskellige

- digital

- diskutere

- hver

- indsats

- Engine (Motor)

- Motorer

- især

- stadigt stigende

- eksisterende

- udsat

- Feature

- Funktionalitet

- Filtre

- Finde

- fokuserer

- Til

- fra

- mest handy

- Have

- fremhæve

- Hvordan

- Men

- HTTPS

- identificere

- identificere

- if

- betydning

- vigtigt

- in

- omfatter

- Herunder

- Forøg

- oplysninger

- integrere

- Intelligens

- interessant

- Internet

- internetforbundet

- ind

- involverede

- IP

- IP-adresse

- IT

- jpg

- kendt

- seneste

- føre

- lække

- læring

- ligesom

- Se

- maskine

- machine learning

- maerker

- malware

- max-bredde

- Kan..

- Mød

- nævnte

- Overvåg

- overvågning

- mere

- nemlig

- Behov

- behov

- netværk

- Støj

- nummer

- of

- tilbyde

- Tilbud

- on

- ONE

- online

- åbent

- drift

- operativsystem

- or

- ordrer

- Andet

- egen

- perron

- plato

- Platon Data Intelligence

- PlatoData

- Leg

- Populær

- Muligheden

- mulig

- potentiale

- tilstedeværelse

- professionelle partnere

- beskytte

- giver

- realtid

- modtage

- afspejler

- om

- fjern

- omdømme

- Resultater

- højre

- roller

- Roundup

- Kør

- scanning

- scripts

- Søg

- søgemaskine

- Søgemaskiner

- søgning

- fastgørelse

- sikkerhed

- sikkerhedsbrud

- Servere

- tjeneste

- Tjenester

- sæt

- Aktier

- Tilsvarende

- Software

- nogle

- specifikke

- Spredning

- SSL

- Steps

- sådan

- tilført

- syntaks

- systemet

- Systemer

- Tag

- Opgaver

- Teknologier

- at

- oplysninger

- deres

- Them

- Disse

- de

- denne

- dem

- trussel

- trusler

- til

- værktøj

- værktøjer

- top

- top 5

- Trafik

- Tendenser

- enestående

- I modsætning til

- uønsket

- opdateret

- brug

- anvendte

- brugere

- Værdifuld

- verificere

- Specifikation

- Sårbarheder

- sårbarhed

- sårbarhedsscanning

- ønsker

- we

- web

- GODT

- hvornår

- som

- mens

- WHO

- bred

- vilje

- med

- Du

- Din

- zephyrnet