Læsetid: 5 minutterDer er et dilemma over begivenhedsindsamling af Endpoint Detection and Response (EDR) produkter. At indsamle alle hændelser genereret af slutpunkter betyder flaskehalse på slutpunktet og på netværket. Indsamling af mindre kan resultere i manglende vigtige begivenheder; at indsamle mere kan resultere i lavtydende endepunkter.

Nuværende EDR-leverandører inklusive Crowdstrike bruger et foruddefineret hændelsesskema, hvor alle er hardkodet i deres agenter. Crowdstrike annoncerer, at de bruger 400 forskellige hændelser (hvor en procent af det er deres egne agent-specifikke hændelser), som er statiske, med foruddefinerede regler såsom kontrol af specifikke registreringsfilplaceringer osv.

Følgende er deres vigtigste begivenhedskategorier:

- Begivenheder i registreringsdatabasen

- Fil Begivenheder

- Adfærdsbegivenheder

- Browserbegivenheder

- Udklipsholderoperationer

- Behandle begivenheder

- Planlagte opgavebegivenheder

- Servicearrangementer

- Tråd begivenheder

- Miljøvariabler

- FW begivenheder

- IOA Rules Events

- NetShare-begivenheder

- USB-begivenheder

- Injektionsbegivenheder

- Netværksbegivenheder

- Windows Event Log

- FS begivenheder

- Installer begivenheder

- Java-begivenheder

- Kernelbegivenheder

- Modularrangementer

- LSASS begivenheder

- Karantænehandlinger

- Ransomware handlinger

- SMB-klientbegivenheder

For hver kategori genereres specifikke hændelser som PdfFileWritten, DmpFileWritten, DexFileWritten osv., men det er alle filskrivningsoperationer, hvor kun typen af filen er blevet ændret. Det samme gælder for Tinglysningsarrangementer, Servicearrangementer mv.

Men hvad med filskriveoperation til ukendt eller generisk filtype? Hvad med ikke kun én begivenhed, men en række begivenheder? Eller hyppigheden af begivenheder? Eller mønstre af de samme begivenheder, der er vigtige? I sådanne tilfælde har en statisk hændelsesmodel som Crowdstrikes meget begrænset omfang til at opdage de nye APT-angrebstyper. Vi kan betragte Crowdstrike-begivenhedsmodellen som "signaturbaseret begivenhedsindsamling", der ligner de gamle signaturbaserede AV-scannere.

Comodos Dragon Enterprise introducerer "Adaptiv hændelsesmodellering" hvor hændelser er defineret ud fra basisbeskrivelser som

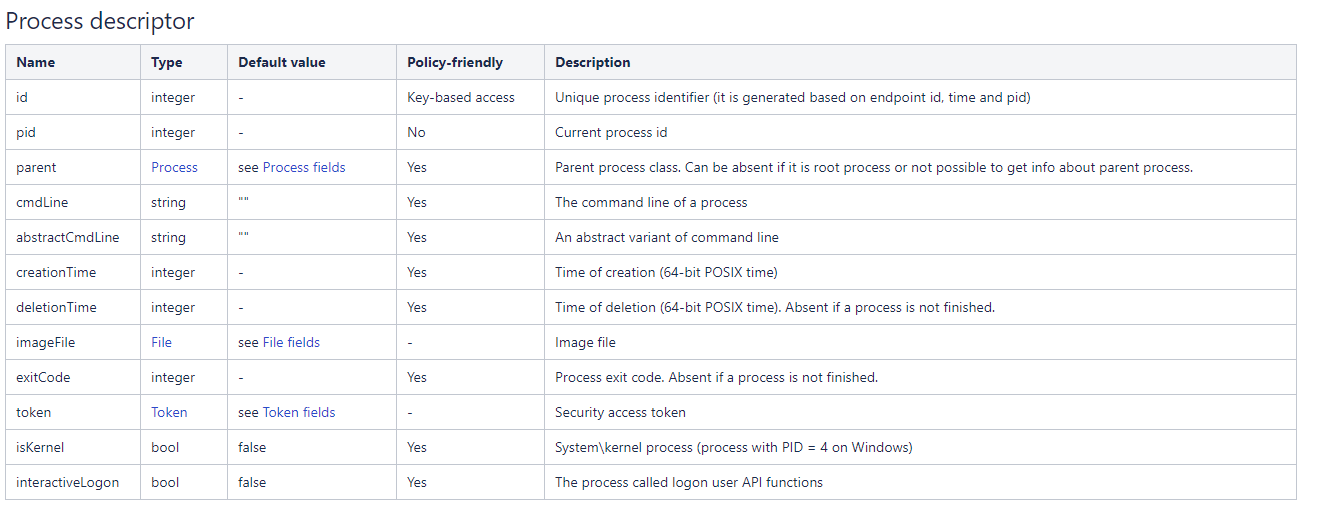

Proces:

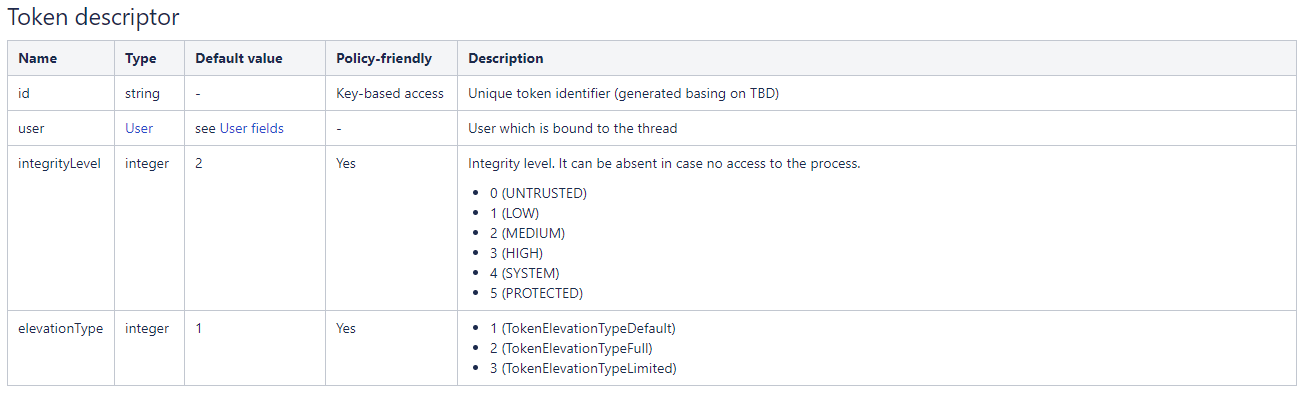

Token:

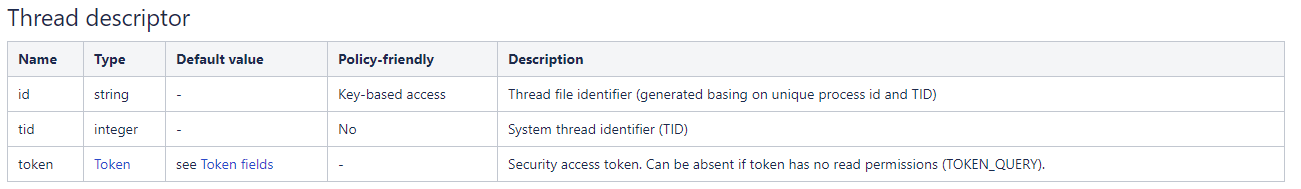

Tråd:

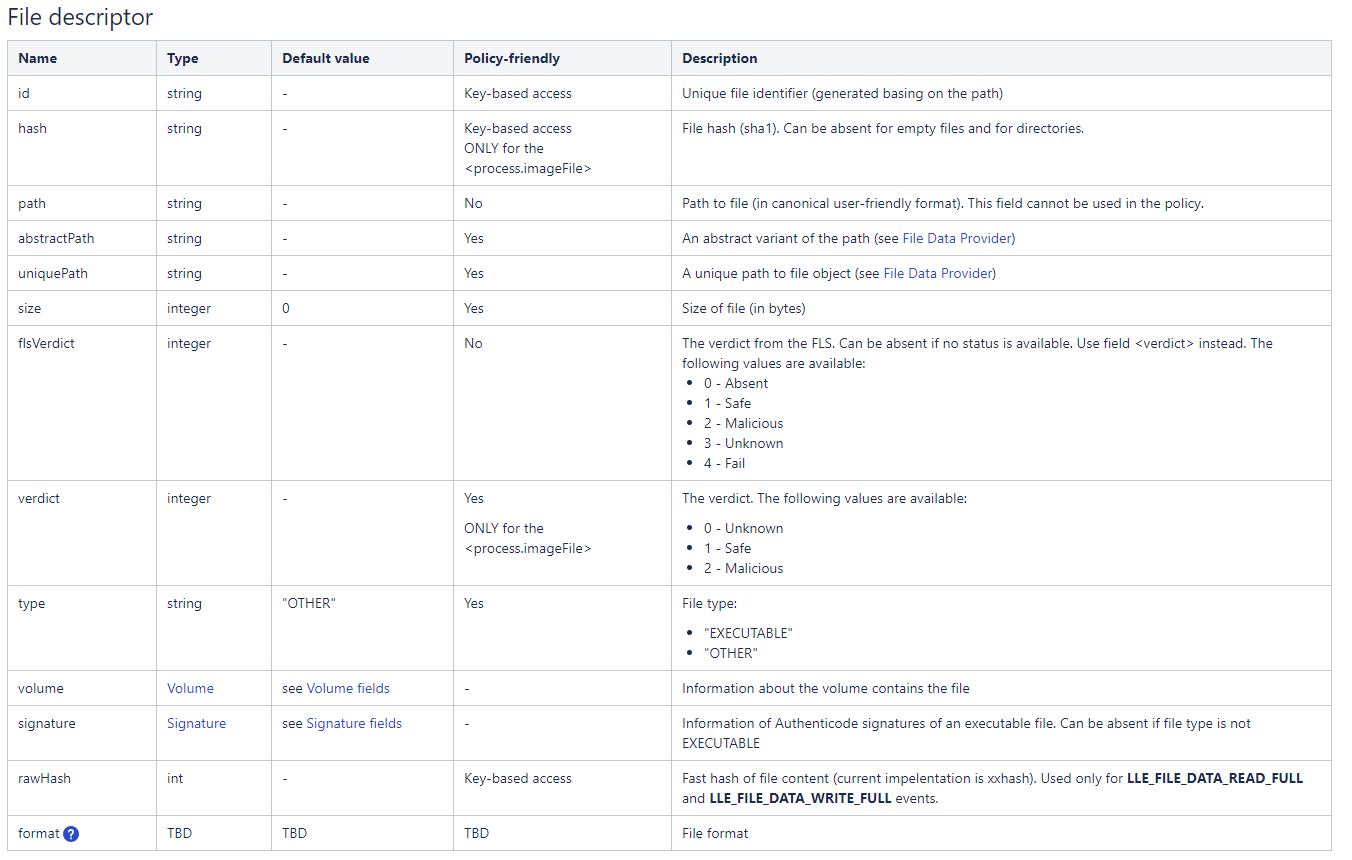

File:

Nogle andre beskrivelser er:

- Bruger

- register

- Hukommelse

- Netværk

- service,

- volumen,

- IP osv.

og lavniveauhændelser (LLE) genereres som et resultat af én elementær aktivitet. Disse er baseret på råhændelser fra forskellige komponenter, men giver noget abstraktionslag fra hændelseskilde og API-specifikke og controller-specifikke data. For eksempel kan forskellige råhændelser fra forskellige controllere og med et andet sæt felter konverteres til en LLE af én type.

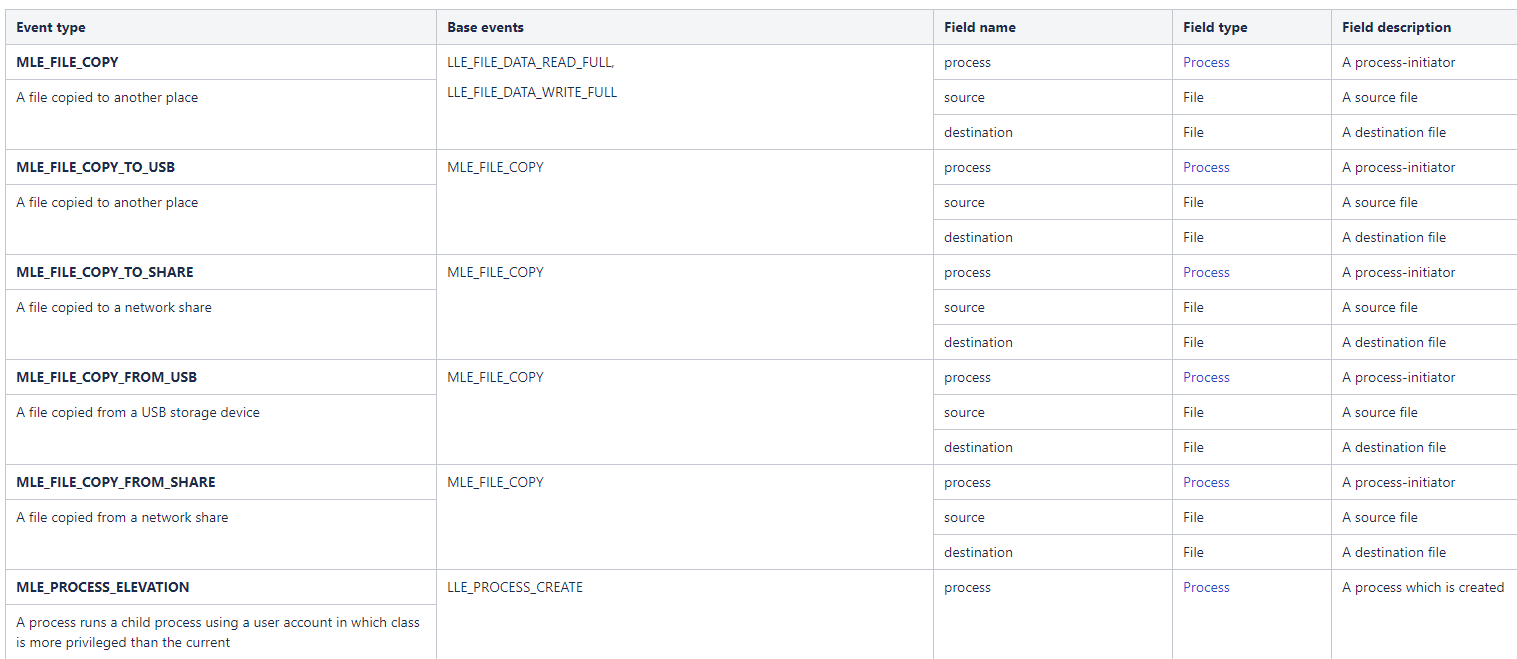

Begivenheder på mellemniveau (MLE) er hændelser, der genereres som et resultat af en sekvens af LLE. Nogle eksempler er givet nedenfor:

De er normalt genereret af lokale mønstre, der matcher komponenter. Hver begivenhedsbeskrivelse har sit eget sæt felter. Arrangementerne har dog standard fælles felter.

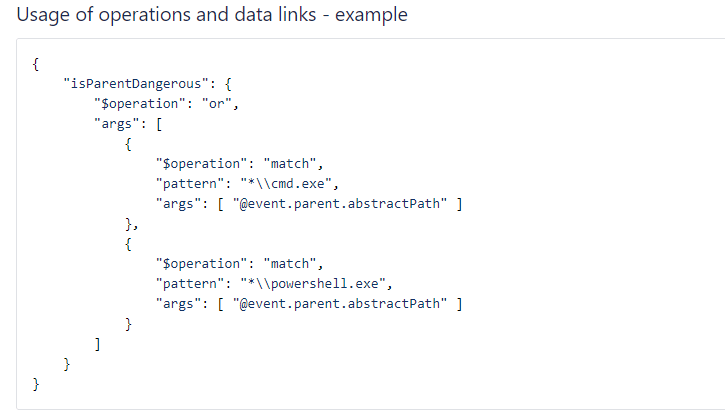

Hændelsesbeskrivelsen bruges i politikmatchningen. Politikken kan få adgang til felterne i betingelsesreglerne og sammenligne dem med foruddefinerede værdier. Det er dog ikke alle hændelsesfelter, der kan bruges til politikkontrol.

Nogle felter er ikke skalartyper, men komplekse typer (ordbøger og sekvenser). Adgang til ordbogsfelterne gives ved at bruge ".". Adgangen til sekvensfelterne gives ved at bruge "[]" notation. Eksemplerne er nedenfor:

process.pid

proces.forælder.pid

process.accessMask[0]

Figur 1 Eksempel på adaptive hændelsesmodelleringspolitikker

De logiske objekter (som Process, File, User) i hændelser er repræsenteret som ordbøger med et foruddefineret format. Formatet for hvert objekt er beskrevet, og dets felter kan bruges til politikmatching, hvis det er angivet. Objektbeskrivelsen kan indeholde felter, der refererer til andre objekter.

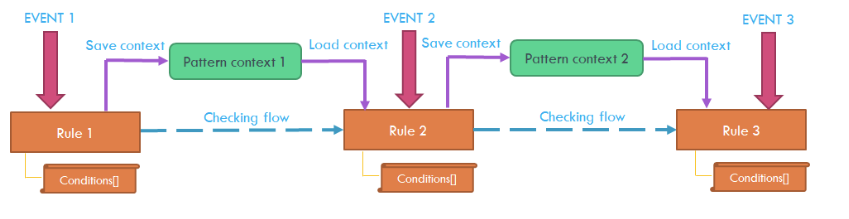

Figur 2 Kædning af mønstre

Ved at bruge denne definition definerer Comodo Dragon Platform politikbaseret hændelsesindsamling, der kan anvendes på ikke kun selve slutpunktet, men kan være forskellig for hver proces, tjeneste eller brugerhandlinger. Dermed er vi ikke kun i stand til at indsamle alt, hvad Crowdstrike indsamler, men det er også adaptivt under hændelserne. Hvorfor skal vi indsamle og sende alle brand-skrivehændelser til en betroet proces, hvis den ikke bliver injiceret endnu? Hvis der opstår en injektion, eller der sker en anden forgrening, begynder Dragon Platform at indsamle alle detaljer for den proces, mens den anden processamling forbliver uberørt. På disse begivenheder på lavt niveau er her nogle eksempler på begivenheder, hvor Crowdstrike ikke indsamler:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise udfører alt mønstermatching dynamisk på slutpunktet, styrer, hvad der skal indsamles, hvad der skal korreleres, og ønsker at sende baseret på de adaptive politikdefinitioner.

På den anden side analyserer Dragon Enterprise også tidsserier af respektive begivenheder. Vores adaptive hændelsesmodellering undersøger også forskellige grader af periodicitet i dataene, herunder systematisk brugerproces, procesproces, proces-systemintegration, såvel som ugedag og tidspunkt på dagen, og drager konklusioner om opdagede begivenheder (f.eks. popularitet eller deltagelsesniveau).

Ligesom avancerede vedvarende trusler (APT), bør insidertrusler også overvejes i EDR's omfang. Individuelle menneskers aggregerede adfærd udviser typisk en periodicitet i tid på flere skalaer (dagligt, ugentligt osv.), der afspejler rytmerne af den underliggende menneskelige aktivitet og får dataene til at fremstå uhomogene. Samtidig er data ofte ødelagt af flere "burst" perioder med usædvanlig adfærd. Problemet med at finde og uddrage disse unormale begivenheder vanskeliggøres af begge elementer. Dragon Enterprises bruger uovervåget læring i denne sammenhæng, baseret på tidsvarierende procesmodeller, der også kan redegøre for unormale hændelser. Vi genererede adaptivt og autonomt at lære at adskille usædvanlige "burst"-begivenheder fra spor af normal menneskelig aktivitet.

For mere information om Comodo Dragon Enterprise versus Crowdstrike besøg https://bit.ly/3fWZqyJ

Slutpunktsdetektion og -respons

Stillingen Hvad er Comodo Dragon Platforms Adaptive Event Modeling, og hvorfor vi synes, det er bedre end Crowdstrikes dukkede først på Comodo News og internetsikkerhedsoplysninger.

- Coinsmart. Europas bedste Bitcoin og Crypto Exchange.

- Platoblokkæde. Web3 Metaverse Intelligence. Viden forstærket. FRI ADGANG.

- CryptoHawk. Altcoin radar. Gratis prøveversion.

- Kilde: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- a

- Om

- adgang

- Konto

- aktioner

- aktivitet

- fremskreden

- midler

- Alle

- annoncerer

- anvendt

- APT

- fremmøde

- AV

- være

- jf. nedenstående

- Bloker

- tilfælde

- Boligtype

- kontrol

- Kontrol

- indsamler

- Indsamling

- samling

- Fælles

- komplekse

- komponenter

- computer

- betingelse

- kontrol

- kunne

- dagligt

- data

- beskrevet

- detaljer

- opdaget

- Detektion

- forskellige

- svært

- Skærm

- Drage

- i løbet af

- effekter

- elementer

- Endpoint

- Enterprise

- virksomheder

- etc.

- begivenhed

- begivenheder

- at alt

- eksempel

- eksempler

- udstillinger

- Fields

- finde

- Brand

- Fornavn

- efter

- gaffel

- format

- fra

- link.

- Men

- HTTPS

- menneskelig

- billede

- vigtigt

- Herunder

- individuel

- oplysninger

- Insider

- integration

- Internet

- Internet Security

- IT

- selv

- bare en

- lag

- læring

- Niveau

- Limited

- lokale

- placeringer

- lavet

- maerker

- matchende

- midler

- model

- modeller

- mere

- netværk

- nyheder

- normal

- drift

- Produktion

- Andet

- egen

- Mønster

- procent

- perioder

- perron

- politik

- popularitet

- Problem

- behandle

- Produkter

- give

- forudsat

- Raw

- afspejler

- resterende

- repræsenteret

- svar

- regler

- samme

- sikkerhed

- Series

- tjeneste

- sæt

- flere

- nogle

- specifikke

- standard

- starter

- trusler

- tid

- top

- typer

- typisk

- brug

- sædvanligvis

- leverandører

- versus

- ugentlig

- Hvad

- Hvad er