Læsetid: 4 minutterDe fleste mennesker er klar over ransomware efterhånden, helt sikkert dem, der regelmæssigt læser Comodo-blogsektionen og lignende publikationer. For dem, der ikke gør det, er ransomware et angreb, hvor angriberen krypterer alle filerne på et offers computer eller server, hvilket gør dem fuldstændig ubrugelige. Angriberen kræver derefter et gebyr, en løsesum normalt i Bitcoins, for at dekryptere filerne. Det smukke ved angrebet set fra forbryderens synspunkt er, at der næsten aldrig er en løsning for offeret, når først krypteringen har fundet sted. Ingen antivirus, ingen hjælp fra tekniske eksperter, ingen politistyrke og ingen mængde af gråd kan nogensinde gendanne disse filer for dig. Du skal have dekrypteringsnøglen eller kysse farvel til dine filer.

Når de stirrer ned i denne pistols nådesløse løb, oplever mange højt profilerede ofre, at de ikke har andet valg end at betale gebyret. De har brug for disse filer for at fortsætte i erhvervslivet eller for at levere deres tjenester til samfundet, og de har slet ikke råd til nogen nedetid. Hospitaler, regeringsafdelinger, velgørende organisationer, universiteter, domsretter og aviskontorer er blot nogle få eksempler på større institutioner, der har givet efter og betalt løsesummen.

Ransomware er normalt spredt i formular af et trojansk hesteprogram. Disse er programmer, der narrer dig til at tro, at de er et normalt program, når du installerer dem, men som faktisk er en ondsindet eksekverbar fil, som krypterer dine drev. Hvert stykke ransomware har sin egen unikke måde at inficere målmaskinen på, og hver bruger flere niveauer af sløring for at undgå opdagelse. Denne blog er et dybt dyk fra en af Comodos førende ingeniører i de indre funktioner i et sådant stykke ransomware – WONSYS.

Hvad er WONSYS Ransomware?

Wonsys er en stamme af malware, der enten er sløret af kryptor software eller pakket ind i en fil som UPX, ASPROTECT eller VMPROTECT. Den faktiske eksekverbare, wonsys.exe, er begravet dybt inde i et andet, tilsyneladende uskyldigt, program, så det er en af de trojanske heste, vi nævnte tidligere. Dette er en almindelig metode, der bruges af en kriminel for at hjælpe den med at undgå opdagelse af antivirus produkter.

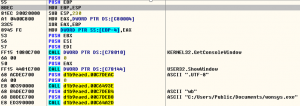

Malwaren taber sig selv på målcomputeren og kører ved hjælp af SHELL32 API, ShellExecuteW:

Når ransomwaren er kørt af brugeren, opretter den en "RunOnce" nøgle i registreringsdatabasen:

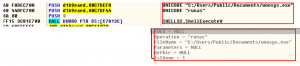

Den tæller også alle drev på målmaskinen, så den kan kryptere dem alle:

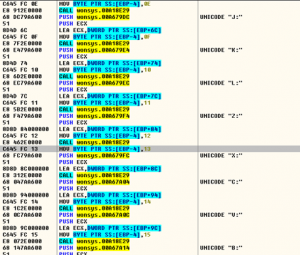

Wonsys opretter derefter en 'kill-liste' over processer, som den skal lukke ned. Disse er programmer, der, hvis de lades kørende, potentielt kan forhindre Wonsys i at inficere hele systemet. Konkret er det programmer som Word, PowerPoint, Notesblok, Thunderbird, som kan 'låse' filer og dermed forhindre deres kryptering. Efter at have lukket disse programmer, sletter Wonsys også skyggekopien af filerne, så brugeren ikke kan gendanne dem:

Kommandopromptvinduet åbnes via COMSPEC i system32-mappen med administratorrettigheder:![]()

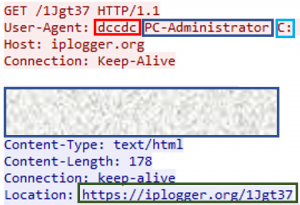

Angriberen indsamler også dato, klokkeslætsformat, systemnavn og lokalitetsoplysninger ved hjælp af API-funktioner og pinger webstedet iplogger.org og indsamler således detaljerede oplysninger om maskinen.

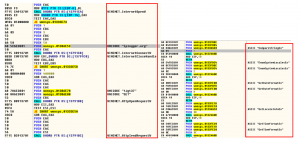

Wonsys har nu al den information, den har brug for. Skærmbilledet nedenfor viser, at 'dccdc' er den udvidelse, den vil tilføje til alle filnavne efter kryptering, 'PC-Administrator' er computernavnet, og drev 'C:' er det drev, den vil inficere:

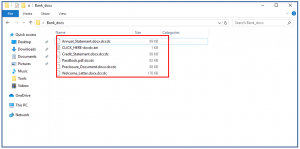

Endelig WONSYS ransomware frigiver sin nyttelast og krypterer alle filer på maskinen. Alle filer efterlades med filtypenavnet '.dccdc' bortset fra en enkelt, ukrypteret fil, som brugeren kan åbne – 'CLICK_HERE-dccdc.txt':

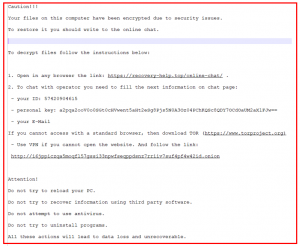

Denne .txt-fil er, hvordan angriberen fortæller offeret, hvad han skal gøre nu. Hver inficeret maskine får sit eget ID og personlige nøgle. Noten fortæller brugeren at besøge en webside, hvor de skal bruge disse oplysninger for at logge ind på en chattjeneste:

Notatet forsøger at skabe indtryk af, at chatten er en venlig service med en venlig operatør, som vil hjælpe dem med at gendanne deres filer. I virkeligheden er chatten, hvor hackeren kræver deres betaling i Bitcoin, ellers går offerets filer tabt for altid.

Ransomware beskyttelsessoftware

Stillingen WONSYS – Anatomi af et Ransomware-angreb dukkede først på Comodo News og internetsikkerhedsoplysninger.

- a

- Alle

- beløb

- analyse

- anatomi

- En anden

- antivirus

- fra hinanden

- api

- Skønhed

- jf. nedenstående

- Bitcoin

- Bloker

- Blog

- virksomhed

- valg

- lukning

- Indsamling

- Fælles

- fuldstændig

- computer

- fortsæt

- kunne

- Domstole

- skabe

- skaber

- Criminal

- Græder

- dyb

- krav

- detaljeret

- Detektion

- Skærm

- ned

- nedetid

- køre

- hver

- kryptering

- Ingeniører

- eksempler

- eksperter

- Fornavn

- evigt

- format

- fra

- funktioner

- Regering

- hacker

- hjælpe

- hest

- sygehuse

- Hvordan

- HTTPS

- info

- oplysninger

- installere

- institutioner

- Internet

- Internet Security

- IT

- selv

- Nøgle

- førende

- niveauer

- maskine

- større

- Making

- malware

- nævnte

- behov

- nyheder

- næste

- normal

- kontorer

- åbent

- operatør

- egen

- pakket

- betalt

- Betal

- betaling

- Mennesker

- personale

- stykke

- Punkt

- Synspunkt

- Police

- Processer

- Produkter

- Program

- Programmer

- beskyttelse

- give

- publikationer

- Ransom

- ransomware

- Ransomware angreb

- Reality

- Recover

- Kør

- kører

- sikkerhed

- tjeneste

- Tjenester

- flere

- Shadow

- lignende

- enkelt

- websted

- So

- Samfund

- Software

- løsninger

- specifikt

- spredes

- systemet

- mål

- Teknisk

- fortæller

- Tænker

- Gennem

- tid

- Trojan

- enestående

- Universiteter

- sædvanligvis

- ofre

- Specifikation

- web

- Hvad

- WHO

- Din