Læsetid: 5 minutter

Læsetid: 5 minutter

Som en del af Comodo Labs' løbende analyse af "Digital Signatur" (bekræfter softwareforfatteren og garanterer, at computerprogramkoden ikke er blevet ændret eller beskadiget, siden den blev underskrevet) "malware" (software, der bruges eller oprettes til at forstyrre computerdriften, indsamle følsomme oplysninger, eller få adgang til computersystemer), har vi for nylig opdaget en ny prøve, som bruger en interessant og potentielt ødelæggende kombination af teknikker til at levere sin "nyttelast" (last af en datatransmission).

Startende med en digitalt signeret "dropper" (installationsprogram), var malwaren i stand til at injicere sig selv i Windows "processer" (forekomster af computerprogrammer, der blev udført); omgå "firewall" (beskytter mod trusler fra det offentlige internet) og "værtsindtrængningsbeskyttelsesmekanismer" (overvåg en enkelt computer for mistænkelig aktivitet ved at analysere hændelser, der finder sted på den computer); sende brugeroplysninger til en kontrol-"server" (computerhardware dedikeret til at køre en eller flere tjenester); download yderligere "konfigurationsfiler" (konfigurer startindstillinger for nogle computerprogrammer) og til sidst for at dirigere sine ofre til "phishing"-websteder (designet til at ligne andre websteder i et forsøg på at stjæle brugernes personlige oplysninger), som anmoder om brugerens bankbrugernavne/ adgangskoder. Dette dokument indeholder en detaljeret beskrivelse af vores observationer.

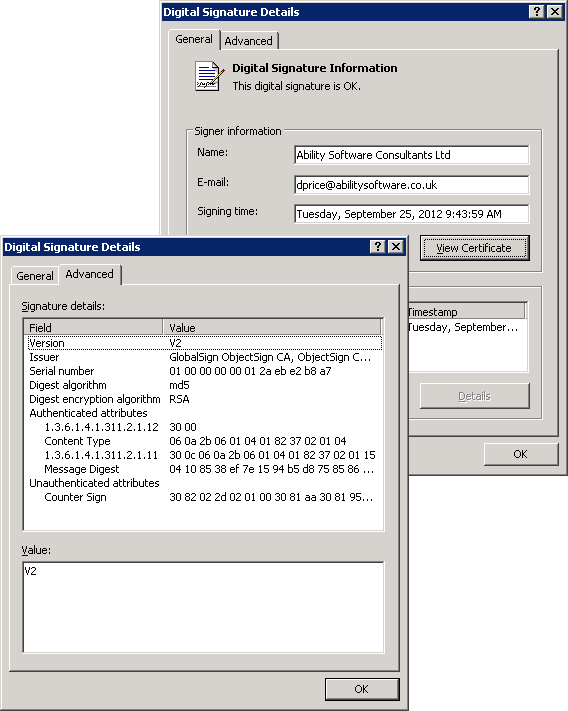

Dropper-komponenten (installationsprogrammet) af malwaren blev digitalt signeret af en betroet certifikatmyndighed. Fordi installatøren var 'betroet', var den så i stand til at undgå registrering af heuristiske og Host Intrusion Protection Systems (HIPS'er) fra mange populære bedste antivirus , Internet Security programmer.

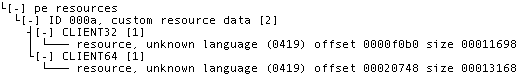

Ved udførelse bestemmer dropperen først arkitekturen af Windows-operativsystemet (32-bit eller 64-bit) og udtrækker derefter det relevante hovedmodul fra "PE" (Portable Executable) filressourcer.

Filnavnet på dette hovedmodul genereres ved at sammenkæde to navngivne fragmenter fra to tilfældige "*.exe"-filer (Windows Executable) i Windows-systemmappen. For eksempel genererer "diskpart.exe" (Windows tekst-mode kommandofortolker) og "eventvwr.exe" (Microsoft Event Viewer) filnavnet "disktvwr.dll".

Hovedmodulet er PE "DLL" (Dynamic Link Library of funktioner og anden information, der kan tilgås af et Windows-program), som er placeret i Windows-systemmappen under dette genererede navn. Det injiceres derefter i operativsystemprocessen "explorer.exe" (Windows Stifinder).

Den er konfigureret til automatisk indsprøjtning i de fleste operativsystemprocesser og brugerapplikationer via en tilfældigt navngiven værdi af en obskur Windows-registreringsnøgle (ligner en mappe):

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerAppCertDlls] "ddeskeys"="C:Windowssystem32disktvwr.dll"

Som følge heraf anmodes funktionen "CreateProcessNotify", eksporteret af malware-"modulet" (del af programmet, der udfører en specifik funktion og kan bruges alene eller kombineret med andre moduler i samme program), ved oprettelsen af hver ny proces. Dette får malware-DLL'en til at blive injiceret i de fleste operativsystemprocesser og brugerapplikationer.

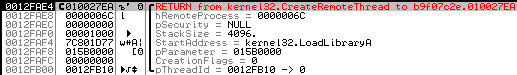

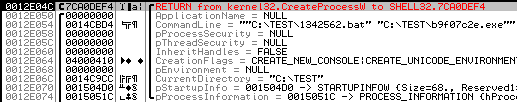

Efter denne operation fjerner dropperen sig selv via udførelse af en simpel "DOS" (Disk Operating System) "BAT" (batch) scriptfil:

1342562.bat: attrib -s -r -h%1 :hkiflg del %1 hvis der findes %1 goto hkiflg del %0

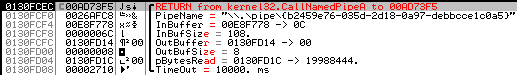

Hovedmodulet injiceres i "explorer.exe"-processen og fungerer som en serverapplikation. Den åbner en "pipe" (kaldet midlertidig softwareforbindelse mellem to programmer eller kommandoer) som et 128-bit Unique ID (UID), for eksempel "\.pipe{b2459e76-035d-2d18-0a97-debbcce1c0a5}", og venter på indgående beskeder. Moduler, der indsprøjtes i andre systemprocesser og brugerapplikationer, fungerer som "klienter" (applikationer eller systemer, der får adgang til en tjeneste, der stilles til rådighed af en server) og kommunikerer med serveren via det navngivne rør.

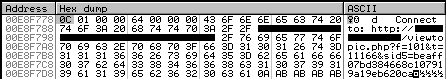

Moduler indsat i "iexplore.exe" (Microsoft Internet Explorer) og "firefox.exe" (Mozilla Firefox) webbrowserapplikationer bruges til kommunikation med fjernbetjeningsserveren. Dette tricker enhver firewall og HIPS-teknologi ved at gøre netværksaktivitet genereret af malware vises at være iværksat af brugeren. Den aktuelle version af malwaren understøtter ikke andre browsere som "chrome.exe" (Google Chrome), "opera.exe" (Opera) og "safari.exe" (Apple Safari). For at omgå dette problem forhindrer det disse browsere i at åbne og tvinger brugeren til at bruge en af de understøttede browsere i stedet. Malwaren kommunikerer med sin fjernbetjeningsserver ved at efterligne adgang til et forumemne. Til at begynde med sender den en "HTTP" (Hypertext Transfer Protocol) "POST" (anmodningsmetode til at anmode om, at webserveren accepterer de data, der er indesluttet i anmodningsmeddelelsens brødtekst) til lagring ved hjælp af en "URL" (Uniform Resource Locator global adresse på en web side på World Wide Web) i følgende format:

http://*.*.*.*/viewtopic.php?f=159&t=17216&sid5=c0dcd0254daef45e27b86c3b5995a14c

…med anmodningsteksten, der indeholder grundlæggende oplysninger om brugerens system og det installerede malware-modul:

“user_id=1110380395&version_id=42&socks=0&build=32940&crc=50838475& win=Microsoft+Windows+XP+Professional+Service+Pack+3+(build:+2600)&arch=x86+32bit&user=Admin”

Den vil derefter modtage en opdateret konfigurationsfil fra fjernserveren. Malwaren gemmer konfigurations- og versionsoplysningerne i en Windows-registreringsnøgle navngivet ved hjælp af en 128-bit UID på en lignende måde, som er blevet brugt til det navngivne rør:

[HKEY_CURRENT_USERSoftwareAppDataLow{21414dba-01d1-50fc-8e2b-a28ff0952499}] "k1"=dword:b12564d0 "k2"=dword:473d87bb "Version"=dword:0000002a "Data"=hex:ca,2b,09,00,1b,e1,80,02,41,4c,3a,45,42,43,61,5f,09,31,39,36,cd,2f,

...

Det primære formål med denne malware er at stjæle personlige oplysninger såsom bankoplysninger eller kreditkortkonti. Dette er en liste over URL'er, der overvåges af malware i henhold til en nylig konfigurationsfil:

bankofamerica.com/accounts-overview/accounts-overview.go bankofamerica.com/login/sign-in/signOnScreen.go bankofamerica.com/login/sign-in/validatePassword.go bankofamerica.com/myaccounts/ barclaycardus.com/app /ccsite/logon/loginUserDyn.jsp billmelater.com/login/challenge.xhtml billmelater.com/your-account/home.xhtml bofa.com chaseonline.chase.com/gw/secure/ena chaseonline.chase.com/MyAccounts. aspx chaseonline.chase.com/secure/Profile/UpdateContactInfo/UpdateContact.aspx client.schwab.com/Accounts/ client.schwab.com/Accounts/Summary/Summary.aspx client.schwab.com/Service/MyProfile/MailingAddress.aspx consumercenter.gogecapital.com/consumercenter/homeaction.do discovercard.com/cardmembersvcs/achome/homepage mbwebexpress.blilk.com/Core/Authentication/MFAPassword.aspx mfasa.chase.com/auth/auth-stoken-osl.html online. americanexpress.com/myca/acctmgmt/ online.citibank.com online.wellsfargo.com/das/cgi-bin/session.cgi onlinebanking.pnc.com/ onlinebanking.tdbank.com/login.asp paypal.com/us/cgi - bin/webscr?cmd=_account paypal.com/us/cgi-bin/webscr?cmd=_login-done safe.bankofamerica.com/myaccounts/accounts-overview/accounts-overview.go safe.bankofamerica.com/myaccounts/brain /redirect.go safe.bankofamerica.com/myaccounts/signin/signIn.go?isSecureMobil servicing.capitalone.com/C1/Accounts/Summary.aspx shop.aafes.com/shop/Login.aspx shopmyexchange.com sitekey.bankofamerica. com/sas/signon.do sitekey.bankofamerica.com/sas/signonSetup.do sitekey.bankofamerica.com/sas/verifyImage.do ss2.experian.com/securecontrol/reset/ssphome suntrust.com/portal/server.pt os .etrade.com/e/t/accounts/accountsCombo us.hsbc.com/1/2/!ut/ wwws.ameritrade.com/cgi-bin/apps/SecurityChallenge

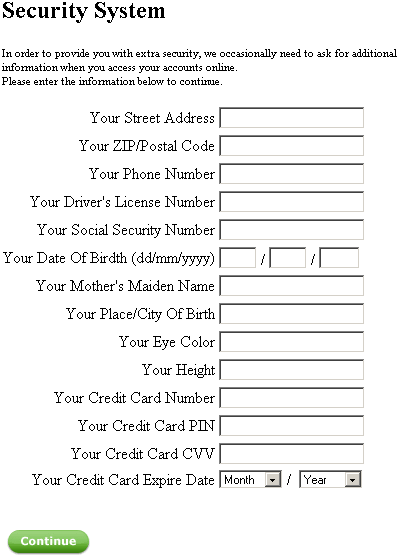

Når en bruger får adgang til en af de overvågede URL'er, genererer malwaren en phishing-side, som beder brugeren om at indtaste deres kontooplysninger (inklusive brugernavn, adgangskode og kreditkortnummer) under påskud af enten at gendanne deres kontoadgangskode eller for at aktivere yderligere sikkerhedsforanstaltninger:

Filoplysninger:

Dropper EXE: Size: 285264 SHA-1: b9f07c2eec5277bfc91d4bb9b8bac4e8d4cc8632 Signature: TrojWare.Win32.TrojanSpy.Volisk.a x86 DLL: Size: 88576 SHA-1: ba7f13855e7ad9c32917188281c4420cef8a830e Signature: TrojWare.Win32.TrojanSpy.Volisk.a x64 DLL: Size: 98304 SHA-1: 372c2eafd39b317e6a94e84d673d394b2afd4b3f Signature: TrojWare.Win32.TrojanSpy.Volisk.a

Instruktioner til diagnose, fjernelse og beskyttelse

Hvis din computer ikke har en antivirus or Internet Security program installeret, og du mener, at det kan være blevet inficeret med "malware" (ondsindet software):

1. Hent Comodo Antivirus og udfør en fuld scanning med den opdaterede antivirusdatabase.

2. Fjern Malware fundet ved at vælge blandt anbefalede muligheder og forblive beskyttet.

START GRATIS PRØVNING FÅ DIT ØJEBLIKKE SIKKERHEDSSCORECARD GRATIS

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Automotive/elbiler, Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- ChartPrime. Løft dit handelsspil med ChartPrime. Adgang her.

- BlockOffsets. Modernisering af miljømæssig offset-ejerskab. Adgang her.

- Kilde: https://blog.comodo.com/malware/trojware-win32-trojanspy-volisk-a/

- :har

- :er

- :ikke

- 09

- 1b

- 225

- 31

- 36

- 39

- 41

- 7

- 75

- 80

- a

- I stand

- Om

- accepterer

- adgang

- af udleverede

- Ifølge

- Konto

- Konti

- Lov

- aktivitet

- handlinger

- Yderligere

- adresse

- mod

- Mod trusler

- alene

- ændret

- an

- analyse

- analysere

- ,

- antivirus

- enhver

- vises

- Apple

- Anvendelse

- applikationer

- passende

- arkitektur

- ER

- AS

- At

- forfatter

- myndighed

- Automatisk Ur

- til rådighed

- Bank

- Bank

- grundlæggende

- BAT

- BE

- fordi

- været

- være

- Tro

- mellem

- Blog

- krop

- bofa

- browser

- browsere

- bygge

- by

- CA

- CAN

- kort

- årsager

- CD

- certifikat

- Certifikatmyndighed

- chase

- vælge

- Chrome

- Citibank

- klik

- kunde

- kode

- KOM

- kombination

- kombineret

- kommunikere

- Kommunikation

- komponent

- computer

- Konfiguration

- konfigureret

- tilslutning

- indeholder

- kontrol

- beskadiget

- oprettet

- skabelse

- kredit

- kreditkort

- Nuværende

- data

- Database

- dedikeret

- levere

- beskrivelse

- konstrueret

- detaljeret

- detaljer

- Detektion

- bestemmer

- ødelæggende

- digital

- digitalt

- direkte

- opdaget

- Afbryde

- do

- dokumentet

- gør

- Er ikke

- downloade

- dynamisk

- hver

- enten

- muliggøre

- Indtast

- begivenhed

- begivenheder

- eksempel

- henrettet

- udførelse

- eksisterer

- Experian

- opdagelsesrejsende

- Uddrag

- File (Felt)

- Filer

- Endelig

- Firefox

- Fornavn

- efter

- Til

- Forces

- format

- forum

- Gratis

- fra

- fuld

- funktion

- funktioner

- Gevinst

- samle

- genereret

- genererer

- få

- Global

- Go

- Google Chrome

- Gå til

- Hardware

- Have

- host

- HSBC

- HTML

- http

- HTTPS

- ID

- if

- in

- Herunder

- Indgående

- oplysninger

- initial

- i første omgang

- indledt

- injicerbar

- installation

- installeret

- øjeblikkelig

- i stedet

- interessant

- Internet

- Internet Security

- ind

- spørgsmål

- IT

- ITS

- selv

- Nøgle

- Bibliotek

- ligesom

- LINK

- Liste

- Se

- ligner

- lavet

- Main

- Making

- malware

- mange

- Kan..

- foranstaltninger

- beskeder

- metode

- microsoft

- Moduler

- Moduler

- Overvåg

- overvåges

- mere

- mest

- Mozilla

- Mozilla Firefox

- navn

- Som hedder

- netværk

- Ny

- nt

- nummer

- forekommende

- of

- on

- ONE

- igangværende

- online

- åbning

- åbner

- Opera

- drift

- operativsystem

- drift

- Indstillinger

- or

- Andet

- vores

- ud

- P&E

- side

- del

- Adgangskode

- PayPal

- Udfør

- personale

- Phishing

- PHP

- rør

- plato

- Platon Data Intelligence

- PlatoData

- PNC

- Populær

- bærbare

- del

- Indlæg

- potentielt

- forhindrer

- primære

- behandle

- Processer

- Program

- Programmer

- beskyttet

- beskyttelse

- protokol

- offentlige

- formål

- tilfældig

- modtage

- nylige

- for nylig

- anbefales

- komme sig

- register

- fjern

- fjernelse

- Fjern

- anmode

- ressource

- Ressourcer

- resultere

- Kør

- Safari

- sikker

- samme

- scanne

- scorecard

- script

- sikkerhed

- Sikkerhedsforanstaltninger

- send

- sender

- følsom

- server

- tjeneste

- Tjenester

- indstillinger

- Shop

- underskrevet

- lignende

- Simpelt

- siden

- enkelt

- Størrelse

- Software

- nogle

- specifikke

- forblive

- opbevaring

- forhandler

- Succesfuld

- sådan

- support

- Understøttet

- mistænksom

- systemet

- Systemer

- teknikker

- Teknologier

- midlertidig

- at

- verdenen

- deres

- derefter

- Disse

- denne

- trusler

- tid

- til

- emne

- overførsel

- betroet

- to

- under

- enestående

- up-to-date

- opdateret

- us

- brug

- anvendte

- Bruger

- bruger

- ved brug af

- værdi

- udgave

- versionsoplysninger

- via

- ofre

- venter

- var

- Vej..

- we

- web

- webbrowser

- Webserver

- websites

- som

- bred

- vilje

- vinduer

- med

- inden for

- world

- Du

- Din

- zephyrnet