Lesezeit: 3 Minuten

Lesezeit: 3 Minuten

Verwenden Sie SWIFT-Finanznachrichtendienste? Millionen von Menschen auf der ganzen Welt tun dies. Dieses System verbindet mehr als 11,000 Bank- und Sicherheitsorganisationen, Marktinfrastrukturen und Firmenkunden in mehr als 200 Ländern und Gebieten. Cyberkriminelle benutzen es auch, aber auf besondere, verschlagene Weise. Kürzlich entdeckten Experten des Comodo Threat Research Lab diesen neuen hoch entwickelten Angriff, bei dem die Täter SWIFT verwendeten, um das Eindringen von Malware in die Netzwerke mehrerer Unternehmen zu tarnen.

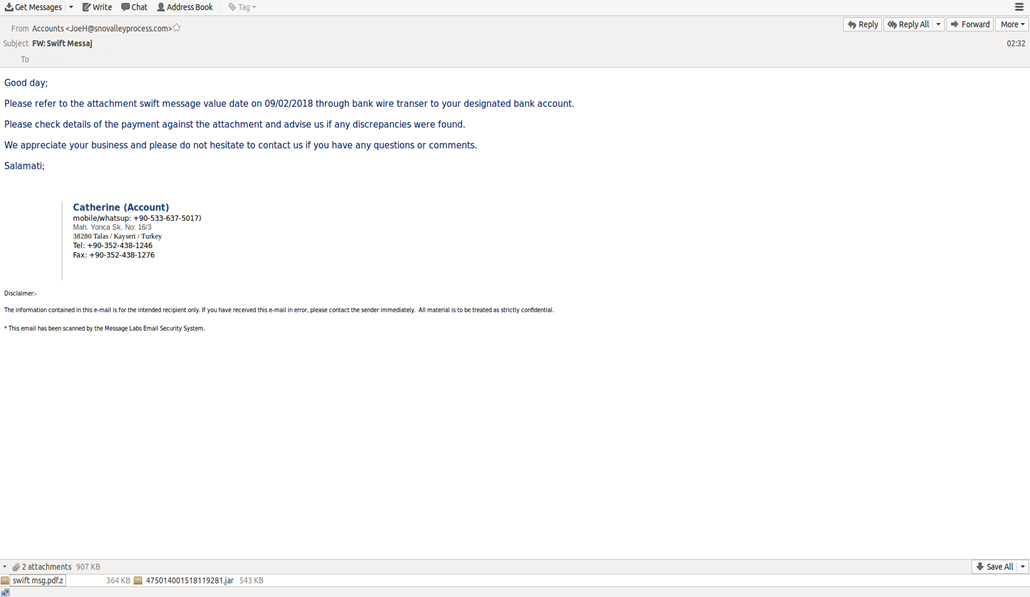

Diese E-Mail wurde in den Posteingängen der Unternehmen abgelegt:

Wie Sie sehen können, informiert es den Empfänger über eine SWIFT-Nachricht bei einer „Überweisung auf Ihr angegebenes Bankkonto“ und empfiehlt, die Details aus dem Anhang abzurufen.

In Wirklichkeit als Comodo Bedrohungsforschungslabor Analysten stellten fest, dass „schnelle Nachricht“ nichts anderes als Malware ist - Trojan.JAVA.AdwindRAT. Sobald es in das System eines Benutzers eingedrungen ist, ändert es die Registrierung, erzeugt viele Prozesse und sucht nach einem Antivirus Installation und versucht, seinen Prozess zu beenden. Darüber hinaus prüft die Malware, ob Forensik-, Überwachungs- oder Anti-Adware-Tools vorhanden sind, löscht diese schädlichen ausführbaren Dateien und stellt eine Verbindung mit einer Domäne im verborgenen Tor-Netzwerk her. Die Malware versucht auch, die Windows-Wiederherstellungsoption zu deaktivieren, und deaktiviert die Funktion zur Benutzerkontensteuerung, die die Installation eines Programms verhindert, ohne dass der tatsächliche Benutzer dies bemerkt.

Was ist der Zweck dieser Malware-Angriffe? Laut Experten des Comodo Threat Research Lab handelt es sich höchstwahrscheinlich um einen Spionageversuch oder eine Aufklärungsaktion. Die Angreifer senden ihren „Cyberspy“, um Informationen über die Angegriffenen zu sammeln Unternehmensnetzwerk und Endpunkteund bereitet sich damit mit zusätzlichen auf die zweite Phase des Cyberangriffs vor Arten von Malware. Mit den genauen Informationen über das Unternehmen können diese Cyberangreifer sogar Malware erstellen, die speziell an die Zielumgebung angepasst ist, um alle Abwehrmechanismen des Unternehmens zu umgehen und das Herz des Ziels zu treffen.

Noch interessanter ist der Social-Engineering-Aspekt dieses Angriffs. Wie Experten aus dem Labor herausgefunden haben, verwendeten einige kürzlich durchgeführte Phishing-E-Mail-Angriffe auch gefälschte SWIFT-Nachrichten als Tarnung.

Man könnte sich fragen, warum Cyberkriminelle SWIFT zur Tarnung wählen.

Der Grund liegt in der menschlichen Psychologie dahinter. Erstens, wenn es um Geld und insbesondere um Bankgeschäfte geht, fühlt sich jeder emotional erregt. Im Gegensatz dazu führt jede emotionale Erregung zu einer Reduzierung des kritischen Denkens - und die Wahrscheinlichkeit, dass das Ziel auf den bösartigen Köder klickt, steigt erheblich. Wenn es um die Finanzkonten eines Unternehmens geht, steigen die Emotionen noch mehr. Wenn ein Mitarbeiter eine E-Mail erhält, hat er Angst, diese nicht zu öffnen. Was ist, wenn sie etwas sehr Wichtiges für das Unternehmen verpassen? Könnten sie dafür bestraft werden, dass sie diese E-Mail nicht gelesen haben? Folglich steigt die Wahrscheinlichkeit, dass ein potenzielles Opfer auf die infizierte Datei klickt.

Hier ist die Heatmap und die IPs, die bei diesem Angriff verwendet werden.

| Land | Absender-IP |

| CY | 93.89.226.172 |

| NL | 37.48.104.197 |

| TR | 46.235.11.71 |

Wie Sie sehen können, haben die Cyberkriminellen den Angriff von IPs aus den Niederlanden, Zypern und der Türkei durchgeführt. Die Angreifer verwendeten die E-Mail JoeH@snovalleyprocess.com, in der die Domain tatsächlich nicht existiert. Der Angriff begann am 9. Februar um 00:00 UTC und endete um 08:56 UTC.

"Wie wir sehen, verwenden Cyberkriminelle immer häufiger finanzbezogene Themen als Köder, um Benutzer dazu zu bringen, Malware herunterzuladen und das Netzwerk eines Unternehmens zu infizieren", sagte Fatih Orhan, Leiter des Comodo Threat Research Lab. „Sie kombinieren technische und menschliche Muster als explosive Kombination, um die Tür aufzubrechen und die Malware hereinzulassen. Dies funktioniert jedoch nur, wenn das Unternehmen die richtige Verteidigung dieser Tür nicht beachtet hat. Unternehmen, die unter dem Schutz von Comodo stehen, haben nicht gelitten, weil die böswillige "SWIFT-Nachricht" von Comodo gestoppt wurde Antispam Filter und dann von Experten des Comodo Threat Research Lab erkannt und neutralisiert. “

Lebe sicher mit Comodo!

KOSTENLOS TESTEN ERHALTEN SIE IHRE SOFORTIGE SICHERHEITSKORECARD KOSTENLOS

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- Platoblockkette. Web3-Metaverse-Intelligenz. Wissen verstärkt. Hier zugreifen.

- Quelle: https://blog.comodo.com/comodo-news/comodo-threat-research-lab-reveals-new-vicious-trick/

- 000

- 11

- 9

- a

- Über Uns

- Konto

- Trading Konten

- Action

- berührt das Schneidwerkzeug

- Zusätzliche

- zusätzlich

- Bereinigt

- Alle

- Business Analysten

- und

- um

- Aussehen

- Attacke

- Anschläge

- Köder

- Bank

- Banküberweisung

- Bankinggg

- weil

- hinter

- Sein

- Blog

- Bruch

- Ursachen

- Chancen

- Schecks

- Auswählen

- sammeln

- COM

- Kombination

- kombinieren

- Unternehmen

- Verbindung

- Connects

- Folglich

- Kontrast

- Smartgeräte App

- Unternehmen

- könnte

- Ländern

- erstellen

- kritischem

- Kunden

- Cyber Attacke

- Cyber-Kriminelle

- Zypern

- Militär

- Abwehr-system

- Details

- entdeckt

- Domain

- Von

- nach unten

- herunterladen

- fallen gelassen

- Drops

- Emotionen

- Mitarbeiter

- Endpunkt

- Entwicklung

- Unternehmen

- Unternehmen

- Arbeitsumfeld

- insbesondere

- Sogar

- Event

- Jedes

- Experten

- Fälschung

- Merkmal

- wenige

- Reichen Sie das

- Mappen

- Filter

- Revolution

- Vorname

- gerichtlich

- gefunden

- Frei

- für

- bekommen

- bekommen

- Wachsen Sie über sich hinaus

- mit

- ganzer

- Herz

- versteckt

- Hit

- HTTPS

- human

- wichtig

- in

- Information

- Infrastruktur

- Installieren

- sofortig

- interessant

- IT

- Javac

- Töten

- Labor

- wahrscheinlich

- suchen

- um

- MACHT

- Malware

- Malware-Angriff

- viele

- Karte

- Markt

- max-width

- Nachricht

- Nachrichten

- Messaging

- Millionen

- Geld

- Überwachung

- mehr

- vor allem warme

- mehrere

- Niederlande

- Netzwerk

- Netzwerke

- Neu

- XNUMXh geöffnet

- Option

- Organisationen

- Muster

- Personen

- person

- Phase

- Phishing

- PHP

- Plato

- Datenintelligenz von Plato

- PlatoData

- Potenzial

- präzise

- Vorbereitung

- Präsenz

- Prozessdefinierung

- anpassen

- Programm

- Sicherheit

- vorausgesetzt

- Psychologie

- Zweck

- Realität

- Grund

- erhält

- kürzlich

- kürzlich

- anerkannt

- empfiehlt

- Registratur

- Forschungsprojekte

- Enthüllt

- Rise

- Steigt

- Said

- Scorecard

- Zweite

- Verbindung

- Sicherheitdienst

- Lösungen

- bedeutend

- So

- Social Media

- Soziale Technik

- etwas

- anspruchsvoll

- besondere

- speziell

- Spionage

- begonnen

- gestoppt

- SWIFT

- System

- Target

- Technische

- Das

- Niederlande

- die Welt

- ihr

- Denken

- Bedrohung

- Zeit

- zu

- auch

- Werkzeuge

- Themen

- Tor

- privaten Transfer

- Trojan

- für

- -

- Mitglied

- Nutzer

- UTC

- Opfer

- Wege

- Was

- welche

- werden wir

- Fenster

- ohne

- Werk

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- Du

- Ihr

- Zephyrnet