ESET-Forschung

Die Schließung von Eindringungsvektoren zwingt Cyberkriminelle dazu, alte Angriffswege zu überdenken, aber auch nach neuen Wegen zu suchen, um ihre Opfer anzugreifen

12 September 2023

Sextortion-E-Mails und andere textbasierte Bedrohungen haben im ersten Halbjahr 1 massiv zugenommen, und die Frage bleibt, warum. Sind Kriminelle einfach nur faul? Versuchen sie, an ihren freien Tagen leichtes Geld zu verdienen? Oder ist dies Teil von etwas Größerem, möglicherweise mit generativer KI?

Und das kratzt nur an der Oberfläche der beobachteten Trends neuesten ESET-Bedrohungsbericht, der Schwerpunkt dieser Episode. Ein weiterer Einbruchsvektor, der bei Cyberkriminellen zunehmend Aufmerksamkeit erregte, waren MS SQL-Server, die einer erneuten Zunahme von Brute-Force-Angriffen standhalten mussten.

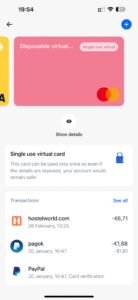

Oh, und vergessen wir nicht die kriminelle Praxis des Wuchers, die in Form bösartiger Android-Apps auftritt. Auf der Jagd nach Opfern in den Ländern rund um den Äquator und auf der Südhalbkugel versuchen Cyberkriminelle, Opfer unter Druck zu setzen und ihnen zu drohen, exorbitante Zinssätze für kurzfristige Kredite zu zahlen – die sie manchmal nicht einmal zahlen.

Dennoch war im ersten Halbjahr 1 nicht alles schlecht. Eine gute Nachricht war, dass das berüchtigte Emotet-Botnetz wenig Aktivität zeigte und im März nur wenige kleinere und überraschend ineffektive Spam-Kampagnen durchführte. Nachdem diese vorbei waren, wurde es still. Was die Aufmerksamkeit der Forscher auf sich zog, war eine neue Funktionalität, die einer Debugging-Ausgabe ähnelte. Dies nährt die Gerüchte, dass Emotet – zumindest teilweise – an eine andere Bedrohungsgruppe verkauft wurde, die sich nicht sicher ist, wie die Dinge funktionieren.

Eine weitere positive Geschichte kam über den Redline-Stealer. Dieses berüchtigte Malware-as-a-Service (MaaS), mit dem Kriminelle die Daten der Opfer stehlen und andere Malware verbreiten, wurde von ESET-Forschern und ihren Freunden bei Flare Systems unterbrochen. Durch die Störung wurde eine Kette von GitHub-Repositories lahmgelegt, die für den Betrieb von RedLine-Kontrollpanels für die Partner erforderlich sind. Da es keinen Backup-Kanal gab, müssen die Betreiber hinter MaaS einen anderen Weg finden, um ihren „Dienst“ auszuführen.

Zu all diesen Themen und mehr aus dem ESET Threat Report hören Sie sich die neueste Folge des ESET Research-Podcasts an, moderiert von Aryeh Goretsky. Diesmal richtete er seine Fragen an einen der Autoren des Berichts, den Spezialisten für Sicherheitsbewusstsein Ondrej Kubovič.

Für den vollständigen Bericht aus dem ersten Halbjahr 1, einschließlich weiterer Themen wie Änderungen bei Kryptowährungsbedrohungen, bösartigen OneNote-Dateien, dem ersten Double-Supply-Chain-Angriff – mit freundlicher Genehmigung der Lazarus-Gruppe – oder den neuesten Entwicklungen in der Ransomware-Szene, bitte hier klicken.

besprochen:

- Sextortion und textbasierte Bedrohungen 1:46

- Brute-Force-Angriffe auf MS SQL-Server 7:10

- Wucher bei Android-Apps 9:20

- Emotet-Aktivität 13:25

- Störung RedLine Stealer 16:45

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Automobil / Elektrofahrzeuge, Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- ChartPrime. Verbessern Sie Ihr Handelsspiel mit ChartPrime. Hier zugreifen.

- BlockOffsets. Modernisierung des Eigentums an Umweltkompensationen. Hier zugreifen.

- Quelle: https://www.welivesecurity.com/en/podcasts/eset-research-podcast-sextortion-digital-usury-sql-brute-force/

- :hast

- :Ist

- :nicht

- 1

- 13

- 16

- 2023

- 32

- 7

- 77

- 9

- a

- Aktivität

- Mitgliedsorganisationen

- Nach der

- AI

- Alle

- ebenfalls

- und

- androide

- Ein anderer

- erscheinen

- Apps

- SIND

- um

- AS

- At

- Attacke

- Anschläge

- Aufmerksamkeit

- Autoren

- Alleen

- Bewusstsein

- Sicherungskopie

- Badewanne

- war

- hinter

- größer

- Botnet

- Brute-Force-

- aber

- by

- kam

- Kampagnen

- Kategorie

- gefangen

- Kette

- Änderungen

- Kanal

- Smartgeräte App

- Ländern

- Kriminell

- Criminals

- kryptowährung

- Cyber-Kriminelle

- Tage

- Übergeben

- Entwicklungen

- anders

- digital

- gerichtet

- gestört

- Störung

- Nicht

- doppelt

- nach unten

- im

- verdienen

- Einfache

- E-Mails

- Folge anschauen

- ESET-Forschung

- Sogar

- wenige

- Mappen

- Finden Sie

- Vorname

- Fackel

- Setzen Sie mit Achtsamkeit

- Aussichten für

- Zwingen

- unten stehende Formular

- Freunde

- für

- voller

- Vollständiger Bericht

- Funktionalität

- generativ

- Generative KI

- GitHub

- gut

- Gruppe an

- hätten

- Haben

- he

- seine

- gehostet

- Ultraschall

- HTTPS

- Jagd

- in

- Einschließlich

- Erhöhung

- hat

- Information

- Interesse

- Zinsen

- in

- Beteiligung

- IT

- nur

- neueste

- neueste Entwicklungen

- Lazarus

- Lazarus Group

- am wenigsten

- wenig

- Kredite

- aussehen

- Malware

- Malware-as-a-Service (MaaS)

- März

- massiv

- max-width

- Moll

- Geld

- mehr

- MS

- notwendig,

- Neu

- News

- nicht

- berüchtigt

- of

- WOW!

- Alt

- on

- EINEM

- einzige

- Betreiber

- or

- Andere

- Möglichkeiten für das Ausgangssignal:

- übrig

- Platten

- Teil

- zahlen

- Stück

- Plato

- Datenintelligenz von Plato

- PlatoData

- Podcast

- positiv

- möglicherweise

- Praxis

- Druck

- die

- Frage

- Fragen

- Ransomware

- Honorar

- in Bezug auf

- bleibt bestehen

- erneuert

- berichten

- Forschungsprojekte

- Forscher

- ähnlich

- Straße

- Gerüchte

- Führen Sie

- Laufen

- Szene

- Sicherheitdienst

- Sicherheitsbewusstsein

- gesehen

- Fertige Server

- kurzfristig

- zeigte

- verkauft

- etwas

- Süd

- Spam

- Spezialist

- Geschichte

- so

- Oberfläche

- Systeme und Techniken

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Dort.

- vom Nutzer definierten

- fehlen uns die Worte.

- diejenigen

- Bedrohung

- Bedrohungsbericht

- drohen

- Bedrohungen

- Zeit

- zu

- nahm

- Themen

- Trends

- versuchen

- Versuch

- benutzt

- Opfer

- wurde

- Wege

- ging

- waren

- Was

- welche

- warum

- werden wir

- Arbeiten

- Zephyrnet