Das Google Authenticator Die 2FA-App wurde in letzter Zeit stark in Cybersicherheitsnachrichten erwähnt, wobei Google eine Funktion hinzufügt, mit der Sie Ihre 2FA-Daten in der Cloud sichern und dann auf anderen Geräten wiederherstellen können.

Zur Erklärung, ein 2FA (Zwei-Faktor-Authentifizierung)-App ist eines dieser Programme, die Sie auf Ihrem Mobiltelefon oder Tablet ausführen, um einmalige Anmeldecodes zu generieren, mit denen Sie Ihre Online-Konten mit mehr als nur einem Passwort schützen können.

Das Problem mit herkömmlichen Passwörtern ist, dass es zahlreiche Möglichkeiten gibt, wie Gauner sie erbetteln, stehlen oder ausleihen können.

Es gibt Schulter-Surfen, wo ein Schurke in Ihrer Mitte über Ihre Schulter schaut, während Sie es eingeben; es gibt inspirierte Vermutungen, wo Sie einen Ausdruck verwendet haben, den ein Gauner basierend auf Ihren persönlichen Interessen vorhersagen kann; es gibt Phishing, wo Sie dazu verleitet werden, Ihr Passwort an einen Betrüger weiterzugeben; und da ist Keylogging, bei der Malware, die bereits auf Ihrem Computer implantiert ist, Ihre Eingaben verfolgt und heimlich mit der Aufzeichnung beginnt, wenn Sie eine Website besuchen, die interessant aussieht.

Und weil herkömmliche Passwörter normalerweise von Anmeldung zu Anmeldung gleich bleiben, können Gauner, die heute ein Passwort herausfinden, es oft einfach immer und immer wieder in ihrer Freizeit verwenden, oft wochenlang, vielleicht monatelang und manchmal sogar jahrelang.

2FA-Apps mit ihren einmaligen Anmeldecodes ergänzen Ihr reguläres Passwort also um ein zusätzliches Geheimnis, normalerweise eine sechsstellige Zahl, die sich jedes Mal ändert.

Ihr Telefon als zweiter Faktor

Die sechsstelligen Codes, die üblicherweise von 2FA-Apps generiert werden, werden direkt auf Ihrem Telefon berechnet, nicht auf Ihrem Laptop; sie basieren auf einem „Seed“ oder „Startschlüssel“, der auf Ihrem Telefon gespeichert ist; und sie sind durch den Sperrcode auf Ihrem Telefon geschützt, nicht durch Passwörter, die Sie routinemäßig auf Ihrem Laptop eingeben.

Auf diese Weise können Gauner, die Ihr reguläres Passwort erbetteln, ausleihen oder stehlen, nicht einfach direkt in Ihr Konto einsteigen.

Diese Angreifer benötigen auch Zugriff auf Ihr Telefon und müssen in der Lage sein, Ihr Telefon zu entsperren, um die App auszuführen und den einmaligen Code zu erhalten. (Die Codes basieren normalerweise auf dem Datum und der Uhrzeit auf die nächste halbe Minute genau, sodass sie sich alle 30 Sekunden ändern.)

Besser noch, moderne Telefone enthalten manipulationssichere sichere Speicherchips (Apple nennt ihre Sichere Enklave; Googles ist bekannt als Titan), die ihre Geheimnisse bewahren, selbst wenn es Ihnen gelingt, den Chip zu lösen und zu versuchen, Daten daraus offline über elektrische Miniatursonden oder durch chemisches Ätzen in Kombination mit Elektronenmikroskopie auszugraben.

Natürlich bringt diese „Lösung“ ein eigenes Problem mit sich, nämlich: Wie sichern Sie diese überaus wichtigen 2FA-Seeds, falls Sie Ihr Telefon verlieren oder ein neues kaufen und darauf umsteigen möchten?

Der gefährliche Weg, Samen zu sichern

Bei den meisten Online-Diensten müssen Sie für ein neues Konto eine 2FA-Codefolge einrichten, indem Sie eine 20-Byte-Zeichenfolge mit Zufallsdaten eingeben, was bedeutet, dass Sie entweder mühsam entweder 40 hexadezimale (Basis-16) Zeichen eingeben müssen, eines für jedes halbe Byte, oder durch sorgfältige Eingabe von 32 Zeichen in Base-32-Codierung, die die Zeichen verwendet A zu Z und die sechs Ziffern 234567 (Null und Eins sind unbenutzt, weil sie wie O-für-Oscar und I-für-Indien aussehen).

Abgesehen davon, dass Sie normalerweise die Möglichkeit haben, das mühsame manuelle Eintippen Ihres Startgeheimnisses zu vermeiden, indem Sie stattdessen eine spezielle Art von URL über einen QR-Code einscannen.

In diese speziellen 2FA-URLs sind der Kontoname und der Startwert wie folgt codiert (wir haben den Startwert hier auf 10 Bytes oder 16 Base-32-Zeichen begrenzt, um die URL kurz zu halten):

Sie können wahrscheinlich erraten, wohin das führt.

Wenn Sie Ihre Handykamera starten, um 2FA-Codes dieser Art einzuscannen, ist es verlockend, zuerst ein Foto der Codes zu machen, um es als Backup zu verwenden …

… aber davon raten wir dringend ab, denn jeder, der später an diese Bilder gelangt (z. B. aus Ihrem Cloud-Konto oder weil Sie sie versehentlich weiterleiten), kennt Ihren geheimen Seed und kann trivialerweise das Recht generieren Folge von sechsstelligen Codes.

So sichern Sie also zuverlässig Ihre 2FA-Daten ohne Klartextkopien zu behalten dieser lästigen Multi-Byte-Geheimnisse?

Google Authenticator in dem Fall

Nun, Google Authenticator hat kürzlich, wenn auch verspätet, beschlossen, einen 2FA-Dienst zur „Kontosynchronisierung“ anzubieten, damit Sie Ihre 2FA-Codesequenzen in der Cloud sichern und später auf einem neuen Gerät wiederherstellen können, beispielsweise wenn Sie es verlieren oder ersetzen dein Telefon.

Als ein Medienunternehmen beschrieben es „Google Authenticator fügt nach 13 Jahren eine wichtige lang erwartete Funktion hinzu.“

Aber wie sicher findet diese Kontosynchronisierungsdatenübertragung statt?

Werden Ihre geheimen Seed-Daten bei der Übertragung in die Cloud von Google verschlüsselt?

Wie Sie sich vorstellen können, ist der Cloud-Upload-Teil der Übertragung Ihrer 2FA-Geheimnisse tatsächlich verschlüsselt, da Google, wie jedes sicherheitsbewusste Unternehmen da draußen, seit mehreren Jahren HTTPS-and-only-HTTPS für seinen gesamten webbasierten Datenverkehr verwendet .

Aber können Ihre 2FA-Konten mit einer einzigartigen Passphrase verschlüsselt werden? bevor sie Ihr Gerät überhaupt verlassen?

Auf diese Weise können sie nicht abgefangen (ob rechtmäßig oder nicht), vorgeladen, durchgesickert oder gestohlen werden, während sie sich im Cloud-Speicher befinden.

Schließlich ist eine andere Art zu sagen „in der Cloud“ einfach „auf dem Computer eines anderen gespeichert“.

Erraten Sie, was?

Unsere Indie-Programmierer und Freunde, die sich mit Cybersicherheit auseinandersetzen, bei @mysk_co, über den wir schon mehrmals auf Naked Security geschrieben haben, hat sich entschieden, es herauszufinden.

Was sie berichteten klingt nicht gerade ermutigend.

Google hat gerade seine 2FA Authenticator-App aktualisiert und eine dringend benötigte Funktion hinzugefügt: die Möglichkeit, Geheimnisse geräteübergreifend zu synchronisieren.

TL;DR: Nicht einschalten.

Das neue Update ermöglicht es Benutzern, sich mit ihrem Google-Konto anzumelden und 2FA-Secrets auf ihren iOS- und Android-Geräten zu synchronisieren.… pic.twitter.com/a8hhelupZR

– Mysk 🇨🇦🇩🇪 (@mysk_co) 26. April 2023

Wie Sie oben sehen können, hat @mysk_co Folgendes behauptet:

- Ihre 2FA-Kontodaten, einschließlich Seeds, waren in ihren HTTPS-Netzwerkpaketen unverschlüsselt. Mit anderen Worten, sobald die Verschlüsselung auf Transportebene nach dem Eintreffen des Uploads entfernt wird, sind Ihre Seeds für Google verfügbar und damit implizit für jeden, der einen Durchsuchungsbefehl für Ihre Daten hat.

- Es gibt keine Passphrase-Option, um Ihren Upload zu verschlüsseln, bevor er Ihr Gerät verlässt. Wie das @mysc_co-Team betont, ist diese Funktion beim Synchronisieren von Informationen aus Google Chrome verfügbar, daher erscheint es seltsam, dass der 2FA-Synchronisierungsprozess keine ähnliche Benutzererfahrung bietet.

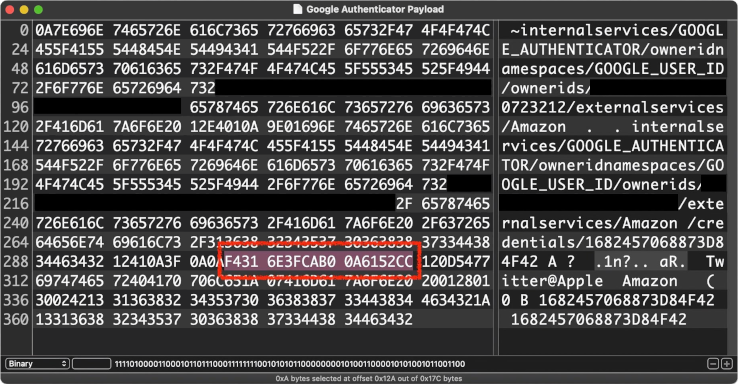

Hier ist die erfundene URL, die sie generiert haben, um ein neues 2FA-Konto in der Google Authenticator-App einzurichten:

otpauth://totp/Twitter@Apple?secret=6QYW4P6KWAFGCUWM&issuer=Amazon

Und hier ist ein Paketabruf des Netzwerkverkehrs, den Google Authenticator mit der Cloud synchronisiert hat, wobei die TLS-Verschlüsselung (Transport Level Security) entfernt wurde:

Beachten Sie, dass die hervorgehobenen hexadezimalen Zeichen mit den rohen 10 Bytes an Daten übereinstimmen, die dem Base-32-„Geheimnis“ in der obigen URL entsprechen:

$ luax Lua 5.4.5 Copyright (C) 1994-2023 Lua.org, PUC-Rio __ ___( o)> <_. ) ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ ~~ Lieblingsmodule von Duck in package.preload{} > b32seed = '6QYW4P6KWAFGCUWM' > rawseed = base.unb32(b32seed) > rawseed:len() 10 > base.b16(rawseed) F4316E3FCAB00A6152CC hinzugefügt

Was ist zu tun?

Wir stimmen dem Vorschlag von @mysk_co zu, nämlich: „Wir empfehlen, die App vorerst ohne die neue Synchronisierungsfunktion zu verwenden.“

Wir sind uns ziemlich sicher, dass Google der 2FA-Synchronisierungsfunktion bald eine Passphrase-Funktion hinzufügen wird, da diese Funktion vorhanden ist ist bereits vorhanden im Chrome-Browser, wie auf den Chrome-eigenen Hilfeseiten erklärt:

Halten Sie Ihre Informationen privat

Mit einer Passphrase können Sie die Cloud von Google verwenden, um Ihre Chrome-Daten zu speichern und zu synchronisieren, ohne dass Google sie lesen kann. […] Passphrasen sind optional. Ihre synchronisierten Daten sind während der Übertragung immer durch Verschlüsselung geschützt.

Wenn Sie Ihre Seeds bereits synchronisiert haben, Keine Panik (sie wurden nicht auf eine Weise mit Google geteilt, die es anderen leicht macht, sie auszuspionieren), aber Sie müssen die 2FA-Sequenzen für alle Konten zurücksetzen, von denen Sie jetzt entscheiden, dass Sie sie wahrscheinlich hätten behalten sollen .

Schließlich haben Sie möglicherweise 2FA für Online-Dienste wie Bankkonten eingerichtet, bei denen die Geschäftsbedingungen verlangen, dass Sie alle Anmeldeinformationen, einschließlich Passwörter und Seeds, für sich behalten und sie niemals mit jemandem teilen, nicht einmal mit Google.

Wenn Sie sowieso die Angewohnheit haben, Fotos der QR-Codes für Ihre 2FA-Samen zu machen, ohne zu viel darüber nachzudenken, empfehlen wir, dies nicht zu tun.

Wie wir auf Naked Security gerne sagen: Im Zweifelsfall / nicht herausgeben.

Daten, die Sie für sich behalten, können nicht durchsickern, gestohlen, vorgeladen oder an Dritte weitergegeben werden, weder absichtlich noch aus Versehen.

Aktualisieren. Google hat hat auf Twitter geantwortet auf den Bericht von @mysk_co, indem es zugab, dass es die 2FA-Kontosynchronisierungsfunktion absichtlich ohne sogenannte Ende-zu-Ende-Verschlüsselung (E2EE) veröffentlicht hat, aber behauptete, dass das Unternehmen dies getan habe „plant, E2EE für Google Authenticator später anzubieten.“ Das Unternehmen erklärte außerdem, dass „Die Möglichkeit, die App offline zu nutzen, bleibt eine Alternative für diejenigen, die ihre Backup-Strategie lieber selbst verwalten.“ [2023-04-26T18:37Z]

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoAiStream. Web3-Datenintelligenz. Wissen verstärkt. Hier zugreifen.

- Die Zukunft prägen mit Adryenn Ashley. Hier zugreifen.

- Quelle: https://nakedsecurity.sophos.com/2023/04/26/google-leaking-2fa-secrets-researchers-advise-against-new-account-sync-feature-for-now/

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 1

- 10

- 13

- 214

- 2FA

- 30

- 70

- a

- Fähigkeit

- Fähig

- Über Uns

- darüber

- oben

- Absolute

- Zugang

- Konto

- Trading Konten

- über

- hinzufügen

- hinzugefügt

- Hinzufügen

- Zusätzliche

- Fügt

- Nach der

- gegen

- Alle

- erlaubt

- bereits

- ebenfalls

- Alternative

- immer

- an

- und

- androide

- Ein anderer

- jedem

- jemand

- App

- Apple

- Apps

- SIND

- Kommt

- AS

- At

- Autor

- Auto

- verfügbar

- vermeiden

- Zurück

- background-image

- Sicherungskopie

- Bank

- Bankkonten

- Base

- basierend

- BE

- weil

- Bevor

- Grenze

- leihen

- Boden

- Brings

- Browser

- aber

- Kaufe

- by

- berechnet

- Aufrufe

- Kamera

- CAN

- vorsichtig

- Häuser

- Center

- Chance

- Übernehmen

- Änderungen

- Zeichen

- chemisch

- Chip

- Pommes frites

- Chrome

- Chrome-Browser

- behauptet

- Cloud

- Cloud-Speicher

- Code

- Farbe

- kombiniert

- häufig

- Unternehmen

- Computer

- Bedingungen

- konventionellen

- Urheberrecht

- Kurs

- Abdeckung

- Referenzen

- kritischem

- Internet-Sicherheit

- Gefährlich

- technische Daten

- Datum

- entscheidet

- entschieden

- Details

- Gerät

- Geräte

- DIG

- Ziffern

- Display

- do

- die

- Tut nicht

- Don

- Nicht

- nach unten

- Einfache

- entweder

- Sonst

- ermutigend

- verschlüsselt

- Verschlüsselung

- End-to-End

- Eingabe

- Sogar

- Jedes

- Beispiel

- ERFAHRUNGEN

- Erklären

- erklärt

- Merkmal

- funktions

- Abbildung

- Finden Sie

- Feuer

- Vorname

- Folgende

- Aussichten für

- vorwärts

- Freunde

- für

- erzeugen

- erzeugt

- bekommen

- ABSICHT

- gegeben

- gehen

- Google Chrome

- greifen

- Haben

- Höhe

- Hilfe

- hier

- Besondere

- schweben

- Ultraschall

- HTTPS

- if

- Bild

- in

- In anderen

- das

- Einschließlich

- Info

- Information

- beantragen müssen

- absichtlich

- interessant

- Interessen

- in

- iOS

- IT

- SEINE

- springen

- nur

- Behalten

- Aufbewahrung

- Wissen

- bekannt

- Laptop

- später

- Leck

- Verlassen

- lassen

- Vermietung

- Niveau

- Gefällt mir

- Limitiert

- Line

- login

- lang erwartet

- aussehen

- aussehen wie

- SIEHT AUS

- verlieren

- MACHT

- Malware

- verwalten

- manuell

- Marge

- Spiel

- max-width

- Kann..

- Mittel

- Medien

- Mikroskopie

- Fehler

- Mobil

- Handy

- modern

- Module

- Monat

- mehr

- viel

- dringend benötigt

- Nackte Sicherheit

- Name

- nämlich

- Need

- Netzwerk

- Netzwerktraffic

- Neu

- News

- nicht

- normal

- jetzt an

- Anzahl

- und viele

- of

- WOW!

- bieten

- bieten

- Offline-Bereich.

- vorgenommen,

- on

- einmal

- EINEM

- Online

- Option

- or

- Andere

- übrig

- besitzen

- Paket

- Pakete

- Panik

- Teil

- Parteien

- Passwort

- Passwörter

- Alexander

- späht

- vielleicht

- persönliche

- Telefon

- Telefone

- Fotos

- Fotos

- Ort

- Plato

- Datenintelligenz von Plato

- PlatoData

- Points

- Position

- BLOG-POSTS

- vorhersagen

- bevorzugen

- ziemlich

- wahrscheinlich

- Aufgabenstellung:

- Prozessdefinierung

- Programme

- geschützt

- QR-Codes

- QR-Codes

- zufällig

- Roh

- Lesen Sie mehr

- kürzlich

- empfehlen

- Einspielung vor

- regulär

- freigegeben

- bleiben

- ersetzen

- berichten

- erfordern

- Forscher

- wiederherstellen

- regelmäßig

- Führen Sie

- s

- sicher

- gleich

- sagen

- Scan

- Scannen

- Suche

- Zweite

- Sekunden

- Die Geheime

- Verbindung

- Sicherheitdienst

- sehen

- Samen

- Saatgut

- scheint

- Reihenfolge

- Lösungen

- kompensieren

- mehrere

- Teilen

- von Locals geführtes

- Short

- sollte

- Schild

- ähnlich

- einfach

- SIX

- Schnappen

- Schnüffeln

- So

- solide

- Jemand,

- Klingen

- besondere

- Anfang

- fang an zu bieten

- Beginnen Sie

- beginnt

- angegeben

- bleiben

- gestohlen

- Lagerung

- speichern

- gelagert

- Geschichten

- mit Stiel

- Strategie

- Schnur

- starker

- so

- SVG

- Schalter

- Tablette

- Nehmen

- manipulationssicher

- Team

- AGB

- AGB

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Die Linie

- ihr

- Sie

- dann

- Dort.

- deswegen

- vom Nutzer definierten

- Denken

- Dritte

- dritte seite

- fehlen uns die Worte.

- diejenigen

- Zeit

- mal

- zu

- heute

- auch

- Top

- verfolgen sind

- der Verkehr

- privaten Transfer

- Übertragen

- Transit

- Übergang

- transparent

- Transportwesen

- was immer dies auch sein sollte.

- WENDE

- tippe

- typisch

- einzigartig

- öffnen

- ungenutzt

- Aktualisierung

- aktualisiert

- URL

- -

- benutzt

- Mitglied

- Benutzererfahrung

- Nutzer

- Verwendung von

- gewöhnlich

- Besuchen Sie

- wollen

- Rechtfertigen

- Weg..

- Wege

- we

- Webbasiert

- Webseite

- Wochen

- waren

- Was

- wann

- sobald

- ob

- welche

- während

- WHO

- Breite

- werden wir

- mit

- ohne

- Worte

- geschrieben

- Jahr

- noch

- Du

- Ihr

- sich selbst

- Zephyrnet

- Null