Bundesbehörden haben mehr als 94,000 angeblich von Bitfinex gestohlene Bitcoins aufgespürt und beschlagnahmt. Aber wie kamen sie an die pseudonymen Gelder?

Das gab das US-Justizministerium (DOJ) im Februar 2022 bekannt Aussage dass es erfolgreich den Großteil der Bitcoins beschlagnahmt hatte, die 2016 bei einem Hack der Kryptowährungsbörse Bitifinex abgezogen wurden, nachdem es die Kontrolle über die Brieftasche erlangt hatte, die angeblich die gestohlenen Gelder enthielt.

Trotz der offensichtlichen Unwahrscheinlichkeit, längst vergangene Gelder zurückzuerobern, ermöglichte eine komplexe, aber deterministische Beweisspur den Strafverfolgungsbehörden, Ilya Lichtenstein und Heather Morgan zu fassen, ein Paar, das angeblich versuchte, die illegale Herkunft der Bitcoin zu verschleiern, die sie genutzt hatten flex glänzende Lebensstile durch ein komplexes Geldwäschesystem.

Doch was wie ein sorgfältig durchdachter Betrug aussah, entpuppte sich tatsächlich als ziemlich zerbrechlicher Betrug voller Fehltritte, was die Arbeit des Spezialagenten Christopher Janczewski erleichterte, der der kriminalpolizeilichen Ermittlungseinheit des Internal Revenue Service (IRS-CI) zugeteilt war. Diese Arbeit führte schließlich dazu, dass Janczewski a einreichte Beschwerde mit Richter Robin Meriweather, um Lichtenstein und Morgan wegen Geldwäsche-Verschwörung und Verschwörung zum Betrug der Vereinigten Staaten anzuklagen.

Dieser Artikel taucht tief in die Nuancen der Strafverfolgungsarbeit ein, die die Identität der beschuldigten Bitfinex-Hacker aufgedeckt hat, und in die Schritte des angeklagten Paares, wobei er sich auf die vom DOJ und Spezialagenten Janczewski bereitgestellten Konten stützt. Da jedoch entscheidende Aspekte der Ermittlungen nicht durch offizielle Dokumente offengelegt wurden, wird der Autor plausible Szenarien und mögliche Erklärungen für offene Fragen liefern.

Wie haben die Strafverfolgungsbehörden das gestohlene Bitfinex-Bitcoin beschlagnahmt?

Bitcoin-Befürworter prahlen oft mit dem Geldsystem Reihe von Prinzipien Dies ermöglicht ein hohes Maß an Souveränität und Zensurresistenz, wodurch Bitcoin-Transaktionen nicht gestoppt und Bitcoin-Bestände nicht beschlagnahmt werden können. Aber wenn das stimmt, wie konnten die Strafverfolgungsbehörden dann in diesem Fall an die Bitcoins der Geldwäscher gelangen?

Laut der von Spezialagent Janczewski eingereichten Beschwerde war es den Strafverfolgungsbehörden möglich, in Litchesteins Cloud-Speicher einzudringen, wo er viele, wenn nicht alle sensiblen Informationen im Zusammenhang mit seinen Operationen aufbewahrte, als er versuchte, die schmutzigen Gelder zu bereinigen – einschließlich der privaten Schlüssel der Bitcoin-Geldbörse mit dem größten Teil der gestohlenen BTC.

Die Zensurresistenz von Bitcoin-Transaktionen und die Souveränität von Bitcoin-Fonds hängen vom ordnungsgemäßen Umgang damit ab private Schlüssel, da sie die einzige Möglichkeit sind, Bitcoin von einer Brieftasche in eine andere zu verschieben.

Obwohl die privaten Schlüssel von Lichtenstein in einem Cloud-Speicher aufbewahrt wurden, waren sie laut DOJ so lange mit einem Passwort verschlüsselt, dass selbst raffinierte Angreifer es wahrscheinlich zu Lebzeiten nicht hätten knacken können. Das DOJ antwortete nicht auf eine Bitte um Stellungnahme dazu, wie es in der Lage war, die Datei zu entschlüsseln und auf die privaten Schlüssel zuzugreifen.

Es gibt einige plausible Szenarien dafür, wie die Strafverfolgungsbehörden Lichtensteins Verschlüsselung knacken konnten. Obwohl die symmetrische Verschlüsselung an und für sich nicht unsicher ist, ist sie nur so sicher wie ihr Passwort und die Speicherung dieses Passworts.

Daher bezieht sich die erste Möglichkeit auf die Sicherheit der Speicherung des Passworts; Die Strafverfolgungsbehörden hätten irgendwie Zugriff auf das Passwort erhalten können und mussten sich nicht mit brutaler Gewalt durch die Dateien in der Cloud kämpfen. Eine alternative Methode, mit der die Strafverfolgungsbehörden Lichtensteins Dateien entschlüsseln können, könnte darin bestehen, dass sie so viel mehr persönliche Informationen über das Paar und Rechenleistung haben als jeder andere raffinierte Angreifer auf der Welt, dass ein maßgeschneiderter Angriff zum Entschlüsseln gezielter Dateien tatsächlich realisierbar wäre, ohne dass dies widerspräche die Aussagen des DOJ. Wir kennen auch den im Verschlüsselungsschema verwendeten Algorithmus nicht – einige sind robuster als andere und Variationen desselben Algorithmus stellen auch unterschiedliche Sicherheitsrisiken dar – daher könnte der spezifische verwendete Algorithmus anfälliger für Cracking gewesen sein, obwohl dies dem widersprechen würde Behauptungen des DOJ bezüglich der Crackbarkeit oben.

Der wahrscheinlichste Fall der drei ist wohl, dass die Strafverfolgungsbehörden die Datei überhaupt nicht entschlüsseln mussten, was sinnvoll ist, insbesondere angesichts der obigen Kommentare des DOJ. Spezialagent Janczewski und sein Team hätten irgendwie an das Passwort gelangen können und müssten sich nicht mit brutaler Gewalt durch die Dateien des Cloud-Speichers kämpfen. Dies könnte durch einen Dritten erleichtert werden, den Lichtenstein mit der Erstellung oder Speicherung des Entschlüsselungspassworts betraut hat, oder durch einen Fehltritt des Paares, der dazu führte, dass das Passwort kompromittiert wurde.

Warum private Schlüssel im Cloud-Speicher aufbewahren?

Der Grund, warum Lichtenstein eine so sensible Datei in einer Online-Datenbank aufbewahrt, ist unklar. Einige Spekulationen beziehen sich jedoch auf den zugrunde liegenden Hack – eine Tat, für die das Paar verantwortlich ist nicht von Strafverfolgungsbehörden in Rechnung gestellt wurde – und die Notwendigkeit, die privaten Schlüssel der Brieftasche in der Cloud aufzubewahren, „da dies den Fernzugriff auf Dritte ermöglicht“, so a Twitter-Thema von Ergo von OXT Research.

Die Kooperationsannahme unterstützt auch den Fall einer symmetrischen Verschlüsselung. Während die asymmetrische Verschlüsselung gut zum Senden und Empfangen sensibler Daten geeignet ist – da die Daten mit dem öffentlichen Schlüssel des Empfängers verschlüsselt werden und nur mit dem privaten Schlüssel des Empfängers entschlüsselt werden können – ist die symmetrische Verschlüsselung perfekt für den gemeinsamen Zugriff auf eine stationäre Datei, wie es das Entschlüsselungskennwort kann zwischen den beiden Parteien geteilt werden.

Ein alternativer Grund, die privaten Schlüssel online zu halten, wäre schlichte Unachtsamkeit. Der Hacker hätte einfach denken können, dass sein Passwort sicher genug ist, und auf die Bequemlichkeit hereingefallen sein, es auf einem Cloud-Dienst zu haben, auf den überall mit einer Internetverbindung zugegriffen werden kann. Aber dieses Szenario beantwortet immer noch nicht die Frage, wie das Paar an die privaten Schlüssel im Zusammenhang mit dem Hack gekommen ist.

Es ist sinnvoll, den privaten Schlüssel aus praktischen Gründen online zu halten, vorausgesetzt, die Hacker verfügten nicht über ausreichende technische Kenntnisse, um eine ausreichend starke symmetrische Verschlüsselung sicherzustellen, oder gingen einfach davon aus, dass ihre Anordnung nicht gebrochen werden konnte.

Bitfinex lehnte es ab, sich zu Details zu äußern, die über den Hacker bekannt sind oder ob er noch aufgespürt wird.

„Wir können uns nicht zu den Einzelheiten eines untersuchten Falls äußern“, sagte Paolo Ardoino, CTO von Bitfinex Bitcoin Magazin, und fügte hinzu, dass an „einer so großen Sicherheitsverletzung“ „unweigerlich eine Vielzahl von Parteien beteiligt“ seien.

Wie wurden Lichtenstein und Morgan erwischt?

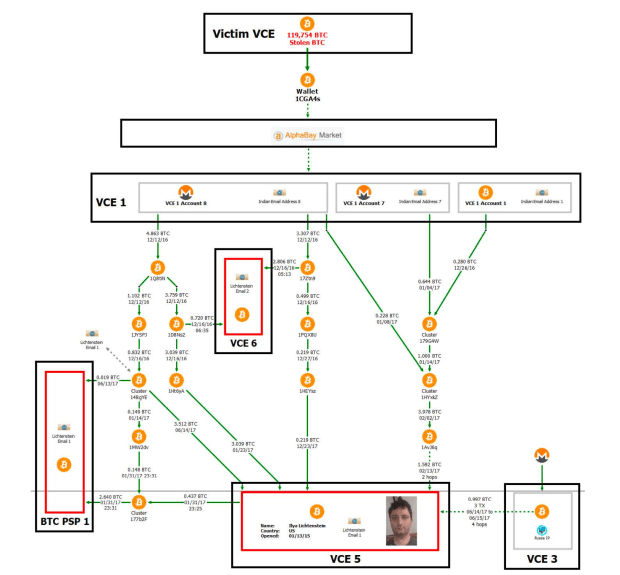

In der Beschwerde und der Erklärung des DOJ wird behauptet, dass das Ehepaar mehrere Techniken angewendet habe, um zu versuchen, die Bitcoins zu waschen, darunter Chain-Hopping und die Verwendung von Pseudonym- und Geschäftskonten bei mehreren Kryptowährungsbörsen. Also, wie wurden ihre Bewegungen entdeckt? Meist läuft es auf Muster und Ähnlichkeiten gepaart mit Nachlässigkeit hinaus. Bitfinex „arbeitete auch mit globalen Strafverfolgungsbehörden und Blockchain-Analysefirmen zusammen“, um bei der Wiedererlangung der gestohlenen Bitcoin zu helfen, sagte Ardoino.

Lichtenstein eröffnete oft Konten an Bitcoin-Börsen mit fiktiven Identitäten. In einem konkreten Fall soll er acht Konten an einer einzigen Börse (Poloniex, laut Ergo) eröffnet haben, die zunächst scheinbar nichts miteinander zu tun hatten und nicht trivial verknüpfbar waren. Alle diese Konten teilten jedoch mehrere Merkmale, die der Beschwerde zufolge die Identität des Paares verrieten.

Erstens verwendeten alle Poloniex-Konten denselben E-Mail-Anbieter mit Sitz in Indien und hatten „ähnlich gestaltete“ E-Mail-Adressen. Zweitens wurde über dieselbe IP-Adresse auf sie zugegriffen – ein wichtiges Warnsignal, das es trivial macht, anzunehmen, dass die Konten von derselben Entität kontrolliert wurden. Drittens wurden die Konten ungefähr zur gleichen Zeit erstellt, in der Nähe des Bitfinex-Hacks. Darüber hinaus wurden alle Konten aufgegeben, nachdem die Börse nach zusätzlichen persönlichen Informationen gefragt hatte.

In der Beschwerde wird auch behauptet, Lichtenstein habe mehrere Bitcoin-Abhebungen von verschiedenen Poloniex-Konten zu einem einzigen Bitcoin-Wallet-Cluster zusammengeführt und anschließend auf ein Konto bei einer Bitcoin-Börse (Coinbase, laut Ergo) eingezahlt, für das er zuvor Know-Your bereitgestellt hatte -Kundeninformationen (KYC).

„Das Konto wurde mit Fotos von Lichtensteins kalifornischem Führerschein und einem Foto im Selfie-Stil verifiziert“, heißt es in der Beschwerde. „Das Konto wurde auf eine E-Mail-Adresse registriert, die Lichtensteins Vornamen enthält.“

Indem er annahm, dass er die Bitcoin bereits bereinigt und an ein KYC-Konto gesendet hatte, machte Lichtenstein die Pseudonymität rückgängig, die die vorherigen Konten mit in Indien ansässigen E-Mail-Konten erreicht hatten, als er den Strafverfolgungsbehörden andeutete, dass er die Gelder von diesen ersten besaß Entnahmen, die zusammengeclustert wurden. Und in der Beschwerde wird behauptet, Lichtenstein habe in seinem Cloud-Speicher auch eine Tabelle mit detaillierten Informationen zu allen acht Poloniex-Konten aufbewahrt.

Wenn es um On-Chain-Daten geht, sagte Ergo Bitcoin Magazin dass es für einen passiven Beobachter unmöglich ist, die Stichhaltigkeit vieler Behauptungen der Beschwerde zu beurteilen, da der Darknet-Marktplatz AlphaBay schon früh als Passthrough genutzt wurde.

„Die Untersuchung ist sehr unkompliziert, erfordert jedoch Insiderwissen über die Ströme zwischen den Verwahrungseinheiten“, sagte Ergo Bitcoin Magazin. „Zum Beispiel haben die [US-Regierung] und Kettenüberwachungsfirmen die AlphaBay-Transaktionshistorie geteilt, die keinen echten On-Chain-Fingerabdruck hat, und wir haben keinen Zugriff auf diese Informationen. Da muss ich als passiver Beobachter mit jeder Analyse aufhören.“

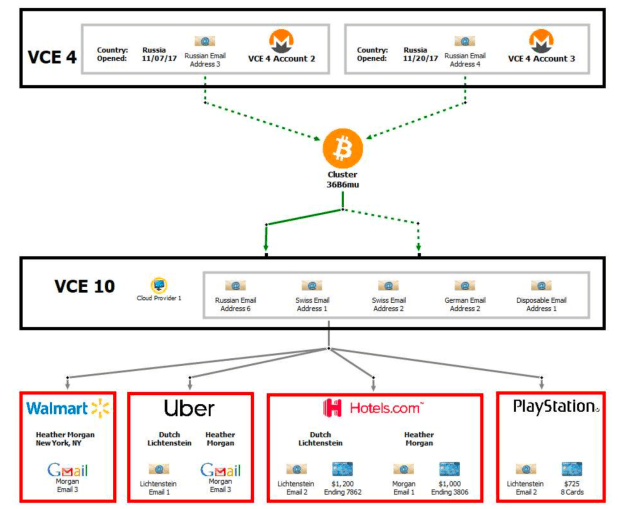

Eine weitere wichtige Information ist der Wallet-Cluster „36B6mu“, der laut Ergo durch Bitcoin-Abhebungen von zwei Konten bei Bittrex gebildet wurde, die vollständig durch Monero-Einzahlungen finanziert wurden. Der Wallet-Cluster 36B6mu wurde dann verwendet, um verschiedene Konten bei anderen Bitcoin-Börsen zu finanzieren, die, obwohl sie keine KYC-Informationen über das Paar enthielten, der Beschwerde zufolge fünf verschiedene Konten an derselben Börse dieselbe IP-Adresse verwendeten, die von einer Cloud gehostet wurde Anbieter in New York. Als der Anbieter seine Aufzeichnungen den Strafverfolgungsbehörden übergab, wurde festgestellt, dass diese IP von einem Konto im Namen von Lichtenstein geleast und mit seiner persönlichen E-Mail-Adresse verknüpft war.

Ergo sagte, das OXT-Team könne keine Behauptungen über den 36B6mu-Cluster validieren.

„Wir haben nach der 36B6mu-Adresse gesucht, die dem Cluster entsprechen würde, und eine einzelne Adresse gefunden“, sagte Ergo und teilte a Link zur gefundenen Adresse. „Aber die Adresse ist nicht Teil eines traditionellen Wallet-Clusters. Außerdem scheinen das Timing und die Volumina nicht mit den Angaben in der Beschwerde übereinzustimmen.“

„Vielleicht ist es ein Tippfehler? Wir konnten also nichts wirklich validieren, was mit dem 36B6mu-Cluster zu tun hat“, fügte Ergo hinzu.

Bitcoin-Datenschutz erfordert Absicht – und Aufmerksamkeit

Abgesehen von den Abschnitten, die von externen Beobachtern nicht unabhängig bestätigt werden können, wird nach der Analyse der Beschwerde deutlich, dass Lichtenstein und Morgan unterschiedliches Vertrauen in ihre Einrichtung und in mehrere Dienste gesetzt haben, als sie angeblich versuchten, die Bitcoin aus dem Hack zu verwenden.

In erster Linie bewahrten Lichtenstein und Morgan vertrauliche Dokumente online in einem Cloud-Speicherdienst auf, der für Beschlagnahmen und Vorladungen anfällig ist. Diese Vorgehensweise erhöht die Wahrscheinlichkeit, dass das Setup kompromittiert werden könnte, da sie solche Dateien aus der Ferne zugänglich macht und Vertrauen in ein zentralisiertes Unternehmen hinterlässt – was niemals eine gute Idee ist. Für erhöhte Sicherheit sollten wichtige Dateien und Passwörter offline an einem sicheren Ort aufbewahrt und vorzugsweise in verschiedenen Gerichtsbarkeiten verteilt werden.

Das Vertrauen beeinträchtigte die meisten Bemühungen des Paares, die Bitcoin-Gelder zu bewegen. Der erste Dienst, dem sie vertrauten, war der riesige Darknet-Markt AlphaBay. Es ist jedoch unklar, wie die Strafverfolgungsbehörden ihre AlphaBay-Aktivitäten erkennen konnten – obwohl der Darknet-Markt gelitten hat mehr als eine Sicherheitsverletzung seit 2016 – das Paar scheint dennoch davon ausgegangen zu sein, dass dies niemals passieren könnte. Aber vielleicht am wichtigsten ist, dass Darknet-Märkte oft Verdacht erregen und immer im Mittelpunkt der Arbeit der Strafverfolgungsbehörden stehen.

Annahmen sind gefährlich, weil sie dazu führen können, dass Sie Ihre Wachsamkeit aufgeben, was oft zu Fehltritten führt, die ein versierter Beobachter oder Angreifer ausnutzen kann. In diesem Fall nahmen Lichtenstein und Morgan an einem Punkt an, dass sie so viele Techniken angewendet hatten, um die Herkunft der Gelder zu verschleiern, dass sie sich sicher fühlten, diese Bitcoin auf Konten einzuzahlen, die ihre persönlich identifizierbaren Informationen besitzen – eine Aktion, die zu einer Kaskadierung führen kann, rückwärts bewirken, dass die meisten, wenn nicht alle vorherigen Transaktionen deanonymisiert werden.

Eine weitere rote Fahne im Umgang des Paares mit Bitcoin bezieht sich auf die Bündelung von Geldern aus verschiedenen Quellen, was es Kettenanalyseunternehmen und Strafverfolgungsbehörden ermöglicht, plausibel anzunehmen, dass dieselbe Person diese Gelder kontrolliert – eine weitere Möglichkeit zur Rückwärts-Deanonymisierung. Es gibt auch keine Aufzeichnungen über die Nutzung von Mischdiensten durch das Paar, die vergangene Aktivitäten nicht löschen können, aber bei richtiger Ausführung eine gute zukunftsgerichtete Privatsphäre bieten können. PayJoin ist ein weiteres Tool, das genutzt werden kann, um die Privatsphäre beim Ausgeben von Bitcoin zu erhöhen, obwohl es keine Aufzeichnungen darüber gibt, dass das Paar es verwendet.

Lichtenstein und Morgan haben versucht, Chain-Hopping als Alternative zum Erhalt der Privatsphäre zu nutzen, eine Technik, die versucht, On-Chain-Fingerabdrücke und damit heuristische Links zu brechen. Sie führten dies jedoch über Verwahrungsdienste – hauptsächlich Bitcoin-Börsen – durch, die die Praxis untergraben und einen unnötigen vertrauenswürdigen Dritten einführen, der vorgeladen werden kann. Chain-Hopping wird ordnungsgemäß durch Peer-to-Peer-Setups oder Atomic Swaps durchgeführt.

Lichtenstein und Morgan versuchten auch, pseudonyme oder fiktive Identitäten zu verwenden, um Konten bei Bitcoin-Börsen zu eröffnen, um ihre echten Namen zu verschleiern. Die Muster dabei führten jedoch dazu, dass Beobachter auf solche Konten aufmerksamer wurden, während eine gemeinsame IP-Adresse Zweifel ausräumte und es den Strafverfolgungsbehörden ermöglichte, anzunehmen, dass dieselbe Einheit alle diese Konten kontrollierte.

Gute Betriebssicherheit im Allgemeinen erfordert dass jede Identität vollständig von anderen isoliert wird, indem sie ihren eigenen E-Mail-Anbieter und ihre eigene Adresse verwendet, ihren eigenen eindeutigen Namen hat und vor allem ein separates Gerät verwendet. In der Regel erfordert ein robustes Setup auch, dass jede unterschiedliche Identität einen anderen VPN-Anbieter und ein anderes Konto verwendet, das keine Protokolle führt und keine Verbindungen zur Identität dieses Benutzers in der realen Welt hat.

Da Bitcoin ein transparentes monetäres Netzwerk ist, können Gelder über Zahlungen hinweg leicht nachverfolgt werden. Die private Nutzung von Bitcoin erfordert daher Kenntnisse über die Funktionsweise des Netzwerks und äußerste Sorgfalt und Anstrengung über die Jahre, um so wenig Fehltritte wie möglich zu vermeiden und gleichzeitig klare Betriebsrichtlinien einzuhalten. Bitcoin ist nicht anonym, aber auch nicht fehlerhaft; Die Verwendung dieses Vollgeldes erfordert Absicht – und Aufmerksamkeit.

Was passiert mit dem wiederhergestellten Bitcoin?

Obwohl das Paar von US-Strafverfolgungsbehörden wegen zweier Straftaten angeklagt wurde, wird es noch ein Urteilsverfahren vor Gericht geben, um festzustellen, ob sie für schuldig befunden werden oder nicht. Für den Fall, dass das Paar für schuldig befunden wird und die Gelder an Bitfinex zurückgeschickt werden, hat die Börse einen Aktionsplan, sagte Ardoino Bitcoin Magazin.

„Nach dem Hack von 2016 erstellte Bitfinex BFX-Token und gab sie an betroffene Kunden zum Preis von einer Münze für jeden verlorenen Dollar“, sagte Ardoino. „Innerhalb von acht Monaten nach der Sicherheitsverletzung hat Bitfinex alle BFX-Token in Dollar oder durch Umtausch der digitalen Token eingelöst, die in eine Stammaktie des Grundkapitals von iFinex Inc. umgewandelt werden konnten. Etwa 1 Millionen BFX-Token wurden umgewandelt.“

Die monatlichen Rücknahmen von BFX-Token begannen im September 2016, sagte Ardoino, wobei der letzte BFX-Token Anfang April des folgenden Jahres eingelöst wurde. Der Token hatte mit dem Handel bei etwa 0.20 $ begonnen, stieg aber allmählich an Wert auf fast 1 $.

„Bitfinex hat auch einen handelbaren RRT-Token für bestimmte BFX-Inhaber geschaffen, der BFX-Token in Aktien von iFinex umwandelte“, erklärte Ardoino. „Wenn wir die Gelder erfolgreich zurückerhalten, werden wir eine Ausschüttung an RRT-Inhaber von bis zu einem Dollar pro RRT vornehmen. Es sind ungefähr 30 Millionen RRTs ausstehend.“

RRT-Inhaber haben laut Ardoino einen vorrangigen Anspruch auf alle wiederhergestellten Vermögenswerte aus dem Hack von 2016, und die Börse kann RRTs in digitale Token, Bargeld oder anderes Eigentum einlösen.

- 000

- 2016

- 2022

- Über uns

- Zugang

- Nach

- Konto

- über

- Handlung

- Action

- Aktivität

- Zusätzliche

- Adresse

- Algorithmus

- Alle

- angeblich

- bereits

- Obwohl

- Betrag

- Analyse

- Analytik

- angekündigt

- Ein anderer

- von jedem Standort

- April

- um

- Artikel

- zugewiesen

- Atom-Swaps

- werden

- Sein

- Bitcoin

- Bitcoin-Transaktionen

- Bitcoin Wallet

- Bitfinex

- bittrex

- Blockchain

- Verletzung

- BTC

- Geschäft

- Kalifornien

- Hauptstadt

- österreichische Unternehmen

- Bargeld

- Ringen

- gefangen

- Zensur

- Kettenanalyse

- Chancen

- berechnen

- berechnet

- aus aller Welt

- Cloud

- Cloud-Speicher

- Münze

- coinbase

- Bemerkungen

- gemeinsam

- Unternehmen

- Unternehmen

- Komplex

- Computing

- Rechenleistung

- Verbindung

- Verschwörung

- Smartgeräte App

- Zusammenarbeit

- könnte

- Paar

- Platz

- Kriminell

- wichtig

- kryptowährung

- Kryptowährungskurs

- Kryptowährung Exchange

- CTO

- Sorgerechtsdienste

- Kunden

- darknet

- technische Daten

- Datenbase

- Justizministerium

- Gerät

- DID

- anders

- digital

- Verteilung

- Unterlagen

- Tut nicht

- DoJ

- Dollar

- Dollar

- nach unten

- Drop

- Früh

- leicht

- bewirken

- Verschlüsselung

- insbesondere

- Event

- Beispiel

- Austausch-

- Warenumtausch

- Fingerabdruck

- Vorname

- Fluss

- Setzen Sie mit Achtsamkeit

- Folgende

- vorausschau

- gefunden

- funktioniert

- Fonds

- kapitalgedeckten

- Finanzierung

- Mittel

- Global

- gut

- der Regierung

- Richtlinien

- hacken

- Hacker

- Hacker

- Handling

- mit

- Hilfe

- GUTE

- Geschichte

- Inhaber

- Ultraschall

- HTTPS

- riesig

- Idee

- Identitätsschutz

- illegal

- Image

- wichtig

- unmöglich

- Inc.

- Einschließlich

- Erhöhung

- hat

- Indien

- Information

- Insider

- Internet

- Untersuchung

- IP

- IP Address

- IT

- beigetreten

- Gerichtsbarkeiten

- Justiz

- Aufbewahrung

- Wesentliche

- Tasten

- Wissen

- bekannt

- KYC

- Recht

- Strafverfolgung

- führen

- geführt

- Hebelwirkung

- Hebelwirkungen

- Lizenz

- Lebensdauer

- Links

- Standorte

- Lang

- Dur

- Mehrheit

- Making

- Markt

- Marktplatz

- Märkte

- Million

- Monero

- Geld

- Geldwäsche

- Monat

- Morgan

- vor allem warme

- schlauer bewegen

- ziehen um

- Namen

- Netzwerk

- New York

- offiziell

- Online

- XNUMXh geöffnet

- Einkauf & Prozesse

- Gelegenheit

- Andere

- Besitz

- Passwort

- Passwörter

- Zahlungen

- vielleicht

- persönliche

- Stück

- poloniex

- Möglichkeit

- möglich

- Werkzeuge

- primär

- Datenschutz

- privat

- Private Key

- Private Schlüssel

- Prozessdefinierung

- Resorts

- die

- Öffentlichkeit

- public Key

- Frage

- erhöhen

- realen Welt

- Rekord

- Aufzeichnungen

- Entspannung

- eingetragen

- Fernzugriff

- erfordern

- Forschungsprojekte

- Einnahmen

- Risiken

- Safe

- Said

- kapieren

- Betrug

- Schema

- Verbindung

- Sicherheitdienst

- Ergreifen

- beschlagnahmt

- Sinn

- Dienstleistungen

- Teilen

- von Locals geführtes

- Shares

- Einfacher

- So

- anspruchsvoll

- Ausgabe

- Spot

- Verbreitung

- begonnen

- Erklärung

- Aussagen

- Staaten

- -bestands-

- gestohlen

- Lagerung

- stark

- Erfolgreich

- Unterstützt

- Überwachung

- Team

- Technische

- Techniken

- das Gesetz

- Die Quelle

- die Welt

- Durch

- Gebunden

- Zeit

- gemeinsam

- Zeichen

- Tokens

- Trading

- traditionell

- Transaktion

- Transaktionen

- transparent

- Vertrauen

- uns

- US-Justizministerium

- US-Regierung

- einzigartiges

- Vereinigt

- USA

- -

- Wert

- VPN

- Wallet

- Was

- ob

- WHO

- Arbeiten

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- Jahr

- Jahr