Phishing-Betrug, der versucht, Sie dazu zu bringen, Ihr echtes Passwort auf einer gefälschten Website einzugeben, gibt es schon seit Jahrzehnten.

Wie regelmäßige Naked Security-Leser wissen, können Vorsichtsmaßnahmen wie die Verwendung eines Passwort-Managers und die Aktivierung der Zwei-Faktor-Authentifizierung (2FA) Sie vor Phishing-Missgeschicken schützen, denn:

- Passwortmanager verknüpfen Benutzernamen und Passwörter mit bestimmten Webseiten. Dies erschwert es Passwort-Managern, Sie versehentlich auf gefälschte Websites zu verraten, da sie nicht automatisch etwas für Sie eingeben können, wenn sie mit einer Website konfrontiert werden, die sie noch nie zuvor gesehen haben. Selbst wenn die gefälschte Seite eine pixelgenaue Kopie des Originals ist, mit einem Servernamen, der nah genug ist, um für das menschliche Auge kaum zu unterscheiden, lässt sich der Passwort-Manager nicht täuschen, da er normalerweise nach der URL, der gesamten URL, Ausschau hält , und nichts als die URL.

- Wenn 2FA aktiviert ist, reicht Ihr Passwort allein normalerweise nicht aus, um sich anzumelden. Die von 2FA-Systemen verwendeten Codes funktionieren normalerweise nur einmal, unabhängig davon, ob sie per SMS an Ihr Telefon gesendet, von einer mobilen App generiert oder von einem sicheren Hardware-Dongle oder Schlüsselanhänger berechnet werden, den Sie getrennt von Ihrem Computer tragen. Nur Ihr Passwort zu kennen (oder zu stehlen, zu kaufen oder zu erraten) reicht einem Cyberkriminellen nicht mehr aus, um fälschlicherweise zu „beweisen“, dass er Sie ist.

Leider können Sie diese Vorsichtsmaßnahmen nicht vollständig gegen Phishing-Angriffe immunisieren, und Cyberkriminelle werden immer besser darin, unschuldige Benutzer dazu zu bringen, im Rahmen desselben Angriffs gleichzeitig sowohl ihre Passwörter als auch ihre 2FA-Codes herauszugeben …

…an diesem Punkt versuchen die Gauner sofort, die Kombination aus Benutzername + Passwort + Einmalcode zu verwenden, die sie gerade bekommen haben, in der Hoffnung, sich schnell genug anzumelden, um in Ihr Konto zu gelangen, bevor Sie bemerken, dass etwas Phishes im Gange ist.

Schlimmer noch, die Gauner zielen oft darauf ab, einen „sanften Abgang“ zu schaffen, was bedeutet, dass sie einen glaubwürdigen visuellen Abschluss ihrer Phishing-Expedition schaffen.

Dadurch sieht es oft so aus, als ob die Aktivität, die Sie gerade durch Eingabe Ihres Passworts und 2FA-Codes „genehmigt“ haben (z. B. Anfechtung einer Beschwerde oder Stornierung einer Bestellung), korrekt abgeschlossen wurde und daher Ihrerseits keine weiteren Maßnahmen erforderlich sind.

Auf diese Weise gelangen die Angreifer nicht nur in Ihr Konto, sondern Sie fühlen sich auch unverdächtig, und es ist unwahrscheinlich, dass Sie nachverfolgen, ob Ihr Konto wirklich gekapert wurde.

Die kurze, aber kurvenreiche Straße

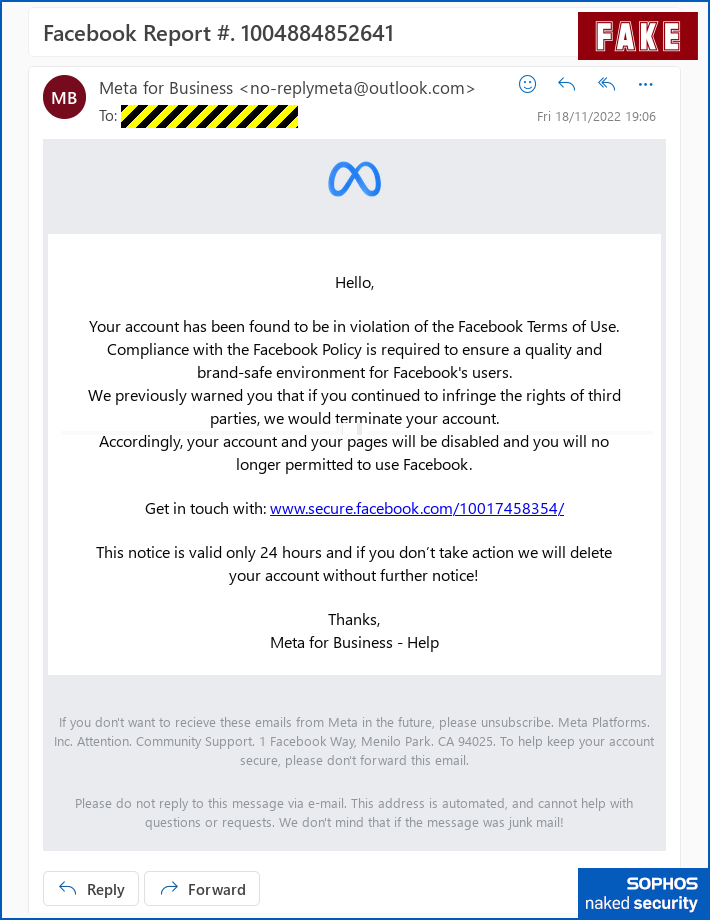

Hier ist ein Facebook-Betrug, den wir kürzlich erhalten haben und der versucht, Sie genau auf diesen Weg zu führen, mit unterschiedlicher Glaubwürdigkeit in jeder Phase.

Die Betrüger:

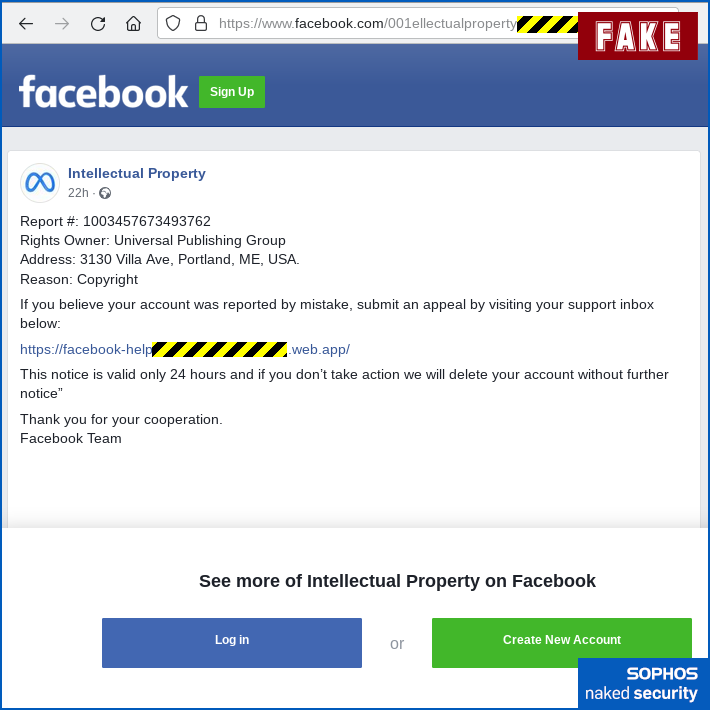

- Vorgeben, dass die eigene Facebook-Seite gegen die Nutzungsbedingungen von Facebook verstößt. Die Gauner warnen, dass dies dazu führen könnte, dass Ihr Konto geschlossen wird. Wie Sie wissen, hat der Aufruhr, der derzeit auf und um Twitter ausbricht, Probleme wie Kontoverifizierung, Sperrung und Wiedereinstellung in lautstarke Kontroversen verwandelt. Infolgedessen sind die Nutzer sozialer Medien verständlicherweise besorgt darüber, ihre Konten im Allgemeinen zu schützen, unabhängig davon, ob sie sich speziell Sorgen um Twitter machen oder nicht:

Die unerwünschte E-Mail „Warnung“, mit der alles beginnt. - Locke dich auf eine echte Seite mit a

facebook.comURL. Das Konto ist gefälscht und wurde vollständig für diese spezielle Betrugskampagne eingerichtet, aber der Link, der in der E-Mail angezeigt wird, die Sie erhalten, führt tatsächlich zufacebook.com, wodurch es weniger wahrscheinlich ist, dass Sie oder Ihr Spamfilter Verdacht erregen. Die Gauner haben ihre Seite betitelt Geistiges Eigentum (Urheberrechtsbeschwerden sind heutzutage sehr verbreitet) und haben das offizielle Logo von Meta, der Muttergesellschaft von Facebook, verwendet, um einen Hauch von Legitimität hinzuzufügen:

Eine betrügerische Benutzerkontoseite mit einem offiziell aussehenden Namen und Symbol. - Geben Sie eine URL an, um Facebook zu kontaktieren, um gegen die Kündigung Einspruch einzulegen. Die obige URL endet nicht auf

facebook.com, aber es beginnt mit Text, der es wie einen personalisierten Link des Formulars aussehen lässtfacebook-help-nnnnnn, wo die Gauner behaupten, dass die Ziffernnnnnnnsind eine eindeutige Kennung, die Ihren speziellen Fall bezeichnet:

Die Phishing-Site gibt vor, eine „personalisierte“ Seite zu Ihrer Beschwerde zu sein. - Sammeln Sie weitgehend unschuldig klingende Daten über Ihre Facebook-Präsenz. Es gibt sogar ein optionales Feld für zusätzliche Information wo Sie eingeladen sind, Ihren Fall zu argumentieren. (Siehe Bild oben.)

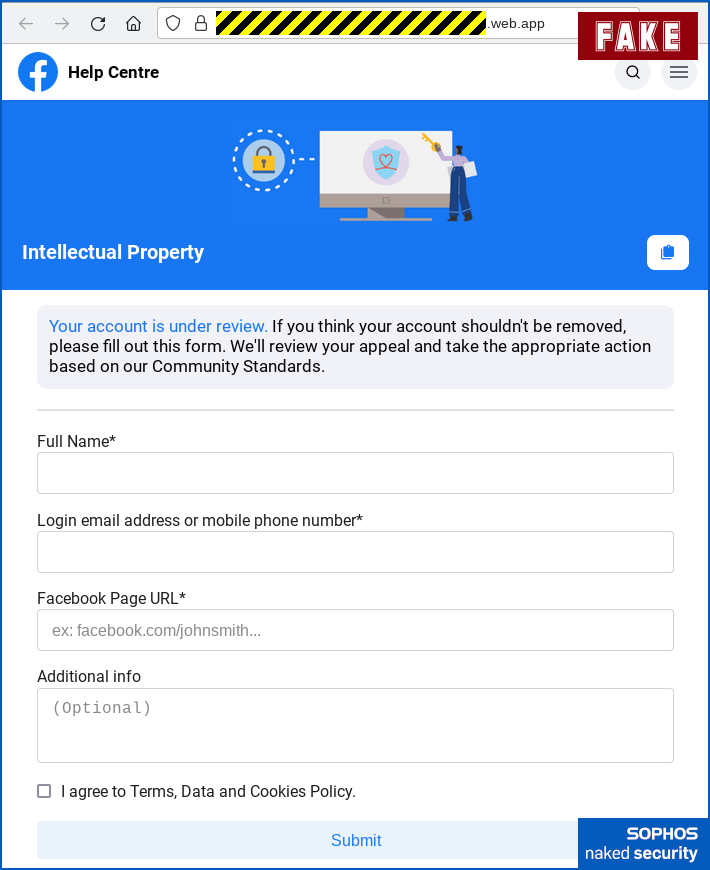

Jetzt „beweisen“ Sie sich

An dieser Stelle müssen Sie einen Nachweis erbringen, dass Sie tatsächlich der Eigentümer des Kontos sind, damit die Gauner Ihnen dann Folgendes sagen:

- Authentifizieren Sie sich mit Ihrem Passwort. Die Website, auf der Sie sich befinden, enthält den Text

facebook-help-nnnnnnnin der Adressleiste; es verwendet HTTPS (sicheres HTTP, dh es wird ein Vorhängeschloss angezeigt); und das Branding lässt es den eigenen Seiten von Facebook ähneln:

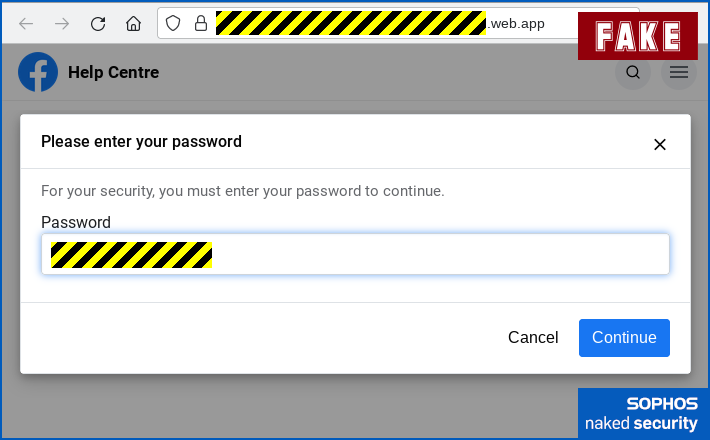

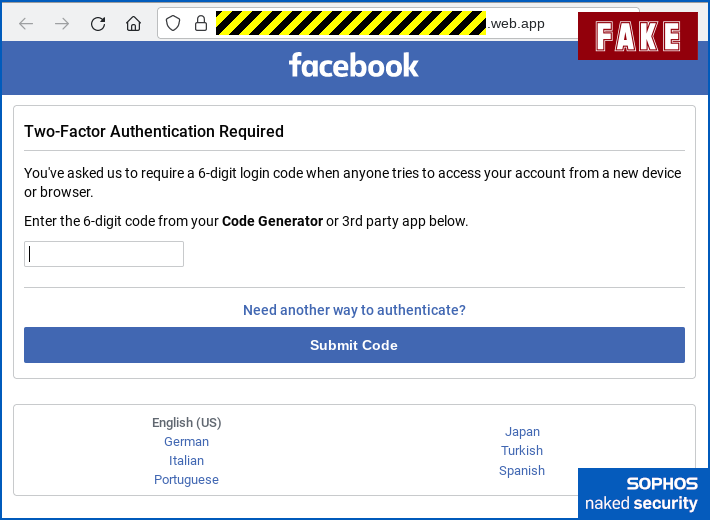

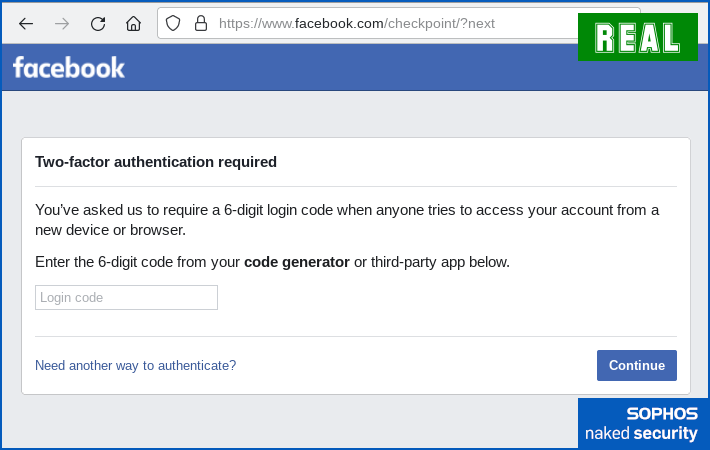

Die Gauner fordern Sie auf, Ihre Identität über Ihr Passwort zu „beweisen“. - Geben Sie den 2FA-Code für Ihr Passwort ein. Der Dialog hier ist dem von Facebook selbst verwendeten sehr ähnlich, wobei der Wortlaut direkt von der Facebook-eigenen Benutzeroberfläche kopiert wurde. Hier sehen Sie den gefälschten Dialog (oben) und den echten, der von Facebook selbst angezeigt würde (unten):

Dann fragen sie nach deinem 2FA-Code, genau wie Facebook es tun würde.

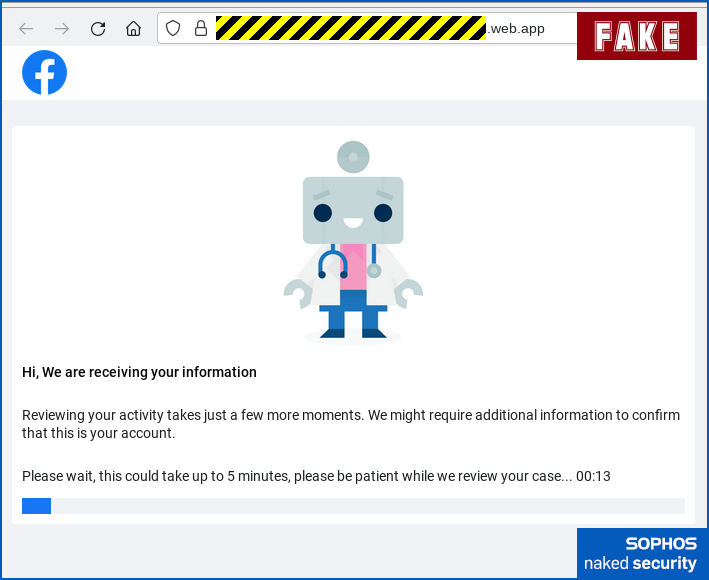

Der echte 2FA-Dialog, der von Facebook selbst verwendet wird. - Warten Sie bis zu fünf Minuten in der Hoffnung, dass die „Kontosperre“ automatisch aufgehoben wird. Die Gauner spielen hier beide Seiten, indem sie Sie auffordern, in Ruhe zu bleiben, um eine mögliche sofortige Lösung nicht zu unterbrechen, und vorschlagen, dass Sie zur Stelle bleiben sollten, falls weitere Informationen angefordert werden:

Wie Sie sehen können, ist das wahrscheinliche Ergebnis für jeden, der überhaupt in diesen Betrug hineingezogen wurde, dass er den Gaunern ein volles fünfminütiges Fenster gibt, in dem die Angreifer versuchen können, sich in ihr Konto einzuloggen und es zu übernehmen.

Das JavaScript, das die Kriminellen auf ihrer Seite mit Sprengfallen verwenden, scheint sogar eine Nachricht zu enthalten, die ausgelöst werden kann, wenn das Passwort des Opfers korrekt funktioniert, der von ihnen bereitgestellte 2FA-Code jedoch nicht:

Der von Ihnen eingegebene Anmeldecode stimmt nicht mit dem überein, der an Ihr Telefon gesendet wurde. Bitte überprüfen Sie die Nummer und versuchen Sie es erneut.

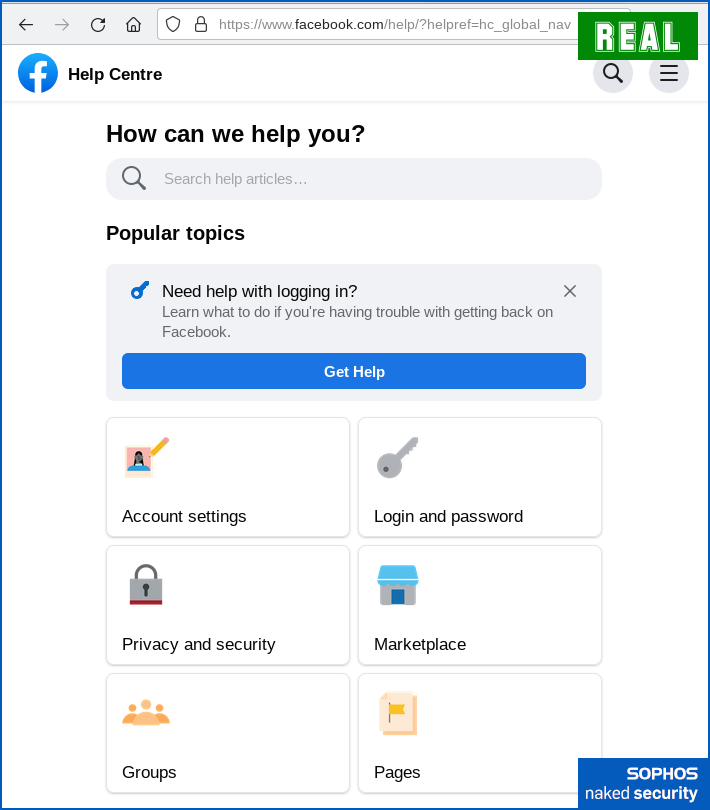

Das Ende des Betrugs ist vielleicht der am wenigsten überzeugende Teil, aber es dient nichtsdestotrotz dazu, Sie automatisch von der betrügerischen Seite zu entfernen und Sie wieder irgendwo ganz echt zu landen, nämlich bei Facebook Hilfe Center:

Was ist zu tun?

Selbst wenn Sie kein besonders ernsthafter Nutzer sozialer Medien sind und selbst wenn Sie unter einem Pseudonym arbeiten, das nicht offensichtlich und öffentlich mit Ihrer realen Identität verknüpft ist, sind Ihre Online-Konten für Cyberkriminelle aus drei Hauptgründen wertvoll:

- Vollständiger Zugriff auf Ihre Social-Media-Konten könnte den Gaunern Zugriff auf die privaten Aspekte Ihres Profils geben. Ob sie diese Informationen im Dark Web verkaufen oder selbst missbrauchen, ihre Kompromittierung könnte Ihr Risiko eines Identitätsdiebstahls erhöhen.

- Die Möglichkeit, über Ihre Konten zu posten, ermöglicht es den Gaunern, Fehlinformationen und gefälschte Nachrichten unter Ihrem guten Namen zu verbreiten. Sie könnten am Ende von der Plattform geworfen, aus Ihrem Konto ausgesperrt oder in öffentliche Schwierigkeiten geraten, es sei denn und bis Sie nachweisen können, dass in Ihr Konto eingebrochen wurde.

- Der Zugriff auf Ihre ausgewählten Kontakte bedeutet, dass die Gauner Ihre Freunde und Familie aggressiv ins Visier nehmen können. Ihre eigenen Kontakte sehen Nachrichten, die von Ihrem Konto stammen, nicht nur mit viel größerer Wahrscheinlichkeit, sondern schauen sich diese auch eher ernsthaft an.

Einfach ausgedrückt: Indem Sie Cyberkriminellen Zugang zu Ihrem Social-Media-Konto gewähren, gefährden Sie letztendlich nicht nur sich selbst, sondern auch Ihre Freunde und Familie und sogar alle anderen auf der Plattform.

Was ist zu tun?

Hier sind drei Schnellfeuer-Tipps:

- TIPP 1. Notieren Sie sich die offiziellen Seiten „Entsperren Sie Ihr Konto“ und „Wie man mit Herausforderungen des geistigen Eigentums umgeht“ der von Ihnen genutzten sozialen Netzwerke. So müssen Sie sich in Zukunft nicht mehr auf per E-Mail zugesandte Links verlassen, um den Weg dorthin zu finden. Zu den gängigen Tricks, die von Angreifern verwendet werden, gehören erfundene Urheberrechtsverletzungen; erfundene Verstöße gegen die Allgemeinen Geschäftsbedingungen (wie in diesem Fall); falsche Behauptungen über betrügerische Anmeldungen, die Sie überprüfen müssen; und andere gefälschte „Probleme“ mit Ihrem Konto. Die Gauner bauen oft einen gewissen Zeitdruck ein, wie in der in diesem Betrug behaupteten 24-Stunden-Grenze, als weitere Ermutigung, Zeit zu sparen, indem sie sich einfach durchklicken.

- TIPP 2. Lassen Sie sich nicht von der Tatsache täuschen, dass die „Click-to-Contact“-Links auf seriösen Websites gehostet werden. Bei diesem Betrug wird die erste Kontaktseite von Facebook gehostet, aber es handelt sich um ein betrügerisches Konto, und die Phishing-Seiten werden komplett mit einem gültigen HTTPS-Zertifikat über Google gehostet, aber der bereitgestellte Inhalt ist gefälscht. Heutzutage ist das Unternehmen, das die Inhalte hostet, selten identisch mit den Personen, die sie erstellen und veröffentlichen.

- TIPP 3. Im Zweifelsfall nicht weitergeben. Fühlen Sie sich niemals unter Druck gesetzt, Risiken einzugehen, um eine Transaktion schnell abzuschließen, weil Sie Angst vor dem Ergebnis haben, wenn Sie sich Zeit dafür nehmen halt leben, think, und erst dann zu Connect. Wenn Sie sich nicht sicher sind, fragen Sie jemanden, den Sie kennen und dem Sie im wirklichen Leben vertrauen, um Rat, damit Sie am Ende nicht genau dem Absender der Nachricht vertrauen, von der Sie nicht sicher sind, ob Sie ihr vertrauen können. (Und siehe TIPP 1 oben.)

Denken Sie daran, dass dieses Wochenende Black Friday und Cyber Monday bevorstehen und Sie wahrscheinlich viele echte Angebote, viele betrügerische Angebote und jede Menge gut gemeinter Warnungen erhalten werden, wie Sie Ihre Cybersicherheit speziell für diese Jahreszeit verbessern können …

…aber denken Sie bitte daran, dass Cybersicherheit das ganze Jahr über ernst zu nehmen ist: Fange gestern an, mach es heute und mach morgen weiter!

- Blockchain

- Einfallsreichtum

- Cryptocurrency Brieftaschen

- Kryptoaustausch

- Internet-Sicherheit

- Cyber-Kriminelle

- Internet-Sicherheit

- Heimatschutzministerium

- digitale Brieftaschen

- Firewall

- Kaspersky

- Aussperrung

- Malware

- McAfee

- Nackte Sicherheit

- NexBLOC

- Phishing

- Plato

- platon ai

- Datenintelligenz von Plato

- Plato-Spiel

- PlatoData

- Platogaming

- Datenschutz

- Betrug

- VPN

- Website-Sicherheit

- Zephyrnet

![S3 Ep118: Erraten Sie Ihr Passwort? Keine Notwendigkeit, wenn es bereits gestohlen wurde! [Audio + Text] S3 Ep118: Erraten Sie Ihr Passwort? Keine Notwendigkeit, wenn es bereits gestohlen wurde! [Audio + Text]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep118-guess-your-password-no-need-if-its-stolen-already-audio-text-360x188.png)

![S3 Ep114: Cyberbedrohungen verhindern – stoppe sie, bevor sie dich stoppen! [Audio + Text] S3 Ep114: Cyberbedrohungen verhindern – Stoppen Sie sie, bevor sie Sie stoppen! [Audio + Text] PlatoBlockchain Data Intelligence. Vertikale Suche. Ai.](https://platoblockchain.com/wp-content/uploads/2022/12/ns-1200-generic-featured-image-blue-digits-360x188.png)