So bauen Sie ein Heimnetzwerk auf, das verhindert, dass Ihr ISP Ihre Daten sieht, ASICs isoliert und es Ihnen ermöglicht, Bitcoin ohne Erlaubnis abzubauen.

Ein datenschutzorientierter Leitfaden zum Aufbau eines sicheren Heimnetzwerks mit einer pfSense-Firewall, der erklärt, wie Sie dedizierte Heimnetzwerke einrichten, um das WLAN-Browsing Ihrer Familie von Ihrem Bitcoin-Mining-Verkehr zu trennen; wie man ein VPN mit WireGuard konfiguriert; und wie Sie Ihren gesamten Internetverkehr durch Mullvad-VPN-Tunnel mit automatischem Lastenausgleich senden, um in Zeiten hoher Latenz zwischen Tunneln zu wechseln; sowie wie man einen Werbeblocker auf Firewall-Ebene konfiguriert.

Jeder Bitcoin-Home-Miner wird ein Heimnetzwerk benötigen. Der Aufbau eines sicheren und privaten Netzwerks für das Mining ist ein wesentlicher Bestandteil der Aufrechterhaltung eines genehmigungsfreien Betriebs. Wenn Sie dieser Anleitung folgen, werden Sie sehen, wie Sie ein robustes und anpassbares Home-Mining-Netzwerk aufbauen, das die folgenden Vorteile und mehr bietet:

- VPN-Tunneling (Virtual Private Network) zur Sicherung und Verschlüsselung Ihres Internetverkehrs

- Verbesserte Privatsphäre vor den neugierigen Blicken Ihres Internetdienstanbieters (ISP)

- Minderung des potenziellen Risikos der Protokollierung von IP-Adressen aus Ihrem Mining-Pool

- Konfiguration einer pfSense-Firewall

- Erstellung sequestrierter Heimnetzwerke, um Ihre ASICs von Ihrem WLAN-Gastnetzwerk usw. getrennt zu halten.

- Einrichtung eines Mesh-WLAN-Netzwerkzugangspunkts

- Konfiguration eines Werbeblockers auf Firewall-Ebene.

In diesem Handbuch sehen Sie einige kostenlose Open-Source-Software wie pfSense und WireGuard, sowie einige kostenpflichtige Open-Source-Software wie Mullvad VPN.

Diese Aufgabe zu übernehmen begann für mich, als meine Frau und ich beschlossen, unser Haus in der Stadt zu verkaufen und aufs Land zu ziehen. Ich hatte Visionen, eine neue Mining-Infrastruktur von Grund auf neu aufzubauen, und ich wollte diese Gelegenheit nutzen, um das ultimative Heimnetzwerk aufzubauen, das ich mir schon immer gewünscht hatte – ein Heimnetzwerk, das meinen ISP daran hinderte, meine Daten zu sehen und wohin sie gingen, ein Heimnetzwerk, das isolierte meine ASICs von anderen mit dem Netzwerk verbundenen Geräten, einem Heimnetzwerk, das mich nicht ständig verfolgte und meine Browsing-Informationen an Werbetreibende verkaufte.

Das war der Zeitpunkt, an dem ich anfing, a genauer unter die Lupe zu nehmen Blog-Post zum Thema von k3tan. In ihrem pfSense-Artikel legte k3tan viele der Attribute eines Heimnetzwerks dar, das ich für mich selbst aufbauen wollte, und wies auf mehrere zusätzliche Ressourcen hin, die mich glauben ließen, ich könnte dies selbst tun, wenn ich es wirklich versuchen würde.

Ich hatte keine Netzwerkerfahrung, bevor ich mich damit beschäftigte, und obwohl es viele Schritte gibt, ist es wirklich sehr einfach, kostenlose und Open-Source-Tools zu verwenden, um Sprünge und Grenzen beim Schutz Ihrer Privatsphäre zu machen.

Ich habe mich an k3tan gewandt und sie haben meine Bemühungen unterstützt und mir geholfen, einige Hindernisse zu überwinden, auf die ich gestoßen bin – ich weiß das wirklich zu schätzen und möchte mich bei dir bedanken, k3tan.

Alles in allem habe ich für diesen Leitfaden 360 US-Dollar ausgegeben, um mein Heimnetzwerk aufzubauen. 160 US-Dollar für eine Netzwerkkarte und 200 US-Dollar für ein Mesh-WLAN-Kit (was ehrlich gesagt auch mit einem 40-Dollar-Router möglich gewesen wäre, aber YOLO!).

Einige Einschränkungen, die Sie beachten sollten: Ich hatte vor diesem Handbuch buchstäblich keine Erfahrung mit Netzwerken. Es ist sehr gut möglich, dass ich einen unvorhergesehenen Fehler gemacht habe. Ich empfehle Ihnen dringend, dies als Leitfaden zu verwenden, aber auch Ihre eigene Recherche und Due Diligence in Ihr eigenes Heimnetzwerk-Setup einfließen zu lassen. VPNs sind ein großartiges Werkzeug zum Schutz Ihrer Privatsphäre, aber sie sind keine Wunderwaffe. Es gibt mehrere andere Möglichkeiten, wie Sie Daten preisgeben und Ihre Privatsphäre beeinträchtigen können. Die gute Nachricht ist, dass es einfach ist, Schritte zur Entwicklung guter, datenschutzorientierter Best Practices zu unternehmen.

Ich empfehle das Lesen fehlen uns die Worte. Führer von Mullvad, zuhörend fehlen uns die Worte. Podcast von SethForPrivacy, und checken Sie zusätzliche Ressourcen aus Technologie.

Lassen Sie uns gleich loslegen und Ihr Home-Mining-Netzwerk so einrichten, dass Ihre Familie glücklich ist und Ihre ASICs sicher und privat bleiben.

Erstellen einer pfSense-Firewall von einem alten Desktop-Computer

In den folgenden 10 Schritten zeige ich Ihnen, wie ich mit einem alten Desktop-Computer eine pfSense-Firewall erstellt und mein Heimnetzwerk konfiguriert habe.

Wenn Sie diese Option wählen, anstatt Ihre eigene zu erstellen, können Sie zu springen Schritt vier unten.

Schritt eins: So installieren Sie die neue Netzwerkkarte

Zunächst benötigen Sie einen alten Desktop-Computer. Ich habe einen Dell Optiplex 9020 Small Form Factor (SFF) verwendet. Dies ist ein leistungsstarkes Stück Hardware für eine Firewall; Es verfügt über eine Intel i7-4790 3.6 GHz CPU, 16 GB RAM und eine 250 GB Festplatte.

Standardmäßig hat dieser Computer nur einen RJ45-Ethernet-Anschluss. Wenn dies jedoch als Firewall dienen soll, benötigt es mindestens zwei Ethernet-Ports. Um dies zu erreichen, habe ich eine Intel i350-Netzwerkkarte gekauft, die mit vier Ethernet-Ports ausgestattet ist. Die i350-Netzwerkkarte ist für die Verwendung im vierspurigen PCIe-Steckplatz auf dem Motherboard des Desktops ausgelegt.

Bei diesem SFF-Chassis musste ich die Full-Frame-große Metallhalterung gegen die mitgelieferte kleinere Halterung an der Netzwerkkarte austauschen. Öffnen Sie dann einfach das Gehäuse und klappen Sie die externe Klemme auf, die die leeren PCI-Steckplätze abdeckt. Mit einem Schraubendreher können Sie den leeren Metallbügeleinsatz vor dem vierspurigen PCI-Steckplatz entfernen und die Netzwerkkarte einsetzen. Schließen Sie dann die Klemme und bringen Sie die Gehäuseseitenabdeckung wieder an.

Nach der Installation ist es wichtig zu beachten, welcher Ethernet-Port für das Wide Area Network (WAN) und welche Ports für das Local Area Network (LAN) bestimmt sind. WAN ist das, was dem weitläufigen öffentlichen Internet zugewandt ist, und LAN ist das, was Ihrem lokalen Heimnetzwerk zugewandt ist.

Einmal installiert, können Sie Ihren Desktop-Rechner vorerst zur Seite stellen. Sie sollten Ihren mit dem Netzwerk verbundenen Computer verwenden, um das pfSense-Image herunterzuladen und zu überprüfen und es auf ein USB-Laufwerk zu flashen.

Schritt zwei: So laden Sie die pfSense-Image-Datei herunter, überprüfen sie und flashen sie auf ein USB-Laufwerk

Navigieren Sie zuerst zu diesem pfSense-Downloadseite und dort angekommen:

- Wählen Sie die Architektur „AMD64“ aus

- Dann „USB Memstick Installer“

- Dann „VGA“-Konsole

- Wählen Sie dann den Spiegel aus, der Ihrem geografischen Standort am nächsten ist, wie im folgenden Screenshot gezeigt, und klicken Sie auf „Herunterladen“.

Als Nächstes können Sie die SHA-256-Prüfsumme für die heruntergeladene komprimierte Datei berechnen und mit der auf der pfSense-Downloadseite angezeigten Prüfsumme vergleichen.

Ich verwende gerne einen Freeware-Hex-Editor namens HxT zur Berechnung von Prüfsummen. Öffnen Sie einfach die Datei, die Sie interessiert, navigieren Sie zu „Tools“, dann zu „Prüfsummen“ und wählen Sie „SHA256“ aus dem Menü. Wenn die Hashwerte nicht übereinstimmen, führen Sie die ausführbare Datei nicht aus.

Der einfachste Weg, den ich gefunden habe, um eine Image-Datei auf ein USB-Laufwerk zu flashen, ist die Verwendung eines Programms namens balena Etcher.

Starten Sie nach der Installation die Anwendung, klicken Sie auf „Flash aus Datei“ und navigieren Sie dann zu dem Ordner, in dem sich die komprimierte pfSense-Bilddatei befindet.

Wählen Sie als Nächstes Ihr leeres USB-Laufwerk aus und klicken Sie dann auf „Flash“. BalenaEtcher beginnt mit dem Flash-Vorgang und dekomprimiert automatisch die pfSense-Image-Datei. Dieser Vorgang dauert einige Minuten.

Nachdem das Blinken abgeschlossen ist, sollten Sie ein grünes Häkchen erhalten, das anzeigt, dass alles ausgecheckt ist. Wenn Sie eine Fehlermeldung von balenaEtcher erhalten, müssen Sie möglicherweise versuchen, auf ein anderes USB-Laufwerk zu flashen.

Jetzt können Sie das geflashte USB-Laufwerk sicher von Ihrem Computer auswerfen und Sie sind bereit, den anderen Desktop-Computer zu flashen.

Schritt drei: So flashen Sie den Desktop und installieren pfSense

Schließen Sie eine Tastatur, einen Monitor, ein Netzkabel und das geflashte USB-Laufwerk an Ihren Desktop-Computer an, in dem Sie die Netzwerkkarte installiert haben. Der Monitor muss über VGA-Verbindungen angeschlossen werden – DisplayPort-Verbindungen funktionieren meiner Erfahrung nach nicht. Schließen Sie die Ethernet-Kabel noch nicht an.

Sobald alles verbunden ist, schalten Sie Ihren Desktop ein. Einige Computer erkennen automatisch, dass ein bootfähiges USB-Laufwerk angeschlossen ist, und fragen Sie, von welchem Laufwerk Sie booten möchten. In meinem Fall hat der Computer standardmäßig nur vom Laufwerk „C:“ gebootet und Windows automatisch gestartet. Wenn Ihnen dies passiert, fahren Sie den Computer herunter und halten Sie dann „F12“ auf der Tastatur gedrückt und schalten Sie ihn wieder ein. Dadurch wird das BIOS gestartet, wo Sie dem Computer mitteilen können, von welchem Laufwerk Sie booten möchten.

Hier ist zum Beispiel meine BIOS-Umgebung, in der ich das SanDisk-USB-Laufwerk auswählen konnte, auf das ich das pfSense-Image geflasht hatte. Nachdem Sie diese Option ausgewählt haben, wird kurz ein Skript ausgeführt und dann der pfSense-Installer gestartet:

Akzeptieren Sie zunächst die Nutzungsbedingungen. Wählen Sie dann „PfSense installieren“ und dann die für Sie geeignete Tastenbelegung aus. Wenn Sie Englisch sprechen und in den USA leben, möchten Sie wahrscheinlich nur die Standardeinstellung verwenden.

Als nächstes habe ich einfach die Option „Auto ZettaByte File System“ (ZFS) gewählt, weil ich eine Hardwareplattform verwende, die weit über den Spezifikationen für eine Heim-Firewall liegt. Die ZFS-Option hat mehr Funktionen und ist zuverlässiger als die Unix File System (UFS)-Option, aber ZFS kann speicherhungriger sein, was mich nicht wirklich stört, da ich 16 GB RAM in diesem Desktop habe.

Dann haben Sie einige Partitionierungs- und Redundanzoptionen, die ich so einfach wie möglich gehalten habe, zB keine Redundanz und die Standardkonfigurationsoptionen. Wählen Sie dann „Installieren“.

Dann sehen Sie ein paar Bestätigungen, dass die pfSense-Installation erfolgreich war. Sie werden gefragt, ob Sie letzte Änderungen manuell vornehmen möchten, was ich nicht getan habe. Dann werden Sie gefragt, ob Sie neu starten möchten, wählen Sie Ja. Entfernen Sie zu diesem Zeitpunkt sofort das USB-Laufwerk, bevor der Neustart wieder beginnt, da Sie sonst wieder am Anfang des Installationsassistenten landen. Sie sollten im Hauptterminalmenü landen, sobald der Neustart abgeschlossen ist.

Jetzt können Sie Ihre neue Firewall mit Ihrem Heimnetzwerk verbinden.

Schritt vier: So verbinden Sie den pfSense in einem Heimnetzwerk

Die folgenden Schritte werden alle auf der Tastatur und dem Monitor ausgeführt, die mit Ihrer neuen Firewall verbunden sind:

- Schalten Sie zuerst Ihren vom ISP bereitgestellten Router aus, schalten Sie Ihr Modem aus und trennen Sie die Ethernet-Kabel von Ihrem Modem und Router.

- Schalten Sie als Nächstes Ihre neue Firewall ein und lassen Sie pfSense laden. Schalten Sie dann Ihr Modem ein und warten Sie, bis es eine Verbindung zum Internet herstellt.

- Wählen Sie im pfSense-Menü die erste Option „Schnittstellen zuweisen“. Sie werden gefragt, ob Sie jetzt VLANs einrichten möchten, geben Sie „n“ für nein ein. Dann werden Sie aufgefordert, den Namen der WAN-Schnittstelle einzugeben, geben Sie „a“ für die automatische Erkennung ein.

- Schließen Sie ein Ethernet-Kabel von Ihrem Modemausgang an die Schnittstelle Ihrer neuen Firewall-Netzwerkkarte an. Denken Sie daran, dass der Anschluss ganz rechts, wenn die RJ45-Entriegelungslaschen nach oben zeigen, Ihr WAN-Anschluss ist, oder ganz links, wenn die RJ45-Entriegelungslaschen nach unten zeigen.

- Sobald die Verbindung hergestellt ist, drücken Sie „Enter“. Es sollte eine Verbindung auf dem Schnittstellenport igb0 erkennen. Wenn es igb3 ist, wechseln Sie das Ethernet-Kabel auf die andere Seite und versuchen Sie es erneut.

- Dann werden Sie aufgefordert, den LAN-Schnittstellennamen einzugeben, geben Sie „a“ für die automatische Erkennung ein. Verbinden Sie ein Ethernet-Kabel vom nächsten verfügbaren Port auf der neuen Firewall-Netzwerkkarte mit Ihrem Ethernet-Switch oder einem anderen Zugriffspunkt. Denken Sie daran, dass Sie einen Managed Switch verwenden müssen, wenn Sie beabsichtigen, ein Virtual Local Area Network (VLAN) zu betreiben.

- Sobald die Verbindung hergestellt ist, drücken Sie die Eingabetaste. Es sollte eine Verbindung auf dem Schnittstellenport igb1 erkennen.

- Drücken Sie dann erneut die Eingabetaste für „nichts“, da zu diesem Zeitpunkt keine anderen Netzwerkverbindungen konfiguriert sind.

- Dann teilt es Ihnen mit, dass die Schnittstellen wie folgt zugewiesen werden: WAN = igb0 und LAN = igb1.

- Geben Sie „y“ für yes ein und pfSense schreibt die Konfiguration und bringt Sie zurück zum Hauptmenü, wobei Ihre WAN-IP v4- und IP v6-Adressen oben angezeigt werden.

Nur um eine beispielhafte Signalpfadkonfiguration zu veranschaulichen, könnten Sie eine Einrichtung wie folgt vornehmen:

An diesem Punkt sollten Sie in der Lage sein, „192.168.1.1“ in Ihren Webbrowser auf Ihrem normalen Desktop einzugeben und die pfSense-Weboberfläche zu starten. Es ist ein selbstsigniertes Zertifikat, akzeptieren Sie also das Risiko, wenn Sie dazu aufgefordert werden, und fahren Sie fort. Die Anmeldedaten lauten admin/pfsense.

Sie können jetzt die Tastatur und den Monitor von Ihrer neuen Firewall trennen. Die restlichen Schritte werden über die Weboberfläche auf Ihrem normalen Desktop ausgeführt.

Schritt XNUMX: So konfigurieren Sie die pfSense-Grundeinstellungen

In diesem Schritt erfahren Sie, wie Sie grundlegende Einstellungen wie den Setup-Assistenten konfigurieren, den TCP-Port ändern, Secure Shell SSH aktivieren und Hairpinning standardmäßig einrichten. Die überwiegende Mehrheit der Informationen, die hier und in Schritt XNUMX unten präsentiert werden, stammen aus der Beobachtung Tom Lawrence-Video auf pfSense — Ich empfehle dringend, dieses Video anzusehen, es ist langwierig, aber vollgepackt mit wertvollen Informationen und enthält viel mehr Details, als ich in diesem Leitfaden präsentiere.

Klicken Sie zunächst auf den roten Warndialog oben auf der Seite, um das Passwort zu ändern, mit dem Sie sich bei Ihrer neuen Firewall anmelden. Ich persönlich empfehle High-Entropie-Passwörter für den einmaligen Gebrauch mit einem dazugehörigen Passwort-Manager. Melden Sie sich dann ab und wieder an, um Ihre Änderungen zu testen.

Sobald Sie sich wieder angemeldet haben, öffnen Sie den „Einrichtungsassistenten“ auf der Registerkarte „System“:

Anschließend führt Sie der Assistent durch neun grundlegende Schritte, um Ihre neue pfSense-Firewall zu konfigurieren.

Klicken Sie im ersten Schritt auf „Weiter“.

Dann können Sie im zweiten Schritt den Hostnamen, die Domäne und die primären/sekundären DNS-Server konfigurieren. Sie können „Hostname“ und „Domain“ als Standardwerte belassen oder nach Belieben festlegen. Ich habe „100.64.0.3“ als primären DNS-Server gewählt, um ins Internet zu gelangen, und das Kontrollkästchen „DNS überschreiben“ deaktiviert, um zu vermeiden, dass DHCP die DNS-Server überschreibt. Ich werde in Schritt 100.64.0.3 dieses Handbuchs erläutern, warum ich „10“ verwendet habe.

Dann können Sie Ihre Zeitzone in Schritt drei einstellen:

Im vierten Schritt können Sie „DHCP“ für die WAN-Schnittstelle auswählen und alle anderen Felder auf ihren Standardwerten belassen. Wenn Sie Ihre MAC-Adresse fälschen möchten, können Sie dies in diesem Schritt tun. Stellen Sie für die letzten beiden Felder sicher, dass die Kästchen „RFC1918 Private Networks blockieren“ und „Bogon-Netzwerke blockieren“ aktiviert sind. Dadurch werden Ihrer Firewall automatisch die entsprechenden Regeln hinzugefügt.

In Schritt fünf können Sie die IP-Adresse Ihrer Firewall ändern. Die meisten lokalen Heimnetzwerke verwenden entweder 192.168.0.1 oder 192.168.1.1, um auf den Router oder die Firewall zuzugreifen. Der Grund, warum Sie dies möglicherweise in eine nicht standardmäßige lokale IP-Adresse ändern möchten, liegt darin, dass Sie möglicherweise auf ein Problem stoßen, bei dem Sie dieselbe Adresse haben, wenn Sie sich im Netzwerk einer anderen Person befinden und versuchen, sich wieder mit Ihrem Heimnetzwerk zu verbinden an beiden Enden und das System weiß nicht, ob Sie versuchen, eine Verbindung zur lokalen oder entfernten Adresse herzustellen. Zum Beispiel habe ich meine lokale IP-Adresse in „192.168.69.1“ geändert.

In Schritt sechs können Sie Ihr Admin-Passwort festlegen. Ich war ein wenig verwirrt, als ich sah, dass dieser Schritt hier eingefügt wurde, da ich das Admin-Passwort am Anfang geändert hatte, also habe ich einfach mein gleiches High-Entropie-Passwort von vorher verwendet, vorausgesetzt, es wurde nach demselben Passwort gefragt, das zum Anmelden verwendet wird der Router.

Dann können Sie in Schritt sieben auf die Schaltfläche „Neu laden“ klicken. Ziehen Sie während des Neuladens das Netzkabel von Ihrem Switch ab. Da die lokale IP-Adresse des Routers auf „192.168.69.1“ (oder was auch immer Sie ausgewählt haben) geändert wurde, werden die IP-Adressen aller Geräte im Netzwerk jetzt auf diesen IP-Bereich aktualisiert.

Wenn Sie also beispielsweise PuTTY oder andere SSH-Sitzungen für Ihren Raspberry Pi-Knoten konfiguriert haben, müssen Sie diese Verbindungskonfigurationen jetzt aktualisieren. Trennen Sie den Switch vom Stromnetz und stecken Sie ihn nach dem Neustart des Routers wieder ein, um alle Ihre Geräte neu zuzuweisen.

Um die IP-Adressen für die Geräte in Ihrem lokalen Netzwerk herauszufinden, können Sie zur Registerkarte „Status“ navigieren und „DHCP-Leases“ auswählen, um alles aufgelistet zu sehen:

Nach dem Neuladen in Schritt sieben hat der Assistent die Schritte acht und neun einfach übersprungen, daher bin ich mir nicht sicher, was in diesen Schritten passiert, aber wir werden weitermachen und die Dinge nach Bedarf ansprechen.

Ein paar andere grundlegende Einstellungen, die erwähnenswert sind, finden Sie unter „System>Erweitert>Admin-Zugriff“. Hier habe ich den TCP-Port auf „10443“ aktualisiert, da ich einige Dienste ausführe, die auf dieselben Standardports wie 80 oder 443 zugreifen, und ich die Überlastung minimieren möchte.

Außerdem habe ich SSH aktiviert. Dann können Sie wählen, wie SSH gesichert ist, entweder mit einem Passwort oder Schlüsseln oder beidem oder nur Schlüsseln. Geben Sie der Schnittstelle nach dem Speichern eine Minute Zeit, um auf den neuen Port zu aktualisieren. Möglicherweise müssen Sie die Seite mit der lokalen IP-Adresse und dem neuen Port neu laden, z. B. „192.168.69.1:10443“. Stellen Sie sicher, dass Sie Ihre Änderungen unten auf der Seite speichern.

Die letzte Grundeinstellung, die ich hier behandeln werde, ist Hairpinning, was bedeutet, dass Sie beispielsweise Ihr Netzwerk so einrichten können, dass Sie einen Port zu einem Überwachungskamerasystem mit einer öffentlichen IP-Adresse öffnen können. Diese öffentliche IP-Adresse kann auch innerhalb Ihres Netzwerks verwendet werden, was praktisch ist, wenn Sie zu Hause von Ihrem Mobiltelefon in Ihrem LAN auf das Kamerasystem zugreifen, dann müssen Sie nicht manuell ändern, wo es eine Verbindung herstellt, da Haarnadeln angezeigt werden dass Sie nur versuchen, auf eine lokale IP zuzugreifen, und es wird Sie standardmäßig mit dieser aktivierten Einstellung zurückschleifen.

- Navigieren Sie unter der Registerkarte „System“ zu „Erweitert>Firewall & NAT“.

- Scrollen Sie nach unten zum Abschnitt „Network Address Translator“.

- Wählen Sie im Dropdown-Menü „NAT Reflection Mode“ die Option „Pure NAT“ aus.

- Klicken Sie unten auf der Seite auf „Speichern“ und oben auf der Seite auf „Änderungen übernehmen“.

Das war's für die Grundeinstellungen. Die gute Nachricht ist, dass pfSense in seiner Standardinstallation ziemlich sicher ist, sodass Sie nicht viel ändern müssen, um eine gute Basis zu haben. Im Allgemeinen sind die pfSense-Entwickler der Meinung, dass, wenn es einen sichereren Weg gibt, pfSense einzuführen, sie dies einfach zur Standardeinstellung machen werden.

Beachten Sie außerdem, dass pfSense standardmäßig die WAN-IPv6-NAT-Zuordnung (Network Address Translation) aktiviert. Ich habe mich entschieden, dies zu deaktivieren, damit ich kein IPv6-Gateway zum weit geöffneten Internet öffne.

Sie können dies tun, indem Sie zu „Schnittstellen>Zuweisungen“ gehen und dann bei der ersten Zuweisung auf den Hyperlink „WAN“ klicken. Dadurch wird die Konfigurationsseite geöffnet. Stellen Sie dann sicher, dass der „IPv6-Konfigurationstyp“ auf „Keine“ eingestellt ist. Speichern Sie dann diese Änderungen und wenden Sie sie an.

Dann können Sie zu „Firewall>NAT“ navigieren und nach unten zur „WAN“-Schnittstelle mit einer IPv6-Quelle scrollen und diese löschen.

Schritt XNUMX: So konfigurieren Sie die erweiterten Einstellungen von pfSense

In diesem Abschnitt gehe ich auf einige erweiterte Funktionen ein, die Sie für Ihr Heimnetzwerk interessieren könnten. Hier sehen Sie, wie Sie separate Netzwerke von Ihrem pfSense-Router einrichten, sodass Gäste beispielsweise von einem WLAN-Zugangspunkt in Ihrem Haus aus auf das weit offene Internet zugreifen können, aber von diesem Netzwerk aus nicht auf Ihre ASICs zugreifen können.

Wenn Sie wie ich die i350-Netzwerkkarte verwendet haben, stehen Ihnen vier Ethernet-Ports zur Verfügung, und wenn Sie wie ich einen Dell Optiplex verwendet haben, haben Sie auch einen fünften Ethernet-Port auf dem Motherboard. Das bedeutet, dass ich fünf Schnittstellen habe, die ich konfigurieren kann, von denen vier sekundäre lokale Netzwerke sein können.

Was ich hier tun werde, ist, meinen Arbeitsdesktop und meinen dedizierten Bitcoin-Desktop in einem Netzwerk (LANwork) zu halten. Dann werde ich ein sekundäres LAN konfigurieren, auf dem sich der WLAN-Zugangspunkt meines Hauses befindet (LANhome). Auf diese Weise kann ich den Datenverkehr vom Surfen im Internet meiner Familie vollständig von meiner Arbeit und Bitcoin-bezogenen Aktivitäten trennen.

Dann werde ich ein weiteres LAN einrichten, das für meine ASICs (LANminer) bestimmt ist, getrennt von den anderen beiden Netzwerken. Schließlich werde ich ein Testnetzwerk (LANtest) erstellen, das ich verwenden werde, um neue ASICs zu integrieren und sicherzustellen, dass keine bösartige Firmware darauf vorhanden ist, bevor ich meine anderen ASICs ihnen aussetze. Sie können auch ein Überwachungskamera-Netzwerk auf einer der Schnittstellen hinzufügen, die Möglichkeiten sind endlos.

Wenn Sie zur Registerkarte „Schnittstellen“ und dann zu „Schnittstellenzuweisungen“ navigieren, sehen Sie alle verfügbaren RJ45-Ports Ihrer Netzwerkkarte. Sie sollten mit „igb0“, „igb1“, „igb2“ usw. beschriftet sein. Fügen Sie jetzt einfach das gewünschte hinzu, indem Sie es aus dem Dropdown-Menü auswählen und auf das grüne Feld „Hinzufügen“ klicken.

Klicken Sie dann auf den Hyperlink auf der linken Seite der Schnittstelle, die Sie gerade hinzugefügt haben, um die Seite „Allgemeine Konfiguration“ für diese Schnittstelle zu öffnen.

- Klicken Sie auf das Feld „Schnittstelle aktivieren“.

- Ändern Sie dann die „Beschreibung“ in etwas, das hilft, seine Funktion zu identifizieren, wie zum Beispiel „LANhome“.

- Stellen Sie dann den Typ „IPv4-Konfiguration“ auf „Statisches IPv4“ und weisen Sie einen neuen IP-Bereich zu. Ich habe „192.168.69.1/24“ für mein erstes LAN verwendet, also werde ich für dieses den nächsten sequenziellen IP-Bereich „192.168.70.1/24“ verwenden.

Sie können alle anderen Einstellungen auf den Standardeinstellungen belassen, klicken Sie unten auf der Seite auf „Speichern“ und dann oben auf der Seite auf „Änderungen übernehmen“.

Jetzt müssen Sie einige Firewall-Regeln für dieses neue LAN einrichten. Navigieren Sie zur Registerkarte „Firewall“ und dann zu „Regeln“. Klicken Sie auf Ihr neu hinzugefügtes Netzwerk, zum Beispiel „LANhome“. Klicken Sie dann auf das grüne Kästchen mit dem Aufwärtspfeil und dem Wort „Hinzufügen“.

Auf der nächsten Seite:

- Stellen Sie sicher, dass die "Aktion" auf "Pass" eingestellt ist

- Die „Schnittstelle“ ist auf „LANhome“ eingestellt (oder wie auch immer Ihr sekundäres LAN heißt)

- Achten Sie darauf, das „Protokoll“ auf „Beliebig“ einzustellen, da dieses Netzwerk sonst die Art des Datenverkehrs einschränkt, der weitergeleitet werden kann

- Als Nächstes können Sie eine kurze Notiz hinzufügen, um anzugeben, wofür diese Regel gedacht ist, z. B. „Alle Datenverkehr zulassen“.

- Dann können alle anderen Einstellungen auf ihren Standardeinstellungen bleiben und unten auf der Seite auf „Speichern“ und oben auf der Seite auf „Änderungen anwenden“ klicken

Bevor Sie Ihr neues Netzwerk testen können, müssen Sie eine IP-Adresse darauf einrichten:

- Navigieren Sie zu „Dienste“ und dann zu „DHCP-Server“.

- Klicken Sie dann auf die Registerkarte für Ihr neues LAN

- Klicken Sie auf das Feld „Aktivieren“ und fügen Sie dann Ihren IP-Adressbereich in die beiden Felder „Bereich“ ein. Zum Beispiel habe ich den Bereich von „192.168.70.1 bis 192.168.70.254“ verwendet. Klicken Sie dann unten auf der Seite auf „Speichern“ und oben auf der Seite auf „Änderungen übernehmen“.

Jetzt können Sie Ihr neues Netzwerk testen, indem Sie einen Computer physisch an den entsprechenden RJ45-Port der Netzwerkkarte anschließen und dann versuchen, auf das Internet zuzugreifen. Wenn alles funktioniert hat, sollten Sie in der Lage sein, im weit geöffneten Internet zu surfen.

Möglicherweise stellen Sie jedoch fest, dass Sie, wenn Sie sich in Ihrem sekundären LAN befinden und versuchen, sich bei Ihrer Firewall anzumelden, dies mit der IP-Adresse „192.168.70.1“ tun können. Ich persönlich möchte, dass meine Firewall nur von meinem „LANwork“-Netzwerk aus zugänglich ist. Ich möchte nicht, dass sich meine Frau und meine Kinder oder Gäste von ihrem festgelegten „LANhome“-Netzwerk aus bei der Firewall anmelden können. Obwohl ich ein High-Entropie-Passwort habe, um in die Firewall zu gelangen, werde ich die anderen LANs dennoch so konfigurieren, dass sie nicht mit dem Router kommunizieren können.

Ein Bereich, der mir Sorgen bereitet und den diese Art von Konfiguration lindern hilft, ist, wenn ich einen ASIC mit einer darauf installierten schädlichen Firmware an mein Netzwerk anschließe, kann ich dieses Gerät isoliert halten und verhindern, dass dieses Sicherheitsproblem andere Geräte und Informationen beeinträchtigt die ich habe, weshalb eines der LANs, die ich einrichte, „LANtest“ heißt, das dafür bestimmt ist, neue ASICs vollständig isoliert zu halten, damit ich sie sicher testen kann, ohne dass ein potenzieller Angriff auf meine anderen ASICs oder andere Geräte in meinem Heimnetzwerk.

Um eine Regel einzurichten, damit von Ihren anderen LAN-Netzwerken nicht auf Port 10443 zugegriffen werden kann, navigieren Sie zu „Firewall>Regeln“ und wählen Sie dann die Registerkarte für Ihr entsprechendes Netzwerk aus. Klicken Sie auf das grüne Kästchen mit dem Aufwärtspfeil und dem Wort „Hinzufügen“ darin.

- Stellen Sie sicher, dass „Aktion“ auf „Blockieren“ eingestellt ist

- Stellen Sie dann im Abschnitt „Ziel“ das „Ziel“ auf „Diese Firewall (selbst)“ und dann den „Zielportbereich“ auf „10443“ ein, indem Sie die Felder „Benutzerdefiniert“ für die Felder „Von“ und „An“ verwenden

- Sie können eine Beschreibung hinzufügen, die Ihnen hilft, sich daran zu erinnern, wofür diese Regel gedacht ist. Klicken Sie dann unten auf der Seite auf „Speichern“ und dann oben auf der Seite auf „Änderungen übernehmen“.

Ein High-Entropie-Passwort zum Anmelden am Router und Sperren des Ports zu haben, ist ein guter Anfang, aber Sie können Ihre LAN-Netzwerke weiter isolieren und sicherstellen, dass Geräte in einem Netzwerk überhaupt nicht in eines der anderen Netzwerke gelangen können, indem Sie ein einrichten Alias für Ihr primäres LAN.

Navigieren Sie zu „Firewall>Aliase“ und klicken Sie dann unter der Registerkarte „IP“ auf die Schaltfläche „Hinzufügen“.

- Dann habe ich diesen Alias „SequesteredNetworks0“ genannt.

- Ich habe eine Beschreibung eingegeben, um mich an die Funktion zu erinnern

- Da ich meinem „LANhome“-Netzwerk eine Firewall-Regel hinzufügen werde, die auf diesen Alias verweist, habe ich die anderen LANs zur „Netzwerk“-Liste hinzugefügt. Auf diese Weise kann „LANhome“ nicht mit „LANwork“, „LANminers“ oder „LANtest“ kommunizieren.

- Klicken Sie unten auf der Seite auf „Speichern“ und dann oben auf der Seite auf „Änderungen übernehmen“.

Jetzt kann ich zusätzliche Aliase hinzufügen, auf die in Firewall-Regeln in den anderen LANs verwiesen wird, um zu verhindern, dass „LANminer“ mit „LANwork“, „LANhome“ und „LANtest“ kommunizieren – so weiter und so weiter, bis alle meine Netzwerke beschlagnahmt sind So kann nur meine Firewall sehen, was in den anderen Netzwerken verbunden ist.

Mit dem erstellten Alias kann eine neue Firewall-Regel angewendet werden, die auf diesen Alias im sekundären LAN verweist.

- Navigieren Sie zu „Firewall>Regeln“, wählen Sie das LAN aus, auf das Sie die Regel anwenden möchten, z. B. „LANhome“.

- Stellen Sie dann für „Aktion“ auf „Blockieren“. Stellen Sie „Protokoll“ auf „Beliebig“ ein.

- Stellen Sie für „Ziel“ die Option „Einzelner Host oder Alias“ ein.

- Geben Sie dann Ihren Aliasnamen ein

- Klicken Sie unten auf der Seite auf „Speichern“ und dann oben auf der Seite auf „Änderungen übernehmen“.

Nachdem ich die Aliase erstellt und die Firewall-Regeln festgelegt hatte, konnte ich meinen Laptop an jeden RJ45-Schnittstellenport der Netzwerkkarte anschließen und versuchen, jedes der anderen Netzwerke zu pingen. Ich konnte von jedem LAN aus in das weit geöffnete Internet gelangen, aber ich war nicht in der Lage, mit einem der anderen LANs oder der Firewall zu kommunizieren. Jetzt weiß ich, dass alle Geräte in einem meiner LANs keinen Zugriff auf Geräte in einem meiner anderen LANs haben. Nur von meinem primären „LANwork“-Netzwerk aus kann ich sehen, was mit allen anderen LANs verbunden ist.

Das kümmert sich um die erweiterten Funktionen, die ich mit Ihnen teilen wollte. Sie sollten jetzt einige Firewall-Regeln eingerichtet und mehrere Netzwerke sequestriert haben. Als Nächstes richten wir einen WLAN-Zugangspunkt in einem der sekundären LANs ein.

Schritt Sieben: So richten Sie einen WLAN-Zugangspunkt ein und konfigurieren ihn

In diesem Abschnitt zeige ich Ihnen, wie ich das Mesh-WLAN meines Hauses mit dem sekundären „LANhome“-Netzwerk konfiguriert habe. Die wichtigsten Punkte, die hier zu beachten sind, ist, dass ich dies zu einem dedizierten LAN speziell für einen WLAN-Zugangspunkt gemacht habe, mit dem meine Familie und Gäste eine Verbindung herstellen können, ohne ihnen Zugriff auf meine pfSense-Firewall oder andere LANs zu gewähren. Aber sie haben immer noch uneingeschränkten Zugriff auf das weit offene Web. Ich werde später in diesem Handbuch einen VPN-Tunnel für dieses LAN hinzufügen.

Um sicherzustellen, dass ich das gesamte Haus mit einem angemessenen WLAN-Signal ausstatte, entschied ich mich für a NetGear Nighthawk AX1800 kit.

In diesem Kit befinden sich ein WLAN-Router und ein Repeater-Satellit. Die Grundidee ist, dass der WLAN-Router direkt mit einem Ethernet-Kabel am igb2 „LANhome“-Port mit der pfSense-Firewall verbunden wird. Dann sendet der WLAN-Router das Signal an den Repeater-Satelliten in einem anderen Bereich des Hauses. Auf diese Weise kann ich die WLAN-Signalabdeckung auf einen größeren Bereich erhöhen.

Um dies zu erreichen, habe ich einfach diese Schritte befolgt:

- 1. Schließen Sie den WLAN-Router in der pfSense-Firewall an Port igb2 „LANhome“ mit einem Ethernet-Kabel an den mit „Internet“ bezeichneten Port auf der Rückseite des WLAN-Routers an.

- 2. Schließen Sie einen Laptop mit einem Ethernet-Kabel an den mit „Ethernet“ gekennzeichneten Anschluss auf der Rückseite des WLAN-Routers an.

- 3. Schließen Sie den WLAN-Router mit dem mitgelieferten Netzteil an die Stromversorgung an.

- 4. Warten Sie, bis das Licht an der Vorderseite des WLAN-Routers durchgehend blau leuchtet.

- 5. Öffnen Sie auf dem Laptop einen Webbrowser und geben Sie die IP-Adresse des WLAN-Routers ein. Ich habe die IP-Adresse neben dem „MR60“-Gerät in meinem pfSense-Dashboard unter „Status>DHCP-Leases“ gefunden.

- 6. Sofort wurde ich aufgefordert, das Passwort zu ändern. Auch hier habe ich ein Zufallspasswort mit hoher Entropie und einem dazugehörigen Passwortmanager verwendet. Ich möchte nicht, dass meine Familie oder Gäste auf die Verwaltungseinstellungen dieses WLAN-Zugangspunkts zugreifen können, daher wird empfohlen, hier ein starkes Passwort zu hinterlegen. Möglicherweise werden Sie auch aufgefordert, die Firmware zu aktualisieren, was zu einem Neustart führt.

- 7. Dann können Sie sich mit Ihrem neuen Admin-Passwort wieder anmelden und den Standard-Netzwerknamen beliebig ändern und ein WLAN-Passwort hinzufügen, um auf das WLAN-Netzwerk zuzugreifen; Dies ist das Passwort, das mit Familie und Gästen geteilt wird, also habe ich es ziemlich einfach gemacht, es mir zu merken und zu teilen. Selbst wenn ein ruchloser Akteur das Passwort knackt und sich Zugang zum WLAN-Netzwerk verschafft, ist es vollständig von allem anderen isoliert und der WLAN-Router selbst hat ein Passwort mit hoher Entropie.

- 8. Navigieren Sie dann zu „Advanced>Wireless AP“ und aktivieren Sie „AP Mode“. „AP“ steht für Zugangspunkt. Wenden Sie dann die Änderungen an.

- 9. Der Router wird erneut neu gestartet. An diesem Punkt wird die lokale IP-Adresse aktualisiert, diese Änderung kann auf der Statusseite „DHCP Leases“ überwacht werden. Jetzt kann der Laptop vom WLAN-Router getrennt und der WLAN-Router von demselben Computer aus angemeldet werden, auf dem die pfSense-Schnittstelle ausgeführt wird.

- 10. Wenn Sie sich erneut angemeldet haben, klicken Sie auf „Gerät hinzufügen“ und Sie werden aufgefordert, den Satelliten-Repeater zu installieren und an die Stromversorgung anzuschließen. Folgen Sie dann den Anweisungen auf der Benutzeroberfläche, um den Satelliten zu synchronisieren.

Jetzt können meine Familie, Gäste und ich von unseren Geräten über WLAN ohne Ausfälle im ganzen Haus im Internet surfen, und ich muss mir keine Sorgen machen, dass jemand auf mein sensibles Arbeitsnetzwerk, mein ASIC-Netzwerk oder meinen Test zugreift Netzwerk.

Als Nächstes werden wir den bisher erstellten Netzwerken VPN-Tunnel hinzufügen.

Schritt acht: So installieren und konfigurieren Sie das WireGuard-Paket mit Mullvad

WireGuard ist ein VPN-Softwareprotokoll, das auf Ihrer pfSense-Firewall installiert werden kann, dann können Sie dieses Protokoll verwenden, um zu definieren, wie Sie Ihre Tunnel mit Ihrem VPN-Anbieter aufbauen.

VPNs erstellen einen sicheren und verschlüsselten Tunnel von Ihrem Computer zum Server Ihres VPN-Anbieters. Dadurch wird verhindert, dass Ihr ISP Ihre Daten sieht oder wo sich das endgültige Ziel befindet. Es gibt verschiedene Arten von VPN-Protokollen, wie z OpenVPN, IKEv2 / IPSec, L2TP / IPSec und WireGuard, aber alle haben im Wesentlichen das gleiche Ziel, die Anweisungen zum Erstellen eines sicheren Tunnels zum Verschlüsseln Ihrer Daten, die über öffentliche Netzwerke gesendet werden sollen, zu skizzieren.

WireGuard ist eine neue Ergänzung der Palette der VPN-Protokolle, es ist Open Source und vergleichsweise „leicht“, mit weniger Code und höheren Geschwindigkeiten als einige andere. Der Geschwindigkeitsteil war für mich der Schlüssel, wenn man bedenkt, dass zusätzliche Latenz die Effizienz eines ASICs verringern kann.

Ein weiterer Vorteil von VPNs besteht darin, dass Ihr geografischer Standort gefälscht werden kann, was bedeutet, dass Sie, wenn Sie sich in einem Teil der Welt befinden, einen VPN-Tunnel zum Server eines VPN-Anbieters in einem anderen Teil der Welt verwenden können und es so aussieht, als ob Sie Ihr Internet hätten Datenverkehr kommt von diesem Server. Dies ist vorteilhaft für Personen, die in maßgeblichen Ländern leben, in denen der Zugriff auf bestimmte Websites und Dienste eingeschränkt ist.

Denken Sie daran, dass Sie darauf vertrauen müssen, dass Ihr VPN-Anbieter Ihre IP-Adresse nicht protokolliert oder dass er diese Informationen auf Druck an Behörden weitergeben könnte oder würde. Mullvad sammelt keine persönlichen Informationen über Sie, nicht einmal eine E-Mail-Adresse. Außerdem akzeptiert es Bitcoin oder Bargeld, sodass Sie für den Service bezahlen können, ohne das Risiko einzugehen, Ihre Bankdaten zu verknüpfen. Mullvad hat auch eine „No-Logging“-Richtlinie, die Sie lesen können hier.

Für meinen speziellen Anwendungsfall hier werde ich ein VPN verwenden, um sicherzustellen, dass mein ISP nicht sieht, dass ich Bitcoin schürfe, und um auch meinen Mining-Pool zu verhindern. Slush Pool, meine echte IP-Adresse zu sehen – nicht, weil ich etwas Illegales tue oder weil ich glaube, dass Slush Pool meine IP-Adresse protokolliert, sondern einfach, weil dies turbulente Zeiten mit einem sich schnell ändernden politischen Umfeld sind und die Dinge, die ich heute legal tue, sehr stark sein könnten gut morgen geächtet werden.

Oder wenn ein Gesetz verabschiedet wurde, das es beispielsweise illegal macht, einen Bitcoin-Miner in den Vereinigten Staaten ohne eine Lizenz für Geldtransmitter zu betreiben, dann könnte ich meinen Standort fälschen, sodass Slush Pools Hand gezwungen wäre, eingehende IP-Adressen zu blockieren aus den Vereinigten Staaten, könnte ich das Mining fortsetzen, da es den Anschein hat, dass meine Hash-Rate von außerhalb der Vereinigten Staaten stammt.

In Anbetracht der Tatsache, dass die Blockchain für immer und die Zukunft ungewiss ist, denke ich, dass es sich lohnt, sich die Zeit zu nehmen, um herauszufinden, wie ich meine Privatsphäre schützen kann. Indem ich heute Schritte unternehme, um meine Privatsphäre und Sicherheit zu erhöhen, kann ich sicherstellen, dass meine Freiheit und mein Streben nach Glück geschützt sind.

Die überwiegende Mehrheit der in diesem Abschnitt präsentierten Informationen stammt aus dem Ansehen von Videos von Christian McDonald auf YouTube. Sie können alle seine WireGuard & Mullvad VPN-Videos finden hier.

möchte ich ausdrücklich darauf hinweisen Dieses Video von ihm über die Verwendung des WireGuard-Pakets in pfSense, um Mullvad so einzurichten, dass mehrere Tunnel vorhanden sind, die einen nahtlosen Lastausgleich für Ihren Datenverkehr ermöglichen:

Mullvad ist ein kostenpflichtiges VPN-Abonnement, die Gebühr beträgt 5 € pro Monat. Mullvad akzeptiert jedoch Bitcoin und benötigt keine identifizierenden Informationen. Bevor ich Ihnen zeige, wie Sie Ihr Mullvad-Abonnement einrichten, installieren wir das WireGuard-Paket auf Ihrer pfSense-Firewall. Dann richten wir ein Mullvad-Konto ein und generieren die Konfigurationsdateien. Dann können wir mehrere Tunnel einrichten und einige ausgefallene Konfigurationen in pfSense vornehmen.

Navigieren Sie in pfSense zu „System>Package Manager>Available Packages“, scrollen Sie dann nach unten zum WireGuard-Link und klicken Sie auf „Installieren“. Klicken Sie auf der nächsten Seite auf „Bestätigen“. Das Installationsprogramm wird ausgeführt und informiert Sie, wenn es erfolgreich abgeschlossen wurde.

Jetzt können Sie zu „VPN>WireGuard“ navigieren und sehen, dass das Paket installiert wurde, aber noch nichts konfiguriert ist. Jetzt, da die Firewall WireGuard bereit hat, werden wir daran arbeiten, den VPN-Client zu installieren.

Navigieren https://mullvad.net/en/ und klicken Sie auf „Konto erstellen“.

Mullvad sammelt keine Informationen von Ihnen wie Name, Telefonnummer, E-Mail usw. Mullvad generiert eine eindeutige Kontonummer und dies ist die einzige identifizierende Information, die Sie in Bezug auf Ihr Konto erhalten, also schreiben Sie sie auf und sichern Sie sie.

Wählen Sie als Nächstes Ihre Zahlungsmethode aus. Sie erhalten 10 % Rabatt für die Verwendung von Bitcoin. Das Abonnement funktioniert so lange, wie Sie bezahlen möchten (bis zu 12 Monate) zum Preis von 5 € pro Monat. Ein Jahresabonnement würde also beispielsweise 60 € oder etwa 0.001 BTC zum heutigen Kurs (Stand November 2021) betragen. Ihnen wird ein QR-Code der Bitcoin-Adresse angezeigt, an den Sie Ihre Zahlung senden können.

Prüfen Sie die mempool um zu sehen, wann Ihre Bitcoin-Transaktion bestätigt wird. Je nach Netzwerküberlastung müssen Sie möglicherweise eine Weile warten.

Nach der Bestätigung in der Kette wird das Mullvad-Konto aufgefüllt und sollte zeigen, dass Sie noch Zeit haben. Machen Sie sich Gedanken über die Auswahl eines Serverstandorts aus der langen Serverliste von Mullvad. Wenn Sie vorhaben, ASICs hinter Ihrem VPN auszuführen, empfehle ich, sich mit einem Server relativ nahe an Ihrem tatsächlichen geografischen Standort zu verbinden, um zu versuchen, die Latenz so weit wie möglich zu reduzieren.

Mullvad arbeitet mit Konfigurationsdateien, die jeder Tunneladresse ein eindeutiges öffentliches/privates Schlüsselpaar zuweisen. Die Grundidee hier ist, dass ich einen primären Tunnel für die ASICs einrichten möchte, aber ich möchte auch einen sekundären Tunnel mit einem anderen Server an einem anderen geografischen Standort einrichten, nur für den Fall, dass die primäre Tunnelverbindung offline geht. Auf diese Weise wird mein Mining-Internetverkehr automatisch auf den anderen Tunnel umgeschaltet und es gibt keine Unterbrechung beim Verbergen meiner öffentlichen IP-Adresse oder beim Verschlüsseln meiner Verkehrsdaten. Ich werde auch andere Tunnel speziell für mein WiFi-Netzwerk und mein „LANwork“-Netzwerk einrichten.

Dazu benötige ich so viele Schlüsselpaare, wie ich Tunnel möchte. Ein Mullvad-Abonnement umfasst bis zu fünf Schlüsselpaare. Navigieren Sie zu https://mullvad.net/en/account/#/wireguard-config/ und wählen Sie Ihre Plattform aus, z. B. Windows. Klicken Sie dann auf „Generate Keys“ für beliebig viele Schlüsselpaare, bis zu fünf Schlüssel. Klicken Sie dann darunter auf „Schlüssel verwalten“, um Ihre Liste anzuzeigen.

*Alle Schlüssel und vertraulichen Informationen, die in diesem Handbuch vorgestellt werden, wurden vor der Veröffentlichung atomisiert. Seien Sie vorsichtig, wenn Sie diese Informationen an Dritte weitergeben, Sie möchten Ihre Mullvad-Schlüssel privat halten.

Sie können sehen, dass ich vier Schlüssel für diesen Leitfaden generiert habe, die ich zerstören werde, nachdem ich sie als Beispiele verwendet habe. Jede Konfigurationsdatei muss mit einem bestimmten Mullvad-Server Ihrer Wahl eingerichtet werden.

- Wählen Sie den „Öffentlichen Schlüssel“ aus, für den Sie eine Konfigurationsdatei erstellen möchten, indem Sie den Kreis unter der Spalte „Verwenden“ neben dem entsprechenden öffentlichen Schlüssel auswählen.

- Wählen Sie das Land, die Stadt und den Server aus, die Sie mit diesem öffentlichen Schlüssel konfigurieren möchten.

- Klicken Sie auf „Datei herunterladen“.

- Speichern Sie die Konfigurationsdatei an einem geeigneten Ort, da Sie sie gleich öffnen müssen.

*Denken Sie daran, dass Sie für jeden Tunnel zu einem neuen Server, den Sie konfigurieren möchten, einen separaten öffentlichen Schlüssel verwenden müssen. Wenn Sie versuchen, zwei Tunnel demselben Schlüssel zuzuweisen, wird pfSense auf Probleme mit Ihrem VPN stoßen.

Wiederholen Sie diesen Vorgang für so viele Schlüssel, wie Sie generiert haben, wählen Sie für jeden eindeutigen Schlüssel einen anderen Server aus und generieren Sie die Konfigurationsdatei. Ich fand es hilfreich, die Konfigurationsdatei nach der verwendeten Stadt und dem verwendeten Server zu benennen.

Navigieren Sie nun zurück zu pfSense und gehen Sie zu „VPN>WireGuard>Einstellungen“ und klicken Sie auf „WireGuard aktivieren“ und dann auf „Speichern“.

- Navigieren Sie zur Registerkarte „Tunnel“ und wählen Sie „Tunnel hinzufügen“.

- Öffnen Sie Ihre erste Mullvad-Konfigurationsdatei mit einem Texteditor wie Notepad und halten Sie sie zur Seite.

- Fügen Sie in WireGuard eine „Beschreibung“ für Ihren Tunnel hinzu, die beschreibt, was es ist, wie „Mullvad Atlanta US167“.

- Kopieren Sie den „PrivateKey“ aus der Mullvad-Konfigurationsdatei und fügen Sie ihn dem Dialogfeld „Interface Keys“ hinzu.

- Klicken Sie oben auf der Seite auf „Tunnel speichern“ und dann auf „Änderungen übernehmen“.

WireGuard generiert automatisch den öffentlichen Schlüssel, wenn Sie den privaten Schlüssel einfügen und die „Tab“-Taste auf Ihrer Tastatur drücken. Sie können überprüfen, ob der öffentliche Schlüssel korrekt generiert wurde, indem Sie ihn mit dem zuvor generierten Schlüssel auf der Mullvad-Website vergleichen.

Wiederholen Sie diesen Vorgang für beliebig viele Tunnel. Stellen Sie sicher, dass Sie für jeden die richtige Mullvad-Konfigurationsdatei verwenden, da sie alle unterschiedliche öffentliche/private Schlüsselpaare, IP-Adressen und Endpunkte enthalten.

Jeder Tunnel bekommt seinen eigenen Peer. Sie können einen „Peer“ hinzufügen, indem Sie zuerst zur Registerkarte „Peer“ neben der Registerkarte „Tunnel“ navigieren, auf der Sie gerade waren. Klicken Sie dann auf „Peer hinzufügen“.

- Wählen Sie den entsprechenden Tunnel aus dem Dropdown-Menü für diesen Peer aus.

- Fügen Sie eine „Beschreibung“ für Ihren Tunnel hinzu, die beschreibt, worum es sich handelt, z. B. „Mullvad Atlanta US167“.

- Deaktivieren Sie das Kontrollkästchen „Dynamischer Endpunkt“.

- Kopieren Sie die „Endpoint“-IP-Adresse und den Port aus der Mullvad-Konfigurationsdatei und fügen Sie sie in die „Endpoint“-Felder in WireGuard ein.

- Sie können dem „Keep Alive“-Feld 30 Sekunden geben.

- Kopieren Sie den „PublicKey“ aus der Mullvad-Konfigurationsdatei und fügen Sie ihn in das Feld „Public Key“ in WireGuard ein.

- Ändern Sie die „Zugelassenen IPs“ auf „0.0.0.0/0“ für IPv4. Sie können auch einen Deskriptor wie „Allow All IPs“ hinzufügen, wenn Sie möchten.

- Klicken Sie auf „Speichern“ und wählen Sie dann oben auf der Seite „Änderungen übernehmen“.

Wiederholen Sie diesen Vorgang für so viele Peers, wie Sie Tunnel haben. Stellen Sie sicher, dass Sie für jeden die richtige Mullvad-Konfigurationsdatei verwenden, da sie alle unterschiedliche öffentliche/private Schlüsselpaare, IP-Adressen und Endpunkte enthalten.

An diesem Punkt sollten Sie in der Lage sein, zur Registerkarte „Status“ zu navigieren und die stattfindenden Handshakes zu beobachten, indem Sie auf „Peers anzeigen“ in der unteren rechten Ecke klicken.

Als nächstes müssen die Schnittstellen für jeden Tunnel zugewiesen werden.

- Navigieren Sie zu „Schnittstellen>Schnittstellenzuweisungen“

- Wählen Sie jeden Tunnel aus dem Dropdown-Menü aus und fügen Sie ihn Ihrer Liste hinzu.

Nachdem alle Ihre Tunnel hinzugefügt wurden, klicken Sie auf den blauen Hyperlink neben jedem hinzugefügten Tunnel, um die Schnittstelle zu konfigurieren.

- Klicken Sie auf das Feld „Schnittstelle aktivieren“.

- Geben Sie Ihre Beschreibung ein – ich habe nur den Namen des VPN-Servers verwendet, zum Beispiel: „Mullvad_Atlanta_US167“

- Wählen Sie „Statisches PIv4“

- Geben Sie „1420“ in die Felder „MTU & MSS“ ein

- Kopieren Sie nun die Host-IP-Adresse aus Ihrer Mullvad-Konfigurationsdatei in das Dialogfeld „IPv4-Adresse“.

- Klicken Sie dann auf „Neues Gateway hinzufügen“

Nachdem Sie auf „Neues Gateway hinzufügen“ geklickt haben, wird Ihnen das folgende Popup-Dialogfeld angezeigt. Geben Sie einen Namen für Ihr neues Gateway ein, etwa den Namen Ihres Tunnels mit dem Zusatz „GW“ für „GateWay“. Geben Sie dann dieselbe Host-IP-Adresse aus der Mullvad-Konfigurationsdatei ein. Wenn Sie möchten, können Sie auch eine Beschreibung hinzufügen, z. B. „Mullvad Atlanta US167 Gateway“. Klicken Sie dann auf „Hinzufügen“.

Wenn Sie wieder auf der Konfigurationsseite der Schnittstelle sind, klicken Sie unten auf der Seite auf „Speichern“. Klicken Sie dann oben auf der Seite auf „Änderungen übernehmen“.

Wiederholen Sie diesen Vorgang, um ein Gateway für jede hinzugefügte Tunnelschnittstelle zu erstellen. Stellen Sie sicher, dass Sie für jeden die richtige Mullvad-Konfigurationsdatei verwenden, da sie alle unterschiedliche Host-IP-Adressen enthalten.

An dieser Stelle können Sie zu Ihrem Dashboard navigieren und den Status Ihrer Gateways überwachen. Wenn Sie dies noch nicht getan haben, können Sie Ihr Dashboard so anpassen, dass mehrere Statistiken in pfSense überwacht werden. Klicken Sie auf das „+“-Zeichen in der oberen rechten Ecke Ihres Dashboards und dann wird eine Liste der verfügbaren Statistik-Monitore herunterfallen und Sie können die gewünschten auswählen.

Auf meinem Dashboard habe ich zum Beispiel drei Spalten, beginnend mit den „Systeminformationen“. In der zweiten Spalte habe ich die Zusammenfassung „Installierte Pakete“, den „WireGuard“-Status und eine Liste meiner Schnittstellen. In der dritten Spalte habe ich den Status „Gateway“ und „Dienste“. Auf diese Weise kann ich schnell den Status aller möglichen Dinge überprüfen und überwachen.

Was ich über das Dashboard hervorheben möchte, ist, dass Sie im Abschnitt „Gateways“ feststellen werden, dass alle Gateways online sind. Die Gateways sind online, solange der Tunnel aktiv ist, auch wenn die Gegenseite nicht antwortet. Dies liegt daran, dass sie die lokale Schnittstelle sind, also sind sie im Moment nutzlos, da sie selbst dann noch als online angezeigt werden, wenn die Remote-Seite ausfällt. Um die Möglichkeit zu aktivieren, die Latenz zu überwachen, damit diese Gateways einige nützliche Statistiken bereitstellen können, muss ich diesen Gateways eine DNS-Adresse (Public Domain Name System) zur Überwachung zuweisen.

Sie werden feststellen, dass alle Tunnel-Ping-Zeiten null Millisekunden betragen. Das liegt daran, dass ich keine Daten durch diese Tunnel sende. Durch Anpingen eines öffentlichen DNS-Servers kann pfSense einige nützliche Metriken erhalten und Entscheidungen darüber treffen, welcher Tunnel die geringste Latenz bietet oder ob ein Remote-Server ausfällt, um den Datenverkehr umzuleiten.

Sie können einen öffentlichen DNS-Server finden, den Sie überwachen können fehlen uns die Worte. Website oder eine Reihe anderer öffentlicher DNS-Serverlisten. Achten Sie auf den aufgezeichneten Betriebszeitprozentsatz, je mehr desto besser. Sie möchten öffentliche DNS-IPv4-IP-Adressen finden, die Sie auf Ihren IPv4-Gateways überwachen können. Jedes Gateway benötigt eine separate DNS-Adresse zur Überwachung.

Sobald Sie Ihre öffentlichen DNS-Adressen haben, navigieren Sie in pfSense zu „System>Routing>Gateways“. Klicken Sie auf das Stiftsymbol neben Ihrem Gateway. Sie können sehen, dass die „Gateway-Adresse“ und die „Monitor-IP“-Adresse auf allen Gateways gleich sind. Aus diesem Grund beträgt die Ping-Zeit null Millisekunden, und aus diesem Grund wird pfSense auch davon ausgehen, dass das Gateway immer aktiv ist.

Geben Sie die öffentliche DNS-IP-Adresse, die Sie überwachen möchten, in das Feld „Monitor IP“ ein und klicken Sie dann unten auf dem Bildschirm auf „Save“. Klicken Sie dann oben auf dem Bildschirm auf „Änderungen übernehmen“. Denken Sie daran, dass Gateways nicht dieselbe DNS-Überwachungsadresse teilen können, verwenden Sie also für jedes zu überwachende Gateway einen anderen öffentlichen DNS-Server.

Wenn Sie nun zu Ihrem Dashboard zurückkehren und sich Ihren Gateway-Monitor ansehen, sollten Sie sehen, dass es einige tatsächliche Latenzmetriken zu beobachten gilt. Mit diesen Informationen können Sie Ihre Gateways in der Reihenfolge ihrer Priorität einrichten, basierend darauf, welche die geringste Latenz für Ihren Internetverkehr haben. Wenn Sie beispielsweise Bitcoin abbauen, sollten Sie Ihre ASICs so priorisieren, dass sie zuerst durch den Tunnel mit der niedrigsten Latenz gehen. Wenn dieser Tunnel dann ausfällt, kann die Firewall sie automatisch auf das Next-Tier-Gateway mit der zweitkleinsten Latenz umschalten und so weiter.

Bis jetzt sieht alles gut aus, die Tunnel sind aktiv und es gehen Daten durch die Gateways. Als Nächstes müssen wir eine NAT-Zuordnung (Outbound Network Address Translation) auf der Firewall definieren.

- Navigieren Sie zur Registerkarte „Firewall“, dann zu „NATm“ und dann zur Registerkarte „Ausgehend“. Dadurch wird eine Liste aller Ihrer Netzwerkzuordnungen von Ihren WANs zu Ihren LANs angezeigt. Da wir einige neue Schnittstellen definiert haben, möchten wir diese Zuordnungen zur Liste hinzufügen.

- Klicken Sie im Abschnitt „Outbound NAT Mode“ auf „Hybrid Outbound NAT Rule Generation“.

- Scrollen Sie zum Ende der Seite und klicken Sie auf „Hinzufügen“

- Wählen Sie Ihre Schnittstelle aus dem Dropdown-Menü

- Wählen Sie „IPv4“ für die „Adressfamilie“

- Wählen Sie „beliebig“ für das „Protokoll“

- Stellen Sie sicher, dass „Quelle“ auf „Netzwerk“ steht, und geben Sie dann den lokalen IP-Adressbereich für das LAN ein, das Sie durch diesen Tunnel führen möchten. Zum Beispiel möchte ich, dass mein „LANwork“ durch diesen Tunnel nach Atlanta geht, also habe ich „192.168.69.1/24“ eingegeben.

- Geben Sie dann bei Bedarf eine Beschreibung ein, z. B. „Outbound NAT for LANwork to Mullvad Atlanta US167“.

- Klicken Sie dann unten auf der Seite auf „Speichern“ und oben auf der Seite auf „Änderungen übernehmen“.

Wiederholen Sie diesen Vorgang für jede der Tunnelschnittstellen. Sie werden feststellen, dass mein „LANwork“-Netzwerk zum Atlanta-Tunnel, mein „LANhome“-Netzwerk zum New Yorker Tunnel und ich das „LANminers“-Netzwerk sowohl für den Miami- als auch für den Seattle-Tunnel eingerichtet habe. Sie können eine Zuordnung für Ihr Mining-LAN zu allen fünf Ihrer Tunnel festlegen, wenn Sie möchten. Sie können auch mehrere LANs demselben Tunnel zuordnen, wenn Sie möchten, es gibt viel Flexibilität.

Wenn alle Zuordnungen vorhanden sind, können wir Firewallregeln hinzufügen. Navigieren Sie zu „Firewall>LAN“ und klicken Sie dann auf „Hinzufügen“, wobei „LAN“ das LAN ist, dem Sie eine Regel hinzufügen möchten. In diesem Screenshot richte ich beispielsweise mein „LANwork“-Netzwerk ein:

- Stellen Sie „Aktion“ auf „Pass“

- Stellen Sie „Adressfamilie“ auf „IPv4“

- Setzen Sie „Protokoll“ auf „Beliebig“

- Klicken Sie dann auf „Erweitert anzeigen“

- Scrollen Sie nach unten zu „Gateway“ und wählen Sie das Gateway aus, das Sie für dieses LAN eingerichtet haben

- Klicken Sie unten auf dem Bildschirm auf „Speichern“ und dann oben auf dem Bildschirm auf „Änderungen übernehmen“.

Machen Sie dann dasselbe mit Ihrem nächsten LAN, bis Sie alle Ihre LANs mit einer Gateway-Regel eingerichtet haben. Hier ist eine Momentaufnahme meiner LAN-Gateway-Regeln. Sie werden feststellen, dass ich meinem „LANminers“-Netzwerk zwei Gateway-Regeln hinzugefügt habe. In einem späteren Schritt werde ich Ihnen zeigen, wie Sie den automatischen Lastausgleich zwischen Tunneln für das Mining-LAN einrichten, der die beiden Regeln ersetzt, die ich gerade zu „LANminers“ hinzugefügt habe, aber ich möchte sicherstellen, dass alles eingerichtet ist und korrekt funktioniert Erste.

Um zu überprüfen, ob bisher alles funktioniert und jedes meiner LANs unterschiedliche öffentlich zugängliche IPs erhält, gehe ich ein „ifconfig.co“ in einen Webbrowser von jedem LAN. Wenn alles richtig funktioniert, sollte ich unterschiedliche Standorte für jedes LAN haben, an das ich mich anschließe und von dem aus ich pinge:

Alles funktioniert wie geplant, erster Versuch. Während ich mit jedem LAN verbunden war, konnte ich die entsprechende Firewall-Regel deaktivieren und die Seite aktualisieren und beobachten, wie sich meine IP-Adresse wieder in mein tatsächliches grobes geografisches Gebiet änderte.

Wenn Sie sich erinnern, hatte ich zwei Tunnel für mein „LANminers“-Netzwerk eingerichtet. Als ich die eine Firewall-Regel deaktivierte, die dem Miami-Tunnel entspricht, und meinen Browser aktualisierte, wechselte er sofort zu einer IP-Adresse in Seattle.

Jedes LAN sendet also Datenverkehr durch einen anderen Tunnel und alle meine Tunnel funktionieren wie erwartet. In Bezug auf mein „LANminers“-Netzwerk möchte ich jedoch, dass pfSense basierend auf Latenz oder ausgefallenen Servern automatisch zwischen den Tunneln von Miami und Seattle wechselt. Mit ein paar weiteren Schritten kann ich dies so konfigurieren, dass es automatisch umschaltet und die beiden Firewall-Regeln durch eine neue einzelne Regel ersetzt.

Navigieren Sie zu „System > Routing“ und dann zum Reiter „Gateway-Gruppen“.

- Geben Sie einen Gruppennamen wie „Mullvad_LB_LANMiners“ ein. Das „LB“ steht für „Load Balance“.

- Setzen Sie alle anderen Gateway-Prioritäten auf „Nie“, mit Ausnahme der beiden Gateways, an denen Sie für Ihre Miner interessiert sind. In diesem Fall verwende ich meine Miami- und Seattle-Gateways. Ich habe diese Prioritäten beide auf „Tier 1“ gesetzt, oder Sie könnten alle fünf Ihrer Tunnel verwenden, wenn Sie wollten.

- Stellen Sie den Triggerpegel auf „Paketverlust oder hohe Latenz“

- Fügen Sie eine Beschreibung hinzu, wenn Sie möchten, z. B. „Load Balance LANminers Mullvad Tunnels“

- Klicken Sie unten auf dem Bildschirm auf „Speichern“ und dann oben auf dem Bildschirm auf „Änderungen übernehmen“.

Wenn Sie zu „Status>Gateways“ und dann zur Registerkarte „Gateway-Gruppen“ navigieren, sollten Sie Ihre neue Gateway-Gruppe online sehen können. Wenn Sie den Datenverkehr an „Mullvad_LB_LANminers“ weiterleiten, sollte dies theoretisch den Datenverkehr zwischen den beiden Gateways basierend auf der Latenz ausgleichen.

Jetzt kann diese Gateway-Gruppe in einer Firewall-Regel verwendet werden, um diesen Datenverkehr entsprechend weiterzuleiten. Navigieren Sie zu „Firewall>Regeln“ und dann zur Registerkarte „LANminers“ oder wie auch immer Ihr Mining-LAN heißt.

Fahren Sie fort und deaktivieren Sie die beiden Regeln, die Sie zuvor zum Testen der VPN-Tunnel eingerichtet haben, indem Sie auf den durchgestrichenen Kreis neben der Regel klicken. Klicken Sie auf „Änderungen übernehmen“ und dann unten auf „Hinzufügen“.

- Setzen Sie das Protokoll auf „Beliebig“

- Klicken Sie auf „Erweitert anzeigen“

- Scrollen Sie nach unten zu „Gateway“ und wählen Sie die von Ihnen erstellte Lastausgleichs-Gateway-Gruppe aus

- Klicken Sie unten auf der Seite auf „Speichern“ und oben auf der Seite auf „Änderungen übernehmen“.

Das sollte alles sein, was Sie brauchen, um Ihre ASICs dazu zu bringen, automatisch von einem VPN-Tunnel zu einem anderen VPN-Tunnel zu wechseln, basierend auf Latenz oder ausgefallenen Servern. Um dies zu testen, schließen Sie einen Laptop an Ihren dedizierten Ethernet-Port auf Ihrer Netzwerkkarte für Ihr Mining-LAN an. Das ist in meinem Fall „igb3“.

Stellen Sie sicher, dass Ihr WLAN ausgeschaltet ist. Öffnen Sie einen Webbrowser und geben Sie „ifconfig.co“ in die URL-Leiste ein. Die Ergebnisse sollten Sie an den Standort eines Ihrer VPN-Tunnel bringen. In meinem Fall war es Miami.

Navigieren Sie dann zurück in pfSense zu „Schnittstellen>Zuweisungen“ und klicken Sie auf den Hyperlink für diese Tunnelschnittstelle. In meinem Fall ist es die Schnittstelle „Mullvad_Miami_US155“.

Deaktivieren Sie ganz oben auf dieser Konfigurationsseite das Kontrollkästchen „Schnittstelle aktivieren“. Klicken Sie dann unten auf dem Bildschirm auf „Speichern“ und dann oben auf dem Bildschirm auf „Änderungen übernehmen“. Dies hat gerade den Miami-Tunnel deaktiviert, durch den meine LANminer Datenverkehr gesendet haben.

Zurück auf dem Laptop aktualisieren Sie den Browser mit der Seite ifconfig.co. Es sollte jetzt Ihren Standort in Seattle anzeigen, oder wo auch immer Ihr sekundärer Tunnel eingestellt war. Manchmal muss ich meinen Browser komplett schließen und wieder öffnen, um den Cache zu leeren.

Stellen Sie sicher, dass Sie zu Ihrer Miami-Schnittstelle zurückkehren und das Kontrollkästchen erneut aktivieren, um diese Schnittstelle zu aktivieren, speichern Sie sie und wenden Sie sie an. Dann können Sie zurück zu „Firewall> Regeln“ und dann zu Ihrem Mining-LAN navigieren und die beiden Regeln löschen, die Sie deaktiviert hatten.

Das ist es, du solltest bereit sein zu gehen. Denken Sie daran, dass Firewall-Regeln von oben nach unten funktionieren. Als Nächstes werde ich darauf eingehen, wie Sie das Anzeigen-Tracking verhindern können.

Schritt XNUMX: So konfigurieren Sie Werbeblocker-Funktionen

Werbefirmen sind sehr an Ihnen interessiert und erhalten so viele Informationen wie möglich über Sie. Leider ist es beim Surfen im Internet leicht, diese begehrten Informationen preiszugeben.

Diese Informationen werden monetarisiert, um bestimmte Zielgruppen mit Produkten und Dienstleistungen mit chirurgischer Präzision anzusprechen. Möglicherweise haben Sie schon einmal online nach etwas gesucht und später bemerkt, dass in Ihrem Social-Media-Feed Anzeigen auftauchen, die Ihren letzten Suchanfragen entsprechen. Dies wird ermöglicht, indem möglichst viele Informationen über Ihre Internetsuchen gesammelt werden, welche Websites Sie besuchen, welche Bilder Sie sich ansehen, was Sie herunterladen, was Sie hören, Ihren Standort, was sich in Ihrem Einkaufswagen befindet, welche Zahlungsmethoden Sie verwenden, die Uhrzeit und Datum all dieser Aktivitäten und dann die Verknüpfung dieser Informationen mit eindeutig identifizierbaren Konstanten wie dem spezifischen Webbrowser, den Sie verwenden, und auf welchem Gerät Sie ihn verwenden.

Kombinieren Sie diese Informationen mit Ihrer IP-Adresse, Ihrem ISP-Konto und Ihrem Social-Media-Profil, und Sie können sehen, dass es einen Honigtopf mit Informationen über Sie gibt, von denen Sie möglicherweise nicht möchten, dass sie Unternehmen, Strafverfolgungsbehörden, Fremden oder Hackern so leicht zugänglich sind. Zwischen Cookies, Browser-Fingerabdruck und Verhaltensverfolgung Es kann scheinen, als ob die Chancen gegen Sie stehen. Aber es gibt einfache Schritte, die Sie unternehmen können, um jetzt damit zu beginnen, Ihre Privatsphäre zu schützen. Es wäre eine Schande, zuzulassen, dass das Perfekte der Feind des Guten ist und Sie davon abhält, anzufangen.

In diesem Abschnitt erfahren Sie, wie Sie Werbeblockerfunktionen integrieren, indem Sie die DNS-Server- und DHCP-Servereinstellungen in Ihrer Firewall ändern. Auf hoher Ebene geben Sie einen Website-Namen in Ihren Webbrowser ein, der an einen DNS-Server (normalerweise der DNS-Server Ihres ISP) gesendet wird, und dieser Server übersetzt den für Menschen lesbaren Text in eine IP-Adresse und sendet diese an Ihren Browser zurück So weiß es, welchen Webserver Sie erreichen möchten. Darüber hinaus werden Ihnen auf diese Weise gezielte Anzeigen gesendet.

Ich empfehle, diese Übung mit einem Besuch zu beginnen https://mullvad.net/en/.

Klicken Sie dann auf den Link „Auf Lecks prüfen“, um zu sehen, wo Sie sich verbessern können.

Wenn Sie DNS-Leaks bekommen, finden Sie je nach verwendetem Browser möglicherweise hilfreiche Anweisungen von Mullvad hier um Ihren Browser zu härten und Werbung und Tracking auf Browserebene zu verhindern. Dann versuchen Sie es erneut.

Wenn Sie Probleme haben, Anzeigen mit Ihrem bevorzugten Browser zu blockieren, sollten Sie einen stärker auf den Datenschutz ausgerichteten Browser wie z Nicht gegoogeltes Chrom:

- Wählen Sie Ihr Betriebssystem und die neueste Version aus

- Laden Sie die .exe des Installationsprogramms herunter

- Überprüfen Sie den Hashwert

- Führen Sie das Installationsprogramm aus und konfigurieren Sie dann Ihre Grundeinstellungen wie die Standardsuchmaschine

Tor ist ein weiterer Browser, den ich empfehlen würde, so oft wie möglich zu verwenden, nur im Allgemeinen.

Mullvad bietet einige verschiedene DNS-auflösende Server, die in aufgeführt sind fehlen uns die Worte. Mullvad-Artikel. In diesem Beispiel verwende ich den Server „100.64.0.3“ für die Ad-Tracker-Blockierung. Achten Sie darauf, auf der Website von Mullvad nach den neuesten aktualisierten IP-Adressen der DNS-Server zu suchen, da sich diese gelegentlich ändern können.

Navigieren Sie in pfSense zu „System>Allgemein“, scrollen Sie dann nach unten zum Abschnitt „DNS-Servereinstellungen“ und geben Sie „100.64.0.3“ in das DNS-Serverfeld ein, wobei Ihr WAN-Gateway ausgewählt ist. Wenn Sie meine Empfehlung vom Anfang des Handbuchs verwendet haben, sollte dies bereits festgelegt sein, aber Sie müssen die folgenden DHCP-Anweisungen befolgen.

Klicken Sie unten auf der Seite auf „Speichern“.

Navigieren Sie als Nächstes zu „Dienste>DHCP-Server“ und scrollen Sie nach unten zu „Server“. Geben Sie im Feld „DNS-Server“ „100.64.0.3“ ein und klicken Sie unten auf der Seite auf „Speichern“. Wiederholen Sie diesen Schritt für alle Ihre LANs, wenn Sie mehrere Netzwerke eingerichtet haben.

Jetzt sollten Sie einen Ad-Tracker haben, der den DNS-Server auf Firewall-Ebene konfiguriert, um Ihr gesamtes Surfen im Internet zu schützen. Wenn Sie dann die zusätzlichen Maßnahmen ergriffen haben, Ihren Webbrowser zu konfigurieren oder auf einen datenschutzorientierten Webbrowser zu aktualisieren, haben Sie beim Schutz Ihrer Privatsphäre auf Ihren Desktop-Geräten einen großen Schritt nach vorne gemacht.

Ich empfehle auch die Verwendung von UnGoogled Chromium oder Bromit auf dem Handy. Wenn Sie an weiteren Datenschutzmaßnahmen für Mobilgeräte interessiert sind, lesen Sie meinen Leitfaden zu CalyxOS hier.

Schritt 10: So überprüfen Sie die durch das VPN verursachte Latenz

Es besteht berechtigte Sorge, dass die Verwendung eines VPN zu Latenzen bei Ihrem Mining-Datenverkehr führen kann. Das Problem dabei ist, dass Sie weniger Belohnungen erhalten.

Wenn Latenz vorhanden ist, kann Ihr ASIC weiterhin einen Block-Header hashen, der nicht mehr gültig ist. Je länger Ihr ASIC damit verbringt, einen ungültigen Block-Header zu hashen, desto mehr „veraltete“ Hash-Rate senden Sie an den Pool. Wenn der Pool Hashes sieht, die für einen Block-Header eingehen, der nicht mehr gültig ist, lehnt der Pool diese Arbeit ab. Dies bedeutet, dass Ihr ASIC nur etwas Rechenleistung für nichts verschwendet hat, obwohl dies im Bereich von Millisekunden liegt, wenn ein ASIC jede Sekunde Billionen von Hashes berechnet, kann sich das schnell summieren.

In der Regel ist dies ein sehr kleines Verhältnis im Vergleich zu der Arbeitsmenge, die vom Pool akzeptiert wird. Aber Sie können allmählich sehen, wie signifikant und kontinuierliche Latenz sich auf Ihre Mining-Belohnungen auswirken könnte.

Im Allgemeinen gilt: Je näher zwei Server beieinander stehen, desto geringer ist die Latenz. Bei einem VPN muss ich meinen Mining-Traffic an den VPN-Server senden und von dort geht er dann an den Pool-Server. Um die Latenz durch geografische Nähe zu verringern, habe ich drei VPN-Server verwendet, die sich zwischen meinem Standort und dem Server des Pools befanden. Ich wollte mir auch des Risikos eines regionalen Internetausfalls bewusst sein, also habe ich auch zwei VPN-Server hinzugefügt, die sich nicht zwischen dem Pool und mir befanden. Mit meinem „LANminers“-Netzwerk, das so konfiguriert war, dass es den Datenverkehr zwischen fünf verschiedenen Tunneln verteilte, startete ich einen fünftägigen Test.

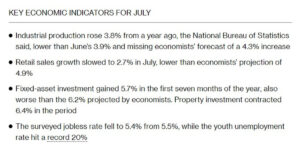

Die ersten zweieinhalb Tage (60 Stunden) wurden mit dem Mining bei eingeschaltetem VPN verbracht. Die zweiten zweieinhalb Tage verbrachte ich mit Mining bei ausgeschaltetem VPN. Hier ist, was ich gefunden habe:

In den ersten 60 Stunden hatte mein ASIC 43,263 akzeptierte Pakete und 87 abgelehnte Pakete. Das entspricht 0.201 %, also 0.201 % meiner aufgewendeten Ressourcen, die nicht belohnt werden.

Nach 120 Stunden hatte mein ASIC 87,330 akzeptierte Pakete und 187 abgelehnte Pakete. Durch Subtrahieren der anfänglichen 60-Stunden-Messwerte blieben 44,067 akzeptierte Pakete und 100 abgelehnte Pakete, während das VPN ausgeschaltet war. Dies entspricht 0.226 %. Überraschenderweise ist dies etwas mehr eine Ablehnungsquote ohne die Datenschutzvorteile eines VPN bei gleicher Zeitdauer.

Zusammenfassend konnte ich durch das Ausgleichen meines Mining-Datenverkehrs zwischen fünf VPN-Tunneln die Datenschutzvorteile eines VPN nutzen, ohne die Effizienz meines Mining-Betriebs zu beeinträchtigen. Tatsächlich hat mein Miner in Bezug auf das Ablehnungsverhältnis mit dem VPN besser abgeschnitten als ohne das VPN.

Wenn Sie mehr über die in diesem Handbuch behandelten Themen erfahren möchten, sehen Sie sich diese zusätzlichen Ressourcen an:

Danke fürs Lesen! Ich hoffe, dass dieser Artikel Ihnen geholfen hat, die Grundlagen der Verwendung eines alten Desktops zum Installieren eines Netzwerks und Flashen mit pfSense zum Erstellen einer vielseitigen Firewall zu verstehen, wie Sie separate LANs konfigurieren, wie Sie einen Mesh-WLAN-Router einrichten und wie Sie ein Mullvad-VPN erstellen -Konto und wie Sie WireGuard verwenden, um VPN-Failover zu konfigurieren, um die Latenz bei Ihrem Mining-Vorgang zu minimieren.

Dies ist ein Gastbeitrag von Econoalchemist. Die geäußerten Meinungen sind ausschließlich ihre eigenen und spiegeln nicht unbedingt die von BTC Inc oder . wider Bitcoin Magazin.

Quelle: https://bitcoinmagazine.com/guides/how-to-mine-bitcoin-privately-at-home

- "

- &

- 100

- Zugang

- Konto

- Action

- aktiv

- Aktivitäten

- Ad

- Zusätzliche

- Administrator

- Siehe Werbung

- Alle

- Zulassen

- Anwendung

- Bereich

- um

- Artikel

- ASIC

- Auto

- Bankinggg

- Grundlagen

- BESTE

- Best Practices

- Bitcoin

- Bitcoin Bergbau

- Blockchain

- Blog

- Box

- Browser

- BTC

- BTC Inc

- bauen

- Building

- österreichische Unternehmen

- Bargeld

- verursacht

- Bescheinigung

- Übernehmen

- Überprüfung

- Schecks

- Chrom

- Kreis

- Stadt

- näher

- Code

- Kolonne

- Kommen

- Unternehmen

- Computer

- Computing

- Rechenleistung

- Konfiguration

- Verbindung

- Verbindungen

- fortsetzen

- Konzerne

- Länder

- Paar

- Erstellen

- Referenzen

- Armaturenbrett

- technische Daten

- zerstören

- Entwickler

- Geräte

- DID

- Fleiß

- Rabatt

- Display

- dns

- Domain Name

- Drop

- Herausgeber

- Effizienz

- Endpunkt

- endet

- Englisch

- Arbeitsumfeld

- Training

- ERFAHRUNGEN

- Gesichter

- zugewandt

- Familie

- Fashion

- FAST

- Eigenschaften

- Felder

- Abbildung

- Endlich

- Vorname

- Blinken (Flash)

- Flexibilität

- folgen

- unten stehende Formular

- vorwärts

- Foundation

- Frei

- Freiheit

- voller

- Funktion

- Zukunft

- Allgemeines

- GitHub

- Unterstützung

- gut

- groß

- Grün

- Gruppe an

- GUEST

- Guest Post

- Guide

- Hacker

- Hardware

- Hash-

- Hash-Rate

- Hashing

- hier

- High

- Startseite

- Häuser

- Ultraschall

- Hilfe

- HTTPS

- für Menschen lesbar

- Hungrig

- Hybrid

- ICON

- Idee

- identifizieren

- illegal

- Image

- Impact der HXNUMXO Observatorien

- Erhöhung

- Information

- Infrastruktur

- Intel

- Interesse

- Schnittstelle

- Internet

- IP

- IP Address

- IP-Adressen

- IT

- Aufbewahrung

- Wesentliche

- Tasten

- Kinder

- Laptop

- neueste

- starten

- Recht

- Strafverfolgung

- Leck

- Undichtigkeiten

- lernen

- Gesetzgebung

- Niveau

- Lizenz

- !

- LINK

- Liste

- Gelistet

- Hören

- Liste

- Belastung

- aus einer regionalen

- Standorte

- Lang

- mac

- Mehrheit

- Making

- Kennzeichen

- Spiel

- Medien

- Memory

- Metall

- Metrik

- Miners

- Bergbau

- Spiegel

- Mobil

- mobile Geräte

- Handy

- Geld

- Monat

- schlauer bewegen

- Netzwerk

- Vernetzung

- Netzwerke

- New York

- News

- Online

- XNUMXh geöffnet

- die

- Betriebssystem

- Meinungen

- Gelegenheit

- Option

- Optionen

- Auftrag

- Andere

- Ausfall

- Passwort

- Passwörter

- AUFMERKSAMKEIT

- Zahlung

- Personen

- Klingeln

- Planung

- Plattform

- Podcast

- Datenschutzrichtlinien

- Pool

- Werkzeuge

- Gegenwart

- Datenschutz

- Datenschutz und Sicherheit

- privat

- Private Key

- Produkte

- Profil

- Programm

- Risiken zu minimieren

- Protokoll

- Öffentlichkeit

- public Key

- Publishing

- QR-Codes

- RAM

- Angebot

- RE

- Veteran

- Forschungsprojekte

- Downloads

- REST

- Die Ergebnisse

- Belohnung

- Risiko

- Rollen

- Straße

- Ohne eine erfahrene Medienplanung zur Festlegung von Regeln und Strategien beschleunigt der programmatische Medieneinkauf einfach die Rate der verschwenderischen Ausgaben.

- Führen Sie

- Laufen

- Sicherheit

- Einsparung

- Skalieren

- Bildschirm

- Suche

- Sekundär-

- Sicherheitdienst

- sieht

- ausgewählt

- verkaufen

- Leistungen

- kompensieren

- Einstellung

- Teilen

- von Locals geführtes

- Schale

- Shopping

- Short

- Schließung

- Silbermedaille

- Einfacher

- SIX

- klein

- Schnappschuss

- So

- Social Media

- Social Media

- Software

- Geschwindigkeit

- Anfang

- begonnen

- Staaten

- Statistik

- Status

- Abonnement

- erfolgreich

- Schalter

- System

- sprechen

- Target

- Terminal

- AGB

- Test

- Testen

- Die Grundlagen

- die Welt

- Zeit

- Werkzeuge

- Top

- Themen

- Tracking

- der Verkehr

- Transaktion

- Übersetzungen

- Billionen

- Vertrauen

- uns

- Vereinigt

- USA

- Aktualisierung

- USB

- Video

- Videos

- Assistent

- VPN

- VPNs

- warten

- Ansehen

- Netz

- Web-Browser

- Web-Server

- Webseite

- Webseiten

- Was ist

- WHO

- Wi-Fi

- Wikipedia

- Wind

- Fenster

- kabellos

- Worte

- Arbeiten

- Werk

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- wert

- Youtube

- Null