Lesezeit: 4 Minuten

Am Montag gab das US-Justizministerium bekannt, dass in mehreren Ländern tätige Strafverfolgungsbehörden die Kontrolle über das Botnetz „Gameover Zeus“, das das Botnet vertreibt, erfolgreich übernommen haben Zeus Banking Trojaner und ein zweites Botnetz, das das Cryptolocker-Ransomware-Programm vertreibt. Zeus und seine Varianten ermöglichen Finanzbetrug, indem sie Anmeldeinformationen stehlen und umleiten Finanztransaktionen auf die Konten des Verbrechers. Cyrptolocker blockiert den Zugriff auf die Datendateien eines Benutzers durch Verschlüsselung und ermöglicht den Zugriff nur, wenn das Opfer ein Lösegeld zahlt, normalerweise 500 US-Dollar.

Am Montag gab das US-Justizministerium bekannt, dass in mehreren Ländern tätige Strafverfolgungsbehörden die Kontrolle über das Botnetz „Gameover Zeus“, das das Botnet vertreibt, erfolgreich übernommen haben Zeus Banking Trojaner und ein zweites Botnetz, das das Cryptolocker-Ransomware-Programm vertreibt. Zeus und seine Varianten ermöglichen Finanzbetrug, indem sie Anmeldeinformationen stehlen und umleiten Finanztransaktionen auf die Konten des Verbrechers. Cyrptolocker blockiert den Zugriff auf die Datendateien eines Benutzers durch Verschlüsselung und ermöglicht den Zugriff nur, wenn das Opfer ein Lösegeld zahlt, normalerweise 500 US-Dollar.

Es wird angenommen, dass Opfer dieser Malware-Programme in den letzten 100 Jahren Verluste von Cyberkriminellen von mehr als 2 Millionen US-Dollar erlitten haben!

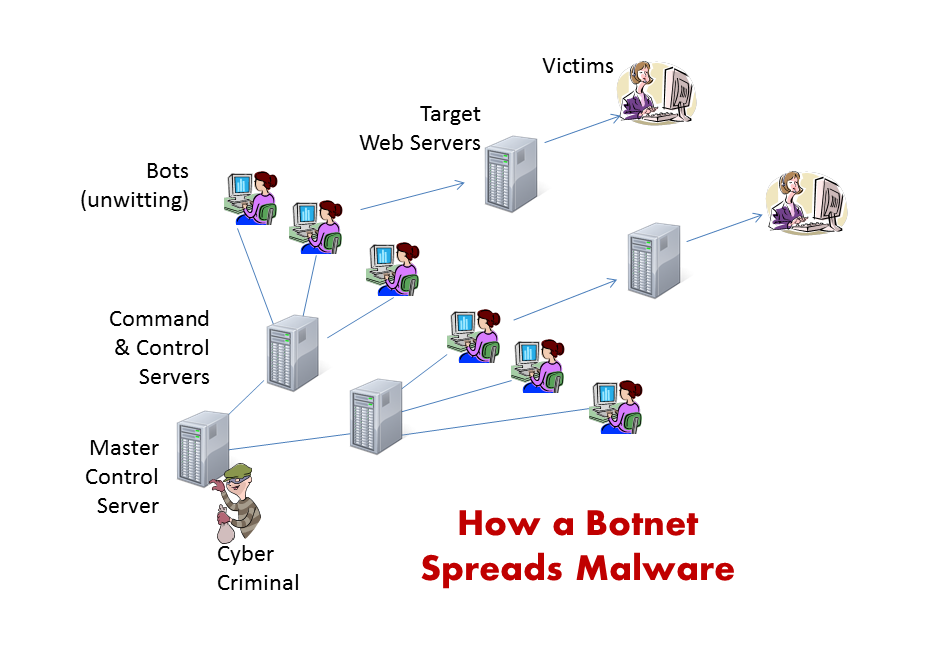

Ein Botnetz wird erstellt, indem ein Computer mit Malware infiziert wird, die die Kontrolle über den Computer des Opfers übernimmt, sodass es für die Verbreitung anderer Malware, E-Mail-Spam oder zum Starten von Denial-of-Service-Angriffen verwendet werden kann. Die Benutzer der meisten Botnet-Teilnehmer (Bots) wissen nicht einmal, dass ihre Computer für schändliche Zwecke verwendet werden.

Die Maßnahmen der Regierung bieten Computernutzern die Möglichkeit, ihre Computer von Botnet-Software zu befreien und sich künftig vor Opfern zu schützen. Leider glauben Experten, dass die Botnet-Ersteller in der Lage sein werden, ihre unerwünschten Clients wieder zu verbinden und ihre Malware innerhalb von 2 Wochen oder weniger erneut zu verbreiten.

Wenn Sie sich davor schützen möchten, Teil eines Botnetzes zu sein oder nicht Opfer einer solchen Malware für Cyberkriminalität zu werden, bietet die Comodo-Sicherheit den umfassendsten Schutz. Ob Sie Comodo verwenden Internet Security (CIS) für den Desktop-Benutzer oder das CESM-System (Comodo Endpoint Security Management) für das Unternehmen: Die Standard- / Verweigerungsstrategie von Comodo mit Auto Sandboxing stellt sicher, dass solche Schadprogramme Ihrem System oder Ihren Dateien niemals Schaden zufügen.

Die Sicherheit von Comodo konzentriert sich auf Prävention und nicht nur auf Erkennung. Die zum Patent angemeldete Auto Sandboxing-Technologie von Comodo schafft eine isolierte Echtzeitumgebung, die sichere, unsichere und fragwürdige Dateien und ausführbare Dateien und Dateien identifiziert Im Prinzip so, wie Sie es von Google Maps kennen. isoliert sowohl unsichere als auch unbekannte Dateien, sodass nur bekannte, vertrauenswürdige Dateien in Ihr System eindringen können.

Wenn eine Bedrohung besteht bekannt bösartig sein, Comodo Antivirus (AV) erkennt seine Signatur und verhindert, dass Schäden auftreten, dh die Verschlüsselung Ihrer Dateien. Wenn die Bedrohung ist unbekannt, die HIPS und die Auto-Sandbox fangen die Malware ab und stoppen sie auf ihren Spuren, da der Virus niemals tatsächlich auf Ihrem System installiert ist. Comodo AV-Labore erkennen Blacklist-Signaturen für schädliche Dateien wie CryptoLocker, sodass die Ransomware direkt in die Quarantäne- oder Sandbox-Verwaltungskonsolen von gelangt Comodo Endpunktsicherheit Manager (CESM), in dem der Administrator es löschen kann.

CESM 3 bietet unübertroffene Schutzleistung in unserer Remote-Verwaltungskonsole der nächsten Generation. Auf diese Weise kann der Administrator Echtzeitwarnungen über Listen- oder Panoramablicke aller Endpunkte und Systemverwaltungsfunktionen erhalten, eine Funktion, die im Allgemeinen nur in dedizierten Funktionen zu finden ist Fernüberwachung und -verwaltung (RMM) Systeme. Wenn der Benutzer die bösartige Nachricht mit CryptoLocker öffnet, erkennt CES die schädliche (oder unbekannte) Datei, sandboxet sie automatisch und benachrichtigt den Administrator. Wenn der Administrator vor Comodo Labs die Warnung erhält, kann der Administrator remote zugreifen Entfernen Sie die Ransomware vom Computer des Endbenutzers, unabhängig vom Standort des Endbenutzers.

Vier Klicks zur Sicherheit:

- Der Administrator zeigt die Liste der Dateien in der Sandbox an.

- Der Administrator wählt die schädlichen ausführbaren Dateien aus, die entfernt werden sollen.

- Der Administrator greift remote auf den Computer des Endbenutzers zu, um die schädliche Datei auszuwählen, die auf der Sandbox ausgeführt wird.

- Der Administrator löscht den Speicherort der Datei, um das System des Benutzers von der schädlichen Anwendung zu befreien.

Vier Klicks zur Sicherheit. So einfach ist das wirklich! Aber nehmen Sie nicht einfach unser Wort dafür. Comodo Endpoint Security (CES) basiert auf derselben zum Patent angemeldeten vorbeugenden Technologie wie unser Verbraucherprodukt Comodo Internet Security (CIS), dient zum Schutz der Verbraucher vor CryptoLocker. CIS wurde kürzlich von matousec.com, einem Projekt einer angesehenen Gruppe unabhängiger Sicherheitsexperten zur Verbesserung der Endbenutzersicherheit, mit der Spitzenposition bei der Proactive Security Challenge 64 ausgezeichnet. Nach der Herausforderung nannte matousec.com die GUS „Ultimative Schutzmaschine"

Zusätzlich zu seiner Fähigkeit, Unternehmen vor Malware wie CryptoLocker zu schützen, verfügt ESM über viele weitere großartige Funktionen. Mit dem neuesten Upgrade auf ESM wurden beispielsweise verschiedene Funktionen hinzugefügt, z. B. die zentrale Überwachung von Sandbox-Dateien (unbekannt) und schädlichen Dateien, die automatische Endpunktsynchronisierung über Active Directory, verschlüsselte VNC-Sitzungen mit lokalen und Remote-Endpunkten sowie die Unterstützung von Windows 7 Embedded Standard.

Um sich vor Botnetzen zu schützen, laden Cryptolocker, Zeus und alle ihre Varianten a herunter Kostenlose 60-Tage-Testversion für 60 Benutzer jetzt oder kontaktieren cesmsales@comodo.com für das Datum unseres nächsten Webinar.

KOSTENLOS TESTEN ERHALTEN SIE IHRE SOFORTIGE SICHERHEITSKORECARD KOSTENLOS

- Blockchain

- Einfallsreichtum

- Comodo Nachrichten

- Cryptocurrency Brieftaschen

- Kryptoaustausch

- Internet-Sicherheit

- Cyber-Kriminelle

- Internet-Sicherheit

- Cybersicherheit Comodo

- Heimatschutzministerium

- digitale Brieftaschen

- Firewall

- Kaspersky

- Malware

- McAfee

- NexBLOC

- Plato

- platon ai

- Datenintelligenz von Plato

- Plato-Spiel

- PlatoData

- Platogaming

- VPN

- Website-Sicherheit

- Zephyrnet