ESET-Forscher liefern eine Analyse eines Angriffs, der von einem bisher unbekannten mit China verbündeten Bedrohungsakteur namens Blackwood durchgeführt wurde und von dem wir glauben, dass er seit mindestens 2018 aktiv ist. Die Angreifer liefern über den Gegner ein hochentwickeltes Implantat, das wir NSPX30 nannten -in-the-middle (AitM)-Angriffe kapern Update-Anfragen von legitimer Software.

Kernpunkte in diesem Blogpost:

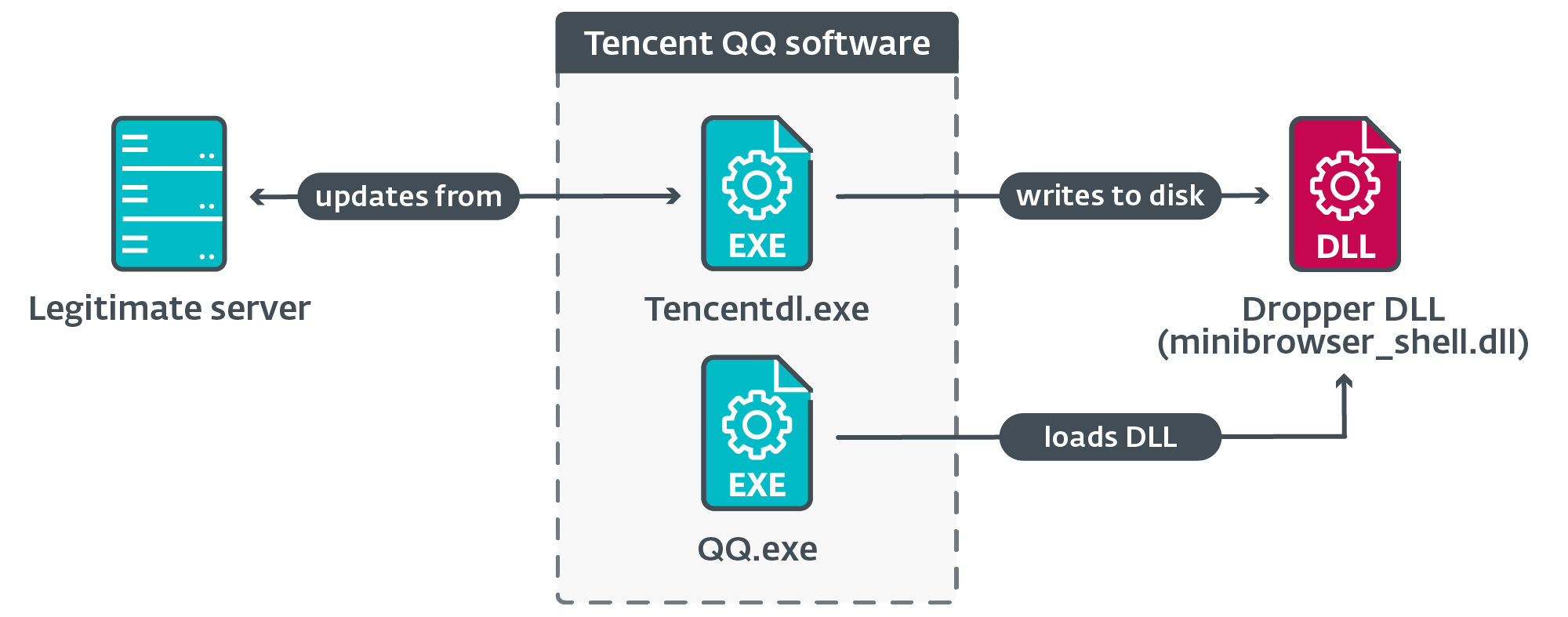

- Wir haben festgestellt, dass das NSPX30-Implantat über die Aktualisierungsmechanismen legitimer Software wie Tencent QQ, WPS Office und Sogou Pinyin bereitgestellt wird.

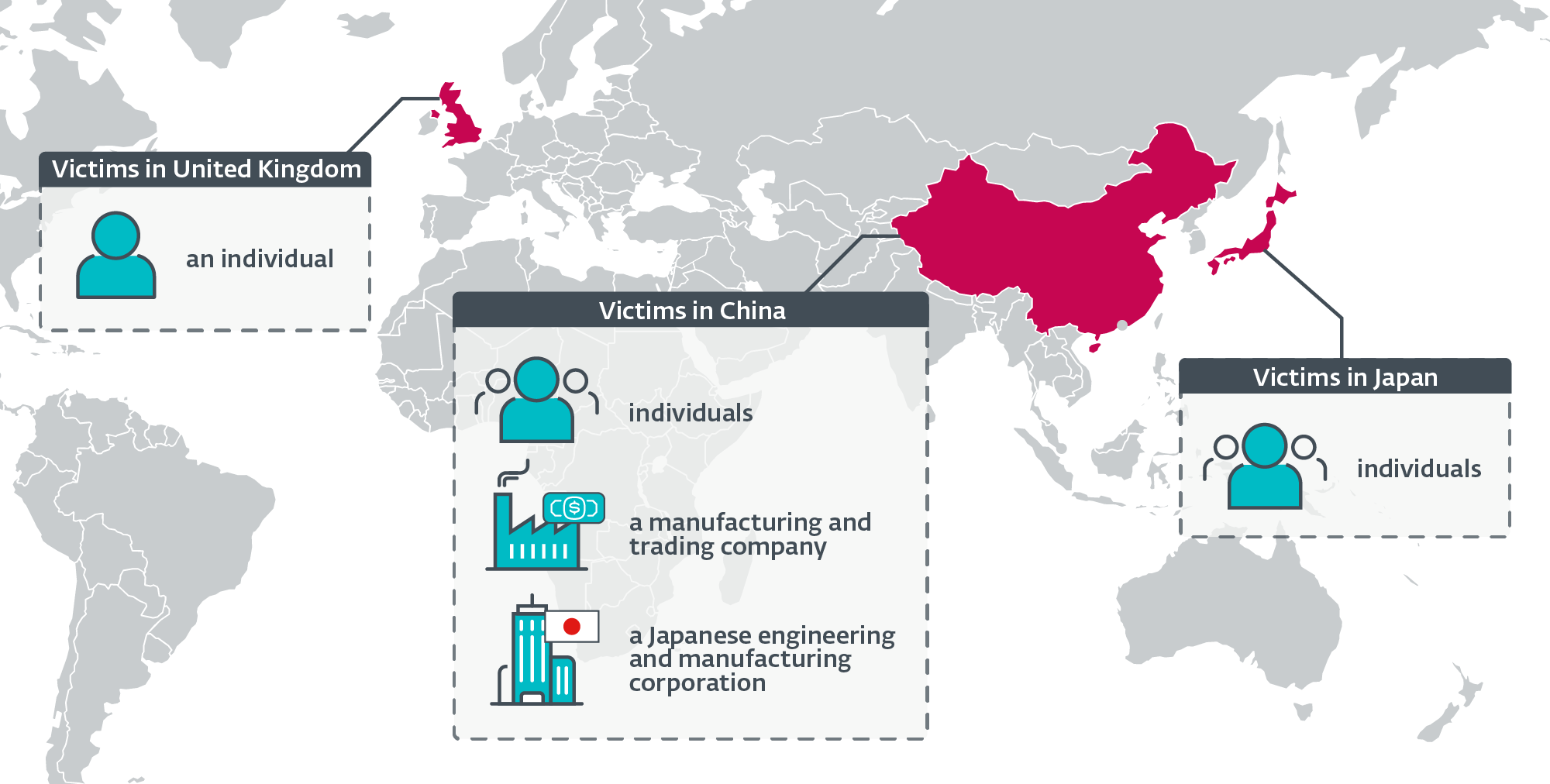

- Wir haben das Implantat bei gezielten Angriffen gegen chinesische und japanische Unternehmen sowie gegen Personen in China, Japan und dem Vereinigten Königreich entdeckt.

- Unsere Forschung führte die Entwicklung von NSPX30 auf eine kleine Hintertür aus dem Jahr 2005 zurück, die wir Project Wood nannten und die darauf abzielte, Daten von ihren Opfern zu sammeln.

- NSPX30 ist ein mehrstufiges Implantat, das mehrere Komponenten wie einen Dropper, einen Installer, Loader, einen Orchestrator und eine Hintertür umfasst. Beide letzteren verfügen über eigene Plugin-Sets.

- Das Implantat wurde speziell für die Fähigkeit der Angreifer entwickelt, Pakete abzufangen, sodass NSPX30-Betreiber ihre Infrastruktur verbergen können.

- NSPX30 ist auch in der Lage, sich selbst in mehreren chinesischen Antimalware-Lösungen auf die Zulassungsliste zu setzen.

- Wir führen diese Aktivität auf eine neue APT-Gruppe zurück, die wir Blackwood getauft haben.

Blackwood-Profil

Blackwood ist eine mit China verbündete APT-Gruppe, die seit mindestens 2018 aktiv ist und Cyberspionageoperationen gegen chinesische und japanische Einzelpersonen und Unternehmen durchführt. Blackwood verfügt über die Fähigkeit, Adversary-in-the-Middle-Angriffe durchzuführen, um das Implantat, das wir NSPX30 nennen, durch Aktualisierungen legitimer Software bereitzustellen und den Standort seiner Befehls- und Kontrollserver zu verbergen, indem es den vom Implantat generierten Datenverkehr abfängt.

Kampagnenübersicht

Im Jahr 2020 wurde eine Welle bösartiger Aktivitäten auf einem Zielsystem in China festgestellt. Die Maschine war zu dem geworden, was wir gemeinhin als „Bedrohungsmagnet“ bezeichnen, da wir Versuche von Angreifern entdeckten, Malware-Toolkits zu verwenden, die verschiedenen APT-Gruppen zugeordnet sind: Ausweichender Panda, LuoYuund einen dritten Bedrohungsakteur, den wir als LittleBear verfolgen.

Auf diesem System haben wir auch verdächtige Dateien entdeckt, die nicht zu den Toolkits dieser drei Gruppen gehörten. Dies veranlasste uns, eine Untersuchung eines Implantats namens NSPX30 einzuleiten. Wir konnten seine Entwicklung bis ins Jahr 2005 zurückverfolgen.

Laut ESET-Telemetrie wurde das Implantat auf einer kleinen Anzahl von Systemen erkannt. Zu den Opfern gehören:

- nicht identifizierte Personen in China und Japan,

- eine nicht identifizierte chinesischsprachige Person, die mit dem Netzwerk einer renommierten öffentlichen Forschungsuniversität im Vereinigten Königreich verbunden ist,

- ein großes Produktions- und Handelsunternehmen in China, und

- das Büro eines japanischen Unternehmens in der Ingenieurs- und Fertigungsbranche in China.

Wir haben auch beobachtet, dass die Angreifer versuchen, Systeme erneut zu kompromittieren, wenn der Zugriff verloren geht.

Abbildung 1 ist eine geografische Verteilung der Blackwood-Ziele gemäß ESET-Telemetrie.

NSPX30-Entwicklung

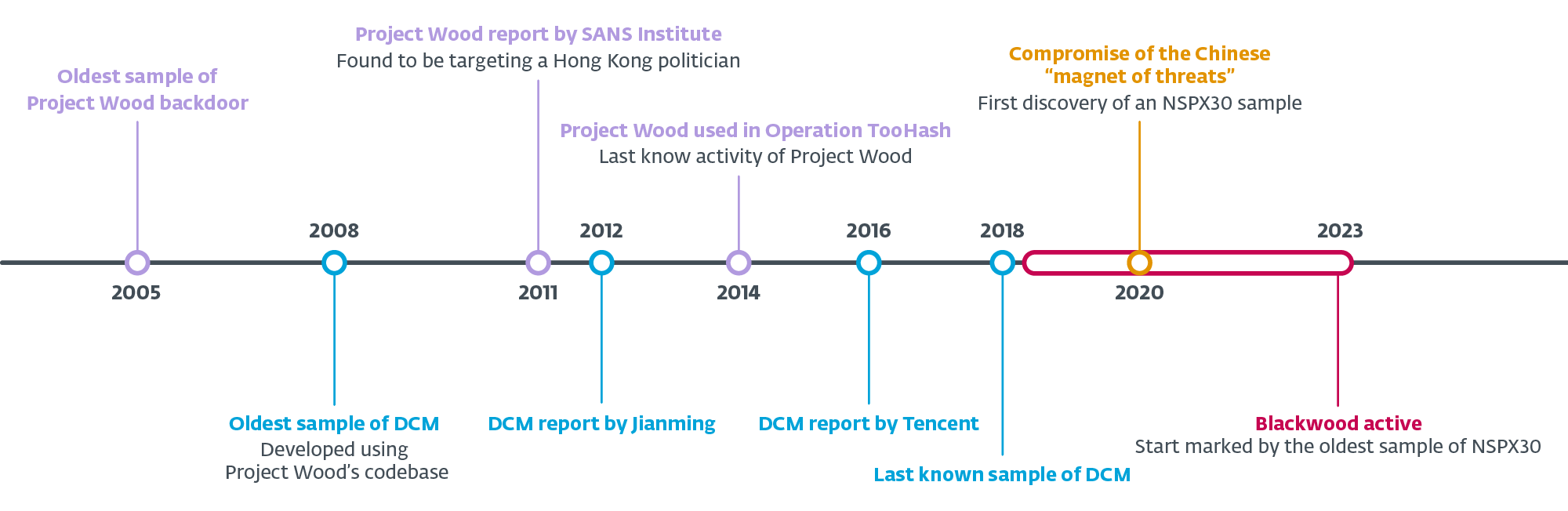

Während unserer Forschung zum NSPX30-Implantat haben wir seine Entwicklung auf einen frühen Vorfahren zurückgeführt – eine einfache Hintertür, die wir Project Wood genannt haben. Das älteste Beispiel von Project Wood, das wir finden konnten, wurde 2005 zusammengestellt und scheint als Codebasis für die Erstellung mehrerer Implantate verwendet worden zu sein. Ein solches Implantat, aus dem sich NSPX30 entwickelte, wurde 2008 von seinen Autoren DCM genannt.

Abbildung 2 zeigt einen Zeitstrahl dieser Entwicklungen, basierend auf unserer Analyse von Proben in unserer Sammlung und ESET-Telemetrie sowie öffentlicher Dokumentation. Die hier dokumentierten Ereignisse und Daten geben jedoch immer noch ein unvollständiges Bild von fast zwei Jahrzehnten der Entwicklung und böswilligen Aktivitäten einer unbekannten Anzahl von Bedrohungsakteuren.

In den folgenden Abschnitten beschreiben wir einige unserer Erkenntnisse zu Project Wood, DCM und NSPX30.

Projekt Holz

Ausgangspunkt für die Entwicklung dieser Implantate ist eine kleine Hintertür, die am 9. Januar zusammengestellt wurdeth, 2005, gemäß den Zeitstempeln im PE-Header seiner beiden Komponenten – dem Loader und der Backdoor. Letzterer verfügt über Funktionen zum Sammeln von System- und Netzwerkinformationen sowie zum Aufzeichnen von Tastenanschlägen und zum Erstellen von Screenshots.

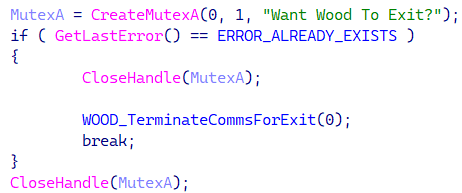

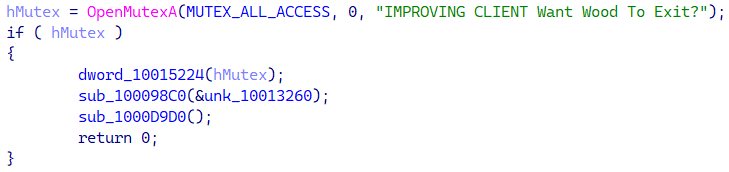

Wir haben die Hintertür Project Wood benannt, basierend auf einem wiederkehrenden Mutex-Namen, wie in Abbildung 3 dargestellt.

Kompilierungszeitstempel sind unzuverlässige Indikatoren, da sie von Angreifern manipuliert werden können; Daher haben wir in diesem speziellen Fall zusätzliche Datenpunkte berücksichtigt. Erstens die Zeitstempel aus dem PE-Header der Loader- und Backdoor-Beispiele; siehe Tabelle 1. Es gibt nur einen Unterschied von 17 Sekunden in der Kompilierungszeit beider Komponenten.

Tabelle 1. Zeitstempel der PE-Kompilierung in Komponenten aus der Stichprobe von 2005

|

SHA-1 |

Dateiname |

Zeitstempel der PE-Kompilierung |

Beschreibung |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

Project Wood-Hintertür. Der Zeitstempel aus der Exporttabelle stimmt mit dem Zeitstempel der PE-Kompilierung überein. |

|

834EAB42383E171DD6A4 |

N / A |

2005-01-09 08:21:39 |

Der Project Wood Loader enthält die Backdoor als Ressource eingebettet. |

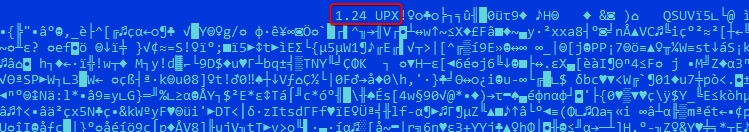

Der zweite Datenpunkt stammt aus der Dropper-Probe, die mit komprimiert wurde UPX. Dieses Tool fügt seine Version (Abbildung 4) in die resultierende komprimierte Datei ein – in diesem Fall UPX-Version 1.24 veröffentlicht in 2003, vor dem Erstellungsdatum der Stichprobe.

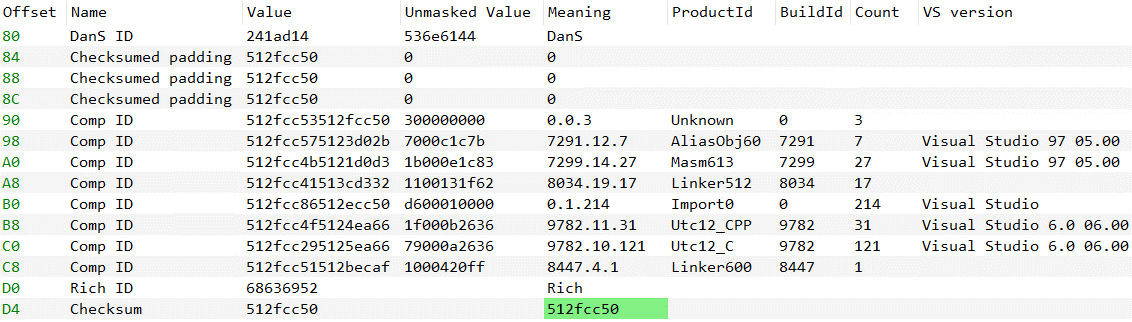

Der dritte Datenpunkt sind die gültigen Metadaten aus den PE Rich Headern (Abbildung 5), die darauf hinweisen, dass das Beispiel mit Visual Studio 6.0 kompiliert wurde. veröffentlicht in 1998, vor dem Kompilierungsdatum des Beispiels.

Wir halten es für unwahrscheinlich, dass die Zeitstempel, die Rich-Header-Metadaten und die UPX-Version von den Angreifern manipuliert wurden.

Öffentliche Dokumentation

Gemäß einer technisches Papier Wie das SANS Institute im September 2011 veröffentlichte, wurde eine unbenannte und nicht zugeordnete Hintertür (Project Wood) verwendet, um eine politische Persönlichkeit aus Hongkong per Spearphishing-E-Mail anzugreifen.

Im Oktober 2014 veröffentlichte G DATA eine berichten einer Kampagne namens Operation TooHash, die seitdem dem zugeschrieben wird Gelsemium APT-Gruppe. Das Rootkit G DATA mit dem Namen DirectsX lädt eine Variante der Project Wood-Hintertür (siehe Abbildung 6) mit einigen Funktionen, die in DCM und später in NSPX30 zu sehen sind, wie z. B. die Möglichkeit, sich selbst in Cybersicherheitsprodukten auf die Zulassungsliste zu setzen (weiter unten in Tabelle 4 detailliert beschrieben).

DCM, auch bekannt als Dark Spectre

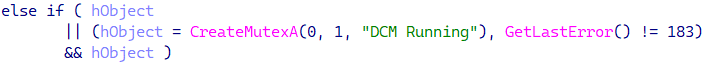

Das frühe Project Wood diente als Codebasis für mehrere Projekte; Eines davon ist ein Implantat, das von seinen Autoren DCM (siehe Abbildung 7) genannt wird.

Der Bericht von Tencent aus dem Jahr 2016 beschreibt eine weiterentwickelte DCM-Variante, die sich auf die AitM-Fähigkeiten der Angreifer verlässt, um ihre Opfer zu kompromittieren, indem sie das DCM-Installationsprogramm als Software-Update bereitstellen und Daten über DNS-Anfragen an legitime Server exfiltrieren. Das letzte Mal, dass wir DCM bei einem Angriff beobachteten, war im Jahr 2018.

Öffentliche Dokumentation

DCM wurde erstmals von dem chinesischen Unternehmen dokumentiert Jiangmin im Jahr 2012, obwohl es zu diesem Zeitpunkt unbenannt blieb und später von Dark Spectre benannt wurde Tencent im Jahr 2016.

NSPX30

Das älteste von uns gefundene Beispiel von NSPX30 wurde am 6. Juni zusammengestelltth, 2018. NSPX30 hat eine andere Komponentenkonfiguration als DCM, da sein Betrieb in zwei Phasen unterteilt wurde und sich vollständig auf die AitM-Fähigkeit des Angreifers verlässt. Der DCM-Code wurde in kleinere Komponenten aufgeteilt.

Wir haben das Implantat nach PDB-Pfaden benannt, die in Plugin-Beispielen gefunden wurden:

- Z:Workspacemm32NSPX30Pluginspluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

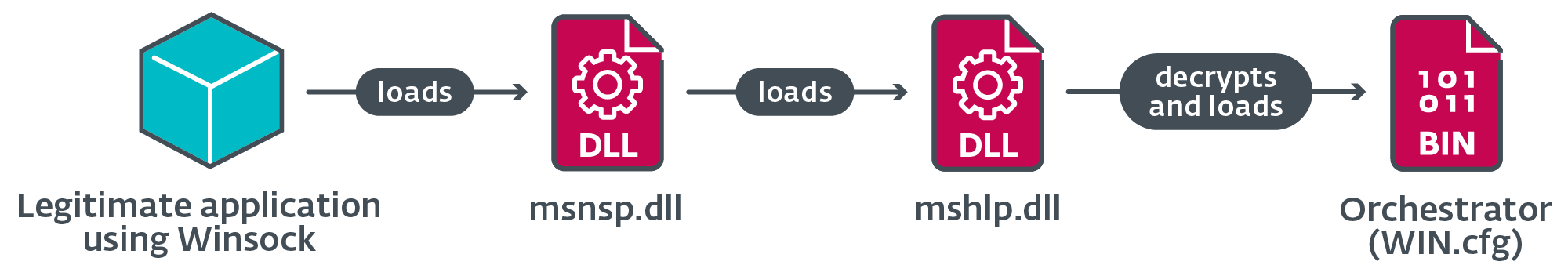

Wir glauben, dass sich NSP auf seine Persistenztechnik bezieht: die persistente Loader-DLL, die auf der Festplatte benannt ist msnsp.dll, wird intern benannt mynsp.dll (laut den Daten der Exporttabelle), wahrscheinlich weil es als Winsock installiert ist namesTempo pRovider (NSP).

Schließlich wurde NSPX30 nach unserem besten Wissen vor dieser Veröffentlichung nicht öffentlich dokumentiert.

Technische Analyse

Mithilfe der ESET-Telemetrie haben wir festgestellt, dass Maschinen gefährdet sind, wenn legitime Software versucht, Updates von legitimen Servern über das (unverschlüsselte) HTTP-Protokoll herunterzuladen. Zu den gekaperten Software-Updates gehören solche für beliebte chinesische Software wie Tencent QQ, Sogou Pinyin und WPS Office.

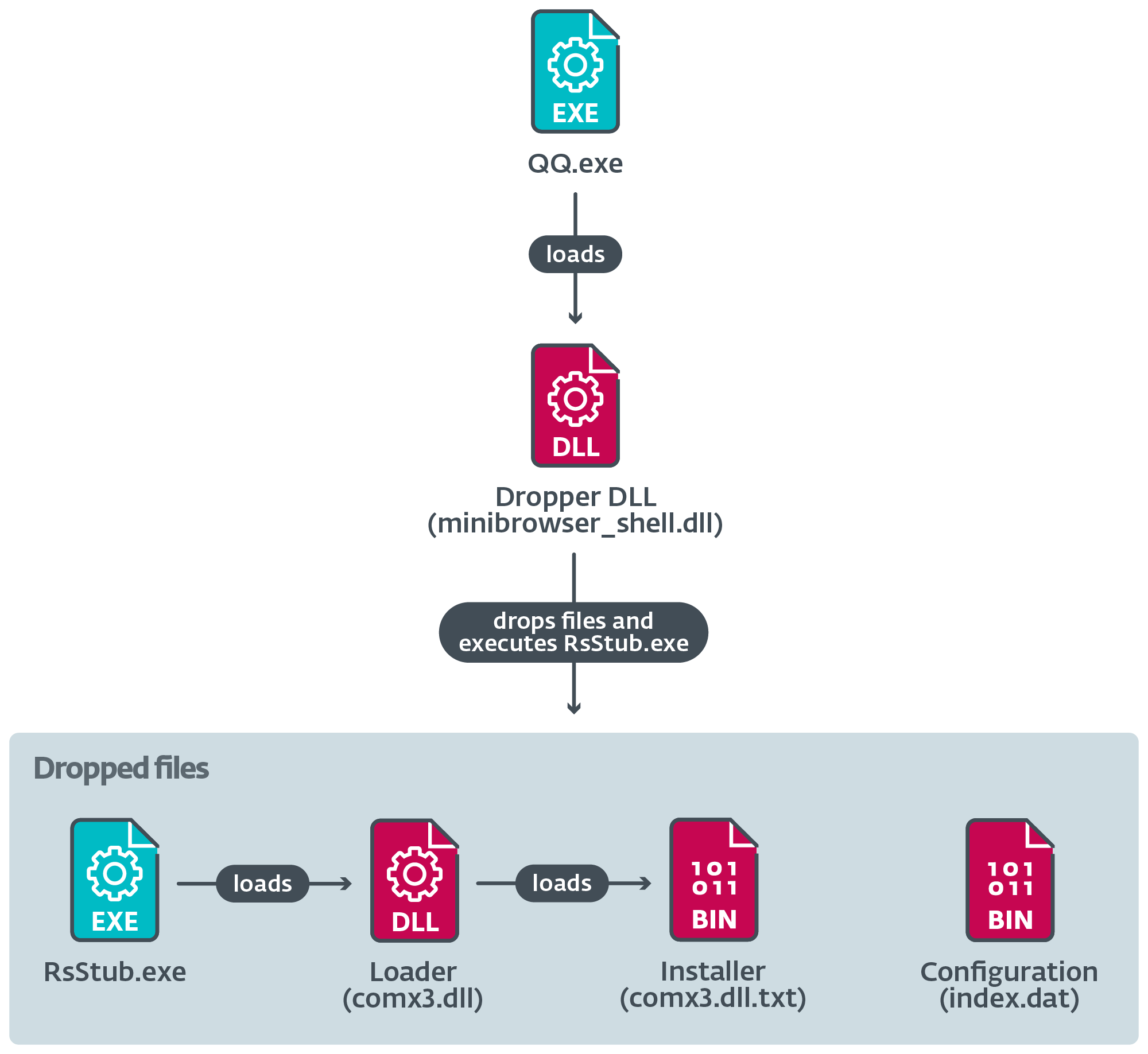

Eine Darstellung der Ausführungskette, wie sie in der ESET-Telemetrie zu sehen ist, ist in Abbildung 8 dargestellt.

In Tabelle 2 stellen wir ein Beispiel für eine URL und die IP-Adresse bereit, zu der die Domäne zum Zeitpunkt des Downloads auf dem System des Benutzers aufgelöst wurde.

Tabelle 2. Eine beobachtete URL, Server-IP-Adresse und Prozessname einer legitimen Downloader-Komponente

|

URL |

Zum ersten Mal gesehen |

IP-Adresse |

ASN |

Downloader |

|

http://dl_dir.qq[.]com/ |

2021-10-17 |

183.134.93[.]171 |

AS58461 (CHINANET) |

Tencentdl.exe |

Laut ESET-Telemetrie und passiven DNS-Informationen sind die in anderen Fällen beobachteten IP-Adressen mit Domains von legitimen Softwareunternehmen verknüpft; Wir haben auf einigen von ihnen bis zu Millionen Verbindungen registriert und gesehen, wie legitime Softwarekomponenten von diesen IP-Adressen heruntergeladen wurden.

Netzwerkimplantationshypothese

Wie genau die Angreifer in der Lage sind, NSPX30 als bösartige Updates bereitzustellen, bleibt uns unbekannt, da wir das Tool, das es den Angreifern ermöglicht, ihre Ziele zunächst zu kompromittieren, noch nicht entdeckt haben.

Basierend auf unserer eigenen Erfahrung mit mit China verbündeten Bedrohungsakteuren, die diese Fähigkeiten aufweisen (Ausweichender Panda und Die Zauberer) sowie neuere Forschungen zu Fräsimplantaten, die darauf zurückgeführt werden BlackTech und Camaro-Drache (aka Mustang-Panda) spekulieren wir, dass die Angreifer ein Netzwerkimplantat in den Netzwerken der Opfer einsetzen, möglicherweise auf anfälligen Netzwerkgeräten wie Routern oder Gateways.

Die Tatsache, dass wir keine Hinweise auf eine Verkehrsumleitung über DNS gefunden haben, könnte darauf hindeuten, dass das hypothetische Netzwerkimplantat, wenn es unverschlüsselten HTTP-Verkehr im Zusammenhang mit Updates abfängt, mit dem Dropper des NSPX30-Implantats in Form einer DLL, einer ausführbaren Datei oder eines ZIP-Archivs antwortet enthält die DLL.

Zuvor haben wir erwähnt, dass das NSPX30-Implantat die Paketabfangfähigkeit der Angreifer nutzt, um seine C&C-Infrastruktur zu anonymisieren. In den folgenden Unterabschnitten werden wir beschreiben, wie sie dies tun.

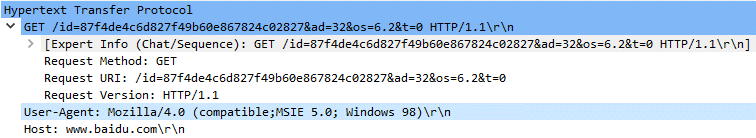

HTTP-Abfangen

Um die Hintertür herunterzuladen, sendet der Orchestrator eine HTTP-Anfrage (Abbildung 9) an die Website von Baidu – einer legitimen chinesischen Suchmaschine und einem Softwareanbieter – mit einer besonderen Nachricht User-Agent tarnt sich unter Windows 98 als Internet Explorer. Die Antwort vom Server wird in einer Datei gespeichert, aus der die Backdoor-Komponente extrahiert und in den Speicher geladen wird.

Das Anfrage-URI ist benutzerdefiniert und enthält Informationen vom Orchestrator und dem kompromittierten System. Bei nicht abgefangenen Anfragen wird beim Senden einer solchen Anfrage an den legitimen Server der Fehlercode 404 zurückgegeben. Ein ähnliches Verfahren wird von der Hintertür zum Herunterladen von Plugins verwendet, allerdings mit einem etwas anderen Verfahren Anfrage-URI.

Das Netzwerkimplantat müsste lediglich nach HTTP-GET-Anfragen suchen www.baidu.com mit diesem besonderen alten User-Agent und analysieren die Anfrage-URI um zu bestimmen, welche Nutzlast gesendet werden muss.

UDP-Abfangen

Während der Initialisierung erstellt die Hintertür einen passiven UDP-Listening-Socket und lässt das Betriebssystem den Port zuweisen. Bei der Verwendung passiver Hintertüren kann es für Angreifer zu Komplikationen kommen, etwa wenn Firewalls oder Router mit NAT eingehende Kommunikation von außerhalb des Netzwerks verhindern. Darüber hinaus muss der Controller des Implantats die genaue IP-Adresse und den Port des kompromittierten Computers kennen, um Kontakt mit der Hintertür aufzunehmen.

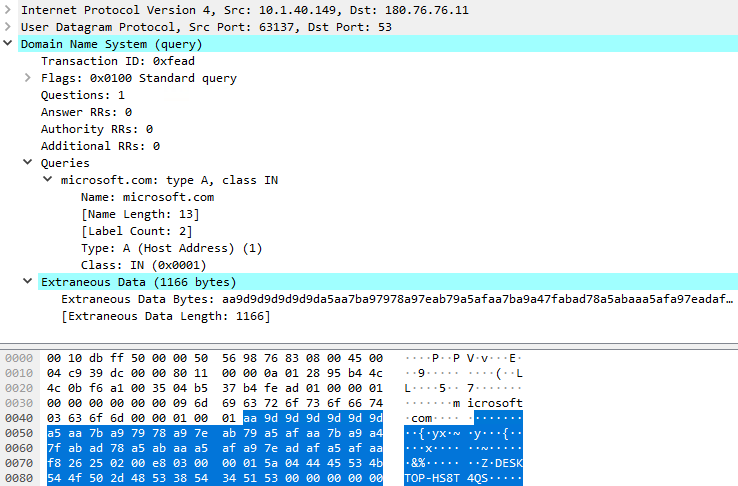

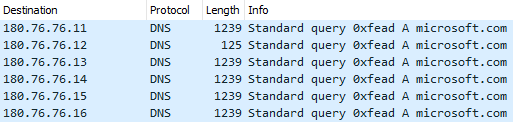

Wir glauben, dass die Angreifer das letztere Problem gelöst haben, indem sie denselben Port verwendet haben, auf dem die Hintertür auf Befehle lauscht, um auch die gesammelten Daten herauszufiltern, sodass das Netzwerkimplantat genau weiß, wohin es die Pakete weiterleiten muss. Der Datenexfiltrationsvorgang beginnt standardmäßig nach der Erstellung des Sockets und besteht aus DNS-Abfragen für den microsoft.com Domain; Die gesammelten Daten werden an das DNS-Paket angehängt. Abbildung 10 zeigt eine Erfassung der ersten von der Hintertür gesendeten DNS-Anfrage.

Die erste DNS-Abfrage wird an gesendet 180.76.76[.]11:53 (ein Server, der zum Zeitpunkt des Schreibens keinen DNS-Dienst bereitstellt) und für jede der folgenden Abfragen wird die Ziel-IP-Adresse in die nachfolgende Adresse geändert, wie in Abbildung 11 dargestellt.

Das 180.76.76.0/24 Das Netzwerk gehört Baidu, und interessanterweise stellen einige der Server unter diesen IP-Adressen DNS-Dienste zur Verfügung, z 180.76.76.76, das ist Baidus öffentlicher DNS-Dienst.

Wir gehen davon aus, dass das Netzwerkimplantat die abgefangenen DNS-Abfragepakete an den Server des Angreifers weiterleitet. Das Implantat kann die Pakete einfach filtern, indem es mehrere Werte kombiniert, um einen Fingerabdruck zu erstellen, zum Beispiel:

- Ziel-IP-Adresse

- UDP-Port (wir haben beobachtet 53, 4499 und 8000),

- Transaktions-ID der übereinstimmenden DNS-Abfrage 0xFEAD,

- Domainname und

- DNS-Abfrage mit angehängten Fremddaten.

Abschließende Gedanken

Die Nutzung der AitM-Fähigkeit der Angreifer zum Abfangen von Paketen ist eine clevere Möglichkeit, den Standort ihrer C&C-Infrastruktur zu verbergen. Wir haben Opfer außerhalb Chinas – also in Japan und im Vereinigten Königreich – beobachtet, gegen die der Orchestrator die Hintertür einsetzen konnte. Anschließend schickten die Angreifer Befehle an die Hintertür, um Plugins herunterzuladen; Beispielsweise erhielt das Opfer aus Großbritannien zwei Plugins, die darauf ausgelegt waren, Informationen und Chats von Tencent QQ zu sammeln. Daher wissen wir, dass das AitM-System vorhanden war und funktionierte, und wir müssen davon ausgehen, dass der Exfiltrationsmechanismus ebenfalls vorhanden war.

Einige der Server – zum Beispiel im 180.76.76.0/24 Netzwerk – scheinen zu sein AnycastedDies bedeutet, dass möglicherweise mehrere Server auf der ganzen Welt geolokalisiert sind, um auf (legitime) eingehende Anfragen zu antworten. Dies deutet darauf hin, dass das Abfangen des Netzwerks wahrscheinlich näher an den Zielen und nicht näher am Baidu-Netzwerk erfolgt. Das Abfangen durch einen chinesischen ISP ist auch unwahrscheinlich, da Baidu einen Teil seiner Netzwerkinfrastruktur außerhalb Chinas hat, sodass Opfer außerhalb Chinas möglicherweise keinen chinesischen ISP nutzen, um auf Baidu-Dienste zuzugreifen.

NSPX30

In den folgenden Abschnitten beschreiben wir die wichtigsten Phasen der Ausführung der Malware.

Stufe

Abbildung 12 zeigt die Ausführungskette, wenn die legitime Komponente eine bösartige Dropper-DLL lädt, die mehrere Dateien auf der Festplatte erstellt.

Der Dropper wird ausgeführt RsStub.exe, eine legitime Softwarekomponente des chinesischen Antimalware-Produkts Rising Antivirus, die missbraucht wird, um den Schadcode seitlich zu laden comx3.dll.

Abbildung 13 zeigt die wichtigsten Schritte, die während der Ausführung dieser Komponente ausgeführt werden.

Wann RsStub.exe Anrufe ExitProcess, wird die Loader-Funktion aus dem Shellcode anstelle des legitimen API-Funktionscodes ausgeführt.

Der Loader entschlüsselt die Installations-DLL aus der Datei comx3.dll.txt; Der Shellcode lädt dann die Installations-DLL in den Speicher und ruft ihren Einstiegspunkt auf.

Installations-DLL

Das Installationsprogramm verwendet UAC-Umgehungstechniken aus Open-Source-Implementierungen, um einen neuen erhöhten Prozess zu erstellen. Welches verwendet wird, hängt von mehreren Bedingungen ab, wie in Tabelle 3 dargestellt.

Tabelle 3. Hauptbedingung und entsprechende Unterbedingungen, die erfüllt sein müssen, um eine UAC-Bypass-Technik anzuwenden

Die Bedingungen bestätigen das Vorhandensein zweier Prozesse: Wir glauben das avp.exe ist eine Komponente der Antimalware-Software von Kaspersky und rstray.exe eine Komponente von Rising Antivirus.

Das Installationsprogramm versucht, die Übermittlung von Beispielen durch Windows Defender zu deaktivieren und fügt eine Ausschlussregel für die Loader-DLL hinzu msnsp.dll. Dies geschieht durch die Ausführung zweier PowerShell-Befehle über cmd.exe:

- cmd /c powershell -inputformat none -outputformat none -NonInteractive -Command Set-MpPreference -SubmitSamplesConsent 0

- cmd /c powershell -inputformat none -outputformat none -NonInteractive -Command Add-MpPreference -ExclusionPath „C:Program Files (x86)Common Filesmicrosoft sharedTextConvmsnsp.dll“

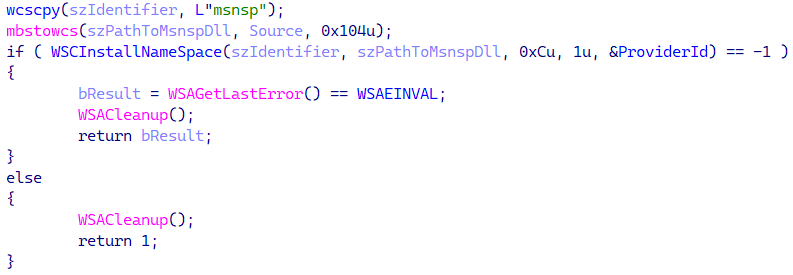

Das Installationsprogramm legt dann die persistente Loader-DLL ab C:Programme (x86)Gemeinsame Dateienmicrosoft sharedTextConvmsnsp.dll und stellt mithilfe der API eine Persistenz dafür her WSCInstallNameSpace um die DLL als zu installieren Winsock-Namespace-Anbieter namens msnsp, wie in Abbildung 14 gezeigt.

Dadurch wird die DLL automatisch geladen, wenn ein Prozess Winsock verwendet.

Schließlich löscht das Installationsprogramm die Loader-DLL mshlp.dll und die verschlüsselte Orchestrator-DLL WIN.cfg zu C:ProgramDataWindows.

Stufe

Diese Phase beginnt mit der Ausführung von msnsp.dll. Abbildung 15 zeigt die Ladekette in Stufe 2.

Koordinationsrechner

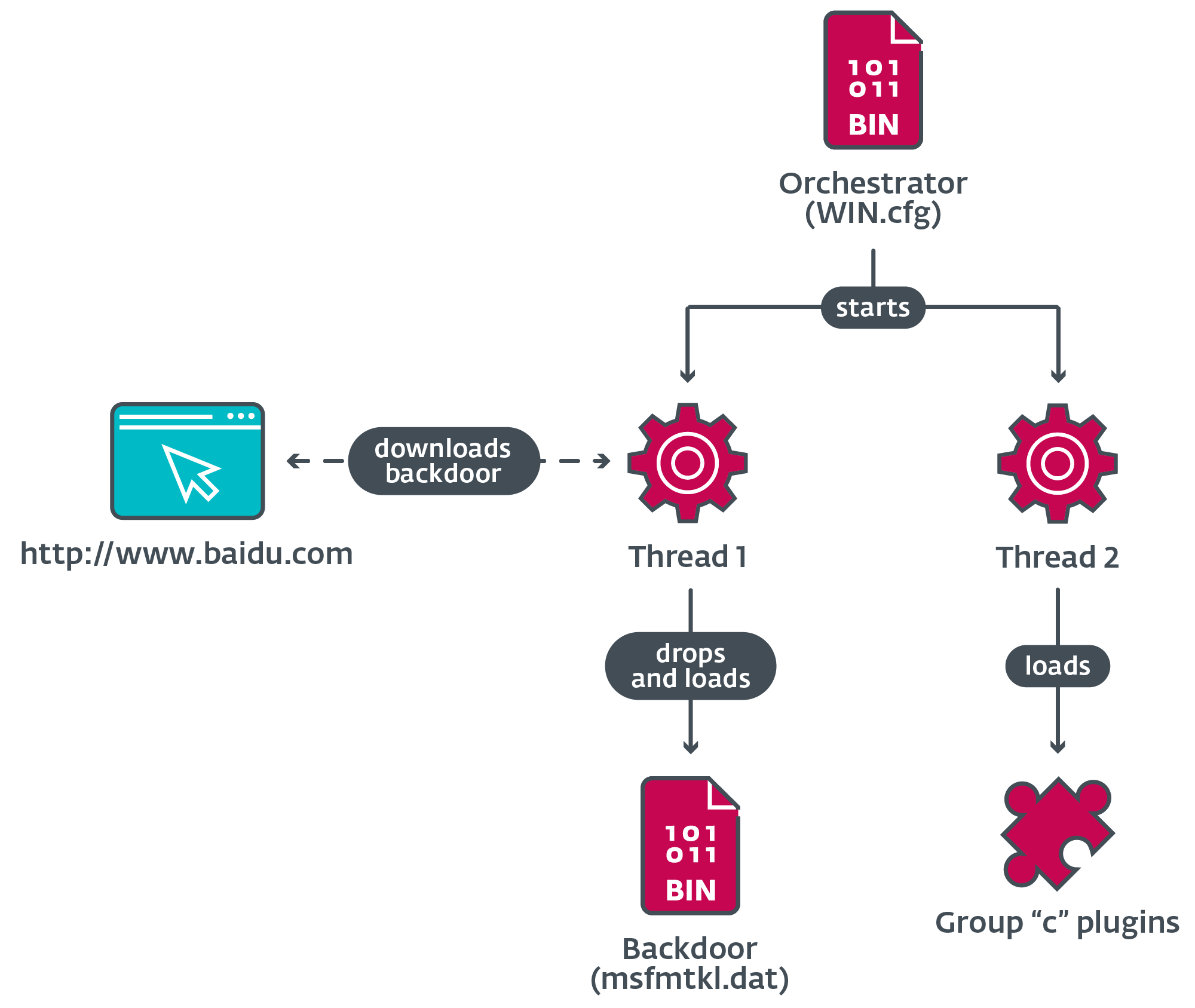

Abbildung 16 zeigt die Hauptaufgaben des Orchestrators, darunter das Abrufen der Hintertür und das Laden von Plugins.

Beim Laden erstellt der Orchestrator zwei Threads, um seine Aufgaben auszuführen.

Orchestrator-Thread 1

Der Orchestrator löscht die ursprüngliche Dropper-Datei von der Festplatte und versucht, die Hintertür von zu laden msfmtkl.dat. Wenn die Datei nicht vorhanden ist oder nicht geöffnet werden kann, verwendet der Orchestrator Windows-Internet-APIs, um wie zuvor erläutert eine Verbindung zur legitimen Website des chinesischen Unternehmens Baidu herzustellen.

Die Antwort des Servers wird in einer temporären Datei gespeichert und unterliegt einem Validierungsverfahren. Wenn alle Bedingungen erfüllt sind, wird die verschlüsselte Nutzlast in der Datei in eine neue Datei geschrieben und in umbenannt msfmtkl.dat.

Nachdem die neue Datei mit der verschlüsselten Nutzlast erstellt wurde, liest der Orchestrator ihren Inhalt und entschlüsselt die Nutzlast mithilfe von RC4. Das resultierende PE wird in den Speicher geladen und sein Einstiegspunkt wird ausgeführt.

Orchestrator-Thread 2

Abhängig vom Namen des aktuellen Prozesses führt der Orchestrator mehrere Aktionen aus, darunter das Laden von Plugins und das Hinzufügen von Ausschlüssen, um die Loader-DLLs in den lokalen Datenbanken von drei Antimalware-Softwareprodukten chinesischen Ursprungs auf die Zulassungsliste zu setzen.

Tabelle 4 beschreibt die Aktionen, die ergriffen werden, wenn der Prozessname mit dem einer Sicherheitssoftware-Suite übereinstimmt, in der der Orchestrator seine Lader auf die Zulassungsliste setzen kann.

Tabelle 4. Orchestrator-Aktionen bei der Ausführung in einem Prozess mit dem Namen einer bestimmten Sicherheitssoftware

|

Prozessname |

Zielgerichtete Software |

Action |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

Versucht, die legitime DLL zu laden TAVinterface.dll um die exportierte Funktion zu verwenden CreateTaveInstance um eine Schnittstelle zu erhalten. Beim Aufruf einer zweiten Funktion über die Schnittstelle wird ein Dateipfad als Parameter übergeben. |

|

|

360safe.exe 360tray.exe |

Versucht, die legitime DLL zu laden deepscancloudcom2.dll um die exportierten Funktionen zu verwenden XDOpen, XDAddRecordsEx und XDSchließen, fügt es einen neuen Eintrag in der SQL-Datenbankdatei hinzu speedmem2.hg. |

|

|

360sd.exe |

Versucht, die Datei zu öffnen sl2.db fügt eine Base64-codierte Binärstruktur hinzu, die den Pfad zur Loader-DLL enthält. |

|

|

kxescore.exe kxetray.exe |

Versucht, die legitime DLL zu laden securitykxescankhistory.dll um die exportierte Funktion zu verwenden KSDllGetClassObject um eine Schnittstelle zu erhalten. Wenn es eine der Funktionen aus der vtable aufruft, übergibt es einen Dateipfad als Parameter. |

Tabelle 5 beschreibt die Aktionen, die durchgeführt werden, wenn der Prozessname mit dem Namen der ausgewählten Instant Messaging-Software übereinstimmt. In diesen Fällen lädt der Orchestrator Plugins von der Festplatte.

Tabelle 5. Ochestrator-Aktionen bei der Ausführung in einem Prozess mit dem Namen einer bestimmten Instant-Messaging-Software

|

Prozessname |

Zielgerichtete Software |

Action |

|

qq.exe |

Versucht, einen Mutex mit dem Namen zu erstellen QQ-NACHRICHTENSPERRE ERHALTEN. Wenn der Mutex noch nicht vorhanden ist, lädt er die Plugins c001.dat, c002.dat und c003.dat von Festplatte. |

|

|

wechat.exe |

Lädt das Plugin c006.dat. |

|

|

Telegramm.exe |

Lädt das Plugin c007.dat. |

|

|

skype.exe |

Lädt das Plugin c003.dat. |

|

|

cc.exe |

Unbekannt; möglicherweise CloudChat. |

|

|

Raidcall.exe |

||

|

yy.exe |

Unbekannt; eventuell eine Bewerbung von YY soziales Netzwerk. |

|

|

aliim.exe |

Lädt das Plugin c005.dat. |

Nach Abschluss der entsprechenden Aktionen kehrt der Thread zurück.

Plugins-Gruppe „c“

Aus unserer Analyse des Orchestrator-Codes gehen wir hervor, dass mindestens sechs Plugins der „c“-Gruppe existieren könnten, von denen uns derzeit nur drei bekannt sind.

Tabelle 6 beschreibt die Grundfunktionalität der identifizierten Plugins.

Tabelle 6. Beschreibung der Plugins aus Gruppe „c“

|

Plugin-Name |

Beschreibung |

|

c001.dat |

Stehlt Informationen aus QQ-Datenbanken, einschließlich Anmeldeinformationen, Chat-Protokollen, Kontaktlisten und mehr. |

|

c002.dat |

Bindet mehrere Funktionen von Tencent QQs ein KernelUtil.dll und Common.dll in der Erinnerung an die QQ.exe Prozess, der das Abfangen von Direkt- und Gruppennachrichten sowie SQL-Abfragen an Datenbanken ermöglicht. |

|

c003.dat |

Bindet mehrere APIs ein: - CoCreateInstance - waveInOpen - waveInClose - waveInAddBuffer - waveOutOpen - waveOutWrite - waveOutClose Dadurch kann das Plugin Audiogespräche in mehreren Prozessen abfangen. |

Backdoor

Wir haben bereits mehrere Details zum grundlegenden Zweck der Hintertür mitgeteilt: die Kommunikation mit ihrem Controller und die Ausschleusung gesammelter Daten. Die Kommunikation mit dem Controller basiert hauptsächlich auf dem Schreiben von Plugin-Konfigurationsdaten in eine unverschlüsselte Datei mit dem Namen lizenz.datund Aufrufen von Funktionen aus geladenen Plugins. Tabelle 7 beschreibt die wichtigsten Befehle, die von der Hintertür verarbeitet werden.

Tabelle 7. Beschreibung einiger von der Hintertür verarbeiteter Befehle

|

Befehls-ID |

Beschreibung |

|

0x04 |

Erstellt oder schließt eine Reverse-Shell und verarbeitet die Eingabe und Ausgabe. |

|

0x17 |

Verschiebt eine Datei mit vom Controller bereitgestellten Pfaden. |

|

0x1C |

Deinstalliert das Implantat. |

|

0x1E |

Sammelt Dateiinformationen aus einem angegebenen Verzeichnis oder Laufwerksinformationen. |

|

0x28 |

Beendet einen Prozess mit einer vom Controller vorgegebenen PID. |

Plugin-Gruppen „a“ und „b“

Die Backdoor-Komponente enthält eigene eingebettete Plugin-DLLs (siehe Tabelle 8), die auf die Festplatte geschrieben werden und der Backdoor ihre grundlegenden Spionage- und Informationserfassungsfunktionen verleihen.

Tabelle 8. Beschreibungen der in die Hintertür eingebetteten Plugin-Gruppen „a“ und „b“.

|

Plugin-Name |

Beschreibung |

|

a010.dat |

Sammelt Informationen zur installierten Software aus der Registrierung. |

|

b010.dat |

Macht Screenshots. |

|

b011.dat |

Grundlegender Keylogger. |

Zusammenfassung

Wir haben Angriffe und Fähigkeiten eines Bedrohungsakteurs namens Blackwood analysiert, der Cyberspionageoperationen gegen Einzelpersonen und Unternehmen aus China, Japan und dem Vereinigten Königreich durchgeführt hat. Wir haben die Entwicklung von NSPX30, dem von Blackwood eingesetzten kundenspezifischen Implantat, bis ins Jahr 2005 zurückverfolgt und einer kleinen Hintertür den Namen Project Wood gegeben.

Interessanterweise scheint das Project Wood-Implantat aus dem Jahr 2005 angesichts der implementierten Techniken das Werk von Entwicklern mit Erfahrung in der Malware-Entwicklung zu sein, was uns zu der Annahme veranlasst, dass wir noch mehr über die Geschichte der ursprünglichen Hintertür erfahren müssen.

Bei Fragen zu unseren auf WeLiveSecurity veröffentlichten Forschungsergebnissen kontaktieren Sie uns bitte unter Bedrohungintel@eset.com.

ESET Research bietet private APT-Intelligence-Berichte und Daten-Feeds. Bei Fragen zu diesem Service besuchen Sie bitte die ESET Threat Intelligence

IOCs

Mappen

|

SHA-1 |

Dateiname |

ESET-Erkennungsname |

Beschreibung |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

minibrowser_shell.dll |

Win32/Agent.AFYI |

NSPX30-Ersttropfer. |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/Agent.AFYH |

Loader für den Installer. |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/Agent.AFYH |

Persistenter Loader. |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/Agent.AFYH |

Loader für den Orchestrator. |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/TrojanDropper.Agent.SWR |

Entschlüsseltes Installationsprogramm. |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

WIN.cfg |

Win32/Agent.AFYI |

Entschlüsselter Orchestrator. |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/Agent.VKT |

Entschlüsselte Hintertür. |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/Agent.AFYI |

Anmeldeinformations- und Datendiebstahl-Plugin. |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/Agent.AFYI |

Tencent QQ-Plugin zum Abfangen von Nachrichten. |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/Agent.AFYI |

Audioaufnahme-Plugin. |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/Agent.VKT |

Informationssammler-Plugin. |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/Agent.VKT |

Keylogger-Plugin. |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/Agent.VKT |

Bildschirmaufnahme-Plugin. |

Netzwerk

|

IP |

Domain |

Hosting-Anbieter |

Zum ersten Mal gesehen |

Details |

|

104.193.88[.]123 |

www.baidu[.]com |

Beijing Baidu Netcom Science and Technology Co., Ltd. |

2017-08-04 |

Der Orchestrator und die Backdoor-Komponenten kontaktieren eine legitime Website, um Nutzlasten herunterzuladen. Die HTTP-GET-Anfrage wird von AitM abgefangen. |

|

183.134.93[.]171 |

dl_dir.qq[.]com |

IRT-CHINANET-ZJ |

2021-10-17 |

Teil der URL, von der der Dropper von legitimer Software heruntergeladen wurde. |

MITRE ATT&CK-Techniken

Diese Tabelle wurde mit erstellt Version 14 des MITRE ATT&CK-Frameworks.

|

Taktik |

ID |

Name und Vorname |

Beschreibung |

|

Ressourcenentwicklung |

Entwicklungsfähigkeiten: Malware |

Blackwood verwendete ein maßgeschneidertes Implantat namens NSPX30. |

|

|

Erster Zugriff |

Kompromiss in der Lieferkette |

Die Dropper-Komponente des NSPX30 wird bereitgestellt, wenn legitime Software-Update-Anfragen über AitM abgefangen werden. |

|

|

ausführung |

Befehls- und Skriptinterpreter: PowerShell |

Die Installationskomponente von NSPX30 verwendet PowerShell, um die Beispielübermittlung von Windows Defender zu deaktivieren, und fügt einen Ausschluss für eine Loader-Komponente hinzu. |

|

|

Befehls- und Skriptinterpreter: Windows-Befehlsshell |

Das Installationsprogramm von NSPX30 kann verwendet werden cmd.exe beim Versuch, die Benutzerkontensteuerung zu umgehen. Die Hintertür des NSPX30 kann eine umgekehrte Shell erstellen. |

||

|

Befehls- und Skriptinterpreter: Visual Basic |

Das Installationsprogramm von NSPX30 kann VBScript verwenden, wenn es versucht, die Benutzerkontensteuerung zu umgehen. |

||

|

Native API |

NSPX30-Installationsprogramm und Backdoor-Nutzung CreateProcessA/W APIs zum Ausführen von Komponenten. |

||

|

Beharrlichkeit |

Hijack-Ausführungsablauf |

Der Loader von NSPX30 wird automatisch in einen Prozess geladen, wenn Winsock gestartet wird. |

|

|

Privilegien Eskalation |

Ereignisgetriggerte Ausführung |

Das Installationsprogramm von NSPX30 ändert die Registrierung, um den Schlüsselwert einer Medienschaltfläche zu ändern (APPCOMMAND_LAUNCH_APP2), um auf die ausführbare Loader-Datei zu verweisen. |

|

|

Missbrauchs-Elevationskontrollmechanismus: Umgehung der Benutzerkontensteuerung |

Das Installationsprogramm von NSPX30 verwendet drei Techniken, um UAC-Umgehungen zu versuchen. |

||

|

Verteidigungsflucht |

Enthüllen/Dekodieren von Dateien oder Informationen |

Die Installations-, Orchestrator-, Backdoor- und Konfigurationsdateien von NSPX30 werden mit RC4 oder Kombinationen aus bitweisen und arithmetischen Anweisungen entschlüsselt. |

|

|

Verteidigung beeinträchtigen: Werkzeuge deaktivieren oder modifizieren |

Das Installationsprogramm von NSPX30 deaktiviert die Beispielübermittlung von Windows Defender und fügt einen Ausschluss für eine Loader-Komponente hinzu. Der Orchestrator von NSPX30 kann die Datenbanken von Sicherheitssoftware ändern, um deren Loader-Komponenten auf die Zulassungsliste zu setzen. Zu den Zielsoftwares gehören: Tencent PC Manager, 360 Safeguard, 360 Antivirus und Kingsoft AntiVirus. |

||

|

Indikatorentfernung: Dateilöschung |

NSPX30 kann seine Dateien entfernen. |

||

|

Entfernung des Indikators: Persistenz löschen |

NSPX30 kann seine Persistenz entfernen. |

||

|

Indirekte Befehlsausführung |

Das Installationsprogramm von NSPX30 führt PowerShell über die Windows-Befehlsshell aus. |

||

|

Maskierung: Übereinstimmung mit legitimem Namen oder Ort |

Die Komponenten des NSPX30 werden im legitimen Ordner gespeichert %PROGRAMDATA%Intel. |

||

|

Registry ändern |

Das Installationsprogramm von NSPX30 kann die Registrierung ändern, wenn versucht wird, UAC zu umgehen. |

||

|

Verschleierte Dateien oder Informationen |

Die Komponenten des NSPX30 werden verschlüsselt auf der Festplatte gespeichert. |

||

|

Verschleierte Dateien oder Informationen: Eingebettete Payloads |

Der Dropper des NSPX30 enthält eingebettete Komponenten. Der Loader von NSPX30 enthält eingebetteten Shellcode. |

||

|

System-Binär-Proxy-Ausführung: Rundll32 |

Das Installationsprogramm von NSPX30 kann über geladen werden rundll32.exe. |

||

|

Zugang zu Anmeldeinformationen |

Gegner in der Mitte |

Das NSPX30-Implantat wird den Opfern durch AitM-Angriffe verabreicht. |

|

|

Anmeldeinformationen aus Passwortspeichern |

NSPX30-Plugin c001.dat kann Anmeldeinformationen aus Tencent QQ-Datenbanken stehlen. |

||

|

Angewandte F&E |

Datei- und Verzeichniserkennung |

Die Hintertür und die Plugins von NSPX30 können Dateien auflisten. |

|

|

Registrierung abfragen |

NSPX30 a010.dat Das Plugin sammelt verschiedene Informationen über installierte Software aus der Registrierung. |

||

|

Softwareerkennung |

NSPX30 a010.dat Das Plugin sammelt Informationen aus der Registrierung. |

||

|

Systeminformationserkennung |

Die Hintertür des NSPX30 sammelt Systeminformationen. |

||

|

Ermittlung der Systemnetzwerkkonfiguration |

Die Hintertür des NSPX30 sammelt verschiedene Netzwerkadapterinformationen. |

||

|

Erkennung von Systemnetzwerkverbindungen |

Die Hintertür des NSPX30 sammelt Netzwerkadapterinformationen. |

||

|

Erkennung des Systembesitzers/Benutzers |

Die Hintertür des NSPX30 sammelt System- und Benutzerinformationen. |

||

|

Sammlung |

Eingabeerfassung: Keylogging |

NSPX30-Plugin b011.dat ist ein einfacher Keylogger. |

|

|

Gesammelte Daten archivieren: Archiv über Bibliothek |

NSPX30-Plugins komprimieren gesammelte Informationen mithilfe von zlib. |

||

|

Audio-Capture |

NSPX30-Plugin c003.dat zeichnet Eingangs- und Ausgangs-Audioströme auf. |

||

|

Automatisierte Sammlung |

Der Orchestrator und die Hintertür des NSPX30 starten automatisch Plugins, um Informationen zu sammeln. |

||

|

Datenbereitstellung: Lokale Datenbereitstellung |

Die Plugins von NSPX30 speichern Daten vor der Exfiltration in lokalen Dateien. |

||

|

Screen Capture |

NSPX30-Plugin b010.dat macht Screenshots. |

||

|

Command and Control |

Application Layer Protocol: Webprotokolle |

Die Orchestrator- und Backdoor-Komponenten von NSPX30 laden Nutzlasten über HTTP herunter. |

|

|

Anwendungsschichtprotokoll: DNS |

Die Hintertür des NSPX30 exfiltriert die gesammelten Informationen mithilfe von DNS. |

||

|

Datenkodierung: Standardkodierung |

Die zur Exfiltration gesammelten Daten werden mit zlib komprimiert. |

||

|

Datenverschleierung |

Die Hintertür des NSPX30 verschlüsselt seine C&C-Kommunikation. |

||

|

Non-Application-Layer-Protokoll |

Die Hintertür des NSPX30 nutzt UDP für seine C&C-Kommunikation. |

||

|

Proxy |

Die Kommunikation von NSPX30 mit seinem C&C-Server wird von einer nicht identifizierten Komponente weitergeleitet. |

||

|

Exfiltration |

Automatisierte Exfiltration |

Wenn verfügbar, filtert die Hintertür des NSPX30 automatisch alle gesammelten Informationen heraus. |

|

|

Größenbeschränkungen für die Datenübertragung |

Die Hintertür von NSPX30 exfiltriert gesammelte Daten über DNS-Abfragen mit einer festen Paketgröße. |

||

|

Exfiltration über alternatives Protokoll: Exfiltration über unverschlüsseltes Nicht-C2-Protokoll |

Die Hintertür des NSPX30 exfiltriert die gesammelten Informationen mithilfe von DNS. |

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 98

- a

- Fähig

- Über uns

- Zugang

- Nach

- Konto

- Aktionen

- aktiv

- Aktivität

- Akteure

- Zusatz

- Zusätzliche

- zusätzlich

- Adresse

- Adressen

- Fügt

- Nach der

- gegen

- Makler

- Auch bekannt als:

- Alle

- Zulassungsliste

- fast

- bereits

- ebenfalls

- Alternative

- Obwohl

- an

- Analyse

- analysieren

- analysiert

- und

- Antivirus

- jedem

- Bienen

- APIs

- erscheint

- Geräte

- Anwendung

- Jetzt bewerben

- APT

- Archiv

- SIND

- um

- AS

- beurteilen

- damit verbundenen

- annehmen

- At

- Attacke

- Anschläge

- Versuch

- versuchen

- Versuche

- Audio-

- Autoren

- Im Prinzip so, wie Sie es von Google Maps kennen.

- verfügbar

- Zurück

- Hintertür-

- Backdoors

- Baidu

- basierend

- basic

- BE

- weil

- werden

- war

- Bevor

- Sein

- Glauben

- BESTE

- Bitweise

- beide

- erbaut

- Taste im nun erscheinenden Bestätigungsfenster nun wieder los.

- by

- umgehen

- namens

- Aufruf

- Aufrufe

- Kampagnen (Campaign)

- CAN

- Fähigkeiten

- capability

- fähig

- Erfassung

- durchgeführt

- Häuser

- Fälle

- Kette

- Übernehmen

- geändert

- Chat

- China

- chinesisch

- klar

- näher

- Schließt

- CO

- Code

- Codebasis

- sammeln

- Sammlung

- Sammler

- COM

- Kombinationen

- Vereinigung

- kommt

- häufig

- mit uns kommunizieren,

- Kommunikation

- Kommunikation

- Unternehmen

- Unternehmen

- kompiliert

- Abschluss

- Komponente

- Komponenten

- Kompromiss

- Kompromittiert

- Zustand

- Bedingungen

- Leiten

- Konfiguration

- Sie

- Verbindung

- Verbindungen

- betrachtet

- besteht

- Kontakt

- enthält

- Inhalt

- Smartgeräte App

- Controller

- Gespräche

- KONZERN

- Dazugehörigen

- könnte

- erstellen

- erstellt

- schafft

- Referenzen

- Strom

- Original

- Internet-Sicherheit

- Dunkel

- technische Daten

- Datenpunkte

- Datenbase

- Datenbanken

- Datum

- DCM

- DCMs

- Jahrzehnte

- Standard

- Übergeben

- geliefert

- liefern

- hängt

- einsetzen

- Einsatz

- Bereitstellen

- beschreiben

- beschreibt

- Beschreibung

- entworfen

- Reiseziel

- detailliert

- Details

- erkannt

- Entdeckung

- Bestimmen

- entschlossen

- entwickelt

- Entwickler

- Entwicklung

- Entwicklungen

- DID

- Unterschied

- anders

- Direkt

- entdeckt,

- entdeckt

- Verteilung

- geteilt

- dns

- do

- Dokumentation

- die

- Domain

- Domains

- herunterladen

- Drops

- im

- jeder

- Früh

- leicht

- erhöhten

- E-Mails

- eingebettet

- ermöglicht

- ermöglichen

- Codierung

- verschlüsselt

- Eingriff

- Motor

- Entwicklung

- Eintrag

- Fehler

- etabliert

- Veranstaltungen

- Evolution

- entwickelt

- sich entwickelnden

- genau

- Beispiel

- ausführen

- ausgeführt

- Führt aus

- Ausführung

- Ausführung

- Exfiltration

- zeigen

- existieren

- ERFAHRUNGEN

- erklärt

- Forscher

- exportieren

- Tatsache

- scheitert

- Eigenschaften

- Abbildung

- Reichen Sie das

- Mappen

- Filter

- Finden Sie

- Befund

- Fingerabdruck

- Firewalls

- Vorname

- fixiert

- Folgende

- Aussichten für

- unten stehende Formular

- vorwärts

- gefunden

- für

- voll

- Funktion

- Funktionalität

- Funktionen

- Gateways

- erzeugt

- geographisch

- bekommen

- GitHub

- ABSICHT

- gegeben

- Go

- Gruppe an

- Gruppen

- hätten

- Griffe

- Haben

- Überschriften

- hier

- Verbergen

- hochkarätig

- Geschichte

- Hong

- Hongkong

- Ultraschall

- aber

- HTML

- http

- HTTPS

- ID

- identifiziert

- if

- zeigt

- Image

- Realisierungen

- umgesetzt

- in

- das

- Dazu gehören

- Einschließlich

- Eingehende

- Steigert

- zeigen

- Anzeigen

- Anzeigen

- Krankengymnastik

- Einzelpersonen

- Information

- Infrastruktur

- Anfangs-

- anfänglich

- initiiert

- Varianten des Eingangssignals:

- Anfragen

- Einsätze

- innerhalb

- installieren

- installiert

- Instanz

- beantragen müssen

- Institut

- Anleitung

- Intelligenz

- Schnittstelle

- innen

- Internet

- in

- Untersuchung

- IP

- IP Address

- IP-Adressen

- ISP

- Ausgabe

- IT

- SEINE

- selbst

- Januar

- Japan

- Japanisch

- Juni

- Wesentliche

- Reich Gottes

- Wissen

- Wissen

- bekannt

- Kong

- grosse

- Nachname

- später

- starten

- Schicht

- führenden

- am wenigsten

- geführt

- links

- legitim

- Lasst uns

- wahrscheinlich

- Liste

- Hören

- hört zu

- Listen

- Belastung

- Ladeprogramm

- Laden

- Belastungen

- aus einer regionalen

- located

- Standorte

- sperren

- aussehen

- verloren

- Ltd

- Maschine

- Maschinen

- Main

- Dur

- böswilligen

- Malware

- Manager

- manipuliert

- Herstellung

- Spiel

- Streichhölzer

- Abstimmung

- Kann..

- Bedeutung

- Mechanismus

- Mechanismen

- Medien

- Memory

- erwähnt

- Nachricht

- Nachrichten

- versiegelte

- Metadaten

- Microsoft

- könnte

- Millionen

- ändern

- mehr

- vor allem warme

- meist

- mehrere

- sollen

- Name

- Namens

- Need

- Bedürfnisse

- Netzwerk

- Netzwerke

- Neu

- nicht

- Andere

- Notiz..

- Anzahl

- erhalten

- beschaffen

- aufgetreten

- Oktober

- of

- Angebote

- Office

- Alt

- älteste

- on

- EINEM

- einzige

- XNUMXh geöffnet

- Open-Source-

- die

- Betriebssystem

- Betrieb

- Einkauf & Prozesse

- Betreiber

- or

- Auftrag

- Herkunft

- Original

- Andere

- UNSERE

- Möglichkeiten für das Ausgangssignal:

- aussen

- übrig

- besitzen

- Besitz

- SPORT

- Pakete

- Seite

- Parameter

- Teil

- besondere

- leitet

- Passiv

- Passwort

- Weg

- Pfade

- PC

- eigenartig

- Ausführen

- durchgeführt

- führt

- Beharrlichkeit

- ein Bild

- Ort

- Plato

- Datenintelligenz von Plato

- PlatoData

- Bitte

- Plugin

- Plugins

- Points

- Punkte

- politisch

- Beliebt

- gegebenenfalls

- Powershell

- Präsenz

- Gegenwart

- verhindern

- vorher

- Vor

- privat

- wahrscheinlich

- Aufgabenstellung:

- Verfahren

- Prozessdefinierung

- anpassen

- Produkt

- Produkte

- Programm

- Projekt

- Projekte

- Protokoll

- die

- vorausgesetzt

- Versorger

- Stellvertreter

- Öffentlichkeit

- Publikationen

- öffentlich

- veröffentlicht

- Zweck

- Abfragen

- lieber

- erreichen

- Received

- kürzlich

- Rekord

- Aufzeichnungen

- wiederkehrend

- siehe

- bezieht sich

- in Bezug auf

- eingetragen

- Registratur

- bezogene

- relevant

- sich auf

- bleibt bestehen

- Entfernung

- entfernen

- antworten

- berichten

- Meldungen

- Anforderung

- Zugriffe

- Forschungsprojekte

- Forscher

- entschlossen

- Ressourcen

- diejenigen

- Antwort

- Folge

- was zu

- Rückgabe

- rückgängig machen

- Reiches

- Anstieg

- Router

- Regel

- gleich

- Gerettet

- Wissenschaft

- Wissenschaft und Technologie

- Screenshots

- Suche

- Suchmaschine

- Zweite

- Sekunden

- Abschnitte

- Sicherheitdienst

- sehen

- scheinen

- scheint

- gesehen

- ausgewählt

- geschickt

- September

- serviert

- Server

- Fertige Server

- Dienstleistungen

- Sets

- mehrere

- von Locals geführtes

- Schale

- gezeigt

- Konzerte

- ähnlich

- Einfacher

- einfach

- da

- SIX

- Größe

- geringfügig

- klein

- kleinere

- So

- Social Media

- Software

- Softwarekomponenten

- Lösungen

- einige

- anspruchsvoll

- spezifisch

- angegeben

- Gespenst

- gespalten

- Spionage

- Stufe

- Stufen

- Standard

- Anfang

- begonnen

- Beginnen Sie

- Shritte

- Immer noch

- speichern

- gelagert

- Ströme

- Schnur

- Struktur

- Studio Adressen

- Fach

- Einreichung

- so

- Schlägt vor

- Suite

- Schwall

- misstrauisch

- System

- Systeme und Techniken

- Tabelle

- Nehmen

- gemacht

- nimmt

- Target

- gezielt

- Ziele

- und Aufgaben

- Technik

- Techniken

- Technologie

- vorübergehend

- Tencent

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Großbritannien

- das Vereinigte Königreich

- die Welt

- ihr

- Sie

- Thema

- dann

- Dort.

- deswegen

- Diese

- vom Nutzer definierten

- Dritte

- fehlen uns die Worte.

- diejenigen

- Bedrohung

- Bedrohungsakteure

- nach drei

- Durch

- Zeit

- Timeline

- Zeitstempel

- zu

- Werkzeug

- Spur

- verfolgen sind

- Trading

- der Verkehr

- privaten Transfer

- ausgelöst

- XNUMX

- Uk

- verstehen

- Vereinigt

- Großbritannien

- Universität

- unbekannt

- unwahrscheinlich

- UNBENANNT

- Aktualisierung

- Updates

- URL

- us

- -

- benutzt

- Mitglied

- verwendet

- Verwendung von

- gültig

- Bestätigung

- Wert

- Werte

- Variante

- verschiedene

- überprüfen

- Version

- vertikal

- Opfer

- Opfer

- Besuchen Sie

- visuell

- Verwundbar

- wurde

- Weg..

- we

- Netz

- Webseite

- GUT

- waren

- Was

- wann

- sobald

- welche

- Breite

- Wikipedia

- werden wir

- Fenster

- mit

- wood

- Arbeiten

- arbeiten,

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- würde

- Schreiben

- geschrieben

- noch

- Zephyrnet

- PLZ