Willkommen zurück zum vierten Teil unserer Blogserie Ledger-Wiederherstellung Genesis. Unser Ziel ist es, die vielen technischen Hürden zu untersuchen, die beim Aufbau eines Seed-Recovery-Dienstes auftreten, und wie Ledger Recover, bereitgestellt von Coincover, diese mit einem sicheren Design und einer sicheren Infrastruktur löst.

In den vorherigen Teilen haben wir erklärt, wie die Entropie einer Secret Recovery Phrase sein kann Aufteilung in mehrere Anteile (oder Fragmente) und dann an vertrauenswürdige Backup-Anbieter gesendet, und schlussendlich sicher aufbewahrt Dabei bleibt stets das höchste Maß an Sicherheit erhalten.

Die nächste Frage, die Sie jetzt haben könnten, ist: Wie kann Ledger Recover die Entropie einer geheimen Wiederherstellungsphrase schützen, ohne einfach einen weiteren zusätzlichen geheimnisbasierten Mechanismus wie ein Passwort, eine Zwei-Faktor-Authentifizierung oder ähnliches einzuführen? Insbesondere in einer Situation, in der Sie möglicherweise den Zugriff auf alle Mittel zur digitalen Authentifizierung verloren haben (wie Ihre E-Mail, verschiedene Hardware-Wallets und Authentifikatoren usw.).

Der Schlüssel, um Ledger Recover-Benutzern die vollständige Kontrolle über die Entschlüsselung ihrer Geheimnisse zu gewähren, liegt darin ihre Identität nutzen, was den Kern des Eigentums ausmacht.

In diesem Abschnitt werden wir näher darauf eingehen Identitäts Verifikation Mechanismen, die Ihnen den Zugriff auf Ihr Backup ermöglichen und nur du. Beginnen wir mit einigen Definitionen.

Eine Einführung in die Identitätsprüfung

Identitäts Verifikation ist der Prozess der Bestätigung der Richtigkeit und Legitimität der behaupteten Identität einer Person. Dabei geht es um die Überprüfung personenbezogener Daten aus vertrauenswürdigen Quellen, insbesondere offiziellen Dokumenten. Ziel ist es, betrügerische Aktivitäten oder den unbefugten Zugriff auf sensible Informationen zu verhindern, indem die Richtigkeit der behaupteten Identität einer Person überprüft wird.

Beachten Sie, dass wir von nun an die verwenden werden IDV Abkürzung für Identitätsprüfung.

Warten ! Was passiert, wenn jemand meine Ausweisdokumente gestohlen hat? Würde diese Person den Identitätsprüfungsprozess bestehen können?

Ledger Recover ist gegenüber solchen Szenarien widerstandsfähig, da es während des Prozesses mehrere Informationsquellen vergleicht, darunter:

- Identitätszertifizierte Informationen: die mithilfe von OCR aus dem offiziellen Dokument extrahierten Daten1 Technologien

- Biometrische Daten2: Live-Daten, die von einem Menschen extrahiert und mit den offiziellen Dokumentenaufzeichnungen abgeglichen wurden, im Fall von Ledger Recover Ihr Gesicht

- Lebendigkeitsprüfung: Prüft, um sicherzustellen, dass hinter den biometrischen Daten ein echter Mensch steckt und diese nicht gefälscht wurden

- Live-Interviews von verschiedenen IDV Dienstleister.

Durch die IDV Bei diesem Vorgang müssen Sie ein kurzes Video drehen und den Anweisungen folgen, damit das System ausreichend Informationen erfassen kann, um zu bestätigen, dass Sie tatsächlich der Inhaber der bereitgestellten Ausweisdokumente sind.

Meistern Sie Ihr Geheimnis: Ledger Recover befähigt Sie zum ultimativen Schlüssel

Bei Ledger fördern wir Selbstverwaltung und individuelle Autonomie, weshalb die Identitätsprüfung (IDV) ist eine entscheidende Komponente von Ledger Recover.

Durch die Nutzung IDVMit Ledger Recover von Coincover stellen Sie sicher, dass Sie als Kontoinhaber die vollständige Kontrolle über den Wiederherstellungsprozess haben, anstatt sich auf soziale Wiederherstellungsmethoden zu verlassen, die die Beteiligung anderer oder mehrerer Parteien erfordern.

Einer der wichtigsten Vorteile von IDV Der Vorteil besteht darin, dass Ihr von der Regierung ausgestelltes Ausweisdokument genutzt wird, das sich normalerweise sicher in Ihrem Besitz befindet und leicht zugänglich ist. Dies bedeutet, dass Sie Ihre Identität sicher authentifizieren können, ohne auf externe Instanzen oder komplizierte Verfahren angewiesen zu sein. Es ist auch eine der wenigen Formen der Authentifizierung, die nach katastrophalen Ereignissen wie dem Verlust von allem (Papiere, digitale Zugänge usw.) wiederhergestellt werden kann.

Durch die Integration IDV Durch die Integration in das Ledger Recover Self-Custody-Framework behalten Sie die volle Kontrolle über Ihr Vermögen und Ihre persönlichen Daten. Der optimierte und sichere Verifizierungsprozess stellt Ihre Bequemlichkeit in den Vordergrund und ermöglicht Ihnen die sichere Wiederherstellung Ihres Kontos unter Wahrung der Grundsätze der Selbstverwahrung und der individuellen Autonomie.

IDV ist kein regulärer KYC…

Der ID-Verifizierungsprozess unterscheidet sich von einem vollständigen Know Your Customer (KYC)-Prozess, da wir der Minimierung unnötiger Offenlegung personenbezogener Daten Priorität einräumen. Wir wissen, wie wichtig der Schutz Ihrer Privatsphäre ist. Deshalb gibt unsere Verifizierungsmethode nur die wesentlichen Details preis, die zur Identitätsbestätigung erforderlich sind, und stellt so sicher, dass Ihre sensiblen Daten geschützt bleiben.

Wie nutzt Ledger Recover IDV-Dienstleister?

Während des Sicherungsvorgangs erfasst Ledger Recover Ihre ID-Daten über das IDV Der Identifizierungsprozess des Dienstanbieters lässt den Benutzer ihn auf seinem Gerät bestätigen und ordnet ihn den Anteilen der Entropie Ihrer Secret Recovery Phrase zu. Dann besteht die einzige Möglichkeit, Ihre privaten Schlüssel wiederherzustellen, darin, Ihre Freigaben zu entsperren, indem Sie Ihre Identität gegenüber zwei der drei Backup-Anbieter durch zwei unabhängige Nachweise nachweisen IDV Dienstleister.

Bei Ledger Recover stehen Sicherheit und Genauigkeit im Vordergrund IDV, weshalb es unabhängig beschäftigt IDV Dienstleister, nämlich Coincover und Tessi, die die Digital IDV-Technologie von Onfido bzw. Veridas nutzen.

Ledger-Wiederherstellung IDV Dienstleister sind für ihr Fachwissen und ihre innovativen Lösungen in der Branche bekannt IDV Industrie, was sie zur idealen Wahl für einen strengen Verifizierungsprozess macht. Onfido und Veridas verlassen sich beide auf bewährte Technologien Präsentationsangriff3 Entdeckung (PAD) Level 2-Test, durchgeführt von iBeta Quality Assurance.

Durch die Nutzung mehrerer IDV-Dienstanbieter gewährleistet Ledger Recover ein robustes und gründliches Verifizierungsprozessmodell, da jeder Anbieter eine einzigartige Perspektive und eine Reihe von Algorithmen einbringt.

Mehrere IDVs ist der Kernmechanismus, mit dem Ledger Recover sicherstellt, dass eine Wiederherstellungsanforderung von einem legitimen Benutzer stammt. Die korrekte Umsetzung wirft jedoch viele Fragen und zusätzliche Sicherheitsüberlegungen auf:

Was aber, wenn sich die beiden IDV-Dienstleister nicht einigen können?

Ist dieser Prozess zeitstabil?

Was passiert, wenn ich das Erscheinungsbild zwischen Sichern und Wiederherstellen ändere?

Wie stelle ich sicher, dass ich einen IDV für das richtige Gerät und den richtigen Seed durchführe?

Wie funktioniert das alles konkret in Ledger Recover? Schauen wir uns einige Implementierungsdetails an, die diese Fragen beantworten.

Komplexität der Identitätsüberprüfung innerhalb von Ledger Recover

Wie in Teil 1 bis 3 dieser Blogbeitragsreihe vorgestellt, verfügt Ledger Recover über starke kryptografische Mechanismen, um die Anteile eines Seeds auf Ihrem Gerät aufzuteilen, zu verteilen, zu speichern, zu sammeln und wieder zusammenzusetzen. Benutzen IDV Die Genehmigung der Wiederherstellung eines Seeds bringt zwei große Kategorien von Herausforderungen mit sich:

- Stellen Sie sicher, dass Sie der rechtmäßige Eigentümer des Geheimnisses sind, wenn die Wiederherstellung erfolgt

- Schaffen Sie eine starke Bindung zwischen Ihrer Identität und Ihren Aktien über den gesamten Lebenszyklus der Aktien

Bindungsidentität, Freigaben und Geräte

Der Hauptzweck der Bindung von Identity and Shares besteht darin, sicherzustellen, dass Freigaben nur dann freigegeben werden, wenn ein echter Mensch seine Identität und sein Eigentum an der Freigabe nachgewiesen und seine Zustimmung auf einem vertrauenswürdigen Gerät bestätigt hat. Das Ziel besteht auch darin, zu verhindern, dass ein Angreifer (extern oder Insider) Schritte des Sicherungs- oder Wiederherstellungsprozesses abfangen oder ändern und auf seine eigenen Geräte umleiten kann.

Um diese Bindung sicherzustellen, führt Ledger Recover einige Mechanismen ein, die die zu überprüfende Identität eng an die verwendeten Freigaben und das verwendete Gerät binden.

Bestätigungsdaten ganz am Anfang des Sicherungs- und Wiederherstellungsprozesses

Nehmen Sie sich einen Moment Zeit, um zu erklären, warum Ihre Identitätsdaten gespeichert werden und wie sie genutzt werden, um sicherzustellen, dass Sie stets die Kontrolle darüber haben, was während des Prozesses geschieht.

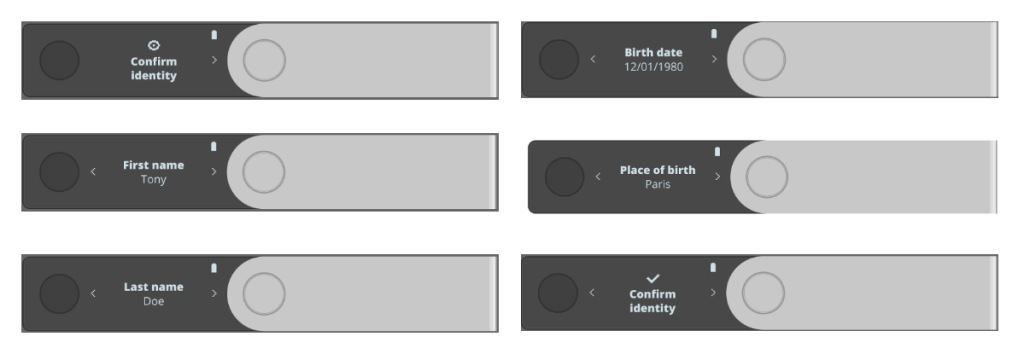

Während des Sicherungsvorgangs, danach die Nutzung des Ledger Recover-Dienstes ausdrücklich gestattet hat auf Ihrem Hardwaregerät und bestanden die IDV In den folgenden Schritten werden Sie aufgefordert, in Ihrer vertrauenswürdigen Anzeige zu bestätigen, dass dank OCR tatsächlich die richtigen Informationen aus Ihrem offiziellen Dokument extrahiert wurden.

Wenn diese für Sie korrekt sind, können Sie den Sicherungsvorgang/die Wiederherstellung bestätigen und die Sicherung/Wiederherstellung Ihrer Seed-verschlüsselten Freigaben zulassen.

Diese Bestätigung auf dem Gerät ermöglicht einige wichtige Sicherheitsfunktionen für Ledger Recover:

- Es erfasst Ihre ausdrückliche Zustimmung zur Sicherung/Wiederherstellung einer Freigabe

- Damit können Sie auf einem vertrauenswürdigen Hardwaregerät die korrekte Verknüpfung Ihrer Freigaben mit Ihrer Identität überprüfen.

- Dadurch kann das System Ihr Gerät mit den aktuellen Sicherungs-/Wiederherstellungssitzungen verknüpfen, sodass stattdessen kein anderes Gerät verwendet werden kann.

Nach diesem Schritt wird jede Freigabe über einen sicheren Kanal an jeden Backup-Anbieter gesendet und fest mit den bestätigten Identitätsdaten verknüpft.

Dies ist eine direkte Anwendung der allgemeinen Ledger-Prinzipien, alle Interaktionen eindeutig zu signieren und „Nicht vertrauen, überprüfen“ zu ermöglichen.

Bindungsaktien und IDV

Wie erwähnt im Teil 3Jede Freigabe wird im Ruhezustand vom Backup-Anbieter mithilfe der Identität direkt im HSM verschlüsselt. Dies erfolgt während der Sicherungsphase des SRP.

Um die Wiederherstellungsphase abzusichern und der für die Freigabe der Freigabe verwendeten Identität zu vertrauen, erfolgt die gesamte Kommunikation mit IDV Dienstanbieter sind gesichert (verschlüsselt und authentifiziert) und Alle von IDV-Dienstanbietern empfangenen Nachrichten sind signiert. Diese Signatur wird direkt im HSM jedes Backup-Anbieters gesteuert, bevor die Freigabe intern entschlüsselt wird.

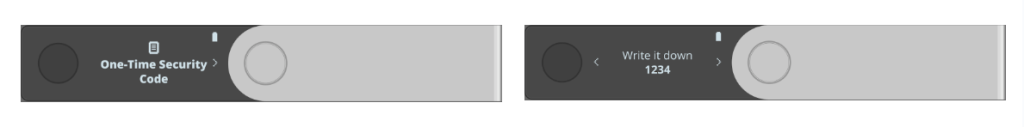

Einmaliger Sicherheitscode

Der letzte zu schützende Teil ist der IDV Prozess selbst. Ein Angreifer, der die Kontrolle über Ihr Display hat und auf irgendeine Weise Ihre Zugangsdaten stiehlt, könnte versuchen, Sie dazu zu bringen, eine zu passieren IDV um Ihren Seed auf ihrem Gerät wiederherzustellen.

Der Wiederherstellungsprozess von Ledger Recover wurde daher so gestaltet, dass er robust gegenüber Man-in-the-Middle-Angriffsszenarien ist, indem eine starke Bindung zwischen dem Hardwaregerät, das die Wiederherstellung initiiert, und dem hergestellt wird IDV Der Prozess selbst erfolgt mithilfe eines einmaligen Sicherheitscodes.

Genauer gesagt ist der einmalige Sicherheitscode ein Code, der aus einem gemeinsamen Geheimnis zwischen dem Ledger Backup Provider HSM und Ihrem Hardwaregerät abgeleitet wird. Der einmalige Sicherheitscode wird sowohl auf der HSM-Seite als auch auf Ihrem Hardwaregerät generiert. Daher kann dieser Code nicht abgefangen werden, da er nie übertragen wird. Dieser Code ist einzigartig, kann nur einmal verwendet werden, ist an Ihre Sitzung und Ihr Gerät gebunden und ändert sich bei jedem Wiederherstellungsversuch.

Sobald dieser Code generiert wurde, wird er nur einmal auf Ihrem Gerät angezeigt: Schreiben Sie es vorsichtig auf; Es wird zu Beginn des Identifizierungsprozesses benötigt, aber nie wieder angezeigt. Dieser Code wird bei einem Liveness-Check abgefragt und verifiziert. Jeder Fehler hier führt zum Abbruch des Wiederherstellungsversuchs.

Goldene Sicherheitsregel für Ledger Recover

Alle Sicherungs- und Wiederherstellungssitzungen sollten mit dem Anschließen Ihres Geräts und der Generierung eines einmaligen Sicherheitscodes beginnen. Führen Sie niemals einen IDV für die Ledger-Wiederherstellung durch, wenn Sie diesen einmaligen Sicherheitscode noch nicht auf Ihrem Gerät generiert haben!

Identitäts Verifikation

Ledger Recover stützt sich auf mehrere unabhängige Quellen, um eine umfassende und zuverlässige Bewertung Ihrer Identität und eine zuverlässige Bewertung Ihrer Identität zu erhalten, und gewährleistet ein äußerst hohes Maß an Sicherheit hinsichtlich der Identität des Benutzers, der mit dem System interagiert. Schauen wir uns die Details an IDV sich.

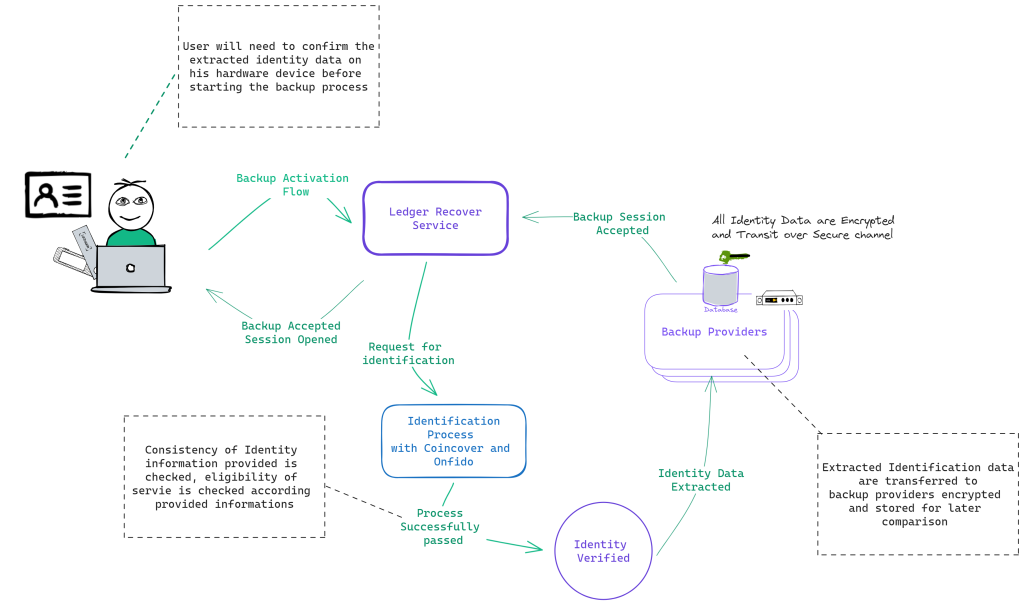

Sicherungsvorgang

Das IDV Der Prozess während der Sicherung ist unkompliziert. Ziel ist es, sicherzustellen, dass die tatsächliche Identität mit den richtigen Aktien verknüpft wird. Voraussetzung für das Öffnen einer Sicherungssitzung ist die Bereitstellung konsistenter Daten während des Prozesses: Das Selfie stimmt mit dem Foto Ihres Ausweisdokuments überein und Ihr Ausweisdokument ist lesbar genug, um Informationen wie Geburtsort, Geburtsdatum, Vorname und Nachname zu extrahieren und Selfie-Foto.

Sobald nachgewiesen wurde, dass Ihre Identität konsistent und verarbeitbar ist, werden diese Daten verschlüsselt und für einen späteren Vergleich sicher gespeichert (im Wesentlichen während des Wiederherstellungsprozesses) und die Sicherung Ihrer geheimen Wiederherstellungsphrase wird effektiv erstellt.

Wiederherstellungsprozess

Der Wiederherstellungsprozess ist viel komplexer, da nicht nur die Konsistenz Ihrer Identität überprüft wird, sondern auch, ob Sie der rechtmäßige Eigentümer der Aktien sind oder nicht.

Erstens als zentrales Konzept und erwähnt in Teil 3 dieser Serie Unser Protokoll basiert auf der Isolierung von Freigabeentscheidungen. Dies bedeutet, dass jeder Backup-Anbieter seinen eigenen eigenen hat IDV Der Dienst kann eine Freigabeanfrage selbstständig annehmen oder ablehnen IDV Prozessergebnis.

Um Ihr Backup wiederherzustellen, müssen Sie mehrere Tests bestehen, darunter zwei IDVs. Jeder IDV ist an einen Anteil Ihrer Entropie gebunden, der bei erfolgreicher Identifizierung selbstständig freigesetzt wird.

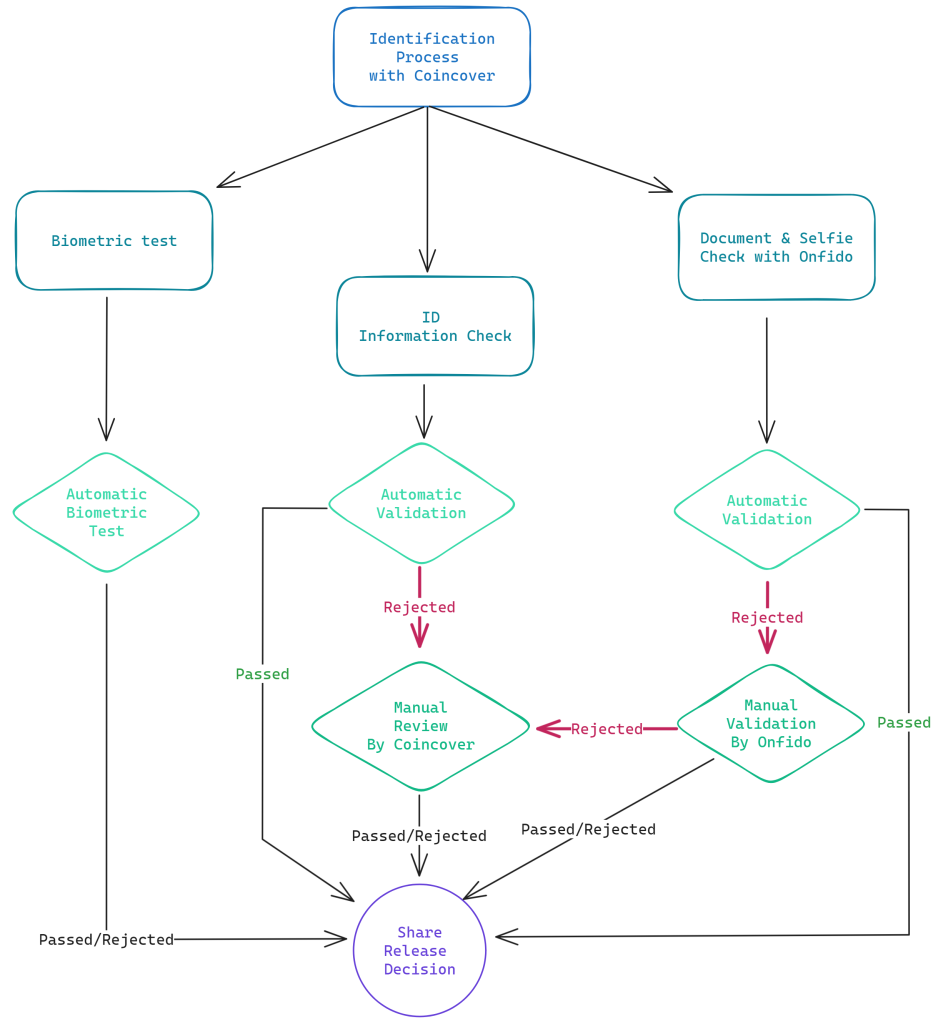

Identitätsüberprüfungsprozess mit dem Coincover Backup-Anbieter

Ein Anteil der Entropie Ihrer Secret Recovery Phrase wird Coincover als Backup-Anbieter anvertraut. Coincover stellt in Zusammenarbeit mit Onfido auch einen Teil des Identifikationsdienstes bereit. In diesem Schritt müssen Sie ein Foto Ihres Ausweisdokuments bereitstellen und ein Video mit verschiedenen Anweisungen aufnehmen.

Anschließend durchläuft der Prozess drei verschiedene Validierungen:

- Biometrischer Test : Vergleich von Selfie, das während der Sicherung bereitgestellt wurde, und Video. Diese Prüfung wird automatisch validiert.

- Konsistenzprüfung der ID-Informationen : Vergleich der extrahierten Informationen aus dem ID-Dokument mit denen, die während der Sicherung bereitgestellt wurden.

- Konsistenzprüfung von Ausweisdokumenten und Videos : Überprüfen Sie die Authentizität des Videos und die Übereinstimmung mit dem aus dem Video extrahierten Foto des Ausweisdokuments und dem Selfie.

Diese drei Schritte durchlaufen eine automatische Validierung. Falls die Verarbeitungsausgabe unter einem zufriedenstellenden Schwellenwert liegt, erfolgt bei Bedarf eine manuelle Überprüfung.

Erst wenn alle diese Überprüfungen schlüssig sind, wird der gesicherte Anteil endgültig für diesen Backup-Anbieter freigegeben.

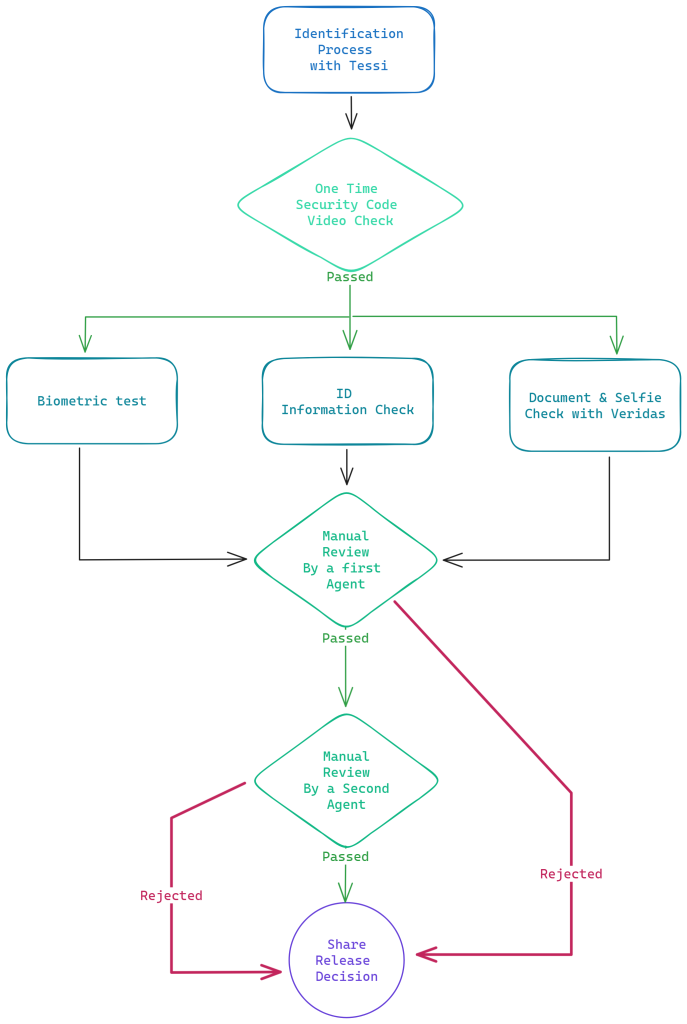

Identitätsüberprüfungsprozess mit Ledger als Backup-Anbieter

Als Backup-Anbieter verlässt sich Ledger auf die Dienste von Tessi, um Ihre Identität zu validieren, wenn Sie eine Wiederherstellung Ihrer Entropie anfordern. Auf diesem zweiten Backup-Anbieter die IDV unterscheidet sich in einigen wichtigen Aspekten, die erwähnt werden müssen:

- Jede Identifizierung beinhaltet zwei manuelle Überprüfungen von geschulten Agenten geführt. Diese geschulten Agenten stellen sicher, dass Ihre Anfrage authentisch und legitim ist.

- Es führt einen starken Mechanismus ein, um Ihr Gerät an Ihre Sitzung zu binden, den Einmaliger Sicherheitscode im vorherigen Abschnitt beschrieben. Daher stellt es sicher, dass Sie eine effektiv betreiben IDV Prozess, der speziell für Ihr Gerät erstellt wurde.

Manuelle Identitätsüberprüfung

Wie bereits erwähnt, besteht ein bemerkenswerter Aspekt dieses Prozesses darin, dass die bereitgestellten Daten von Menschen überprüft werden. Ähnlich wie bei den zuvor erwähnten Tests für den Backup-Anbieter Coincover wird diese Überprüfung separat von zwei unterschiedlichen und nicht verbundenen Agenten durchgeführt.

Nur wenn alle diese Überprüfungen schlüssig sind, wird die gesicherte Freigabe endgültig für diesen Backup-Anbieter freigegeben.

Konsolidierung von Entscheidungen

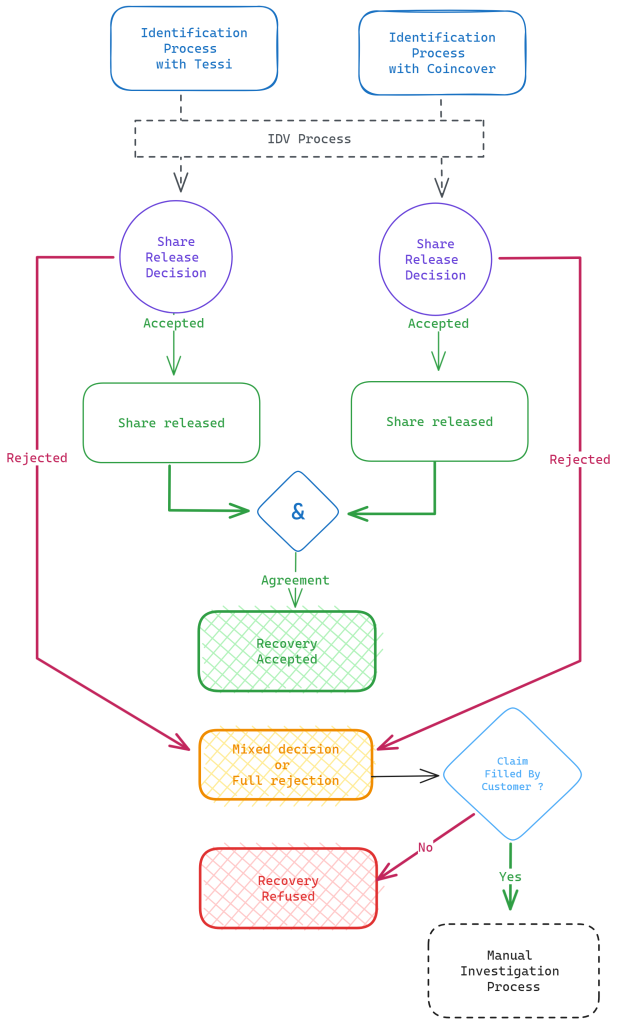

Sobald Sie die beiden vorgeschlagenen ausgeführt haben IDVs, das System konsolidiert die Ergebnisse der Verifizierungsprozesse. Hier sind mehrere Szenarien möglich:

- Sie haben die beiden Verifizierungsprozesse erfolgreich bestanden: Die Wiederherstellung wird akzeptiert und die beiden Freigaben werden über einen sicheren Kanal an Ihr Gerät gesendet.

- Sie haben von beiden eine gemischte oder vollständige Ablehnung erhalten IDVs und Sie haben beschlossen, keine manuelle Untersuchung anzufordern: Ihre Wiederherstellung wird abgebrochen.

- Sie haben von beiden eine gemischte oder vollständige Ablehnung erhalten IDVs und Sie haben beschlossen, einen Anspruch geltend zu machen, um den Wiederherstellungsprozess fortzusetzen: Ein manueller Untersuchungsprozess beginnt (Details unten).

Manueller Untersuchungsprozess

Der manuelle Untersuchungsprozess findet immer dann statt, wenn Sie den Test nicht erfolgreich bestehen können IDV Tests und Sie fordern eine tiefergehende Beurteilung Ihres Anliegens. In dieser Phase gibt es einen verstärkten Verifizierungsworkflow, der Ihnen den sicheren Zugriff auf Ihr Geheimnis ermöglicht.

Der manuelle Untersuchungsprozess wird von Coincover durchgeführt. Sein Hauptziel besteht darin, den Grund dafür genau zu identifizieren IDV Überprüfen Sie, ob der Prozess fehlgeschlagen ist, und sammeln Sie alle weiteren relevanten und legitimen Elemente, die das ursprüngliche Problem beheben können.

Dies wird durch die Durchführung eines dritten erreicht IDV Verwendung eines anderen unabhängigen Dienstanbieters IDNow, gefolgt von einem Video-Chat mit einem geschulten Identifizierungsspezialisten, um festzustellen, ob die IDV wird unter jeder Einschränkung durchgeführt.

Während dieses Video-Chats werden Sie möglicherweise ausdrücklich gebeten, die Gründe für den laufenden Identifizierungsprozess zu bestätigen. Darüber hinaus werden Sie möglicherweise aufgefordert, eine Reihe zufälliger Aktionen durchzuführen, die darauf abzielen, Manipulations- oder Präsentationsangriffe zu erkennen, wie zum Beispiel:

- Halten Sie Ihr Ausweisdokument zur Aufnahme durch die Kamera und legen Sie dabei einen Finger auf sicherheitsrelevante Teile des Ausweises; dieser Ort ist variabel und wird zufällig bestimmt;

- Beantwortung zufällig generierter Fragen;

- Ungewöhnliche Bewegungen ausführen.

Was passiert, wenn der dritte IDV aus berechtigtem Grund immer noch fehlschlägt?

Einmal die Ursache für das Misserfolg IDVs identifiziert wird, wird sich ein Coincover-Ermittler mit Ihnen in Verbindung setzen, um alle notwendigen Dokumente zur Untermauerung Ihres Anspruchs zusammenzustellen. Gegebenenfalls könnte dieser Untersuchungsprozess einen Rechtsbeamten einbeziehen, um:

- Wir treffen uns persönlich mit Ihnen, um Ihre Identität und Ihren Anspruch zu bestätigen. und/oder

- Beglaubigen Sie die offiziellen Dokumente, die Sie zur Untermauerung Ihres Anspruchs vorgelegt haben.

IDV-Daten- und Datenschutzbestimmungen

Ihr IDV Die Daten werden durch Ledger Recover unter Einhaltung der Datenschutzbestimmungen, insbesondere der europäischen Datenschutz-Grundverordnung, erhoben und verarbeitet.

Ledger erfasst nur das, was zur Überprüfung Ihrer Identität unbedingt erforderlich ist, d. h. Daten aus Ihrem Ausweisdokument (Name, Nachname, Geburtsdatum und -ort), ein Selfie (aus der Videoaufnahme) und auf Anfrage ein Foto von Ihr Ausweisdokument.

Gemäß unserer Richtlinie zur Datenaufbewahrung ist Ihr IDV Die Daten werden sicher aufbewahrt, bis Sie sich vom Dienst abmelden, und dann in einer Datenbank mit streng eingeschränktem Zugriff ausschließlich für Rechtsstreitigkeiten archiviert.

Sicherheit spielt eine entscheidende Rolle beim Schutz Ihrer Privatsphäre und wir verpflichten uns zu einem besonders sorgfältigen Umgang mit Ihren Daten. Zu diesem Zweck haben wir alle notwendigen technischen und organisatorischen Maßnahmen zur Wahrung und Sicherung der Daten umgesetzt IDV Informationen, die wir über Sie speichern. Daher werden Ihre Identitätsdaten niemals im Klartext in unserem System gespeichert. Während des Transports erfolgt die Verarbeitung in einer sicheren und isolierten Infrastrukturzone mit Zugangskontrolle und ständiger Überwachung.

Weitere Informationen dazu, wie Ledger Ihre Daten und Ihre Rechte verwaltet, finden Sie hier unsere Datenschutzrichtlinie. Weitere Informationen zu den Datenschutzpraktiken von Coincover finden Sie unter Datenschutzrichtlinie von Coincover.

Nicht ganz das Ende: Die Beinahe-Schlussfolgerung

Hier sind wir am Ende Implementierung Teil unserer Blog-Serie. In diesem Teil haben wir gesehen, wie Ledger Recover Ihre Identität als ultimativen Schlüssel zum Freischalten Ihres Backups nutzt. Wir haben gesehen, wie IDV wird in Ledger Recover verwendet, im Vergleich zu bestehenden Anbietern verfeinert und wir haben auch einige Gegenmaßnahmen angesprochen, die zur Sicherung des verwendet werden IDV selbst und stellt sicher, dass keine Angreifer, weder von außen noch von Insidern, Man-in-the-Middle-Angriffe auf die Verifizierung durchführen können.

Vielen Dank und herzlichen Glückwunsch, dass Sie bis zu diesem langen Teil gelesen haben! Sie sollten nun einen detaillierten Überblick über die Sicherheits- und Implementierungsdetails von Ledger Recover haben und verstehen, wie die Selbstverwahrung mit Komfort und Sicherheit einhergeht. Wir glauben, dass wir eine Lösung entwickelt haben, die Benutzern von Ledger Recover dabei hilft, ihre geheimen Wiederherstellungsphrasen besser zu verwalten, ohne Kompromisse bei der Sicherheit oder Selbstverwahrung einzugehen.

Aber das ist noch nicht das Ende (der Hinweis steht im Titel). Ein Sicherheitsprodukt nützt nichts, wenn Sie es nicht sicher betreiben. Wie funktioniert Ledger Recover, um die Uneinnehmbarkeit der Sicherheitsmaßnahmen des Systems sicherzustellen? Darauf wollen wir in Teil 5 der Blogserie „Genesis of the Ledger Recover“ eine Antwort geben: Betriebssicherheit.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Automobil / Elektrofahrzeuge, Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- ChartPrime. Verbessern Sie Ihr Handelsspiel mit ChartPrime. Hier zugreifen.

- BlockOffsets. Modernisierung des Eigentums an Umweltkompensationen. Hier zugreifen.

- Quelle: https://www.ledger.com/blog/part-4-genesis-of-ledger-recover-controlling-access-to-the-backup-identity-verification

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 1

- 121

- 7

- a

- Fähig

- Über Uns

- Akzeptieren

- akzeptiert

- Zugang

- zugänglich

- Übereinstimmung

- Konto

- Genauigkeit

- erreicht

- Aktionen

- Aktivitäten

- Zusätzliche

- zusätzlich

- haften

- Vorteilen

- Nach der

- aufs Neue

- gegen

- Agenten

- gezielt

- Algorithmen

- Alle

- erlauben

- erlaubt

- Zulassen

- erlaubt

- fast

- entlang

- ebenfalls

- immer

- an

- und

- und Infrastruktur

- Ein anderer

- beantworten

- jedem

- Anwendung

- SIND

- AS

- fragen

- Aussehen

- Aspekte

- Details

- damit verbundenen

- Versicherung

- At

- Attacke

- Anschläge

- Authentic

- authentifizieren

- authentifiziert

- Authentifizierung

- Authentizität

- autorisieren

- automatische

- Im Prinzip so, wie Sie es von Google Maps kennen.

- vermeiden

- Zurück

- Unterstützung

- Sicherungskopie

- basierend

- Grundsätzlich gilt

- BE

- war

- Bevor

- Anfang

- hinter

- Sein

- Glauben

- unten

- Besser

- zwischen

- binden

- Bindung

- Biometrie

- Geburt

- Blog

- beide

- Bound

- Brings

- breit

- Building

- aber

- by

- Kamera

- CAN

- Erfassung

- gefangen

- Captures

- österreichische Unternehmen

- durchgeführt

- Häuser

- katastrophal

- Kategorien

- Verursachen

- Hauptgeschäftsstelle

- Sicherheit

- Zertifzierte

- Herausforderungen

- Übernehmen

- Kanal

- aus der Ferne überprüfen

- Schecks

- Entscheidungen

- Anspruch

- behauptet

- klar

- eng

- Code

- Münzhülle

- Zusammenarbeit

- sammeln

- Kommen

- begangen

- gemeinsam

- Kommunikation

- vergleichen

- verglichen

- Vergleich

- abschließen

- Komplex

- Compliance

- kompliziert

- Komponente

- umfassend

- kompromittierend

- konzept

- Zustand

- durchgeführt

- zuversichtlich

- Schichtannahme

- Bestätigung

- BESTÄTIGT

- Sich zusammenschliessen

- Konsens

- Zustimmung

- Überlegungen

- konsistent

- Konsolidiert

- konstante

- Kontakt

- fortsetzen

- Smartgeräte App

- gesteuert

- Regelung

- sehr beliebtes Sprach- und Freizeitprogramm

- Kernbereich

- und beseitigen Muskelschwäche

- bestätigen

- könnte

- erstellt

- Erstellen

- Referenzen

- wichtig

- kryptographisch

- Strom

- Kunde

- innovativ, auf dem neuesten Stand

- technische Daten

- Datenschutz

- Datenbase

- Datum

- entschieden

- Entscheidungen

- gewidmet

- tiefer

- Definitionen

- vertiefen

- Abgeleitet

- beschrieben

- Design

- entworfen

- detailliert

- Details

- Bestimmen

- entschlossen

- Gerät

- Geräte

- anders

- digital

- Direkt

- Direkt

- Bekanntgabe

- Display

- deutlich

- verteilen

- do

- Dokument

- Unterlagen

- die

- erledigt

- nach unten

- im

- e

- jeder

- Früher

- Früh

- effektiv

- Element

- beschäftigt

- befähigt

- ermöglichen

- verschlüsselt

- Ende

- genug

- gewährleisten

- sorgt

- Gewährleistung

- Entitäten

- insbesondere

- Essenz

- essential

- Europäische

- Auswertung

- Veranstaltungen

- Jedes

- alles

- vorhandenen

- Expertise

- Erklären

- erklärt

- ERKUNDEN

- extern

- extra

- Extrakt

- äußerst

- Gescheitert

- scheitert

- Scheitern

- Eigenschaften

- wenige

- füllen

- Filme

- Endlich

- Finger

- Vorname

- folgen

- gefolgt

- Aussichten für

- Formen

- Vierte

- Unser Ansatz

- betrügerisch

- für

- voller

- voll

- Allgemeines

- Allgemeine Daten

- Allgemeine Datenschutzverordnung

- erzeugt

- Erzeugung

- Genese

- Go

- Kundenziele

- Goes

- Golden

- Gewährung

- Handling

- Los

- Hardware

- Hardwaregerät

- Hardware-Geldbörsen

- Haben

- mit

- Hilfe

- hier

- GUTE

- höchste

- seine

- Halter

- Ultraschall

- HTTPS

- human

- Hürden

- i

- ID

- ideal

- Login

- identifiziert

- identifizieren

- Identitätsschutz

- Identitäts Verifikation

- IDV

- if

- implementieren

- Implementierung

- umgesetzt

- Umsetzung

- Bedeutung

- in

- Einschließlich

- unabhängig

- unabhängig

- Krankengymnastik

- Energiegewinnung

- Information

- Infrastruktur

- Anfangs-

- Initiiert

- innerhalb

- beantragen müssen

- Anleitung

- Integration

- Interaktion

- Interaktionen

- innen

- in

- eingeführt

- Stellt vor

- Einführung

- Untersuchung

- beteiligen

- Beteiligung

- isoliert

- Isolierung

- Problem

- IT

- SEINE

- selbst

- nur

- Wesentliche

- Tasten

- Wissen

- Kennen Sie Ihren Kunden

- KYC

- Nachname

- später

- LERNEN

- Ledger

- Rechtlich

- Legitimität

- legitim

- Niveau

- gehebelt

- Hebelwirkungen

- Nutzung

- liegt

- Lebenszyklus

- Gefällt mir

- Limitiert

- beschränkter Zugang

- Linking

- Rechtsstreit

- leben

- Lebensdaten

- Lebendigkeit

- Standorte

- aussehen

- verlieren

- verloren

- gemacht

- Main

- halten

- Aufrechterhaltung

- um

- Making

- Mann

- verwalten

- Managed

- Manipulation

- manuell

- viele

- abgestimmt

- max-width

- Kann..

- Mittel

- Maßnahmen

- Mechanismus

- Mechanismen

- Triff

- erwähnt

- Nachrichten

- Methode

- Methoden

- Mitte

- könnte

- minimieren

- gemischt

- Modell

- ändern

- Moment

- Überwachung

- mehr

- Bewegungen

- viel

- mehrere

- my

- Name

- nämlich

- notwendig,

- Need

- erforderlich

- hört niemals

- weiter

- nicht

- bemerkenswert

- nichts

- jetzt an

- Ziel

- erhalten

- OCR

- of

- Offizier

- offiziell

- on

- einmal

- EINEM

- Onfido

- laufend

- einzige

- XNUMXh geöffnet

- betreiben

- entgegengesetzt

- or

- Auftrag

- organisatorisch

- Andere

- Anders

- UNSERE

- Möglichkeiten für das Ausgangssignal:

- übrig

- besitzen

- Eigentümer

- Eigentum

- Unterlage

- Papiere

- Teil

- besondere

- Parteien

- Teile

- passieren

- Bestanden

- Passwort

- Ausführen

- durchgeführt

- Durchführung

- person

- persönliche

- Perspektive

- Phase

- für Ihre privaten Foto

- Sätze

- ein Bild

- Ort

- Platzierung

- Ebene

- Plato

- Datenintelligenz von Plato

- PlatoData

- spielt

- Bitte

- Datenschutzrichtlinien

- Besitz

- möglich

- Post

- Praktiken

- genau

- presentation

- verhindern

- früher

- Grundsätze

- Priorität einräumen

- Datenschutz

- privat

- Private Schlüssel

- Verfahren

- Prozessdefinierung

- Verarbeitet

- anpassen

- Verarbeitung

- Produkt

- fördern

- vorgeschlage

- Risiken zu minimieren

- geschützt

- Sicherheit

- Protokoll

- zuverlässig

- die

- vorausgesetzt

- Versorger

- Anbieter

- bietet

- Zweck

- Zwecke

- Qualität

- Frage

- Fragen

- Zufällig

- zufällig generiert

- erreichen

- Lesebrillen

- echt

- Grund

- Gründe

- Received

- Rekord

- Aufzeichnungen

- Entspannung

- Erholung

- siehe

- regulär

- Rechtliches

- Vorschriften

- Release

- freigegeben

- Loslassen

- relevant

- zuverlässig

- verlassen

- sich auf

- bleibt bestehen

- Berühmt

- Anforderung

- erfordern

- federnde

- beziehungsweise

- REST

- wiederherstellen

- Wiederherstellen

- Folge

- Beibehaltung

- Enthüllt

- Recht

- Rechte

- rigoros

- robust

- Rollen

- Führen Sie

- Laufen

- Sicherung

- Szenarien

- Zweite

- Die Geheime

- Abschnitt

- Verbindung

- Gesicherte

- sicher

- Sicherheitdienst

- Sicherheitsmaßnahmen

- Samen

- gesehen

- Eigenverantwortung

- selfie

- empfindlich

- geschickt

- Modellreihe

- Dienstanbieter

- Dienstleister

- Lösungen

- Sitzung

- Sessions

- kompensieren

- mehrere

- Teilen

- von Locals geführtes

- Shares

- sollte

- gezeigt

- Seite

- Unterzeichnung

- ähnlich

- Situation

- klein

- So

- Social Media

- Lösung

- Lösungen

- Löst

- einige

- Jemand,

- Quellen

- Spezialist

- speziell

- gespalten

- Stufe

- Anfang

- beginnt

- Stiehlt

- Schritt

- Shritte

- Immer noch

- Tisch

- speichern

- gelagert

- einfach

- gestrafft

- Streng

- stark

- starker

- erfolgreich

- Erfolgreich

- so

- ausreichend

- Support

- sicher

- System

- Tabelle

- Nehmen

- nimmt

- Technische

- Technologies

- Technologie

- Test

- Tests

- Text

- Vielen Dank

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Sie

- dann

- Dort.

- deswegen

- Diese

- Dritte

- fehlen uns die Worte.

- diejenigen

- nach drei

- Schwelle

- Durch

- während

- Gebunden

- Zeit

- Titel

- zu

- gerührt

- trainiert

- Transit

- Vertrauen

- vertraut

- versuchen

- XNUMX

- typisch

- letzte

- für

- verstehen

- Verständnis

- einzigartiges

- öffnen

- Entriegelung

- unnötig

- bis

- auf

- us

- Anwendungsbereich

- -

- benutzt

- Mitglied

- Nutzer

- Verwendung von

- Verwendung

- BESTÄTIGEN

- validiert

- validieren

- Bestätigung

- Variable

- verschiedene

- Verification

- Überprüfungen

- verified

- überprüfen

- verifizieren

- sehr

- Video

- Video-Chat

- Börsen

- wurde

- Weg..

- we

- Was

- Was ist

- wann

- sobald

- ob

- welche

- während

- warum

- werden wir

- mit

- .

- ohne

- Arbeiten

- Arbeitsablauf.

- würde

- noch

- Du

- Ihr

- sich selbst

- Zephyrnet