Digitale Sicherheit

Da Passkeys für die Hauptsendezeit bereitstehen, scheinen Passwörter passé zu sein. Was sind die Hauptvorteile, wenn man das eine zugunsten des anderen aufgibt?

20 Juni 2023 • , 5 Minute. lesen

Die Chancen stehen gut, dass viele von uns genug von Passwörtern haben. In einer Welt, in der wir den Zugriff verwalten müssen Dutzende Online-Konten, Passwörter scheinen ihren Zweck nicht mehr zu erfüllen. Viele von uns Verwenden Sie dieselben, leicht zu merkenden Anmeldeinformationen wieder über diese Apps und Websites hinweg und andere passwortbezogene Fehler begehen, was es für Personen mit böswilligen Absichten einfacher macht Erraten oder stehlen Sie unsere Anmeldedaten. Und sobald ein Passwort geknackt ist, könnte unsere gesamte digitale Welt zusammenbrechen.

Eigentlich ist es irgendwie bemerkenswert, dass Passwörter so lange halten, und der Grund dafür ist vor allem der Mangel an wirksamen Alternativen. Dies könnte sich jedoch mit der Einführung von Passkeys ändern. Google hat kürzlich Unterstützung angekündigt für die neue Technologie sowohl auf Privat- als auch auf Arbeitskonten (nicht anders als Apple und Microsoft), so könnte eine neue Ära beginnen Passwortlose Anmeldungen gleich um die Ecke sein?

Frühere Versuche, das Passworterlebnis und die Sicherheit zu verbessern oder zu aktualisieren, waren nur teilweise erfolgreich. Zwei-Faktor-Authentifizierung (2FA) trägt zwar erheblich dazu bei, Passwörter sicherer zu machen, aber seine Akzeptanz ist alles andere als allgemein, da einige Leute den zweistufigen Prozess als unhandlich empfinden. Auch Einmalcodes, die per Textnachricht an Benutzer gesendet werden, was bei weitem die am häufigsten verwendete Variante von 2FA ist, können weiterhin abgefangen werden.

Passwort-Manager, ihrerseits leisten hervorragende Arbeit beim Generieren, Speichern und Abrufen eines langen, komplexen und einzigartigen Passworts für jede einzelne Site. Sie decken jedoch möglicherweise nicht immer alle Ihre Geräte, Betriebssysteme und Webbrowser ab und stellen möglicherweise eine einzige Fehlerquelle dar, falls Sie Ihr Master-Passwort verlieren. In manchen Fällen kann die Benutzererfahrung auch etwas umständlich sein.

Geben Sie Passkeys ein, einen Industriestandard, von dem die größten Namen im Technologiebereich hoffen, dass er eines Tages Passwörter, 2FA und die Notwendigkeit der Passwortverwaltung, wie wir sie kennen, ersetzen wird.

Wie funktionieren Passkeys?

Passkeys nutzen die Leistungsfähigkeit der Public-Key-Kryptografie. Ein Passkey besteht aus einem Paar kryptografischer Schlüssel – einem privaten und einem entsprechenden öffentlichen – die generiert werden, um Ihr Konto auf einer Website, App oder einem anderen Onlinedienst zu sichern.

Der private Schlüssel wird als lange Zeichenfolge verschlüsselter Zeichen auf Ihrem Gerät gespeichert, während der passende öffentliche Schlüssel auf die Server des entsprechenden Online-Dienstes hochgeladen wird, beispielsweise Google oder sogar Apples iCloud-Schlüsselbund-Passwortverwaltungssystem.

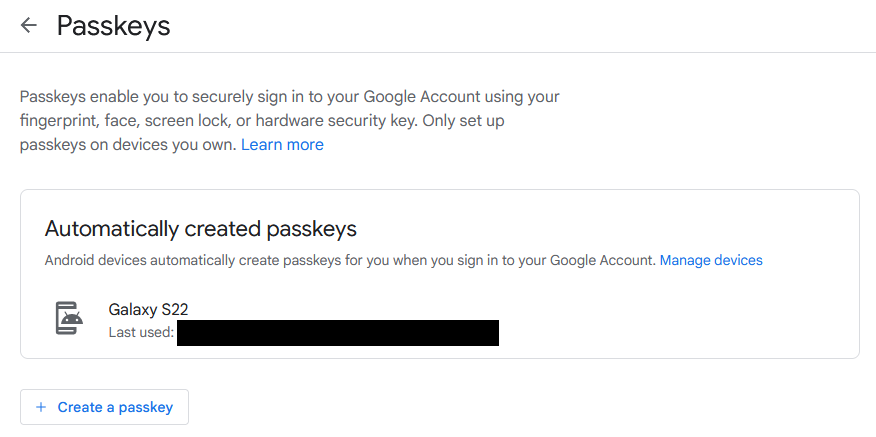

Wenn Sie über Ihr Smartphone bei Ihrem Google-Konto angemeldet sind, hat Google bereits einen Passkey für Sie generiert

Wenn Sie dann versuchen, sich anzumelden, werden Sie aufgefordert, sich mit Ihrer PIN, Ihrem Fingerabdruck oder einem anderen Mechanismus zur Bildschirmsperre des Geräts zu authentifizieren. Es ist nicht erforderlich, Passwörter einzugeben oder sich diese zu merken, wodurch der Vorgang sofort sicherer und einfacher zu nutzen ist.

Beim Anmeldeversuch der Server sendet eine kryptografische Herausforderung an Ihr Gerätund fordert den privaten Schlüssel auf, das Problem zu lösen und an den Server zurückzuleiten. Diese Antwort wird verwendet, um zu überprüfen, ob die öffentlichen und privaten Schlüsselpaare übereinstimmen, da beide zur Authentifizierung erforderlich sind.

Zu keinem Zeitpunkt verlassen die biometrischen Daten das Gerät und der Server erfährt auch nicht, was der private Schlüssel ist. Tatsächlich sehen Sie den privaten Schlüssel auch nie selbst – die ganze Magie geschieht im Hintergrund und mit nahezu keinem Aufwand Ihrerseits.

Was sind die Vorteile von Passkeys?

Könnten Passkeys also den „Heiligen Gral“ sowohl der Benutzerfreundlichkeit als auch der höheren Sicherheit bieten? Hier sind einige der Vorteile im Detail:

- Phishing- und Social-Engineering-resistent: Passkeys beseitigen das Problem, dass Benutzer versehentlich ihre Anmeldeinformationen an Cyberkriminelle weitergeben, indem sie diese auf gefälschten Websites eingeben. Stattdessen werden Sie aufgefordert, mit Ihrem Gerät nachzuweisen, dass Sie der wahre Eigentümer des Kontos sind.

- Verhindern Sie die Folgen eines Verstoßes durch Dritte: Wenn ein Website- oder App-Anbieter gehackt wird, können nur öffentliche Schlüssel gestohlen werden – Ihr privater Schlüssel wird niemals an den Onlinedienst weitergegeben und es gibt keine Möglichkeit, ihn anhand des öffentlichen Schlüssels herauszufinden. Für sich genommen ist der öffentliche Schlüssel also für einen Angreifer nutzlos. Vergleichen Sie dies mit dem aktuellen System, bei dem Hacker große Bestände an gebrauchsfertigen Kombinationen aus Benutzername und Passwort stehlen können.

- Vermeiden Sie Brute-Force-Angriffe: Passschlüssel basieren auf der Kryptografie mit öffentlichen Schlüsseln, was bedeutet, dass Angreifer sie nicht erraten oder Brute-Force-Techniken verwenden können, um Konten zu knacken.

- Kein 2FA-Abfangen: Bei Passkeys gibt es keinen zweiten Faktor, sodass Benutzer nicht dem Risiko von Angriffstechniken ausgesetzt sind, die darauf ausgelegt sind SMS-Codes abfangen und dergleichen. Stellen Sie sich tatsächlich vor, dass ein Hauptschlüssel selbst aus mehreren Authentifizierungsfaktoren besteht. In der Tat, Passkeys sind stark genug, um sie zu ersetzen sogar die sicherste Variante von 2FA – Hardware-Sicherheitsschlüssel.

- Basierend auf Industriestandards: Passkeys basieren auf den Standards der FIDO Alliance und der WebAuthn-Arbeitsgruppe des W3C, was bedeutet, dass sie auf allen teilnehmenden Betriebssystemen, Browsern, Websites, Apps und mobilen Ökosystemen funktionieren sollten. Apple, Google und Microsoft unterstützen die Technologie, ebenso wie große Passwortverwaltungsunternehmen wie 1Password und Dashlane (oder bald) und Plattformen wie WordPress, PayPal, eBay und Shopify.

- Einfach wiederherzustellen: Passkeys können in der Cloud gespeichert und so bei Verlust auf einem neuen Gerät wiederhergestellt werden.

- Nichts zu merken: Für Benutzer besteht nicht mehr die Notwendigkeit, große Mengen an Passwörtern zu erstellen, sich zu merken und zu schützen.

- Funktioniert auf mehreren Geräten: Einmal erstellt, kann ein Passkey auf neuen Geräten verwendet werden, ohne dass eine erneute Registrierung gemäß der regulären biometrischen Authentifizierung erforderlich ist. Es gibt jedoch Einschränkungen, wie unten beschrieben.

Warum sind Passkeys möglicherweise keine gute Idee?

Auf dem Weg dorthin kann es einige Hürden geben, die Sie letztendlich davon abhalten, Passkeys einzuführen, jedenfalls vorerst: die Branchenakzeptanz und die Art und Weise, wie Passkeys synchronisiert werden.

- Passkeys werden nur mit Geräten synchronisiert, auf denen dasselbe Betriebssystem ausgeführt wird: As Dieser Artikel erklärt, Passkeys werden je nach Betriebssystemplattform synchronisiert. Das heißt, wenn Sie beispielsweise ein iOS-Gerät haben, aber auch Windows verwenden, kann dies zu einer frustrierenden Benutzererfahrung führen. Sie müssten QR-Codes scannen und Bluetooth einschalten, damit Ihre Passkeys auf Geräten mit unterschiedlichen Betriebssystemen funktionieren. Das ist tatsächlich weniger benutzerfreundlich als die aktuelle Erfahrung mit Passwörtern.

- Die Akzeptanz ist bei weitem nicht branchenweit: Obwohl einige große Namen bereits mit Passkeys an Bord sind, steckt es noch in den Kinderschuhen. Abgesehen von den großen Plattformen wird es auch einige Zeit dauern, bis wir eine kritische Masse an Websites und Apps erreichen, die dies unterstützen. Prüfen Sie, ob Ihre Lieblingsplattformen die Technologie unterstützen hier.

Könnte dies der Anfang vom Ende für Passwörter sein? Passkeys sind bisher der stärkste Anwärter. Um jedoch eine nahezu universelle Akzeptanz bei den Benutzern zu erreichen, müssen die Technologieanbieter die Verwendung in verschiedenen Betriebssystem-Ökosystemen möglicherweise noch einfacher machen.

Wenn Sie bereit sind, Passkeys auszuprobieren, ist der Einstieg über das Einstellungsmenü Ihrer Google-, Apple- oder Microsoft-Konten sehr einfach.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Automobil / Elektrofahrzeuge, Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- BlockOffsets. Modernisierung des Eigentums an Umweltkompensationen. Hier zugreifen.

- Quelle: https://www.welivesecurity.com/2023/06/20/passwords-out-passkeys-in-ready-make-switch/

- :hast

- :Ist

- :nicht

- :Wo

- 2FA

- 9

- a

- LiveBuzz

- Akzeptanz

- Zugang

- Konto

- Trading Konten

- über

- berührt das Schneidwerkzeug

- Die Annahme

- Adoption

- Alle

- Allianz

- entlang

- bereits

- ebenfalls

- Alternativen

- Obwohl

- immer

- unter

- an

- und

- angekündigt

- Ein anderer

- jedem

- App

- Apple

- Apps

- SIND

- um

- AS

- At

- Attacke

- Anschläge

- Versuche

- authentifizieren

- Authentifizierung

- ein Weg

- Zurück

- Hintergrund

- basierend

- BE

- war

- Bevor

- Anfang

- Sein

- unten

- Vorteile

- Big

- Größte

- biometrisch

- biometrische Authentifizierung

- Bluetooth

- Tafel

- beide

- Verletzung

- Browsern

- aber

- by

- CAN

- Fälle

- Kategorie

- Center

- challenges

- Übernehmen

- Zeichen

- aus der Ferne überprüfen

- Cloud

- Codes

- Kombinationen

- wie die

- häufig

- Unternehmen

- vergleichen

- Komplex

- Bestehend

- besteht

- Ecke

- Dazugehörigen

- könnte

- Abdeckung

- Riss

- rissig

- Crashing

- erstellen

- erstellt

- Referenzen

- kritischem

- kryptographisch

- Geheimschrift

- Strom

- Cyber-Kriminelle

- technische Daten

- Tag

- Tage

- entworfen

- Detail

- detailliert

- Gerät

- Geräte

- anders

- digital

- Digitale Welt

- do

- die

- nach unten

- jeder

- Früh

- erleichtern

- Benutzerfreundlichkeit

- einfacher

- eBay

- Ecosystems

- Effektiv

- Anstrengung

- entweder

- Entstehung

- verschlüsselt

- Ende

- zu steigern,

- genug

- Enter

- Eingabe

- Ganz

- Era

- Sogar

- Beispiel

- ERFAHRUNGEN

- Erklärt

- Tatsache

- Faktor

- Faktoren

- Scheitern

- Fallout

- weit

- Favor

- Favorit

- FIDO-Allianz

- Abbildung

- Finden Sie

- Fingerabdruck

- passen

- Aussichten für

- für

- enorm frustrierend

- Gewinnen

- erzeugt

- Erzeugung

- bekommen

- ABSICHT

- gut

- groß

- Gruppe an

- Hacker

- hätten

- das passiert

- Hardware

- Hardware-Sicherheits

- Geschirr

- Haben

- Hilfe

- hier

- ein Geschenk

- aber

- HTML

- HTTPS

- Hürden

- Idee

- if

- sofort

- in

- in der Tat

- Krankengymnastik

- Energiegewinnung

- Industrie-Standards

- beantragen müssen

- Absicht

- in

- iOS

- IT

- SEINE

- selbst

- Job

- jpg

- nur

- Wesentliche

- Tasten

- Wissen

- Mangel

- grosse

- weitgehend

- LERNEN

- Verlassen

- weniger

- Gefällt mir

- wenig

- Log

- login

- Lang

- länger

- verloren

- Magie

- Main

- Dur

- um

- MACHT

- verwalten

- Management

- viele

- Masse

- Master

- Spiel

- Abstimmung

- max-width

- Kann..

- Bedeutung

- Mittel

- Mechanismus

- MENÜ

- Nachrichten

- Microsoft

- könnte

- Min.

- Mobil

- mehr

- vor allem warme

- mehrere

- Namen

- Need

- hört niemals

- Neu

- weiter

- nicht

- of

- bieten

- on

- einmal

- EINEM

- Online

- einzige

- XNUMXh geöffnet

- die

- Betriebssysteme

- or

- OS

- Andere

- UNSERE

- besitzen

- Eigentümer

- Paar

- Paare

- Teil

- teilnehmend

- Hauptschlüssel

- Passwort

- Passwortverwaltung

- Passwörter

- PayPal

- Personen

- für

- persönliche

- PHIL

- Plattform

- Plattformen

- Plato

- Datenintelligenz von Plato

- PlatoData

- Points

- balanciert

- Werkzeuge

- Gegenwart

- Prime

- privat

- Private Key

- Aufgabenstellung:

- Prozessdefinierung

- Risiken zu minimieren

- Belegen

- Versorger

- Öffentlichkeit

- public Key

- öffentliche Schlüssel

- Zweck

- QR-Codes

- erreichen

- bereit

- Grund

- kürzlich

- Entspannung

- regulär

- verlassen

- bemerkenswert

- merken

- ersetzen

- falls angefordert

- Antwort

- Risiko

- Laufen

- s

- gleich

- Scan

- nahtlos

- Zweite

- Verbindung

- Sicherheitdienst

- sehen

- scheinen

- geschickt

- Fertige Server

- Einstellungen

- von Locals geführtes

- sollte

- unterzeichnet

- bedeutend

- Single

- am Standort

- Smartphone

- SMS

- So

- Social Media

- LÖSEN

- einige

- bald

- Standard

- Normen

- begonnen

- Immer noch

- gestohlen

- Stoppen

- gelagert

- Speicherung

- Schnur

- stark

- stärker

- Erfolg

- so

- Support

- Unterstützung

- Schalter

- System

- Systeme und Techniken

- Nehmen

- nimmt

- Tech

- Techniken

- Technologie

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Sie

- dann

- Dort.

- Diese

- vom Nutzer definierten

- think

- basierte Online-to-Offline-Werbezuordnungen von anderen gab.

- fehlen uns die Worte.

- diejenigen

- So

- Zeit

- zu

- auch

- was immer dies auch sein sollte.

- versuchen

- Letztlich

- einzigartiges

- Universal-

- nicht wie

- Aktualisierung

- hochgeladen

- us

- -

- benutzt

- Mitglied

- Benutzererfahrung

- benutzerfreundlich

- Nutzer

- Verwendung von

- Vielfalt

- Anbieter

- überprüfen

- sehr

- Volumen

- Weg..

- we

- Netz

- Internetbrowser

- Webseite

- Webseiten

- Was

- wann

- während

- ob

- welche

- werden wir

- Fenster

- mit

- ohne

- WordPress

- Arbeiten

- arbeiten,

- Arbeitsgruppe

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- würde

- noch

- Du

- Ihr

- sich selbst

- Zephyrnet

- Null