Eine weitere Woche, ein weiteres BWAIN!

Wie Sie wissen werden, wenn Sie sich die von letzter Woche angehört haben Podcast (andeuten, andeuten!), BWAIN ist die Abkürzung für Fehler mit einem beeindruckenden Namen:

Es ist ein Spitzname, den wir verwenden, wenn die Entdecker eines neuen Cybersicherheitsangriffs von ihrer Entdeckung so begeistert sind, dass sie ihm einen PR-freundlichen Spitznamen geben, einen Vanity-Domainnamen dafür registrieren, ihm eine benutzerdefinierte Website erstellen und ihm ein spezielles Logo entwerfen.

Diesmal der Name Kollision+Kraft enthält ein lästiges Interpunktionszeichen, was bei der Benennung von Fehlern von Vorteil, bei der Registrierung einer Internetdomäne jedoch von Nachteil ist. (Ironischerweise dürfen Domain-Namen verwendet werden -, Aber nicht +).

Daher musste der Domainname leicht abgekürzt werden https://collidepower.com, aber die Website gibt Ihnen trotzdem einen Überblick über das Problem, auch wenn das Additionszeichen abgezogen wird.

Kollidieren Sie zwischengespeicherte Daten und messen Sie die erforderliche Leistung

Die Forscher hinter diesem neuen Krepppapier sind Andreas Kogler, Jonas Juffinger, Lukas Giner, Martin Schwarzl, Daniel Gruss und Stefan Mangard von der Universität Graz in Österreich sowie Lukas Gerlach und Michael Schwarz vom CISPA Helmholtz-Zentrum für Informationssicherheit in Deutschland.

Wir werden nicht versuchen, die verschiedenen Formen dieses Angriffs ausführlich zu erklären, da die technischen Details zur Durchführung der Messungen und die mathematische Modellierung, die zur Schlussfolgerung aus diesen Messungen verwendet wird, komplex sind.

Aber der Kern des Problems besteht, wenn Sie mir das Wortspiel verzeihen, darin, dass der Cache-Speicher, der in modernen Prozessorchips verborgen ist, für eine unsichtbare und automatische Leistungssteigerung sorgen soll …

…ist nicht immer ganz so unsichtbar, wie Sie vielleicht denken, und kann manchmal einen Teil oder den gesamten Inhalt durchsickern lassen, sogar an Prozesse, die ihn nicht sehen sollten.

Wie der Name schon sagt, Cache-Speicher (ausgesprochen Bargeld, wie in Dollar und Cent, nicht Stempel(wie in Bezug auf Respekt und Prestige, falls Sie sich jemals gefragt haben) speichert spezielle Kopien von Datenwerten aus dem herkömmlichen RAM an versteckten Stellen im CPU-Chip selbst.

Wenn die CPU die RAM-Adressen (Speicherorte) im Auge behält, die Sie kürzlich verwendet haben, und genau abschätzen kann, welche Sie wahrscheinlich bald wieder verwenden werden, kann sie diese vorübergehend in ihrem Cache-Speicher behalten und so die Geschwindigkeit erheblich steigern Ihr zweiter Zugriff auf diese Werte und der dritte Zugriff, der vierte und so weiter.

Wenn Sie beispielsweise eine Reihe von Datenwerten in einer Tabelle nachschlagen, um Bildpixel von einem Farbformat in ein anderes zu konvertieren, werden Sie möglicherweise feststellen, dass die Nachschlagetabelle Sie meistens auffordert, eine der RAM-Adressen 0x06ABCC00 aufzurufen (was möglicherweise der Fall ist). der Ort sein, an dem der spezielle Code für „schwarzes Pixel“ gespeichert ist) oder die Adresse 0x3E00A040 (was der Ort des „transparenten Pixel“-Codes sein könnte).

Indem die Werte dieser beiden häufig benötigten Speicheradressen automatisch in ihrem Cache gespeichert werden, kann die CPU zukünftige Versuche, auf diese Adressen zuzugreifen, kurzschließen (im übertragenen Sinne, nicht wörtlich!), sodass keine Notwendigkeit besteht, elektrische Signale außerhalb des Prozessors zu senden. über das Motherboard und in die eigentlichen RAM-Chips, um die Masterkopie der dort gespeicherten Daten auszulesen.

Daher ist der Zugriff auf zwischengespeicherte Daten in der Regel viel schneller als auf Daten im Hauptplatinen-RAM.

Im Allgemeinen können Sie jedoch nicht auswählen, welche Cache-Register zum Speichern welcher RAM-Adressen verwendet werden, und Sie können nicht auswählen, wann die CPU beschließt, das Caching Ihres „transparenten Pixelcode“-Werts zu beenden und mit dem Caching der Werte eines anderen Programms zu beginnen stattdessen „supergeheimer kryptografischer Schlüssel“.

Tatsächlich kann der Cache eine großzügige Mischung von Werten enthalten, von einer großzügigen Mischung von RAM-Adressen bis hin zu einer großzügigen Mischung verschiedener Benutzerkonten und Berechtigungsstufen, alles gleichzeitig.

Aus diesem Grund sowie aus Effizienz- und Leistungsgründen können selbst Programme auf Administratorebene keinen direkten Blick auf die Liste der aktuell zwischengespeicherten Adressen werfen oder auf deren Werte zugreifen, um die zwischengespeicherten Daten vor externem Schnüffeln zu schützen.

Als Programmierer verwenden Sie immer noch die Maschinencode-Anweisung „Lesen Sie den transparenten Pixelcode von der Adresse 0x3E00A040 aus“ und das Betriebssystem entscheidet immer noch anhand der numerischen Adresse 0x3E00A040, ob Sie Zugriff auf diese Daten haben sollen, auch wenn dies der Fall ist Die Daten stammen letztendlich direkt aus dem Cache und nicht von der echten RAM-Adresse 0x3E00A040.

Der Preis für einen Bit-Flip

Was die Collide+Power-Forscher stark vereinfacht herausgefunden haben, ist, dass Sie zwar keinen direkten Blick auf die temporären Daten im Cache-Speicher werfen und daher den Speicherschutz nicht umgehen können, der angewendet würde, wenn Sie über die offizielle RAM-Adresse gehen würden …

…Sie können erraten, wann bestimmte Datenwerte in bestimmte Cache-Speicherregister geschrieben werden.

Und wenn eine bereits zwischengespeicherte Nummer durch eine andere ersetzt wird, Sie können Rückschlüsse auf beide Werte ziehen, indem Sie messen, wie viel Strom die CPU verbraucht im Prozess.

(Moderne Prozessoren verfügen normalerweise über spezielle interne Register, die Ihnen Messwerte zum Stromverbrauch liefern, sodass Sie nicht das Computergehäuse aufbrechen und irgendwo auf der Hauptplatine ein physisches Sondenkabel anbringen müssen.)

Interessanterweise hängt der Stromverbrauch der CPU selbst beim Überschreiben eines Cache-Werts mit einem neuen davon ab, wie viele Bits sich zwischen den Zahlen geändert haben.

Vereinfacht man die Sache auf einzelne Bytes, überschreibt man den Binärwert 0b00000000 mit 0b11111111 (Änderung von Dezimal 0 in Dezimal 255) erfordert das Umdrehen aller Bits im Byte, was den meisten Strom verbrauchen würde.

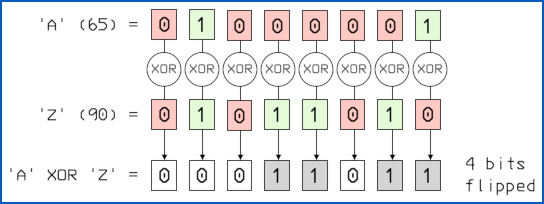

Überschreiben des ASCII-Zeichens A (65 in Dezimalzahl) mit Z (90 in Dezimalzahl) bedeutet Veränderung 0b01000001 in 0b01011010, bei dem vier Bitpositionen umgedreht werden, wodurch eine durchschnittliche Menge an Strom verbraucht wird

Und wenn die Zahlen zufällig gleich sind, müssen keine Bits umgedreht werden, was am wenigsten Strom verbrauchen würde.

Wenn Sie die beiden Zahlen mit XOR verknüpfen und die Anzahl der 1-Bits in der Antwort zählen, ermitteln Sie im Allgemeinen die Anzahl der Flips, weil 0 XOR 0 = 0 und 1 XOR 1 = 0 (null bedeutet also keinen Flip), while 0 XOR 1 = 1 und 1 XOR 0 = 1 (bezeichnet einen Flip).

Mit anderen Worten: Wenn Sie auf eine Reihe Ihrer eigenen ausgewählten Adressen zugreifen können, um einen bestimmten Satz von Cache-Registern in der CPU vorzubereiten, und dann den Stromverbrauch genau genug überwachen können, wenn der Code einer anderen Person seine Daten diesem Cache zuweist Standorte stattdessen…

…dann Sie können Rückschlüsse darauf ziehen, wie viele Bits umgedreht wurden zwischen dem alten und dem neuen Cache-Inhalt.

Natürlich können Sie die Werte auswählen, die in den Adressen gespeichert sind, mit denen Sie die Cache-Register gefüllt haben, sodass Sie nicht nur wissen, wie viele Bits wahrscheinlich umgedreht wurden, sondern auch, wie die Anfangswerte dieser Bits vor dem Umdrehen waren Ort.

Dadurch erhalten Sie noch mehr statistische Daten, mit denen Sie die wahrscheinlichen neuen Werte im Cache vorhersagen können, vorausgesetzt, Sie wissen, was vorher da war und wie viele Bits wahrscheinlich jetzt anders sind.

Möglicherweise können Sie nicht genau herausfinden, welche Daten der Prozess Ihres Opfers verwendet hat, aber selbst wenn Sie einige Bitmuster beseitigen können, haben Sie gerade etwas gelernt, das Sie nicht wissen sollten.

Und wenn diese Daten beispielsweise ein Verschlüsselungsschlüssel wären, könnten Sie möglicherweise einen undurchführbaren Brute-Force-Angriff in einen Angriff umwandeln, bei dem Sie vielleicht gerade noch Erfolg haben.

Wenn Sie beispielsweise 70 Bits in einem 128-Bit-Verschlüsselungsschlüssel vorhersagen können, müssten Sie, anstatt alle Kombinationen von 128 Bits auszuprobieren, was eine unmögliche Aufgabe wäre, 2 ausprobieren58 stattdessen andere Schlüssel (128 – 70 = 58), was durchaus machbar sein könnte.

Kein Grund zur Panik

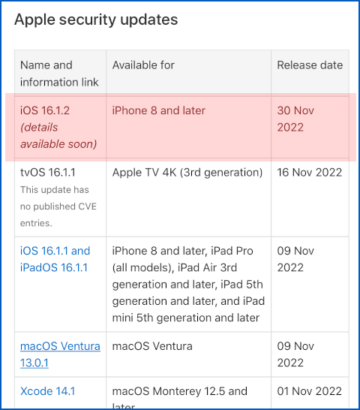

Glücklicherweise ist diese „Sicherheitslücke“ (jetzt genannt CVE-2023-20583) wird wahrscheinlich in absehbarer Zeit nicht gegen Sie verwendet werden.

Dabei handelt es sich eher um eine theoretische Angelegenheit, die Chiphersteller berücksichtigen müssen, basierend auf der Binsenweisheit, dass Cybersicherheitsangriffe „immer nur besser und schneller werden“, als um eine ausnutzbare Lücke, die heute ausgenutzt werden könnte.

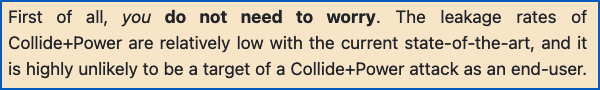

Tatsächlich geben die Forscher fast verlegen zu, dass „U Mach dir keine Sorgen"

Sie haben wirklich geschrieben U in Kursivschrift und die Verwünschung keine Sorgen machen in Fettdruck:

In der Schlussfolgerung des Papiers stellen die Forscher mit Bedauern fest, dass einige ihrer besten realen Ergebnisse mit diesem Angriff unter idealen Laborbedingungen nur 5 Bits pro Stunde durchsickerten.

Für eines ihrer Angriffsszenarien gaben sie sogar zu, dass sie auf „praktische Einschränkungen gestoßen seien, die zu Leckraten von mehr als [einem] Jahr pro Bit“ führten.

Ja, Sie haben das richtig gelesen – wir haben es in der Zeitung mehrmals überprüft, um sicherzugehen, dass wir uns das nicht eingebildet haben.

Und das wirft natürlich die Frage auf: „Wie lange müssen Sie eine Reihe von Datenübertragungstests laufen lassen, bevor Sie so niedrige Übertragungsraten zuverlässig messen können?“

Nach unseren Berechnungen ergibt ein Bit pro Jahr etwa 125 Bytes pro Jahrtausend. Bei diesem Tempo lädt man den kürzlich veröffentlichten dreistündigen Blockbuster-Film herunter Oppenheimer in IMAX-Qualität, die offenbar etwa ein halbes Terabyte einnimmt, würde etwa 4 Milliarden Jahre dauern. Um diese bizarre Tatsache ins rechte Licht zu rücken: Die Erde selbst ist nur etwa 4.54 Milliarden Jahre alt, mit ein paar hundert Millionen Monaten plus oder minus.

Was ist zu tun?

Der einfachste Weg, CVE-2023-20538 im Moment zu bekämpfen, besteht darin, nichts zu tun, da die Forscher selbst Ihnen geraten haben, sich keine Sorgen zu machen.

Wenn Sie das Bedürfnis verspüren, etwas zu unternehmen, haben sowohl Intel- als auch AMD-Prozessoren Möglichkeiten, die Genauigkeit ihrer Leistungsmesstools absichtlich zu verringern, indem sie den Leistungsmesswerten zufälliges Rauschen hinzufügen.

Dadurch bleiben Ihre Durchschnittswerte korrekt, die einzelnen Messwerte variieren jedoch so stark, dass dieser ohnehin schon nicht wirklich durchführbare Angriff noch schwieriger durchzuführen ist.

Die Minderung der Leistungsmessung von Intel ist bekannt als Running Average Power Limit (RAPL)-Filterung; AMD wird als bezeichnet Leistungsdeterminismusmodus.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Automobil / Elektrofahrzeuge, Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- BlockOffsets. Modernisierung des Eigentums an Umweltkompensationen. Hier zugreifen.

- Quelle: https://nakedsecurity.sophos.com/2023/08/03/performance-and-security-clash-yet-again-in-collidepower-attack/

- :Ist

- :nicht

- :Wo

- $UP

- 1

- 15%

- 25

- 70

- 700

- a

- Fähig

- LiveBuzz

- Absolute

- Zugang

- Konto

- Trading Konten

- Genauigkeit

- genau

- über

- präsentieren

- Hinzufügen

- Zusatz

- Adresse

- Adressen

- eingestehen

- zugelassen

- aufs Neue

- gegen

- Alle

- erlaubt

- entlang

- bereits

- ebenfalls

- Obwohl

- immer

- AMD

- Betrag

- an

- und

- Ein anderer

- beantworten

- jedem

- angewandt

- Bewerben

- ca.

- SIND

- AS

- zugewiesen

- At

- anhängen

- Attacke

- Anschläge

- Versuche

- Österreich

- Autor

- Auto

- automatische

- Im Prinzip so, wie Sie es von Google Maps kennen.

- durchschnittlich

- background-image

- basierend

- Grundlage

- BE

- weil

- Bevor

- hinter

- Sein

- BESTE

- Besser

- zwischen

- Milliarde

- Bit

- Knüller

- fett

- Grenze

- beide

- Boden

- Brute-Force-

- Fehler

- bauen

- Haufen

- aber

- by

- Cache-Speicher

- Berechnungen

- CAN

- Häuser

- Center

- geändert

- Ändern

- Charakter

- geprüft

- Chip

- Pommes frites

- Auswählen

- gewählt

- Zusammenstoß

- Code

- Sammlung

- Farbe

- COM

- Kombinationen

- kommt

- Komplex

- Computer

- Abschluss

- Bedingungen

- verbrauchen

- Verbrauch

- enthalten

- Inhalt

- Inhalt

- konventionellen

- verkaufen

- Kernbereich

- und beseitigen Muskelschwäche

- könnte

- Kurs

- Abdeckung

- Riss

- Zur Zeit

- Original

- Internet-Sicherheit

- Matthias

- technische Daten

- Deal

- bezeichnet

- hängt

- Design

- Details

- DID

- anders

- Direkt

- entdeckt

- Entdeckung

- Display

- do

- Dollar

- Domain

- Domain Name

- DOMAIN NAMEN

- Nicht

- synchronisiert

- Erde

- Effizienz

- entweder

- beseitigen

- Sonst

- Verschlüsselung

- genug

- Sogar

- ÜBERHAUPT

- genau

- Beispiel

- aufgeregt

- Erklären

- extern

- Tatsache

- beschleunigt

- möglich

- fühlen

- wenige

- Abbildung

- Finden Sie

- Flip

- Flips

- Aussichten für

- Zwingen

- Format

- Formen

- vier

- Vierte

- für

- Zukunft

- Allgemeines

- Deutschland

- bekommen

- ABSICHT

- gegeben

- gibt

- gehen

- sehr

- hätten

- Hälfte

- passieren

- Schwerer

- Haben

- Höhe

- versteckt

- Loch

- Stunde

- schweben

- Ultraschall

- Hilfe

- aber

- HTML

- HTTPS

- hundert

- ideal

- if

- Image

- unmöglich

- beeindruckend

- in

- das

- Dazu gehören

- Krankengymnastik

- Information

- Informationssicherheit

- innerhalb

- beantragen müssen

- Intel

- beabsichtigt

- intern

- Internet

- in

- Ironisch

- IT

- SEINE

- selbst

- nur

- Behalten

- Aufbewahrung

- Wesentliche

- Tasten

- Wissen

- bekannt

- Labor

- Nachname

- führenden

- Leck

- gelernt

- am wenigsten

- Verlassen

- links

- Länge

- Cholesterinspiegel

- wahrscheinlich

- LIMIT

- Einschränkungen

- Liste

- Standorte

- Standorte

- Logo

- Lang

- suchen

- Nachschlagen

- Sneaker

- Maschine

- um

- Hersteller

- viele

- Marge

- Martin

- Master

- mathematisch

- Materie

- Angelegenheiten

- max-width

- Kann..

- Mittel

- messen

- Messung

- Messungen

- Messen

- Memory

- Michael

- könnte

- Millennium – Fürchte deinen Nächsten wie Dich selbst

- Million

- Milderung

- mischen

- Mischung

- Modellieren

- modern

- Überwachen

- Monat

- mehr

- vor allem warme

- Film

- viel

- Name

- Namen

- Benennung

- Need

- Neu

- nicht

- Lärm

- Andere

- normal

- nichts

- jetzt an

- Anzahl

- Zahlen

- of

- WOW!

- offiziell

- Alt

- on

- EINEM

- Einsen

- einzige

- XNUMXh geöffnet

- die

- Betriebssystem

- or

- Andere

- UNSERE

- aussen

- Überblick

- besitzen

- Papier

- Muster

- Alexander

- für

- Leistung

- Perspektive

- physikalisch

- Pixel

- Ort

- Plato

- Datenintelligenz von Plato

- PlatoData

- erfahren

- Position

- BLOG-POSTS

- Werkzeuge

- vorhersagen

- Prestige

- Preis

- Privileg

- wahrscheinlich

- Sonde

- Aufgabenstellung:

- Prozessdefinierung

- anpassen

- Prozessor

- Prozessoren

- Programmierer

- Programme

- ausgesprochen

- Risiken zu minimieren

- Sicherheit

- die

- Zweck

- setzen

- Qualität

- Frage

- wirft

- RAM

- zufällig

- Bewerten

- Honorar

- Lesen Sie mehr

- realen Welt

- wirklich

- Grund

- Gründe

- kürzlich

- Veteran

- bezeichnet

- Registrieren

- Registrieren

- registriert

- relativ

- freigegeben

- ersetzt

- erfordert

- Forscher

- Umwelt und Kunden

- Die Ergebnisse

- Recht

- Laufen

- gleich

- Szenarien

- Schwarz

- Zweite

- Sicherheitdienst

- sehen

- senden

- Modellreihe

- kompensieren

- mehrere

- Short

- Schild

- Signale

- vereinfachte

- vereinfachen

- am Standort

- Snooping

- So

- solide

- einige

- Jemand,

- etwas

- irgendwo

- bald

- Sprechen

- besondere

- spezifisch

- Geschwindigkeit

- Anfang

- Beginnen Sie

- statistisch

- Immer noch

- Stoppen

- Lagerung

- speichern

- gelagert

- Erfolg haben

- Schlägt vor

- vermutet

- sicher

- SVG

- System

- Tabelle

- Nehmen

- nimmt

- Aufgabe

- Technische

- erzählt

- vorübergehend

- Tests

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Sie

- sich

- dann

- theoretisch

- Dort.

- deswegen

- vom Nutzer definierten

- think

- Dritte

- fehlen uns die Worte.

- diejenigen

- So

- Zeit

- zu

- heute

- gemeinsam

- nahm

- Werkzeuge

- Top

- verfolgen sind

- privaten Transfer

- Übergang

- transparent

- was immer dies auch sein sollte.

- versuchen

- XNUMX

- Letztlich

- für

- Universität

- unwahrscheinlich

- URL

- Anwendungsbereich

- -

- benutzt

- Mitglied

- Verwendung von

- gewöhnlich

- Wert

- Werte

- VANITY

- verschiedene

- sehr

- Besuchen Sie

- wurde

- Weg..

- Wege

- we

- Webseite

- Woche

- GUT

- ging

- waren

- Was

- wann

- ob

- welche

- während

- Breite

- werden wir

- Schweißdraht

- mit

- Worte

- Sorgen

- würde

- schreiben

- geschrieben

- Jahr

- Jahr

- noch

- Du

- Ihr

- Zephyrnet

- Null

![S3 Ep114: Cyberbedrohungen verhindern – stoppe sie, bevor sie dich stoppen! [Audio + Text] S3 Ep114: Cyberbedrohungen verhindern – Stoppen Sie sie, bevor sie Sie stoppen! [Audio + Text] PlatoBlockchain Data Intelligence. Vertikale Suche. Ai.](https://platoblockchain.com/wp-content/uploads/2022/12/ns-1200-generic-featured-image-blue-digits-360x188.png)

![S3 Ep 126: Der Preis von Fast Fashion (und Feature Creep) [Audio + Text] S3 Ep 126: Der Preis von Fast Fashion (und Feature Creep) [Audio + Text]](https://platoblockchain.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)