Colonial Pipeline Ransomware-Wiederherstellung

Am 7. Juni 2021 hat das US-Justizministerium angekündigt dass sie 63.69 BTC des 75 BTC Lösegelds beschlagnahmt hatten, das Colonial Pipeline an DarkSide gezahlt hatte. Diese Lösegeld-Wiederherstellung ist die erste, die von der kürzlich gegründeten DOJ Ransomware and Digital Extortion Task Force durchgeführt wurde.

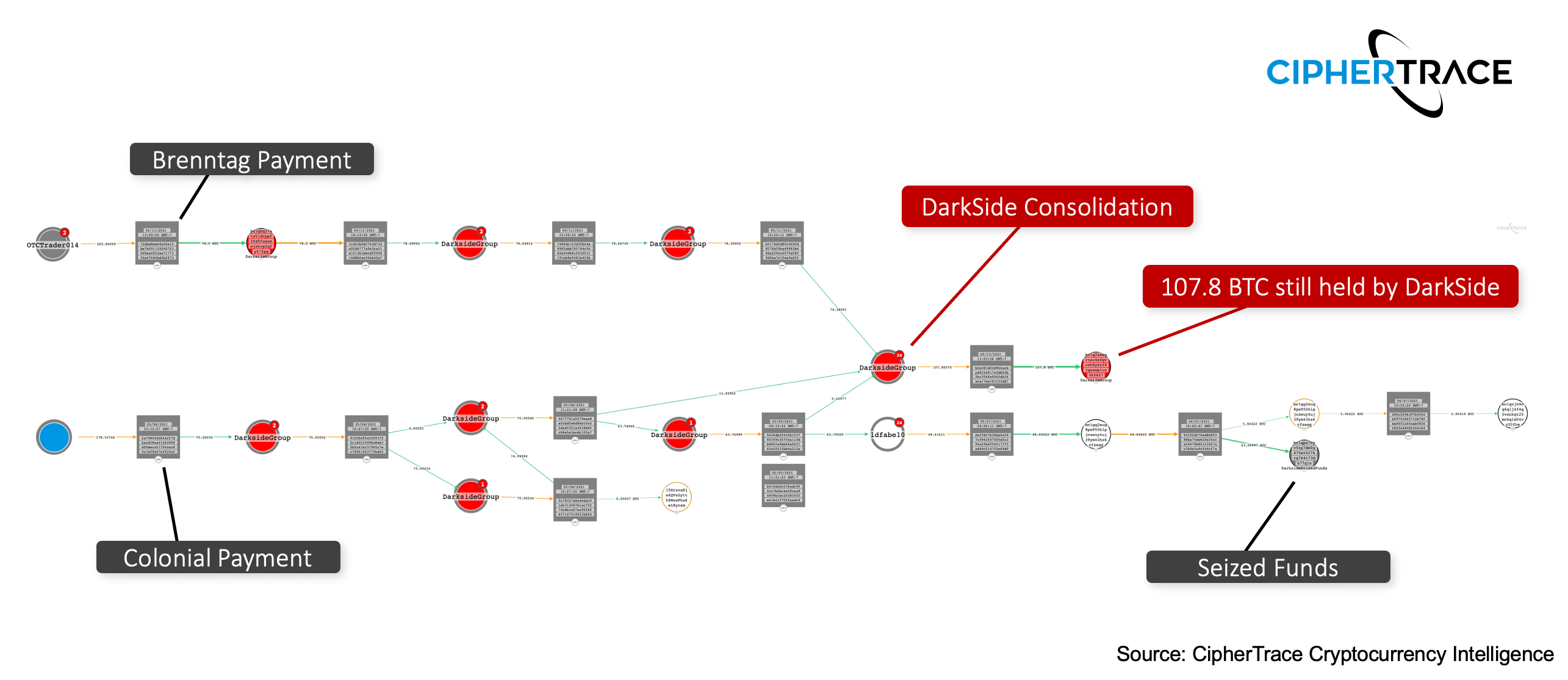

Während das FBI etwa 85 % der bitcoin Bitcoin ist eine digitale Währung (auch Kryptowährung genannt)… Mehr an DarkSide gezahlt wurde, macht dies nur etwa die Hälfte des ursprünglich gezahlten USD-Gegenwerts aus, da der Bitcoin-Preis seit der Lösegeldzahlung gefallen ist. Die verbleibenden 11.3 BTC verblieben an einer anderen von DarkSide oder einem von einem DarkSide-Partner kontrollierten Adresse, wie in der folgenden Grafik dargestellt. Basierend auf einer Analyse des Geldflusses und des Betriebs von DarkSide als Ransomware-as-a-Service (RaaS)-Modell könnten die nicht beschlagnahmten Gelder von DarkSide-Betreibern gehalten werden, während die beschlagnahmten Gelder von den RaaS-Partnern gehalten wurden, die den Hack durchgeführt haben . Es ist gängige Praxis, dass Ransomware-Betreiber eine Kürzung von 15-30% des Lösegelds verlangen und den RaaS-Partnern (denjenigen, die den Angriff durchführen) den Rest überlassen.

Bitcoin ist eine digitale Währung (auch Kryptowährung genannt)… Mehr an DarkSide gezahlt wurde, macht dies nur etwa die Hälfte des ursprünglich gezahlten USD-Gegenwerts aus, da der Bitcoin-Preis seit der Lösegeldzahlung gefallen ist. Die verbleibenden 11.3 BTC verblieben an einer anderen von DarkSide oder einem von einem DarkSide-Partner kontrollierten Adresse, wie in der folgenden Grafik dargestellt. Basierend auf einer Analyse des Geldflusses und des Betriebs von DarkSide als Ransomware-as-a-Service (RaaS)-Modell könnten die nicht beschlagnahmten Gelder von DarkSide-Betreibern gehalten werden, während die beschlagnahmten Gelder von den RaaS-Partnern gehalten wurden, die den Hack durchgeführt haben . Es ist gängige Praxis, dass Ransomware-Betreiber eine Kürzung von 15-30% des Lösegelds verlangen und den RaaS-Partnern (denjenigen, die den Angriff durchführen) den Rest überlassen.

Die Darkside-Betreiber konsolidierten den Rest der Colonial Pipeline-Gelder mit mehreren anderen Lösegeldzahlungen, darunter mit der des globalen Chemiedistributionsunternehmens Brenntag, das nur wenige Tage zuvor angegriffen worden war. Diese Konsolidierung von 107.8 BTC an DarkSide-Geldern wurde vom DOJ noch nicht beschlagnahmt und ruht seit dem 13. Mai.

Nach Angaben des DarkSide-Beschlagnahmegarantie, verwendete das Cyber Crimes Squad der San Francisco Field Division des FBI eine Blockchain-Analyse, um den Lösegeldfluss der Colonial Pipeline zu bestimmen. In diesem Haftbefehl gab das FBI auch bekannt, dass es im Besitz des privaten Schlüssels für die Kryptowährungsadresse war, die mit 63.7 BTC verknüpft ist und direkt auf die Lösegeldzahlung der Colonial Pipeline zurückzuführen ist. Diese privaten Schlüssel wurden wahrscheinlich als Ergebnis der jüngsten Beschlagnahme von DarkSide-Servern am oder um den 13. gemeldet durch Nachrichten an verbundene Unternehmen des DarkSide RaaS-Vorgangs.

Die Beschlagnahme von kryptowährung Eine Kryptowährung (oder Kryptowährung) ist ein… Mehr durch direkten, physischen Zugriff auf das Wallet ist nicht üblich. Um Krypto zu beschlagnahmen, müssen die Strafverfolgungsbehörden Zugriff auf den privaten Schlüssel haben oder Zugriff auf eine Person haben, die auf den privaten Schlüssel zugreifen kann. Aus diesem Grund werden die meisten Kryptos entweder über eine Börse beschlagnahmt, da die Börsen die privaten Schlüssel besitzen, oder nach der Festnahme einer Person, die eine Brieftasche bei sich oder in ihrem Besitz hat.

Eine Kryptowährung (oder Kryptowährung) ist ein… Mehr durch direkten, physischen Zugriff auf das Wallet ist nicht üblich. Um Krypto zu beschlagnahmen, müssen die Strafverfolgungsbehörden Zugriff auf den privaten Schlüssel haben oder Zugriff auf eine Person haben, die auf den privaten Schlüssel zugreifen kann. Aus diesem Grund werden die meisten Kryptos entweder über eine Börse beschlagnahmt, da die Börsen die privaten Schlüssel besitzen, oder nach der Festnahme einer Person, die eine Brieftasche bei sich oder in ihrem Besitz hat.

Colonial Pipeline Ransomware-Angriff

Am 7. Mai 2021 griff die in Russland ansässige Cyberkriminalitätsgruppe DarkSide die Colonial Pipeline an – Teil des kritischen Infrastruktursektors der Vereinigten Staaten. Als Teil der Ransomware verschlüsselten DarkSide-Akteure Geräte im Netzwerk und stahlen unverschlüsselte Dateien und drohten damit, sie der Öffentlichkeit zugänglich zu machen, wenn das Unternehmen nicht zahlen würde. Gemäß Blockchain Eine Blockchain - die Technologie, die Bitcoin und anderen… Mehr Analyse zahlte Colonial Pipeline am nächsten Tag das Lösegeld in Höhe von 75 BTC im Wert von damals mehr als 4.2 Millionen US-Dollar. Nach dem Angriff erließ das Weiße Haus eine Durchführungsverordnung zur Verbesserung der US-Cybersicherheit gegen „andauernde und immer ausgeklügeltere bösartige Cyberkampagnen, die den öffentlichen Sektor, den privaten Sektor und letztendlich die Sicherheit und Privatsphäre des amerikanischen Volkes bedrohen“.

Eine Blockchain - die Technologie, die Bitcoin und anderen… Mehr Analyse zahlte Colonial Pipeline am nächsten Tag das Lösegeld in Höhe von 75 BTC im Wert von damals mehr als 4.2 Millionen US-Dollar. Nach dem Angriff erließ das Weiße Haus eine Durchführungsverordnung zur Verbesserung der US-Cybersicherheit gegen „andauernde und immer ausgeklügeltere bösartige Cyberkampagnen, die den öffentlichen Sektor, den privaten Sektor und letztendlich die Sicherheit und Privatsphäre des amerikanischen Volkes bedrohen“.

Brenntag Ransomware-Angriff

Vier Tage nach dem Angriff auf die Colonial Pipeline erlitt das globale Chemiedistributionsunternehmen Brenntag einen Ransomware-Angriff, der auf seine Nordamerika-Abteilung abzielte. Am 11. Mai zahlte das Unternehmen 78.5 BTC im Wert von damals rund 4.4 Millionen US-Dollar an die Ransomware-Betreiber. Ähnlich wie beim Colonial Pipeline-Angriff verschlüsselten DarkSide-Akteure im Rahmen dieses Angriffs Geräte im Netzwerk und stahlen unverschlüsselte Dateien. Im Gegensatz zu Colonial Pipeline wurden die Gelder von Brenntag jedoch noch nicht zurückgewonnen.

Was ist Ransomware-as-a-Service?

DarkSide ist ein Ransomware-as-a-Service (RaaS)-Vorgang. In RaaS-Betriebsmodellen arbeiten die Malware-Entwickler mit Drittanbietern oder Hackern zusammen, die dafür verantwortlich sind, sich Zugang zu einem Netzwerk zu verschaffen, Geräte zu verschlüsseln und die Lösegeldzahlung mit dem Opfer auszuhandeln. Als Ergebnis dieses relativ neuen Modells kann Ransomware jetzt leicht von bösartigen Akteuren verwendet werden, denen die technischen Fähigkeiten fehlen, die Malware selbst zu erstellen, aber mehr als bereit und in der Lage sind, ein Ziel zu infiltrieren.

Die Lösegeldzahlungen werden dann zwischen dem Partner und dem Betreiber (Entwickler) aufgeteilt. Diese Aufteilung zwischen Ransomware-Betreibern und dem Partner, der die Infektion verursacht hat, ist oft ein verräterisches Zeichen für Ransomware-as-a-Service-Modelle. Bei den meisten RaaS-Modellen beträgt diese Aufteilung zwischen 15-30% auf den Betreiber und 70-85% auf den Partner.

Bekämpfung von Ransomware – Wie geht es weiter?

Das schnelle Wachstum von Ransomware-as-a-Service-Operationen wie NetWalker und Darkside ist für Bedrohungsakteure zu einem lukrativen Geschäft geworden. Diese jüngsten Angriffe auf kritische Infrastrukturen beweisen, dass Ransomware nicht nur Einzelpersonen betrifft. Deshalb hat das Justizministerium am 3. Juni veröffentlichte ein Memorandum für alle Bundesanwälte Staatsanwälte müssen jetzt Ransomware-Vorfälle auf die gleiche Weise melden, wie wir kritische Bedrohungen für unsere nationale Sicherheit melden. Um Ransomware angemessen zu bekämpfen, ist die gemeinsame Nutzung von Informationen der Schlüssel. Mitte Juni gab der RaaS-Betreiber REvil bekannt, dass er sein Ethos und sein erwartetes Verhalten aktualisiert hat, um es bei der Auswahl von Ransomware-Opfern zu berücksichtigen, beispielsweise Schulen und Krankenhäuser für Angriffe tabu zu halten. Diese aktualisierte Methodik war höchstwahrscheinlich ein Versuch, das REvil-Profil zu senken, um nicht zu einem vorrangigen Ziel des US-Justizministeriums zu werden.

Die Blockchain-Analyse bietet kritische Kryptowährungsinformationen, die zum Aufspüren von Ransomware-Akteuren erforderlich sind. Nur durch die Zusammenarbeit in Gruppen wie der Ransomware Task Force können Geheimdienstunternehmen für Kryptowährungen diesen transnationalen Bedrohungsakteuren begegnen. Es ist von entscheidender Bedeutung, nicht nur die Ransomware-Erlöse zu verfolgen, um die Betreiber zu finden und zu stoppen, sondern auch die Systeme zu härten und die Öffentlichkeit darüber aufzuklären, wie diese Kompromisse auftreten, um Störungen angemessen zu mindern. Incident-Response-Firmen verfügen über umfangreiche Datenbanken mit Lösegeldzahlungen von ihren Kunden; Die Identifizierung und Verfolgung dieser Gelder kann dabei helfen, ein vollständiges Profil der Ransomware-Gruppe zu erstellen.

Da Ransomware-Akteure öffentliche Blockchains zum Empfangen von Zahlungen verwenden, können alle Transaktionen in der Kette eingesehen werden, sodass die Strafverfolgungsbehörden (oder jeder andere) den Geldfluss verfolgen können. Die Verwendung eines Blockchain-Analysetools wie CipherTrace Inspector bietet sogar zusätzliche Informationen zur Verfolgung und Untersuchung, z. B. um festzustellen, wann die Gelder an einer Börse eingezahlt wurden. Sobald die Gelder eine zentralisierte Börse erreichen, können die Strafverfolgungsbehörden den Geldverkehr stoppen, indem sie verlangen, dass die Börse das Konto einfriert, und wenn Benutzer einen KYC-Prozess durchlaufen müssten, könnte es möglich sein, die Person hinter der Adresse zu identifizieren.

- 11

- 7

- Zugang

- Konto

- Zusätzliche

- Affiliate

- Alle

- Alle Transaktionen

- Amerika

- amerikanisch

- Analyse

- Analytik

- angekündigt

- um

- verhaften

- Vermögenswert

- Bitcoin

- Blockchain

- BTC

- Building

- Geschäft

- Kampagnen

- verursacht

- chemisch

- CipherTrace

- gemeinsam

- Unternehmen

- Festigung

- Verbrechen

- Krypto

- kryptowährung

- Währung

- Cyber-

- Cyber-Kriminalität

- Internet-Sicherheit

- Datenbanken

- Tag

- Justizministerium

- Entwickler:in / Unternehmen

- Entwickler

- Geräte

- digital

- Digital Asset

- digitale Währung

- Störung

- DoJ

- Ethos

- Austausch-

- Warenumtausch

- Exekutive

- oberster Befehl

- Erpressung

- FBI

- Bundes-

- Vorname

- Fluss

- Francisco cisco~~POS=HEADCOMP

- Tiefkühler

- voller

- Mittel

- Global

- Gruppe an

- Wachstum

- hacken

- Hacker

- Krankenhäuser

- Häuser

- Ultraschall

- HTTPS

- identifizieren

- Impact der HXNUMXO Observatorien

- Einschließlich

- Information

- Infrastruktur

- Intelligenz

- Untersuchung

- IT

- Justiz

- Justizabteilung

- Wesentliche

- Tasten

- KYC

- Recht

- Strafverfolgung

- Malware

- Million

- Modell

- nationale Sicherheit

- Netzwerk

- Norden

- Nordamerika

- Einkauf & Prozesse

- Auftrag

- Andere

- Partner

- AUFMERKSAMKEIT

- Zahlung

- Zahlungen

- Besitz

- Preis

- Datenschutz

- privat

- Private Key

- Private Schlüssel

- Profil

- Öffentlichkeit

- Ransom

- Ransomware

- Ransomware-Angriff

- Entspannung

- Erholung

- berichten

- Antwort

- Teufel

- San

- San Francisco

- Schulen

- Sicherheitdienst

- Ergreifen

- beschlagnahmt

- So

- gespalten

- Staaten

- Tisch

- Systeme und Techniken

- Target

- Task Force

- Technische

- Technologie

- Bedrohungsakteure

- Bedrohungen

- Zeit

- Tracking

- Transaktionen

- Vereinigt

- USA

- us

- USD

- Nutzer

- Wallet

- Weißen Haus

- WHO

- wert