Portland, Oregon – 23. August 2022

- Eklypsium®

und Vanson Bourne hat heute einen neuen Bericht veröffentlicht, der zeigt, dass der Finanzsektor schlecht gerüstet ist, um die anhaltende Bedrohung durch Firmware-bezogene Angriffe auf die Lieferkette wirksam zu bekämpfen. Tatsächlich glauben 92 % der CISOs im Finanzwesen, dass Angreifer besser in der Lage sind, Firmware als Waffe einzusetzen, als ihre Teams in der Lage sind, sie zu sichern. Darüber hinaus geben drei von vier Befragten an, dass das Bewusstsein für den blinden Fleck in der Firmware des Unternehmens mangelt. Folglich geben 88 % der Befragten zu, allein in den letzten zwei Jahren einen Cyberangriff mit Firmware-Bezug erlebt zu haben.

Die Firmware-Sicherheit in Lieferketten für Finanzdienstleistungen Der Bericht teilt Erkenntnisse von 350 IT-Sicherheitsentscheidern im Finanzsektor, insbesondere solchen mit Sitz in den USA, Kanada, Singapur, Australien, Neuseeland und Malaysia. Die Ergebnisse machen nicht nur den Stand der Firmware-Sicherheit und den Mangel an präventiven Kontrollen oder Abhilfemaßnahmen deutlich, sondern werfen auch ein Licht auf die Selbstgefälligkeit und das mangelnde Bewusstsein hinsichtlich aktueller Sicherheitsmaßnahmen. Besorgniserregender ist der Konsens darüber, dass es kaum bis gar keine gezielten Investitionen oder Ressourcen gibt und es allgemein an Fähigkeiten mangelt, um eine der größten Bedrohungen der heutigen Cybersicherheit zu bekämpfen. Daten zeigen:

- Über die Hälfte (55 %) wurde in den letzten zwei Jahren mehr als einmal Opfer einer Kompromittierung auf Firmware-Ebene.

- Fast vier von zehn geben Datenverlust (und einen Verstoß gegen die DSGVO) als häufigste Folge eines Angriffs an; Ebenso groß ist die Angst vor dem Verlust wichtiger Sicherheitskontrollen.

- Die Zerstörung kritischer Geräte (35 %), der Verlust von Kunden (34 %) und der Zugriff von Angreifern auf andere Geräte (34 %) wurden gleichermaßen als schädliche Auswirkungen nach einem Firmware-Angriff genannt.

„Finanzdienstleistungsunternehmen sind die Hauptziele von Cyberangriffen. Das erklärt, warum sie Vorreiter bei der Einführung neuer Schutztechnologien sind, während sie gleichzeitig unter der ständigen wachsamen Beobachtung von Regulierungsbehörden und anderen Branchen stehen, die darauf warten, ihrem Beispiel bei der Bekämpfung sich ständig weiterentwickelnder Angriffsvektoren zu folgen. Doch bei der Sicherung der Firmware und der Hardware-Lieferkette sehen wir potenzielle blinde Flecken“, sagte Ramy Houssaini, Global Cyber Resilience Executive. „Eine Verschiebung der Prioritäten ist entscheidend, wenn wir die Technologielieferkette wirksam schützen wollen. Finanzinstitute müssen weiterhin Vorreiter sein und die Firmware-Sicherheitslücke schließen.“

Finanzinstituten fehlen Einblicke in Firmware-Risiken, um handeln zu können

Nach Angaben des National Institute of Standards and Technology (NIST) haben Angriffe auf Firmware-Ebene seit 500 um 2018 % zugenommen, dennoch sind 93 % der Befragten überrascht über den Mangel an Einblicken in aktuelle Firmware-Bedrohungen. Allein in den letzten acht Monaten hat Eclypsium Research bedeutende Entdeckungen gemacht Bedrohungen in freier Wildbahn, einschließlich Intel ME-Angriffe der Conti-Ransomware-Gruppe.

Leider ist der Mangel an Erkenntnissen auf erhebliche Wissenslücken in Bezug auf Firmware und Lieferkette zurückzuführen. In der Tat:

- Etwas mehr als die Hälfte (53 %) weiß, dass ihre Sicherheitskontrollen (Firewalls, Zugangskontrollen usw.) auf Firmware basieren, 44 % wissen es, wenn ihnen die gleiche Frage zu Laptops gestellt wird, während 56 % nicht informiert sind.

- 47 % glauben, dass sie sich der gesamten Firmware-Angriffsfläche ihres Unternehmens voll bewusst sind, 49 % sind sich größtenteils bewusst. Nur 39 % geben an, dass sie sofort informiert würden, wenn ein Gerät kompromittiert würde.

Trotz des wahrgenommenen Wissens sind 91 % besorgt über die Lücke in der Firmware-Sicherheit in der Lieferkette ihres Unternehmens.

Missverständnisse, begrenzte Mittel und mangelnde Fähigkeiten/Ressourcen sind die Treiber für den Anstieg

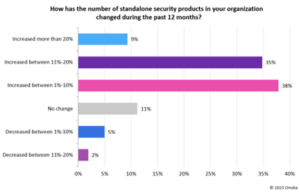

Firmware ist die grundlegendste Komponente jedes Geräts und damit der gesamten Lieferkette, dennoch bleibt sie der am meisten übersehene und vernachlässigte Teil des Technologie-Stacks – ein perfekter Katalysator für einen Angriff. Vier von fünf Befragten stimmen zu, dass Firmware-Schwachstellen zunehmen, und fast alle (93 %) geben an, dass die Sicherung der Firmware eine dringende Priorität haben sollte. Um etwas zu bewegen, sind Finanzorganisationen fast einhellig davon überzeugt, dass eine Erhöhung der Investitionen und Ressourcen unerlässlich ist. Positiv ist, dass die Befragten in den nächsten ein bis zwei Jahren mit einem Anstieg des IT-Sicherheitsbudgets für Firmware um 8.5 % rechnen. Zusätzlich zu diesen Erfolgsfaktoren müssen diese Organisationen auch mit Mythen über aktuelle Technologien und Methoden aufräumen, die ein falsches Sicherheitsgefühl erzeugen, wie zum Beispiel:

- Schwachstellenmanagementlösungen (81 %) und/oder deren Endpoint Detection and Response (EDR)-Programme können Firmware-Schwachstellen identifizieren und bei der Behebung helfen (83 %).

- Laut 37 % der Befragten sind Bedrohungsmodellierungsübungen eine zuverlässige Quelle für sachkundige Einblicke in potenzielle Firmware-Lücken, 57 % geben an, den Prozess gelegentlich zu nutzen. Interessanterweise geben 96 % an, dass die Bedrohungsmodellierungsmaßnahmen ihrer Organisation nicht mit der heutigen Bedrohungslandschaft übereinstimmen.

- 12 Stunden beträgt die durchschnittliche Zeit, die IT-Teams für die Reaktion auf einen Firmware-basierten Angriff benötigen. Als Hauptgründe für die unangemessen lange Zeit nennen die Befragten mangelndes Wissen (39 %) und begrenzte Ressourcen (37 %). Für 71 % spielt das Anspruchsbudget jedoch keine Rolle.

„Der Ansturm von Firmware-Angriffen in den letzten Monaten zeigt, dass die Angreifer nicht hart genug arbeiten müssen, um Schwachstellen in der Technologielieferkette auszunutzen. Leider stellen unsere Forschungsdaten einen Rückschritt dar, der ausschließlich auf mangelndes Bewusstsein und Untätigkeit aufgrund von „aus den Augen, aus dem Sinn“ zurückzuführen ist“, sagte Yuriy Bulygin, CEO und Mitbegründer von Eclypsium. „Neue staatliche Richtlinien und Initiativen wie der Known Exploited Vulnerabilities Catalogue der CISA und ihre Binding Operational Directive fordern sofortige Maßnahmen, um die kritische Firmware-Ebene der Lieferkette besser zu schützen.“ Der Fortschritt mag langsam sein, aber wir bewegen uns in die richtige Richtung.“

ÜBER ECLYPSIUM

Die cloudbasierte Plattform von Eclypsium identifiziert, verifiziert und stärkt Firmware in Laptops, Servern, Netzwerkgeräten und angeschlossenen Geräten. Die Eclypsium-Plattform sichert Ihre Gerätelieferkette, indem sie Geräte auf Bedrohungen und kritische Risiken überwacht und Firmware für die gesamte Geräteflotte patcht. Für weitere Informationen besuchen Sie eclypsium.com.

Über Vanson Bourne

Vanson Bourne ist ein unabhängiger Spezialist für Marktforschung im Technologiesektor. Ihr Ruf für robuste und glaubwürdige forschungsbasierte Analysen basiert auf strengen Forschungsprinzipien und ihrer Fähigkeit, die Meinungen hochrangiger Entscheidungsträger in allen technischen und geschäftlichen Funktionen, in allen Geschäftsbereichen und allen wichtigen Märkten einzuholen. Für weitere Informationen besuchen Sie

www.vansonbourne.com.