HINTERTÜREN, EXPLOITS UND LITTLE BOBBY TABLES

Kein Audioplayer unten? Hören Direkt auf Soundcloud.

Mit Doug Aamoth und Paul Ducklin. Intro- und Outro-Musik von Edith Mudge.

Ihr könnt uns auf hören Soundcloud, Apple Podcasts, Google Podcasts, Spotify, Stitcher und überall, wo gute Podcasts zu finden sind. Oder lass es einfach fallen URL unseres RSS-Feeds in Ihren Lieblings-Podcatcher.

LESEN SIE DAS TRANSKRIPT

DOUG. Hintertüren, Heldentaten und die triumphale Rückkehr von Little Bobby Tables.

All das und mehr im Naked Security-Podcast.

[MUSIKMODEM]

Willkommen zum Podcast, alle zusammen.

Ich bin Doug Aamoth und er ist Paul Ducklin.

Paul, wie geht es dir?

ENTE. Ich denke, er ist wahrscheinlich „Mr. Robert Tables“ jetzt, Douglas. [LACHEN]

Aber Sie haben Recht, er hat eine berüchtigte Rückkehr hingelegt.

DOUG. Großartig, wir werden alles darüber besprechen.

Aber zuerst, Diese Woche in der Technologiegeschichte.

Am 7. Juni 1983 erhielt Michael Eaton ein Patent dafür AT Befehlssatz für Modems.

Bis heute ist es ein weit verbreitetes Kommunikationsprotokoll zur Steuerung von Modems.

Es steht für ATTENTION, und ist nach dem Befehlspräfix benannt, das zum Initiieren der Modemkommunikation verwendet wird.

Das AT Der Befehlssatz wurde ursprünglich für Hayes-Modems entwickelt, hat sich jedoch zu einem De-facto-Standard entwickelt und wird von den meisten heute verfügbaren Modems unterstützt.

Paul, wie viele technische Dinge haben wir seit 1983 überlebt und werden immer noch verwendet?

ENTE. Ähm…

MS-DOS?

Oh nein, tut mir leid! [LACHEN]

ATDT für „Achtung, Wählen, Ton“.

ATDP [P FÜR PULSE] wenn Sie keine Tonwahl-Vermittlungsstelle hätten ...

…und Sie würden das Modem hören.

Es gab ein kleines Relais, das klick-klick-klick-klick-klick, klick-klick-klick, klick-klick machte.

Sie könnten durchzählen, um zu überprüfen, welche Nummer gewählt wurde.

Und Sie haben Recht: Bis heute noch gewohnt.

So können Sie beispielsweise auf Bluetooth-Modems immer noch Dinge sagen wie AT+NAME= und dann den Bluetooth-Namen, den Sie anzeigen möchten.

Erstaunlich langlebig.

DOUG. Kommen wir zu unseren Geschichten.

Zuerst haben wir dieses Update im Auge behalten … was los ist KeePass, Paulus?

Ernsthafte Sicherheit: Der „Master-Passwort-Crack“ von KeePass und was wir daraus lernen können

ENTE. Wenn Sie sich erinnern, Doug, haben wir über einen Fehler gesprochen (das war CVE-2023-32784).

Bei diesem Fehler fungierten die Blob-Strings, die die Anzahl der bereits eingegebenen Passwortzeichen anzeigten, während Sie Ihr Passwort eingaben, unbeabsichtigt als eine Art Flag im Speicher, der besagte: „Hey, diese fünf Blob-Zeichen, die zeigen, dass Sie bereits getippt haben.“ fünf Zeichen des Passworts? Direkt neben ihnen befindet sich im Gedächtnis das einzelne Zeichen (das andernfalls zeitlich und räumlich verloren gehen würde), das das sechste Zeichen Ihres Passworts ist.“

Daher wurde das Master-Passwort nie an einem Ort gesammelt – die Zeichen waren überall im Speicher verstreut.

Wie würden Sie sie jemals zusammenfügen?

Und das Geheimnis bestand darin, dass man nach den Markierungen gesucht hat, nach dem Blob-Blob-Blob-Blob usw.

Und die gute Nachricht ist, dass der Autor von KeePass versprochen hat, das Problem zu beheben, und das hat er auch getan.

Wenn Sie also ein KeePass-Benutzer sind, holen Sie sich KeyPass 2.54.

DOUG. Jawohl!

Okay, wir werden das nicht mehr im Auge behalten.

Es sei denn, es taucht erneut auf. In diesem Fall werfen wir einen neuen Blick darauf. [LACHEN]

Kommen wir zu unserer Liste der Geschichten.

Paul, wir haben einen guten, altmodischen SQL-Injection-Angriff kündigt die Rückkehr an von unserem Freund Little Bobby Tables.

Was ist denn hier los?

ENTE. Um das zu zitieren Original Mad Stuntman [Tanzkünstler Mark Quashie]: „Ich bewege es gerne, bewege es!“

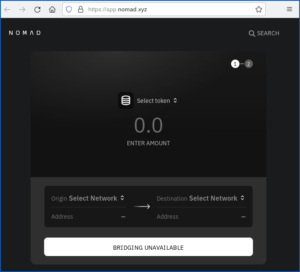

Es handelt sich um ein überraschend weit verbreitetes Produkt bzw. einen Dienst zur Dateifreigabe und -verwaltung.

Es gibt zwei Geschmacksrichtungen davon.

Es gibt MOVEit-Übertragung und MOVEit Cloud; Sie stammen von einem Unternehmen namens Progress Software Corporation.

Es handelt sich um ein File-Sharing-Tool, das unter anderem ein Web-Frontend umfasst, das Ihnen den einfachen Zugriff auf Dateien ermöglicht, die in Ihrem Team, Ihrer Abteilung, Ihrem Unternehmen und vielleicht sogar in Ihrer Lieferkette geteilt werden.

Problem… im Web-Frontend-Teil gab es, wie Sie sagen, einen SQL-Injection-Bug (genannt CVE 2023-34362, wenn Sie dieses hier aufspüren möchten).

Und das bedeutete, dass jemand, der auf Ihre Weboberfläche zugreifen konnte, ohne sich anzumelden, den Server, den Back-End-Server, dazu verleiten konnte, einige Befehle seiner Wahl auszuführen.

Und sie könnten unter anderem Folgendes tun: Die Struktur Ihrer internen Datenbanken herausfinden, damit sie wissen, was wo gespeichert ist; vielleicht das Herunterladen und Manipulieren Ihrer Daten; und, optional für die Gauner, das Einfügen einer sogenannten Webshell.

Dabei handelt es sich im Grunde um eine betrügerische Datei, die Sie in den Webserver-Teil einfügen, damit sie Ihnen, dem Besucher, mit einem harmlos aussehenden Browser keine Webseite anzeigt, wenn Sie später darauf zurückgreifen.

Stattdessen löst es tatsächlich beliebige Befehle auf dem Server aus.

Und da es sich um einen Zero-Day-Angriff handelte, wurde er offenbar leider häufig genutzt, um Daten von einigen sehr großen Organisationen zu stehlen und sie dann zu erpressen, Geld für die Unterdrückung der Daten zu zahlen.

Im Vereinigten Königreich sprechen wir von Hunderttausenden betroffenen Mitarbeitern, die im Wesentlichen aufgrund dieses MOVEit-Fehlers gehackt wurden, da es sich dabei um die Software handelte, für die sich ihr gemeinsamer Lohn- und Gehaltsabrechnungsanbieter entschieden hatte.

Und Sie stellen sich vor, wenn Sie nicht direkt in die XYZ Corp. eindringen können, sondern in den ausgelagerten Lohn- und Gehaltsabrechnungsanbieter der XYZ Corp., werden Sie am Ende wahrscheinlich erstaunliche Mengen persönlich identifizierbarer Informationen über alle Mitarbeiter dieser Unternehmen erhalten.

Die Art von Informationen, die leider sehr leicht für Identitätsdiebstahl missbraucht werden können.

Sie sprechen also von Dingen wie Sozialversicherungsnummern, Sozialversicherungsnummern, Steuernummer, Privatadressen, Telefonnummern, vielleicht Bankkontonummern, Informationen zum Hochladen von Rentenplänen und all dem Zeug.

Das scheint also der Schaden zu sein, der in diesem Fall angerichtet wurde: Unternehmen, die diese MOVEit-Software verwenden, wurden von diesen Betrügern bewusst und gezielt ins Visier genommen.

Berichten von Microsoft zufolge scheinen sie entweder die berüchtigte Clop-Ransomware-Bande zu sein oder mit ihr in Verbindung zu stehen.

DOUG. OK.

Es wurde schnell gepatcht, auch für die Cloud-basierte Version, sodass Sie dort nichts tun müssen. Wenn Sie jedoch eine lokale Version verwenden, sollten Sie einen Patch durchführen.

Aber wir haben einige Ratschläge, was zu tun ist, und einer meiner Favoriten ist: Bereinigen Sie Ihre Eingaben, wenn Sie Programmierer sind.

Was uns zum Little Bobby Tables-Cartoon führt.

Wenn Sie jemals den XKCD-Cartoon gesehen haben (https://xkcd.com/327), ruft die Schule eine Mutter an und sagt: „Wir haben ein Computerproblem.“

Und sie sagt: „Ist mein Sohn beteiligt?“

Und sie sagen: „Na ja, irgendwie, nicht wirklich. Aber haben Sie Ihren Sohn Robert Drop Table Students genannt?“

Und sie sagt: „Oh ja, wir nennen ihn Little Bobby Tables.“

Und natürlich führt die Eingabe dieses Befehls in eine nicht ordnungsgemäß bereinigte Datenbank dazu, dass die Tabelle der Schüler gelöscht wird.

Habe ich das richtig verstanden?

ENTE. Das hast du, Douglas.

Und tatsächlich gab es, wie einer unserer Kommentatoren betonte, vor ein paar Jahren (ich glaube, es war im Jahr 2016) den berühmten Fall von jemandem, der absichtlich ein Unternehmen beim Companies House im Vereinigten Königreich registrierte SEMICOLON (das ist ein Befehlstrennzeichen in SQL) [LACHEN] DROP TABLE COMPANIES SEMICOLON COMMENT SIGN LIMITED.

Offensichtlich war das ein Witz, und um der Website Seiner Majestät Regierung gegenüber fair zu sein, können Sie tatsächlich auf diese Seite gehen und den Namen des Unternehmens korrekt anzeigen.

In diesem Fall scheint es also nicht funktioniert zu haben … es sieht so aus, als würden sie ihre Eingaben bereinigen!

Das Problem tritt jedoch auf, wenn Sie Web-URLs oder Webformulare haben, die Sie an einen Server senden können und die Daten enthalten, *die der Absender auswählen kann*, die dann in einen Systembefehl eingefügt werden, der an einen anderen Server in Ihrem Netzwerk gesendet wird.

Es handelt sich also eher um einen Fehler der alten Schule, aber er ist ziemlich einfach zu begehen und ziemlich schwer zu testen, weil es so viele Möglichkeiten gibt.

Zeichen in URLs und in Befehlszeilen … Dinge wie einfache Anführungszeichen, doppelte Anführungszeichen, Backslash-Zeichen, Semikolons (wenn es sich um Anweisungstrennzeichen handelt) und in SQL, wenn Sie einen Bindestrich (--) Zeichenfolge drin, dann heißt es: „Was als nächstes kommt, ist ein Kommentar.“

Das heißt, wenn Sie das in Ihre jetzt fehlerhaften Daten einfügen können, können Sie dafür sorgen, dass alles, was am Ende des Befehls ein Syntaxfehler wäre, verschwindet, weil der Befehlsprozessor sagt: „Oh, ich habe Strich-Strich gesehen.“ , also lass es mich ignorieren.“

Also Ihre Eingaben bereinigen?

Sie müssen es unbedingt tun und Sie müssen es wirklich testen ...

…aber Vorsicht: Es ist wirklich schwer, alle Grundlagen abzudecken, aber man muss es, sonst findet eines Tages jemand heraus, was man vergessen hat.

DOUG. Okay, und wie wir bereits erwähnt haben ...

Gute Nachrichten, es wurde gepatcht.

Schlechte Nachrichten, es war ein Zero-Day.

Wenn Sie also ein MOVEit-Benutzer sind, stellen Sie sicher, dass dies aktualisiert wurde, wenn Sie etwas anderes als die Cloud-Version verwenden.

Und wenn du im Moment nicht patchen kannst, was kannst du dann tun, Paul?

ENTE. Sie können den webbasierten Teil des MOVEit-Frontends einfach deaktivieren.

Das kann dazu führen, dass einige der Dinge, auf die Sie sich in Ihrem System verlassen, kaputt gehen, und es bedeutet, dass Menschen, für die die Web-Benutzeroberfläche die einzige Möglichkeit ist, mit dem System zu interagieren, abgeschnitten werden.

Es scheint jedoch, dass Sie diesen Fehler nicht auslösen können, wenn Sie zahlreiche andere Mechanismen wie SFTP (Secure File Transfer Protocol) für die Interaktion mit dem MOVEit-Dienst verwenden. Er ist also spezifisch für den Webdienst.

Wenn Sie jedoch über eine On-Premise-Version davon verfügen, ist das Patchen wirklich das, was Sie tun müssen.

Wichtig ist, dass es, wie bei so vielen Angriffen heutzutage, nicht nur darum geht, dass der Fehler existierte und Sie ihn jetzt behoben haben.

Was wäre, wenn die Gauner tatsächlich einkämen?

Was wäre, wenn sie etwas Schlimmes tun würden?

Wie wir bereits sagten, scheint es einige verräterische Anzeichen zu geben, nach denen man Ausschau halten kann, wo die mutmaßlichen Clop-Ransomware-Gang-Leute gewesen sind, und Progress Software hat auf seiner Website eine Liste davon (was wir Indicators of Compromise [IoCs] nennen). ], nach dem Sie suchen können).

Aber wie wir schon so oft gesagt haben, ist das Fehlen von Beweisen kein Beweis für das Fehlen.

Daher müssen Sie nach einem Angriff wie gewohnt nach Bedrohungen suchen.

Suchen Sie beispielsweise nach Dingen wie neu erstellten Benutzerkonten (sollten sie wirklich vorhanden sein?), unerwarteten Datendownloads und allen möglichen anderen Änderungen, die Sie möglicherweise nicht erwarten und die Sie jetzt rückgängig machen müssen.

Und wie wir schon oft gesagt haben: Wenn Sie nicht die Zeit und/oder das Fachwissen haben, dies selbst zu tun, scheuen Sie sich bitte nicht, um Hilfe zu bitten.

(Gehen Sie einfach zu https://sophos.com/mdr, wo MDR, wie Sie wahrscheinlich wissen, die Abkürzung ist Managed Detection and Response.)

Es geht nicht nur darum, zu wissen, wonach man suchen muss, sondern auch darum, zu wissen, was es bedeutet und was man dringend tun sollte, wenn man feststellt, dass es passiert ist …

…auch wenn das, was passiert ist, bei Ihrem Angriff möglicherweise einzigartig ist und die Angriffe anderer Personen möglicherweise etwas anders verlaufen sind.

DOUG. Ich denke, wir werden das im Auge behalten!

Bleiben wir bei Exploits und sprechen wir als nächstes über eine Zero-Day in freier Wildbahn Auswirkungen auf Chromium-basierte Browser, Paul.

ENTE. Ja, alles, was wir darüber wissen … es ist eine dieser Zeiten, in denen Google, das normalerweise gerne große Geschichten über interessante Exploits erzählt, seine Karten sehr geheim hält, da es sich um einen Zero-Day handelt.

Und im Google-Update-Hinweis für Chrome heißt es einfach: „Google ist sich bewusst, dass ein Exploit für CVE-2023-3079 im Umlauf ist.“

Das ist ein Schritt über das, was ich als die zwei Trennungsgrade bezeichne, die Unternehmen wie Google und Apple oft gerne anstreben und über die wir bereits gesprochen haben, wo sie sagen: „Uns sind Berichte bekannt, die darauf hindeuten, dass andere Leute das behaupten.“ Vielleicht haben sie es gesehen.“ [LACHEN]

Sie sagen nur: „Es gibt einen Exploit; wir haben es gesehen.“

Und das ist nicht verwunderlich, denn offenbar wurde dies von Googles eigenem Bedrohungsanalyseteam untersucht und aufgedeckt.

Das ist alles was wir wissen…

…das und die Tatsache, dass es sich um das handelt, was man als … bezeichnet Verwirrung eingeben in V8, der JavaScript-Engine, dem Teil von Chromium, der JavaScript in Ihrem Browser verarbeitet und ausführt.

DOUG. Ich wünschte wirklich, ich wüsste mehr über Typverwirrung.

Ich bin verwirrt über Typverwirrung.

Vielleicht könnte es mir jemand erklären?

ENTE. Ooooh, Doug, das ist einfach eine Art Übergang, den ich mag! [LACHT]

Vereinfacht ausgedrückt bedeutet dies, dass Sie einem Programm Daten bereitstellen und sagen: „Hier ist ein Datenblock. Ich möchte, dass Sie ihn so behandeln, als wäre es, sagen wir, ein Datum.“

Ein gut geschriebener Server wird sagen: „Weißt du was? Ich werde den Daten, die Sie mir senden, nicht blind vertrauen. Ich werde dafür sorgen, dass Sie mir etwas Realistisches schicken“…

…und vermeidet so das Little-Bobby-Tables-Problem.

Aber stellen Sie sich vor, Sie könnten den Server zu einem späteren Zeitpunkt in der Ausführung des Servers dazu verleiten, zu sagen: „Hey, erinnern Sie sich an die Daten, die ich Ihnen gesendet habe und von denen ich Ihnen gesagt habe, dass sie ein Datum sind?“ Und Sie haben überprüft, dass die Anzahl der Tage nicht größer als 31 war und dass der Monat nicht größer als 12 war und dass das Jahr, sagen wir, zwischen 1920 und 2099 lag, all die Fehlerprüfungen, die Sie durchgeführt haben? Naja, eigentlich vergiss das! Was ich nun möchte, ist, dass Sie die von mir angegebenen Daten übernehmen, das war ein gesetzliches Datum, aber *ich möchte, dass Sie es so behandeln, als wäre es eine Speicheradresse*. Und ich möchte, dass Sie mit der Ausführung des dort ausgeführten Programms beginnen, denn Sie haben die Daten bereits akzeptiert und bereits entschieden, dass Sie ihnen vertrauen.“

Wir wissen also nicht genau, wie diese Art von Verwirrung in V8 aussah, aber wie Sie sich vorstellen können, gibt es innerhalb einer JavaScript-Engine viele verschiedene Arten von Daten, die JavaScript-Engines zu unterschiedlichen Zeiten verarbeiten und verarbeiten müssen.

Manchmal gibt es ganze Zahlen, manchmal gibt es Zeichenfolgen, manchmal gibt es Speicheradressen, manchmal gibt es auszuführende Funktionen und so weiter.

Wenn die JavaScript-Engine also nicht weiß, was sie mit den Daten tun soll, die sie gerade betrachtet, können schlimme Dinge passieren!

DOUG. Die Lösung ist einfach.

Sie müssen lediglich Ihren Chromium-basierten Browser aktualisieren.

Wir haben Anweisungen dazu für Google Chrome und Microsoft Edge.

Und zu guter Letzt haben wir noch eine sogenannte Windows-„Hintertür“ Das betrifft Besitzer von Gigabyte-Motherboards.

Der Teufel steckt jedoch, wie du gerne sagst, im Detail, Paul.

Forscher behaupten, dass die „Hintertür“ von Windows Hunderte von Gigabyte-Motherboards betrifft

ENTE. [SEUFF] Oh je, ja!

Fangen wir nun am Ende an: Die gute Nachricht ist, dass ich gerade gesehen habe, dass Gigabyte einen Patch dafür veröffentlicht hat.

Das Problem war, dass es eine ziemlich praktische Funktion ist, wenn man darüber nachdenkt.

Es war ein Programm namens GigabyteUpdateService.

Ratet mal, was das bewirkt hat, Douglas?

Genau das, was auf der Verpackung steht – die Funktion heißt App Center (das ist der Name von Gigabyte dafür).

Groß.

Abgesehen davon, dass der Prozess der Durchführung der Aktualisierungen kryptografisch nicht einwandfrei war.

Da war immer noch Code aus alter Zeit drin … das war ein C#-Programm, ein .NET-Programm.

Es hatte offenbar drei verschiedene URLs, über die es versuchen konnte, den Download durchzuführen.

Einer davon war einfaches altes HTTP, Doug.

Und das Problem besteht, wie wir seit den Tagen von Firesheep wissen, darin, dass HTTP-Downloads [A] einfach abzufangen und [B] unterwegs einfach zu ändern sind, sodass der Empfänger nicht erkennen kann, dass Sie sie manipuliert haben.

Die anderen beiden URLs verwendeten HTTPS, sodass der Download nicht leicht manipuliert werden konnte.

Aber auf der anderen Seite gab es keinen Versuch, auch nur die grundlegendste HTTPS-Zertifikatsüberprüfung durchzuführen, was bedeutet, dass jeder einen Server mit der Behauptung einrichten konnte, er verfüge über ein Gigabyte-Zertifikat.

Und da das Zertifikat nicht von einer anerkannten CA (Zertifizierungsstelle) wie GoDaddy oder Let's Encrypt oder so etwas signiert werden musste, bedeutet das, dass jeder, der wollte, im Handumdrehen einfach sein eigenes Zertifikat erstellen konnte würde die Prüfung bestehen.

Und das dritte Problem bestand darin, dass Gigabyte nach dem Herunterladen der Programme hätte prüfen können, dies aber nicht getan hat, dass sie nicht nur mit einem validierten digitalen Zertifikat signiert waren, sondern auch mit einem Zertifikat, das definitiv eines von ihnen war.

DOUG. Okay, diese drei Dinge sind also schlecht, und das ist das Ende der schlechten Dinge, oder?

Mehr ist da nicht drin.

Das ist alles, worüber wir uns Sorgen machen müssen? [LACHEN]

ENTE. Nun, leider gibt es noch eine andere Ebene, die es noch schlimmer macht.

Das Gigabyte-BIOS, ihre Firmware, enthält eine supercoole Besonderheit.

(Wir sind uns nicht sicher, ob es standardmäßig aktiviert ist oder nicht – einige Leute schlagen vor, dass es bei einigen Motherboards standardmäßig deaktiviert ist, und andere Kommentatoren haben gesagt: „Nein, ich habe kürzlich ein Motherboard gekauft und diese Funktion war standardmäßig aktiviert.“)

Dabei handelt es sich um eine Funktion in der Firmware selbst, die den automatischen Update-Prozess des APP Centers aktiviert.

Es kann also sein, dass diese Software bei Ihnen installiert, aktiviert und ausgeführt wird, auch wenn Sie sie nicht selbst installiert haben.

Und noch schlimmer, Doug, denn es wird von der Firmware selbst orchestriert, das heißt, wenn Sie in Windows gehen und sagen: „Also, ich reiße das Ding einfach raus“ …

…wenn Sie Ihren Computer das nächste Mal starten, fügt die Firmware selbst das Update-Ding im Wesentlichen wieder in Ihren Windows-Ordner ein!

DOUG. Wenn wir unseren Kommentar der Woche etwas früher begrüßen möchten ... ein anonymer Kommentator zu diesem Artikel sagte uns:

Ich habe vor ein paar Wochen gerade ein System mit einem Gigabyte ITX-Board gebaut und das Gigabyte APP Center war sofort einsatzbereit (d. h. standardmäßig aktiviert).

Ich habe es sogar ein paar Mal gelöscht, bevor ich herausfand, dass es in den BIOS-Einstellungen versteckt war. Ich bin kein Fan dieser Spielereien.

Diese Person löscht also dieses APP Center, aber es kommt immer wieder zurück und kommt immer wieder zurück.

ENTE. Es ist etwas komplizierter, als ich vielleicht vermutet habe.

Stell dir vor. „Na ja, die Firmware geht einfach online, lädt eine Datei herunter und speichert sie in Ihrem Windows-Ordner.“

Aber verfügen heutzutage nicht die meisten Computer über BitLocker, oder verfügen die Leute zumindest auf Unternehmenscomputern nicht über eine vollständige Festplattenverschlüsselung?

Wie um alles in der Welt funktioniert Ihre Firmware, die läuft, bevor sie überhaupt weiß, ob Sie Windows ausführen werden oder nicht ...

…wie fügt die Firmware eine neue Datei in ein verschlüsseltes Windows-Laufwerk C: ein?

Wie um alles in der Welt funktioniert das?

Und im Guten wie im Schlechten hat Microsoft Windows tatsächlich ... Ich denke, es ist eine Funktion, aber wenn Sie hören, wie sie funktioniert, werden Sie vielleicht Ihre Meinung ändern. [LACHER]

Es heißt WPBT.

Und es steht für... [KANN SICH NICHT ERINNERN]

DOUG. Binärtabelle der Windows-Plattform.

ENTE. Ah, du hast dich besser erinnert als ich!

Ich kann es fast nicht glauben, dass es so funktioniert….

Im Grunde sagt die Firmware: „Hey, ich habe eine ausführbare Datei; Ich habe ein Programm in meiner Firmware versteckt.“

Da es sich um ein Windows-Programm handelt, kann die Firmware es nicht ausführen, da Sie während des UEFI-Firmware-Zeitraums keine Windows-Programme ausführen können.

Was die Firmware jedoch tut, ist, dass sie das Programm in den Speicher einliest und Windows mitteilt: „Hey, da liegt ein Programm im Speicher unter der Adresse 0xABCDEF36C0 herum, oder was auch immer es ist.“ Bitte implantieren Sie dieses Programm in sich selbst, wenn Sie das Laufwerk entsperrt und den Secure Boot-Prozess tatsächlich durchlaufen haben.“

DOUG. Was könnte möglicherweise falsch laufen? [LACHEN]

ENTE. Um fair gegenüber Microsoft zu sein, sagen die eigenen Richtlinien Folgendes:

Der Hauptzweck von WPBT besteht darin, kritische Software auch dann bestehen zu lassen, wenn das Betriebssystem geändert oder sauber neu installiert wurde. Ein Anwendungsfall ist die Aktivierung von Anti-Diebstahl-Software, die auch dann bestehen bleiben muss, wenn ein Gerät gestohlen, formatiert oder neu installiert wurde.

Man sieht also irgendwie, woher sie kommen, aber dann bemerken sie Folgendes:

Da diese Funktion die Möglichkeit bietet, Systemsoftware dauerhaft im Windows-Kontext auszuführen, Es ist von entscheidender Bedeutung, dass diese Lösungen so sicher wie möglich sind …

(Es ist nicht fett gedruckt; ich spreche so, als wäre es fett gedruckt.)

…und setzen Sie Windows-Benutzer keinen ausnutzbaren Bedingungen aus. Insbesondere dürfen diese Lösungen keine Schadsoftware, also Schadsoftware, oder unerwünschte Software enthalten, die ohne entsprechende Einwilligung des Nutzers installiert wird.

Und die Zustimmung besteht in diesem Fall, wie unser Kommentator sagte, darin, dass es auf Gigabyte-Motherboards eine Firmware-Option, eine BIOS-Option, gibt.

Und wenn Sie lange genug in den Optionen herumstöbern, sollten Sie es finden; es heißt APP Center herunterladen und installieren.

Wenn Sie diese Option deaktivieren, können Sie entscheiden, ob Sie dieses Ding installieren möchten, und es dann bei Bedarf selbst aktualisieren.

DOUG. OK, also die große Frage hier…

…ist das wirklich eine Hintertür?

ENTE. Meiner Meinung nach sollte das Wort „Hintertür“ eigentlich einer ganz bestimmten Klasse von IT-Spielereien vorbehalten sein, nämlich schändlicheren Cybersicherheitsverhalten.

Dinge wie: absichtliche Schwächung von Verschlüsselungsalgorithmen, damit sie von Personen, die sich damit auskennen, gebrochen werden können; absichtlich versteckte Passwörter einbauen, damit sich Leute auch dann anmelden können, wenn Sie Ihr Passwort ändern; und die Öffnung undokumentierter Wege für Befehl und Kontrolle.

Auch wenn Sie vielleicht nicht wissen, dass dieser APP Center-Befehls- und Kontrollweg existierte, ist er nicht gerade undokumentiert.

Und es gibt direkt im BIOS eine Option, mit der Sie es ein- und ausschalten können.

Besuchen Sie die Gigabyte-Website, deren News-Seite, und erfahren Sie mehr über die neueste Version.

DOUG. Ich möchte diesem anonymen Kommentator danken.

Das waren sehr hilfreiche Informationen, die dazu beigetragen haben, die Geschichte abzurunden.

ENTE. In der Tat!

DOUG. Und ich möchte alle daran erinnern: Wenn Sie eine interessante Geschichte, einen Kommentar oder eine Frage einreichen möchten, würden wir sie gerne im Podcast lesen.

Sie können eine E-Mail an tips@sophos.com senden, einen unserer Artikel kommentieren oder uns in den sozialen Netzwerken kontaktieren: @nakedsecurity.

Das ist unsere Show für heute; vielen dank fürs zuhören.

Für Paul Ducklin bin ich Doug Aamoth und erinnere Sie bis zum nächsten Mal an …

BEIDE. Bleib sicher!

[MUSIKMODEM]

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- EVM-Finanzen. Einheitliche Schnittstelle für dezentrale Finanzen. Hier zugreifen.

- Quantum Media Group. IR/PR verstärkt. Hier zugreifen.

- PlatoAiStream. Web3-Datenintelligenz. Wissen verstärkt. Hier zugreifen.

- Quelle: https://nakedsecurity.sophos.com/2023/06/08/s3-ep138-i-like-to-moveit-moveit/

- :hast

- :Ist

- :nicht

- :Wo

- ][P

- $UP

- 12

- 2016

- 31

- 7

- a

- Fähigkeit

- Fähig

- Über Uns

- darüber

- oben

- absolut

- Missbrauch

- akzeptiert

- Zugang

- Nach

- Konto

- Trading Konten

- berührt das Schneidwerkzeug

- Adresse

- Adressen

- Beratung

- beeinflussen

- Angst

- Nach der

- aufs Neue

- vor

- Algorithmen

- Alle

- angeblich

- erlauben

- entlang

- bereits

- Gut

- ebenfalls

- am

- erstaunlich

- unter

- Beträge

- an

- Analyse

- und

- Anonym

- Ein anderer

- jedem

- etwas

- von jedem Standort

- App

- erscheint

- Apple

- SIND

- um

- Artikel

- Artikel

- Künstler

- AS

- At

- Attacke

- Anschläge

- Audio-

- Autor

- Autorität

- automatische

- verfügbar

- Vermeidung von

- bewusst

- Zurück

- Back-End

- Hintertür-

- Backdoors

- Badewanne

- Bank

- Bankkonto

- Base

- basierend

- basic

- Grundsätzlich gilt

- BE

- weil

- werden

- war

- Bevor

- Verhaltensweisen

- Glauben

- unten

- Besser

- zwischen

- sich hüten

- Big

- Bit

- Erpressung

- blindlings

- Bluetooth

- Tafel

- Bobby

- gekauft

- Box

- Verletzung

- Break

- Gebrochen

- Browser

- Browsern

- Fehler

- Building

- erbaut

- Unternehmen

- aber

- by

- CA

- rufen Sie uns an!

- namens

- Aufrufe

- CAN

- Karten

- Karikatur

- Häuser

- Center

- sicherlich

- Bescheinigung

- Zertifizierungsstelle

- Kette

- Übernehmen

- geändert

- Änderungen

- Charakter

- Zeichen

- aus der Ferne überprüfen

- Schecks

- Wahl

- gewählt

- Chrome

- Chrom

- Anspruch

- behauptet

- Klasse

- Menu

- Cloud

- Code

- COM

- wie die

- kommt

- Kommen

- Kommentar

- gemeinsam

- Kommunikation

- Unternehmen

- Unternehmen

- kompliziert

- Kompromiss

- Computer

- Computer

- Bedingungen

- verwirrt

- Verwirrung

- Sie

- Zustimmung

- Kontext

- Regelung

- Corp

- Unternehmen

- KONZERN

- könnte

- Kurs

- Abdeckung

- erstellt

- kritischem

- Nutzpflanzen

- Schneiden

- Internet-Sicherheit

- tanzen

- technische Daten

- Datenmissbrauch

- Datenbase

- Datenbanken

- Datum

- Tag

- Tage

- Deal

- entscheidet

- entschieden

- Standard

- definitiv

- Abteilung

- Details

- Entdeckung

- entwickelt

- Gerät

- DID

- anders

- DIG

- digital

- digitales Zertifikat

- Direkt

- verschwinden

- Display

- do

- die

- Tut nicht

- Dabei

- erledigt

- Nicht

- doppelt

- nach unten

- herunterladen

- Downloads

- Antrieb

- Drop

- synchronisiert

- im

- e

- Früh

- Erde

- leicht

- Einfache

- Edge

- entweder

- Mitarbeiter

- ermöglichen

- verschlüsselt

- Verschlüsselung

- Ende

- Motor

- Motor (en)

- genug

- eingegeben

- Fehler

- im Wesentlichen

- etc

- Sogar

- ÜBERHAUPT

- jedermann

- Beweis

- genau

- Beispiel

- ausführen

- Führt aus

- Ausführung

- Ausführung

- existiert

- erwarten

- Expertise

- Erklären

- erklärt

- Ausnutzen

- Abenteuer

- Auge

- Tatsache

- Messe

- ziemlich

- berühmt

- Fan

- Favoriten

- Merkmal

- wenige

- Reichen Sie das

- Mappen

- Finden Sie

- Suche nach

- Vorname

- Fixieren

- Fahnen

- Folgende

- Aussichten für

- unten stehende Formular

- Formen

- gefunden

- Freund

- für

- Materials des

- Vorderes Ende

- voller

- Funktionen

- Zukunft

- Bande

- Banden

- bekommen

- Go

- Goes

- gehen

- weg

- gut

- Google Chrome

- erteilt

- groß

- mehr

- Richtlinien

- gehackt

- hätten

- praktisch

- passiert

- hart

- schaden

- Haben

- mit

- he

- hören

- Hilfe

- dazu beigetragen,

- hilfreich

- hier

- versteckt

- ihm

- seine

- Hit

- Startseite

- Häuser

- Ultraschall

- Hilfe

- aber

- http

- HTTPS

- hunderte

- Jagd

- i

- KRANK

- Identitätsschutz

- if

- Bild

- in

- das

- Dazu gehören

- Einschließlich

- angegeben

- Anzeigen

- berüchtigt

- Information

- initiieren

- injizieren

- Eingänge

- installieren

- installiert

- Anleitung

- Versicherung

- interagieren

- Interaktion

- interessant

- Schnittstelle

- intern

- in

- beteiligt

- IT

- SEINE

- selbst

- JavaScript

- Juni

- nur

- Behalten

- Aufbewahrung

- gehalten

- Art

- Wissen

- Wissend

- bekannt

- grosse

- Nachname

- später

- neueste

- umwandeln

- LERNEN

- am wenigsten

- Rechtlich

- lassen

- Lasst uns

- Niveau

- Gefällt mir

- Gleichen

- Liste

- Hören

- wenig

- Log

- Protokollierung

- Lang

- aussehen

- sah

- suchen

- SIEHT AUS

- verloren

- ich liebe

- gemacht

- um

- MACHT

- Malware

- viele

- Kennzeichen

- Master

- Kann..

- MDR

- Mittel

- gemeint

- Mechanismen

- Memory

- Michael

- Microsoft

- Microsoft Edge

- Microsoft Windows

- könnte

- Geist / Bewusstsein

- Minze

- Fehler

- ändern

- Mama

- Moment

- Geld

- Monat

- mehr

- vor allem warme

- schlauer bewegen

- viel

- Musik

- Musical

- sollen

- my

- Nackte Sicherheit

- Nackter Sicherheits-Podcast

- Name

- Namens

- nämlich

- National

- In der Nähe von

- Need

- Netto-

- Netzwerk

- hört niemals

- Neu

- neu

- News

- weiter

- nicht

- Normalerweise

- Notiz..

- berüchtigt

- jetzt an

- Anzahl

- Zahlen

- und viele

- of

- WOW!

- vorgenommen,

- oh

- Alt

- on

- EINEM

- Online

- einzige

- Eröffnung

- die

- Betriebssystem

- Meinung

- Option

- Optionen

- or

- orchestriert

- Organisationen

- ursprünglich

- Andere

- Andernfalls

- UNSERE

- übrig

- besitzen

- Besitzer

- Seite

- Teil

- besondere

- passieren

- Passwort

- Passwörter

- Patch

- Patchen

- Patent

- Alexander

- zahlen

- Payroll

- Rente

- Personen

- Menschen

- vielleicht

- Zeit

- beharrlich

- Persönlich

- Telefon

- Ort

- Ebene

- Plan

- Plattform

- Plato

- Datenintelligenz von Plato

- PlatoData

- Spieler

- Bitte

- Podcast

- Podcasts

- Möglichkeiten

- gegebenenfalls

- BLOG-POSTS

- primär

- wahrscheinlich

- Aufgabenstellung:

- Prozessdefinierung

- anpassen

- Prozessor

- Programm

- Programmierer

- Programme

- Fortschritt

- versprochen

- Protokoll

- die

- Versorger

- bietet

- Puls

- Zweck

- setzen

- Frage

- schnell

- Angebot!

- Ransomware

- lieber

- Lesen Sie mehr

- wirklich

- kürzlich

- anerkannte

- eingetragen

- verlassen

- merken

- Meldungen

- falls angefordert

- reserviert

- Rückkehr

- rückgängig machen

- Recht

- ROBERT

- rund

- rss

- Führen Sie

- Laufen

- Said

- sagen

- sagt

- Schule

- Suche

- Die Geheime

- Verbindung

- Sicherheitdienst

- sehen

- scheinen

- scheint

- gesehen

- senden

- Sendung

- geschickt

- Reihenfolge

- brauchen

- kompensieren

- Einstellungen

- von Locals geführtes

- ,,teilen"

- sie

- Short

- sollte

- erklären

- Schild

- unterzeichnet

- Schilder

- Einfacher

- einfach

- da

- Single

- am Standort

- sechste

- schleichen

- So

- Social Media

- Software

- Lösungen

- einige

- Jemand,

- etwas

- sie sind

- Klingen

- Soundcloud

- Raumfahrt

- Sprechen

- besondere

- spezifisch

- gesprochen

- Spotify

- Unser Team

- Standard

- steht

- Anfang

- Erklärung

- bleiben

- Schritt

- Immer noch

- gestohlen

- gelagert

- Geschichten

- Geschichte

- Struktur

- Die Kursteilnehmer

- abschicken

- so

- vorschlagen

- geliefert

- liefern

- Supply Chain

- Unterstützte

- vermutet

- überraschend

- Überlebt

- Syntax

- System

- Tabelle

- Nehmen

- Reden

- sprechen

- gezielt

- Steuer

- Team

- Tech

- Technologie

- erzählen

- erzählt

- Test

- als

- Vielen Dank

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Großbritannien

- Diebstahl

- ihr

- Sie

- dann

- Dort.

- Diese

- vom Nutzer definierten

- Ding

- think

- Dritte

- fehlen uns die Worte.

- diejenigen

- obwohl?

- Tausende

- Bedrohung

- nach drei

- Durch

- Zeit

- mal

- zu

- heute

- gemeinsam

- nahm

- Werkzeug

- verfolgen sind

- privaten Transfer

- behandeln

- auslösen

- Ärger

- Vertrauen

- versuchen

- WENDE

- XNUMX

- tippe

- ui

- Uk

- unbedeckt

- Unerwartet

- Unglücklicherweise

- einzigartiges

- bis

- unerwünscht

- Aktualisierung

- aktualisiert

- Updates

- URL

- us

- -

- Anwendungsfall

- benutzt

- Mitglied

- Nutzer

- validiert

- Verification

- verified

- Version

- sehr

- Gast

- wollen

- wollte

- wurde

- Weg..

- we

- Netz

- Web-Server

- Webbasiert

- Webseite

- Woche

- Wochen

- willkommen

- GUT

- waren

- Was

- was auch immer

- wann

- ob

- welche

- WHO

- warum

- weit

- Wild

- werden wir

- Fenster

- mit

- ohne

- Word

- Arbeiten

- gearbeitet

- Werk

- Sorgen

- schlimmer

- würde

- geschrieben

- Falsch

- Jahr

- Jahr

- ja

- Du

- Ihr

- sich selbst

- Zephyrnet

![S3 Ep95: Slack Leak, Github-Angriff und Post-Quanten-Krypto [Audio + Text] S3 Ep95: Slack Leak, Github-Angriff und Post-Quanten-Krypto [Audio + Text] PlatoBlockchain Data Intelligence. Vertikale Suche. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/schroe-1200-300x157.png)

![S3 Ep96: Zoom 0-Day, AEPIC-Leck, Conti-Belohnung, Gesundheitssicherheit [Audio + Text] S3 Ep96: Zoom 0-Day, AEPIC-Leck, Conti-Belohnung, Gesundheitsschutz [Audio + Text] PlatoBlockchain Data Intelligence. Vertikale Suche. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)