Unter der Leitung von Anurag Sen., der Sicherheitsdetektive Das Cybersecurity-Team hat eine Datenexposition identifiziert, die den US-Anbieter von Zahlungssoftware Transact Campus betrifft.

Laut der Website des Unternehmens integriert die Technologie von Transact Campus mehrere Zahlungsfunktionen in eine einzige mobile Plattform, um Einkäufe von Studenten an Hochschulen zu unterstützen. Die Dienste von Transact Campus rationalisieren Zahlungsprozesse für Studenten und Institutionen gleichermaßen.

Ein Elasticsearch-Server mit Daten im Zusammenhang mit Transact Campus wurde ungesichert und ohne Passwortschutz gelassen und hat daher über 1 Million Studentendatensätze offengelegt.

Wer ist Transact Campus?

Transact Campus verkauft eine Campus-Zahlungstechnologie an US-Hochschulen, die mobile Zahlungen und Benutzeridentifikation (mit „Campus-ID“) in einer einzigen App für Studenten integriert.

Studierende können Studiengebühren und verschiedene andere Vor-Ort-Vergünstigungen bargeldlos mit ihrem einzigartigen persönlichen Konto („Campus-ID“) bezahlen, darunter Veranstaltungstickets und Produkte von Konzessionsständen, Verkaufsautomaten und Drittanbietern.

Campus-IDs können auch verwendet werden, um Studenten den Zugang zu verschiedenen anderen Campus-Funktionen zu autorisieren, wie z. B. Druckerzugang, Türzugang, Veranstaltungszugang und Überwachung der Unterrichtsteilnahme.

Transact Campus hat seinen Hauptsitz in Phoenix, Arizona. Seit der Gründung des Unternehmens im Jahr 1984 hat Transact Campus 12 Millionen Studenten an 1,300 Kundeninstitutionen betreut und Transaktionen im Wert von 45 Milliarden US-Dollar ermöglicht. Transact Campus beschäftigt derzeit rund 400 Mitarbeiter und erwirtschaftet einen geschätzten Jahresumsatz von 100 Millionen US-Dollar.

Was wurde ausgesetzt?

Der offene Elasticsearch-Server legte über 1 Million Datensätze mit insgesamt mehr als 5 GB Daten offen. Der Server wurde zugänglich gelassen und seine Daten waren unverschlüsselt.

Die Logs von Elasticsearch enthielten Daten von verschiedenen Hochschulen, die die Dienste von Transact Campus nutzen. Diese Daten gehören Studenten an diesen exponierten Institutionen.

Mehrere Formen von Schüler-PII wurden auf dem offenen Server offengelegt, darunter:

- Ganze Namen

- E-mailadressen

- Telefonnummern

- Anmeldedaten im Klartext, inkl. Benutzernamen und Passwörter

- Transaktionsdetails, inkl. Menge und Zeitpunkt des Kaufs

- Kreditkartendaten (unvollständig), inkl. 6 erste Ziffern (BIN*) und die letzten 4 Ziffern von Kreditkartennummern, Ablaufdaten und Bankdaten

- Gekaufte Speisepläne und Speiseplansalden

*Hinweis: Eine Bankidentifikationsnummer (BIN) sind die ersten sechs Ziffern einer Zahlungskartennummer. Diese Nummern identifizieren den Kartenaussteller.

Das Cybersicherheitsteam von SafetyDetectives fand den offenen Elasticsearch-Server, als es IP-Adressen an einem bestimmten Port überprüfte. Der Server war zum Zeitpunkt der Entdeckung live und wurde aktualisiert.

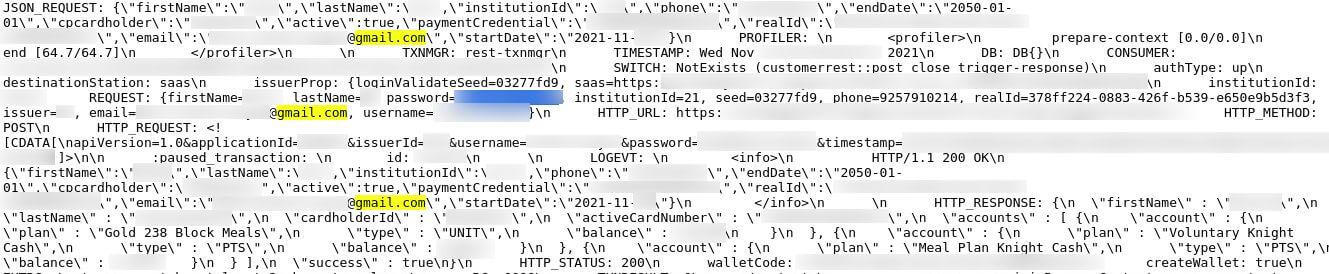

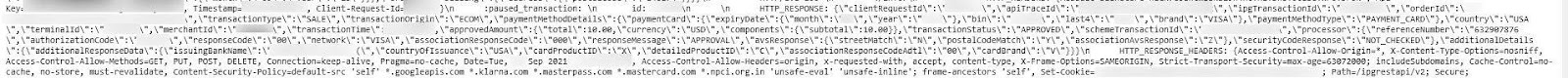

In den folgenden Screenshots können Sie Beweise für Serverprotokolle sehen, die Schülerdaten offengelegt haben.

Anmeldedaten, Wallet-Guthaben und andere PII in den Protokollen des Servers

Transaktions- und Zahlungsdetails wurden auch auf dem Server offengelegt

Die Datenexposition betrifft Studenten, die Inhaber eines Transact Campus-Kontos sind. Auch Familien könnten betroffen sein. Beispielsweise könnten die Zahlungsdetails eines Elternteils offengelegt werden, wenn sie die Studiengebühren eines Schülers finanzieren oder einen Schüler über ein Transact Campus-Konto finanziell unterstützen. Jede Person mit einem Konto und/oder Zahlungsdetails, die mit einem Konto bei einem der exponierten Colleges verknüpft sind, könnte betroffen sein.

Es ist unmöglich, genau zu wissen, wie viele Personen bei diesem Vorfall exponiert waren. Die Menge der auf dem Server offengelegten E-Mail-Adressen und Telefonnummern deutet jedoch darauf hin, dass schätzungsweise 30,000 bis 40,000 Studenten betroffen sind.

Transact Campus befasst sich mit US-Hochschulen, und daher wirkt sich die exponierte Elasticsearch in erster Linie auf US-Bürger aus.

Eine vollständige Aufschlüsselung dieser Datenexposition finden Sie in der folgenden Tabelle.

| Anzahl der exponierten Datensätze | Über 1 Millionen |

| Anzahl betroffener Nutzer | 30,000-40,000 Menschen (grobe Schätzung) |

| Größe der Exposition | Etwa 5 GB |

| Serverstandort | Die Vereinigten Staaten |

| Firmensitz | Phoenix, Arizona, in den Vereinigten Staaten |

Wir haben den offenen Server am 6. Dezember 2021 entdeckt und uns anschließend am 8. Dezember 2021 an Transact Campus gewandt.

Wir haben unseren ersten Kontakt mit Transact Campus am 9. und 14. Dezember 2021 weiterverfolgt, aber keine Antwort erhalten. Wir haben dem US-CERT am 9. Januar 2022 eine E-Mail geschickt und am 13. Januar 2022 Folgenachrichten an einige wichtige Kontakte gesendet – Transact Campus antwortete am selben Tag. Am 14. Januar 2022 haben wir das Leck verantwortungsvoll gegenüber Transact Campus offengelegt und am 16. Januar 2022 wurde die Datenpanne gesichert.

Transact Campus antwortete später auf unsere Nachrichten und teilte uns mit, dass der Elasticsearch-Server nicht unter ihrer Kontrolle sei:

„Anscheinend wurde dies von einem Dritten für eine Demo eingerichtet und nie wieder abgebaut. Wir haben bestätigt, dass der Datensatz mit einem gefälschten Datensatz gefüllt wurde und keine Produktionsdaten verwendet wurden.“

Hinweis: Wir haben eine Stichprobe von Benutzern auf der offenen Elasticsearch überprüft und diese Daten schienen echten Personen zu gehören.

Aussage der Gießerei:

„Dieser Vorfall hatte keinerlei Auswirkungen auf die Systeme bei Transact; Es wurde auf einen einzelnen Foundry-Gateway-Server isoliert. Die potenzielle Gefährdung wurde von einem externen Sicherheitsunternehmen entdeckt, das aktiv nach anfälligen Elasticsearch-Clustern sucht. Anstatt wie vorgesehen Daten zu testen, zog der Elasticsearch-Server Produktionsprotokolle ein, die Klartext-Benutzernamen und Passwörter von weniger als 700 Schülern enthielten, die zwischen dem 10. Oktober 2021 und dem 14. Januar 2022 versuchten, sich für den Zugang zum Essensplan-Konto zu registrieren. Es wurden nur Registrierungsversuche darin protokolliert Dieser Zeitrahmen berücksichtigt die betroffenen Konten.“

Aussage von Transact:

„Außerdem hätte jeder, der auf die Produktionsprotokolle zugreift, allein mit dem Benutzernamen und dem Klartextpasswort keine Transaktionen auf der Transact-Plattform durchführen können. Transact hat aus großer Vorsicht eine Passwortänderung erzwungen. Transact unternahm auch erhebliche Sorgfaltsmaßnahmen, nachdem es eine Benachrichtigung von SafetyDetectives erhalten hatte. Der Schutz der Kunden- und Studentendaten von Transact sowie der Systeme, die diese Daten sammeln, verarbeiten und verwalten, ist von entscheidender Bedeutung. Daher umfasst die Sicherheit von Systemen, Anwendungen und Diensten Kontrollen und Schutzmaßnahmen, um möglichen Bedrohungen entgegenzuwirken. Die Informationssicherheits- und Datenschutzmaßnahmen von Transact werden umgesetzt, um unbefugten Zugriff auf, Änderung, Offenlegung oder Zerstörung von Daten und Systemen zu verhindern. Transact ist bestrebt, seinen Kunden ein Höchstmaß an Sicherheit zu bieten und wird die aktuelle Situation sowie alle anderen potenziellen Bedrohungen für die Sicherheit seiner Systeme weiterhin überwachen.“

Auswirkungen der Datenexposition

Wir können und wissen nicht, ob böswillige Akteure auf die Datenbank zugegriffen haben, während sie ungesichert war. Der Inhalt des Servers könnte exponierte Schüler dem Risiko von Cyberkriminalität aussetzen, wenn Angreifer die Daten des Servers gelesen oder heruntergeladen haben.

Spam-Marketing, Phishing-Angriffe, und Betrug sind möglich, wobei Kontaktdaten, vollständige Namen und andere vertrauliche Details für Benutzer von Transact Campus offengelegt werden. Angreifer könnten Spam-Marketingkampagnen mit so vielen durchgesickerten E-Mail-Adressen durchführen und Phishing-Nachrichten, Malware und Betrug an Tausende von Menschen senden.

Bei einem Phishing-Angriff könnte sich ein Cyberkrimineller als vertrauenswürdige Person (z. B. ein Hochschulmitarbeiter) ausgeben, um Studenten davon zu überzeugen, zusätzliche Formen personenbezogener Daten anzugeben, z. B. CVV-Nummern auf der Rückseite von Kreditkarten. Phisher könnten einen Schüler auch dazu verleiten, auf einen schädlichen Link zu klicken. Einmal angeklickt, können bösartige Links Malware auf das Gerät des Opfers herunterladen, was andere Formen der Datenerfassung und Cyberkriminalität ergänzen könnte.

Exponierte Studenten könnten auch Ziel von Betrügereien werden, wenn Cyberkriminelle auf den Server zugreifen. Bei einem Betrug versucht ein Cyberkrimineller, das Opfer dazu zu bringen, ihm Geld zu zahlen. Wie bei Phishing-Angriffen könnten Cyberkriminelle andere Formen offengelegter Daten verwenden, um das Opfer anzugreifen. Beispielsweise könnte ein Cyberkrimineller einen exponierten Studenten davon überzeugen, ausstehende Studiengebühren direkt an den Angreifer zu zahlen.

Offengelegte Kontoanmeldeinformationen im Klartext gespeichert wurden und dies weitere Risiken für betroffene Studierende birgt. Wenn ein Hacker auf den Server zugegriffen hätte, hätte er die unverschlüsselten Benutzernamen und Passwörter leicht lesen können. Ein Cyberkrimineller könnte sich mit diesen Informationen Zugang zu den Konten der Studenten verschaffen, möglicherweise Details ändern und damit drohen, beträchtliche Gebühren zu erheben, wenn keine Gebühr gezahlt wird.

Verhindern der Datenexposition

Was können wir tun, um unsere Daten zu schützen und das Risiko von Cyberkriminalität zu minimieren?

Hier sind ein paar Tipps, um die Offenlegung von Daten zu verhindern:

- Geben Sie Ihre personenbezogenen Daten nicht an ein Unternehmen, eine Organisation oder eine Person weiter, es sei denn, Sie vertrauen dieser Entität zu 100 %.

- Besuchen Sie nur Websites mit einem sicheren Domainnamen (Domains mit einem „https“ und/oder einem geschlossenen Schlosssymbol am Anfang).

- Seien Sie besonders vorsichtig, wenn Sie Ihre sensibelsten Daten angeben, wie z. B. Ihre Sozialversicherungsnummer.

- Erstellen Sie grundsolide Passwörter, die eine Mischung aus Buchstaben, Zahlen und Symbolen enthalten. Aktualisieren Sie Ihre Passwörter regelmäßig.

- Klicken Sie nicht online auf einen Link, es sei denn, Sie sind absolut sicher, dass er aus einer legitimen Quelle stammt. Links können sich in E-Mails, Nachrichten oder auf Phishing-Websites befinden, die sich als legitime Domains ausgeben.

- Bearbeiten Sie Ihre Datenschutzeinstellungen in sozialen Medien, sodass Ihre Inhalte und Informationen nur für Freunde und vertrauenswürdige Benutzer sichtbar sind.

- Vermeiden Sie es, hochsensible Daten (wie Kreditkartennummern oder Passwörter) anzuzeigen oder einzugeben, wenn Sie ein öffentliches oder ungesichertes WLAN-Netzwerk verwenden.

- Informieren Sie sich über die Risiken der Cyberkriminalität, die Bedeutung des Datenschutzes und die Methoden, die Ihre Chancen verringern, Opfer von Phishing-Angriffen und Malware zu werden.

Über uns

SafetyDetectives.com ist die weltweit größte Website zur Überprüfung von Antivirenprogrammen.

Das SafetyDetectives-Forschungslabor ist ein Pro-Bono-Dienst, der der Online-Community dabei helfen soll, sich gegen Cyber-Bedrohungen zu verteidigen und Unternehmen darüber zu informieren, wie sie die Daten ihrer Benutzer schützen können. Der übergeordnete Zweck unseres Web-Mapping-Projekts besteht darin, das Internet für alle Benutzer sicherer zu machen.

Unsere früheren Berichte haben mehrere hochkarätige Sicherheitslücken und Datenlecks ans Licht gebracht, darunter 2.6 Millionen Benutzer, die von einem Amerikanische Social-Analytics-Plattform IGBlade, sowie ein Bruch bei a Brasilianische Marketplace Integrator-Plattform Hariexpress.com.br das hat mehr als 610 GB Daten verloren.

Im Folgenden finden Sie eine vollständige Übersicht über die Cybersicherheitsberichte von SafetyDetectives in den letzten drei Jahren SafetyDetectives Cybersecurity-Team.

- "

- 000

- 10

- 2021

- 2022

- a

- Über uns

- Fülle

- Zugang

- zugänglich

- Zugriff

- Konto

- Zusätzliche

- Adressen

- beeinflussen

- beeinflussen

- Affiliate

- gegen

- Alle

- Betrag

- Analytik

- jährlich

- Antivirus

- jemand

- App

- Anwendungen

- Arizona

- um

- Teilnahme

- Guthaben

- Bank

- Anfang

- Sein

- unten

- zwischen

- Milliarde

- Verletzung

- Breakdown

- Kampagnen

- Campus

- Karten

- vorsichtig

- Bargeldlos

- Chancen

- Übernehmen

- Gebühren

- Überprüfung

- Klasse

- Kunden

- geschlossen

- sammeln

- Sammlung

- Hochschule

- begangen

- community

- Unternehmen

- Unternehmen

- uneingeschränkt

- Leiten

- Kontakt

- Inhalt

- fortsetzen

- Smartgeräte App

- Steuerung

- könnte

- Referenzen

- Kredit

- Kreditkarte

- Geldkarten

- kritischem

- Strom

- Zur Zeit

- Cyber-

- Cyber-Kriminalität

- Cyber-Kriminelle

- Internet-Sicherheit

- technische Daten

- Datenmissbrauch

- Datenschutz

- Datensatz

- Datenbase

- Datum

- Tag

- Angebote

- Details

- Gerät

- DID

- Ziffern

- Fleiß

- Direkt

- entdeckt

- Entdeckung

- Domain

- Domain Name

- Domains

- nach unten

- herunterladen

- leicht

- Erziehung

- Bildungswesen

- Anstrengung

- beschäftigt

- engagieren

- Einheit

- schätzen

- geschätzt

- Event

- genau

- Beispiel

- ausgesetzt

- Fälschung

- Familien

- Honorare

- Vorname

- folgen

- Folgende

- Formen

- gefunden

- Gründung

- für

- voller

- Funktionen

- Fonds

- weiter

- Tor

- Hacker

- Hauptsitz

- Hilfe

- höher

- Höhere Bildung

- hoch

- Inhaber

- Ultraschall

- Hilfe

- aber

- HTTPS

- Login

- identifizieren

- umgesetzt

- Bedeutung

- unmöglich

- das

- Einschließlich

- Krankengymnastik

- Information

- Informationssicherheit

- Institutionen

- Internet

- IP

- IP-Adressen

- IT

- selbst

- Januar

- Wesentliche

- Wissen

- Labor

- höchste

- Leck

- Undichtigkeiten

- Niveau

- !

- LINK

- Links

- leben

- Maschinen

- halten

- um

- Malware

- Mapping

- Marketing

- Marktplatz

- Maskerade

- Maßnahmen

- Medien

- Methoden

- Million

- Mobil

- mobile Zahlungen

- Geld

- Überwachen

- Überwachung

- mehr

- vor allem warme

- mehrere

- Namen

- Netzwerk

- Anzahl

- Zahlen

- Offset

- Online

- XNUMXh geöffnet

- Organisation

- Organisationen

- Andere

- bezahlt

- besondere

- Party

- Passwort

- Passwörter

- AUFMERKSAMKEIT

- Zahlung

- Zahlungskarte

- Zahlungen

- Personen

- person

- persönliche

- Daten

- Phishing

- Phishing-Attacke

- Phishing-Attacken

- Phönix

- Plattform

- möglich

- Potenzial

- Werkzeuge

- früher

- Datenschutz

- Pro

- Prozessdefinierung

- anpassen

- Produktion

- Produkte

- Projekt

- Risiken zu minimieren

- Sicherheit

- die

- Versorger

- Bereitstellung

- Öffentlichkeit

- Einkäufe

- Zweck

- erhalten

- Aufzeichnungen

- Veteran

- Registrieren

- Registrierung:

- Meldungen

- Forschungsprojekte

- Einnahmen

- Überprüfen

- Risiko

- Risiken

- Sicherheit

- gleich

- Betrug

- Betrug

- Verbindung

- Gesicherte

- Sicherheitdienst

- Leistungen

- kompensieren

- mehrere

- signifikant

- da

- Single

- SIX

- beträchtlich

- So

- Social Media

- Social Media

- Software

- einige

- Spam

- steht

- rationalisieren

- Schüler und Studenten

- Anschließend

- Support

- Systeme und Techniken

- Target

- gezielt

- Team

- Technologie

- Test

- Das

- deswegen

- basierte Online-to-Offline-Werbezuordnungen von anderen gab.

- Tausende

- Bedrohungen

- Durch

- Tickets

- Zeit

- Zeitplan

- Tipps

- tätigen

- Transaktionen

- Vertrauen

- für

- einzigartiges

- Vereinigt

- ungesichert

- Aktualisierung

- us

- US $ 100 Mio.

- -

- Nutzer

- verschiedene

- Anbieter

- sichtbar

- Volumen

- Sicherheitslücken

- Verwundbar

- Wallet

- Netz

- Webseite

- Webseiten

- ob

- während

- WHO

- Wi-Fi

- .

- ohne

- weltweit

- wert

- würde

- Jahr

- Ihr