Am 11. Dezember 2021 hat Kronos, ein Workforce-Management-Unternehmen, das über 40 Millionen Menschen in über 100 Ländern betreut, erlebte ein böses Erwachen als es feststellte, dass seine Kronos Private Cloud durch einen Ransomware-Angriff kompromittiert wurde. Dies war nur der Anfang einer Reihe von Ereignissen, die folgen sollten. Bis heute fehlen Millionen von Mitarbeitern Hunderte oder sogar Tausende von Dollar, da die Kronos-Software nach dem Angriff keinen Ausgleich schafft.

Aber wenn Unternehmen die Auswirkungen dieses Ransomware-Angriffs und die dahinter stehenden Methoden verstehen, können sie ihre Cybersicherheitsmaßnahmen besser planen und verstärken, um die Auswirkungen solcher Angriffe in Zukunft zu verhindern oder zu minimieren.

Wie der Kronos-Ransomware-Angriff geschah

Wie viele andere Unternehmen, die in den letzten Jahren Opfer von Ransomware-Angriffen wurden, äußerte sich Kronos nur spärlich zu den Details. In der Pressemitteilung heißt es lediglich, man sei auf „ungewöhnliche Aktivitäten aufmerksam geworden, die sich auf UKG-Lösungen unter Verwendung der Kronos Private Cloud auswirken“, habe „sofort Maßnahmen ergriffen“ und festgestellt, dass es sich um einen Ransomware-Angriff handele.

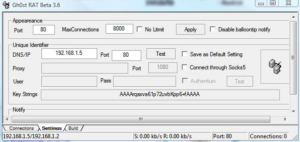

Bei Ransomware-Angriffen Computersysteme werden mit Schadsoftware infiziert das den Zugriff auf Dateien oder Daten sperrt oder verschlüsselt, bis ein Lösegeld gezahlt wird. Diese Lösegelder können jedoch recht hoch ausfallen und es gibt keine Garantie dafür, dass der Zugriff wiederhergestellt wird. Im Fall von Kronos gibt es Berichte, dass das Lösegeld gezahlt wurde, es jedoch über einen Monat dauerte, bis das System vollständig wiederhergestellt war, und sogar noch länger, bis Kunden danach versuchten, ihre Daten abzugleichen.

Ransomware kann sich auf verschiedene Weise verbreiten, unter anderem durch Phishing-E-Mails oder durch den Besuch einer infizierten Website. Und da sich die Bedrohungslandschaft ständig weiterentwickelt, entstehen neue Infektionsmethoden, beispielsweise die Ausnutzung von Webservern. Im Allgemeinen besteht die Strategie böswilliger Akteure darin, das schwächste Glied ins Visier zu nehmen. Und oft ist das schwächste Glied der Mensch – das heißt, es ist Jesse aus der Finanzabteilung, der durch Spam getäuscht wurde und auf den falschen Link geklickt hat.

Im Fall von Kronos wissen wir vielleicht nicht genau, wie es zu dem Verstoß kam, aber die Auswirkungen waren weithin zu spüren. Es hat nicht nur den Finanzen und dem Ruf von Kronos selbst geschadet, sondern auch allen Unternehmen und Organisationen, die sich auf Kronos als Drittanbieter verlassen haben, erheblichen Schaden zugefügt.

der Fallout

Kronos wird von Zehntausenden verschiedener Unternehmen und Organisationen in verschiedenen Branchen zur Erfassung von Arbeitszeiten und zur Ausstellung von Gehaltsschecks verwendet. Der fragliche Angriff betraf 2,000 dieser Unternehmen und er ereignete sich in einer der chaotischsten Zeiten des Jahres – im Dezember, wenn Prämien fällig sind und die Mitarbeiter wirklich darauf vertrauen, dass ihre Gehaltsschecks zuverlässig sind.

Just Stellen Sie sich vor, was für ein Durcheinander Ihr Unternehmen wäre in der Krise, wenn alle Lohn- und Gehaltsdaten Ihrer Mitarbeiter wochenlang verloren gehen würden. Unternehmen mussten versuchen, vorübergehende manuelle Workarounds zu schaffen, und viele Mitarbeiter verpassten über die Feiertage ihre Gehaltsschecks. Sobald das System dann wieder online war, mussten die manuellen Daten eingegeben und die Datensätze abgeglichen werden. Dies war sowohl finanziell als auch zeitlich und moralisch kostspielig.

Beachten Sie, wie Die Auswirkungen dieses Angriffs haben nicht nur Kronos geschadet, aber die vielen Unternehmen, die auf Kronos-Software vertrauten, ganz zu schweigen von den Mitarbeitern dieser Unternehmen.

Dies ist ein Paradebeispiel für das Risiko Dritter.

So sehr Ihr Unternehmen auch alle Cybersicherheits-Enten hintereinander hat, Ihr Unternehmen ist dennoch gefährdet, wenn Sie sich auf einen Anbieter verlassen, der Sicherheitslücken aufweist. Um Ihr Unternehmen vor einem Ransomware-Angriff wie dem auf Kronos zu schützen, müssen Sie über den bloßen Schutz Ihres Unternehmens vor Malware hinausgehen. Sie müssen sicherstellen, dass alle Anbieter, auf die Sie sich verlassen, auch hinsichtlich ihrer Sicherheitsrisiken genau bewertet werden.

Management des Risikos Dritter

Um Risiken Dritter zu beseitigen und Sie vor einem ähnlichen Ransomware-Angriff wie Kronos zu bewahren, sind hier die wichtigsten Schritte zum Verständnis und Management Ihrer Risiken Dritter:

Schritt 1: Identifizieren Sie Ihre Anbieter: Bevor Sie eine Risikoanalyse durchführen können, müssen Sie alle Ihre Lieferanten kennen. Bei einigen Organisationen ist die Liste möglicherweise klein. Bei anderen kann es eine Weile dauern, alle Anbieter aufzuspüren und zu katalogisieren.

Schritt 2: Risiko für jeden Anbieter analysieren: Bewerten Sie die Sicherheitslage jedes Anbieters und ermitteln Sie das relative Risiko, das er für Ihre kritischen Abläufe und Infrastruktur darstellt.

Schritt 3: Priorisieren Sie Anbieter nach Risiko: Sobald Sie das mit jedem Anbieter verbundene Risiko verstanden haben, können Sie die Anbieter anhand ihrer Gesamtbedeutung für Ihr Unternehmen und der von ihnen ausgehenden potenziellen Bedrohungen kategorisieren. Dies wird Ihnen helfen, die kritischsten Probleme zuerst anzugehen oder herauszufinden, wo eine Änderung der Lieferantenpriorisierung vorteilhafter wäre.

Schritt 4: Kontinuierliche Überwachung: Es reicht nicht aus, sich einmal bei jedem Anbieter zu melden. Heutzutage entwickeln sich in allen Unternehmen die Technologie und Konfigurationen sowie die Bedrohungslandschaft ständig weiter. Durch die kontinuierliche Überwachung des Risikos Dritter werden Sie benachrichtigt, wenn sich etwas ändert, und können entsprechend handeln.

Cybersicherheitsbedrohungen werden immer im Vordergrund stehen, da sich die Bedrohungslandschaft weiterentwickelt und Cyberkriminelle neue Angriffsvektoren nutzen. Bleiben Sie diesen Bedrohungen jedoch immer einen Schritt voraus, indem Sie ein angemessenes Risikomanagement durch Dritte, Sicherheitsbewertungen der Anbieter und die Identifizierung der Bedrohungen durchführen Sicherheitshaltung Die Kenntnis Ihres eigenen Unternehmens trägt dazu bei, dass Sie nicht das nächste Schlagzeilenopfer eines Ransomware-Angriffs werden.