Im Krypto-Umfeld sind Custody-Lösungen die neueste aufkommende Technologie. Es bietet verschiedene Möglichkeiten, von Selbstverwahrungs-Wallets bis hin zu institutionellen Verwahrungslösungen, um Krypto-Assets zu sichern. Wie wir wissen, sind Benutzer nicht in der Lage, ihre Vermögenswerte selbst zu sichern, und es besteht die Gefahr, dass sie gehackt werden. Daher besteht Bedarf an Verwahrungslösungen. Die Neuigkeiten in diesem Jahr: „Warum interessieren sich Hacker so sehr für Kryptowährungen?“ war die oberste Überschrift. Sie haben im ersten Quartal des Jahres bereits fast 1.7 Milliarden Dollar und mehr gestohlen. Untersuchungen haben gezeigt, dass sie wegen der Anonymität der Kryptowährung interessiert sind. Die Umwandlung Ihres Geldes in Kryptowährung und die Verwendung ohne legalen Namen oder Adresse bietet Hackern einen Vorteil.

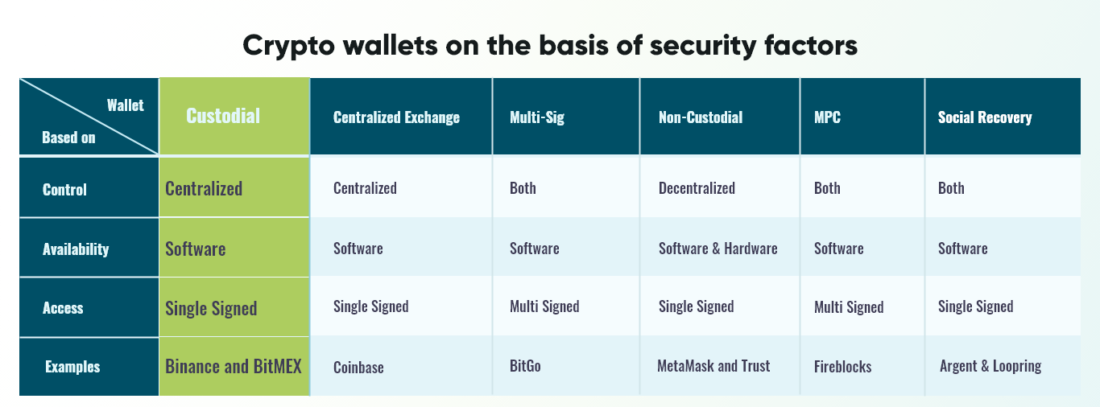

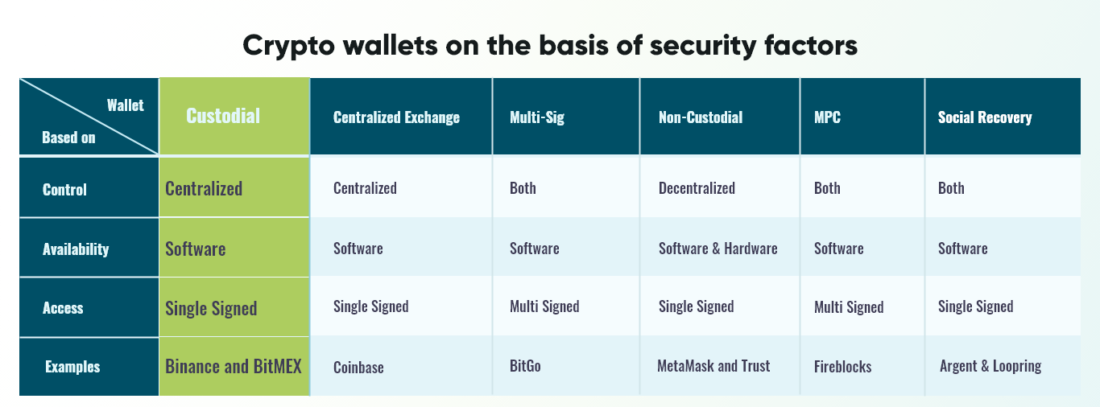

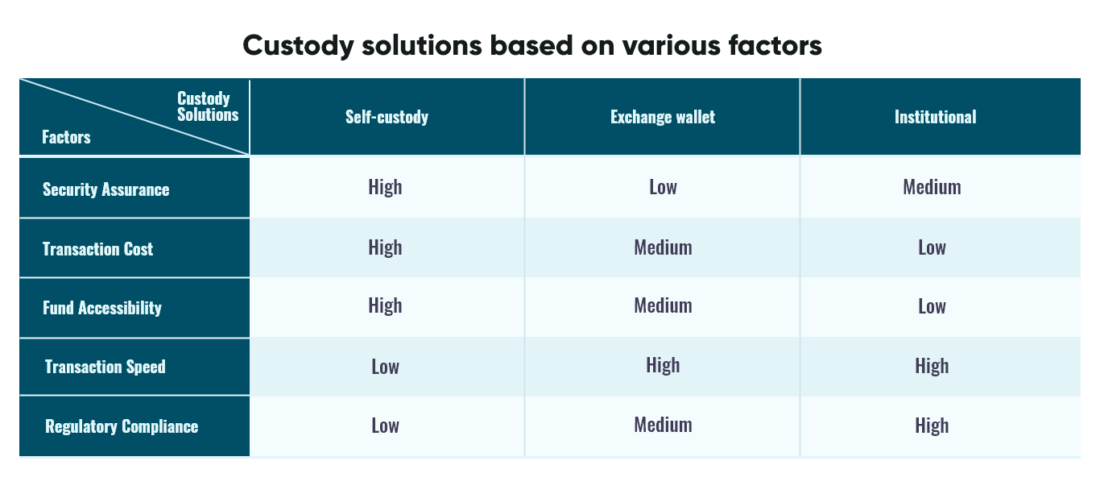

Dies wirft ein große Sorge um die Sicherheit von Krypto-Assets. Da der Krypto-Markt weiter wächst, ist jeder, vom einzelnen Benutzer bis zum institutionellen Benutzer, besorgt über die Sicherung seiner Krypto-Assets und die schnelle und einfache Durchführung der Transaktionen. Wenn wir uns die unten angegebene Krypto-Wallet-Tabelle ansehen, beginnen wir mit Verwahrungslösungen und ihren Anforderungen. Darüber hinaus wurden die Art der Verwahrungslösungen – Custodial Wallets –, ihre Vor- und Nachteile und ihre zukünftige Einschätzung erläutert.

Die Custody-Lösungen sind die Drittanbieter, die Sicherheits- und Speicherlösungen für Krypto-Assets liefern. Die Sicherheit der Krypto-Assets steht für jeden Benutzer im Vordergrund, was Vertrauen in den Verwahrer schafft. Die in der Blockchain gespeicherten Krypto-Assets sind aufgrund der dezentralen Natur der Blockchain hochgradig gesichert. Die Krypto-Assets und ihre Transaktionsaufzeichnungen werden über das unabhängige Ledger gespeichert, das nicht geändert werden kann. Daher kann der Benutzer sicher sein, dass seine auf der Blockchain liegenden Krypto-Assets im Vergleich zum heutigen Bankensystem am sichersten sind. Die einzige Möglichkeit, es zu missbrauchen oder zu hacken, ist die Verwendung eines privaten Schlüssels. Das Hauptanliegen besteht also in Bezug auf die Sicherheit des privaten Schlüssels, der für den Zugriff auf unsere Assets in der Blockchain verwendet wird. Hier kommen die Verwahrungslösungen ins Spiel, die den privaten Schlüssel sichern.

Die Arten von Verwahrungslösungen:

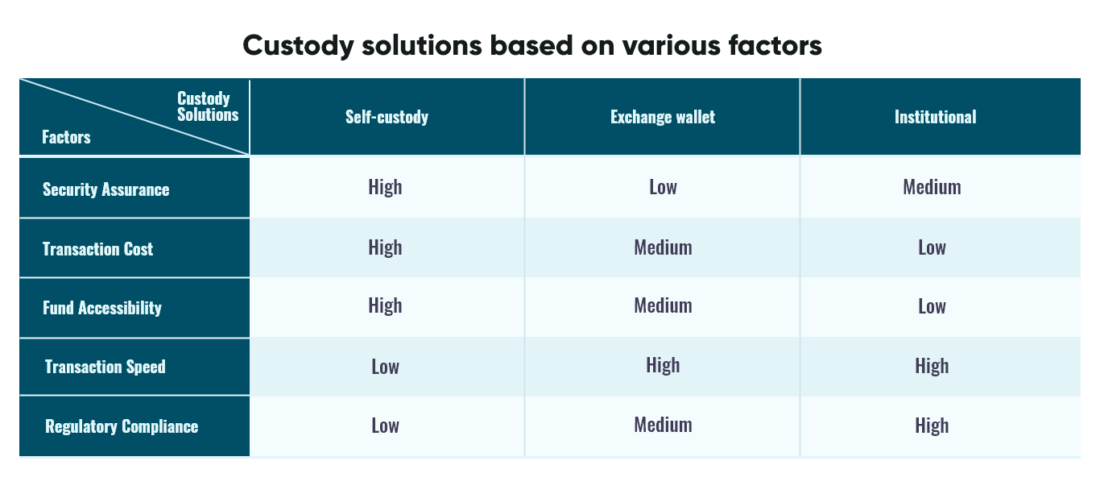

- Geldbörse zur Selbstverwahrung: Es ist ein Akt, die Verantwortung für Ihre Krypto-Assets zu übernehmen, anstatt Dritten zu vertrauen. Dies kann durch die Verwendung von Software, Hardware oder einer Papiergeldbörse zum Speichern des privaten Schlüssels erfolgen.

- Wallet tauschen: Hier wird die Kontrolle über den öffentlichen und den privaten Schlüssel an die Börse übertragen, aber der Benutzer kann mit den von der Brieftasche angegebenen Anmeldeinformationen online auf die Vermögenswerte zugreifen.

- Lösungen für die institutionelle Verwahrung: Hier speichert der Dienstleister im Auftrag der Kunden die privaten und öffentlichen Schlüssel. Diese Lösung ist für institutionelle Benutzer konzipiert und umfasst daher Sicherheit und Versicherung auf institutioneller Ebene.

Bedarf an Custody-Lösungen:

Auch heute kaufen viele institutionelle Anleger keine Krypto-Assets, weil es keine sichere Möglichkeit gibt, sie zu speichern. Das Hauptziel der Einführung von Custody-Lösungen auf dem Markt war es, dem Benutzer einen Schutz für die Krypto-Assets zu bieten. Da die Krypto-Assets sowohl lokale als auch globale Börsengeschäfte und auch geografisch konzentrierte Mining-Operationen umfassen, ist die Frage der Sicherheit und der Einhaltung gesetzlicher Vorschriften durch die Depotbank wichtig.

Gründe, warum Sie den Einsatz von Custody-Lösungen in Betracht ziehen sollten:

- Sicherheitsgarantie: Das Hauptziel bei der Entwicklung der Custody-Lösung war die Sicherung der Krypto-Assets des Benutzers. Es kann irgendwie Minimieren Sie die Verantwortung des Benutzers, indem Sie die Krypto-Assets speichern und verwalten in ihrem Namen.

- Betriebseffizienz: Die Aufbewahrung der Krypto-Assets mit Custody-Lösungen könnte viel einfacher sein, als sie selbst zu verwalten. Es bietet eine einfache und bequeme Plattform für den Zugriff auf Kryptogelder, ähnlich der Paytm- oder PayPal-Anwendung. Falls der Benutzer die Assets selbst besitzt, können sie anfälliger für Hacking werden oder leicht gestohlen werden. Daher vereinfacht eine Depotlösung die Verwaltung Ihrer Krypto-Assets.

- Handhabung: Viele potenzielle Benutzer zögern möglicherweise aufgrund der Komplexität des Kryptomarktes zu investieren. Die Verwahrungslösung bietet a einfache Benutzeroberfläche, die leicht angepasst werden kann von allen Benutzern, vom Anfänger bis zum Experten.

Daher können Custody-Lösungen als Option zur Sicherung unserer Krypto-Assets in Betracht gezogen werden.

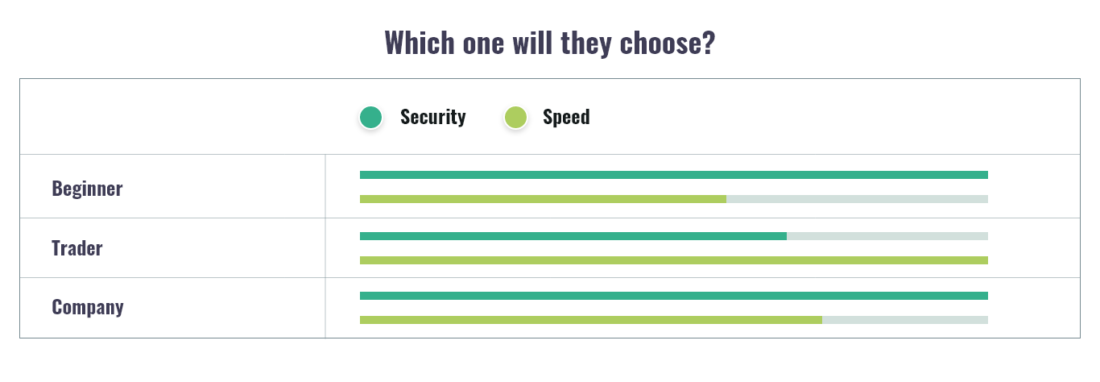

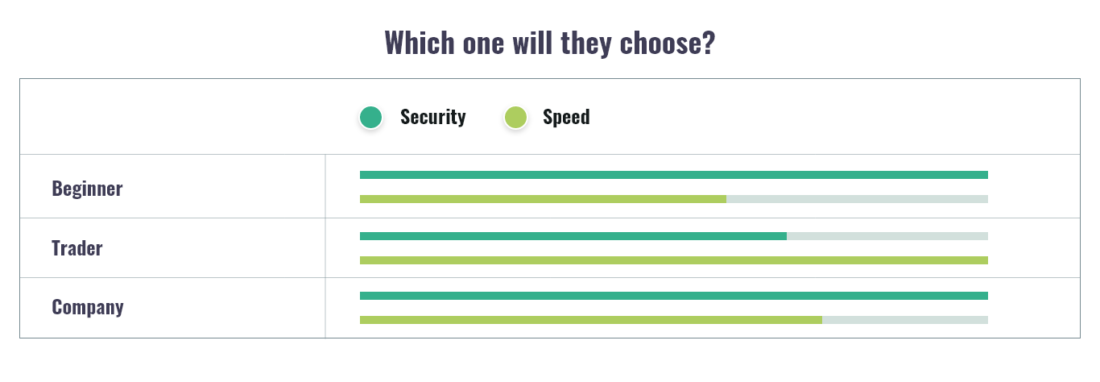

Was ist wichtiger – Sicherheit oder Geschwindigkeit?

In der Kryptowelt gibt es keine feste Antwort auf diese Frage. Einige Leute glauben, dass eine Erhöhung der Geschwindigkeit eine Beeinträchtigung der Sicherheit bedeutet, während andere glauben, dass es ohne Geschwindigkeit keine effiziente Nutzung von Krypto gibt. Dies wirft ein Dilemma auf, welches bevorzugt werden sollte. Die Präferenz wird jedoch immer entsprechend dem Bedarf zu diesem Zeitpunkt variieren. Lassen Sie uns verschiedene Arten von Benutzern basierend auf ihren Bedürfnissen kategorisieren

- Die Anfänger: Die Anfänger sind die Benutzer, die gerade erst in die Kryptowelt eingetreten sind und immer noch auf Entdeckungsreise sind. Diese Benutzer bevorzugen sowohl Geschwindigkeit als auch Sicherheit für ihre Krypto-Assets. Als Anfänger wäre es ihre Priorität, ihr Vermögen zu sichern, selbst wenn sie ein paar hundert Coins haben, und sie werden auch Geschwindigkeit bevorzugen, um Transaktionen durchzuführen oder einfach auf ihr Geld zuzugreifen.

- Die Händler: Die Art von Benutzern, die sich mehr für den Handel interessieren und daher Geschwindigkeit der Sicherheit vorziehen, um ihre Transaktionen schnell durchzuführen. Hier hat die Sicherheit für einen Händler keine Priorität, da er nur einen festen Betrag an Krypto in seiner Brieftasche hält, den er umtauschen möchte.

- Unternehmen oder Institute: Die Institute werden Sicherheit der Schnelligkeit vorziehen. Dies liegt daran, dass für sie die Sicherung einer großen Menge an Krypto im Vergleich zur Geschwindigkeit der Transaktionen viel zu wichtig ist. Sie können ein oder zwei Tage auf die Implementierung ihrer Transaktion warten, können aber die Sicherheit einer riesigen Menge an Krypto-Assets nicht gefährden.

Abhängig von den Anforderungen können die Benutzer daher eine der beiden bevorzugen. Geschwindigkeit ist in verschiedenen Fällen das Hauptanliegen, aber die Sicherheitslücke kann alles zum Einsturz bringen.

Welche Art der Verwahrungslösung ist nun für Sie von Bedeutung?

Welche Art der Verwahrungslösung zu Ihnen passt, hängt von Ihren Anforderungen ab. Zum Beispiel benötigen Anfänger eine einfache und bequeme Möglichkeit, auf ihre Gelder zuzugreifen. Diese Anforderung wird durch den Einsatz institutioneller Verwahrungslösungen erfüllt, da sie eine einfache Benutzeroberfläche bieten, ähnlich wie beliebte Online-Bank-Geldbörsen wie PayPal. Da die Institute oder Unternehmen Sicherheit der Geschwindigkeit vorziehen, können sie außerdem Self-Custody-Wallets auswählen. Diese Brieftaschen bieten dem Benutzer die volle Kontrolle über Krypto-Assets. In diesem Fall ist der private Schlüssel nur dem Benutzer bekannt, wodurch er vor jeder Art von Sicherheitsverletzung geschützt ist. Schließlich werden die Händler es vorziehen, Börsen-Wallets zu verwenden, damit sie problemlos Transaktionen durchführen können, indem sie nur den erforderlichen Geldbetrag in diesen Wallets halten. Je nach Anforderung kann sich der Anwender also für eine Lösung entscheiden.

Im Folgenden werden wir ausführlich über Custodial Wallets sprechen.

Was sind Krypto-Wallets?

Crypto Custodial Wallets ähneln normalen Wallets, die zum Speichern kryptografischer öffentlicher und privater Schlüssel verwendet werden. Hier, die Kontrolle über die privaten und öffentlichen Schlüssel liegt beim Drittverwalter. Dies bedeutet, dass die Brieftasche des Drittanbieters Ihren privaten Schlüssel in Ihrem Namen aufbewahrt. Der Benutzer kann sich bei diesen Wallets registrieren, sich beim System anmelden und auf die Krypto-Assets zugreifen. Der Benutzer kann mit den Anmeldeinformationen auf seine Kryptogelder zugreifen. Die Benutzer können niemals direkt auf das Netzwerk (Blockchain) zugreifen; Es wird immer die Brieftasche des Drittanbieters verwendet. Die Wallet des Drittanbieters ist für die Sicherung der Gelder verantwortlich. Durch die Verwendung der Krypto-Wallets müssen sich die Benutzer keine großen Sorgen machen, da sie die Einhaltung gesetzlicher Vorschriften zum Schutz ihres Vermögens befolgen.

Funktionieren von Depot-Geldbörsen:

Heutzutage gibt es auf dem Markt so viele Optionen, aus denen der Benutzer auswählen kann. Nach der Auswahl einer renommierten Depotbank kann der Benutzer ein Konto darauf erstellen. Der Benutzer kann sich einfach wie bei anderen Bankanwendungen wie PayPal anmelden. Der einzige Unterschied besteht darin, dass Sie KYC abschließen müssen, bevor Sie ihre Dienste nutzen können. Der Benutzer kann sich einfach mit seiner E-Mail- und Handynummer registrieren. Dann werden sie gebeten, ein Foto von behördlich genehmigten Dokumenten einzureichen. Nach Abschluss von KYC kann der Benutzer auf alle Dienste des Wallets zugreifen. Hier wird den Benutzern ein Paar privater und öffentlicher kryptografischer Schlüssel zugeteilt. Der Benutzer kann seinen öffentlichen Schlüssel mit anderen Benutzern teilen, um Geld zu erhalten und Transaktionen durchzuführen.

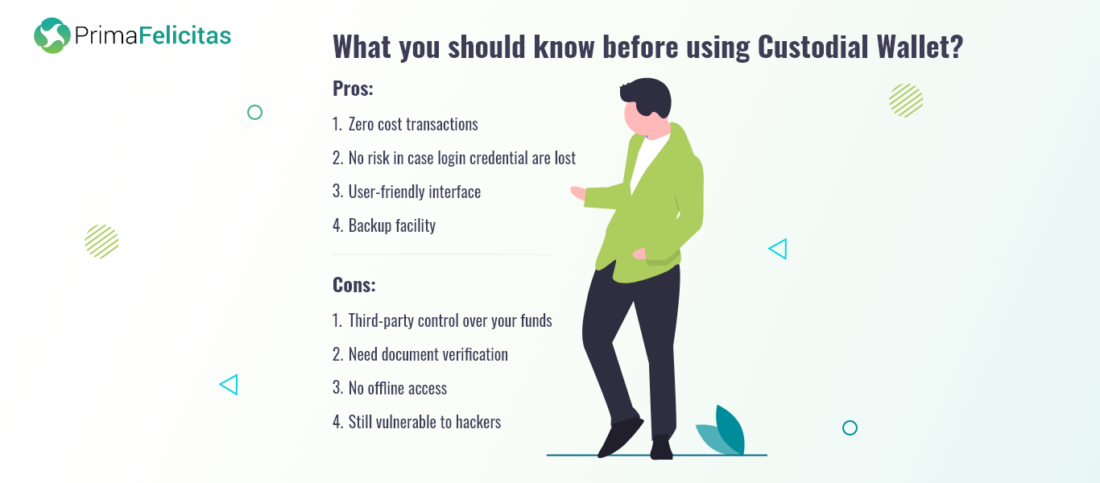

Die Vor- und Nachteile der Verwendung einer Krypto-Wallet:

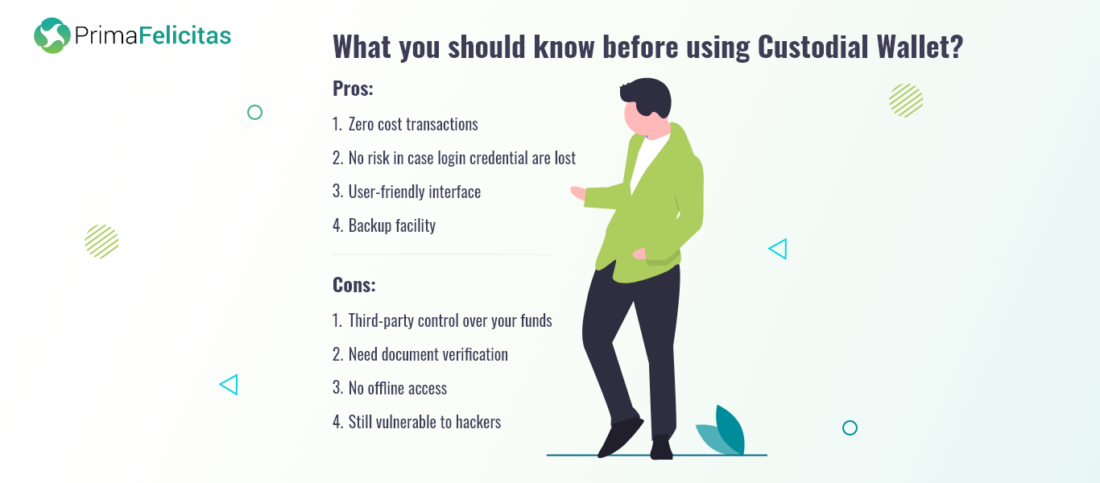

Die Vorteile der Verwendung einer Depotbank sind:

- Null-Kosten-Transaktionen: Der Hauptvorteil der Nutzung der Custodial Wallet besteht darin, dass keine Gebühr anfällt. Ja, der Benutzer kann mit Depot-Wallets einfach und frei Transaktionen durchführen. Ein gutes Beispiel dafür ist Freewallet wo Sie Transaktionen zum Nulltarif durchführen können.

- Kein Risiko bei Verlust der Zugangsdaten: Ein weiterer Vorteil der Verwendung der Depot-Wallet besteht darin, dass Sie, falls Sie Ihre Anmeldeinformationen für die Anmeldung bei der Wallet verlieren, einfachen Zugriff auf die Krypto-Assets haben. Trotz aller Vorsichtsmaßnahmen ist es immer noch möglich, dass Sie die Brieftasche versehentlich löschen, das Passwort vergessen oder Ihr Gerät neu formatieren. Wenn Sie also eine Depotbank verwenden, können Sie Ihre Brieftasche leicht zurückerhalten.

- Benutzerfreundliche Oberfläche: Diese Brieftaschen bieten eine Schnittstelle, die ein neuer Benutzer einfach und bequem verstehen kann, da sie mit den beliebten Online-Banking-Anwendungen identisch sind. Der Benutzer kann einfach durch das Wallet navigieren und die Transaktion durchführen, was auch die Benutzerbeteiligung maximiert.

- Backup-Einrichtung: Diese Brieftaschen bieten auch eine Backup-Funktion, mit der Sie eine frühere Transaktion mühelos wiederherstellen können.

Die Nachteile der Verwendung von Custodial Wallets:

- Kontrolle durch Dritte über Ihre Gelder: Wie der Name schon sagt, verwahren Sie Ihre Gelder durch die Verwendung von Custodial Wallets unter der Obhut eines Dritten. Sie sind hier nicht der alleinige Besitzer Ihres privaten Schlüssels. Daher kann der Dritte auf Ihre Krypto-Assets zugreifen oder darauf reagieren. Beispielsweise können sie Ihr Vermögen einfrieren, die Anzahl der Abhebungen begrenzen oder Ihre Brieftasche im Falle eines Verstoßes sperren.

- Dokumentenüberprüfung erforderlich: Eine weitere obligatorische Regel für Depot-Wallets ist die Durchführung von KYC (Know Your Customer), um Transaktionen durchzuführen. Die Benutzer können nicht auf verschiedene Dienste der Brieftasche zugreifen, ohne ihre Identität zu überprüfen. Zu diesem Zweck kann die Brieftasche Sie auffordern, von der Regierung genehmigte Unterlagen einzureichen. Damit ist die Anonymität des Benutzers beendet, die die Grundlage der Blockchain-Technologie ist.

- Kein Offline-Zugriff: Ein weiterer Nachteil der Verwendung einer Custodial Wallet ist, dass sie das Internet erfordert. Um eine Transaktion durchzuführen, benötigen Sie eine minimale Internetgeschwindigkeit, sonst wird es nicht passieren. Daher müssen die Benutzer in Gebieten mit schwachem Internetsignal warten, bis sie die Mindestgeschwindigkeit haben, um eine Transaktion durchzuführen.

- Immer noch anfällig für Hacker: Abgesehen von der hohen Sicherheit, die das Wallet bietet, besteht immer noch die Möglichkeit, dass es kompromittiert wird. Die Depot-Wallets wurden auch schon früher von Hackern angegriffen. Beispielsweise erlebte BitMart im Jahr 2021 eine Sicherheitsverletzung, bei der fast 200 Millionen US-Dollar an Vermögenswerten von Hackern abgezogen wurden. Das Unternehmen sagte jedoch, dass es die Opfer entschädigen werde.

Nun stellt sich die Frage: „Sind Gelder in Depot-Wallets sicher?“ oder "Gibt es eine andere Möglichkeit, sie zu sichern?" Wie wir wissen, gibt es neben den Vorteilen auch Nachteile. Die Priorisierung Ihrer Anforderungen wird Ihnen helfen, mit Bedacht auszuwählen.

Denken Sie darüber nach, eine Depot-Wallet zu verwenden? Senden Sie uns eine Nachricht unter dem unten stehenden Link. Wir helfen Ihnen gerne weiter.

Kontaktieren Sie uns für Blockchain-Beratung und -Entwicklung (primafelicitas.com)

Werden die Menschen angesichts zunehmender Sicherheitsprobleme auch in Zukunft Depot-Geldbörsen bevorzugen?

Ja, die Leute werden in Zukunft Custodial Wallets bevorzugen, da Anfänger mehr darauf bedacht sind, Transaktionen einfach und schnell durchzuführen, als sich Gedanken darüber zu machen, wer ihren privaten Schlüssel kontrolliert. Darüber hinaus können die Experten eine Depot-Wallet verwenden, um ihre sofortigen täglichen Transaktionen durchzuführen, indem sie nur die erforderlichen Krypto-Gelder darin aufbewahren.

Der Benutzer muss die folgenden Sicherheitsmethoden berücksichtigen, um seine Brieftasche zu schützen:

- Verwenden Sie eine sichere Internetverbindung, um die Transaktion durchzuführen, und schützen Sie Ihr Gerät und System immer vor Malware.

- Achten Sie auf Hacking-Angriffe wie Phishing.

- Ändern Sie das Passwort regelmäßig.

- Verwenden Sie mehrere Wallets. Beispielsweise kann der Benutzer einen für die Durchführung der täglichen Transaktion und einen anderen erstellen, um den Rest seiner Krypto-Assets zu schützen.

Daher liegt es in der sich entwickelnden Kryptoindustrie in Ihrer alleinigen Verantwortung, Ihr Vermögen zu schützen. Benutzer sollten sich über die neuesten Nachrichten zu Sicherheitsangriffen in der Kryptowelt und darüber, wie Sie Ihre Vermögenswerte davor schützen können, auf dem Laufenden halten.

Zusammenfassung:

Kryptowährungen befinden sich seit 2011 auf einem wilden Ritt. Der Aufstieg der Kryptowelt zieht nicht nur Nutzer, sondern auch Hacker an. Die Idee der Anonymität hat Hacker begeistert. Da Kryptowährungen weltweit akzeptiert werden, hat es eine neue Angriffsklasse eröffnet, in der Hacker Cyberkriminalität implementieren können, ohne eine Spur zu hinterlassen. Bei dieser neuen Technologie besteht das Hauptziel als Benutzer darin, die Krypto-Assets vor böswilligen Personen zu schützen. Daher wurden mehrere Ansätze entwickelt, um dieses Problem zu lösen.

Der bekannteste Ansatz ist die Verwendung von Custody-Lösungen, um kryptografische private und öffentliche Schlüssel sicher aufzubewahren. Wir sagen, wie Custodial Wallets verwendet werden können, um unsere Gelder zu schützen. Darüber hinaus bietet es keine vollständige Sicherheit vor Hackerangriffen. Dabei steht der private Schlüssel des Nutzers unter der Kontrolle eines Dritten. Falls es also zu einer Sicherheitsverletzung der Wallet eines Drittanbieters kommt, werden auch Ihre Vermögenswerte kompromittiert.

Damit Welche anderen Optionen können bei der Sicherung von Krypto-Assets in Betracht gezogen werden? Abgesehen von Custodial Wallets gibt es Exchange Wallets und Self-Custody Wallets, über die wir in den kommenden Blogs sprechen werden.

Suchen Sie hier Hilfe?

Verbinden Sie sich mit unserem Experten für ein ausführliches Gesprächn

Beiträge: 3

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- Platoblockkette. Web3-Metaverse-Intelligenz. Wissen verstärkt. Hier zugreifen.

- Quelle: https://www.primafelicitas.com/Insights/the-overview-of-custody-solutions/?utm_source=rss&utm_medium=rss&utm_campaign=the-overview-of-custody-solutions

- 2011

- 2021

- 7

- a

- Über Uns

- Zugang

- Zugänglichkeit

- Nach

- Konto

- Handlung

- Adresse

- Vorteil

- Vorteilen

- Nach der

- Alle

- bereits

- immer

- Betrag

- und

- Anonymität

- Ein anderer

- beantworten

- auseinander

- Anwendung

- Anwendungen

- Ansatz

- Ansätze

- Bereiche

- Details

- gesichert

- Attacke

- Anschläge

- verfügbar

- Zurück

- Sicherungskopie

- Bank

- Bankinggg

- Bankensystem

- basierend

- Grundlage

- weil

- werden

- wird

- Bevor

- Anfänger

- Anfänger

- Glauben

- unten

- Nutzen

- Vorteile

- Milliarde

- Bitmart

- Blockieren

- Blockchain

- blockchain Technologie

- Blogs

- Verletzung

- Kaufe

- Krypto kaufen

- Kann bekommen

- Häuser

- Fälle

- Chancen

- Auswählen

- Auswahl

- Klasse

- Coins

- Zusammenbruch

- COM

- wie die

- Kommen

- Unternehmen

- Unternehmen

- verglichen

- abschließen

- Abschluss

- Komplex

- Compliance

- Kompromiss

- Kompromittiert

- kompromittierend

- Hautpflegeprobleme

- betroffen

- Verbindung

- Nachteile

- Geht davon

- betrachtet

- Berücksichtigung

- Smartgeräte App

- Steuerung

- Praktische

- Kosten

- könnte

- erstellen

- Referenzen

- Krypto

- Kryptofonds

- Kryptoindustrie

- Krypto-Markt

- Krypto Brieftasche

- Krypto-Geldbörsen

- Krypto-Assets

- Kryptowährungen

- kryptowährung

- kryptographisch

- Verwahrer

- verwahrer

- Sorgerecht

- Kunde

- Kunden

- Cyber-Kriminalität

- Unterricht

- Tage

- dezentralisiert

- Übergeben

- Abhängig

- hängt

- entworfen

- Entwerfen

- Trotz

- Detail

- detailliert

- entwickelt

- Entwicklung

- Gerät

- Unterschied

- anders

- Direkt

- Dokument

- Dokumentation

- Unterlagen

- Tut nicht

- Nicht

- Nachteile

- Früher

- Erleichtert

- einfacher

- leicht

- effizient

- entweder

- ausgearbeitet

- aufstrebenden

- Neue Technologie

- eingegeben

- Arbeitsumfeld

- essential

- etabliert

- Sogar

- jedermann

- alles

- sich entwickelnden

- Beispiel

- Austausch-

- erfahrensten

- Experte

- Experten

- Möglichkeiten sondieren

- berühmt

- FAST

- Merkmal

- Gebühr

- wenige

- Vorname

- fixiert

- Fehler

- Folgende

- folgt

- Tiefkühler

- für

- voller

- Mittel

- weiter

- Zukunft

- bekommen

- gegeben

- Global

- Global

- gut

- persönlichem Wachstum

- gehackt

- Hacker

- Hacking

- passieren

- glücklich

- Hardware

- Überschrift

- Hilfe

- hier

- GUTE

- hoch

- Halten

- hält

- Ultraschall

- aber

- HTTPS

- riesig

- Idee

- Identitätsschutz

- implementieren

- umgesetzt

- wichtig

- in

- In anderen

- das

- zunehmend

- unabhängig

- Energiegewinnung

- Instanz

- sofortig

- beantragen müssen

- Institutionell

- institutionelle Anleger

- Versicherung

- interessiert

- Schnittstelle

- Internet

- Internetverbindung

- Einführung

- Investieren

- Investoren

- Problem

- Probleme

- IT

- Behalten

- Aufbewahrung

- Wesentliche

- Tasten

- Art

- Wissen

- Kennen Sie Ihren Kunden

- bekannt

- KYC

- Mangel

- grosse

- neueste

- Verlassen

- Ledger

- Rechtlich

- LIMIT

- LINK

- aus einer regionalen

- suchen

- verlieren

- Sneaker

- Main

- Malware

- Management

- flächendeckende Gesundheitsprogramme

- Alle Tauchgäste müssen eine Tauchversicherung vorweisen,

- viele

- Markt

- max-width

- maximiert

- Mittel

- Nachricht

- Methoden

- Million

- Minimum

- Bergbau

- Mobil

- Geld

- mehr

- vor allem warme

- mehrere

- Name

- Natur

- Navigieren

- Menü

- fast

- Need

- Bedürfnisse

- Netzwerk

- Neu

- News

- Anzahl

- Ziel

- Offline-Bereich.

- EINEM

- Online

- Online-Banking

- geöffnet

- Einkauf & Prozesse

- Option

- Optionen

- Auftrag

- Andere

- Anders

- Andernfalls

- Überblick

- besitzen

- Eigentümer

- Papier

- Frage der Teilnhabe

- Party

- Passwort

- PayPal

- Paytm

- Personen

- Ausführen

- Durchführung

- Phishing

- Plattform

- Plato

- Datenintelligenz von Plato

- PlatoData

- Play

- Beliebt

- möglich

- BLOG-POSTS

- Potenzial

- bevorzugen

- bevorzugt

- verhindern

- früher

- PrimaFelicitas

- primär

- Priorisierung

- Prioritätsliste

- privat

- Private Key

- Private Schlüssel

- PROS

- Risiken zu minimieren

- die

- vorausgesetzt

- Versorger

- Anbieter

- bietet

- Öffentlichkeit

- public Key

- öffentliche Schlüssel

- Quartal

- Frage

- schnell

- wirft

- erhalten

- kürzlich

- Rekord

- in Bezug auf

- Registrieren

- regulär

- regelmäßig

- Regulierungsbehörden

- Erfüllung gesetzlicher Auflagen

- erfordern

- falls angefordert

- Anforderung

- Voraussetzungen:

- erfordert

- Forschungsprojekte

- Verantwortung

- für ihren Verlust verantwortlich.

- REST

- Biken

- Rise

- Anstieg

- Risiko

- Regel

- Safe

- sichersten

- Sicherheit

- Said

- gleich

- Verbindung

- Gesicherte

- Sicherung

- Sicherheitdienst

- Sicherheitsfehler

- Eigenverantwortung

- Dienstanbieter

- Lösungen

- mehrere

- Teilen

- sollte

- Schild

- Signal

- signifikant

- bedeutet

- ähnlich

- Einfacher

- einfach

- da

- Single

- So

- Software

- Lösung

- Lösungen

- einige

- Geschwindigkeit

- Anfang

- bleiben

- Immer noch

- gestohlen

- Lagerung

- speichern

- gelagert

- Läden

- abschicken

- Schlägt vor

- System

- Tabelle

- Einnahme

- sprechen

- gezielt

- Technologie

- Das

- ihr

- deswegen

- Dritte

- basierte Online-to-Offline-Werbezuordnungen von anderen gab.

- dieses Jahr

- begeistert

- Durch

- Zeit

- zu

- heutigen

- auch

- Spur

- Händler

- Traders

- Trading

- Transaktion

- Transaktionen

- Transformieren

- Vertrauen

- Typen

- für

- verstehen

- aktualisiert

- us

- -

- Mitglied

- Benutzerschnittstelle

- Nutzer

- Nutzen

- Verwendung

- verschiedene

- verifizieren

- Opfer

- Ansichten

- Verwundbar

- warten

- Wallet

- Börsen

- Wege

- welche

- während

- WHO

- Wild

- werden wir

- Entnahmen

- ohne

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- besorgt

- würde

- Jahr

- Du

- Ihr

- Zephyrnet

- Null