Eine Zusammenfassung einiger der praktischsten Tools, mit denen Sicherheitsexperten nach Geräten suchen und diese überwachen können, auf die über das Internet zugegriffen werden kann

Internetsicherheit ist für Technologie- und Cybersicherheitsexperten ein ständiges Anliegen. Angesichts der ständig wachsenden Zahl von Online-Geräten und -Diensten ist es wichtig, einen klaren und genauen Überblick über die Online-Präsenz dieser Geräte und Dienste zu haben, um sie und Daten vor Online-Bedrohungen zu schützen. Einige Suchmaschinen für mit dem Internet verbundene Geräte wie Shodan, Censys, Zoomeye, Fofa und BinaryEdge spielen bei dieser Aufgabe eine entscheidende Rolle.

Sie ermöglichen Cybersicherheits- und anderen Technologieexperten einen vollständigen und genauen Überblick über die Online-Präsenz ihrer Geräte und Dienste. Jedes bietet detaillierte Informationen zu jedem Gerät und Dienst, einschließlich IP-Adresse, Betriebssystem, Software und offenen Ports. Darüber hinaus bieten sie einzigartige Funktionen, die sie von anderen Internet-Suchmaschinen unterscheiden.

Durch die Überwachung dieser Geräte und Dienste können Cybersicherheitsexperten Maßnahmen ergreifen, um sie vor Online-Bedrohungen zu schützen, einschließlich automatisierter Port-Scans, der Verbreitung von Malware und Schwachstellen-Scans. Darüber hinaus können diese Suchmaschinen auch für andere Technologieexperten nützlich sein, die die Online-Präsenz ihrer Marken überwachen und ihre Online-Reputation schützen möchten.

In diesem Blogbeitrag werden wir uns fünf solcher Tools ansehen, nämlich Shodan, Censys, Zoomeye, Fofa und BinaryEdge, und ihre einzigartigen Funktionen, ihre Anwendungen und ihre Bedeutung für die digitale Sicherheit diskutieren.

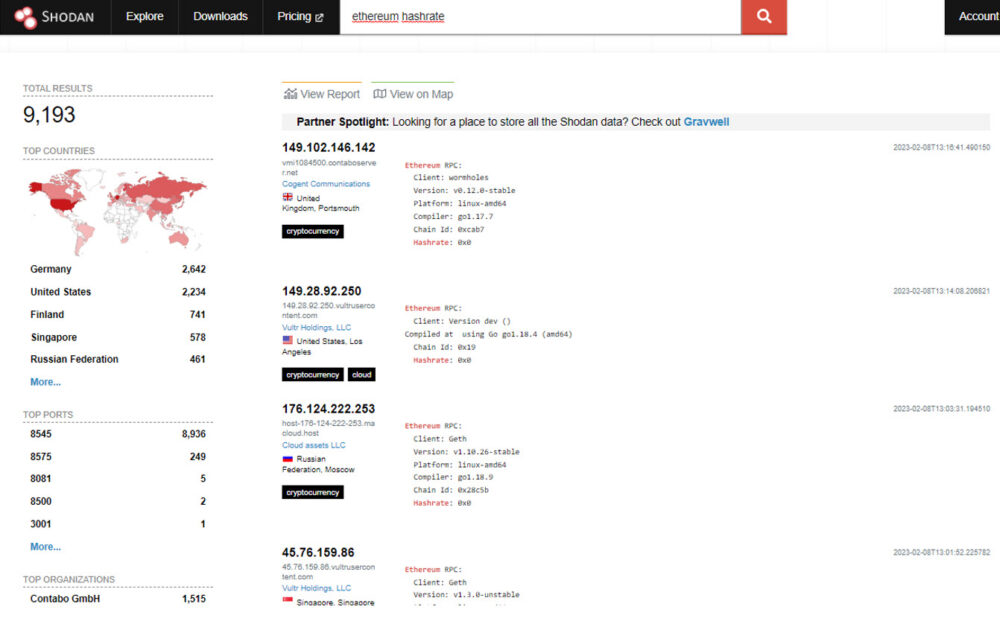

Shodan

Shodan ermöglicht es Ihnen, mit dem Internet verbundene Geräte zu finden, einschließlich Webserver, IP-Kameras, Router und mehr. Das Besondere an Shodan ist, dass es sich auf die Suche nach diesen Geräten konzentriert und detaillierte Informationen zu jedem Gerät bereitstellt, einschließlich IP-Adresse, Betriebssystem, Software und offene Ports. Es ist ein wertvolles Tool für Cybersicherheitsexperten, die Geräte und Dienste identifizieren möchten, die potenziellen Sicherheitslücken ausgesetzt sein könnten.

Censys

Censys ist eine weitere Suchmaschine, die sich auf die Suche nach Geräten konzentriert, die mit dem Internet verbunden sind. Wie Shodan stellt Censys detaillierte Informationen zu jedem Gerät bereit, einschließlich IP-Adresse, Betriebssystem, Software und offene Ports. Allerdings konzentriert sich Censys im Gegensatz zu Shodan auch auf die Gerätesicherheit und informiert über bekannte Schwachstellen und SSL-Zertifikate. Diese Informationen sind wertvoll für die Überwachung und Sicherung von Geräten und Onlinediensten.

Zoomeye

Zoomeye ist eine weitere beliebte Suchplattform für mit dem Internet verbundene Geräte und Dienste. Sie können damit online nach Geräten und Diensten suchen und diese überwachen sowie Echtzeitbenachrichtigungen über Änderungen in deren Suchergebnissen erhalten. Zoomeye konzentriert sich auf die Identifizierung von Online-Geräten und -Diensten und stellt detaillierte Informationen zu jedem Gerät bereit.

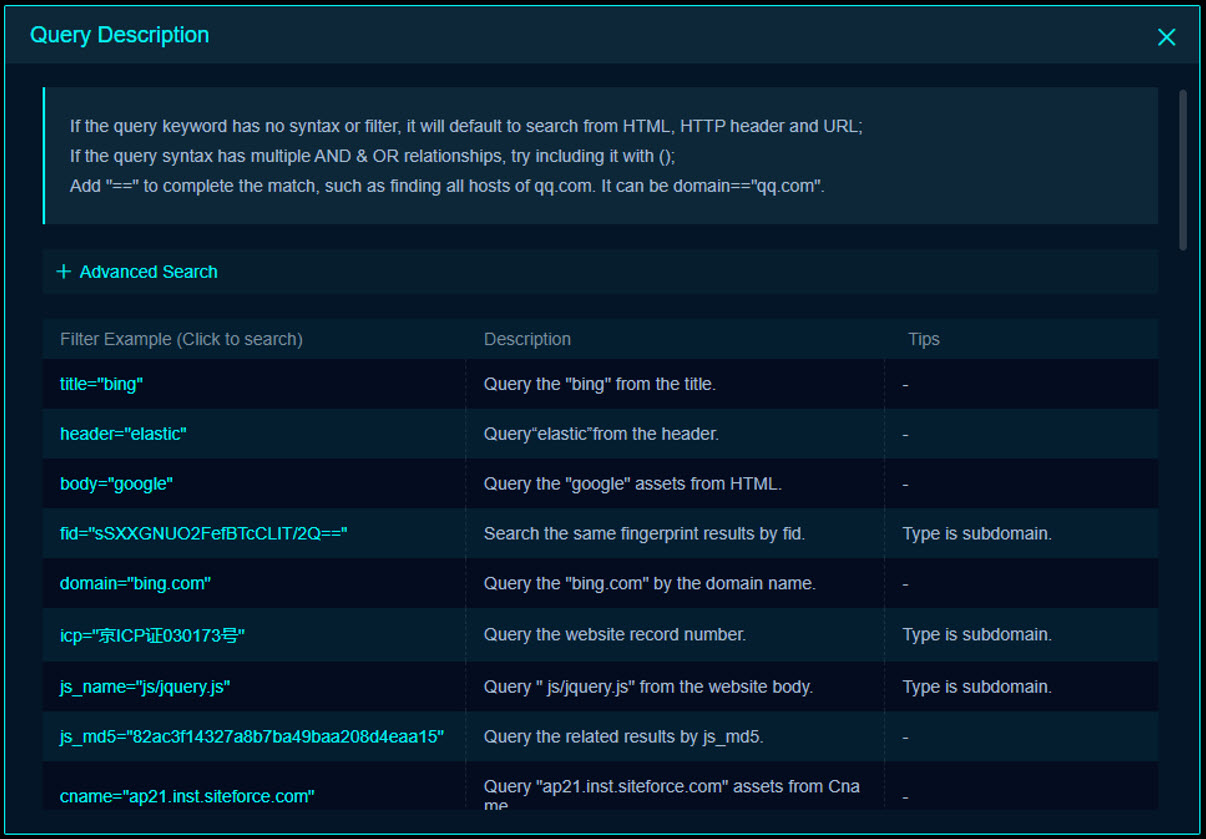

schlaff

schlaff Bietet detaillierte Informationen zu jedem Gerät und Dienst und hebt gleichzeitig Informationen zur Marke hervor. Ein interessantes Feature ist die Möglichkeit, eine Suchsyntax mit verschiedenen Filtern zu verwenden, was es ermöglicht, eigene Skripte zu verwenden und spezifischere Suchen durchzuführen.

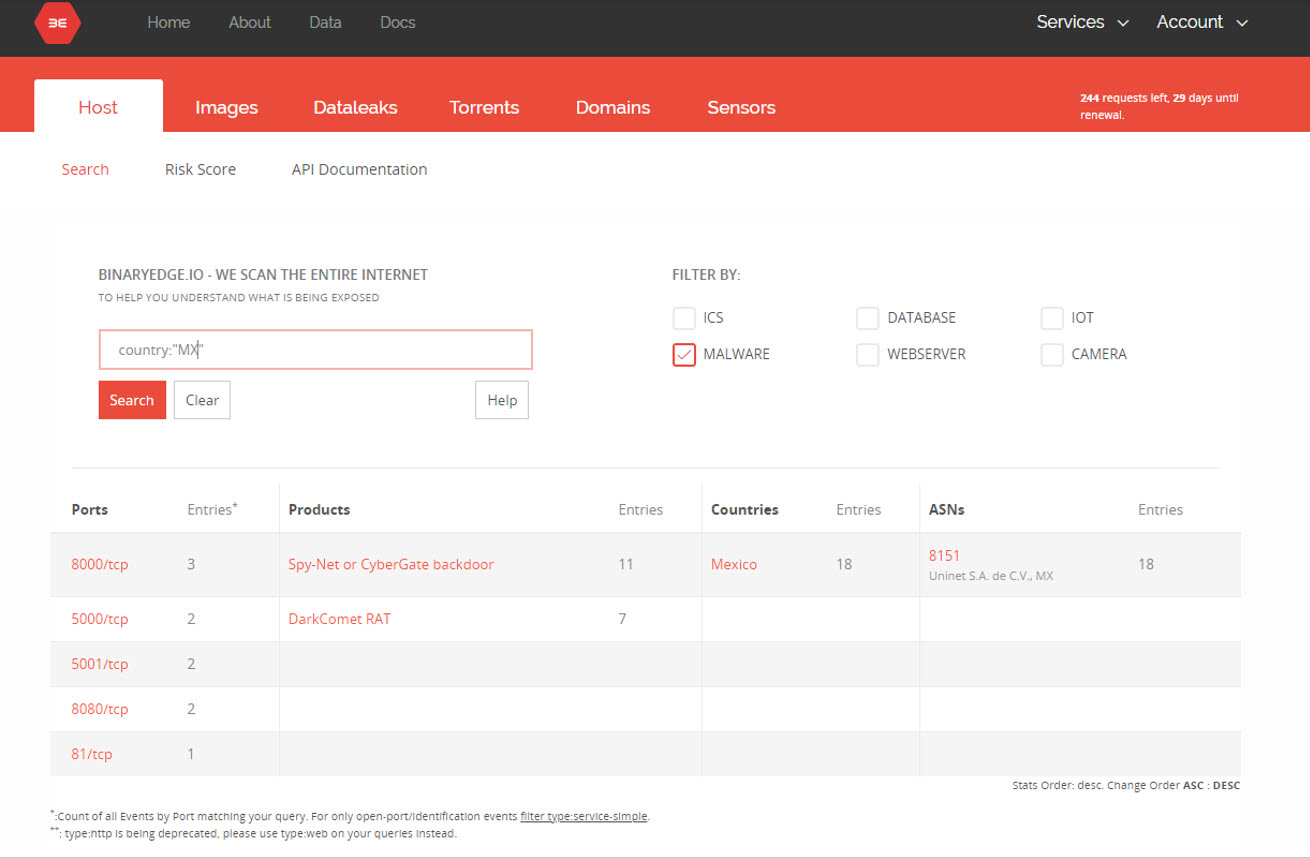

BinaryEdge

Schließlich BinaryEdge ist eine Sicherheitssuchmaschine, die es Benutzern ermöglicht, Echtzeitbenachrichtigungen über Änderungen in ihren Suchergebnissen zu erhalten. Ähnlich wie bei Shodan oder Censys umfassen die von BinaryEdge gesammelten Informationen offene Ports und Dienste mit damit verbundenen potenziellen Schwachstellen sowie Daten über erreichbare Remote-Desktops, ungültige SSL-Zertifikate und Netzwerkfreigaben mit Konfigurationen, die zu Sicherheitsverletzungen führen könnten. Es ist auch möglich zu überprüfen, ob ein E-Mail-Konto von einem Datenleck betroffen ist.

Bonus: GreyNoise

Graurauschen ist ein Cybersicherheitstool, mit dem Benutzer unerwünschten Internetverkehr überwachen und analysieren können. GreyNoise verwendet Algorithmen für maschinelles Lernen, um Netzwerkaktivitäten zu identifizieren und zu klassifizieren, die als Rauschen gelten oder als bösartig angesehen werden könnten. Die GreyNoise-Plattform wird ständig aktualisiert, um die neuesten Bedrohungen und Trends in der Cybersicherheit widerzuspiegeln.

Im Gegensatz zu den anderen oben genannten Suchmaschinen konzentriert sich GreyNoise auf die Identifizierung und Klassifizierung von Netzwerkaktivitäten, die als Rauschen gelten, wie etwa automatisiertes Port-Scanning, Malware-Verbreitung und Schwachstellen-Scanning. GreyNoise bietet außerdem eine API, die es Cybersicherheitsexperten ermöglicht, die von GreyNoise bereitgestellten Informationen in ihre vorhandenen Tools und Systeme zu integrieren.

Zusammenfassung

Diese Suchmaschinen bieten einzigartige und wertvolle Funktionen für Cybersicherheits- und andere Technologieexperten, die ihre Online-Geräte und -Dienste überwachen und schützen möchten; insbesondere für Unternehmen, die ihre Bemühungen zur Bedrohungsanalyse verstärken müssen. Bei der Überlegung, welcher dieser Scanner für Ihre Anforderungen geeignet ist, ist es wichtig, die spezifischen Merkmale und Fähigkeiten jedes einzelnen zu berücksichtigen und zu berücksichtigen, wie er zur Erfüllung Ihrer spezifischen Anforderungen verwendet werden kann.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoAiStream. Web3-Datenintelligenz. Wissen verstärkt. Hier zugreifen.

- Die Zukunft prägen mit Adryenn Ashley. Hier zugreifen.

- Kaufen und verkaufen Sie Anteile an PRE-IPO-Unternehmen mit PREIPO®. Hier zugreifen.

- Quelle: https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :Ist

- 8

- a

- Über Uns

- oben

- zugänglich

- Konto

- genau

- Aktivitäten

- Aktivität

- Zusatz

- Adresse

- gegen

- Warnmeldungen

- Algorithmen

- erlauben

- erlaubt

- ebenfalls

- an

- analysieren

- und

- Ein anderer

- jedem

- auseinander

- Bienen

- Anwendungen

- SIND

- AS

- damit verbundenen

- At

- Automatisiert

- BE

- Marke

- Verstöße

- by

- Kameras

- CAN

- Fähigkeiten

- Zertifikate

- Änderungen

- klassifizieren

- klar

- Unternehmen

- abschließen

- Hautpflegeprobleme

- Sie

- Geht davon

- betrachtet

- Berücksichtigung

- konstante

- ständig

- könnte

- wichtig

- Internet-Sicherheit

- technische Daten

- Datumsleck

- detailliert

- Gerät

- Geräte

- anders

- digital

- diskutieren

- jeder

- Bemühungen

- Motor

- Motor (en)

- insbesondere

- immer größer

- vorhandenen

- ausgesetzt

- Merkmal

- Eigenschaften

- Filter

- Finden Sie

- konzentriert

- Aussichten für

- für

- am handlichsten

- Haben

- Hervorheben

- Ultraschall

- aber

- HTTPS

- identifizieren

- Identifizierung

- if

- Bedeutung

- wichtig

- in

- Dazu gehören

- Einschließlich

- Erhöhung

- Information

- integrieren

- Intelligenz

- interessant

- Internet

- mit dem Internet verbunden

- in

- beteiligt

- IP

- IP Address

- IT

- jpg

- bekannt

- neueste

- führen

- Leck

- lernen

- Gefällt mir

- aussehen

- Maschine

- Maschinelles Lernen

- MACHT

- Malware

- max-width

- Kann..

- Triff

- erwähnt

- Überwachen

- Überwachung

- mehr

- nämlich

- Need

- Bedürfnisse

- Netzwerk

- Lärm

- Anzahl

- of

- bieten

- Angebote

- on

- EINEM

- Online

- XNUMXh geöffnet

- die

- Betriebssystem

- or

- Auftrag

- Andere

- besitzen

- Plattform

- Plato

- Datenintelligenz von Plato

- PlatoData

- Play

- Beliebt

- Möglichkeit

- möglich

- Potenzial

- Präsenz

- Profis

- Risiken zu minimieren

- bietet

- Echtzeit

- erhalten

- reflektieren

- in Bezug auf

- entfernt

- Ruf

- Die Ergebnisse

- Recht

- Rollen

- Roundup

- Führen Sie

- Scannen

- Skripte

- Suche

- Suchmaschine

- Suchmaschinen

- Suche

- Sicherung

- Sicherheitdienst

- Sicherheitsverstoss

- Fertige Server

- Lösungen

- kompensieren

- Shares

- Ähnlich

- Software

- einige

- spezifisch

- Verbreitung

- SSL

- Shritte

- so

- geliefert

- Syntax

- System

- Systeme und Techniken

- Nehmen

- Aufgabe

- Technologie

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- die Informationen

- ihr

- Sie

- Diese

- vom Nutzer definierten

- fehlen uns die Worte.

- diejenigen

- Bedrohung

- Bedrohungen

- zu

- Werkzeug

- Werkzeuge

- Top

- top 5

- der Verkehr

- Trends

- einzigartiges

- nicht wie

- unerwünscht

- aktualisiert

- -

- benutzt

- Nutzer

- wertvoll

- überprüfen

- Anzeigen

- Sicherheitslücken

- Verwundbarkeit

- Schwachstellen-Scan

- wollen

- we

- Netz

- GUT

- wann

- welche

- während

- WHO

- breit

- werden wir

- mit

- Du

- Ihr

- Zephyrnet